Thanh Phương

Intern

Cơ chế dự phòng NGFW nhằm đảm bảo hệ thống tường lửa luôn hoạt động ổn định và liên tục trước các tình huống sự cố. Việc triển khai mô hình Active/Passive và Active/Active giúp tăng tính sẵn sàng, giảm thời gian gián đoạn dịch vụ và tối ưu việc xử lý lưu lượng. Qua đó, hạ tầng mạng đạt được độ tin cậy cao và đáp ứng tốt yêu cầu vận hành thực tế.

-Sau khi làm xong thì 2 con FW sẽ có chung 1 địa chỉ IP mới

-Kết luận:

Cấu hình HA giúp hệ thống đạt độ sẵn sàng cao (High Availability). Ngay cả khi một thiết bị gặp sự cố phần cứng, các chính sách bảo mật (Security Policy) và kết nối của người dùng vẫn được duy trì liên tục, giảm thiểu rủi ro gián đoạn kinh doanh

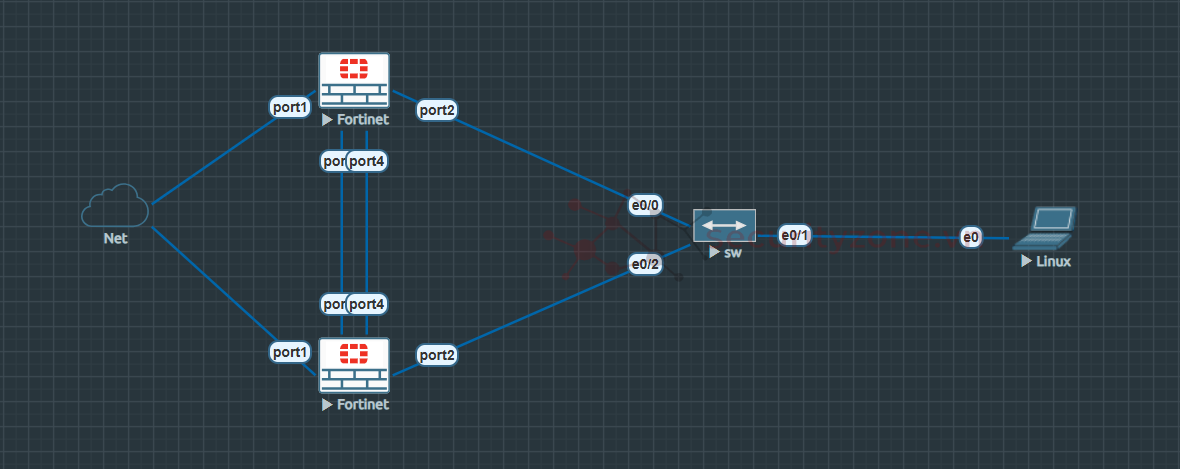

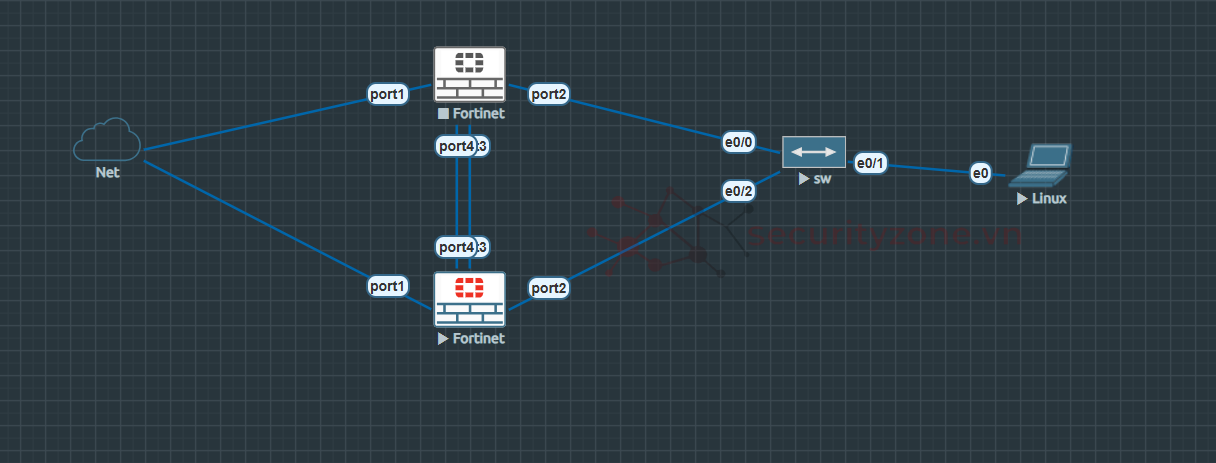

1. Sơ đồ mạng

Để làm HA, bạn cần 2 thiết bị FortiGate (FW-01 và FW-02) có cấu hình phần cứng và phiên bản OS giống hệt nhau.- Heartbeat Links: Kéo ít nhất 2 dây trực tiếp giữa 2 FW (ví dụ Port 3 và Port 4). Đây là đường để 2 máy "nói chuyện" và kiểm tra xem máy kia còn sống không.

- Data Links: Các cổng WAN (Port 1) và LAN (Port 2) của cả 2 FW phải được nối vào cùng một Switch (hoặc Cloud).

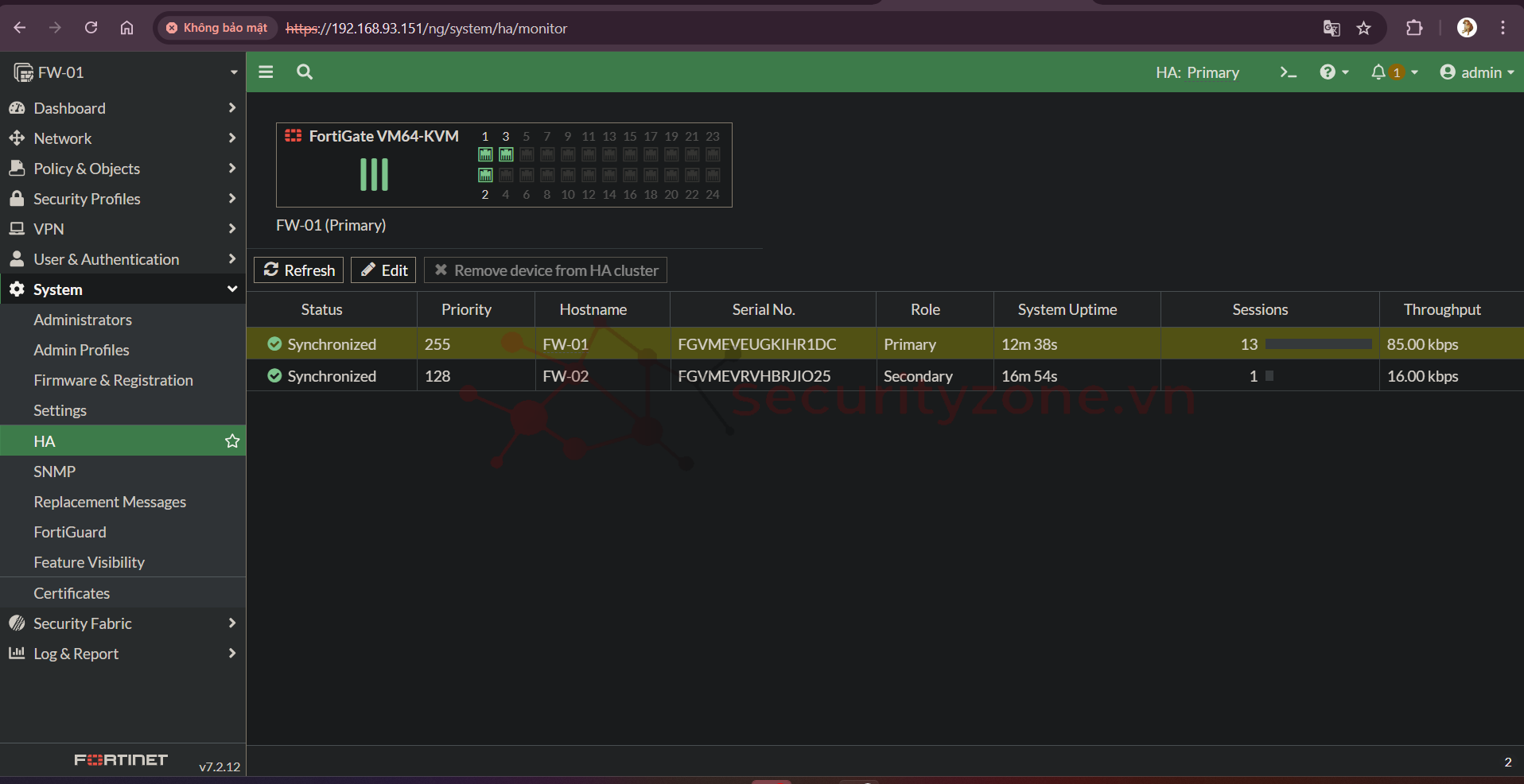

2. Cấu hình

B1: Thiết lập cho FW-01 (Làm Primary)

- Vào System > HA.

- Mode: Chọn Active-Passive (hoặc Active-Active).

- Device Priority: Nhập 255 (Số càng cao thì khả năng làm "Sếp" càng lớn).

- Group Name: Ví dụ Lab_HA.

- Password: Nhập mật khẩu chung cho cả 2 máy.

- Heartbeat Interfaces: Chọn các cổng bạn đã nối dây (Port 3, Port 4). Ưu tiên để mặc định.

- Nhấn OK.

B2: Thiết lập cho FW-02 (Làm Secondary)

Làm y hệt FW-01 nhưng lưu ý:- Device Priority: Nhập thấp hơn (ví dụ 128).

- Group Name/Password: Phải khớp hoàn toàn với FW-01.

-Sau khi làm xong thì 2 con FW sẽ có chung 1 địa chỉ IP mới

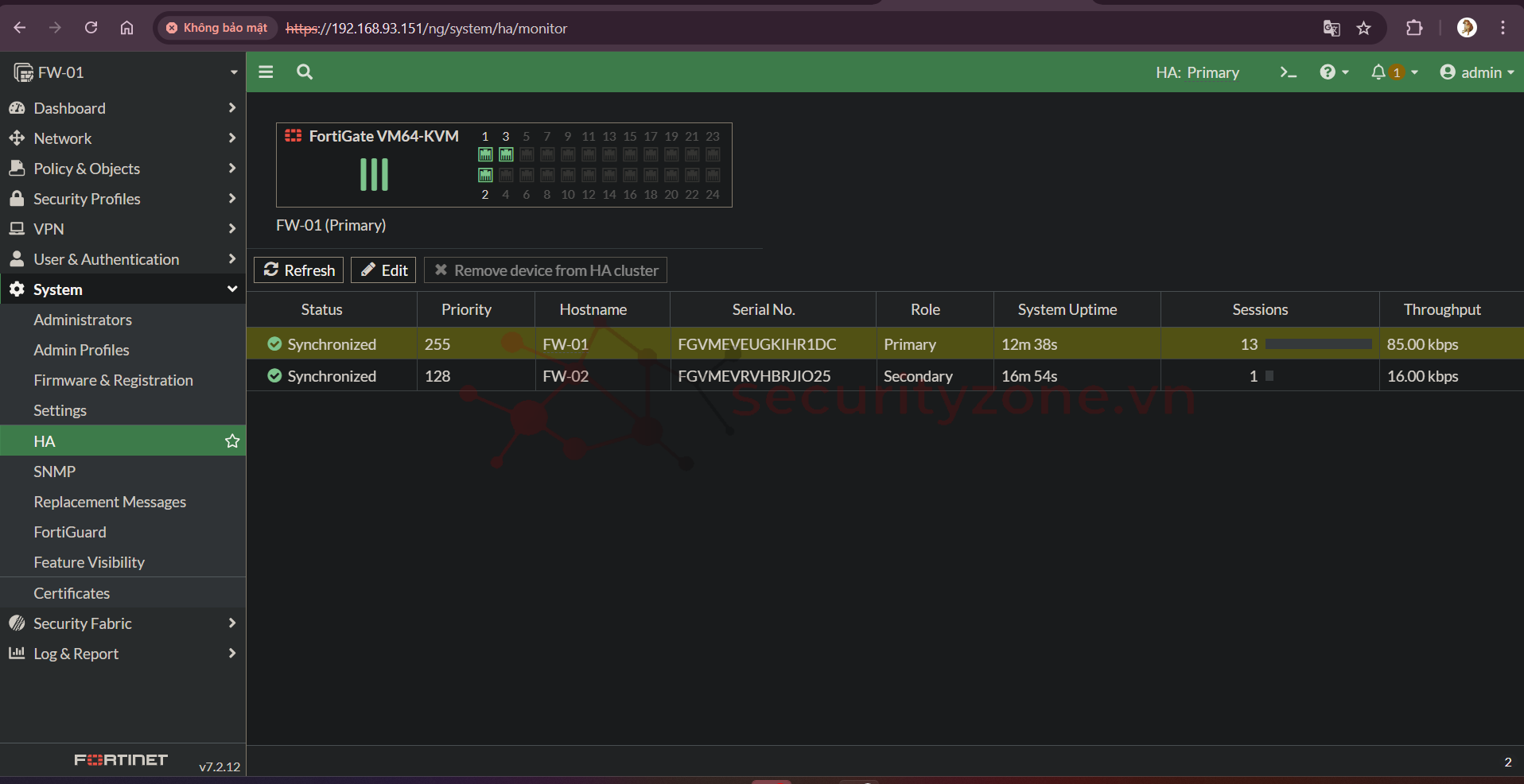

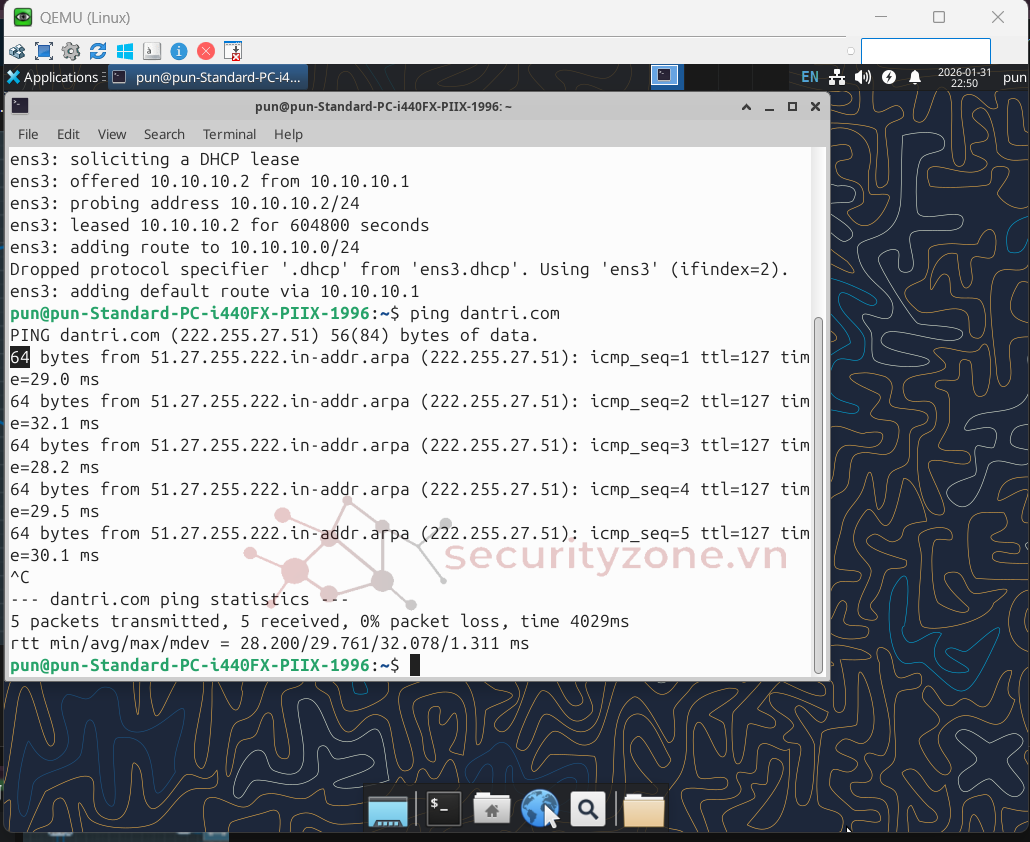

3. Kiểm tra

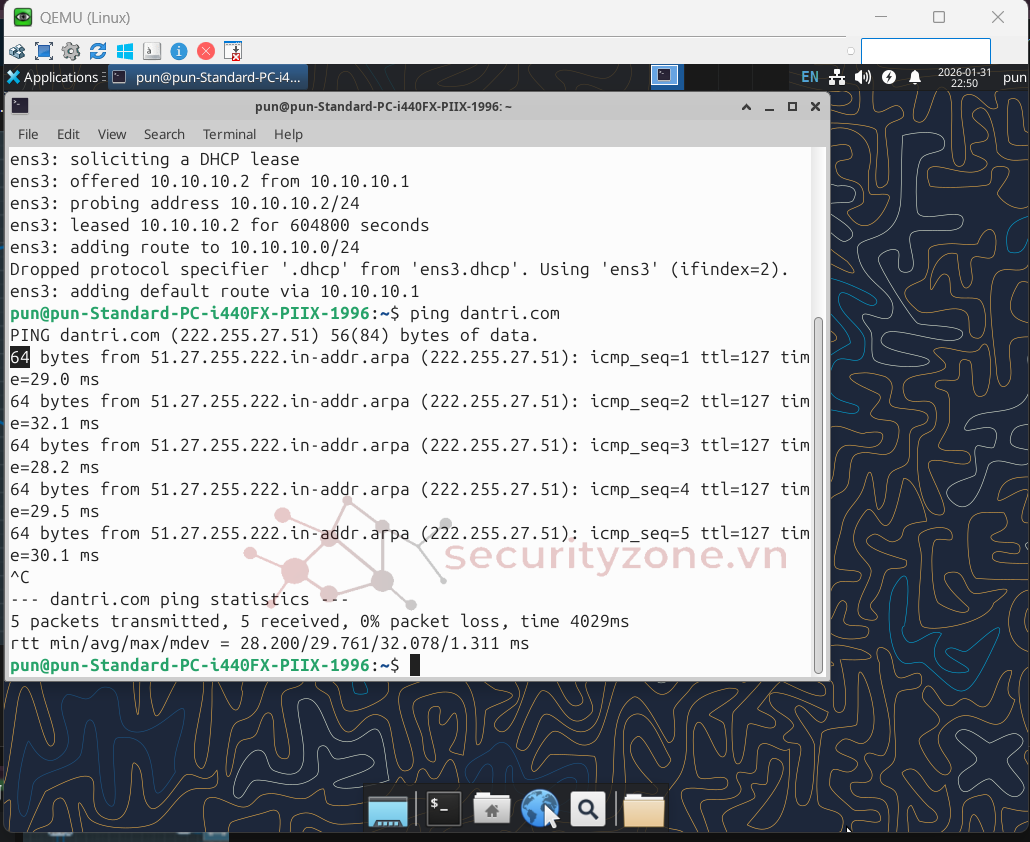

-Khi ta tắt 1 con FW thì LAN nội bộ vẫn truy cập được internet

-Kết luận:

Cấu hình HA giúp hệ thống đạt độ sẵn sàng cao (High Availability). Ngay cả khi một thiết bị gặp sự cố phần cứng, các chính sách bảo mật (Security Policy) và kết nối của người dùng vẫn được duy trì liên tục, giảm thiểu rủi ro gián đoạn kinh doanh

Bài viết liên quan

Được quan tâm

Bài viết mới