Bài viết này hướng dẫn các bạn cách cấu hình VPN Site to Site cho 2 thiết bị FTD.

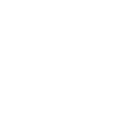

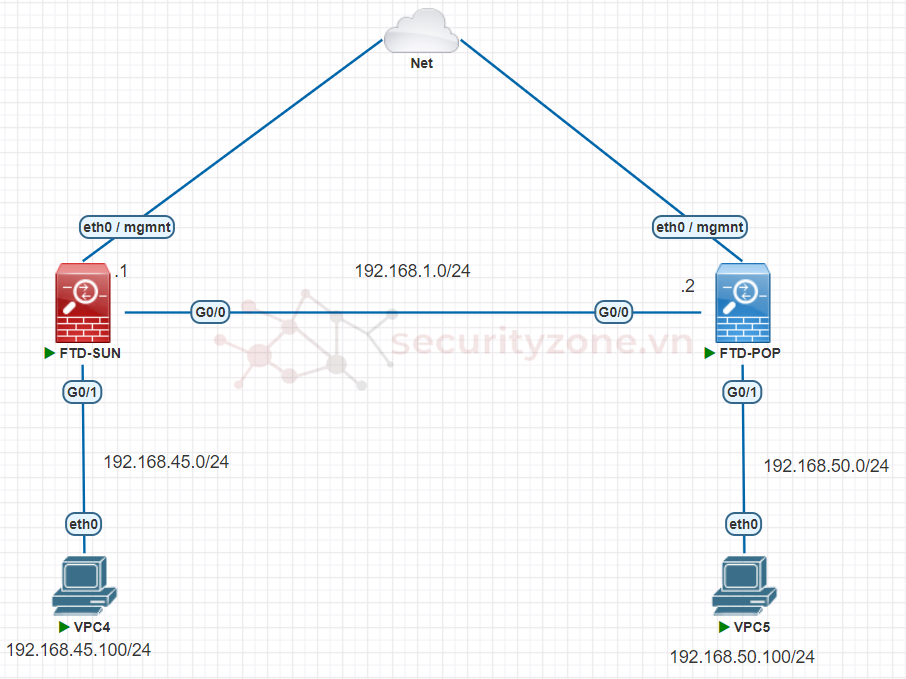

I. Mô hình

Mình sẽ thiết kế một mô hình cơ bản như sau:

Trong hướng dẫn tiếp theo mình sẽ cấu hình trên FTD-SUN, còn FTD-POP các bạn cấu hình tương tự nhé.

II. Cấu hình VPN Site to Site

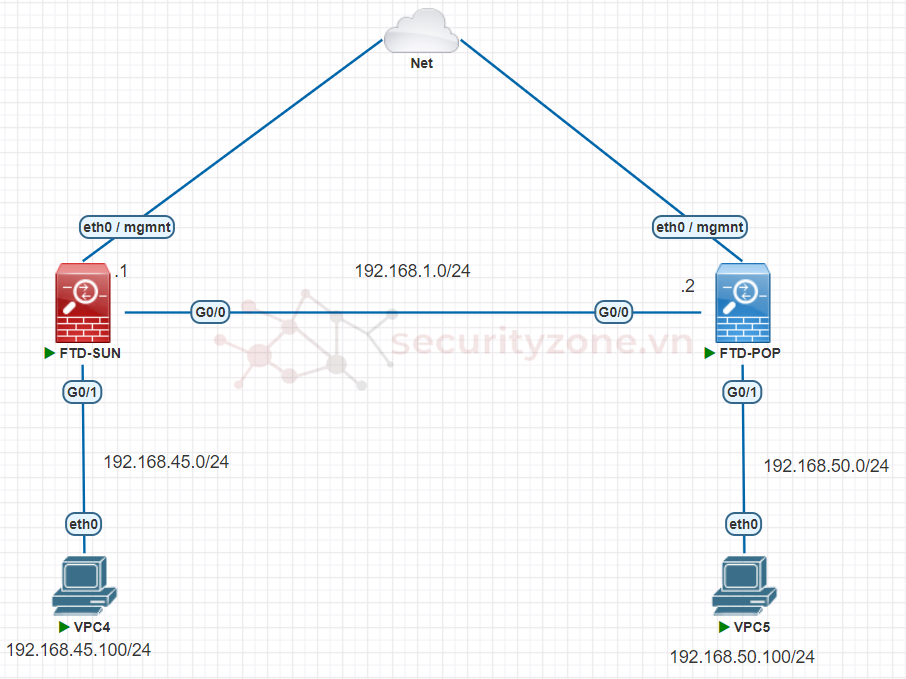

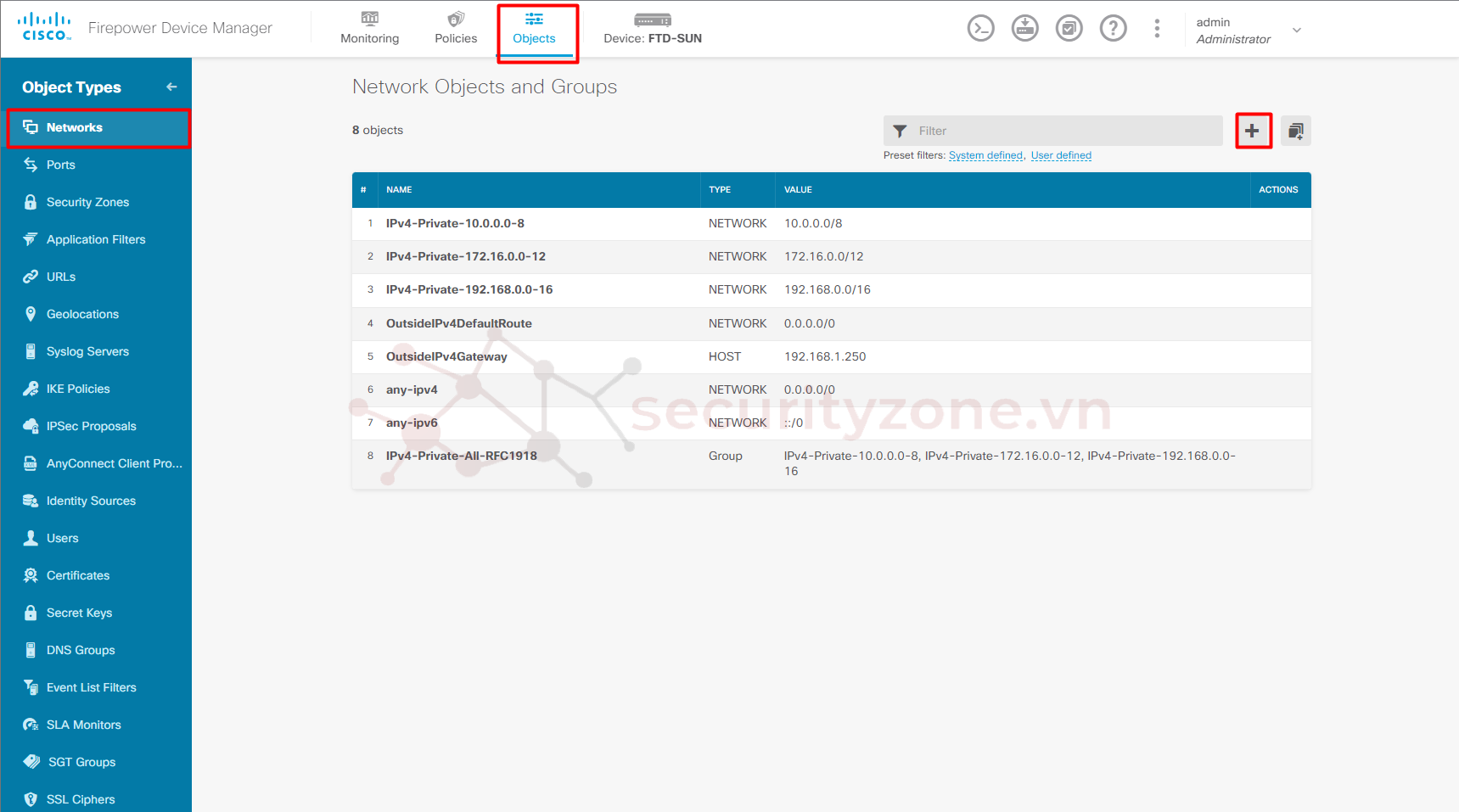

1. Cấu hình Network Object

Phần này chúng ta sẽ khai báo các Object Network chưa thông tin Subnet Local và Remote trao đổi bằng VPN.

Bước 1: Truy cập vào GUI của FTD-SUN, vào phần Objects > Networks > Add New Network:

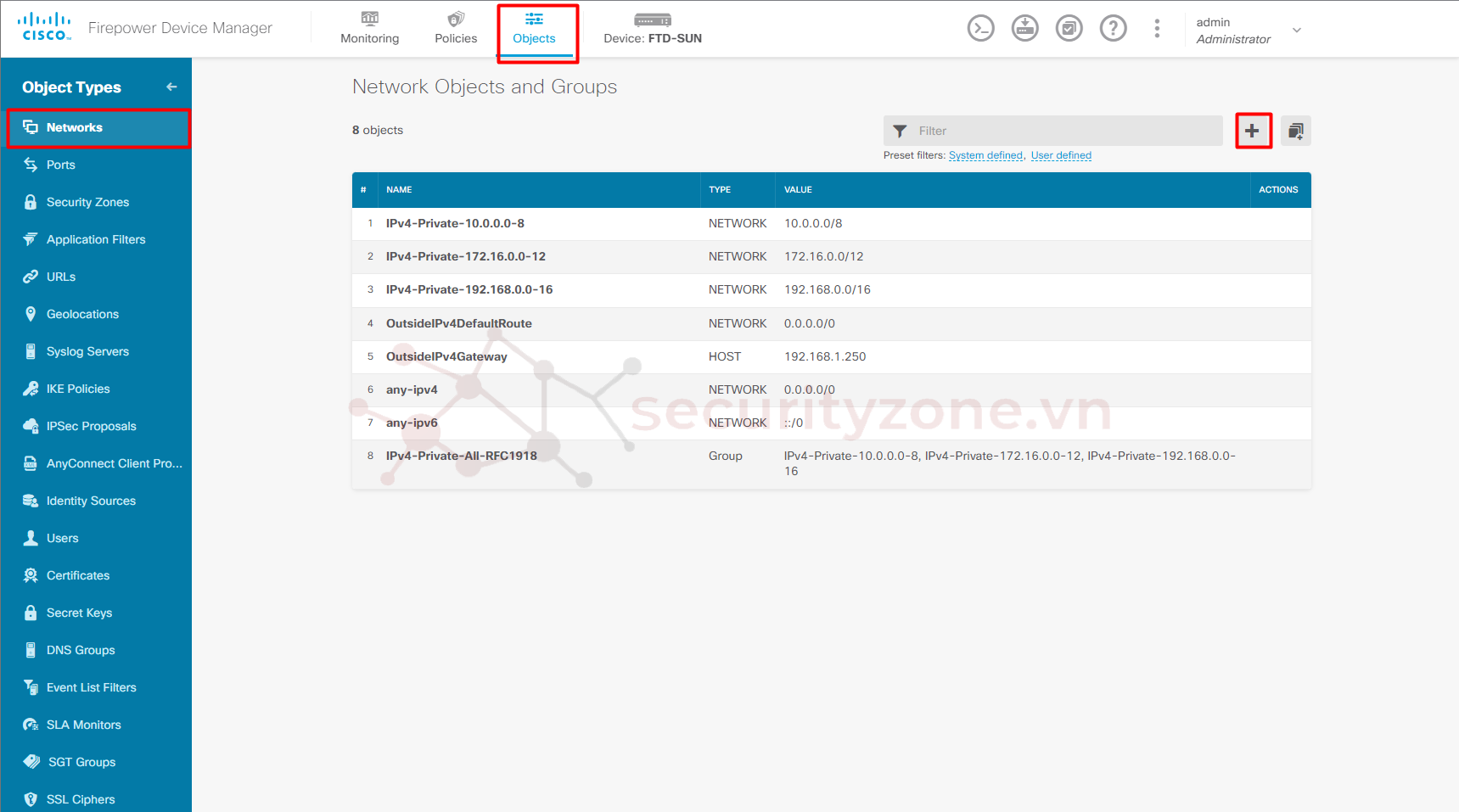

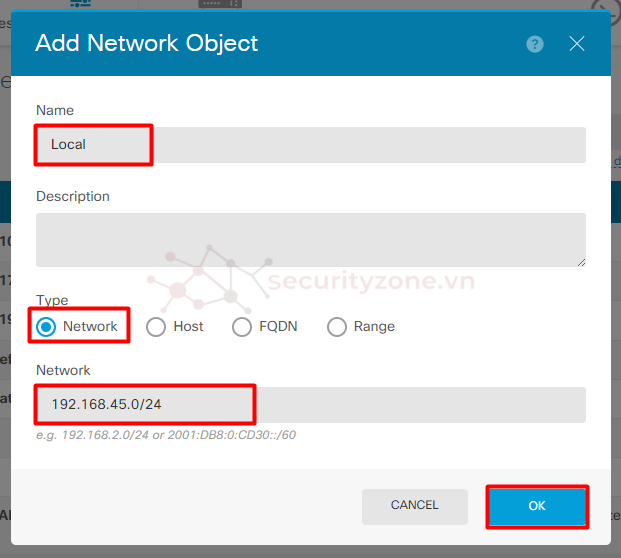

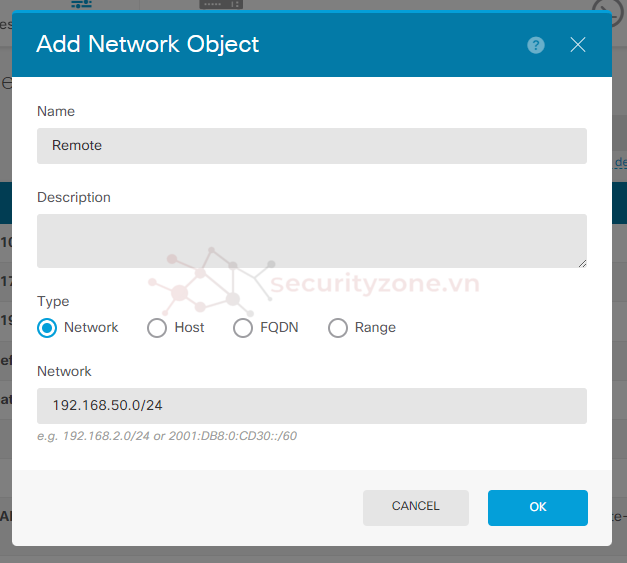

Bước 2: Điền thông tin bao gồm Name, Type thì chọn Network, điền Subnet và chọn OK để lưu thông tin:

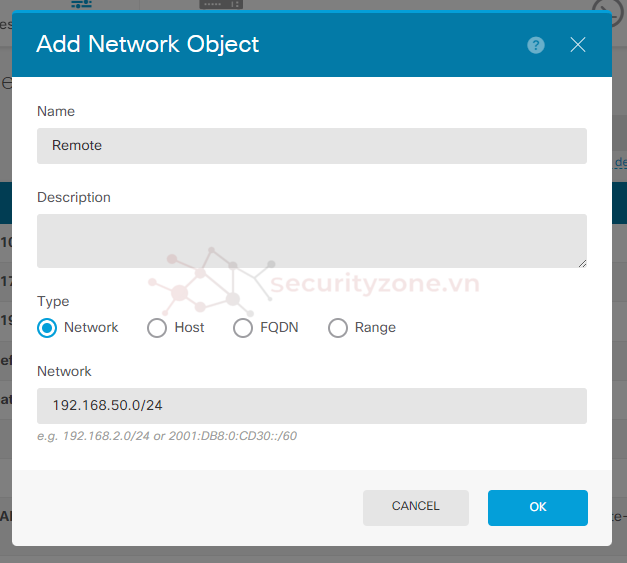

Thực hiện tương tự cho Subnet Remote:

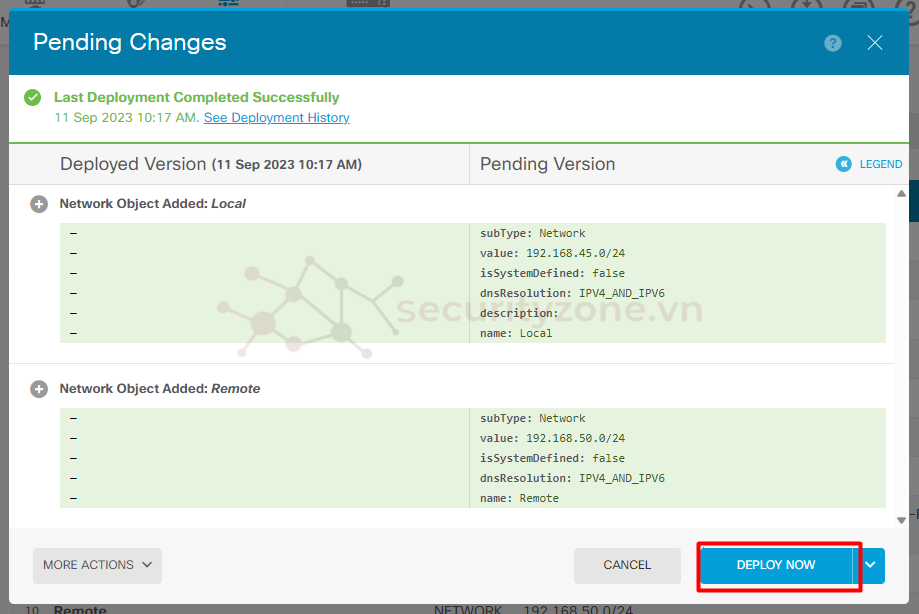

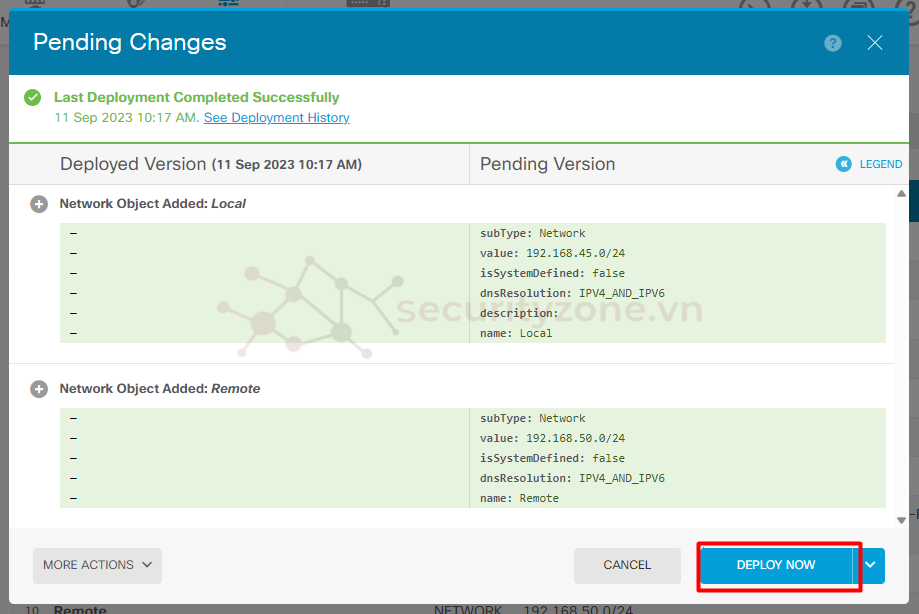

Bước 3: Chọn Deployment để đẩy cấu hình trên FTD-SUN:

2. Cấu hình VPN Site to Site

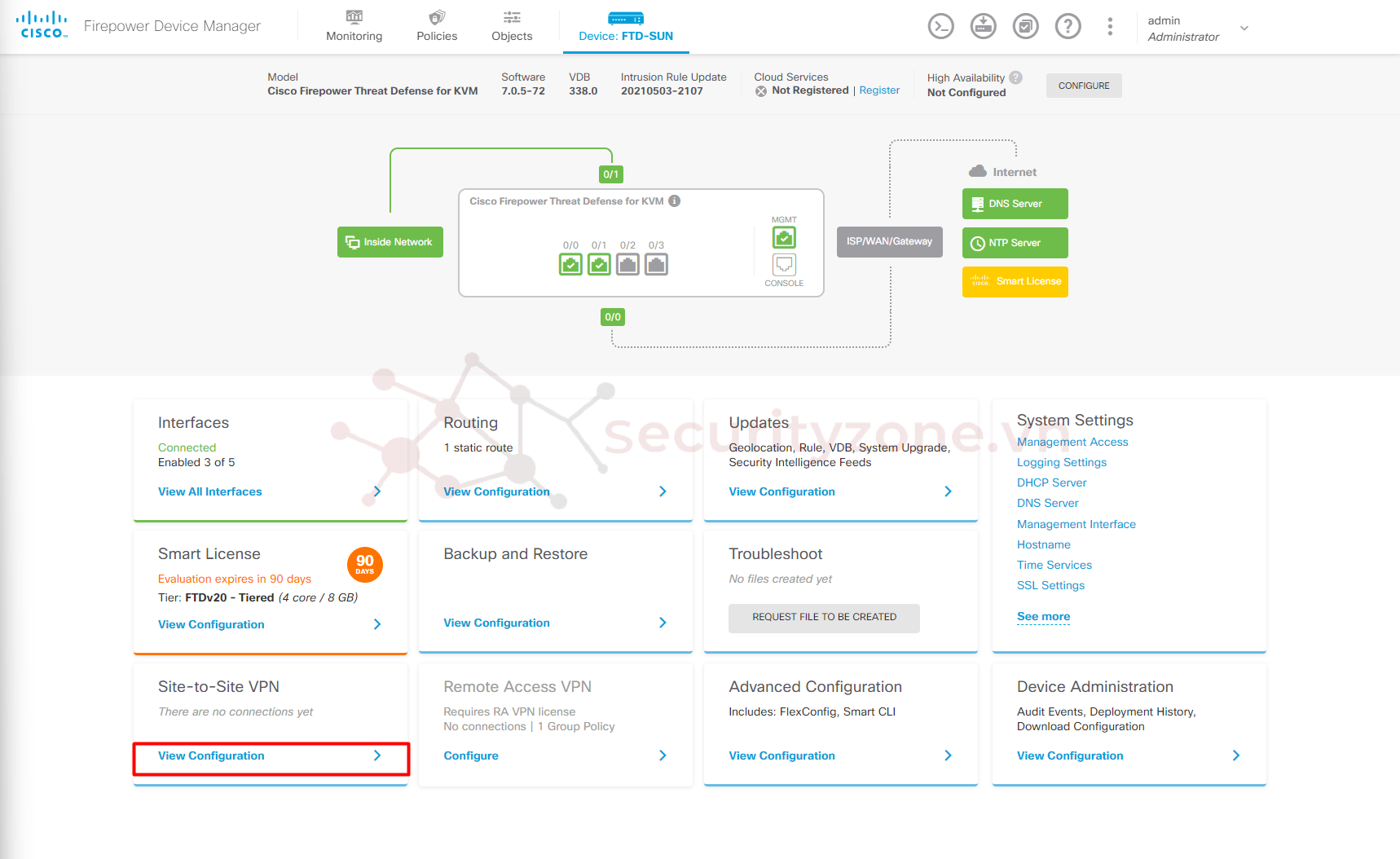

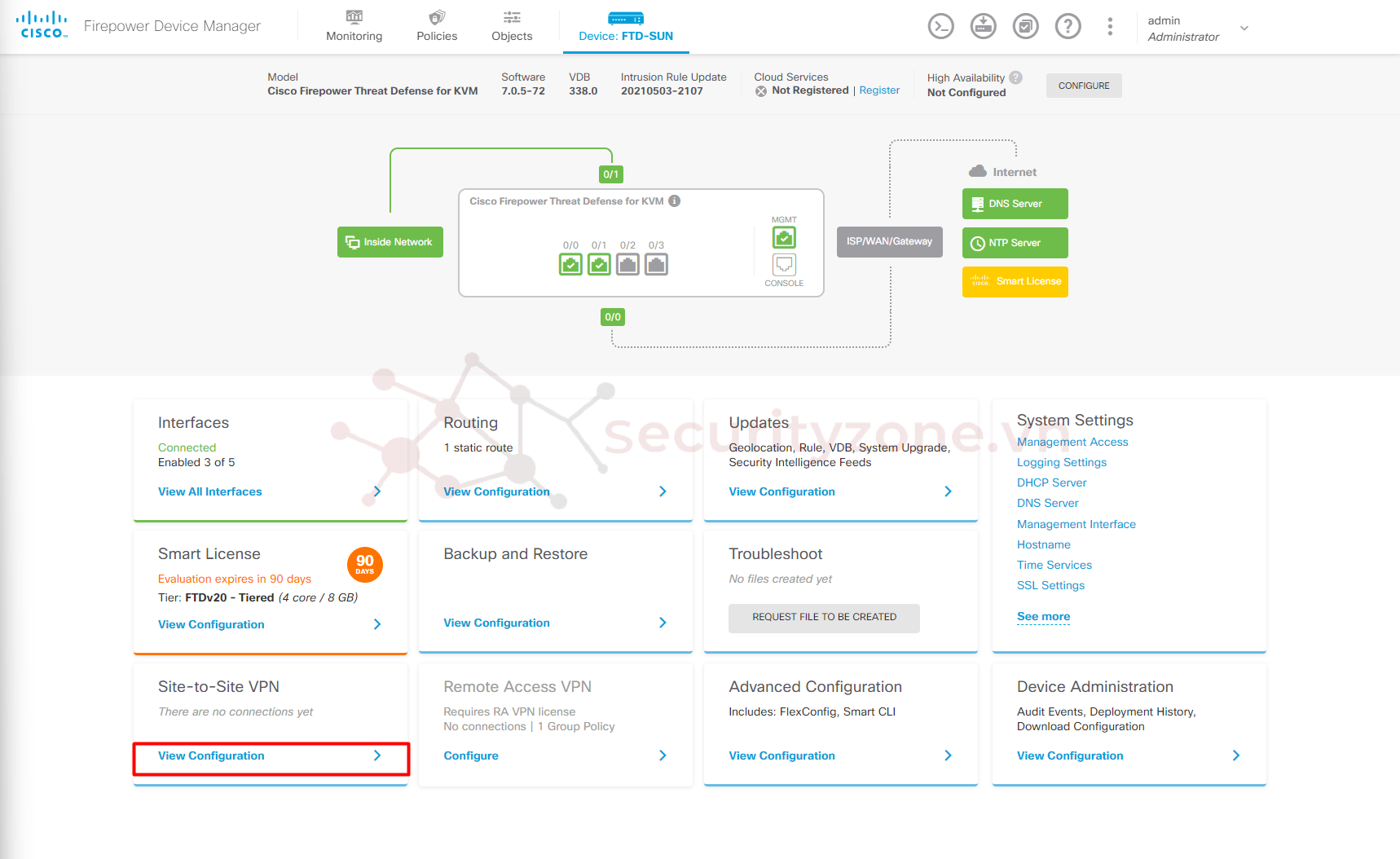

Bước 1: Truy cập vào phần Device > Site-to-Site VPN > View Configuration:

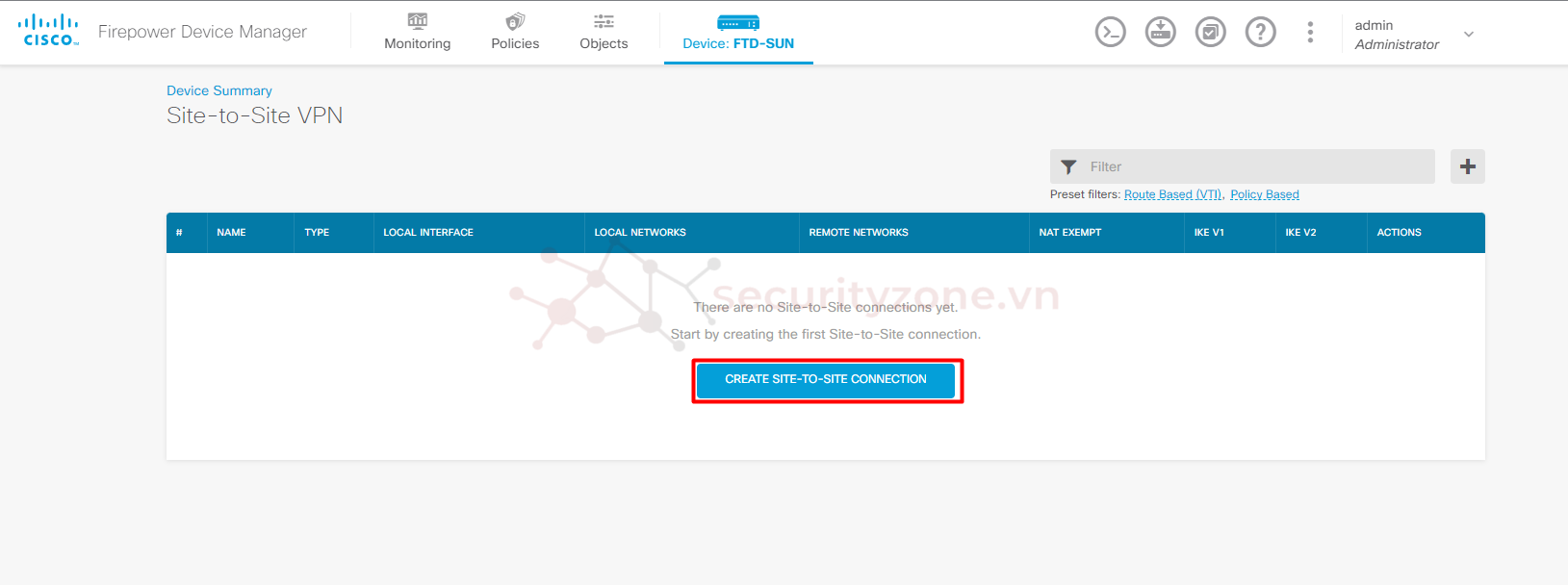

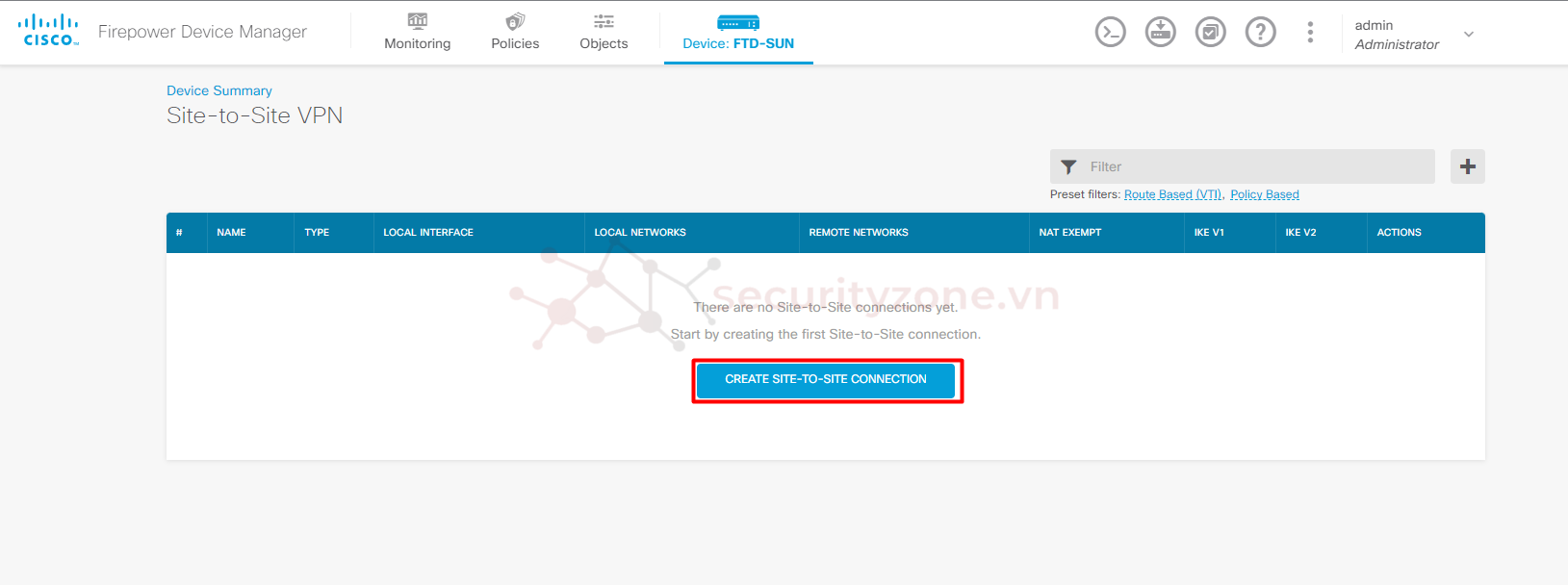

Chọn CREATE SITE-TO-SITE CONNECTION:

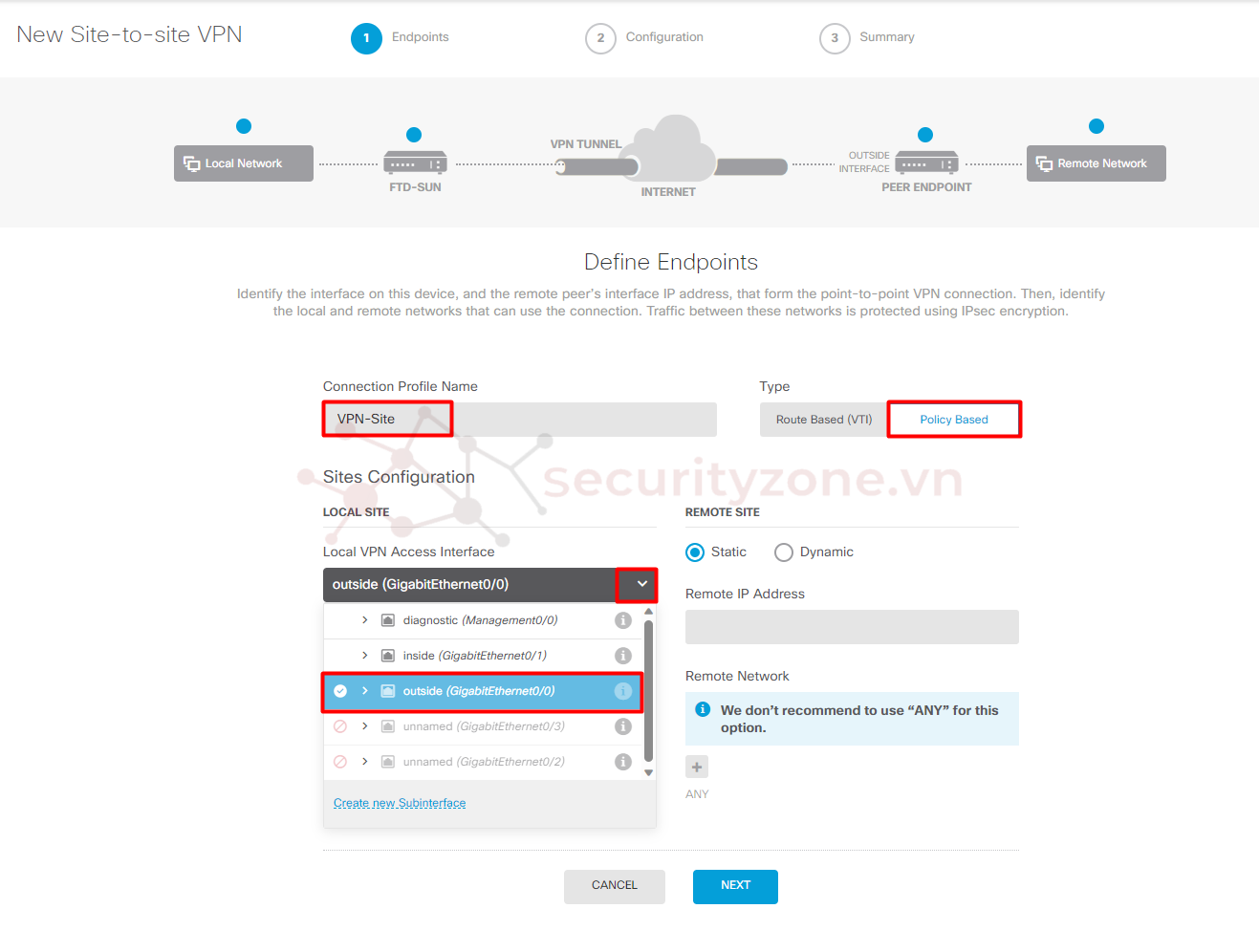

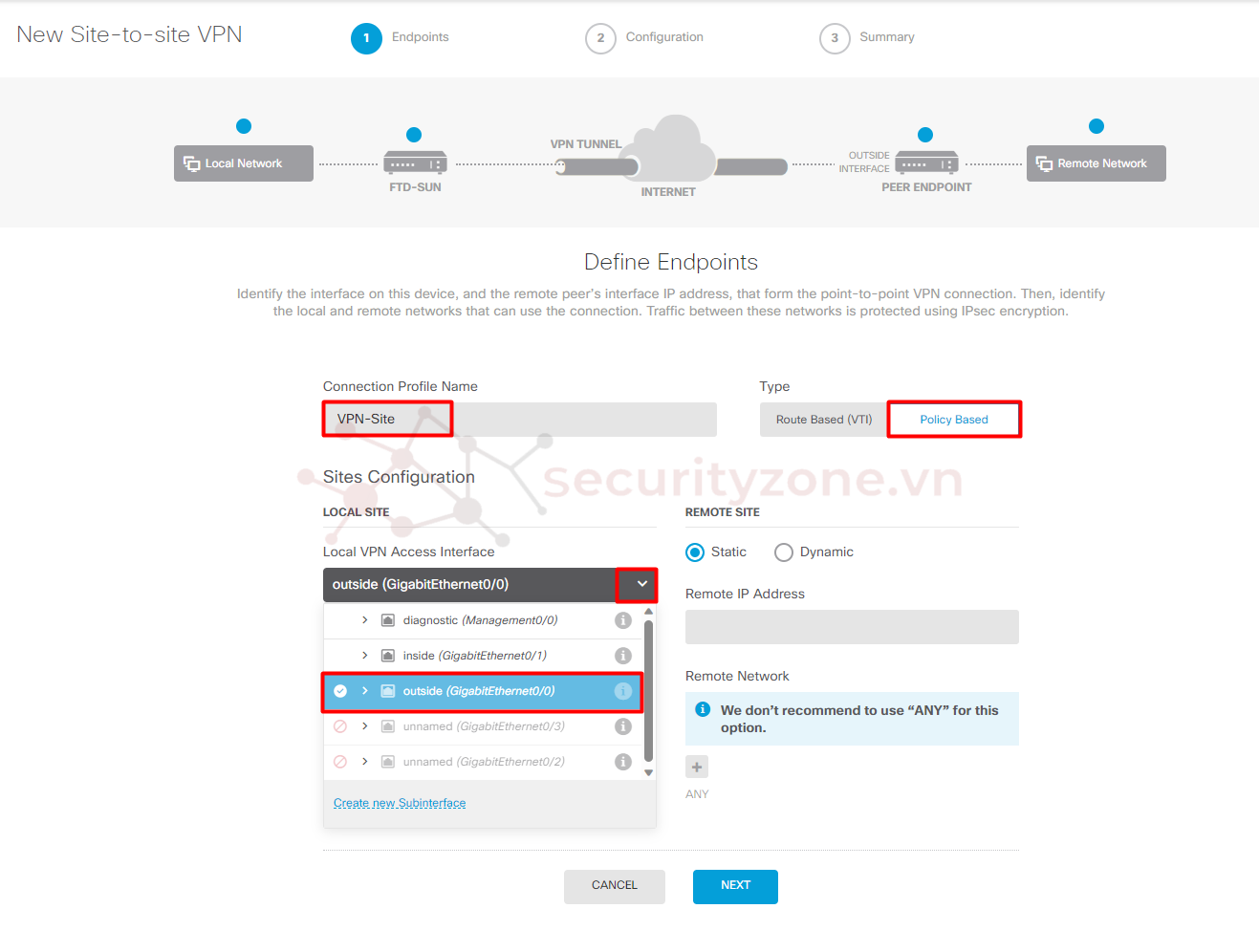

Bước 2: Đặt tên tại phần Connection Profile Name, Type là Policy Based, sau đó ở phần Local VPN Access Interface chọn Interface Outside (IP: 192.168.1.1/24):

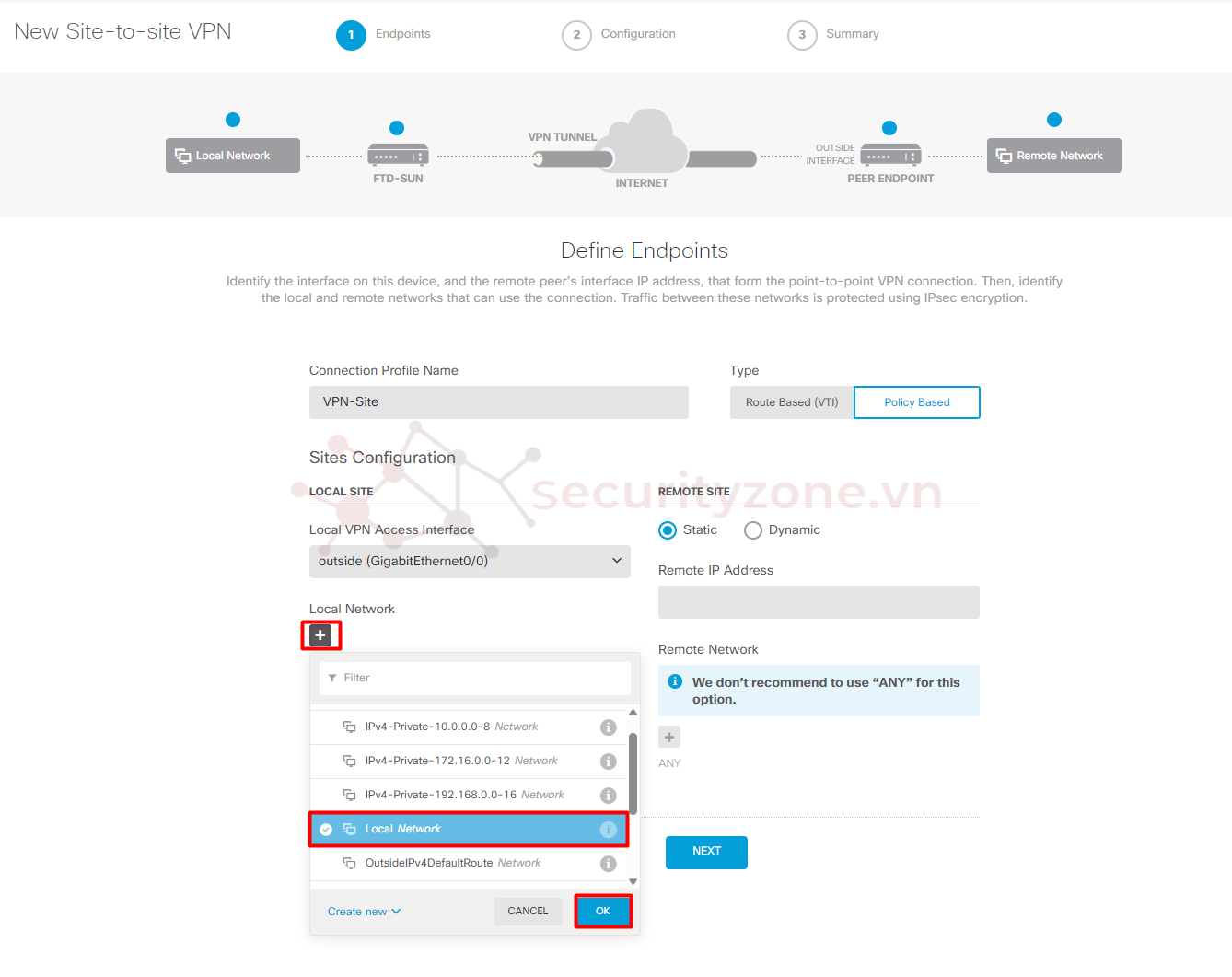

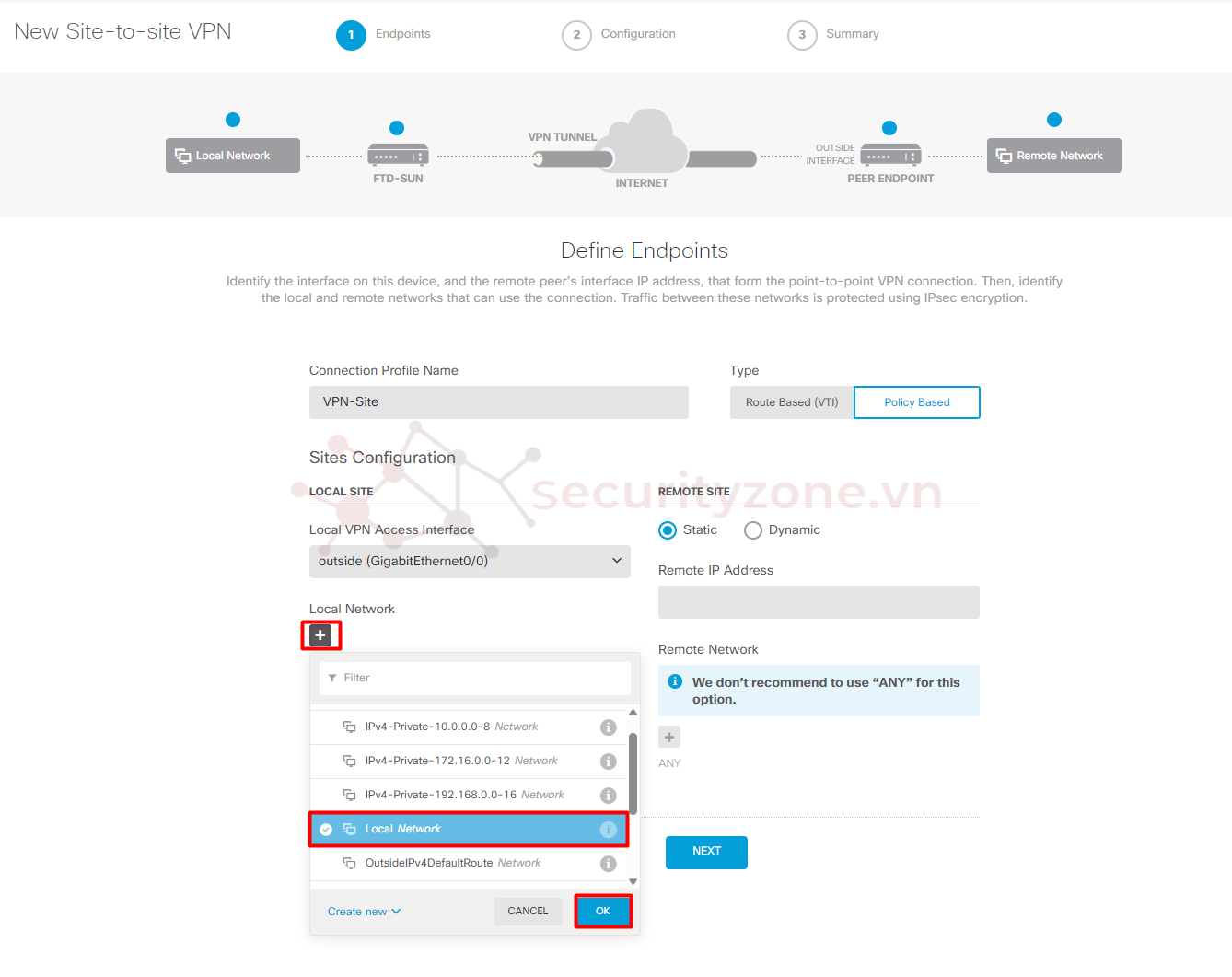

Tại phần Local Network, mặc định sẽ để ANY, tuy nhiên để chỉnh lại thì nhấn chọn dấu + và chọn Object Local vừa khởi tạo, chọn OK:

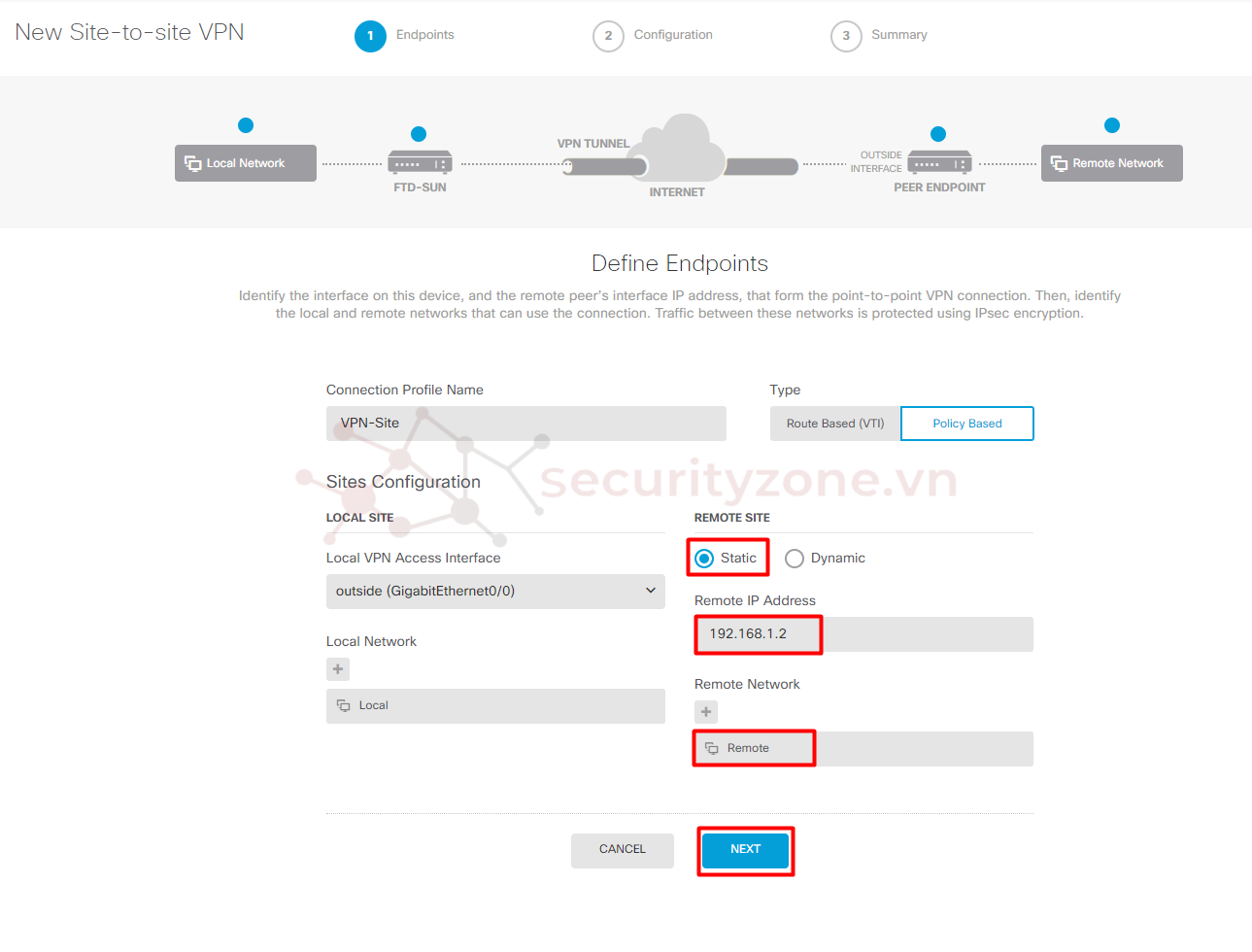

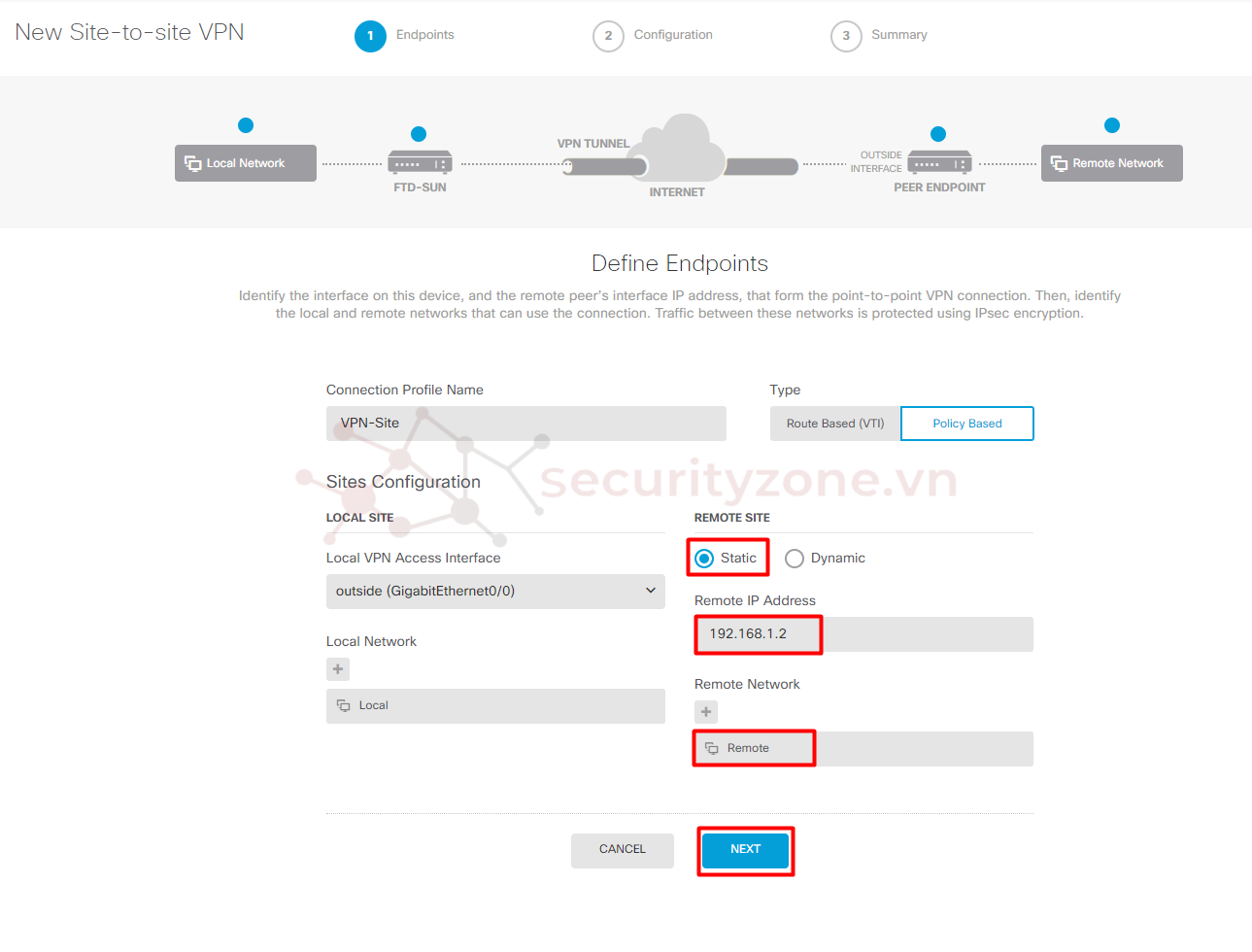

Phần Remote IP Address điền địa chỉ IP outside của FTD-POP (lưu ý là chọn mode Static, sử dụng Dynamic khi địa chỉ IP Site còn lại thay đổi theo thực tế), Remote Network tương tự sổ chọn Object Remote vừa khởi tạo và chọn NEXT:

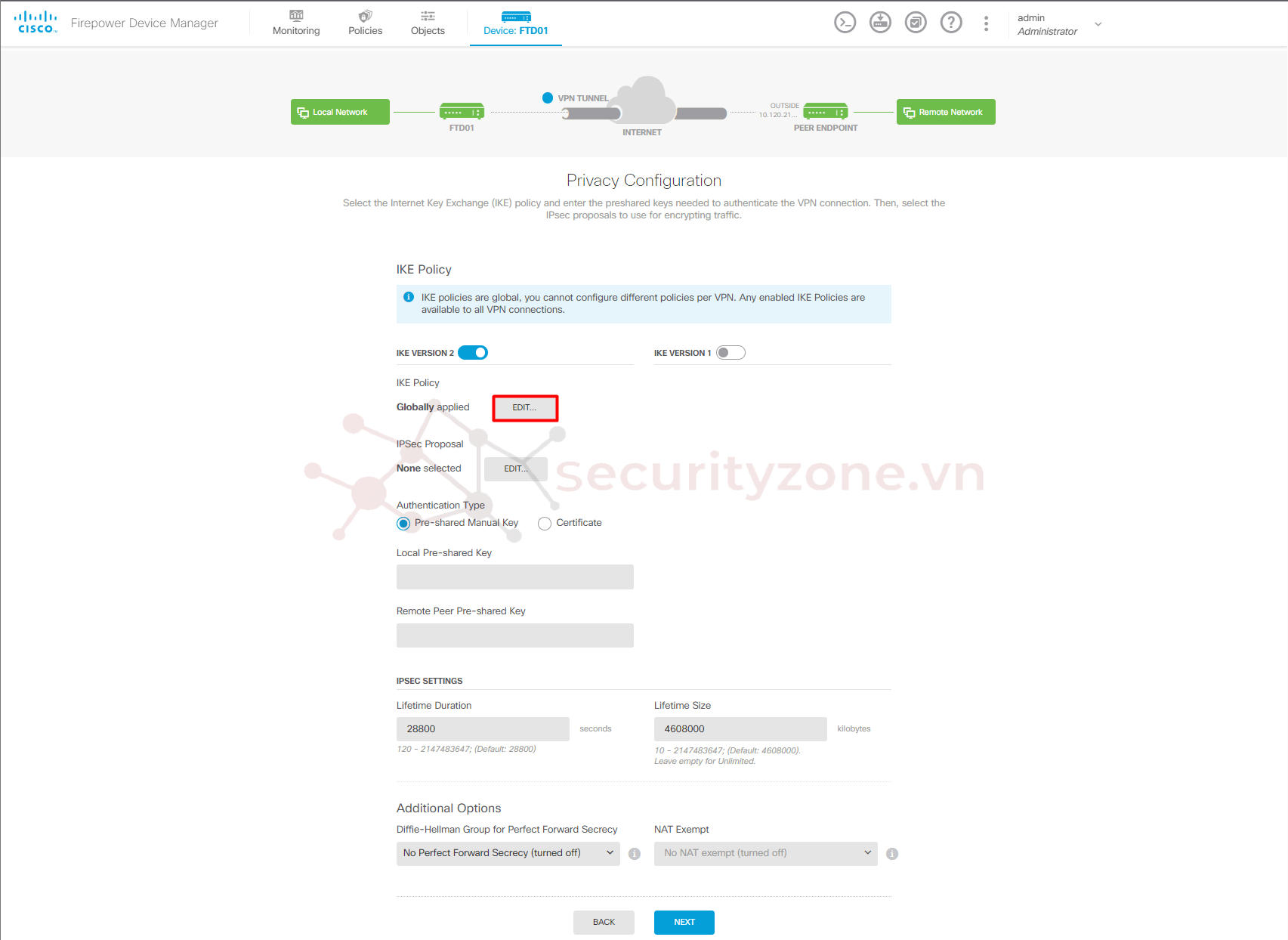

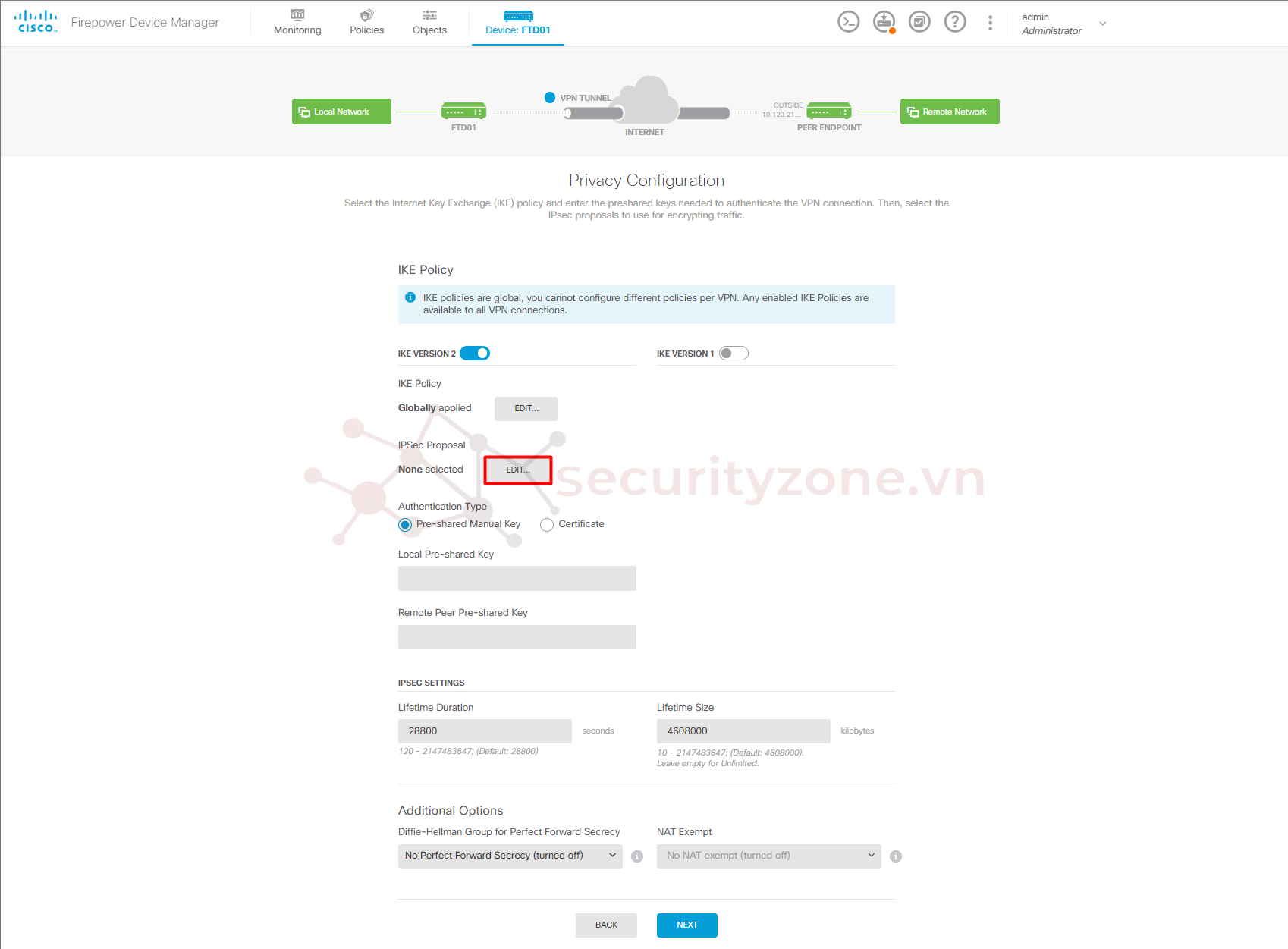

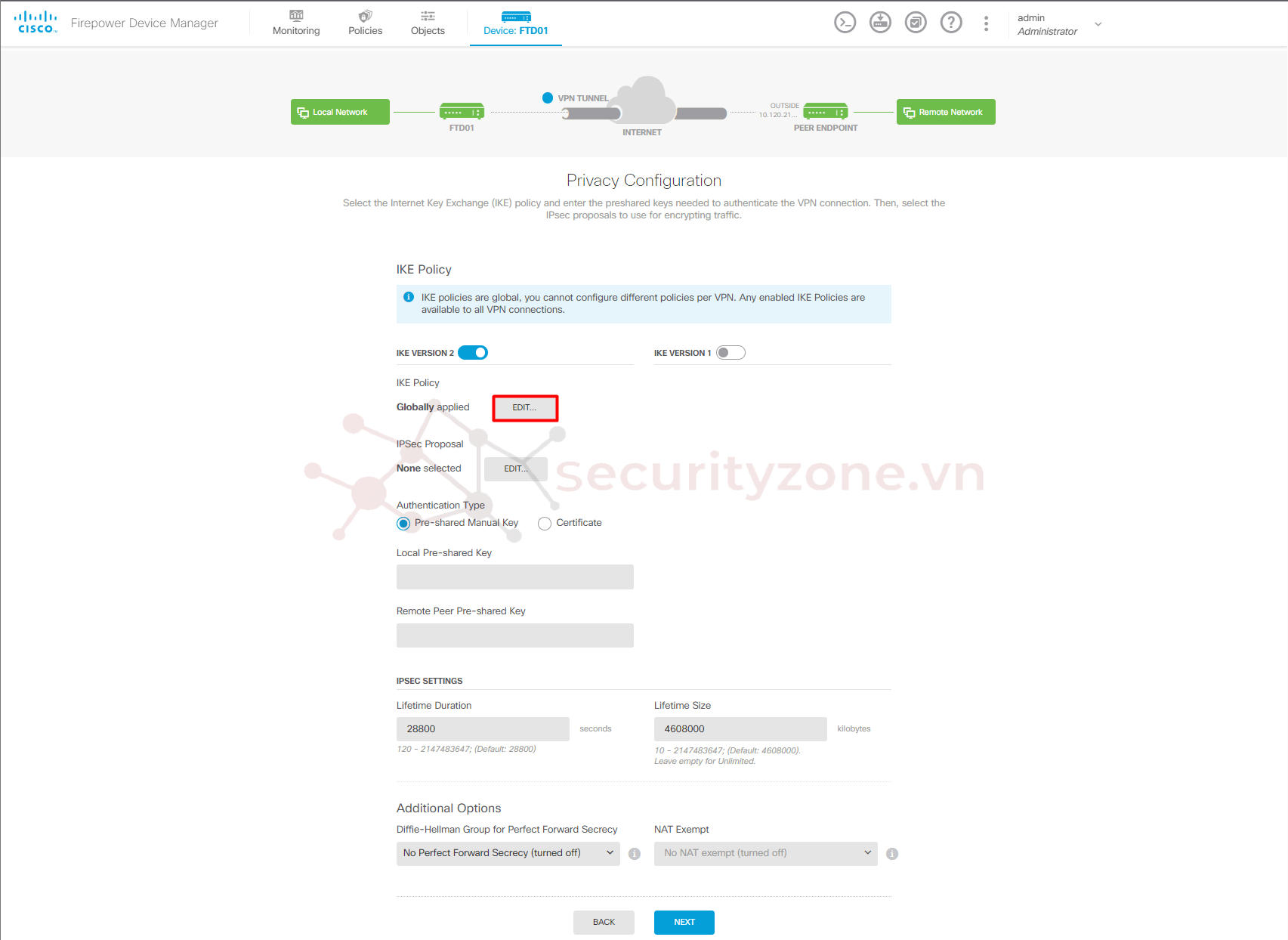

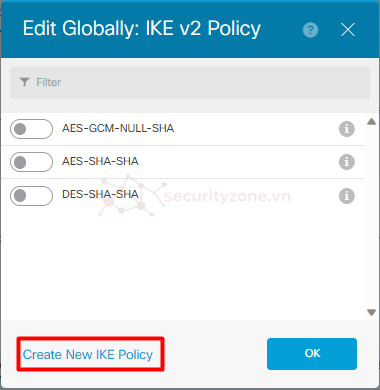

Bước 3: Tại trang Privacy Configuration, chọn Edit để cài đặt thông số IKE Policy (Internet Key Exchange):

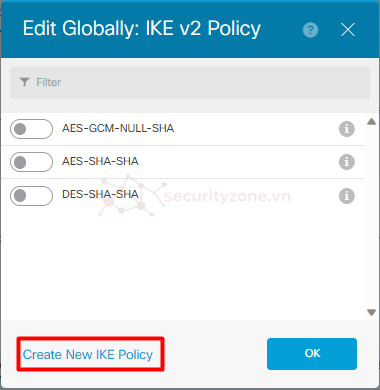

Chọn Create New IKE Policy:

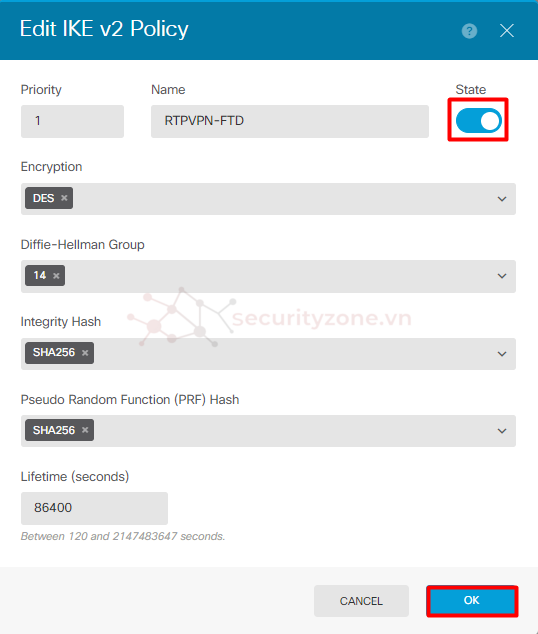

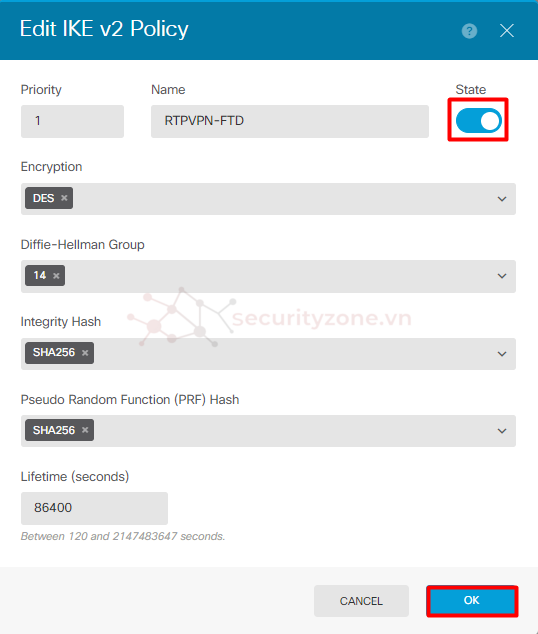

Điền các thông tin như hình, nhớ gạt thanh State để Enable và chọn OK (do mình đang thực hiện trong môi trường Lab nên không có license, nếu các bạn có license hãy đặt phần Encryption là AES256 thay vì DES nhé):

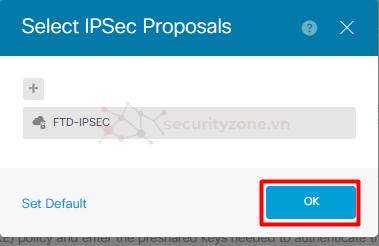

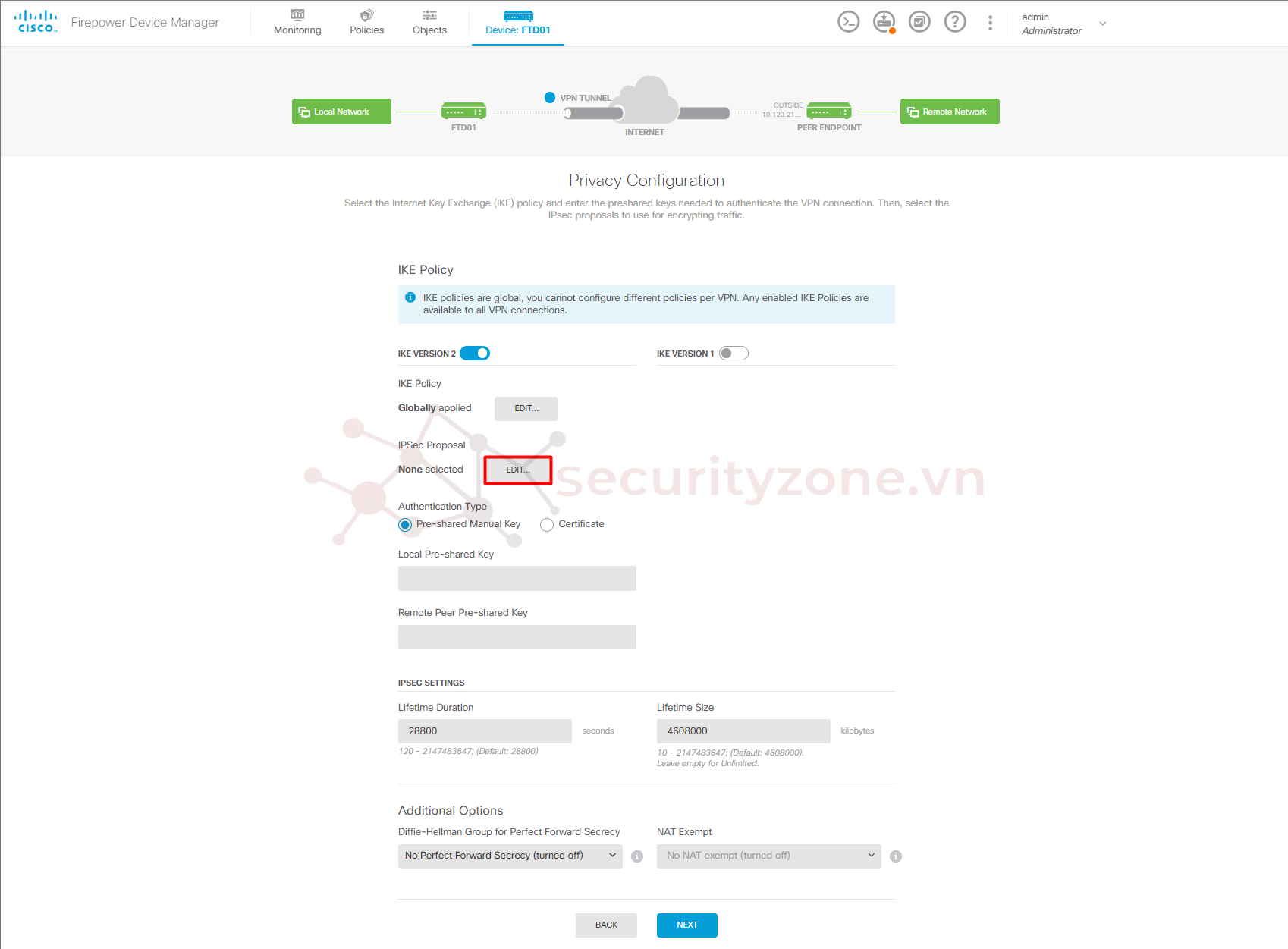

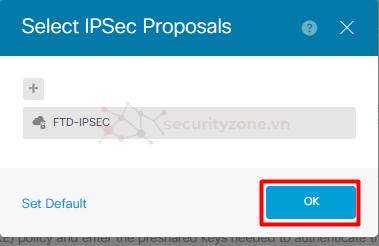

Tiếp theo chọn Edit ở mục IPSec Proposal:

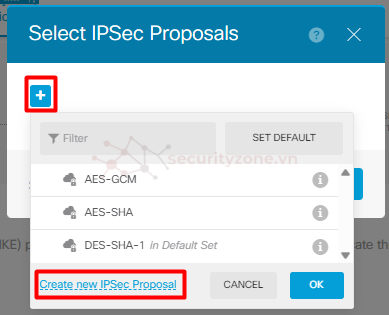

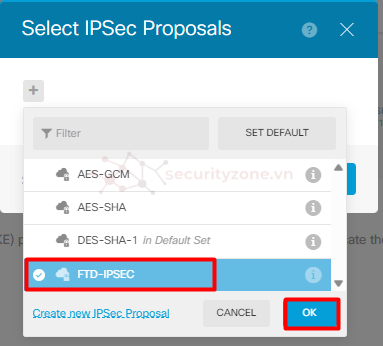

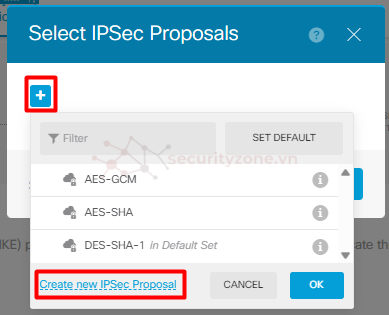

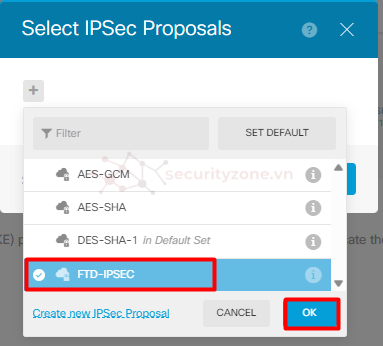

Sổ chọn dấu + và chọn Create new IPSec Proposal:

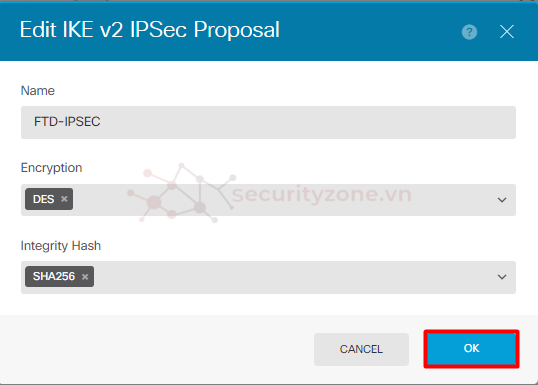

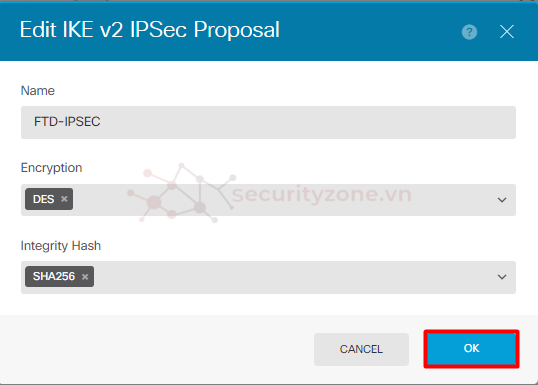

Điền thông tin như hình và chọn OK:

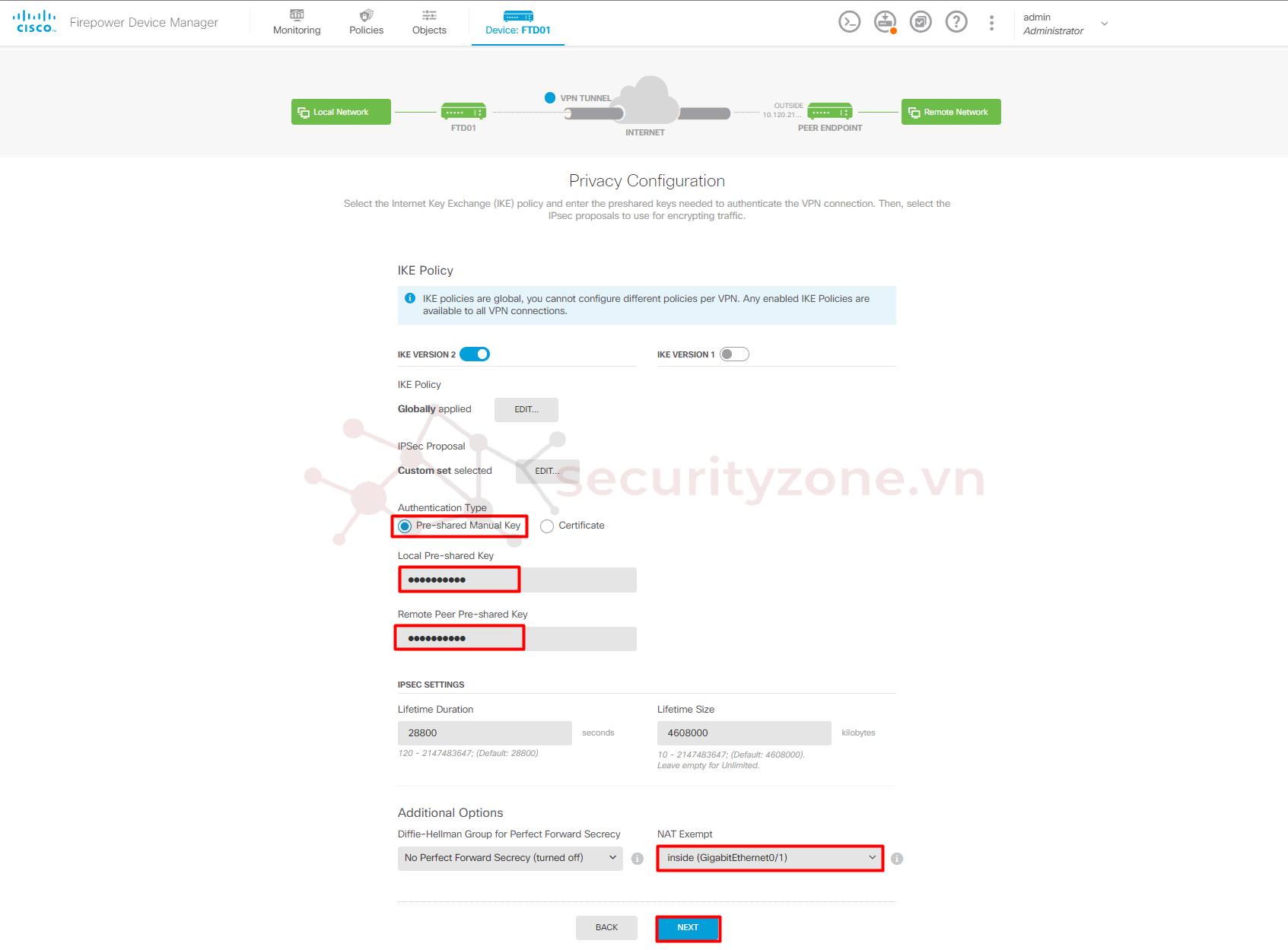

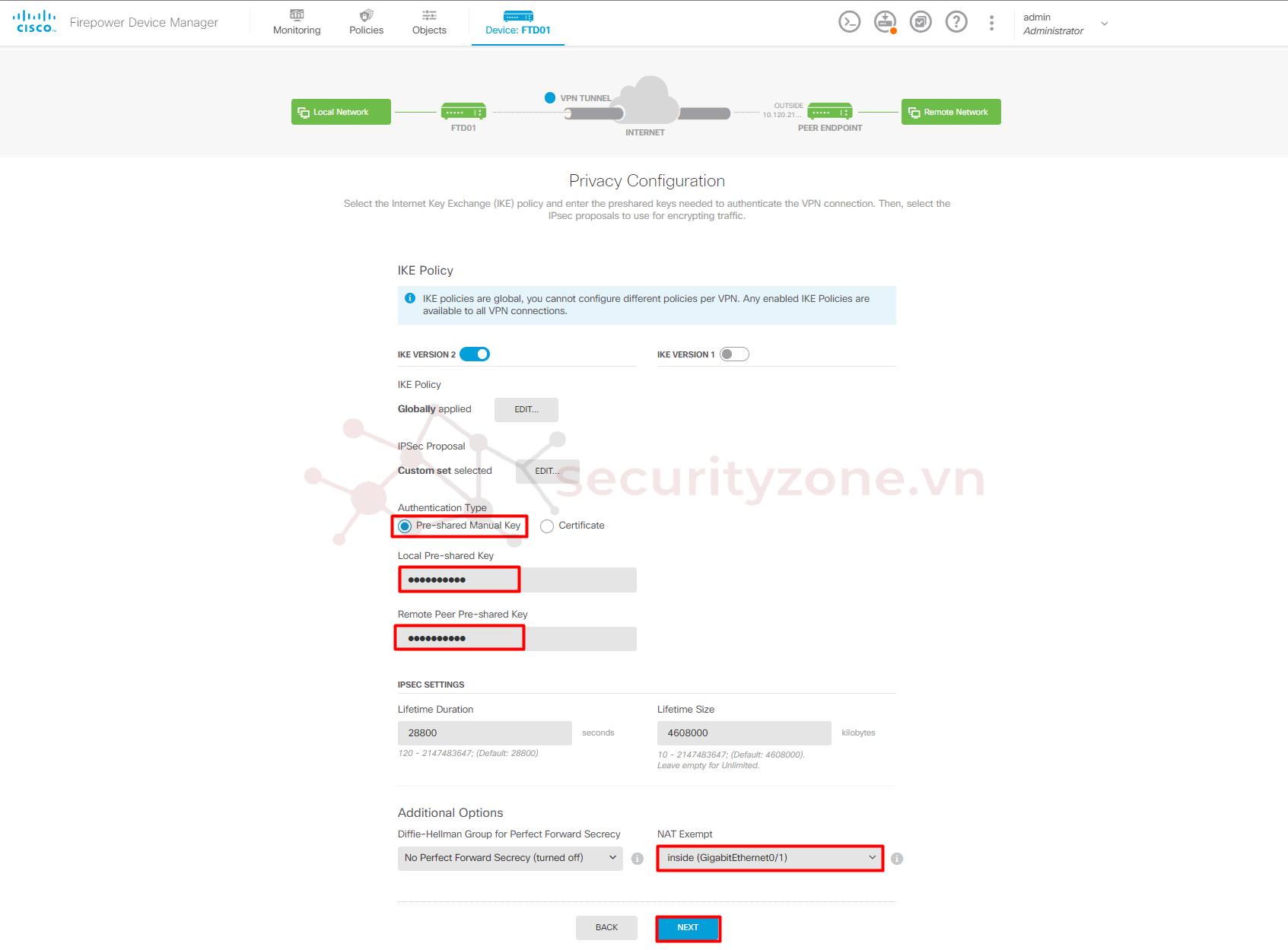

Tiếp theo ở mục Authentication Type chọn Pre-shared Manual Key, điền key tại phần Local Pre-shared Key và Remote Peer Pre-shared Key, tại mục NAT Exempt chọn Interface Inside (IP: 192.168.45.1/24) và chọn NEXT:

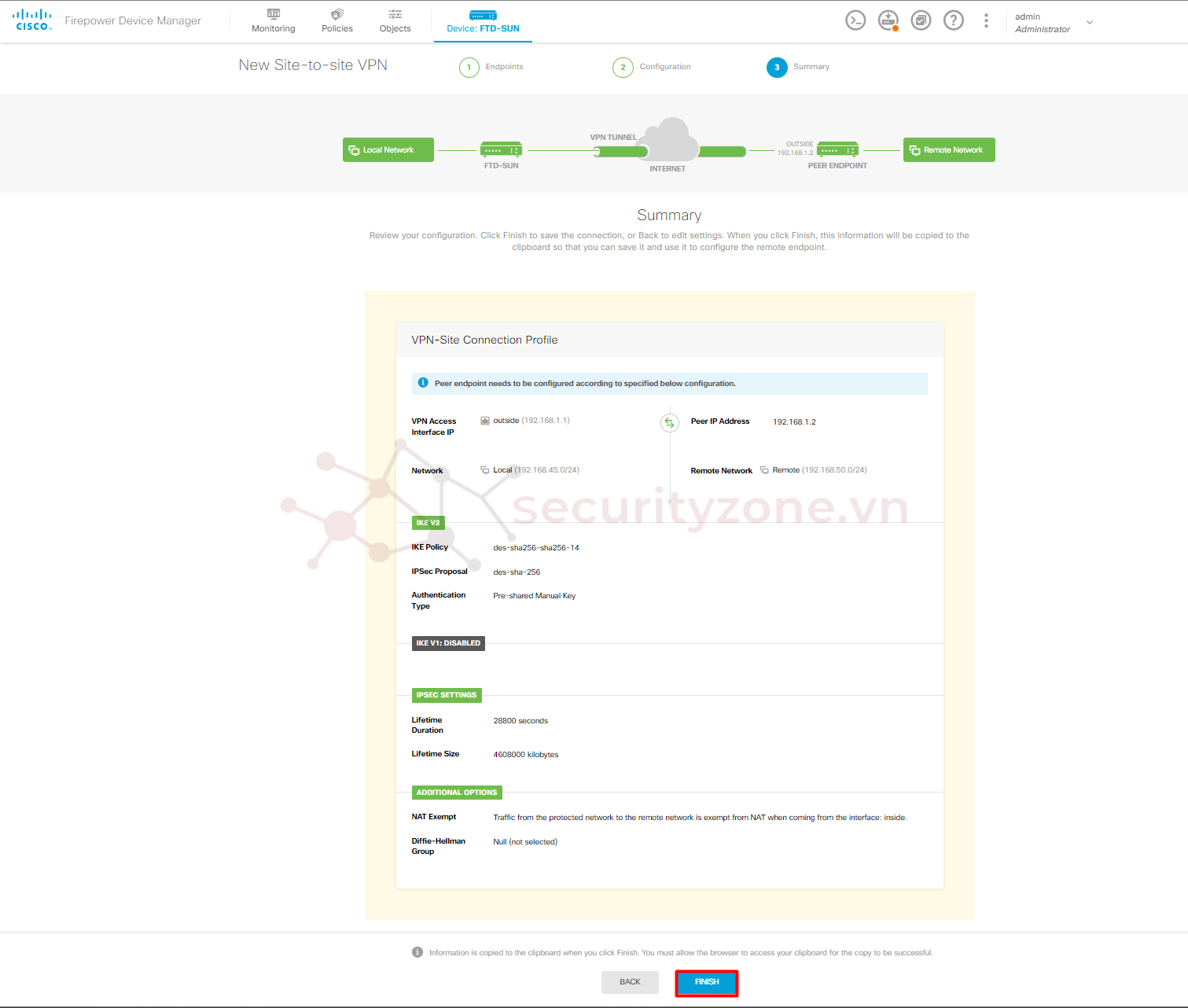

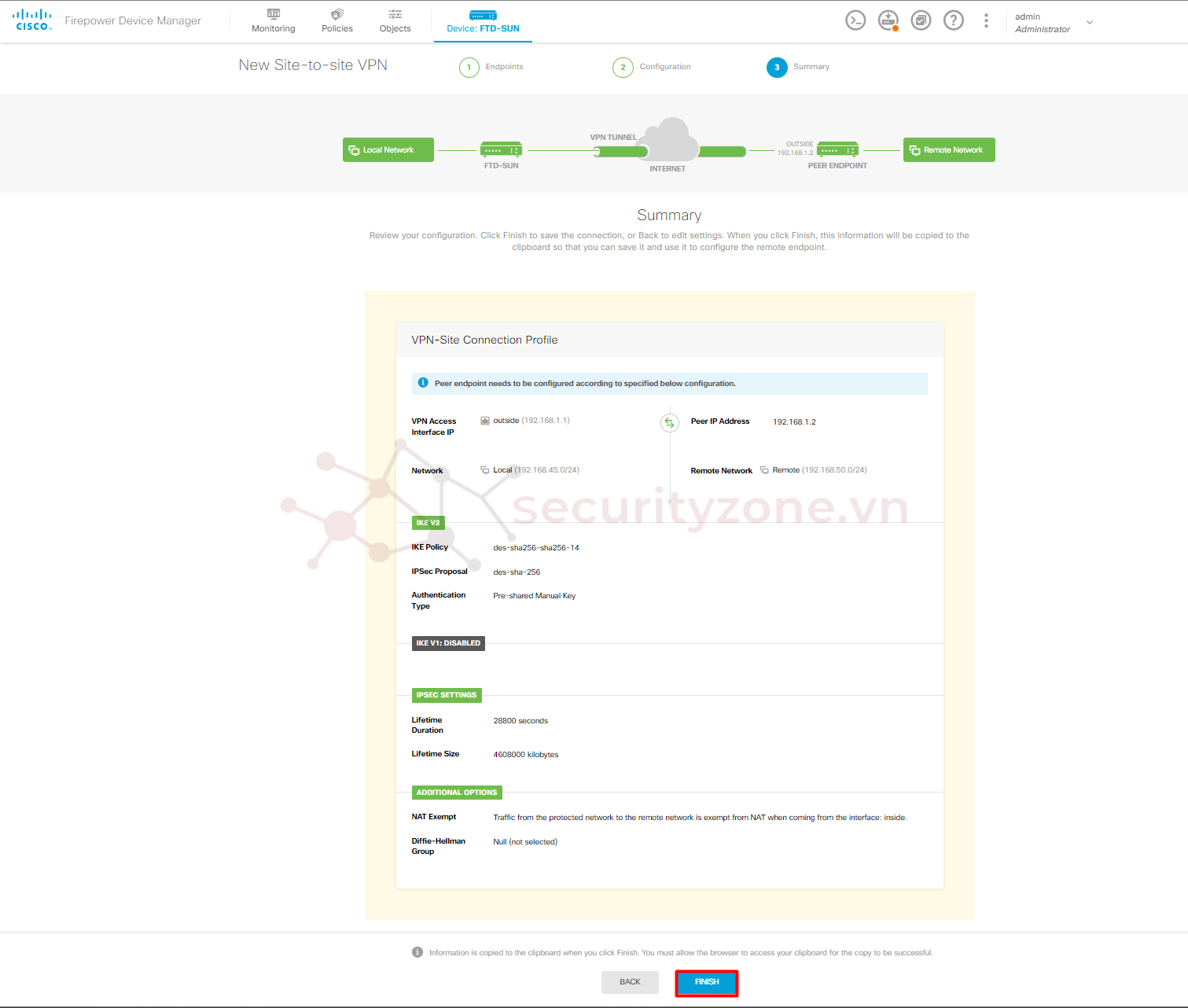

Bước 4: Kiểm tra lại thông tin cấu hình và chọn FINISH:

Chọn Deploy để lưu thông tin cấu hình.

3. Cấu hình Policy

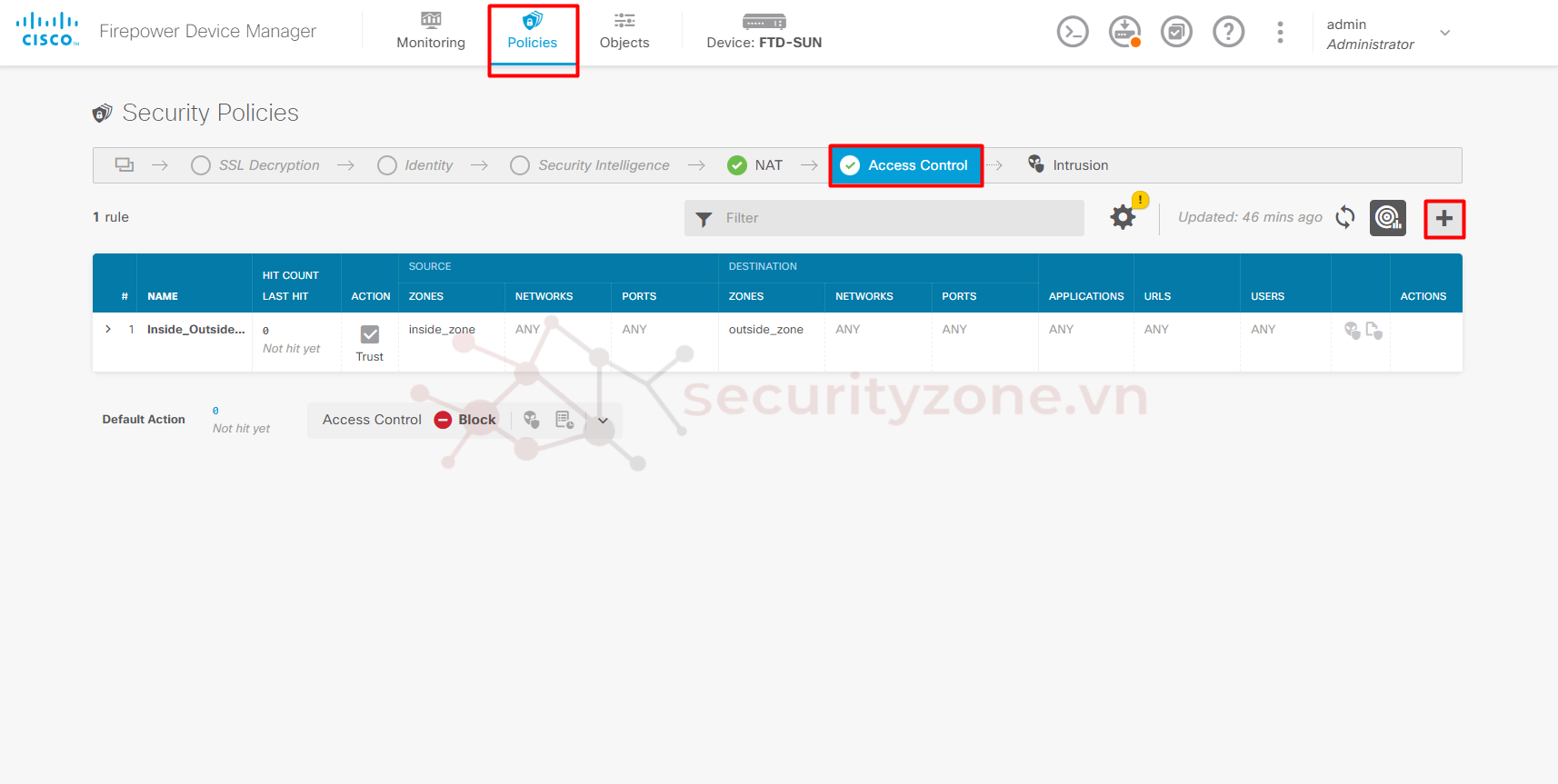

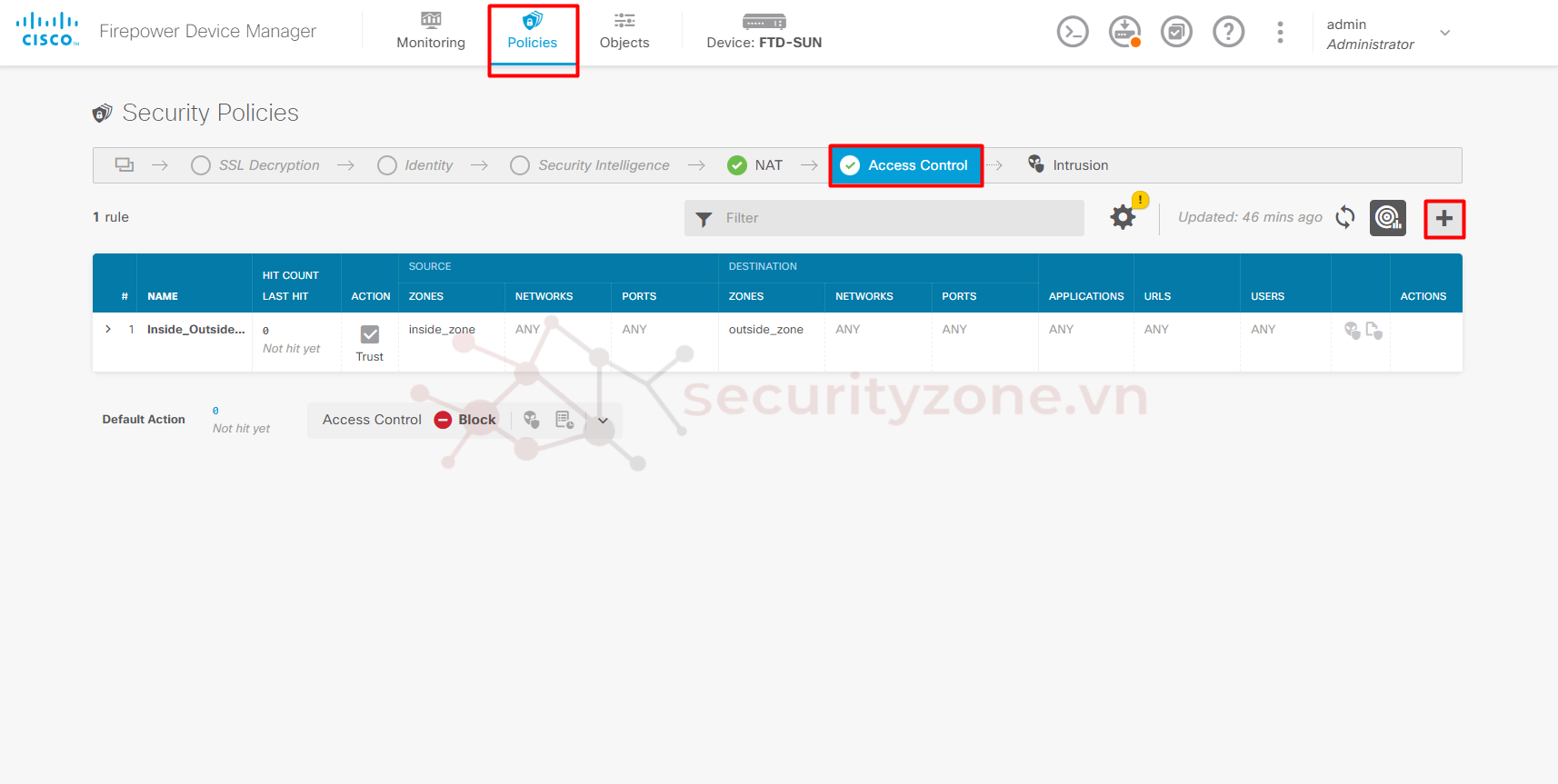

Bước 1: Cấu hình Policy tương ứng cho kết nối VPN trong phần Policies > Access Control và chọn dấu + để Add rule:

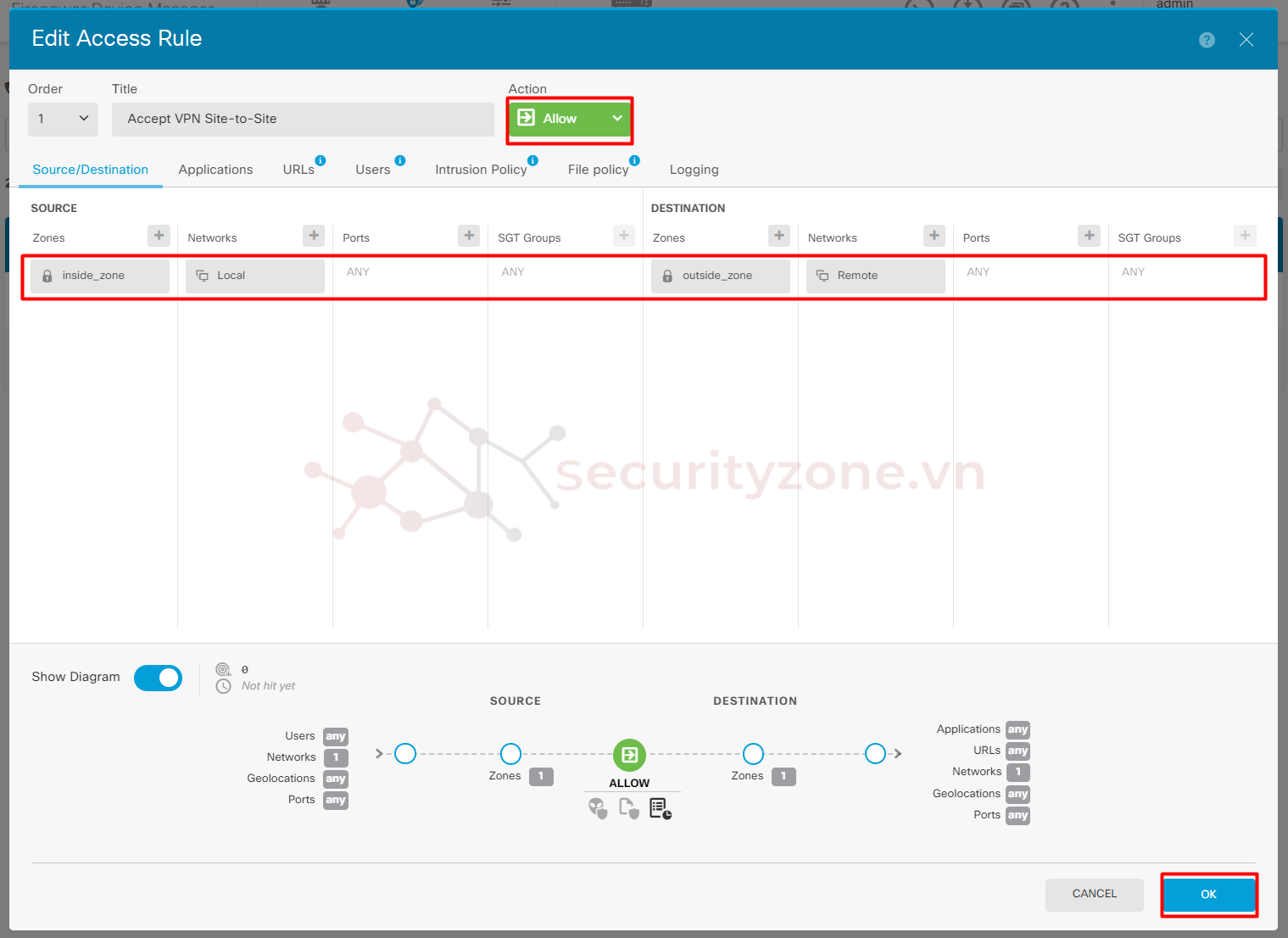

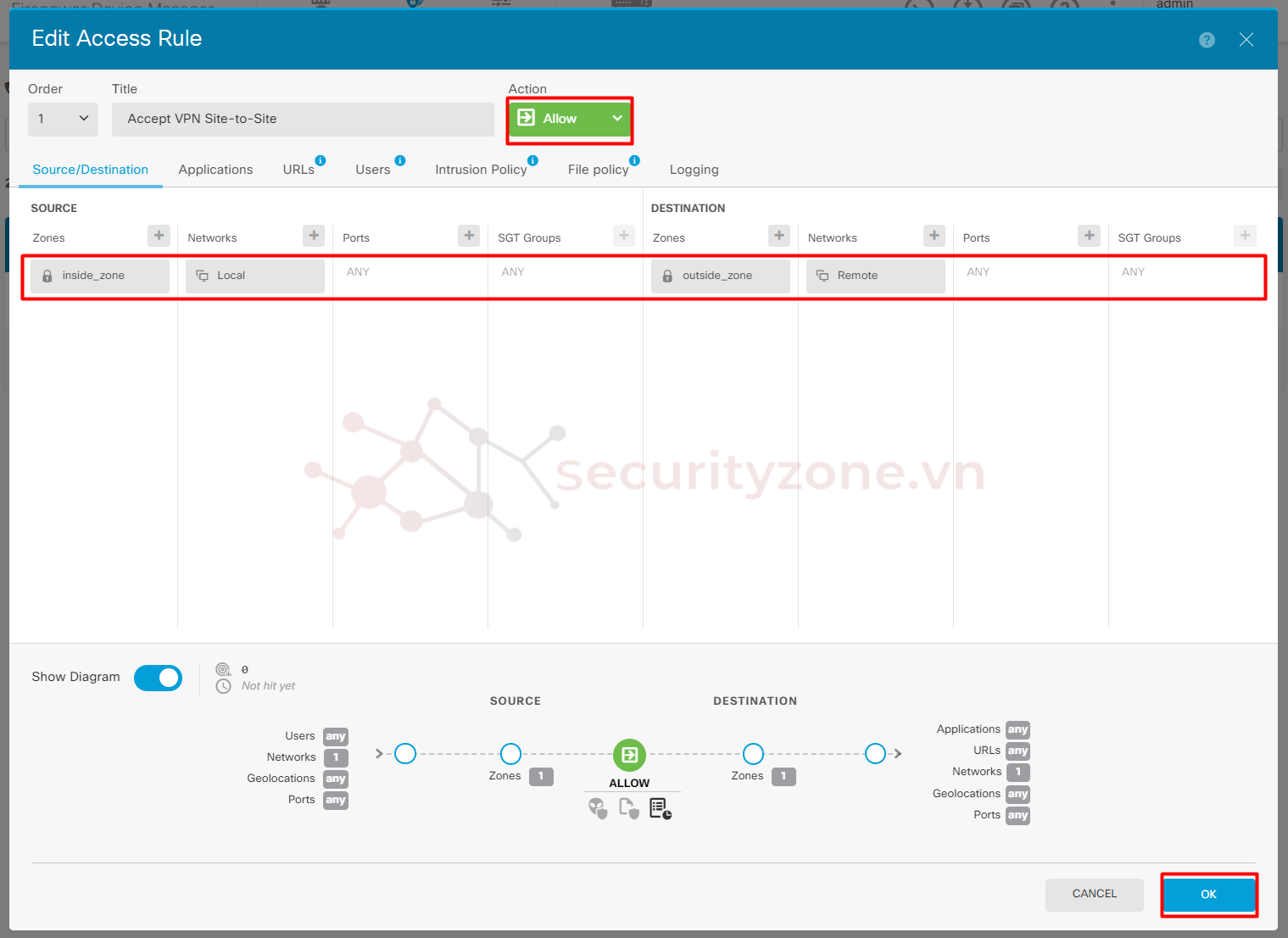

Bước 2: Điền các thông tin Policy tương ứng với Action là Accept và chọn OK, chọn Deploy để lưu cấu hình:

(LƯU Ý CẤU HÌNH TRÊN FTD-POP TƯƠNG TỰ)

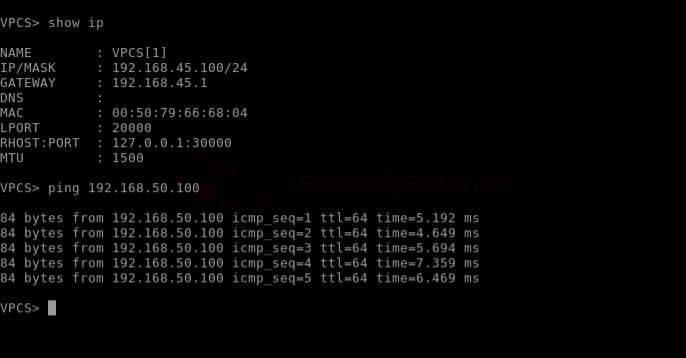

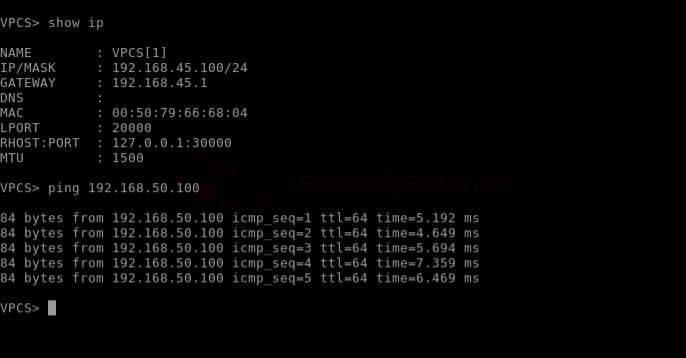

Bước 3: Kiểm tra kết nối thành công 2 VM của 2 Site với nhau:

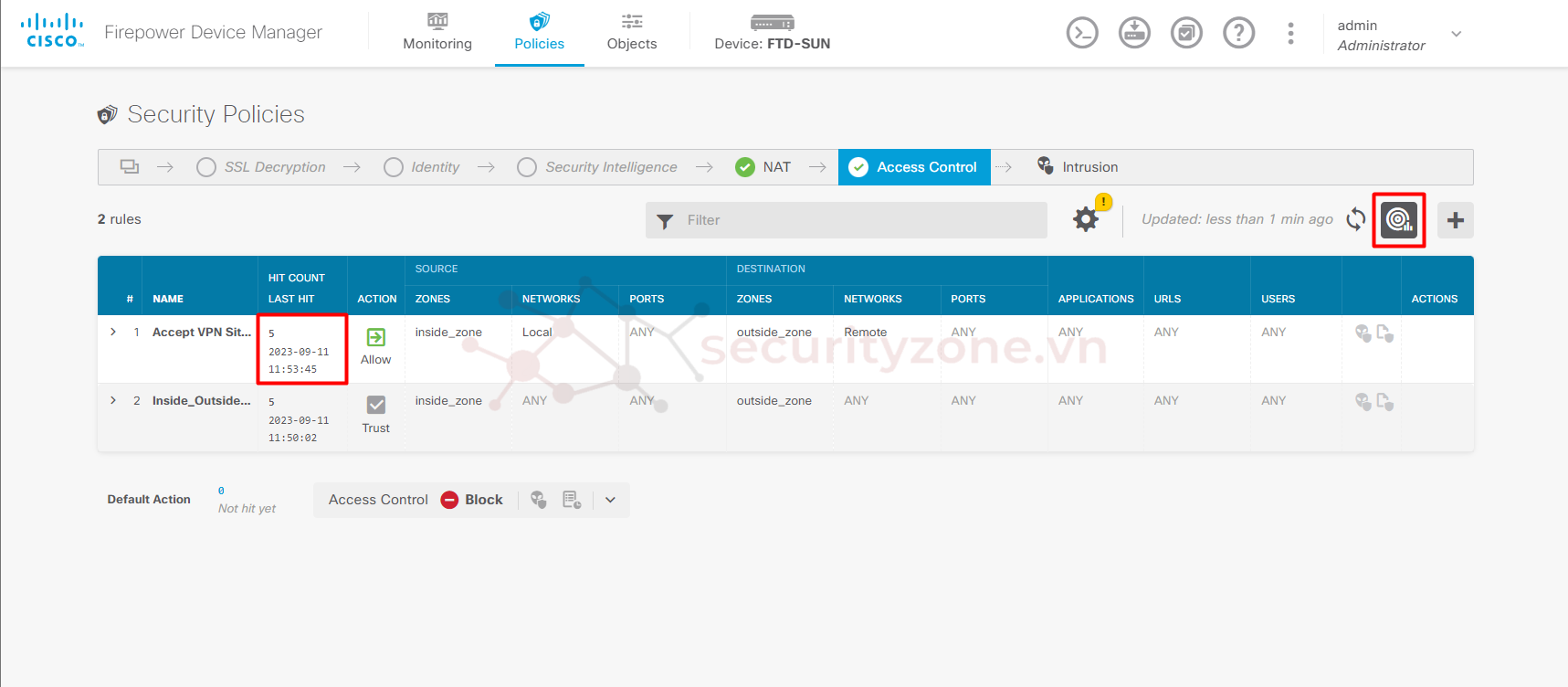

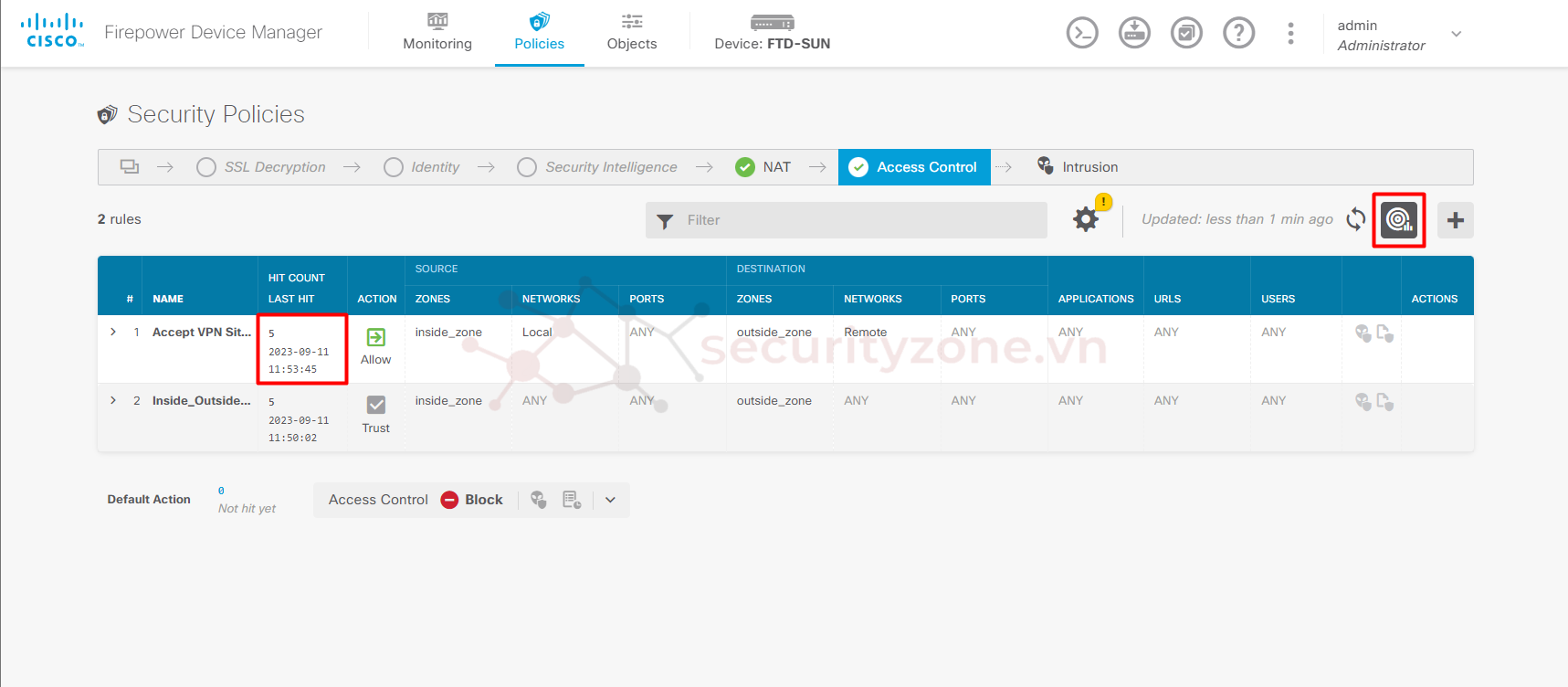

Có thể truy cập lại phần Policies và kiểm tra thông tin match với Rule VPN vừa tạo:

Chúc các bạn thành công :">

I. Mô hình

Mình sẽ thiết kế một mô hình cơ bản như sau:

Trong hướng dẫn tiếp theo mình sẽ cấu hình trên FTD-SUN, còn FTD-POP các bạn cấu hình tương tự nhé.

II. Cấu hình VPN Site to Site

1. Cấu hình Network Object

Phần này chúng ta sẽ khai báo các Object Network chưa thông tin Subnet Local và Remote trao đổi bằng VPN.

Bước 1: Truy cập vào GUI của FTD-SUN, vào phần Objects > Networks > Add New Network:

Bước 2: Điền thông tin bao gồm Name, Type thì chọn Network, điền Subnet và chọn OK để lưu thông tin:

Thực hiện tương tự cho Subnet Remote:

Bước 3: Chọn Deployment để đẩy cấu hình trên FTD-SUN:

2. Cấu hình VPN Site to Site

Bước 1: Truy cập vào phần Device > Site-to-Site VPN > View Configuration:

Chọn CREATE SITE-TO-SITE CONNECTION:

Bước 2: Đặt tên tại phần Connection Profile Name, Type là Policy Based, sau đó ở phần Local VPN Access Interface chọn Interface Outside (IP: 192.168.1.1/24):

Tại phần Local Network, mặc định sẽ để ANY, tuy nhiên để chỉnh lại thì nhấn chọn dấu + và chọn Object Local vừa khởi tạo, chọn OK:

Phần Remote IP Address điền địa chỉ IP outside của FTD-POP (lưu ý là chọn mode Static, sử dụng Dynamic khi địa chỉ IP Site còn lại thay đổi theo thực tế), Remote Network tương tự sổ chọn Object Remote vừa khởi tạo và chọn NEXT:

Bước 3: Tại trang Privacy Configuration, chọn Edit để cài đặt thông số IKE Policy (Internet Key Exchange):

Chọn Create New IKE Policy:

Điền các thông tin như hình, nhớ gạt thanh State để Enable và chọn OK (do mình đang thực hiện trong môi trường Lab nên không có license, nếu các bạn có license hãy đặt phần Encryption là AES256 thay vì DES nhé):

Tiếp theo chọn Edit ở mục IPSec Proposal:

Sổ chọn dấu + và chọn Create new IPSec Proposal:

Điền thông tin như hình và chọn OK:

Tiếp theo ở mục Authentication Type chọn Pre-shared Manual Key, điền key tại phần Local Pre-shared Key và Remote Peer Pre-shared Key, tại mục NAT Exempt chọn Interface Inside (IP: 192.168.45.1/24) và chọn NEXT:

Bước 4: Kiểm tra lại thông tin cấu hình và chọn FINISH:

Chọn Deploy để lưu thông tin cấu hình.

3. Cấu hình Policy

Bước 1: Cấu hình Policy tương ứng cho kết nối VPN trong phần Policies > Access Control và chọn dấu + để Add rule:

Bước 2: Điền các thông tin Policy tương ứng với Action là Accept và chọn OK, chọn Deploy để lưu cấu hình:

(LƯU Ý CẤU HÌNH TRÊN FTD-POP TƯƠNG TỰ)

Bước 3: Kiểm tra kết nối thành công 2 VM của 2 Site với nhau:

Có thể truy cập lại phần Policies và kiểm tra thông tin match với Rule VPN vừa tạo:

Chúc các bạn thành công :">

Attachments

-

SUN+POP-Page-3.drawio.png20.6 KB · Views: 0

SUN+POP-Page-3.drawio.png20.6 KB · Views: 0 -

SUN+POP-Page-3.drawio (1).png22.5 KB · Views: 0

SUN+POP-Page-3.drawio (1).png22.5 KB · Views: 0 -

1691565459079.png160.6 KB · Views: 0

1691565459079.png160.6 KB · Views: 0 -

1691565824177.png30.8 KB · Views: 0

1691565824177.png30.8 KB · Views: 0 -

1691566075963.png30.3 KB · Views: 0

1691566075963.png30.3 KB · Views: 0 -

1691566678994.png62.5 KB · Views: 0

1691566678994.png62.5 KB · Views: 0 -

1691568258239.png190.2 KB · Views: 0

1691568258239.png190.2 KB · Views: 0 -

1691568317074.png64.5 KB · Views: 0

1691568317074.png64.5 KB · Views: 0 -

1691568554676.png148.9 KB · Views: 0

1691568554676.png148.9 KB · Views: 0 -

1691568672590.png152.6 KB · Views: 0

1691568672590.png152.6 KB · Views: 0 -

1691568849749.png124.7 KB · Views: 0

1691568849749.png124.7 KB · Views: 0 -

1691569012633.png155.9 KB · Views: 0

1691569012633.png155.9 KB · Views: 0 -

1691569231456.png38.9 KB · Views: 0

1691569231456.png38.9 KB · Views: 0 -

1691569725882.png23.5 KB · Views: 0

1691569725882.png23.5 KB · Views: 0 -

1691570081999.png149.1 KB · Views: 0

1691570081999.png149.1 KB · Views: 0 -

1694407600922.png117.1 KB · Views: 0

1694407600922.png117.1 KB · Views: 0 -

1694408872624.png74.6 KB · Views: 0

1694408872624.png74.6 KB · Views: 0

Last edited: