Trong bài viết này mình sẽ hướng dẫn các bạn đẩy log từ Firewall FortiGate về Splunk.

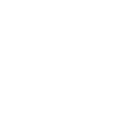

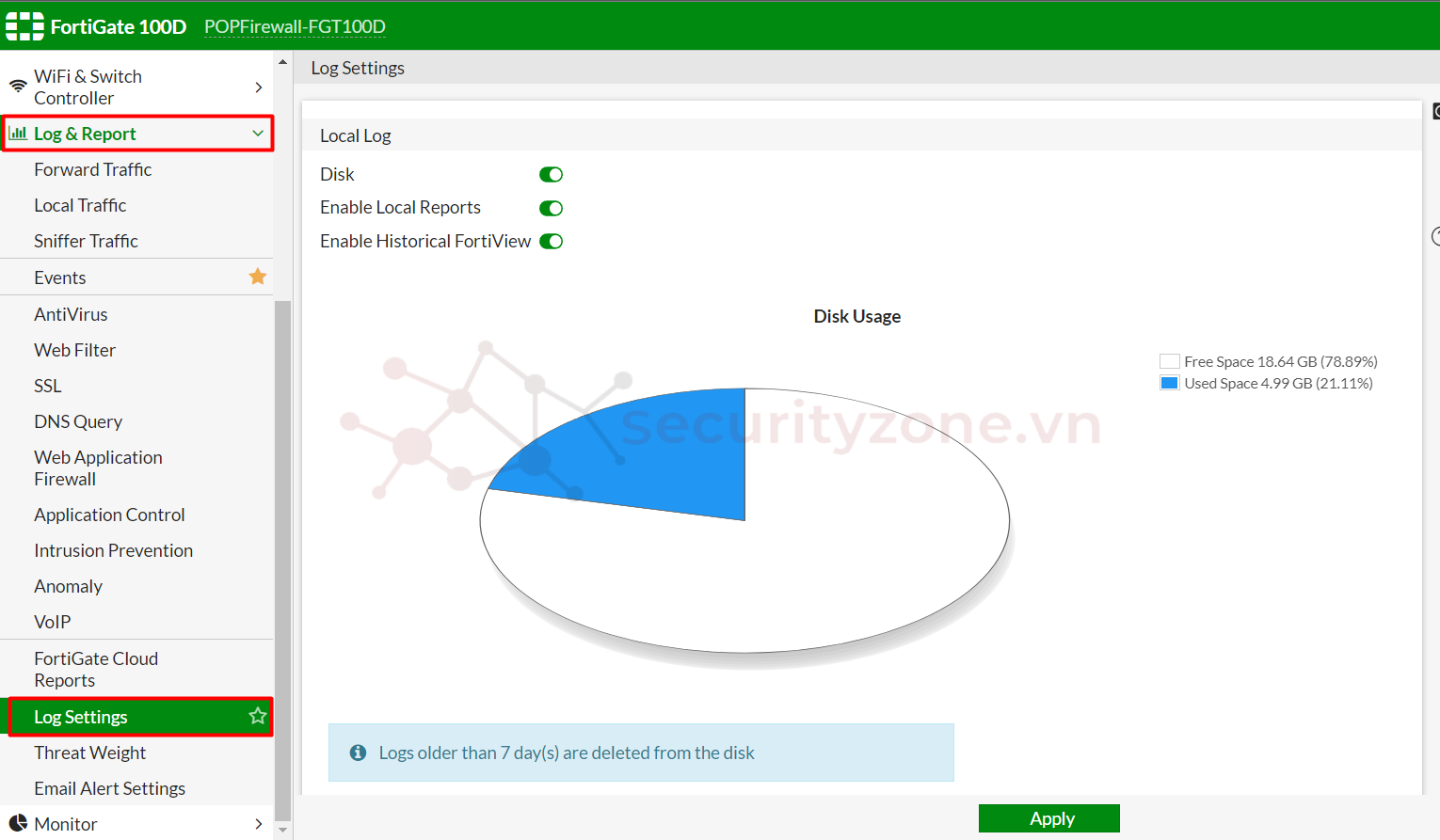

Bước 1: Truy cập GUI của FortiGate, vào phần Log & Report > Log Settings:

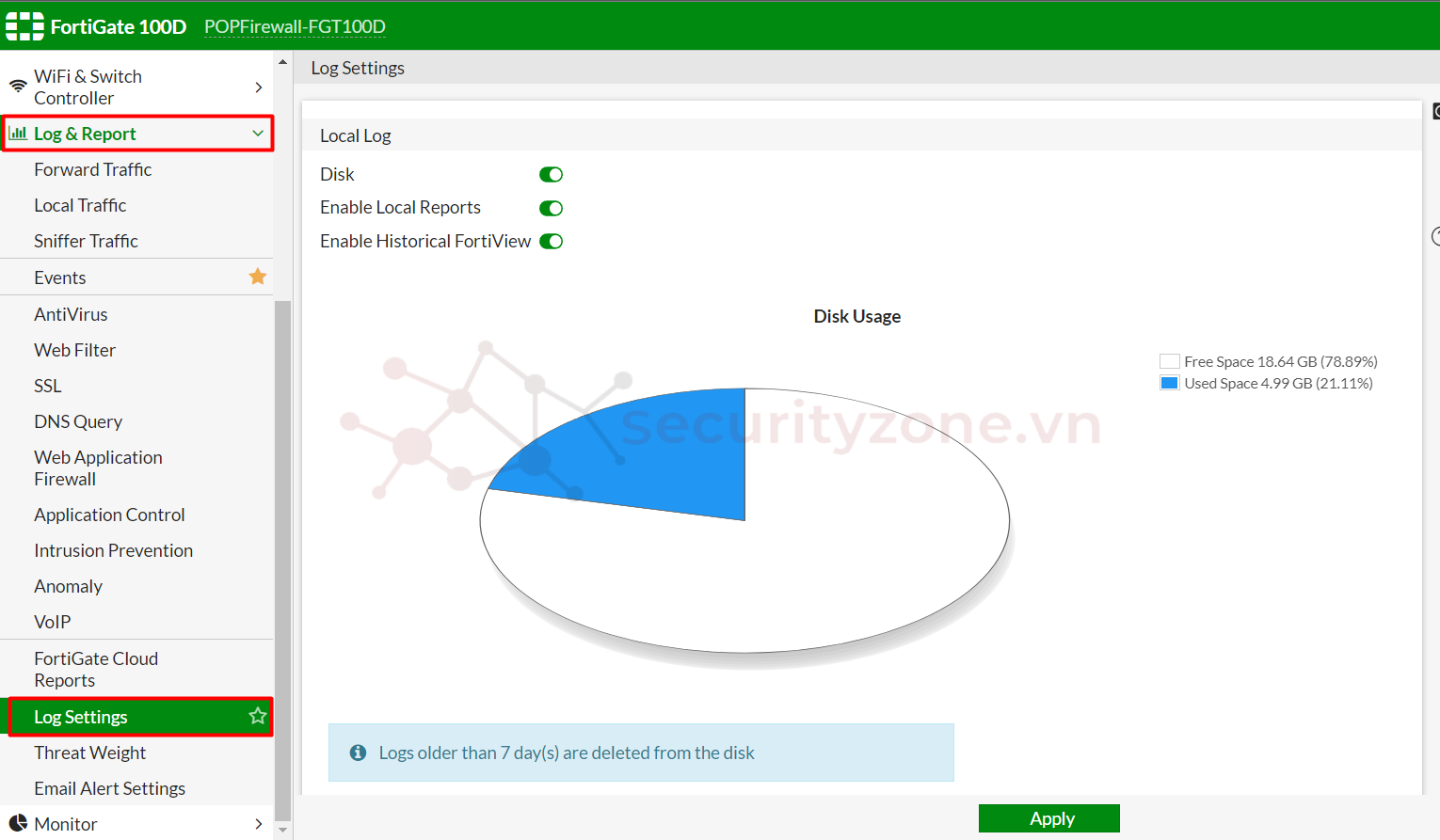

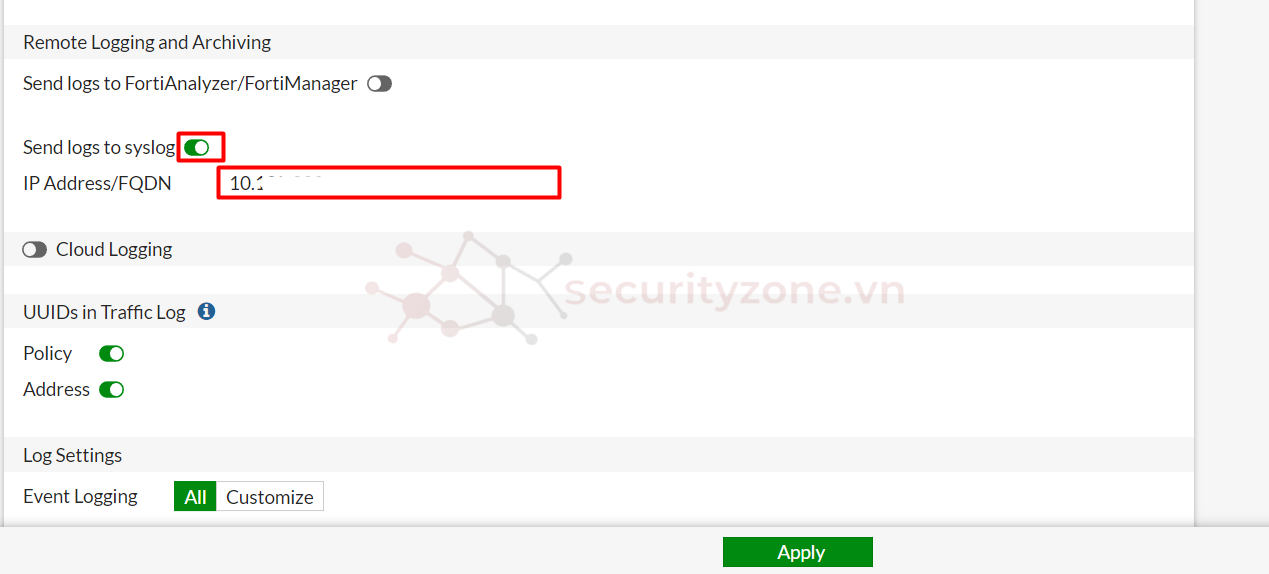

Bước 2: Kéo xuống phần Remote Logging and Archiving, bật tính năng Send logs to syslog và điền địa chỉ IP/FQDN của Splunk LB dùng để hứng log và chọn Apply để lưu cấu hình:

Trong trường hợp nếu Splunk sử dụng để hứng log trên port khác thì ta cần cấu hình cụ thể bằng CLI, truy cập CLI của FortiGate và dùng lệnh sau để cấu hình:

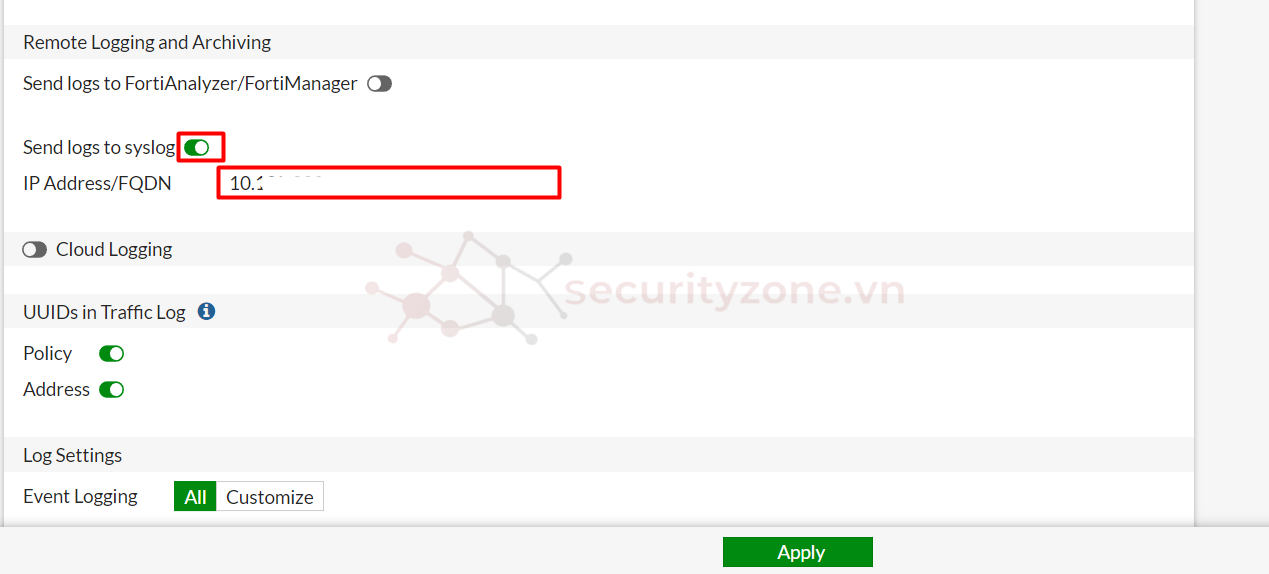

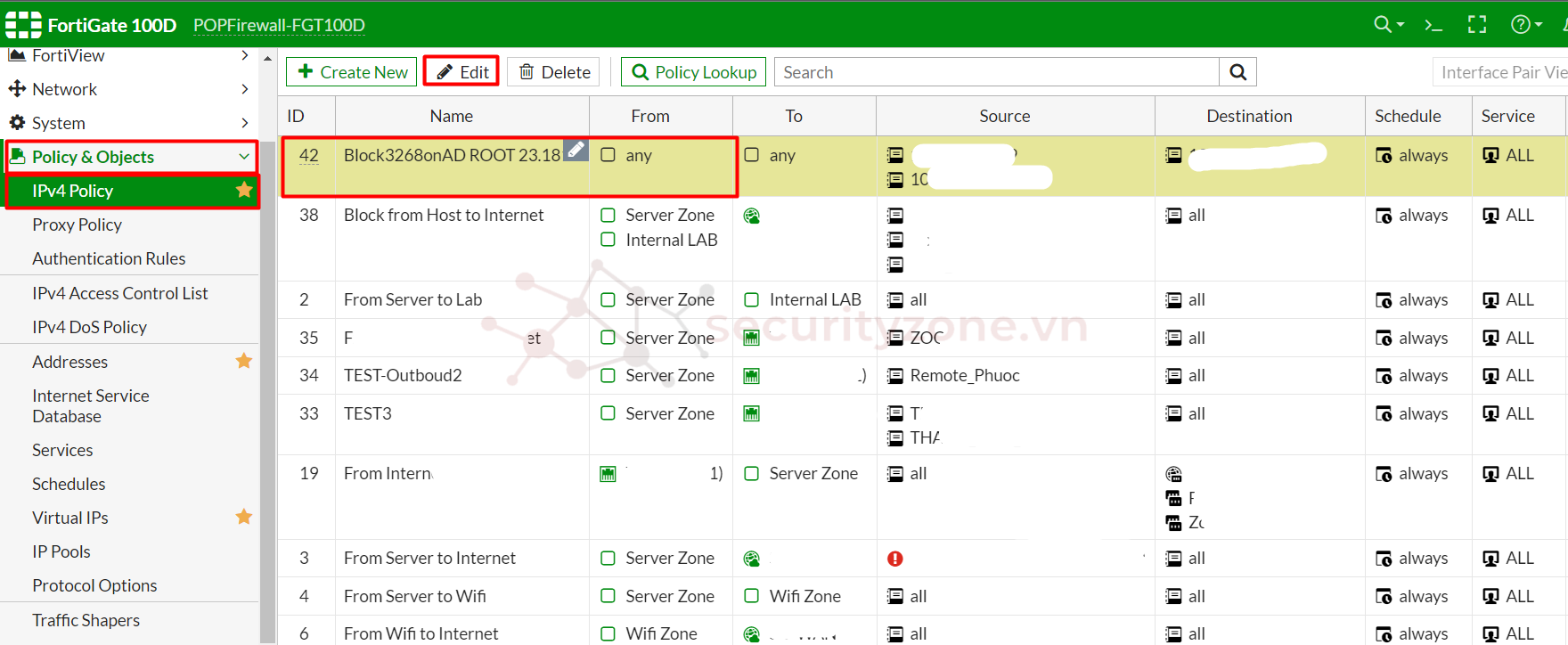

Bước 3: Cấu hình đẩy log trên Policy, vào phần Policy & Objects > IPv4 Policy (hoặc những bản mới và Firewall Policy), chọn Policy muốn đẩy log và chọn Edit:

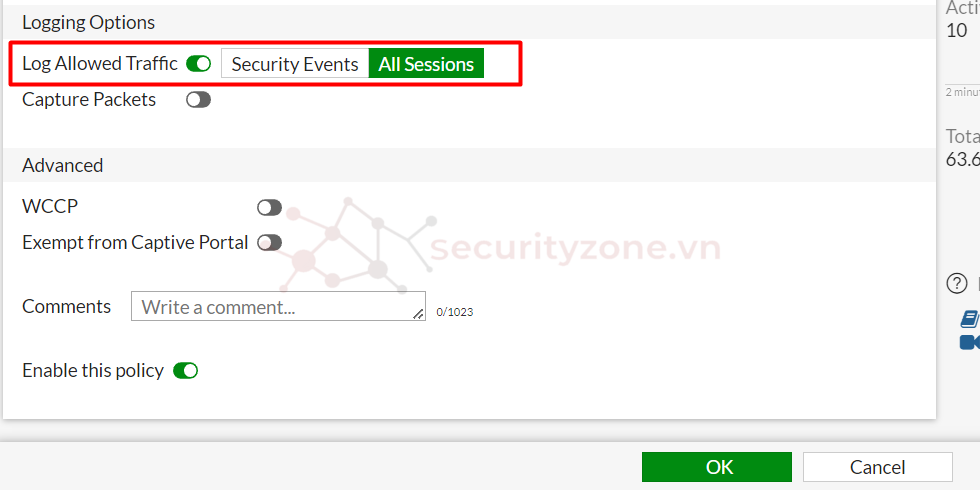

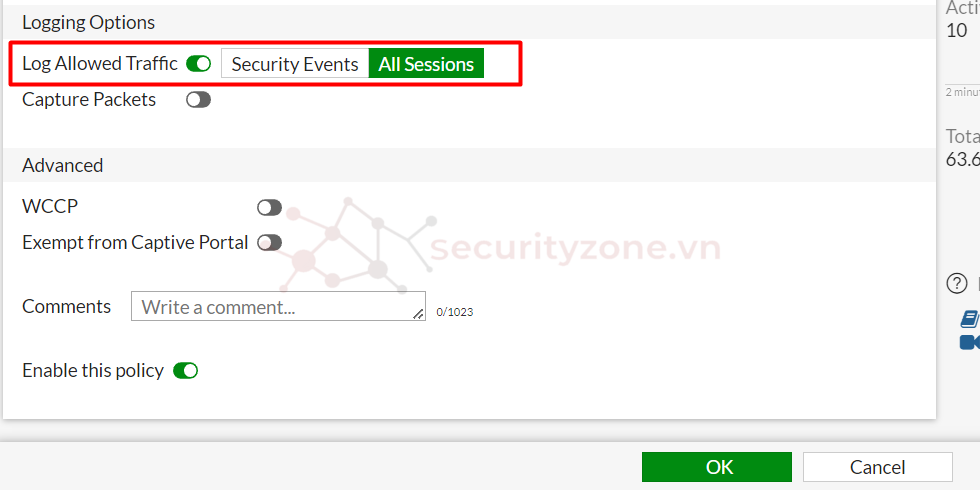

Với các Policy ACCEPT thì các bạn bật tính năng Log Allowed Traffic > All Sessions:

Còn với các Policy DENY thì các bạn bật tính năng Log Violation Traffic, chọn OK để lưu cấu hình:

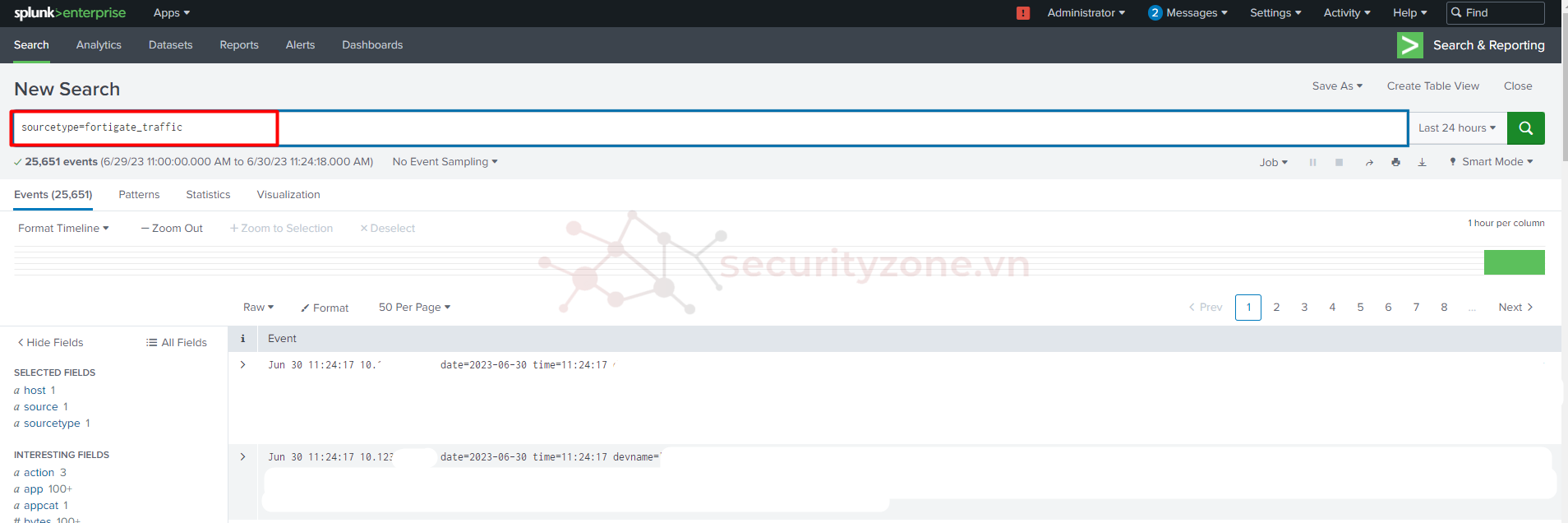

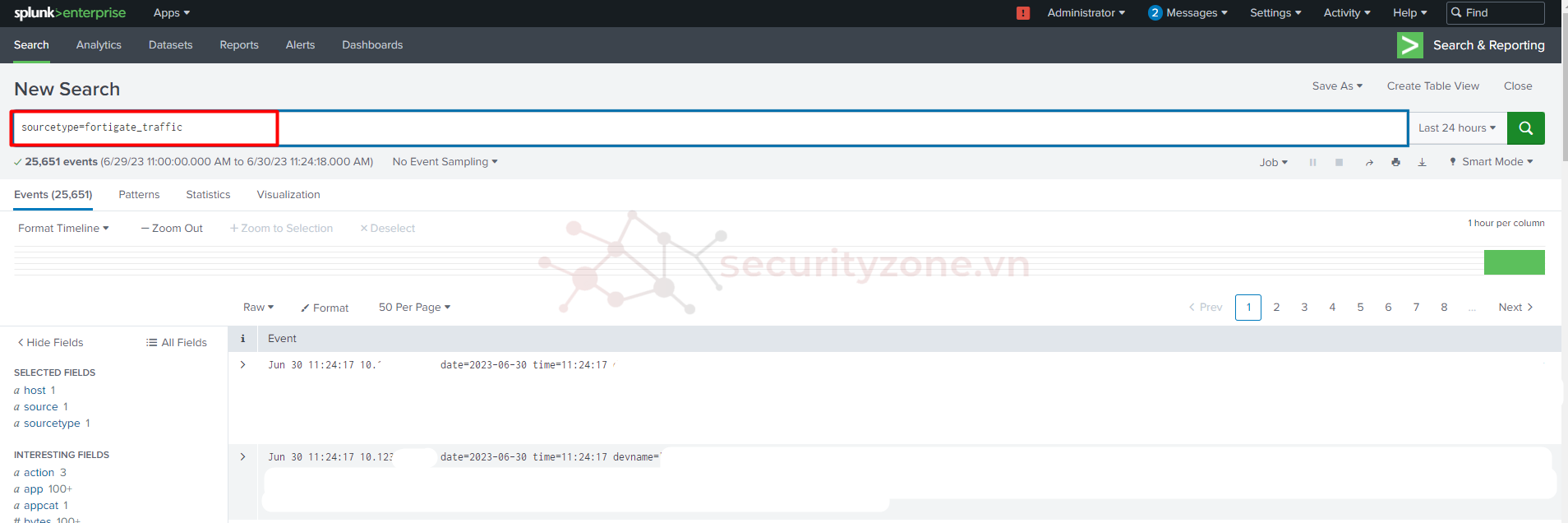

Bước 4: Truy cập vào Splunk, search để kiểm tra log đã được đẩy về hay chưa:

Chúc mọi người thành công :">

Bước 1: Truy cập GUI của FortiGate, vào phần Log & Report > Log Settings:

Bước 2: Kéo xuống phần Remote Logging and Archiving, bật tính năng Send logs to syslog và điền địa chỉ IP/FQDN của Splunk LB dùng để hứng log và chọn Apply để lưu cấu hình:

Trong trường hợp nếu Splunk sử dụng để hứng log trên port khác thì ta cần cấu hình cụ thể bằng CLI, truy cập CLI của FortiGate và dùng lệnh sau để cấu hình:

Code:

config log syslogd setting

set status enable

set server "<IP Splunk>"

set port <number port>

set source-ip "<IP Interface FortiGate>"

endBước 3: Cấu hình đẩy log trên Policy, vào phần Policy & Objects > IPv4 Policy (hoặc những bản mới và Firewall Policy), chọn Policy muốn đẩy log và chọn Edit:

Với các Policy ACCEPT thì các bạn bật tính năng Log Allowed Traffic > All Sessions:

Còn với các Policy DENY thì các bạn bật tính năng Log Violation Traffic, chọn OK để lưu cấu hình:

Bước 4: Truy cập vào Splunk, search để kiểm tra log đã được đẩy về hay chưa:

Chúc mọi người thành công :">