Trong bài viết này mình sẽ hướng dẫn cách cấu hình RA VPN trên FTD được quản lý bằng FDM cho phiên bản 6.5 trở lên.

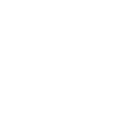

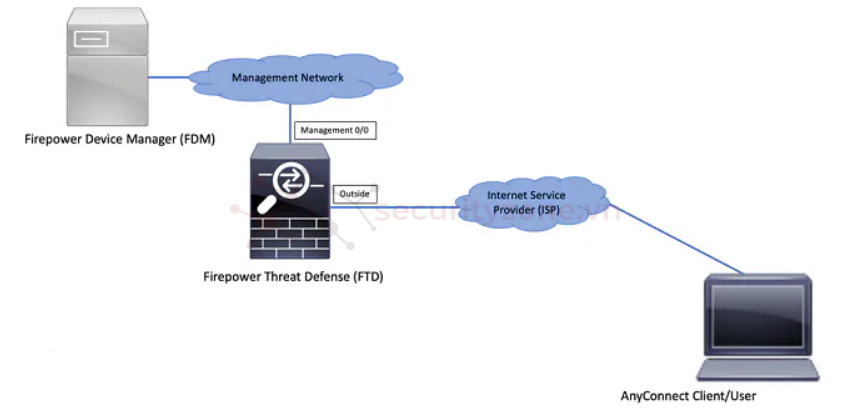

I. Mô hình

Trước hết, để cấu hình được tính năng RA VPN thì các bạn cần đảm bảo các yêu cầu sau trên thiết bị của mình:

II. Triển khai RA VPN

1. Bật license RA VPN

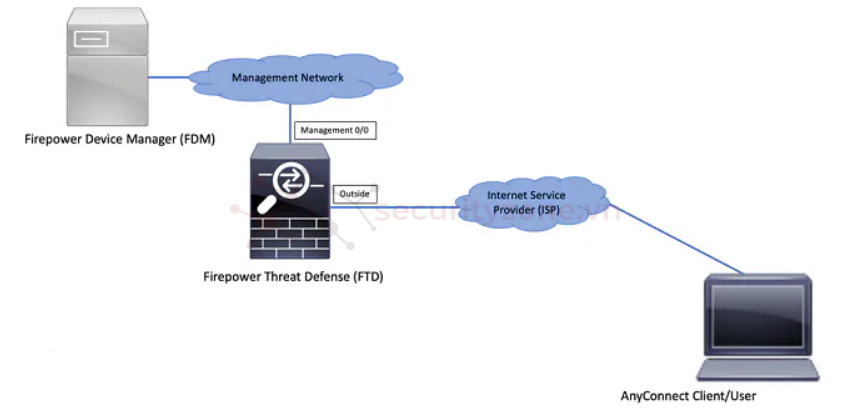

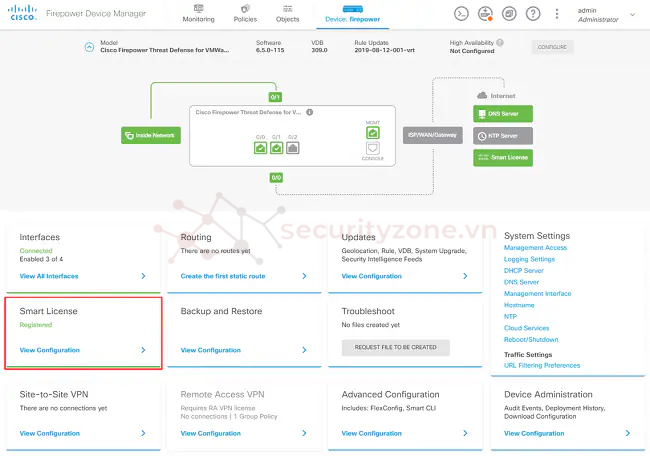

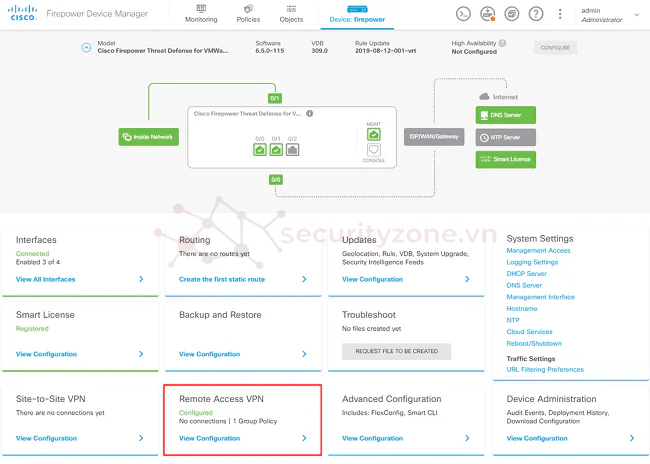

Bước 1: Truy cập vào GUI thiết bị, chọn Device > Smart License > View Configuration:

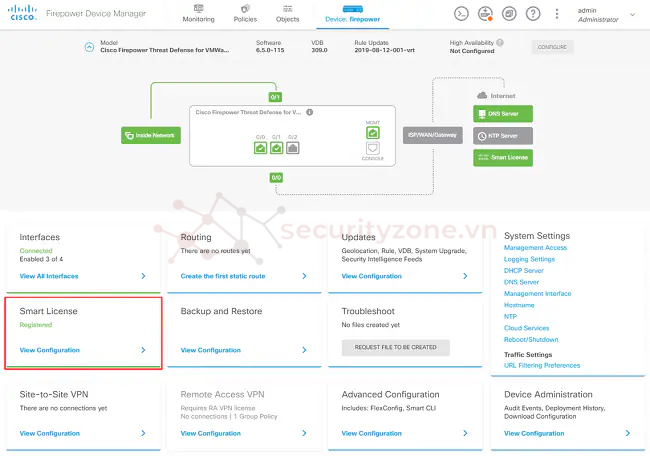

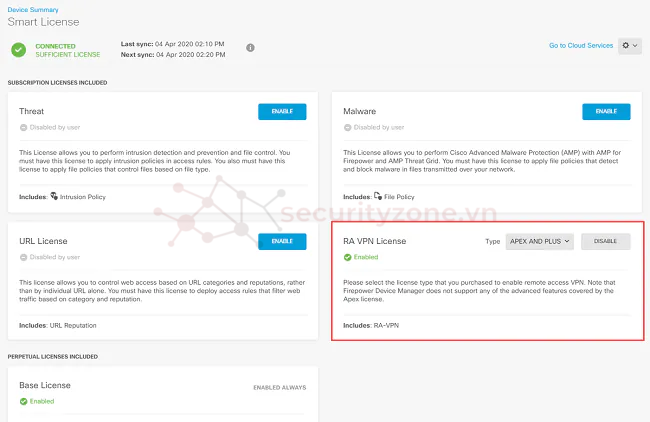

Bước 2: Chọn ENABLE tại mục RA VPN License:

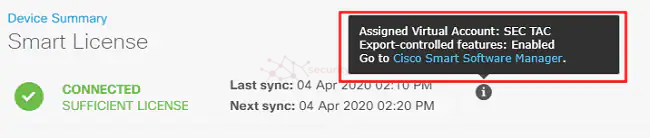

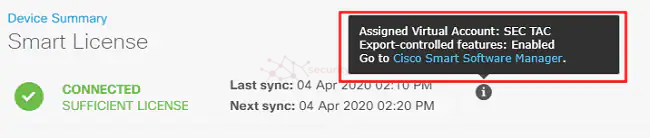

Bước 3: Di chuột đến dấu chấm thang bên cạnh thông tin Sync để kiểm tra tính năng Export-controller đã được bật:

2. Cấu hình Network và tạo User

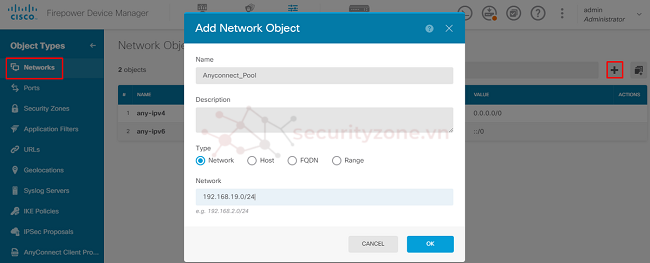

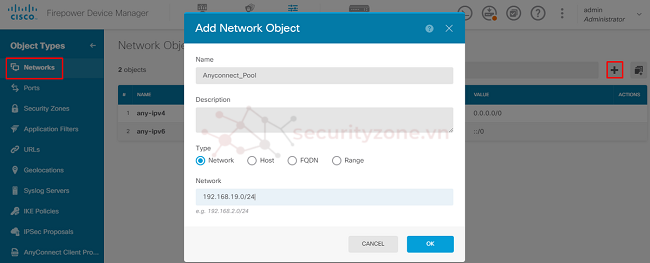

Bước 1: Truy cập vào phần Objects > Networks > Add new Network. Sau đó tiến hành cấu hình IP Pool cấp cho người dùng truy cập VPN và chọn OK:

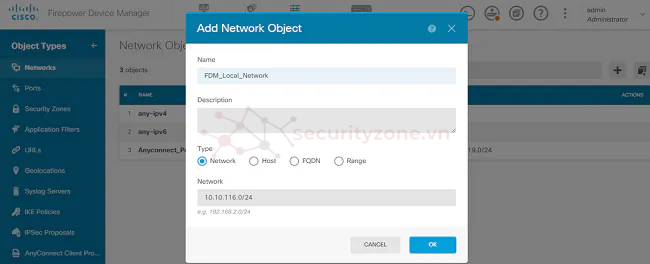

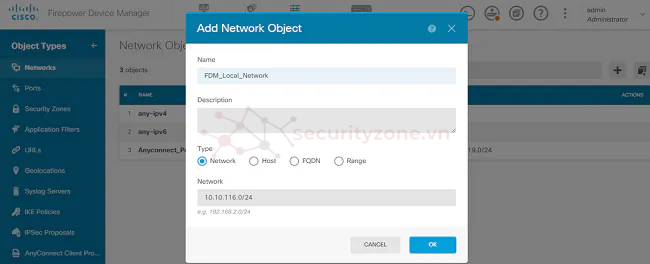

Bước 2: Tiếp tục chọn Add new Network để cấu hình Subnet của mạng LAN mà cho phép người dùng VPN có thể truy cập được:

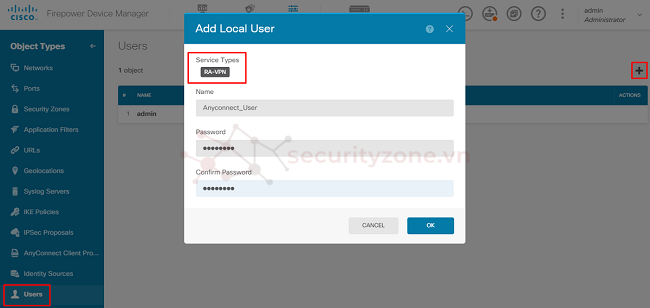

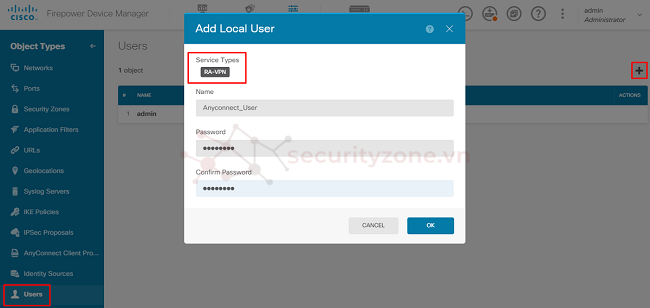

Bước 3: Truy cập vào phần Objects > Users > Add User, sau đó tiến hành tạo tài khoản cho người dùng truy cập thông qua AnyConnect và chọn OK:

3. Thêm Certificate

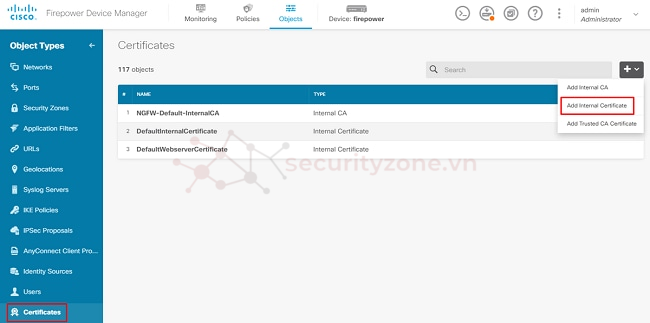

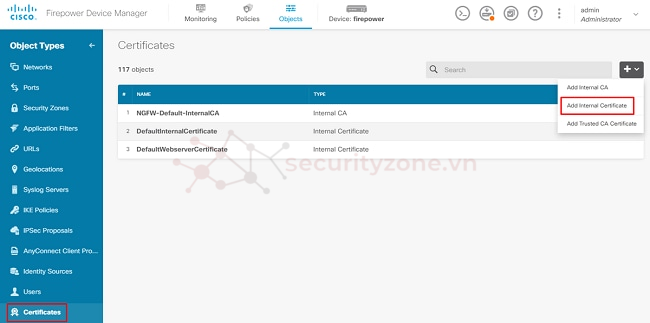

Bước 1: Truy cập vào phần Objects > Certificates, sổ chọn dấu + góc phải và chọn Add Internal Certificate:

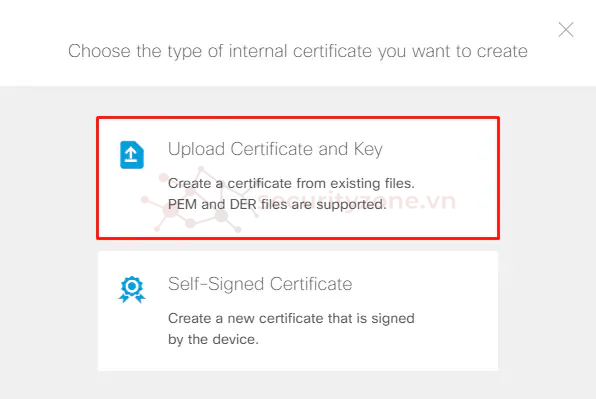

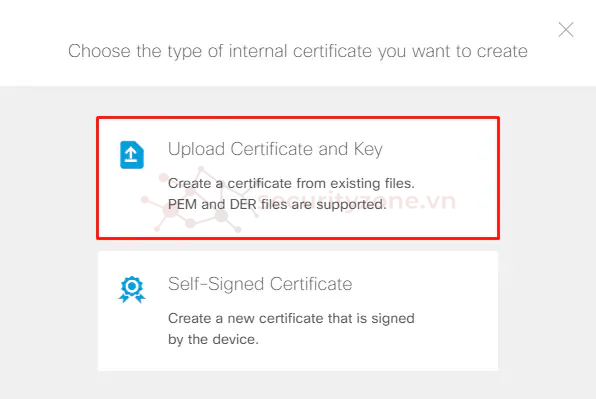

Bước 2: Chọn Upload Certificate and Key:

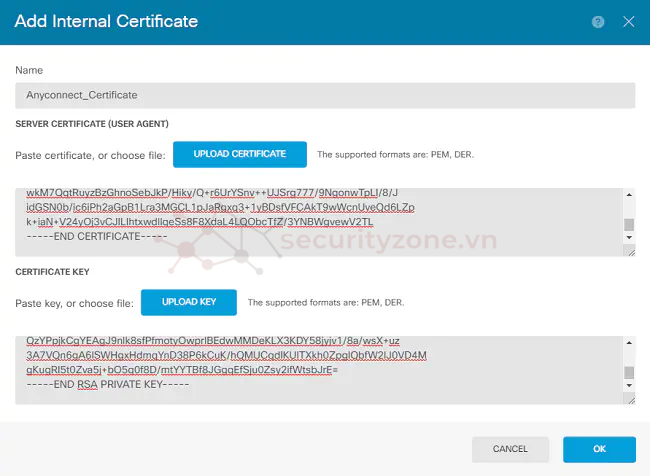

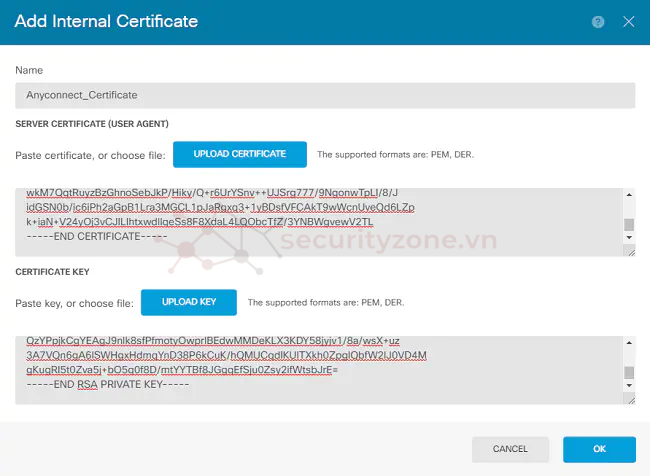

Bước 3: Điền thông tin Certificate và Key bằng việc Copy rồi Paste vào trong khung thông tin hoặc chọn UPLOAD từng file riêng, chọn OK:

4. Cấu hình RA VPN

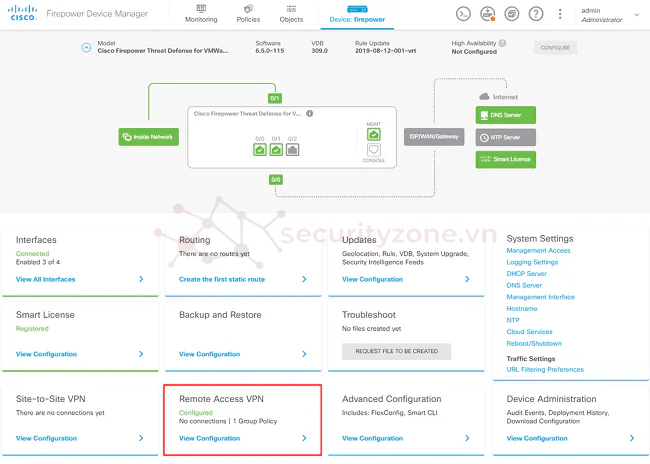

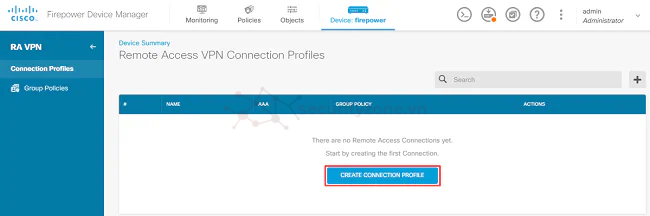

Bước 1: Truy cập vào phần Device > Remote Access VPN > View Configuration:

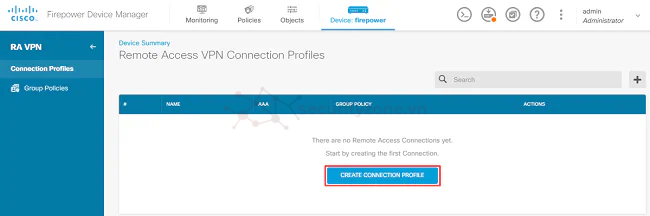

Sau đó chọn CREATE CONNECTION PROFILE:

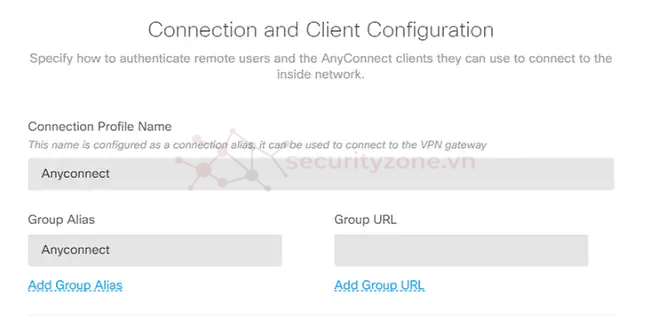

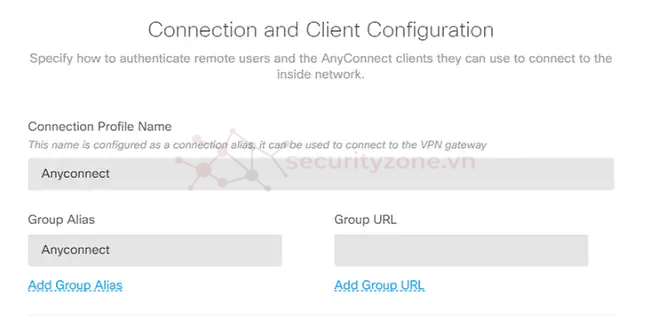

Bước 2: Đặt tên cho Profile và thêm vào Group Allias để tiện cho sau này quản lý (chọn Add Group Alias để thêm Group mới):

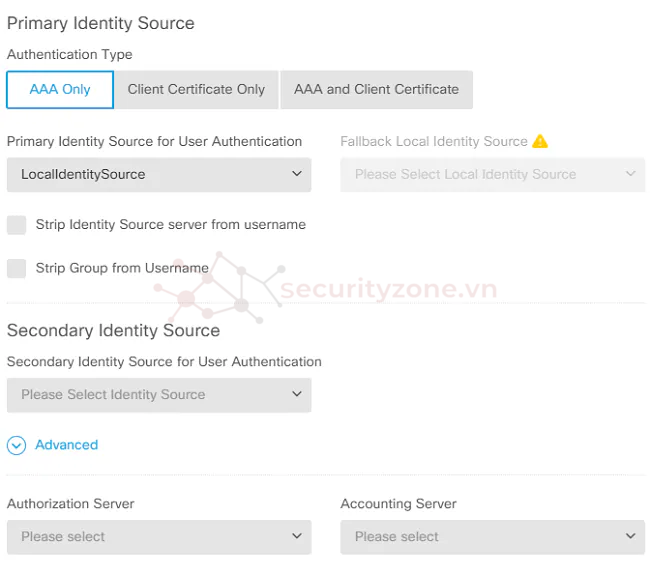

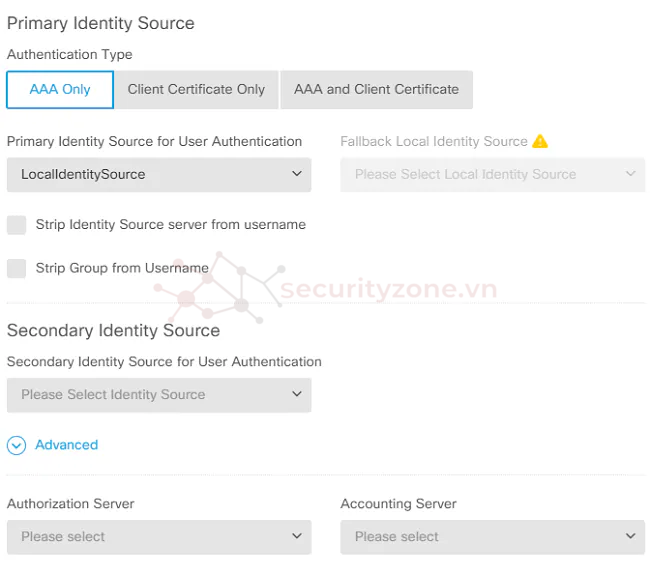

Tiếp theo chọn Authentication Type là AAA Only:

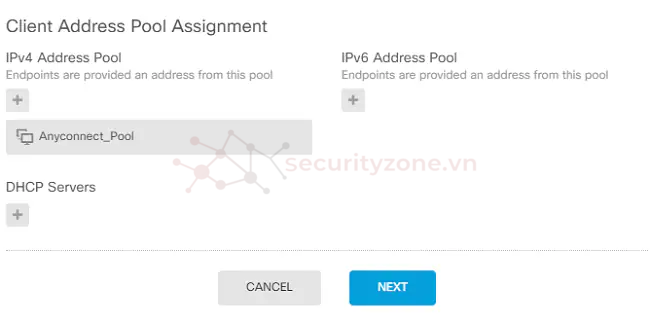

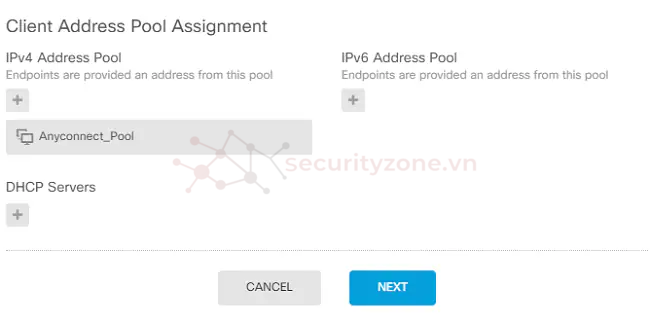

Tại mục IPv4 Address Pool, sổ dấu cộng chọn Pool vừa tạo lúc nãy và chọn NEXT:

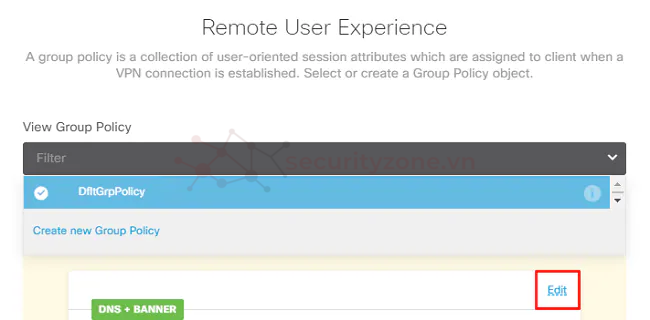

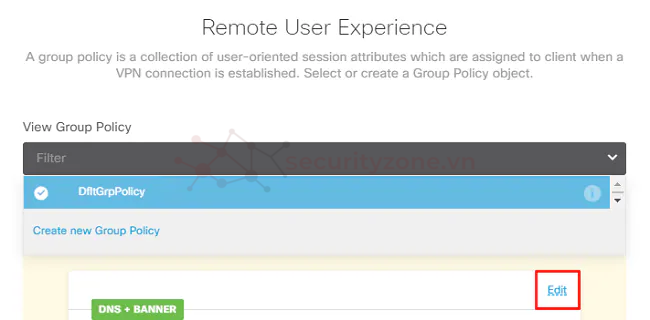

Bước 3: Tại mục View Policy Group, sổ chọn Create new Group Policy để tạo Group mới hoặc tích chọn default Group và chọn Edit:

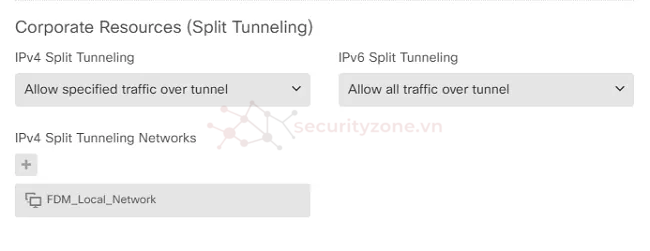

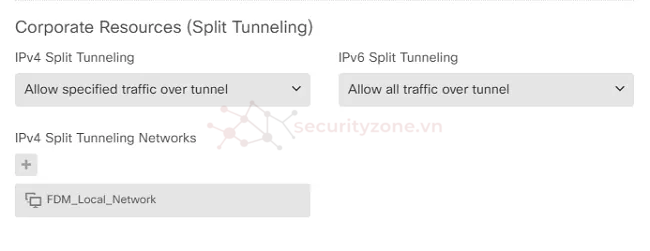

Trong group policy, thêm Split tunneling để cho người dùng khi kết nối AnyConnect chỉ gửi những lưu lượng liên quan đến mạng Local VPN cho phép thông qua AnyConnect, còn các lưu lượng khác không được khai báo sẽ đi bằng đường ISP của người dùng như bình thường, sau đó chọn NEXT:

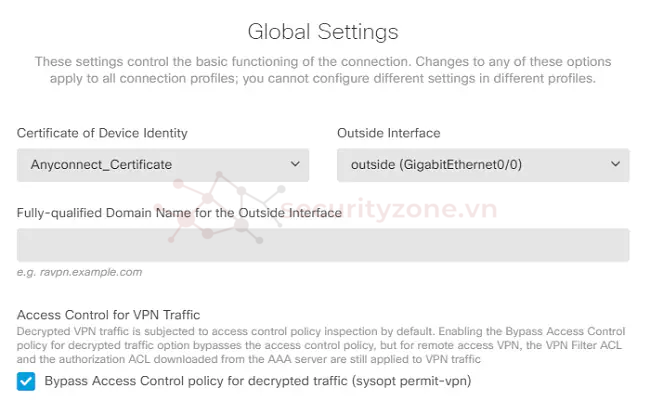

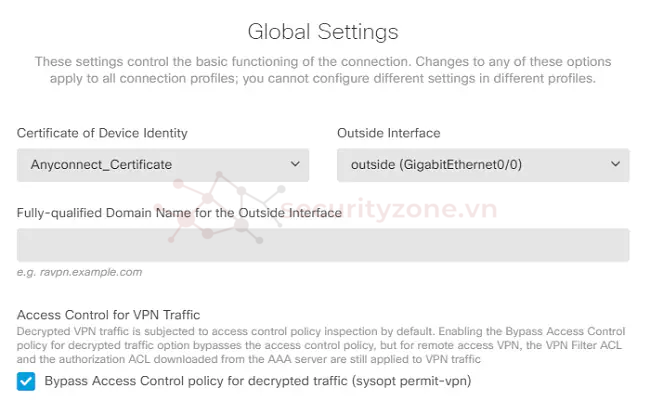

Bước 4: Tại mục Certificate of Device Identity, sổ chọn Certificate đã được thêm trước đó. Còn mục Outside thì sổ chọn Interface mà FTD dùng để lắng nghe các kết nối AnyConnect của người dùng, tiếp theo tích chọn Bypass Access Controll... và chọn NEXT:

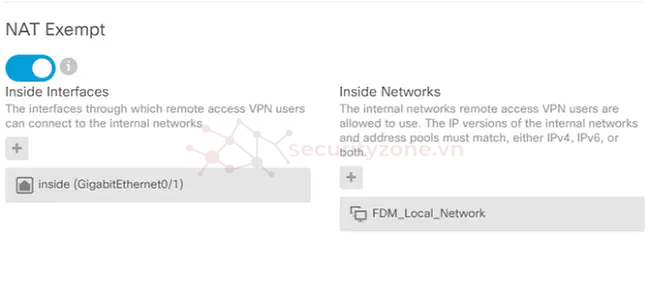

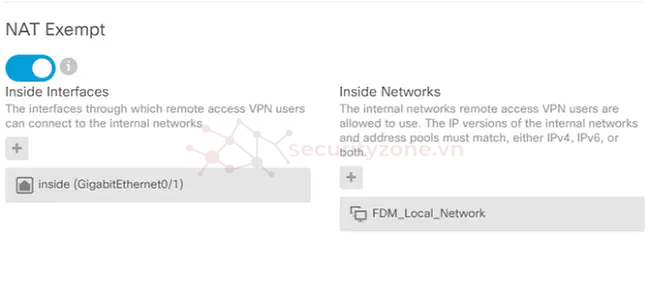

Bước 5: Chính sách NAT có thể cấu hình thủ công bằng cách truy cập vào phần Policies > NAT hoặc có thể cấu hình tự động ở phần NAT Exempt này, tiến hành chọn Interface bên trong và các Subnet mà máy khách truy cập VPN bằng AnyConnect được truy cập:

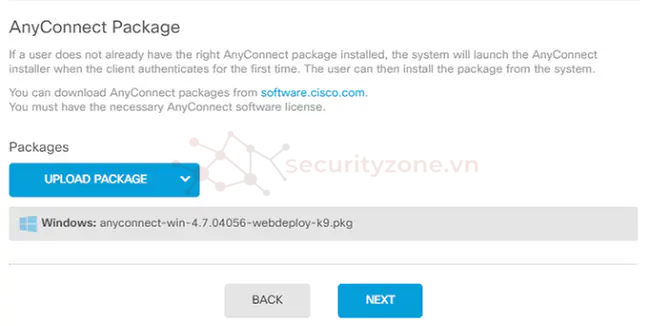

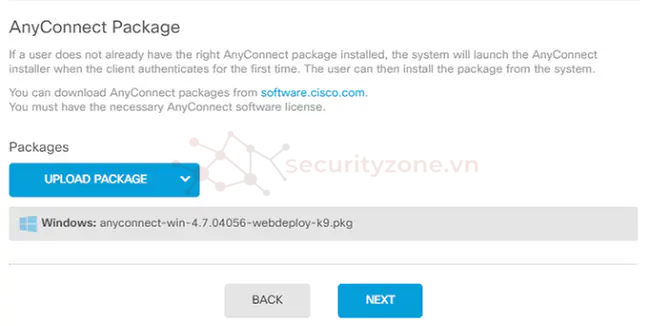

Bước 6: Tại mục AnyConnect Package, tiến hành chọn UPLOAD PACKAGE và đẩy gói cài đặt cho mỗi hệ điều hành và chọn NEXT:

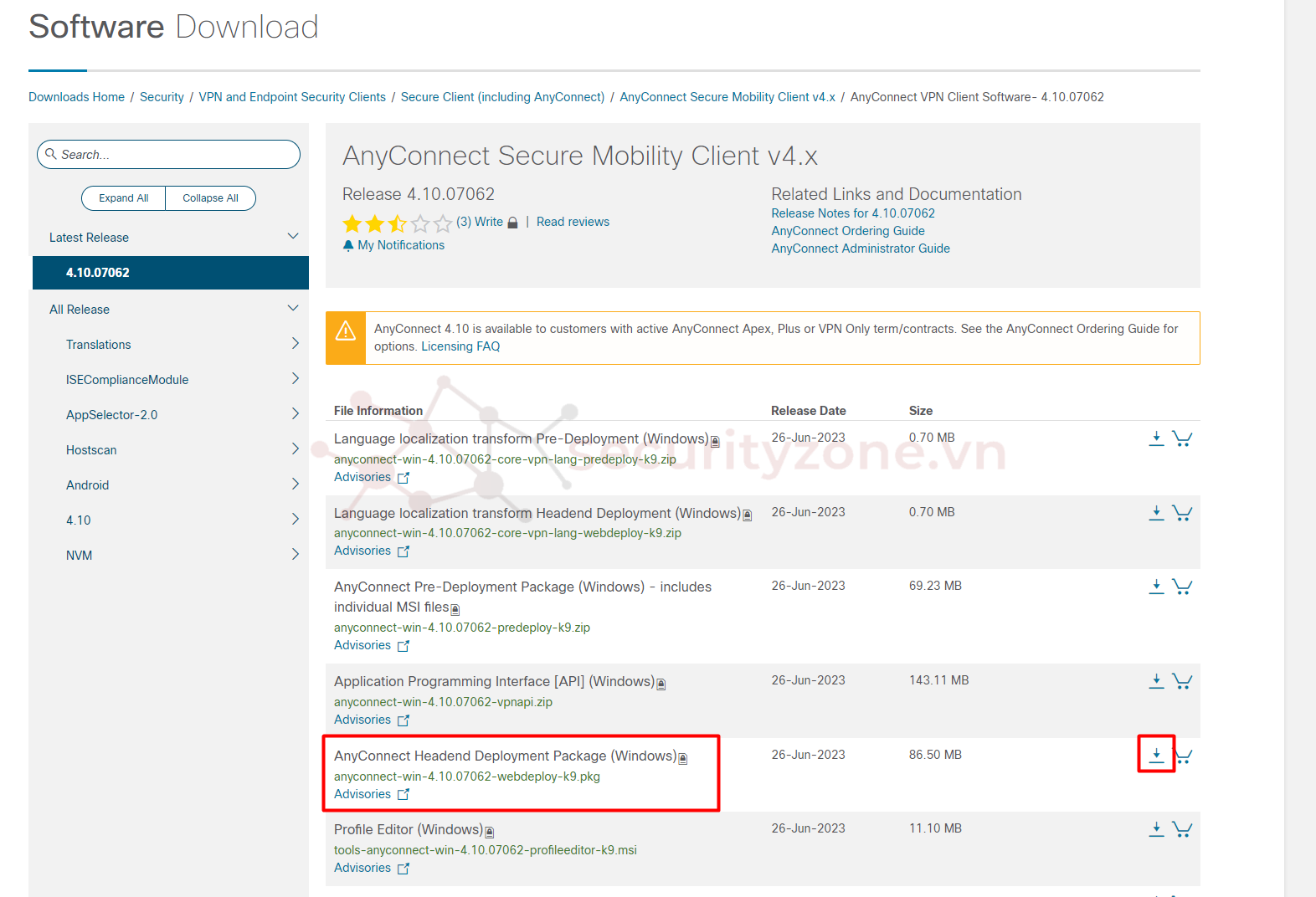

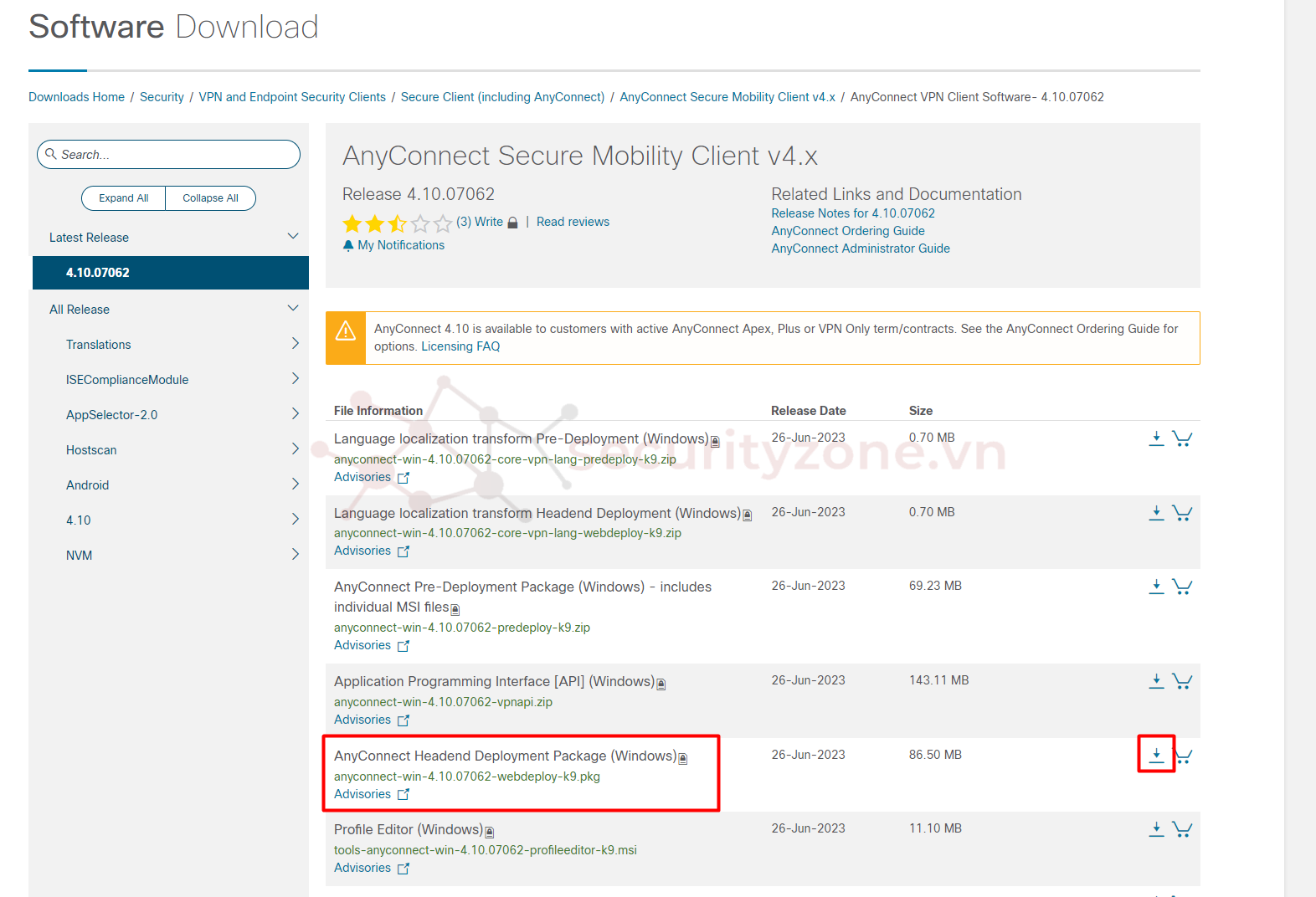

Các bạn có thể truy cập và đăng nhập vào trang Cisco Software Donwload, tìm thông tin như sau và tải về:

Bước 7: Kiểm tra lại thông tin cấu hình và chọn FINISH, sau đó chọn Deploy để áp dụng cấu hình.

III. Cài đặt và sử dụng AnyConnect

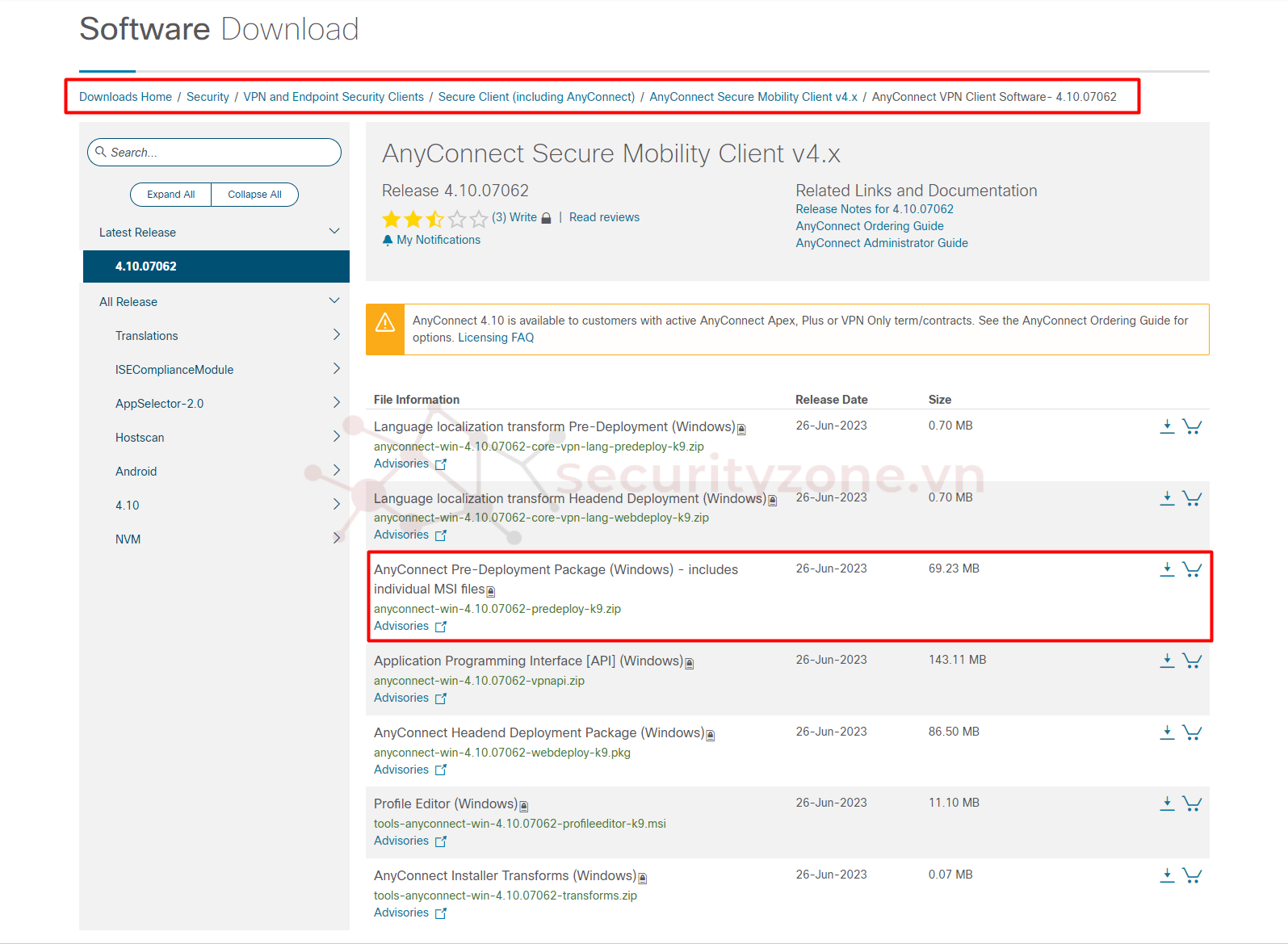

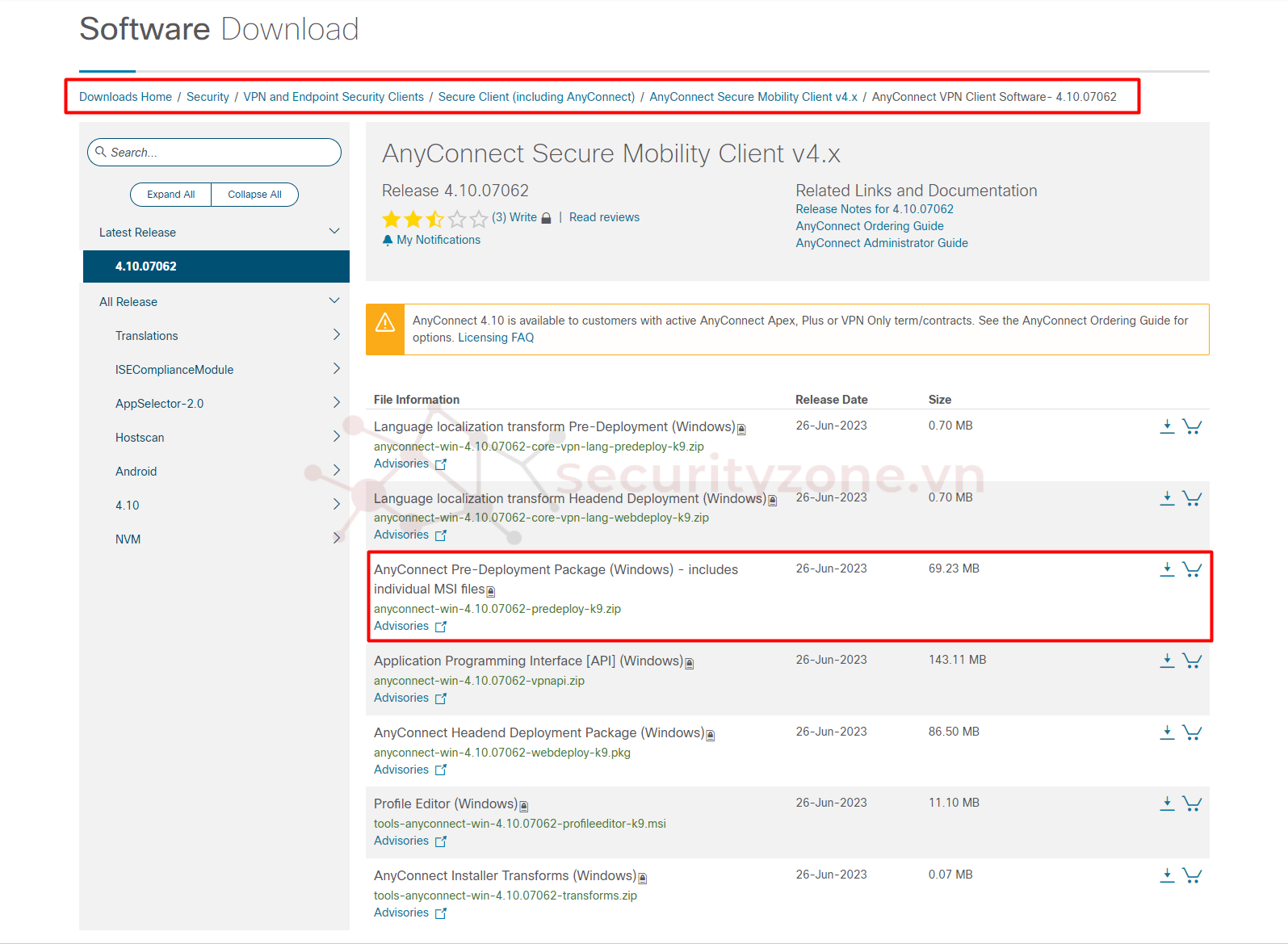

Bước 1: Truy cập vào trang Cisco Software Download để tải phần mềm cài đặt:

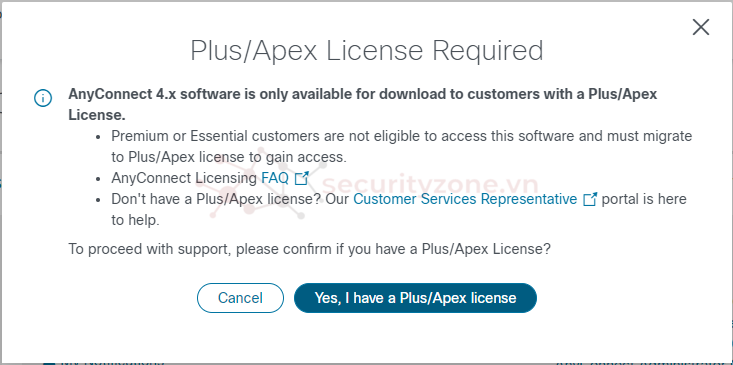

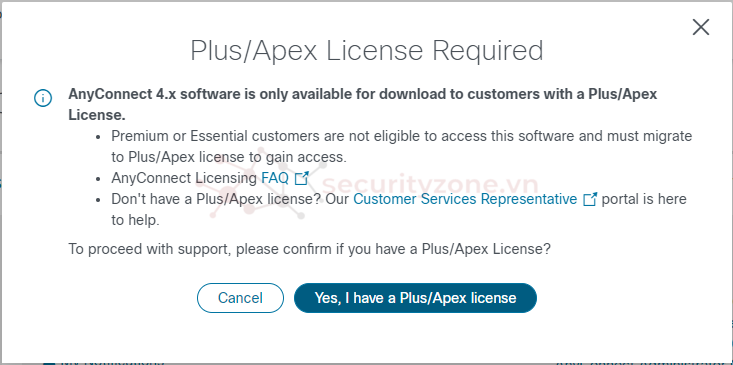

Lưu ý để tải về thì các bạn cần có license nhé:

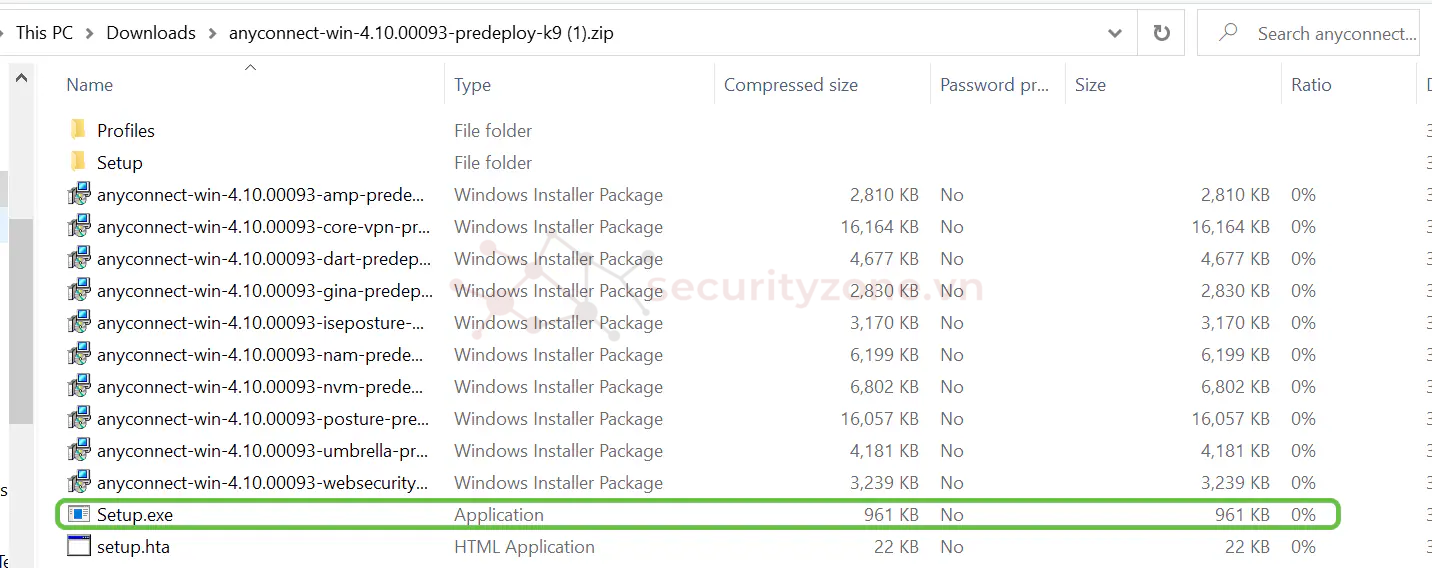

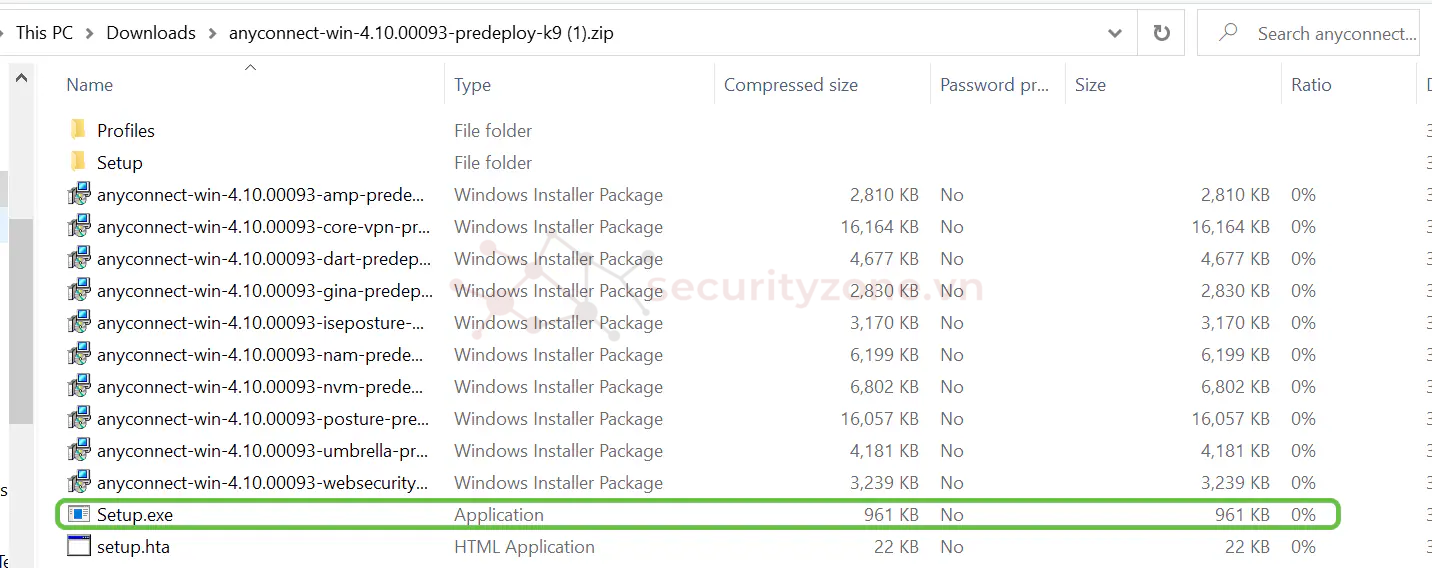

Bước 2: Sau khi tải về, giải nén và tìm mở file Setup.exe để cài đặt:

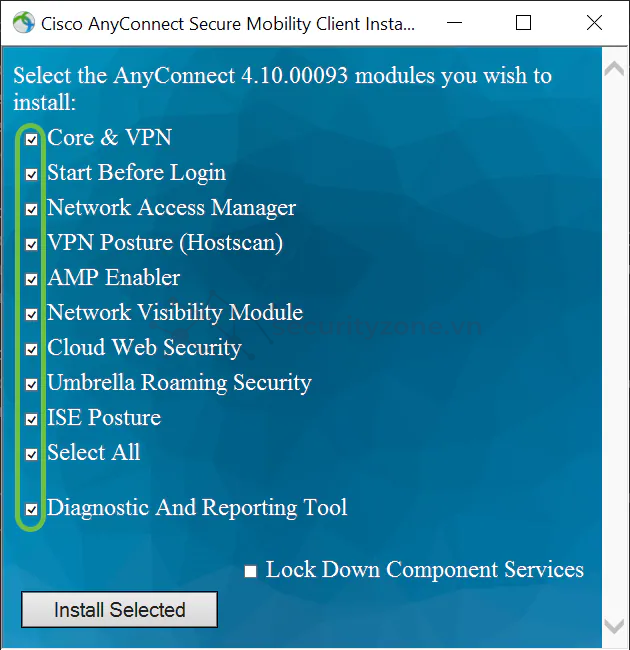

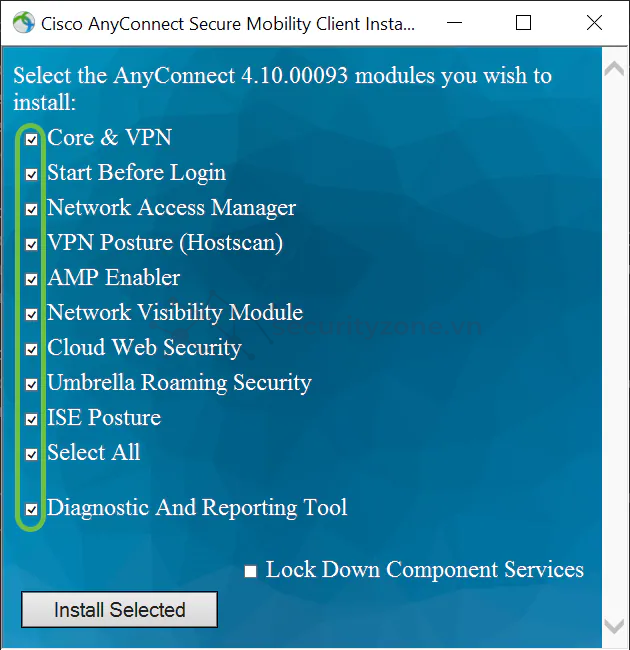

Bước 3: Trong phần cài đặt, tích chọn các tính năng bạn muốn sử dụng và chọn Install Selected:

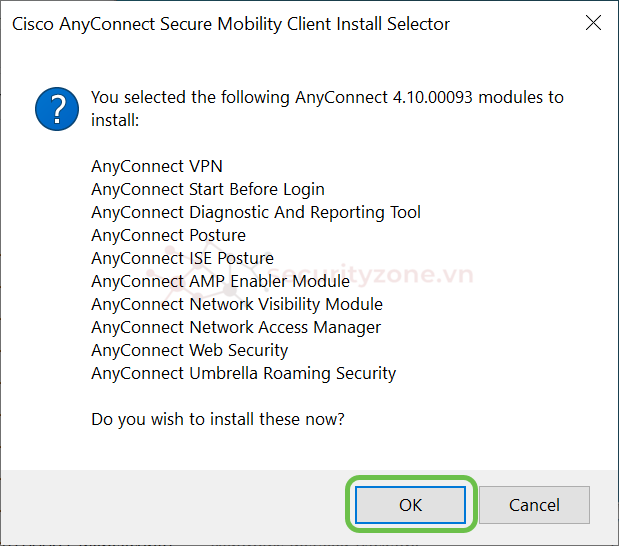

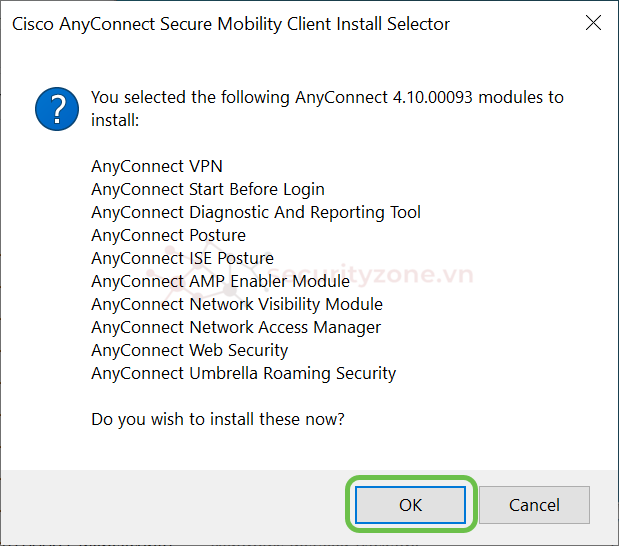

Bước 4: Chọn OK :

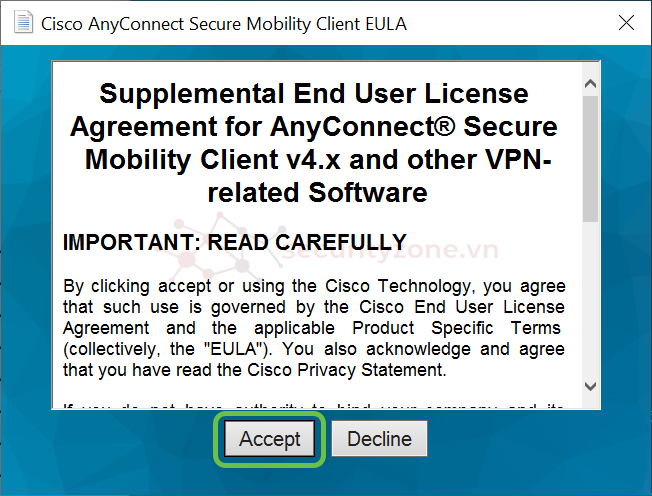

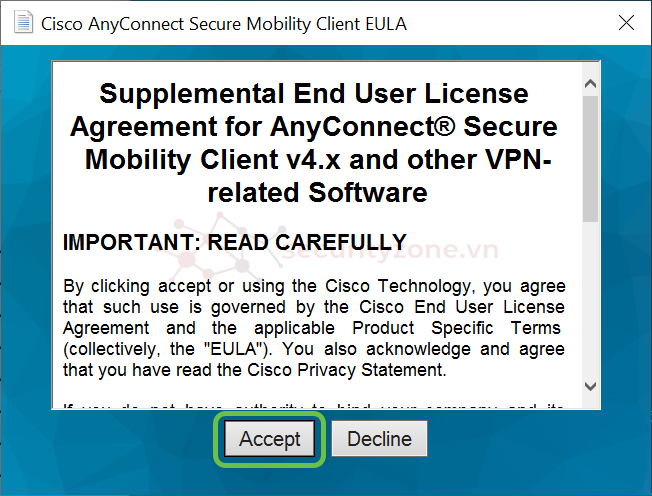

Bước 5: Chọn Accept sau khi kiểm tra thông tin License EULA:

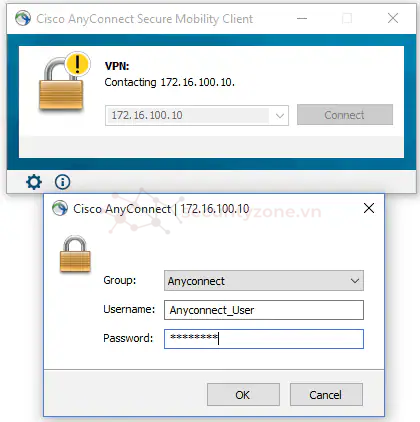

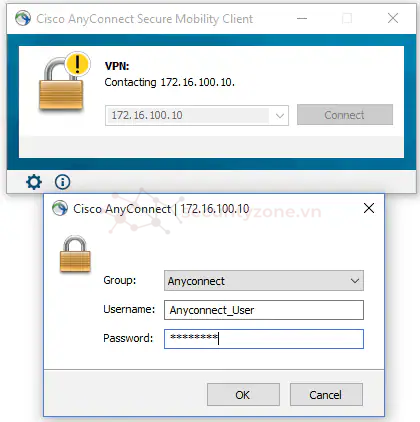

Bước 6: Sau khi cài đặt hoàn tất khởi động phần mềm và tiến hành thiết lập kết nối bằng tài khoản đã cấu hình trước đó:

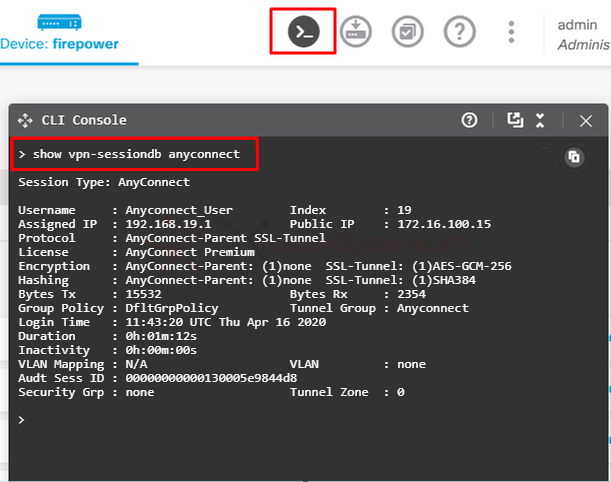

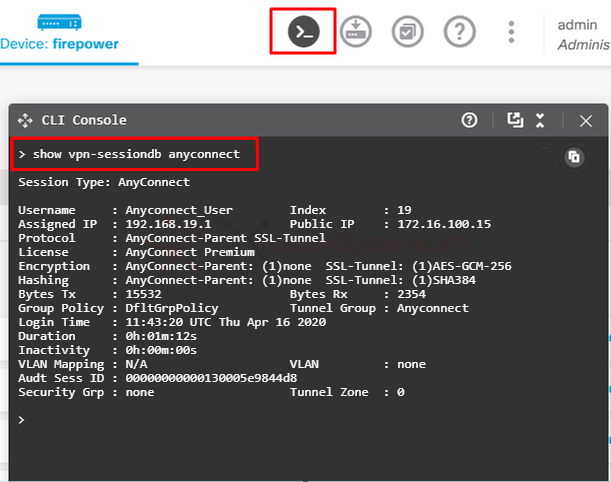

Bước 7: Bạn có thể kiểm tra session người dùng truy cập VPN AnyConnect bằng cách truy cập vào CLI của FTD, dùng lệnh "Show vpn-sessiondb anyconnect" để kiểm tra thông tin:

Chúc các bạn thành công :">

I. Mô hình

Trước hết, để cấu hình được tính năng RA VPN thì các bạn cần đảm bảo các yêu cầu sau trên thiết bị của mình:

- FTD đã được đăng kí Smart License Portal với tính năng Export Controlled (sử dụng để bật tính năng RA VPN)

- Bật các license bất kì liên quan đến AnyConnect (APEX, Plus hoặc VPN-Only)

II. Triển khai RA VPN

1. Bật license RA VPN

Bước 1: Truy cập vào GUI thiết bị, chọn Device > Smart License > View Configuration:

Bước 2: Chọn ENABLE tại mục RA VPN License:

Bước 3: Di chuột đến dấu chấm thang bên cạnh thông tin Sync để kiểm tra tính năng Export-controller đã được bật:

2. Cấu hình Network và tạo User

Bước 1: Truy cập vào phần Objects > Networks > Add new Network. Sau đó tiến hành cấu hình IP Pool cấp cho người dùng truy cập VPN và chọn OK:

Bước 2: Tiếp tục chọn Add new Network để cấu hình Subnet của mạng LAN mà cho phép người dùng VPN có thể truy cập được:

Bước 3: Truy cập vào phần Objects > Users > Add User, sau đó tiến hành tạo tài khoản cho người dùng truy cập thông qua AnyConnect và chọn OK:

3. Thêm Certificate

Bước 1: Truy cập vào phần Objects > Certificates, sổ chọn dấu + góc phải và chọn Add Internal Certificate:

Bước 2: Chọn Upload Certificate and Key:

Bước 3: Điền thông tin Certificate và Key bằng việc Copy rồi Paste vào trong khung thông tin hoặc chọn UPLOAD từng file riêng, chọn OK:

4. Cấu hình RA VPN

Bước 1: Truy cập vào phần Device > Remote Access VPN > View Configuration:

Sau đó chọn CREATE CONNECTION PROFILE:

Bước 2: Đặt tên cho Profile và thêm vào Group Allias để tiện cho sau này quản lý (chọn Add Group Alias để thêm Group mới):

Tiếp theo chọn Authentication Type là AAA Only:

Tại mục IPv4 Address Pool, sổ dấu cộng chọn Pool vừa tạo lúc nãy và chọn NEXT:

Bước 3: Tại mục View Policy Group, sổ chọn Create new Group Policy để tạo Group mới hoặc tích chọn default Group và chọn Edit:

Trong group policy, thêm Split tunneling để cho người dùng khi kết nối AnyConnect chỉ gửi những lưu lượng liên quan đến mạng Local VPN cho phép thông qua AnyConnect, còn các lưu lượng khác không được khai báo sẽ đi bằng đường ISP của người dùng như bình thường, sau đó chọn NEXT:

Bước 4: Tại mục Certificate of Device Identity, sổ chọn Certificate đã được thêm trước đó. Còn mục Outside thì sổ chọn Interface mà FTD dùng để lắng nghe các kết nối AnyConnect của người dùng, tiếp theo tích chọn Bypass Access Controll... và chọn NEXT:

Bước 5: Chính sách NAT có thể cấu hình thủ công bằng cách truy cập vào phần Policies > NAT hoặc có thể cấu hình tự động ở phần NAT Exempt này, tiến hành chọn Interface bên trong và các Subnet mà máy khách truy cập VPN bằng AnyConnect được truy cập:

Bước 6: Tại mục AnyConnect Package, tiến hành chọn UPLOAD PACKAGE và đẩy gói cài đặt cho mỗi hệ điều hành và chọn NEXT:

Các bạn có thể truy cập và đăng nhập vào trang Cisco Software Donwload, tìm thông tin như sau và tải về:

Bước 7: Kiểm tra lại thông tin cấu hình và chọn FINISH, sau đó chọn Deploy để áp dụng cấu hình.

III. Cài đặt và sử dụng AnyConnect

Bước 1: Truy cập vào trang Cisco Software Download để tải phần mềm cài đặt:

Lưu ý để tải về thì các bạn cần có license nhé:

Bước 2: Sau khi tải về, giải nén và tìm mở file Setup.exe để cài đặt:

Bước 3: Trong phần cài đặt, tích chọn các tính năng bạn muốn sử dụng và chọn Install Selected:

- Core & VPN: Bao gồm AnyConnect Core Client có thể sử dụng VPN.

- Start Before Login: Người dùng nhìn thấy hộp thoại đăng nhập GUI AnyConnect trước khi hộp thoại đăng nhập Windows xuất hiện.

- Network Access Manager: Đây là phần mềm máy khách cung cấp mạng Lớp 2 an toàn.

- VPN Posture (Hostscan): Cung cấp cho máy khách khả năng xác định hệ điều hành, phần mềm chống vi-rút, chống phần mềm gián điệp và tường lửa được cài đặt trên máy chủ.

- AMP Enabler: Được sử dụng làm phương tiện để triển khai Bảo vệ chống phần mềm độc hại nâng cao (AMP) cho các điểm cuối.

- Network Visibility Module: Thu thập bối cảnh luồng phong phú từ một điểm cuối trong hoặc ngoài tiền đề và cung cấp khả năng hiển thị cho các thiết bị được kết nối mạng.

- Cloud Web Security: Đây là thành phần điểm cuối định tuyến lưu lượng HTTP đến proxy quét Cisco Cloud Web Security.

- Umbrella Roaming Security: Cung cấp bảo mật lớp DNS khi không có VPN nào hoạt động.

- ISE Posture: Nó tương tự như VPN Posture; thực hiện đánh giá phía khách hàng.

- Diagnostic and Reporting Tool: Được sử dụng để thu thập dữ liệu để khắc phục sự cố kết nối và cài đặt AnyConnect.

- Lock Donw Component Services: Bật khi muốn ngăn người dùng tắt dịch vụ Windows Web Security.

Bước 4: Chọn OK :

Bước 5: Chọn Accept sau khi kiểm tra thông tin License EULA:

Bước 6: Sau khi cài đặt hoàn tất khởi động phần mềm và tiến hành thiết lập kết nối bằng tài khoản đã cấu hình trước đó:

Bước 7: Bạn có thể kiểm tra session người dùng truy cập VPN AnyConnect bằng cách truy cập vào CLI của FTD, dùng lệnh "Show vpn-sessiondb anyconnect" để kiểm tra thông tin:

Chúc các bạn thành công :">

Attachments

Last edited: