kevink

Intern

- Trong bối cảnh làm việc linh hoạt và từ xa ngày càng phổ biến, việc cho phép nhân viên và đối tác truy cập vào hệ thống nội bộ là yêu cầu thiết yếu.

- Tuy nhiên, việc mở cổng truy cập trực tiếp từ Internet vào mạng doanh nghiệp đặt ra rủi ro bảo mật rất lớn nếu không có biện pháp mã hóa và xác thực nghiêm ngặt.

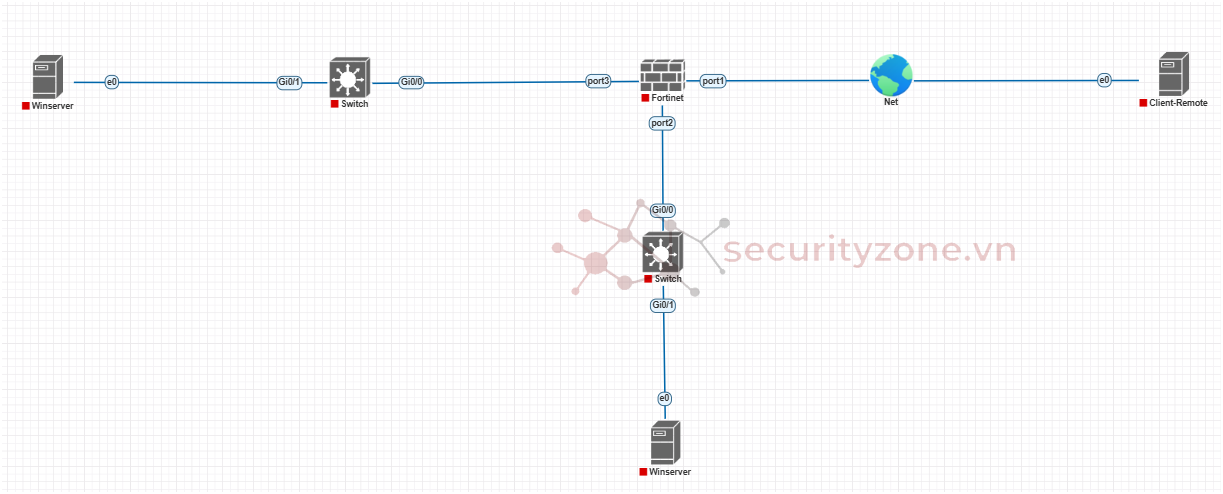

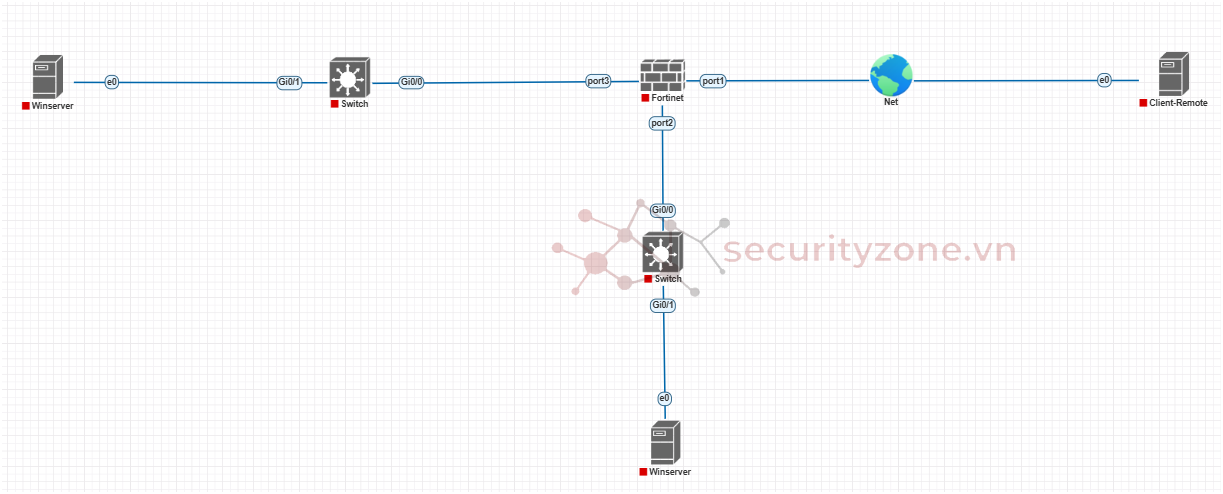

1. Mô hình

2. Cấu hình VPN remote

3. Kết luận

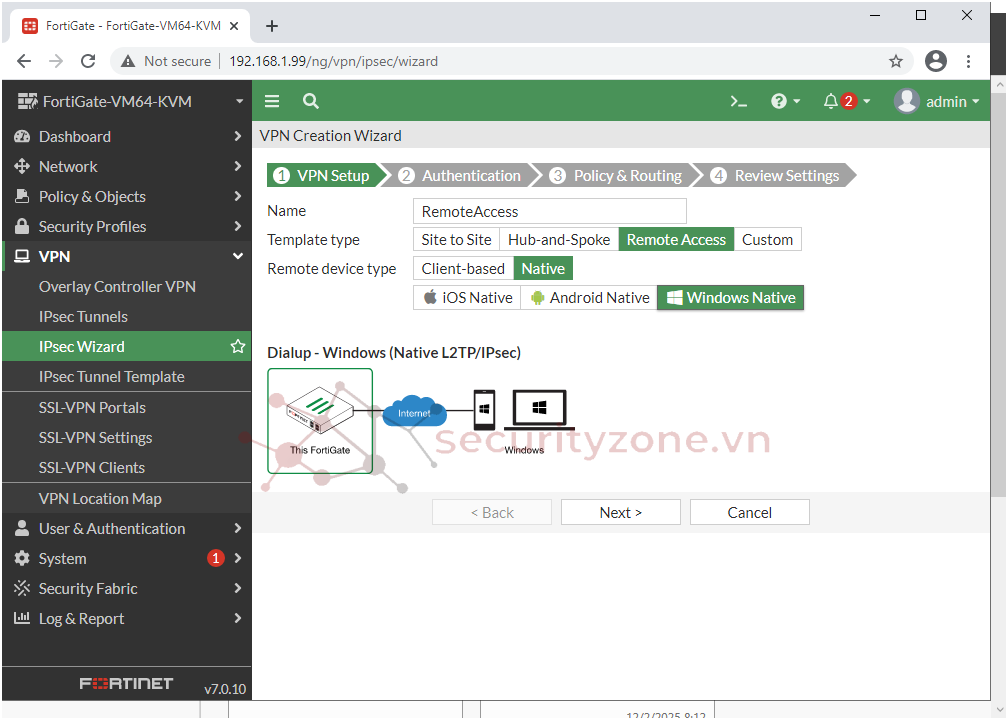

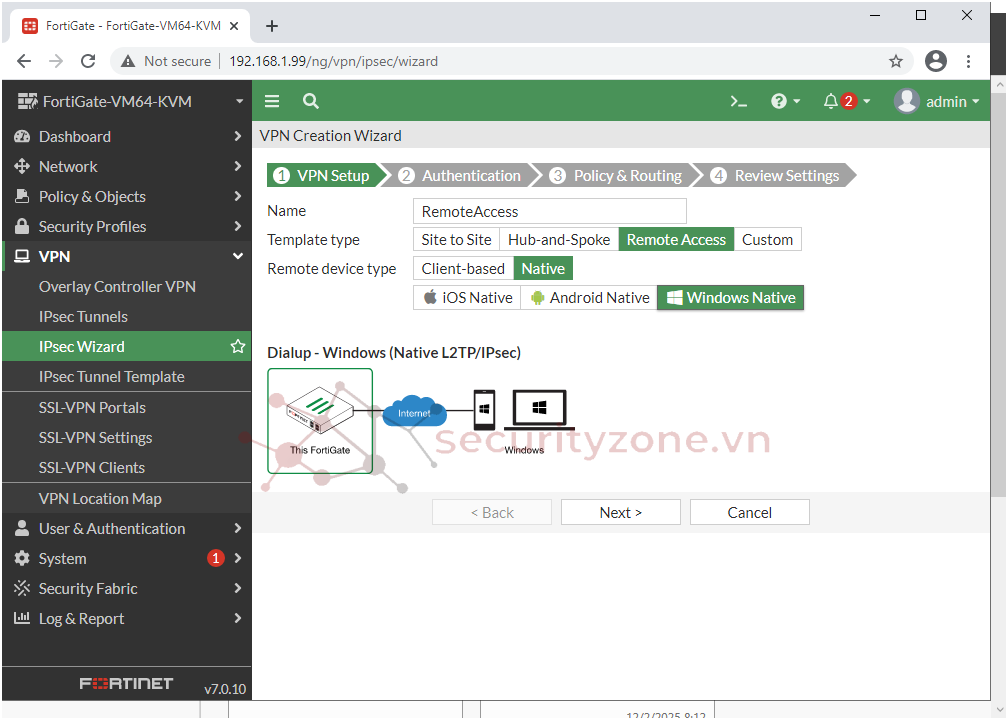

- Vào VPN → IPsec WIzard → Đặt tên → chọn type là Remote Access -> Remote device type chọn Windows Native ( vì mình đang dùng trong hệ điều hành Windows )

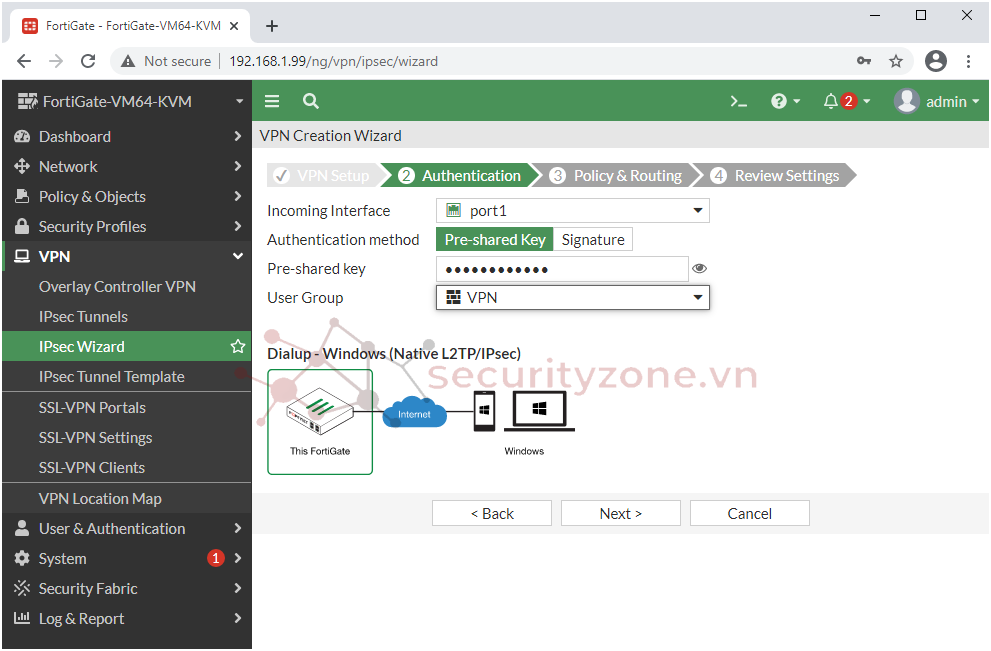

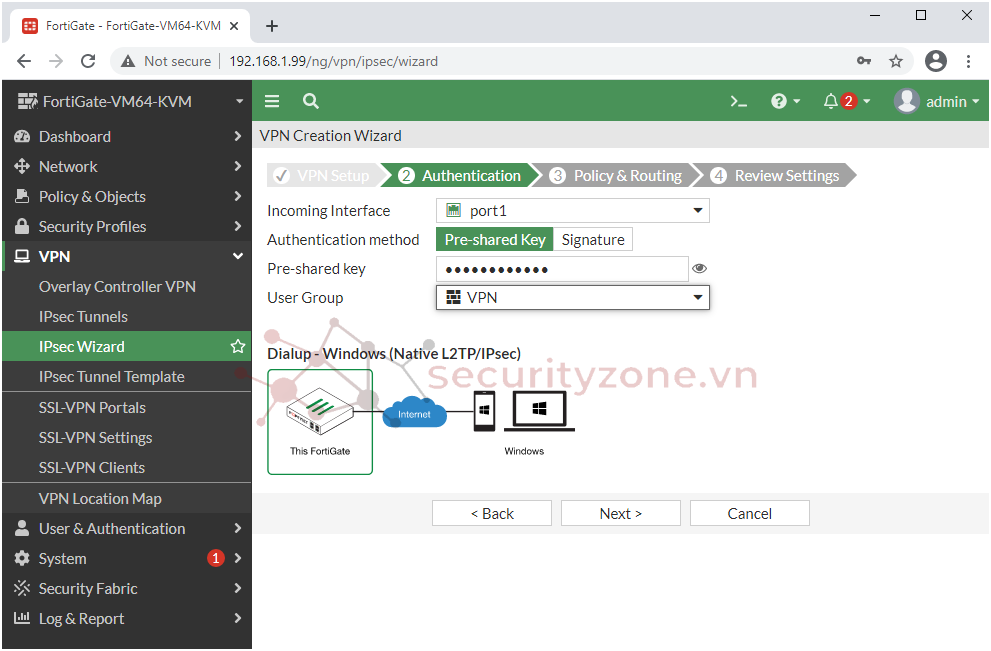

- Tiếp theo ta chọn incoming interface là port 1 ( port WAN ) add User Group là VPN và nhập preshared key

- Còn về policy và routing:

- Ta tiến hành connect VPN vào trong hệ thống nội bộ bằng Add a VPN connection

- Tuy nhiên, việc mở cổng truy cập trực tiếp từ Internet vào mạng doanh nghiệp đặt ra rủi ro bảo mật rất lớn nếu không có biện pháp mã hóa và xác thực nghiêm ngặt.

Nên ta đã có giải pháp: VPN Remote (Remote Access VPN)

Remote VPN là giải pháp tối ưu để giải quyết thách thức này, cung cấp khả năng truy cập an toàn và có kiểm soát:- Nguyên lý: Sử dụng giao thức IPSec mạnh mẽ, giải pháp thiết lập một đường hầm mã hóa (Encrypted Tunnel) an toàn từ máy người dùng về thiết bị FortiGate tại văn phòng trung tâm.

- Công cụ: FortiClient/Windows access VPN đóng vai trò là ứng dụng phía người dùng, chịu trách nhiệm thiết lập và duy trì kết nối VPN bảo mật.

- Lợi ích: Giải pháp này đảm bảo tính riêng tư, toàn vẹn dữ liệu, đồng thời dễ dàng triển khai và quản lý tập trung trên quy mô lớn, đáp ứng nhu cầu làm việc từ xa một cách an toàn nhất.

1. Mô hình

2. Cấu hình VPN remote

3. Kết luận

1. Mô hình

2. Cấu hình VPN remote

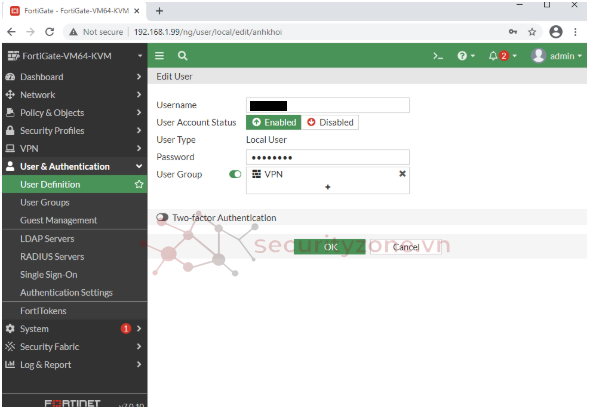

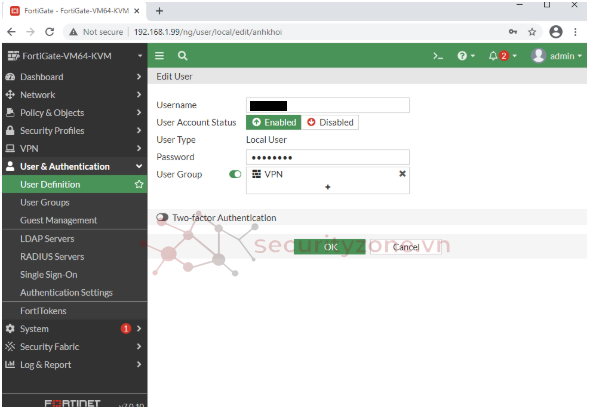

- Vào User và Authentication → User definition → Tạo một user và add vào nhóm VPN ( User Group mình đã tự tạo sẵn )

- Vào VPN → IPsec WIzard → Đặt tên → chọn type là Remote Access -> Remote device type chọn Windows Native ( vì mình đang dùng trong hệ điều hành Windows )

- Tiếp theo ta chọn incoming interface là port 1 ( port WAN ) add User Group là VPN và nhập preshared key

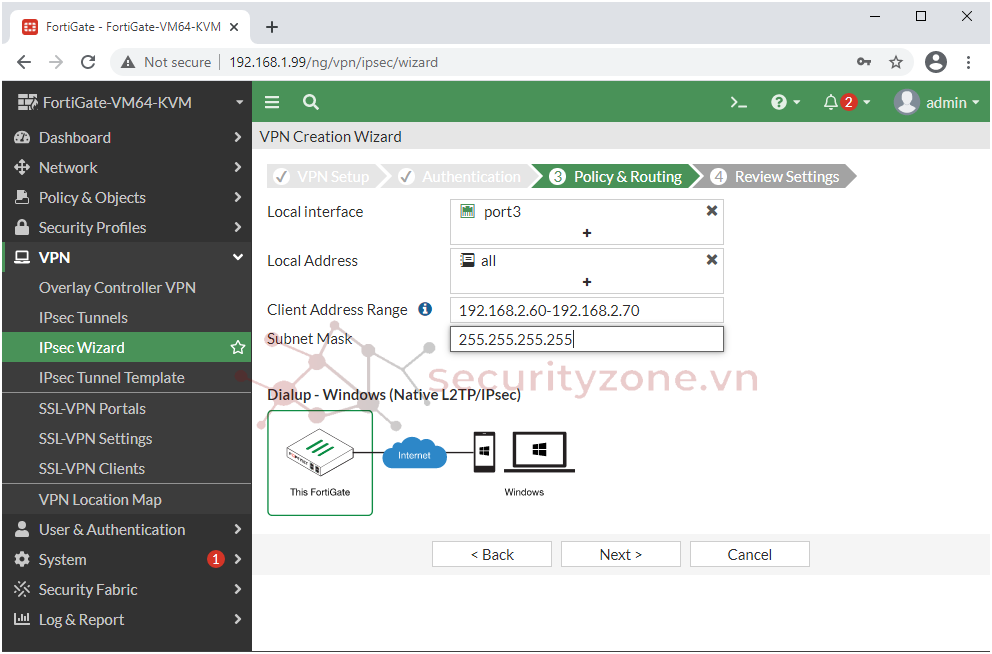

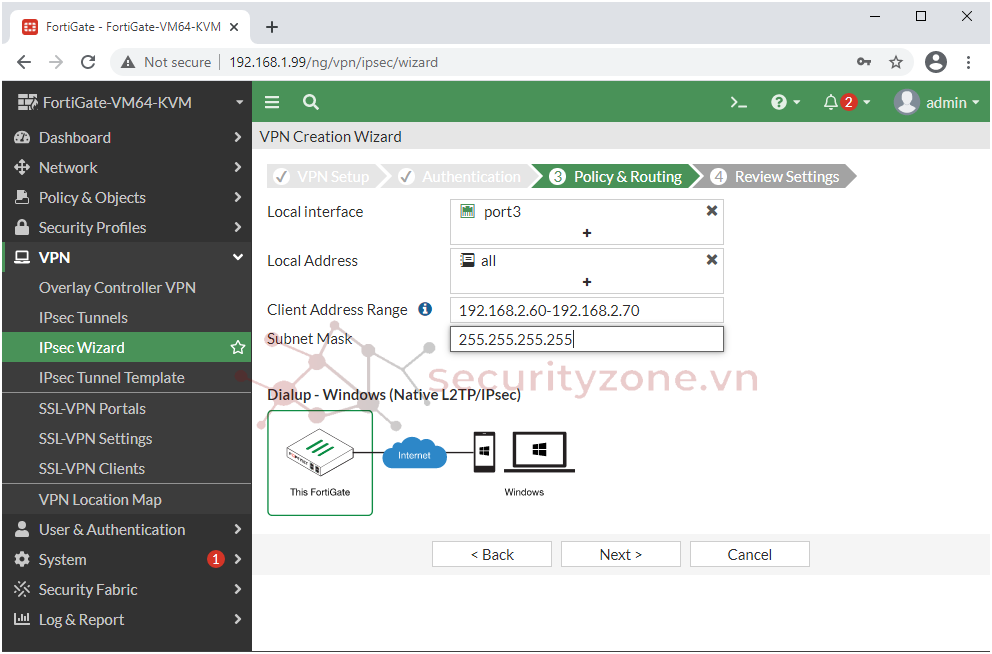

- Còn về policy và routing:

- Local Interface ta chọn port3

- Local Address ta chọn all

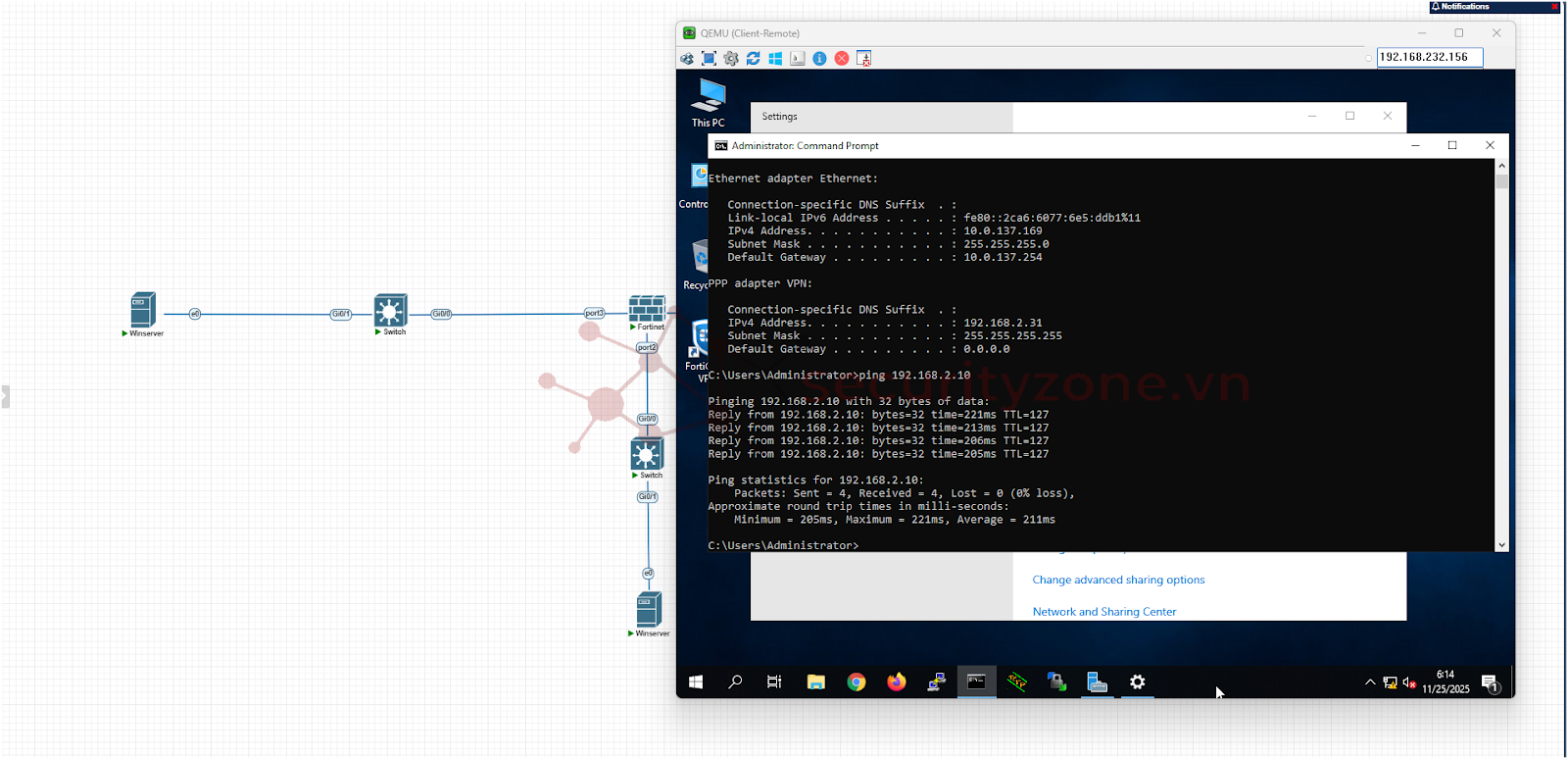

- Dãy địa chỉ mạng mà firewall sẽ cập cho người ngoài truy cập VPN vào hệ thống nội bộ ta cho từ dãy 192.168.2.60-192.168.2.70 subnetmask là 255.255.255.

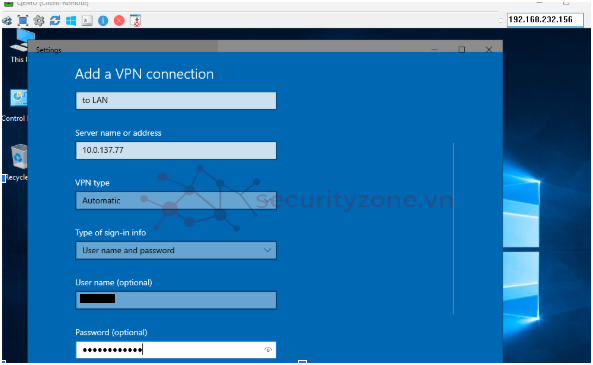

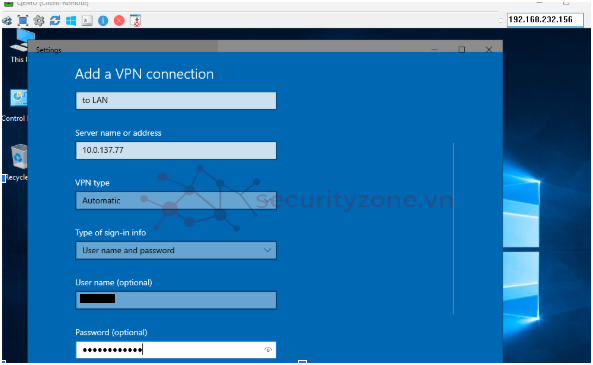

- Ta tiến hành connect VPN vào trong hệ thống nội bộ bằng Add a VPN connection

- Server name or address ta ghi vào là địa chỉ IP WAN của firewall

- VPN type ta để là Automatic

- Tiếp theo đó ta nhập vào username và password như đã tạo ở trong Firewall

3. Kết luận

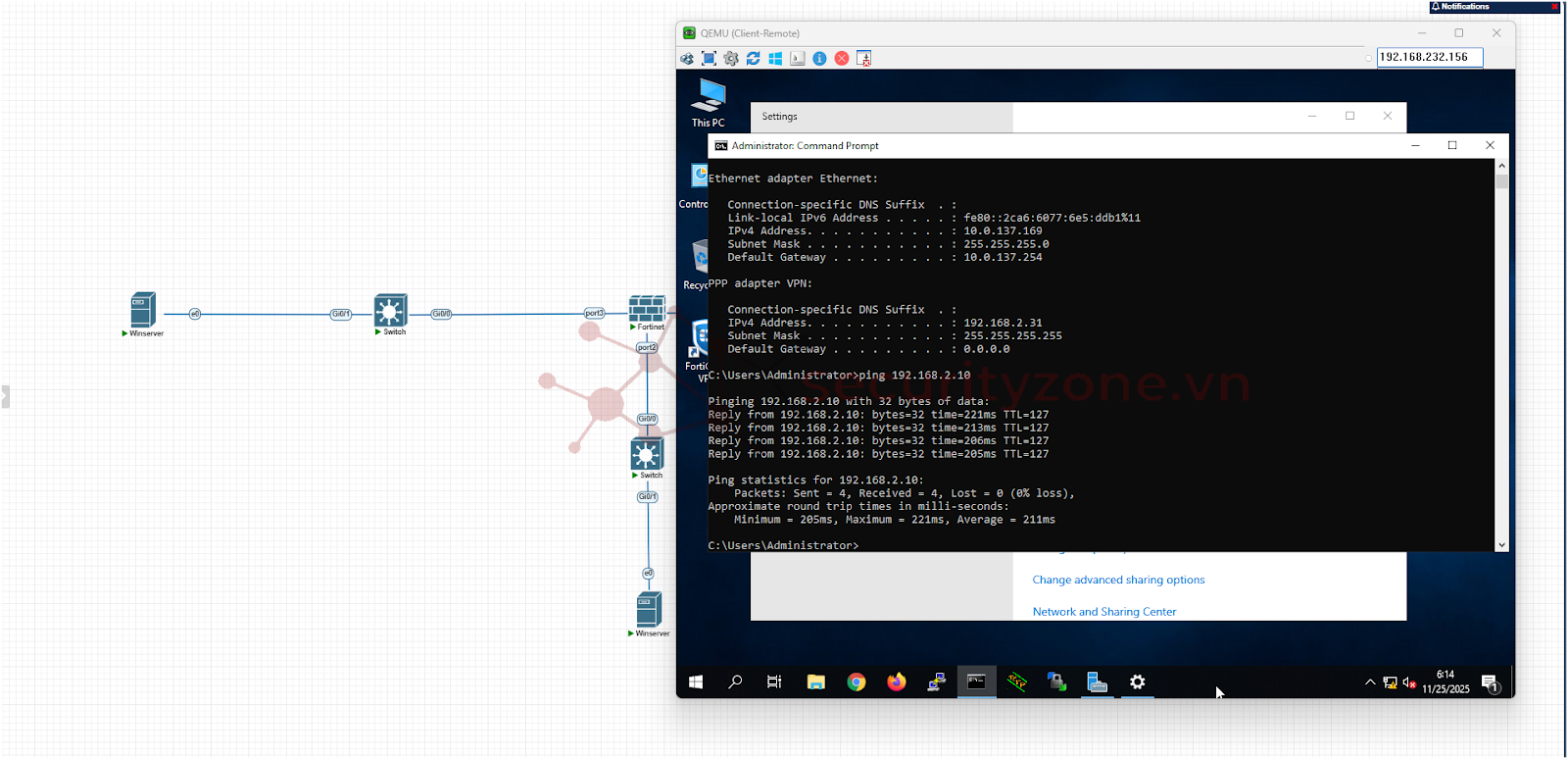

- Qua quá trình triển khai VPN Remote, có thể thấy đây là giải pháp quan trọng giúp người dùng từ xa truy cập an toàn vào hệ thống mạng nội bộ thông qua Internet. VPN Remote cho phép nhân viên làm việc bên ngoài văn phòng vẫn có thể truy cập tài nguyên nội bộ như khi đang kết nối trực tiếp tại mạng doanh nghiệp, đồng thời đảm bảo tính bảo mật nhờ cơ chế mã hóa và xác thực.Đính kèm

Bài viết liên quan

Được quan tâm

Bài viết mới