I. TỔNG QUAN

II. MÔ HÌNH TRIỂN KHAI

III. TỔNG KẾT

I. TỔNG QUAN

Trong [CHAP 01], chúng ta đã khám phá các thành phần cơ bản và kiến trúc của hệ thống Checkpoint Firewall. Hôm nay, chúng ta sẽ tiếp tục với một chủ đề quan trọng khác: Kiến trúc triển khai Checkpoint Firewall (Checkpoint Firewall Deployment Architecture).

Trong phần này, chúng ta sẽ đi sâu vào việc phân tích cách các thành phần của hệ thống tường lửa được tổ chức và sắp xếp trong một môi trường mạng cụ thể. Chúng ta sẽ xem xét các mô hình triển khai khác nhau, chẳng hạn như Three-Tier Architecture, Standalone Deployment, Distributed Deployment, High Availability Deployment,... . Mỗi mô hình triển khai có những đặc điểm riêng và ứng dụng phù hợp với các yêu cầu bảo mật và hiệu suất khác nhau. Việc hiểu rõ về kiến trúc triển khai sẽ giúp bạn cấu hình và tối ưu hóa hệ thống tường lửa để đáp ứng nhu cầu bảo mật của tổ chức một cách hiệu quả nhất.

II. KIẾN TRÚC TRIỂN KHAI

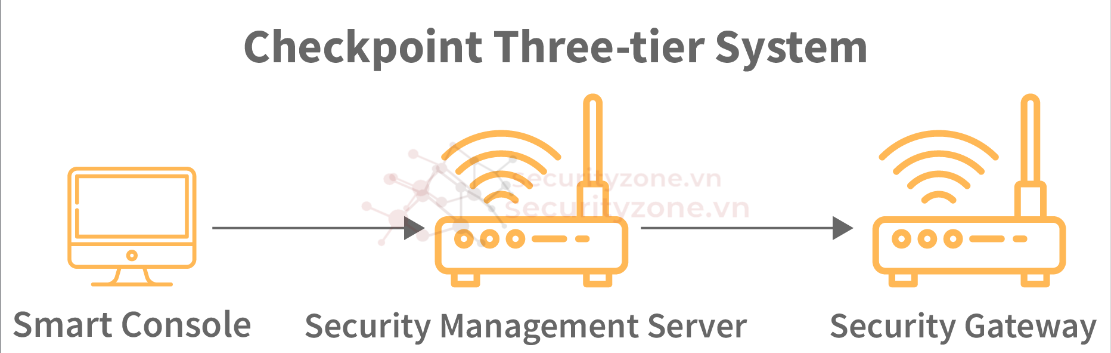

1. Three-Tier Architecture (Kiến trúc Ba Lớp)

Kiến trúc ba lớp cung cấp một cách tiếp cận hiệu quả để triển khai hệ thống tường lửa Checkpoint, đặc biệt cho các tổ chức lớn hoặc môi trường mạng phức tạp. Nó tối ưu hóa khả năng mở rộng, quản lý và bảo trì bằng cách phân tách các chức năng quan trọng thành các lớp riêng biệt, từ quản lý, thực thi bảo mật đến giao diện người dùng.

Các lớp chính trong Three-Tier Architecture:

- Lớp 1: Security Management Server (Máy chủ Quản lý Bảo mật)

- Lớp 2: Security Gateway (Cổng Bảo mật)

- Lớp 3: SmartConsole (Giao diện Người dùng Thông Minh)

- Tính mở rộng: Cho phép mở rộng hệ thống bằng cách thêm nhiều Security Gateways mà không làm giảm hiệu suất của Security Management Server.

- Quản lý tập trung: Tạo điều kiện cho việc quản lý chính sách bảo mật và cấu hình từ một điểm tập trung, giảm thiểu khả năng lỗi cấu hình.

- Bảo trì dễ dàng: Phân tách các chức năng giúp giảm thiểu tác động của việc bảo trì hoặc nâng cấp hệ thống, vì các lớp khác không bị ảnh hưởng trực tiếp.

2. Standalone Deployment

Triển khai độc lập là một lựa chọn hợp lý cho các tổ chức nhỏ hoặc môi trường không yêu cầu cấu hình phức tạp. Nó cung cấp giải pháp đơn giản và tiết kiệm chi phí, nhưng cũng có những hạn chế về khả năng mở rộng và tính sẵn sàng. Đây là một giải pháp dễ triển khai và quản lý, nhưng cần cân nhắc kỹ lưỡng về nhu cầu bảo mật và kế hoạch mở rộng trong tương lai.

Cấu trúc:

- Security Gateway: Thực thi các chính sách bảo mật, kiểm soát lưu lượng mạng và bảo vệ mạng khỏi các mối đe dọa.

- Security Management Server: Đảm nhiệm việc quản lý và cấu hình hệ thống, bao gồm thiết lập chính sách bảo mật, phân tích sự kiện và cập nhật cấu hình.

- Tính năng chung: Cả hai thành phần được tích hợp vào một thiết bị vật lý duy nhất, giảm chi phí và đơn giản hóa việc triển khai.

- Đơn giản và dễ triển khai:

- Cấu hình đơn giản vì chỉ cần thiết lập và quản lý một thiết bị.

- Thích hợp cho các tổ chức nhỏ hoặc văn phòng từ xa với yêu cầu bảo mật cơ bản.

- Chi phí thấp:

- Giảm chi phí phần cứng vì không cần thiết bị riêng biệt cho Security Gateway và Management Server.

- Quản lý đơn giản:

- Việc quản lý và bảo trì dễ dàng hơn vì tất cả các chức năng tập trung trên một thiết bị.

- Khả năng mở rộng hạn chế:

- Không dễ mở rộng khi tổ chức phát triển hoặc nhu cầu bảo mật tăng lên, vì việc nâng cấp có thể yêu cầu thay thế toàn bộ thiết bị.

- Rủi ro Cao hơn:

- Nếu thiết bị gặp sự cố, cả chức năng quản lý và bảo mật đều bị ảnh hưởng, dẫn đến khả năng tiếp cận và bảo vệ mạng bị gián đoạn.

- Khả năng dự phòng Kém:

- Thiếu tính năng dự phòng vì không có cơ chế sẵn sàng cao hoặc phân tán cho các chức năng quan trọng.

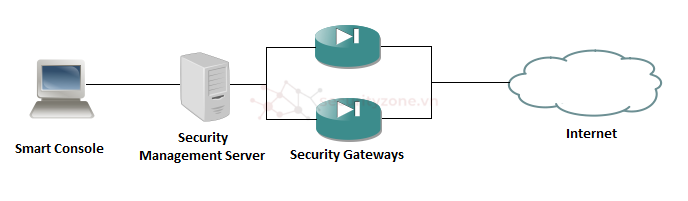

3. Distributed Deployment

Triển khai phân tán là một mô hình trong đó Security Gateway và Security Management Server được cài đặt trên các thiết bị phần cứng khác nhau. Điều này cho phép một cách tiếp cận mở rộng và linh hoạt hơn so với triển khai độc lập, phù hợp cho các tổ chức lớn hoặc môi trường mạng phức tạp.

Cấu trúc:

- Security Management Server: Đảm nhiệm việc quản lý và cấu hình hệ thống tường lửa, bao gồm thiết lập chính sách bảo mật và phân tích sự kiện.

- Security Gateway: Thực hiện các chính sách bảo mật và kiểm soát lưu lượng mạng, bảo vệ mạng khỏi các mối đe dọa.

- Khả năng mở rộng: Dễ dàng mở rộng hệ thống bằng cách thêm nhiều Security Gateways mà không ảnh hưởng đến Security Management Server.

- Quản lý tập trung: Tập trung quản lý chính sách bảo mật và cấu hình từ Security Management Server, giúp duy trì tính nhất quán và hiệu quả.

- Hiệu suất cải thiện: Phân tách các chức năng quản lý và thực thi bảo mật giúp giảm tải cho từng thiết bị và cải thiện hiệu suất tổng thể.

- Chi phí cao: Yêu cầu thêm thiết bị phần cứng cho Security Management Server và các Security Gateways, dẫn đến chi phí đầu tư cao hơn.

- Cấu hình phức tạp: Cần cấu hình và quản lý nhiều thiết bị, có thể làm tăng độ phức tạp trong triển khai và bảo trì.

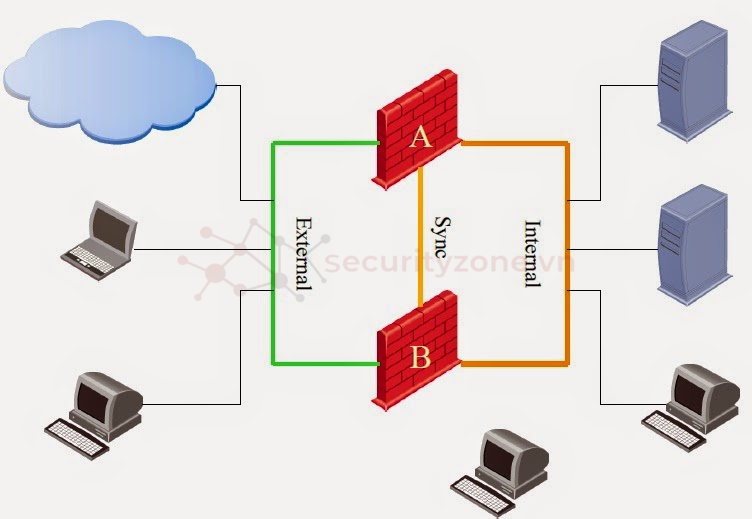

4. High Availability Deployment

Triển khai sẵn sàng cao là một mô hình được thiết kế để đảm bảo rằng hệ thống tường lửa luôn hoạt động và không bị gián đoạn, ngay cả khi một phần của hệ thống gặp sự cố. Mô hình này thường sử dụng nhiều thiết bị để cung cấp tính khả dụng liên tục và giảm thiểu thời gian gián đoạn dịch vụ.

- Primary Security Gateway (Cổng bảo mật chính): Xử lý lưu lượng mạng và thực thi các chính sách bảo mật.

- Secondary Security Gateway (Cổng bảo mật phụ): Hoạt động như một bản sao dự phòng của Primary Security Gateway và sẵn sàng thay thế trong trường hợp Primary gặp sự cố.

- Tính sẵn sàng cao: Đảm bảo rằng dịch vụ bảo mật không bị gián đoạn, ngay cả khi một thiết bị gặp sự cố.

- Khả năng phục hồi nhanh: Giảm thiểu thời gian phục hồi và đảm bảo tính liên tục của dịch vụ bằng cách tự động chuyển giao vai trò giữa các thiết bị.

- Bảo mật liên tục: Đảm bảo rằng chính sách bảo mật và kiểm soát lưu lượng vẫn được thực thi ngay cả khi có sự cố xảy ra.

- Chi phí cao: Yêu cầu đầu tư vào nhiều thiết bị phần cứng và phần mềm để thiết lập hệ thống sẵn sàng cao.

- Cấu hình phức tạp: Cần cấu hình và quản lý nhiều thiết bị để đảm bảo hoạt động đồng bộ và chuyển giao vai trò chính xác.

5. Một số mô hình triển khai khác

Các mô hình triển khai này thường phục vụ các mục tiêu và nhu cầu cụ thể của các tổ chức, từ bảo mật đám mây, cân bằng tải, quản lý tập trung, đến bảo vệ văn phòng từ xa và môi trường ảo hóa. Chúng không phổ biến như các mô hình triển khai trên, nhưng cung cấp các giải pháp phù hợp cho các tình huống và yêu cầu cụ thể.

- CloudGuard Deployment

- Đây là mô hình triển khai tường lửa Checkpoint trong môi trường đám mây. Thay vì triển khai trên thiết bị phần cứng vật lý, CloudGuard triển khai trên nền tảng đám mây (như AWS, Azure, Google Cloud) và bảo vệ các tài nguyên đám mây cũng như kết nối từ xa.

- Phù hợp cho các tổ chức sử dụng môi trường đám mây công cộng hoặc đa đám mây và cần bảo mật cho các ứng dụng và dữ liệu đám mây.

- Load Sharing Deployment

- Mô hình này sử dụng nhiều Security Gateways để chia sẻ lưu lượng mạng, nhằm tối ưu hóa hiệu suất và khả năng mở rộng. Các thiết bị đều thực hiện các chức năng bảo mật và xử lý lưu lượng mạng đồng thời.

- Thích hợp cho các tổ chức có lưu lượng mạng cao và yêu cầu khả năng mở rộng linh hoạt mà không muốn thiết lập chế độ sẵn sàng cao.

- Centralized Management

- Trong mô hình này, Security Management Server được sử dụng để quản lý nhiều Security Gateways từ một điểm tập trung. Tuy nhiên, các Security Gateways hoạt động độc lập mà không có tính năng sẵn sàng cao hay phân tán.

- Phù hợp cho các tổ chức cần quản lý nhiều thiết bị bảo mật từ một điểm nhưng không yêu cầu tính sẵn sàng cao hoặc mở rộng quy mô lớn.

- Remote Office Deployment

- Mô hình này triển khai các Security Gateways tại các văn phòng từ xa hoặc chi nhánh, kết nối về trung tâm quản lý chính. Đây là cách để mở rộng bảo mật mạng đến các văn phòng và chi nhánh mà không cần thiết lập quản lý bảo mật cục bộ.

- Thích hợp cho các tổ chức với nhiều văn phòng chi nhánh hoặc điểm từ xa cần bảo vệ kết nối mạng mà không có thiết bị quản lý bảo mật tại từng văn phòng.

- Virtualized Deployment

- Triển khai này sử dụng các máy ảo (VM) để chạy các chức năng của Security Gateway và Security Management Server. Nó giúp tận dụng cơ sở hạ tầng ảo hóa và cung cấp sự linh hoạt trong việc triển khai và mở rộng.

- Thích hợp cho các môi trường ảo hóa hoặc các tổ chức muốn triển khai tường lửa trên hạ tầng ảo hóa để tối ưu hóa tài nguyên phần cứng và dễ dàng mở rộng.

III. TỔNG KẾT

Như vậy bài viết trên đã làm rõ các khía cạnh chính của kiến trúc triển khai Checkpoint Firewall, cung cấp cái nhìn tổng quát về cách các mô hình triển khai khác nhau ảnh hưởng đến hiệu suất và khả năng bảo mật của hệ thống. Chúng ta đã khám phá cách các cấu trúc triển khai khác nhau đáp ứng nhu cầu về mở rộng, tính sẵn sàng và chi phí của tổ chức. Việc lựa chọn mô hình triển khai phù hợp là quyết định quan trọng, ảnh hưởng đến khả năng bảo mật mạng, hiệu suất hệ thống, và khả năng phục hồi khi có sự cố. Mỗi mô hình triển khai mang đến những lợi ích và thách thức riêng, và sự lựa chọn cuối cùng sẽ phụ thuộc vào các yêu cầu cụ thể của tổ chức cũng như ngân sách đầu tư. Tổng kết lại, việc hiểu rõ các kiến trúc triển khai này giúp tổ chức có thể tối ưu hóa việc bảo vệ hệ thống mạng của mình một cách hiệu quả và phù hợp nhất với nhu cầu hiện tại và tương lai.

Last edited: