Mục lục

I. Giới thiệu Checkpoint Firewall Deployment Mode & Packet Flow

II. Chế độ của Checkpoint Firewall

III. Quy trình hoạt động của Packet

IV. Kết luận

1. Tổng quan Checkpoint Firewall Deployment Mode

- Checkpoint Firewall Deployment Mode là chế độ Checkpoint Firewall được triển khai và hoạt động trong hệ thống mạng.

- Checkpoint Firewall có vai trò quan trọng trong hệ thống mạng nó giúp quản lý, kiểm soát truy cập, bảo vệ chống lại tấn công mạng.

2. Tổng quan Packet Flow

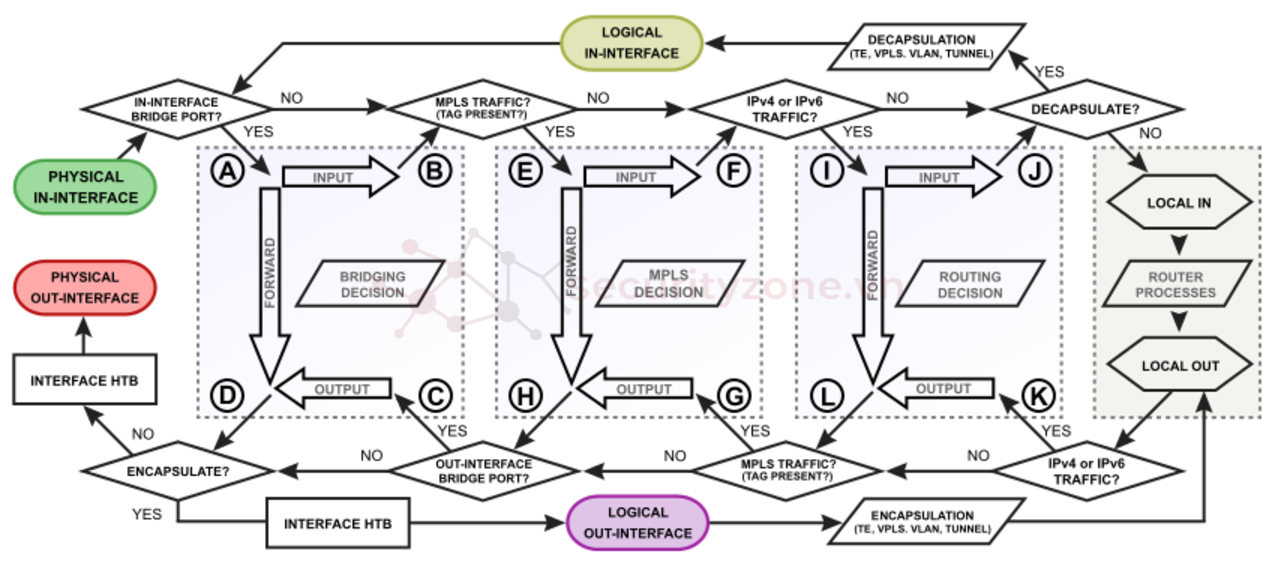

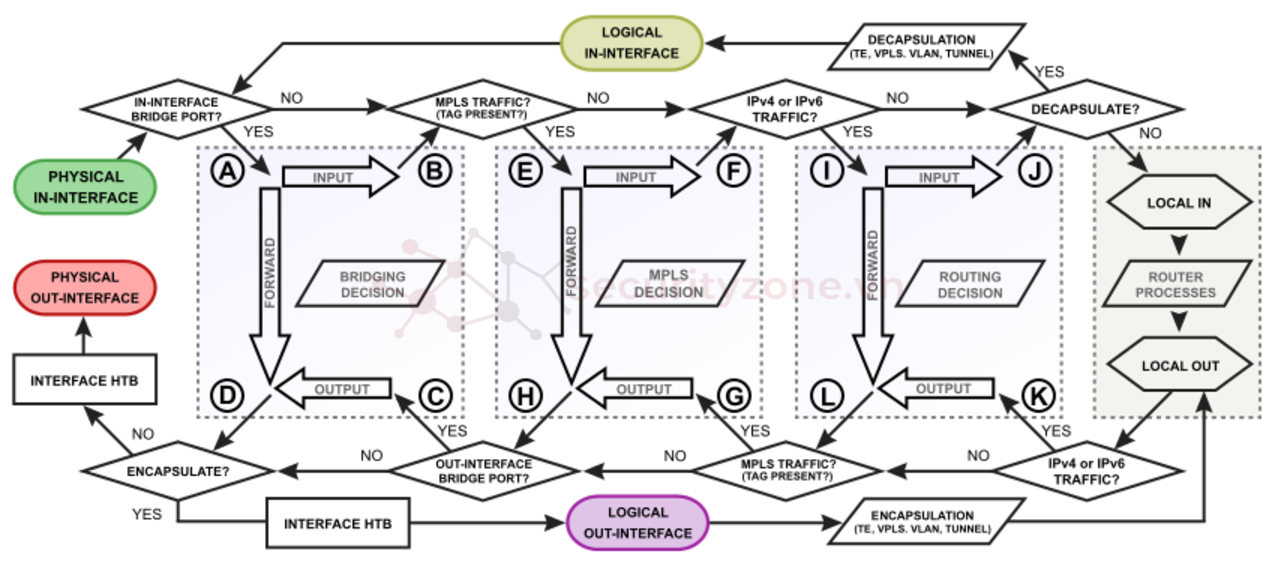

- Packet Flow đề cập đến quá trình xử lý mà một gói tin (packet) trải qua khi nó đi qua một Check Point Firewall. Quá trình này bao gồm các bước như tiếp nhận gói tin từ mạng, kiểm tra thông tin trong gói tin (như địa chỉ nguồn và đích, giao thức, nội dung), áp dụng các chính sách bảo mật và kiểm soát truy cập, và quyết định liệu gói tin đó sẽ được cho phép truyền qua, chuyển tiếp, hoặc bị chặn lại.

- Trong Check Point Firewall, Packet Flow không chỉ đơn thuần là việc chuyển gói tin từ điểm này đến điểm khác, mà còn bao gồm các bước phức tạp như kiểm tra các quy tắc bảo mật, thực hiện kiểm tra sâu về nội dung (Deep Packet Inspection), và quản lý kết nối để đảm bảo rằng chỉ những lưu lượng hợp lệ và an toàn mới được phép truyền qua hệ thống mạng.

1. Chế độ One-Arm

Chế độ One-Arm) là một cấu hình phổ biến trong việc triển khai Checkpoint Firewall. Trong chế độ này, Firewall được đặt song song với mạng, không nằm trên đường đi chính của lưu lượng mạng. Điều này có nghĩa là các gói tin đi qua mạng không bị chuyển hướng trực tiếp qua Firewall để kiểm tra.

Các hoạt động:

Chế độ Transparent (trong suốt) là một trong những chế độ hoạt động của Checkpoint Firewall, cho phép tường lửa hoạt động như một "người trung gian" trong suốt, kiểm tra và lọc lưu lượng mạng mà không làm thay đổi cấu hình mạng hiện tại. Nói cách khác, các thiết bị trên mạng sẽ không nhận ra sự tồn tại của tường lửa.

Đặc điểm:

3. Chế độ Routed

Chế độ Routed là một trong những chế độ hoạt động quan trọng của Checkpoint Firewall, cho phép thiết bị này hoạt động như một router, định tuyến các gói tin giữa các mạng khác nhau. Đây là một chế độ linh hoạt và mạnh mẽ, thường được sử dụng trong các môi trường mạng phức tạp.

Cách hoạt động:

Chế độ High Availability (HA) là một tính năng quan trọng của Checkpoint Firewall, được thiết kế để đảm bảo hệ thống hoạt động liên tục, không bị gián đoạn, ngay cả khi một thành phần nào đó gặp sự cố. Điều này đặc biệt quan trọng cho các hệ thống mạng yêu cầu độ tin cậy cao, như các hệ thống mạng của doanh nghiệp, ngân hàng, và các tổ chức chính phủ.

Cách hoạt động:

Trong chế độ HA, hai hoặc nhiều Checkpoint Security Gateway (SG) được cấu hình để hoạt động song song. Chúng cùng chia sẻ một cấu hình và cơ sở dữ liệu chính sách. Một trong số các SG sẽ hoạt động như SG chủ (Primary), xử lý toàn bộ lưu lượng mạng. Các SG còn lại sẽ hoạt động như SG dự phòng (Secondary).

Chế độ Load Balancing là một tính năng quan trọng của Checkpoint Firewall, cho phép phân phối lưu lượng mạng một cách đồng đều giữa nhiều thiết bị Firewall. Giúp tăng khả năng xử lý, giảm thiểu điểm nghẽn và đảm bảo tính sẵn sàng cao cho hệ thống.

Các phương pháp Load Balancing phổ biến trong Checkpoint Firewall

- Load Sharing:

Packet Flow là một khái niệm cơ bản trong mạng máy tính, mô tả đường đi của một gói tin dữ liệu từ nguồn đến đích qua các thiết bị mạng khác nhau. Hiểu rõ cách hoạt động của Packet Flow là rất quan trọng để nắm vững nguyên lý hoạt động của mạng và các thiết bị mạng như router, switch, firewall. Quy trình

- Packet Arrival (Nhận gói tin):

- Kernel Processing (Xử lý nhân):

- NAT Processing (Xử lý NAT): Nếu cần, địa chỉ IP của gói tin có thể được dịch (NAT) để phù hợp với mạng đích.

- Content Inspection (Kiểm tra nội dung): Nếu được cấu hình, thiết bị có thể kiểm tra nội dung của gói tin để phát hiện các mối đe dọa hoặc vi phạm chính sách.

- Packet Forwarding (Chuyển tiếp gói tin): Gói tin được chuyển tiếp đến đích hoặc bị loại bỏ nếu không đáp ứng các yêu cầu bảo mật.

- Logging and Alerts (Ghi nhật ký và cảnh báo): Các sự kiện liên quan đến gói tin có thể được ghi lại và cảnh báo nếu cần thiết.

Checkpoint Firewall là một giải pháp bảo mật mạng mạnh mẽ, cung cấp nhiều chế độ triển khai linh hoạt để đáp ứng các yêu cầu khác nhau của doanh nghiệp. Việc lựa chọn chế độ triển khai phù hợp phụ thuộc vào kiến trúc mạng hiện tại, quy mô mạng, và các yêu cầu bảo mật cụ thể.

I. Giới thiệu Checkpoint Firewall Deployment Mode & Packet Flow

II. Chế độ của Checkpoint Firewall

III. Quy trình hoạt động của Packet

IV. Kết luận

Khám Phá Các Mode và Packet Flow của Checkpoint Firewall

I. Giới thiệu Checkpoint Firewall Deployment Mode & Packet Flow

1. Tổng quan Checkpoint Firewall Deployment Mode

- Checkpoint Firewall Deployment Mode là chế độ Checkpoint Firewall được triển khai và hoạt động trong hệ thống mạng.

- Checkpoint Firewall có vai trò quan trọng trong hệ thống mạng nó giúp quản lý, kiểm soát truy cập, bảo vệ chống lại tấn công mạng.

2. Tổng quan Packet Flow

- Packet Flow đề cập đến quá trình xử lý mà một gói tin (packet) trải qua khi nó đi qua một Check Point Firewall. Quá trình này bao gồm các bước như tiếp nhận gói tin từ mạng, kiểm tra thông tin trong gói tin (như địa chỉ nguồn và đích, giao thức, nội dung), áp dụng các chính sách bảo mật và kiểm soát truy cập, và quyết định liệu gói tin đó sẽ được cho phép truyền qua, chuyển tiếp, hoặc bị chặn lại.

- Trong Check Point Firewall, Packet Flow không chỉ đơn thuần là việc chuyển gói tin từ điểm này đến điểm khác, mà còn bao gồm các bước phức tạp như kiểm tra các quy tắc bảo mật, thực hiện kiểm tra sâu về nội dung (Deep Packet Inspection), và quản lý kết nối để đảm bảo rằng chỉ những lưu lượng hợp lệ và an toàn mới được phép truyền qua hệ thống mạng.

II. Chế độ của Checkpoint Firewall

1. Chế độ One-Arm

Chế độ One-Arm) là một cấu hình phổ biến trong việc triển khai Checkpoint Firewall. Trong chế độ này, Firewall được đặt song song với mạng, không nằm trên đường đi chính của lưu lượng mạng. Điều này có nghĩa là các gói tin đi qua mạng không bị chuyển hướng trực tiếp qua Firewall để kiểm tra.

Các hoạt động:

- Giao diện: Firewall thường được kết nối với một hoặc nhiều giao diện mạng.

- Kiểm tra lưu lượng: Firewall chủ động quét và kiểm tra lưu lượng đi vào và đi ra khỏi mạng mà nó được kết nối.

- Quyết định: Dựa trên các chính sách bảo mật đã được cấu hình, Firewall sẽ quyết định cho phép hoặc chặn các gói tin.

- Không ảnh hưởng đến đường đi: Lưu lượng mạng vẫn đi theo đường truyền thông thường, chỉ có một phần lưu lượng được Firewall phân tích.

- Dễ triển khai: Việc cấu hình và triển khai Firewall trong chế độ One-Arm thường đơn giản hơn so với các chế độ khác.

- Ít tác động đến hiệu năng: Do không trực tiếp xử lý toàn bộ lưu lượng mạng, nên chế độ One-Arm ít gây ra tình trạng nghẽn cổ chai và giảm hiệu suất mạng.

- Thích hợp cho kiểm tra lưu lượng: Chế độ này rất hiệu quả trong việc kiểm tra và lọc các loại lưu lượng đi vào và đi ra khỏi mạng, chẳng hạn như kiểm tra virus, ngăn chặn các cuộc tấn công từ bên ngoài.

- Không kiểm soát được toàn bộ lưu lượng nội bộ: Firewall chỉ có thể kiểm soát lưu lượng đi qua các giao diện mà nó được kết nối, không thể kiểm soát được toàn bộ lưu lượng nội bộ.

- Dễ bị tấn công từ bên trong: Nếu có lỗ hổng bảo mật bên trong mạng, kẻ tấn công có thể lợi dụng để xâm nhập vào hệ thống mà không bị Firewall phát hiện.

Chế độ Transparent (trong suốt) là một trong những chế độ hoạt động của Checkpoint Firewall, cho phép tường lửa hoạt động như một "người trung gian" trong suốt, kiểm tra và lọc lưu lượng mạng mà không làm thay đổi cấu hình mạng hiện tại. Nói cách khác, các thiết bị trên mạng sẽ không nhận ra sự tồn tại của tường lửa.

Đặc điểm:

- Không thay đổi cấu hình mạng: Tường lửa hoạt động ở lớp 2 (Data Link layer), không can thiệp vào bảng định tuyến IP.

- Trong suốt với các thiết bị: Các thiết bị trên mạng vẫn giao tiếp với nhau như bình thường, không cần thay đổi cấu hình IP.

- Kiểm soát lưu lượng: Tường lửa vẫn thực hiện các chức năng bảo mật như kiểm tra gói tin, lọc gói tin, ngăn chặn các cuộc tấn công.

- Thích hợp cho mạng hiện có: Dễ dàng triển khai vào các mạng đã được cấu hình sẵn mà không cần thay đổi nhiều.

- Hiệu suất cao: Tường lửa hoạt động ở lớp 2 thường có hiệu suất cao hơn so với chế độ Routed.

- Dễ triển khai: Không yêu cầu thay đổi cấu hình IP của các thiết bị trên mạng.

- Ít ảnh hưởng đến mạng: Gần như không gây ra sự cố hoặc gián đoạn cho mạng hiện có.

- Bảo mật cao: Vẫn cung cấp các tính năng bảo mật mạnh mẽ của Checkpoint Firewall.

- Linh hoạt: Có thể triển khai trong nhiều môi trường mạng khác nhau.

- Cần cấu hình kỹ lưỡng: Việc cấu hình các giao diện, vùng mạng và các quy tắc kiểm soát lưu lượng cần được thực hiện chính xác.

- Khó quản lý các mạng con: Nếu mạng có nhiều mạng con (VLAN), việc quản lý và kiểm soát lưu lượng có thể trở nên phức tạp hơn.

- Không phù hợp với tất cả các môi trường: Trong một số trường hợp, chế độ Routed có thể phù hợp hơn, ví dụ như khi cần kiểm soát chặt chẽ lưu lượng giữa các mạng khác nhau.

3. Chế độ Routed

Chế độ Routed là một trong những chế độ hoạt động quan trọng của Checkpoint Firewall, cho phép thiết bị này hoạt động như một router, định tuyến các gói tin giữa các mạng khác nhau. Đây là một chế độ linh hoạt và mạnh mẽ, thường được sử dụng trong các môi trường mạng phức tạp.

Cách hoạt động:

- Checkpoint Firewall được đặt tại điểm giao giữa các mạng, đóng vai trò như một cầu nối.

- Các gói tin đi qua Firewall sẽ được kiểm tra và định tuyến đến đích dựa trên các quy tắc routing đã được cấu hình.

- Firewall có thể thực hiện các chức năng bảo mật như kiểm tra gói tin, lọc gói tin, ngăn chặn xâm nhập, đồng thời đảm bảo việc chuyển tiếp gói tin một cách hiệu quả.

- Linh hoạt: Cung cấp khả năng định tuyến và kiểm soát lưu lượng linh hoạt, cho phép tạo ra các chính sách bảo mật phức tạp.

- Kiểm soát toàn diện: Kiểm soát được toàn bộ lưu lượng mạng, bao gồm cả lưu lượng nội bộ và lưu lượng đi qua Firewall.

- Tích hợp: Có thể tích hợp với các thiết bị mạng khác như switch, router để tạo thành một hệ thống mạng hoàn chỉnh.

- Phù hợp với mạng phức tạp: Thích hợp cho các môi trường mạng lớn, có nhiều phân đoạn mạng và nhiều giao thức routing khác nhau.

Chế độ High Availability (HA) là một tính năng quan trọng của Checkpoint Firewall, được thiết kế để đảm bảo hệ thống hoạt động liên tục, không bị gián đoạn, ngay cả khi một thành phần nào đó gặp sự cố. Điều này đặc biệt quan trọng cho các hệ thống mạng yêu cầu độ tin cậy cao, như các hệ thống mạng của doanh nghiệp, ngân hàng, và các tổ chức chính phủ.

Cách hoạt động:

Trong chế độ HA, hai hoặc nhiều Checkpoint Security Gateway (SG) được cấu hình để hoạt động song song. Chúng cùng chia sẻ một cấu hình và cơ sở dữ liệu chính sách. Một trong số các SG sẽ hoạt động như SG chủ (Primary), xử lý toàn bộ lưu lượng mạng. Các SG còn lại sẽ hoạt động như SG dự phòng (Secondary).

- Giám sát liên tục: Hệ thống HA sẽ liên tục giám sát trạng thái của SG chủ.

- Phát hiện sự cố: Nếu SG chủ gặp sự cố (ví dụ: lỗi phần cứng, lỗi phần mềm, mất kết nối), hệ thống HA sẽ tự động phát hiện.

- Chuyển đổi nhanh: Hệ thống HA sẽ tự động chuyển đổi vai trò, SG dự phòng sẽ nhanh chóng đảm nhận vai trò của SG chủ, đảm bảo không có gián đoạn dịch vụ.

- Đồng bộ hóa liên tục: Các SG dự phòng luôn được đồng bộ hóa với SG chủ để đảm bảo tính nhất quán của cấu hình và cơ sở dữ liệu chính sách.

- Tăng cường độ tin cậy: Giảm thiểu thời gian gián đoạn dịch vụ, đảm bảo tính liên tục của hệ thống.

- Nâng cao hiệu suất: Phân tán tải làm việc giữa các SG, giảm thiểu nguy cơ quá tải.

- Dễ dàng quản lý: Quản lý tập trung các SG thông qua một giao diện duy nhất.

- Bảo mật tốt hơn: Cung cấp nhiều lớp bảo vệ, giảm thiểu rủi ro bị tấn công.

Chế độ Load Balancing là một tính năng quan trọng của Checkpoint Firewall, cho phép phân phối lưu lượng mạng một cách đồng đều giữa nhiều thiết bị Firewall. Giúp tăng khả năng xử lý, giảm thiểu điểm nghẽn và đảm bảo tính sẵn sàng cao cho hệ thống.

Các phương pháp Load Balancing phổ biến trong Checkpoint Firewall

- Load Sharing:

- Phân phối lưu lượng một cách ngẫu nhiên cho các Firewall trong cụm.

- Thích hợp cho các ứng dụng không yêu cầu duy trì kết nối liên tục giữa client và server.

- Duy trì các kết nối từ cùng một client đến cùng một Firewall trong một khoảng thời gian nhất định.

- Thích hợp cho các ứng dụng yêu cầu duy trì trạng thái kết nối, như các ứng dụng web.

- Gửi các kết nối mới đến Firewall có ít kết nối nhất.

- Giúp cân bằng tải giữa các Firewall một cách hiệu quả.

- Tăng cường bảo mật: Bằng cách phân tán lưu lượng, Load Balancing làm giảm rủi ro tấn công vào một điểm duy nhất.

- Nâng cao tính linh hoạt: Dễ dàng mở rộng hệ thống bằng cách thêm các Firewall vào cụm.

- Quản lý dễ dàng: SmartConsole của Checkpoint cung cấp một giao diện trực quan để quản lý và cấu hình Load Balancing.

III. Cách hoạt động của Packet Flow

Packet Flow là một khái niệm cơ bản trong mạng máy tính, mô tả đường đi của một gói tin dữ liệu từ nguồn đến đích qua các thiết bị mạng khác nhau. Hiểu rõ cách hoạt động của Packet Flow là rất quan trọng để nắm vững nguyên lý hoạt động của mạng và các thiết bị mạng như router, switch, firewall. Quy trình

- Packet Arrival (Nhận gói tin):

- Tường lửa xác định chính xác giao diện mà gói tin đến. Điều này giúp xác định vùng mạng và áp dụng các quy tắc phù hợp.

- Gói tin được kiểm tra để đảm bảo không bị lỗi trong quá trình truyền dẫn.

- Khi có gói tin đến, card mạng sẽ tạo ra một ngắt để thông báo cho CPU.

- Kernel Processing (Xử lý nhân):

- Gói tin được xử lý bởi nhân hệ điều hành để xác định các thông tin cơ bản như địa chỉ IP nguồn và đích.

- Kiểm tra xem gói tin có bị hư hỏng trong quá trình truyền không.

- NAT Processing (Xử lý NAT): Nếu cần, địa chỉ IP của gói tin có thể được dịch (NAT) để phù hợp với mạng đích.

- Content Inspection (Kiểm tra nội dung): Nếu được cấu hình, thiết bị có thể kiểm tra nội dung của gói tin để phát hiện các mối đe dọa hoặc vi phạm chính sách.

- Packet Forwarding (Chuyển tiếp gói tin): Gói tin được chuyển tiếp đến đích hoặc bị loại bỏ nếu không đáp ứng các yêu cầu bảo mật.

- Logging and Alerts (Ghi nhật ký và cảnh báo): Các sự kiện liên quan đến gói tin có thể được ghi lại và cảnh báo nếu cần thiết.

Các yếu tố ảnh hưởng đến quá trình xử lý:- Hiệu suất phần cứng: Tốc độ CPU, bộ nhớ, card mạng ảnh hưởng trực tiếp đến tốc độ xử lý gói tin.

- Độ phức tạp của các quy tắc: Các quy tắc tường lửa càng phức tạp thì thời gian xử lý càng lâu.

- Kích thước bảng trạng thái: Bảng trạng thái quá lớn có thể làm giảm hiệu suất.

- Loại giao thức: Các giao thức khác nhau có các tiêu đề và cơ chế hoạt động khác nhau, ảnh hưởng đến cách xử lý gói tin

IV. Kết luận

Checkpoint Firewall là một giải pháp bảo mật mạng mạnh mẽ, cung cấp nhiều chế độ triển khai linh hoạt để đáp ứng các yêu cầu khác nhau của doanh nghiệp. Việc lựa chọn chế độ triển khai phù hợp phụ thuộc vào kiến trúc mạng hiện tại, quy mô mạng, và các yêu cầu bảo mật cụ thể.

Last edited: