wcuong

Moderator

1. Giới thiệu

Sophos Zero Trust Network Access (ZTNA) là một giải pháp cho phép kiểm soát truy cập tài nguyên dữ liệu và ứng dụng trong nội bộ doanh nghiệp thay thế cho giải pháp VPN truyền thống. Với giải pháp Sophos ZTNA tài nguyên và ứng dụng của nội bộ doanh nghiệp sẽ được đảm bảo an toàn.

Bài viết này hướng dẫn cấu hình ZTNA tình huống sử dụng Sophos Firewall làm ZTNA gateway để truy cập các tài nguyên bên trong hệ thống mạng.

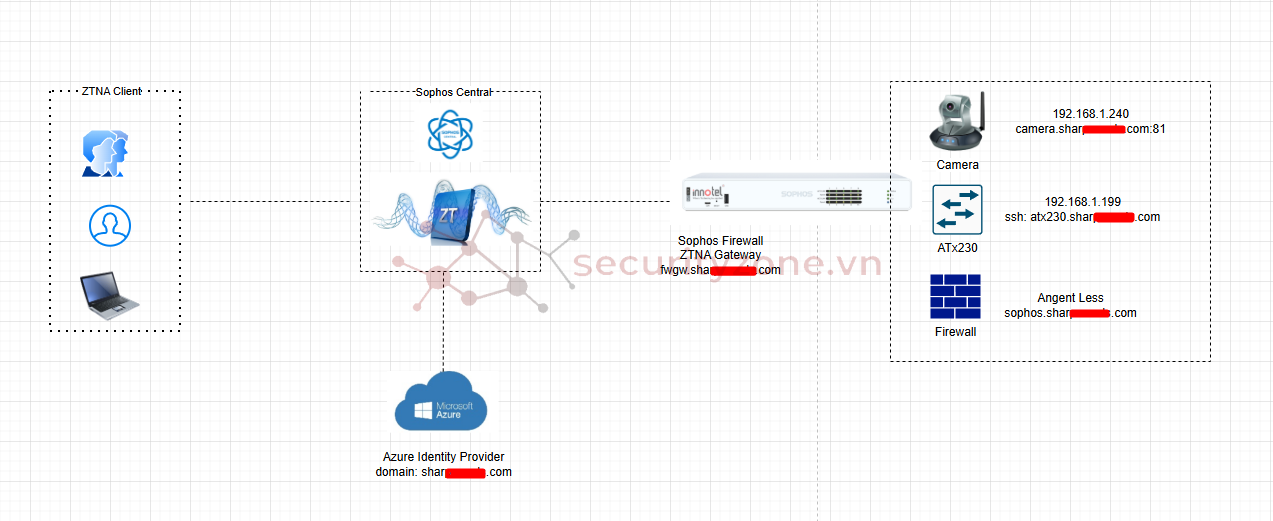

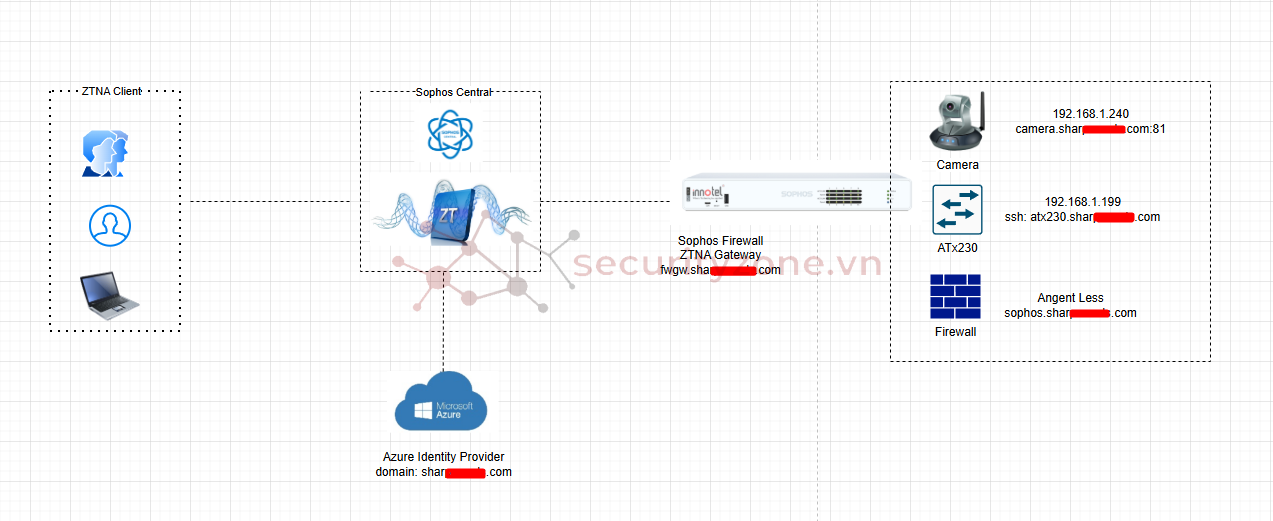

2. Mô hình

Từ bên trái qua chúng ta có mô hình như sau:

Bên trái là phía người dùng cũng như thiết bị từ bên trong hoặc đứng bên ngoài mạng của công ty truy cập vào tài nguyên bên trong hệ thống. Trong mô hình này sử dụng các máy tính có cài ZTNA Agent là Sophos Endpoint.

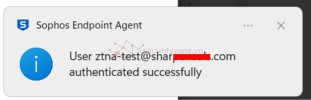

Ở giữa là Cloud Sophos, nơi kiểm tra các thông tin người dùng và quyền truy cập tài nguyên. ZTNA sử dụng Azure Identity Provider để xác thực tài khoản người dùng.

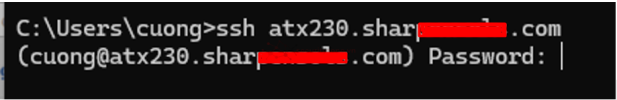

Bên phải là hệ thống On-Premise: Sophos Firewall được đăng ký với Sophos Central để làm ZTNA Gateway, và các tài nguyên bên trong hệ thống như thiết bị đầu ghi (camera với port 81), thiết bị switch, Web Console Firewall. User bên ngoài sử dụng tên miền shar..com để truy cập vào các tài nguyên thay vì IP như VPN.

Tên miền sử dụng trong hệ thống ở bài lab này là shar..com

3. Các bước thực hiện

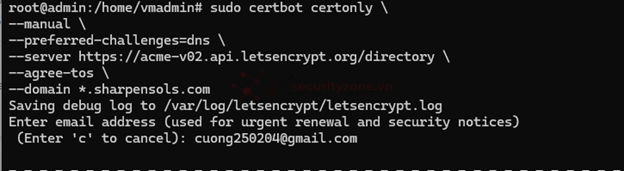

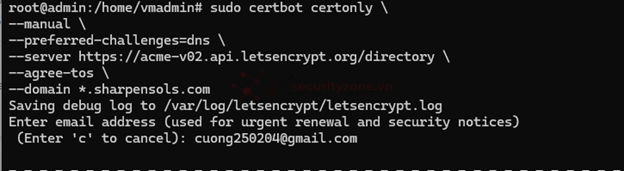

3.1 Cấu hình Wildcard certificate

Do giải pháp Sophos ZTNA sẽ sử dụng tất cả các subdomain của domain shar.. và kết nối và sử dụng trên nền https nên chúng ta cần phải có một wildcard certificate về https để áp dụng cho tất cả subdomain của domain shar..

Vd: camera.shar...com, atx230.shar..com, sophos.shar..com.

Trong bài viết này chúng ta sẽ đăng kí wildcard certificate miễn phí từ Let’s Encrypt

Bước 1: Cài đặt Certbot

Vì Certbot không còn hỗ trợ trên windows nên chúng ta sẽ cài cert trên nền tảng linux

Đăng ký Wildcard SSL cho shar..com

Certbot đang yêu cầu bạn nhập địa chỉ email để nhận thông báo quan trọng về chứng chỉ SSL, chẳng hạn như:

Tiếp theo ấn Y để tiếp tục

Sau khi chạy dòng lệnh certbot sẽ yêu cầu chúng ta tạo DNS TXT record trên domain shar..com với các thông số phía dưới.

Sau khi có bản ghi, ta vào trang quản lý tên miền shar.. Tiến hành tạo bảng ghi TXT như thông tin certbot cung cấp ở trên

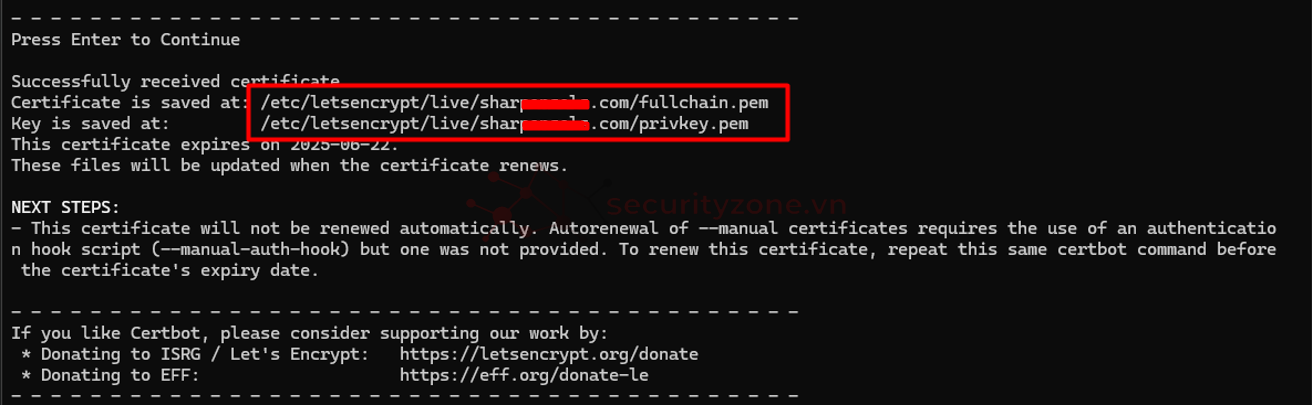

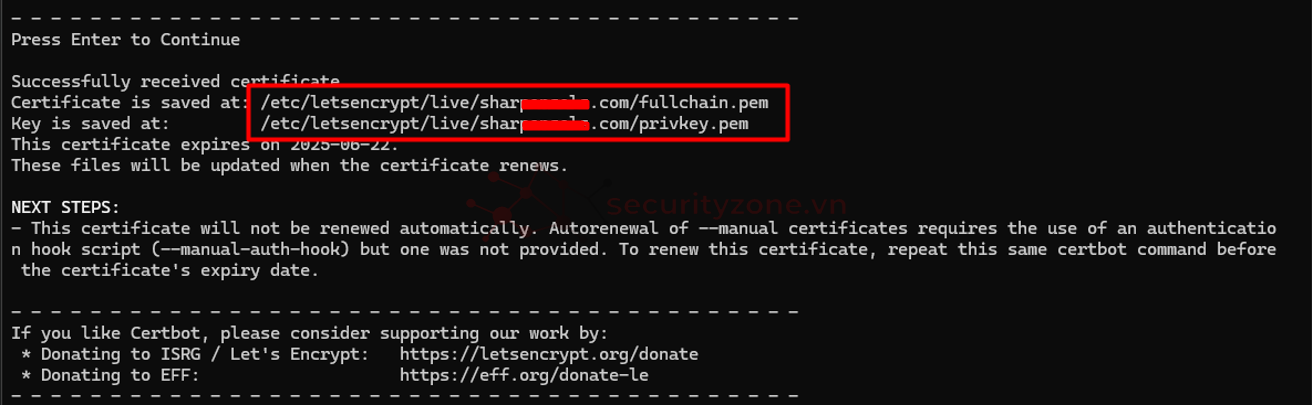

Quay trở lại certbot client nhấn Enter để tiếp tục. Quá trình tạo thành công sẽ như hình

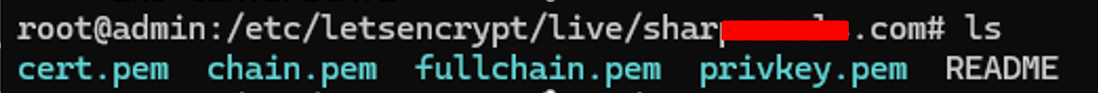

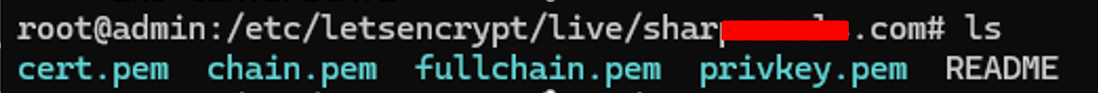

Bạn có thể kiểm tra trong đường dẫn mà certbot đã cung cấp

Đổi tên file private.key thành private.pem.

Hai file Certificate cần sử dụng có tên là cert.pem và file key có tên là privkey.key được dùng để Import vào Sophos Central sau.

3.2. Cấu hình Azure Directory Service

3.2.1. Tạo App Registration

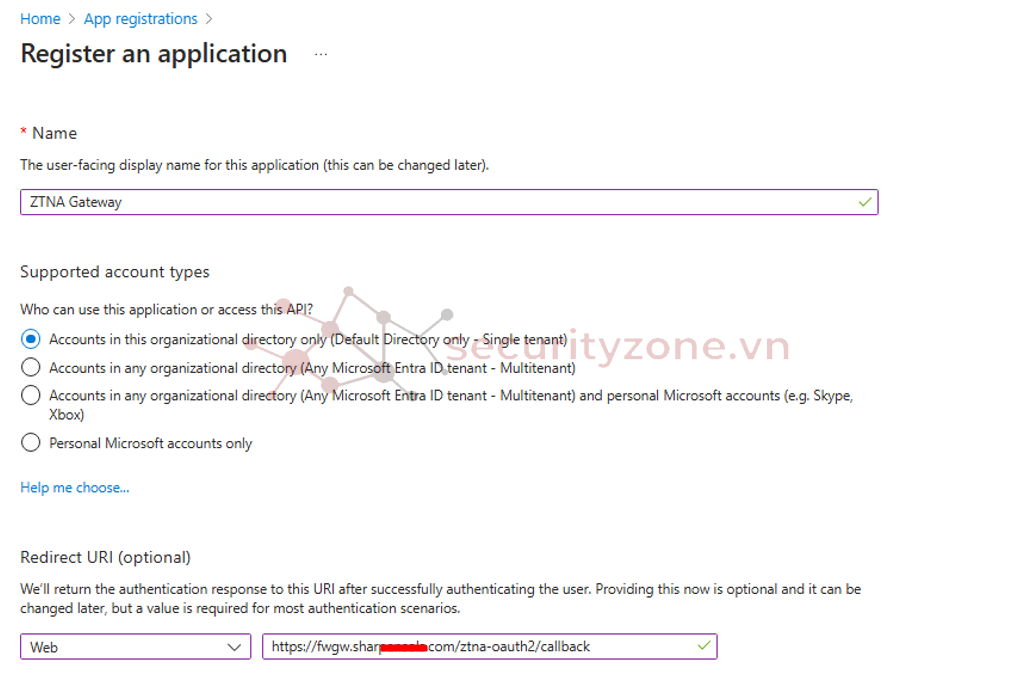

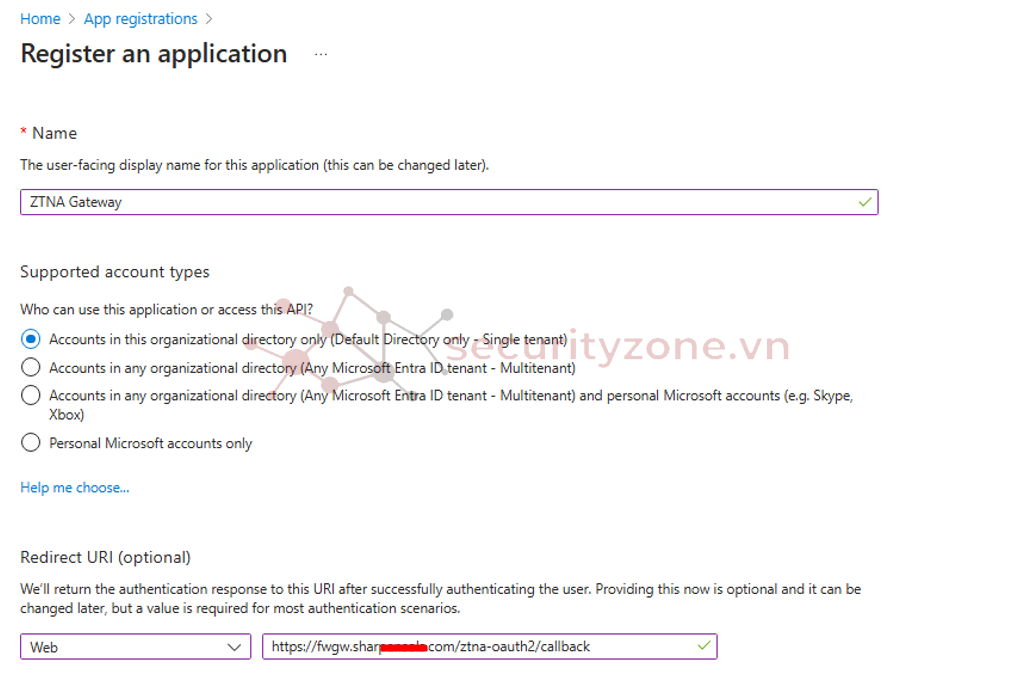

Bài viết giả định sử dụng Default Directory (Default) của tenant có sẵn. Ta sẽ tạo App Registration tại Default Directory.

Điền các thông tin sau:

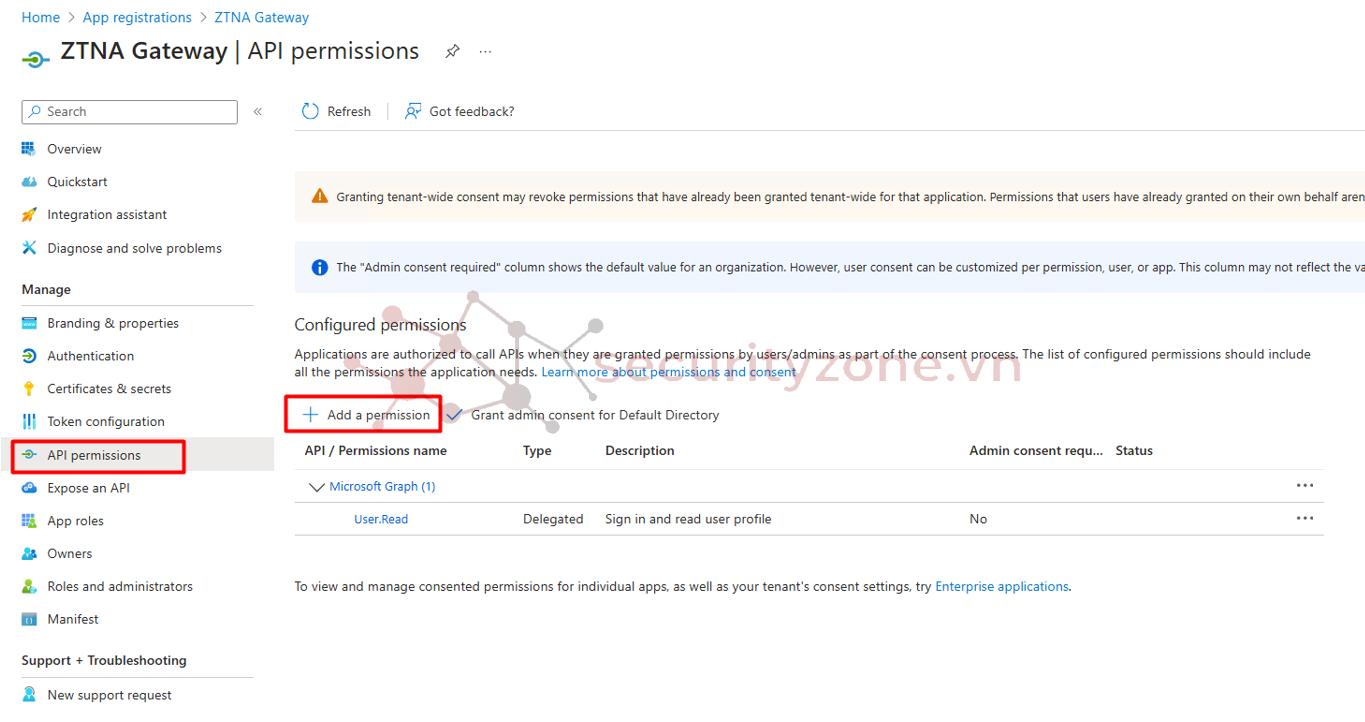

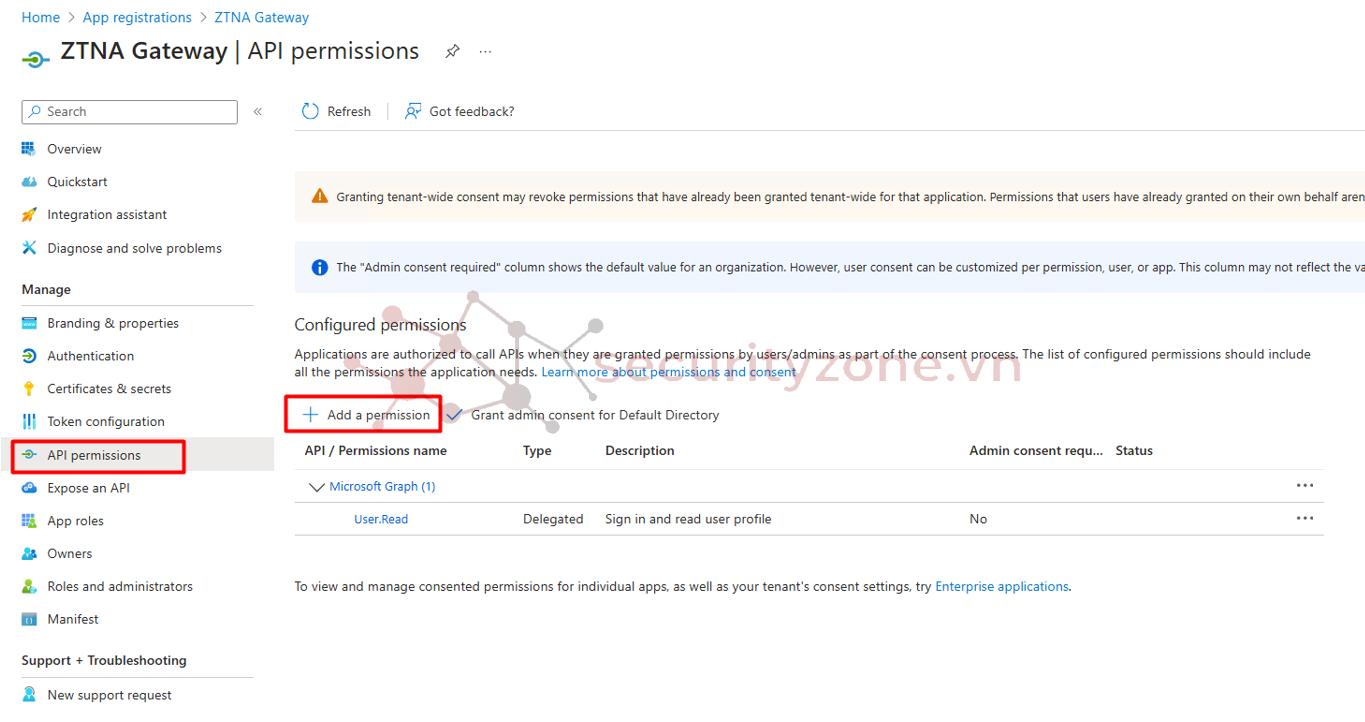

Tại App Registration vừa tạo. Chọn API permissions > Add a permission

Chọn Microsoft Gragh

Tại Delegated permissions và thêm vào:

Directory.Read.All

Group.Read.All

openID

profile

User.Read

User.Read.All

Tại Application permissions. Thêm vào Directory.Read.All

Sau khi chọn xong, API permissions có các quyền như hình bên dưới. Chọn Grant Admin Consent để apply

Tiếp tục tạo Secret. Chọn Certficates & secrets > New client secret

Sau khi add, lưu lại thông tin Client secrets tại value và expires time để nhập vào Sophos Central.

Lưu ý: phải lưu lại vì thoát ra vào lại sẽ không hiện nữa

Tại mục overview của App registrations, lưu lại thông tin Client ID, Tenant ID để nhập vào Sophos Central.

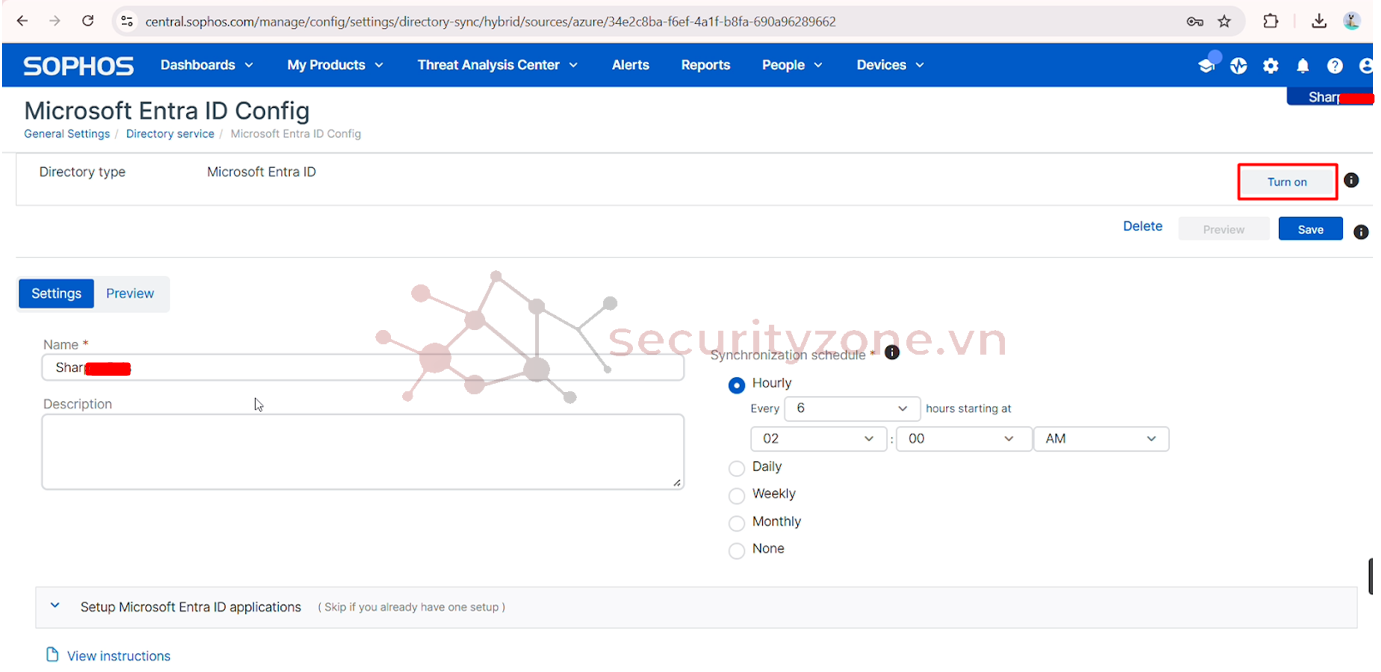

3.3 Đồng bộ user Azure với Sophos central

Tiến hành động bộ user của Azure AD vào Sophos Central

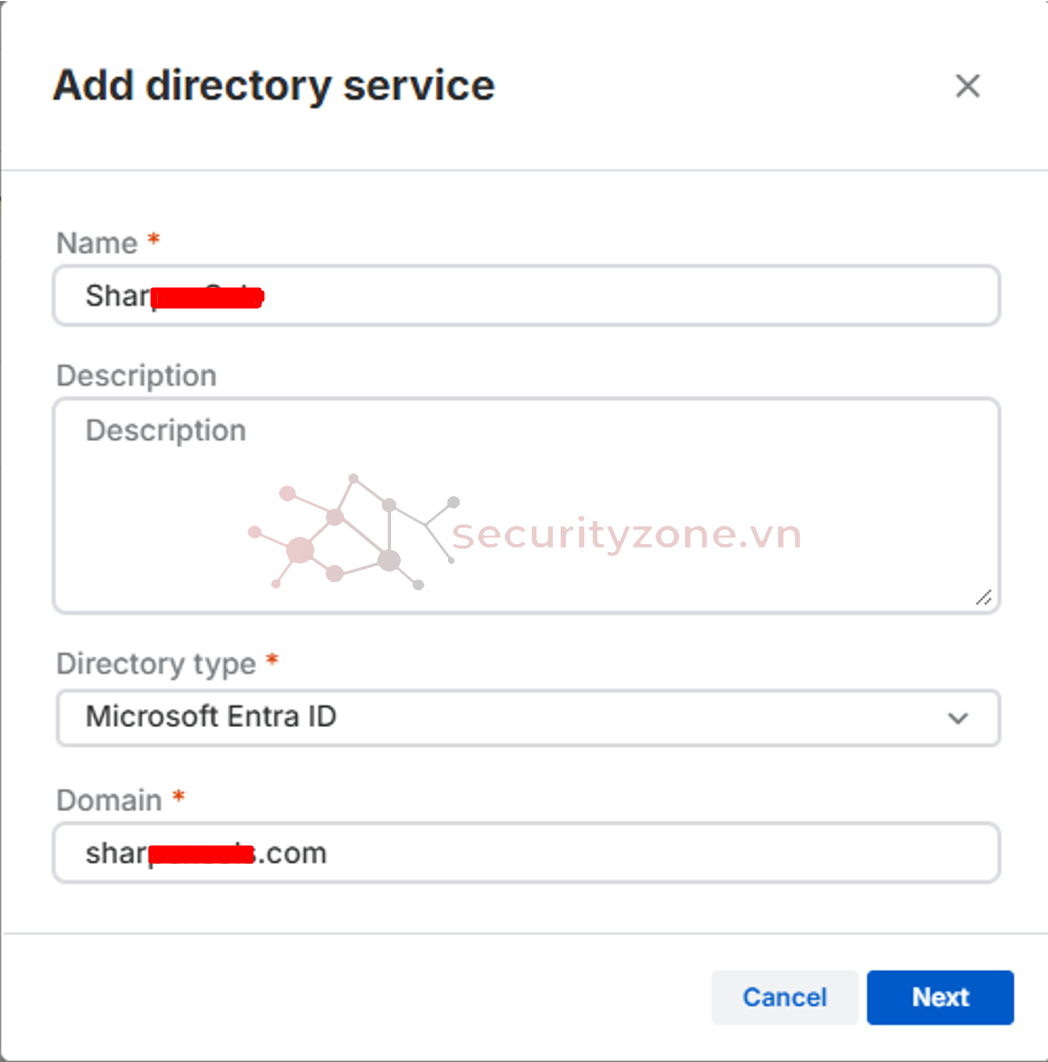

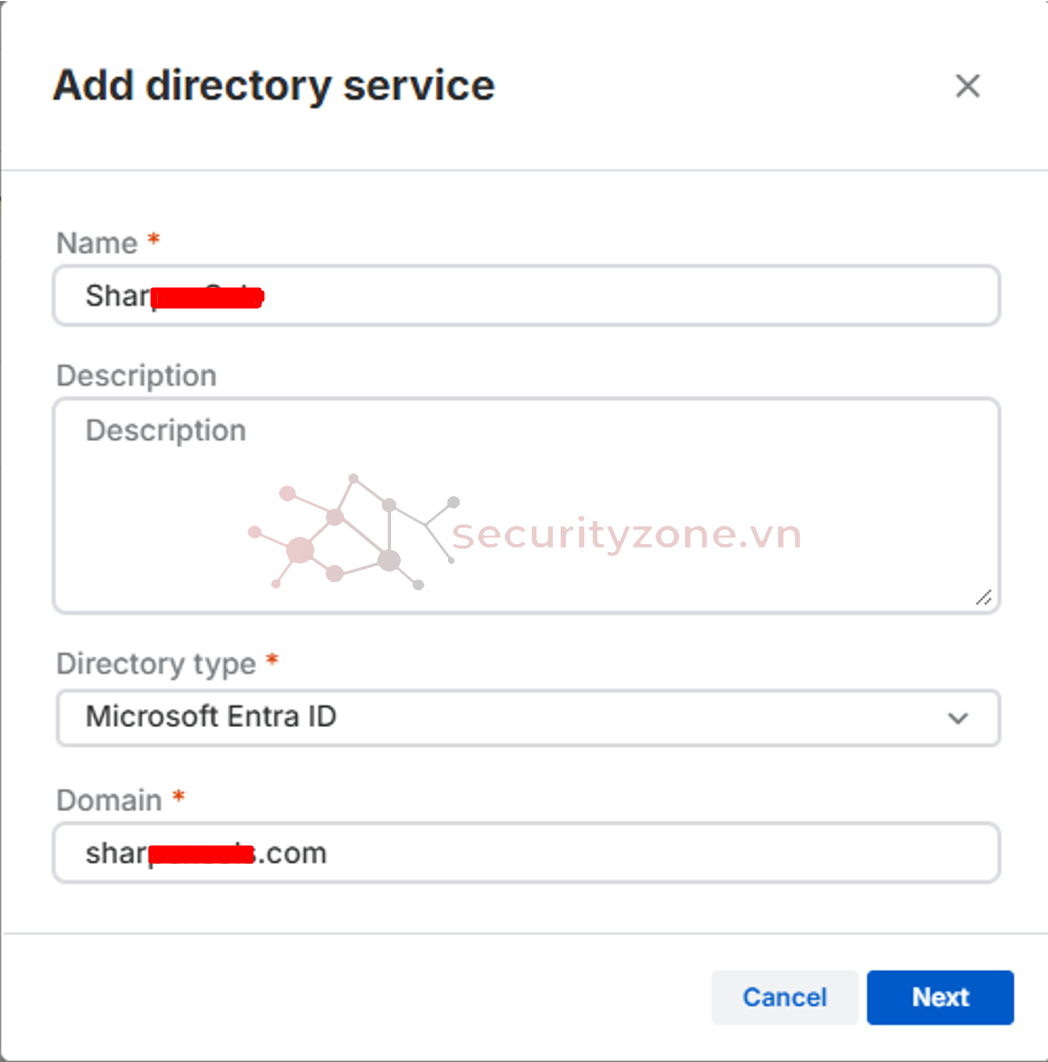

Truy cập Sophos Central > People > Set up AD Sync Directory Service. Chọn Add directory service

Điền các thông tin yêu cầu. Chọn Next.

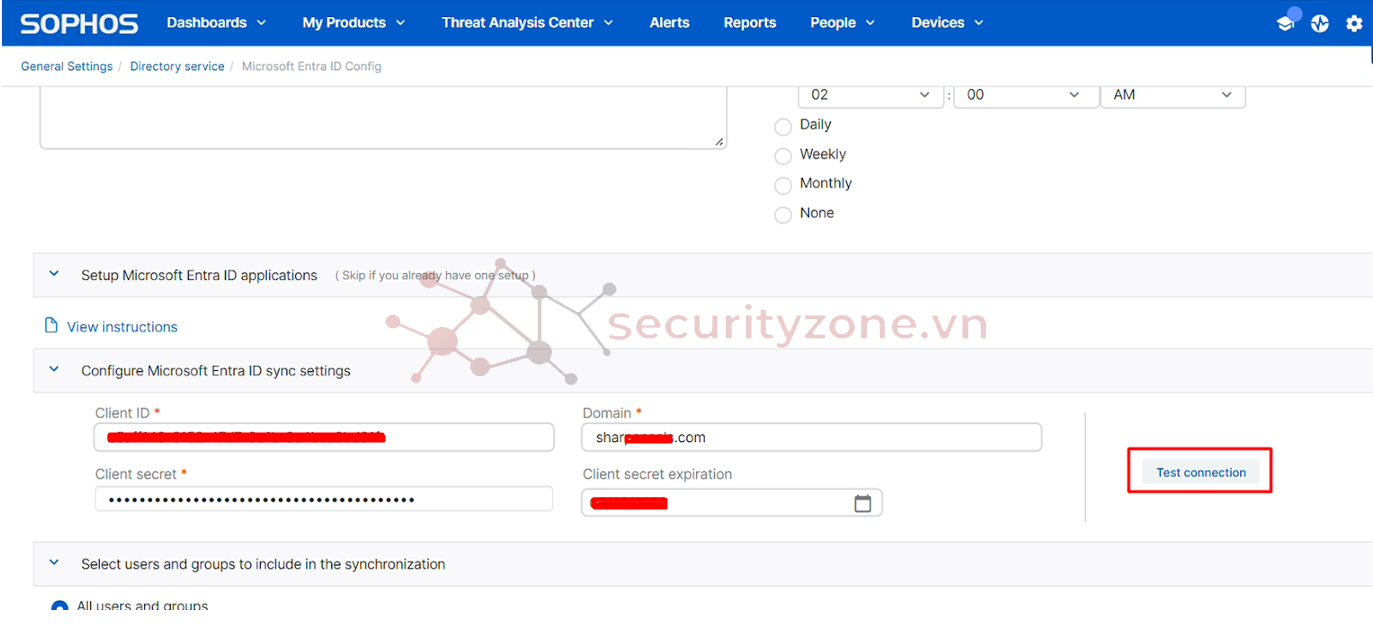

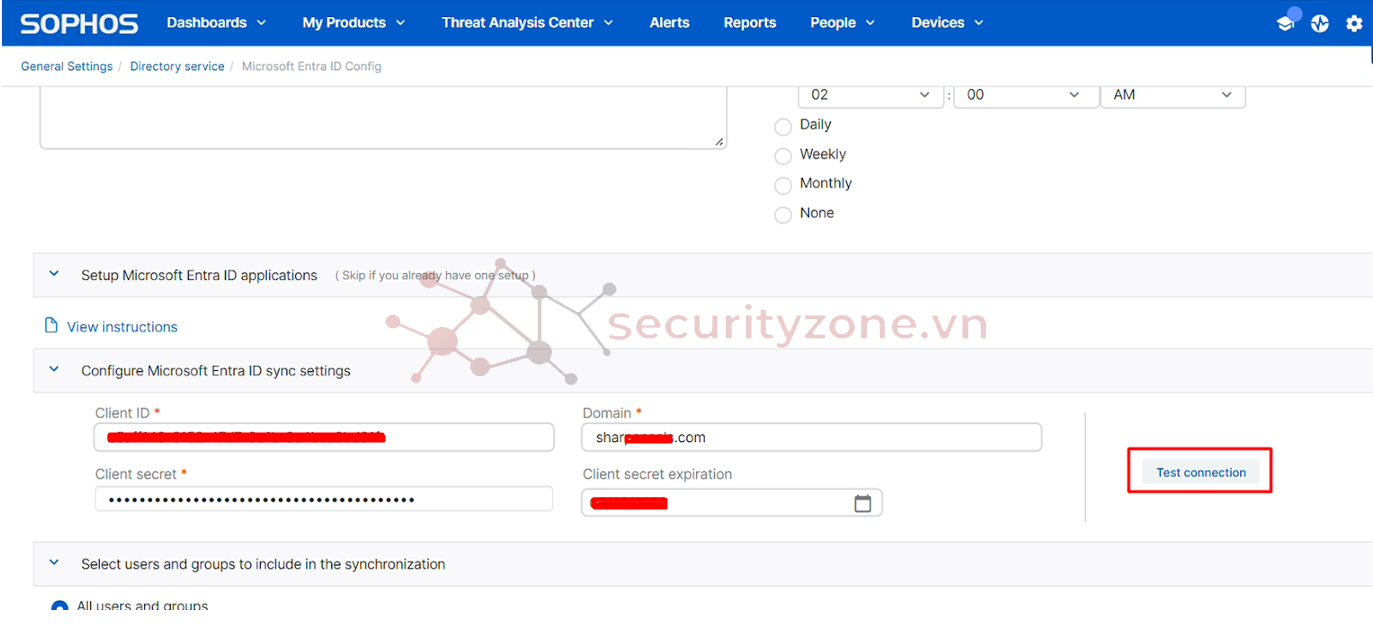

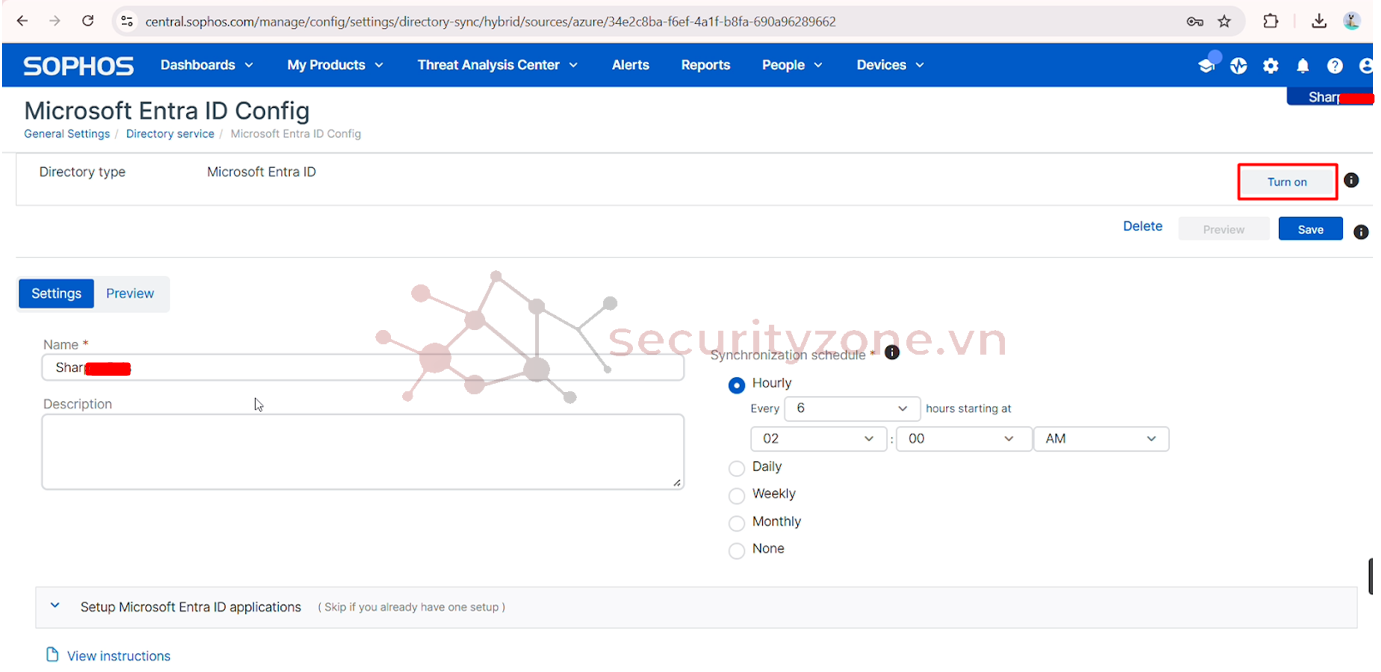

Điền các thông tin về Client ID và Client secret (là giá trị Value), Client secret expiration đã tạo ở mục “3.2.1 App Registration”. Bấm Test connection để kiểm tra.

Kết nối thành công đến Azure AD

Tiếp theo kéo lên chọn Turn on

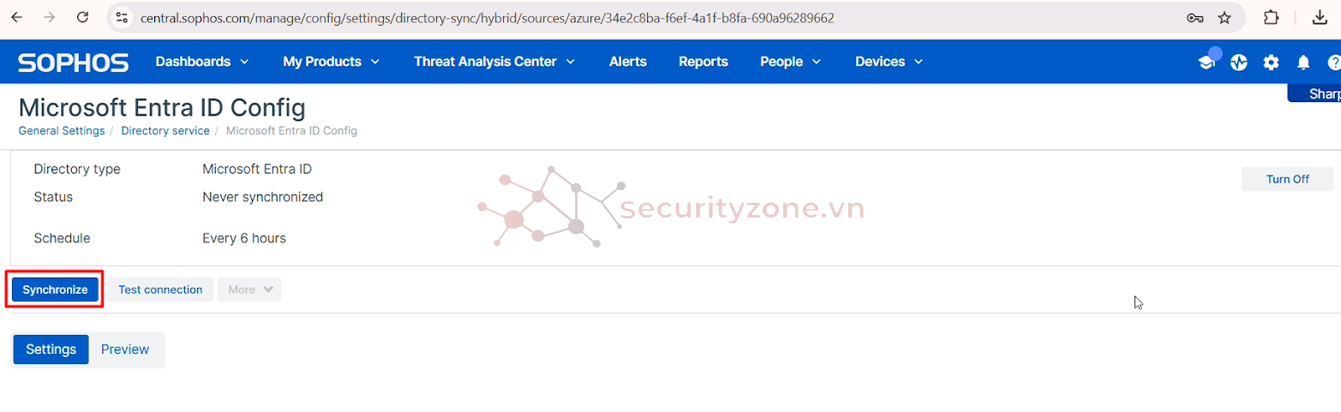

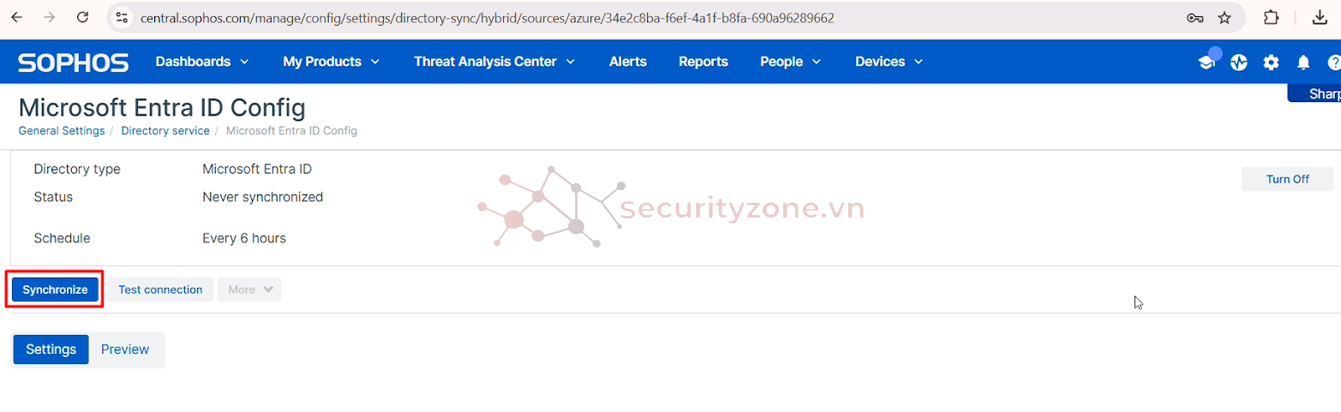

Sau khi tạo thành công thì có thể bấm Synchronize để đồng bộ ngay lập tức hoặc tự động theo thời gian Schedule ở trên.

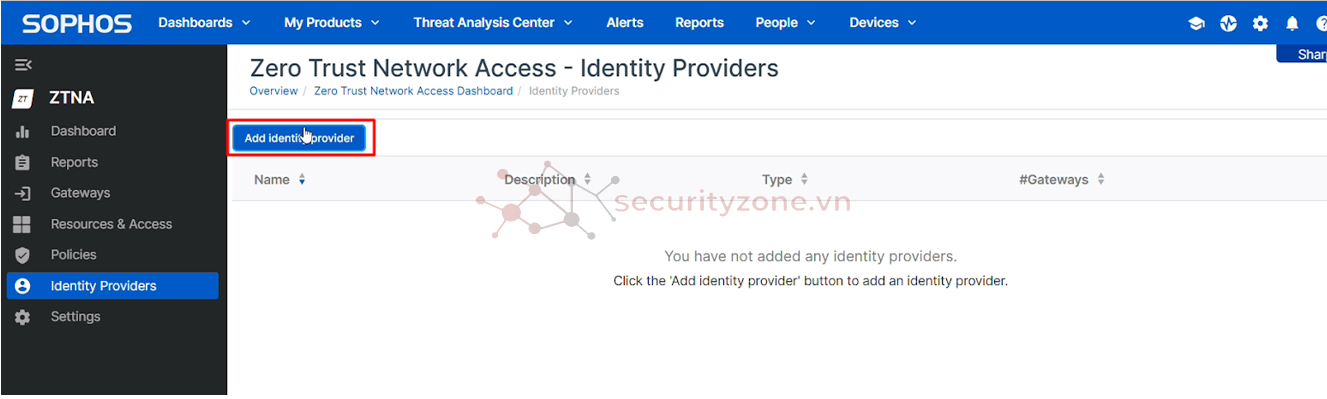

3.4 Cấu hình Identity Provider

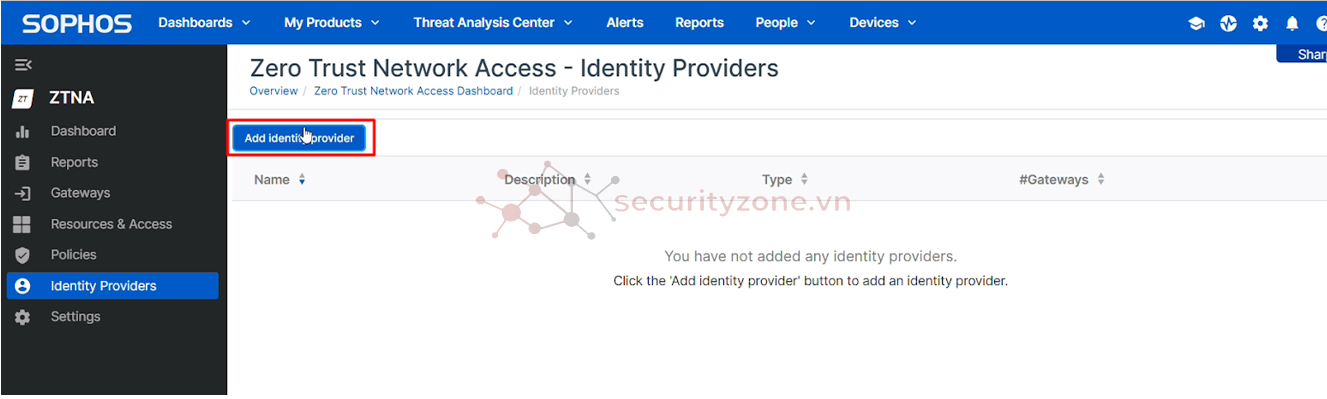

Tiến hành kết nối Sophos Central với Azure Identity Provider

Truy cập Sophos Central > ZTNA > Identity Providers.

Chọn Add Identity Provider.

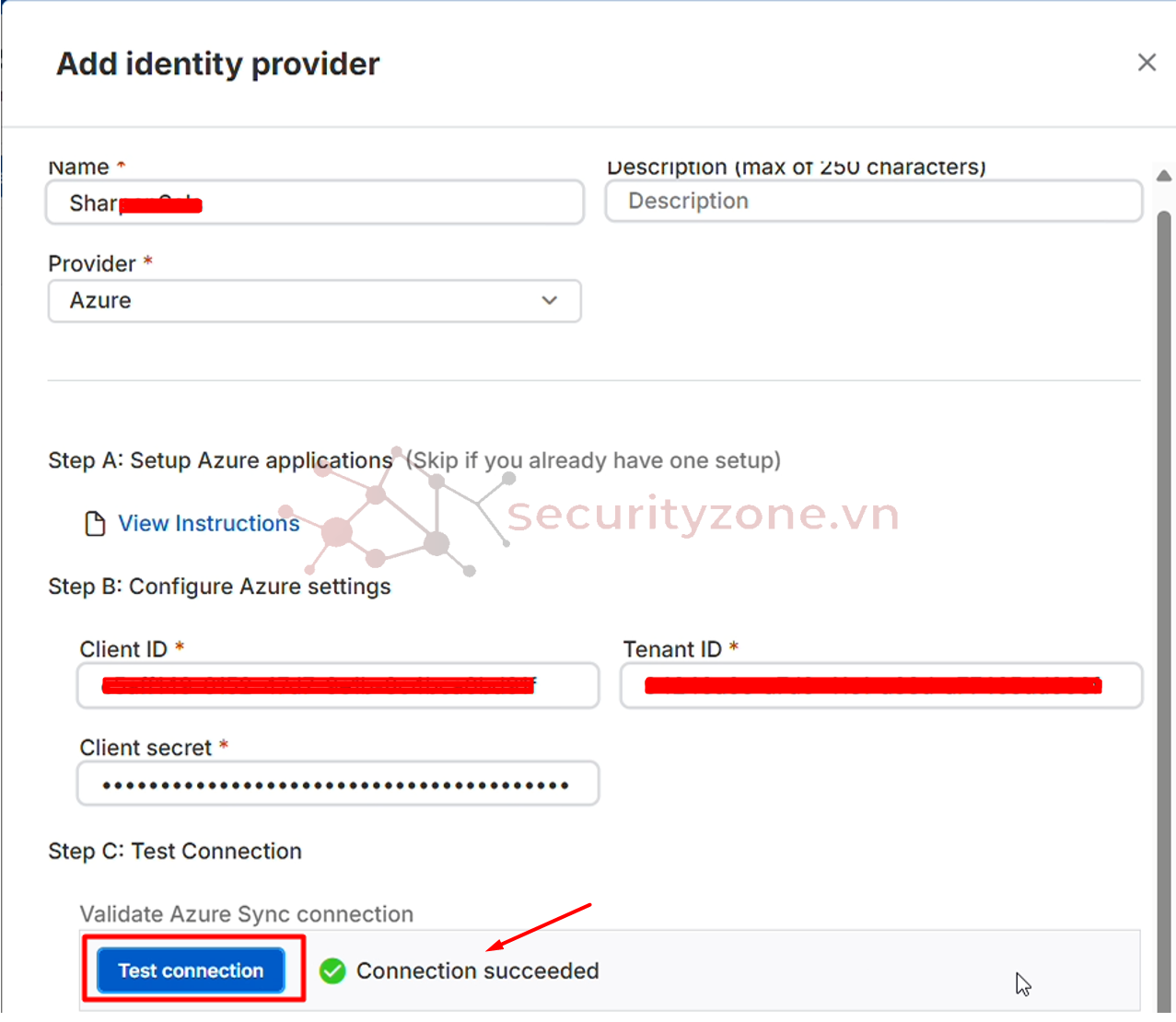

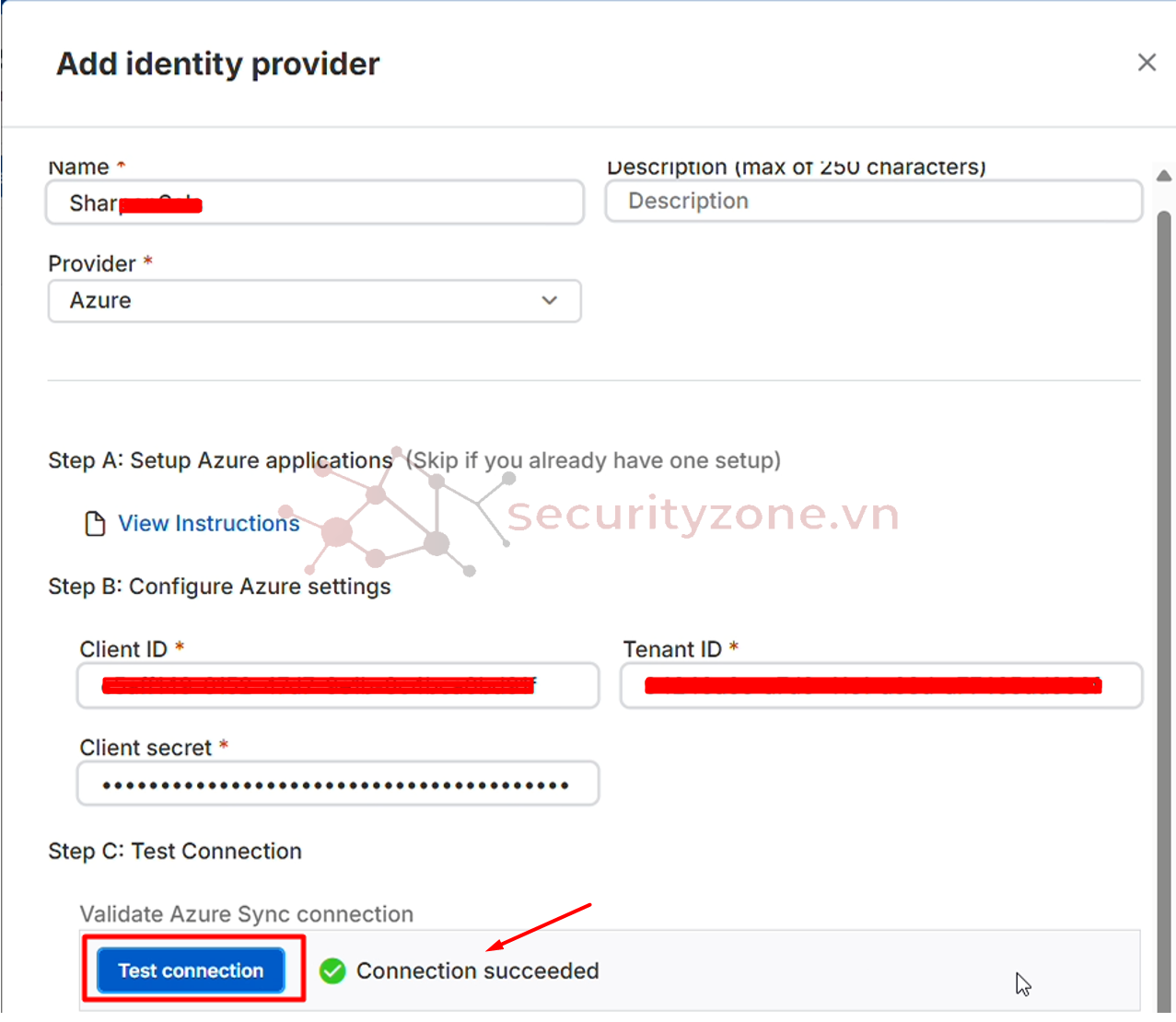

Điền các thông tin:

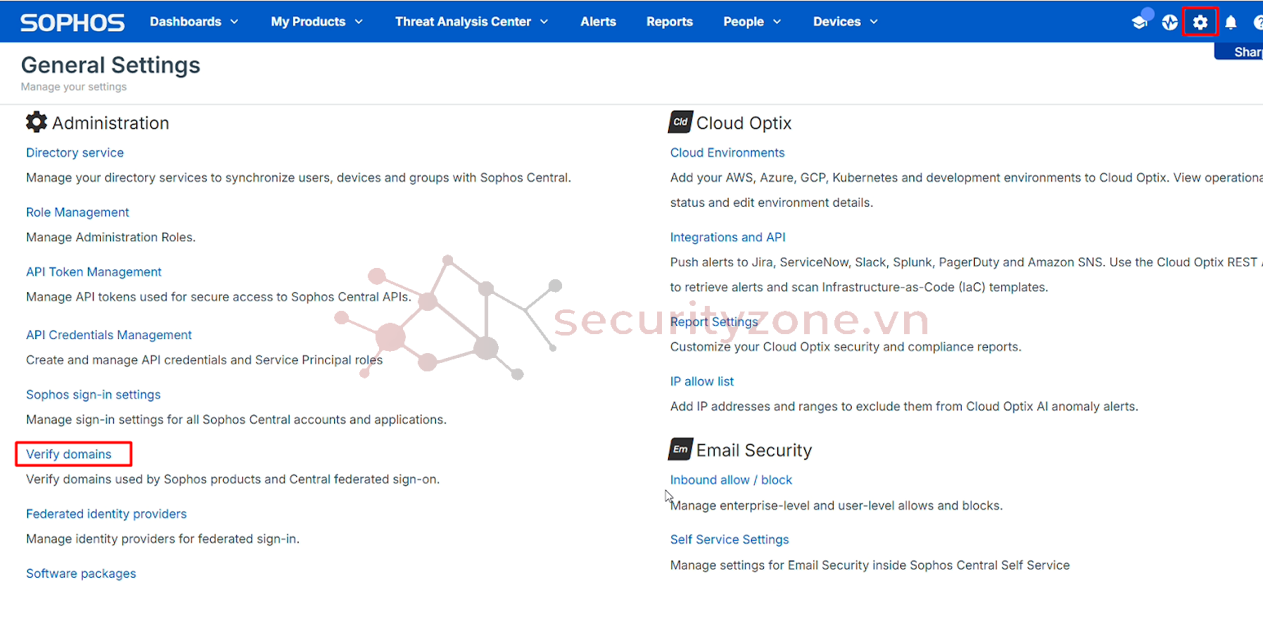

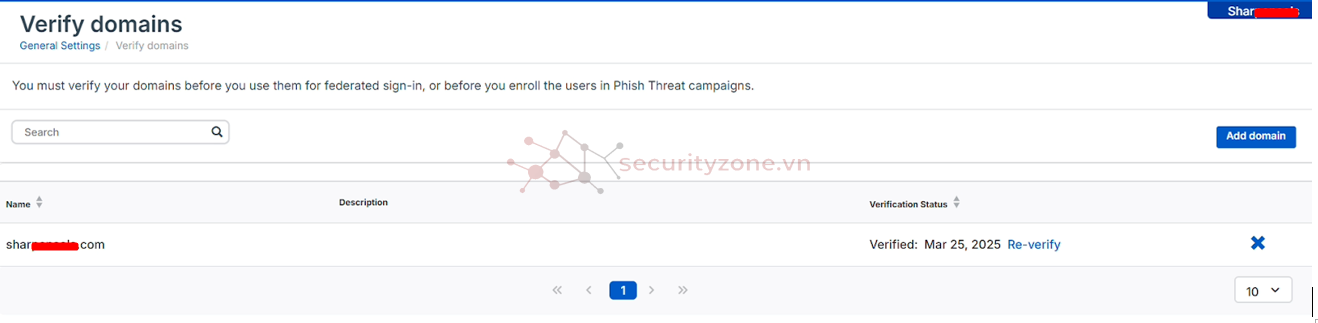

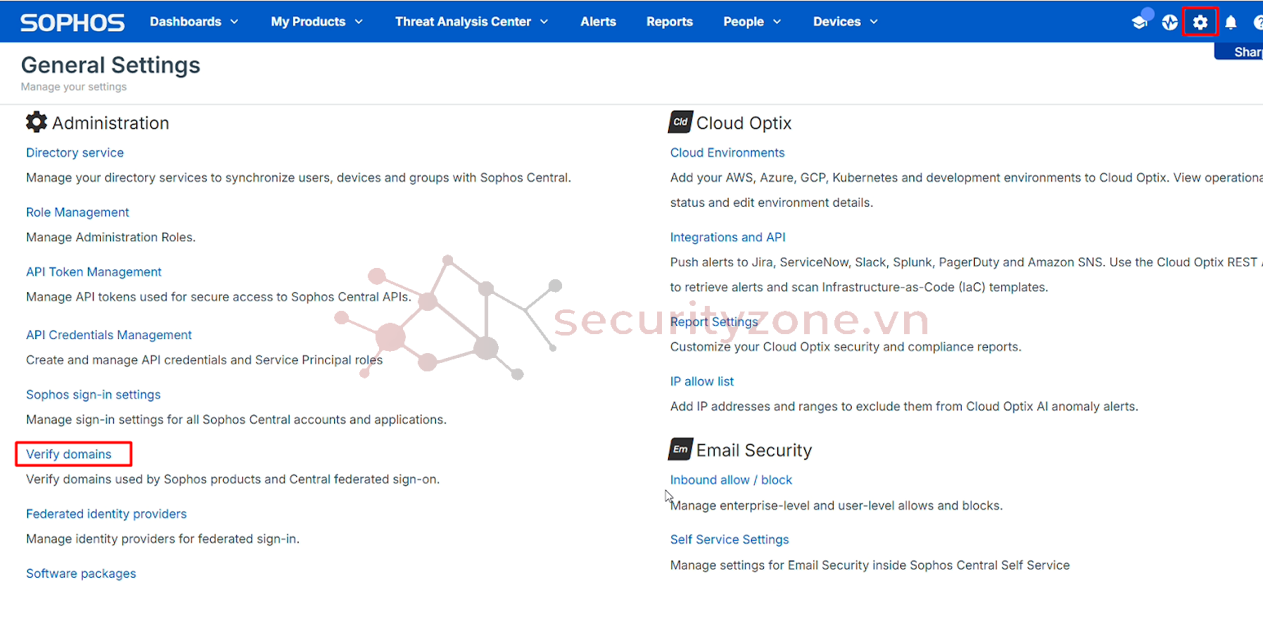

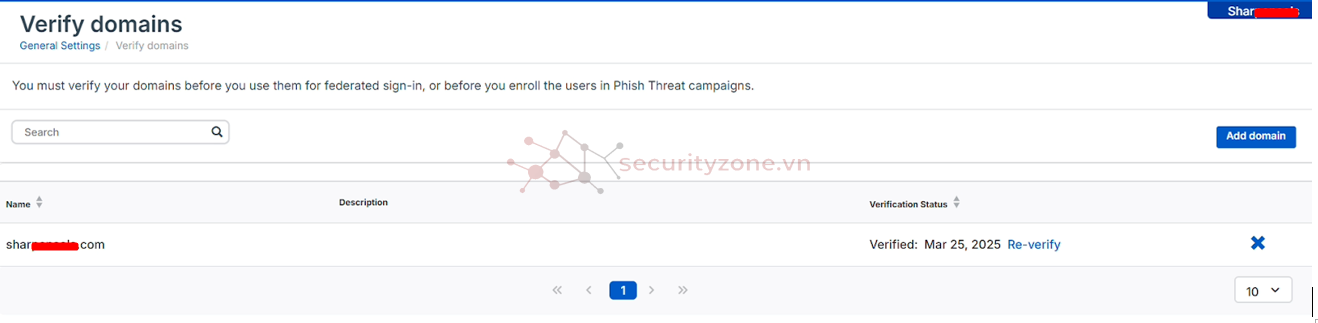

3.5 Verify Domain

Phần này Sophos Central sẽ Verify Domain shar..com lên tài khoản Sophos Central để sử dụng cho ZTNA.

Tại Sophos central > Global Seting > Verify domains.

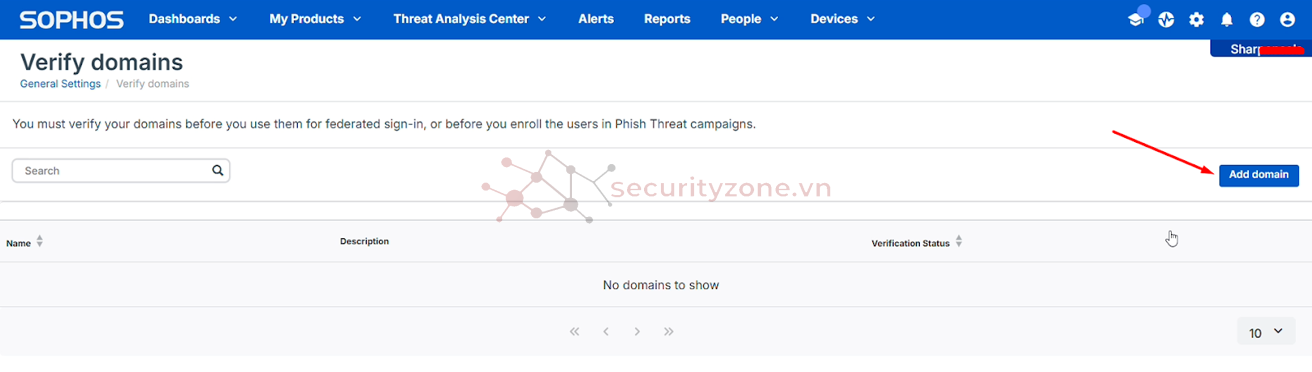

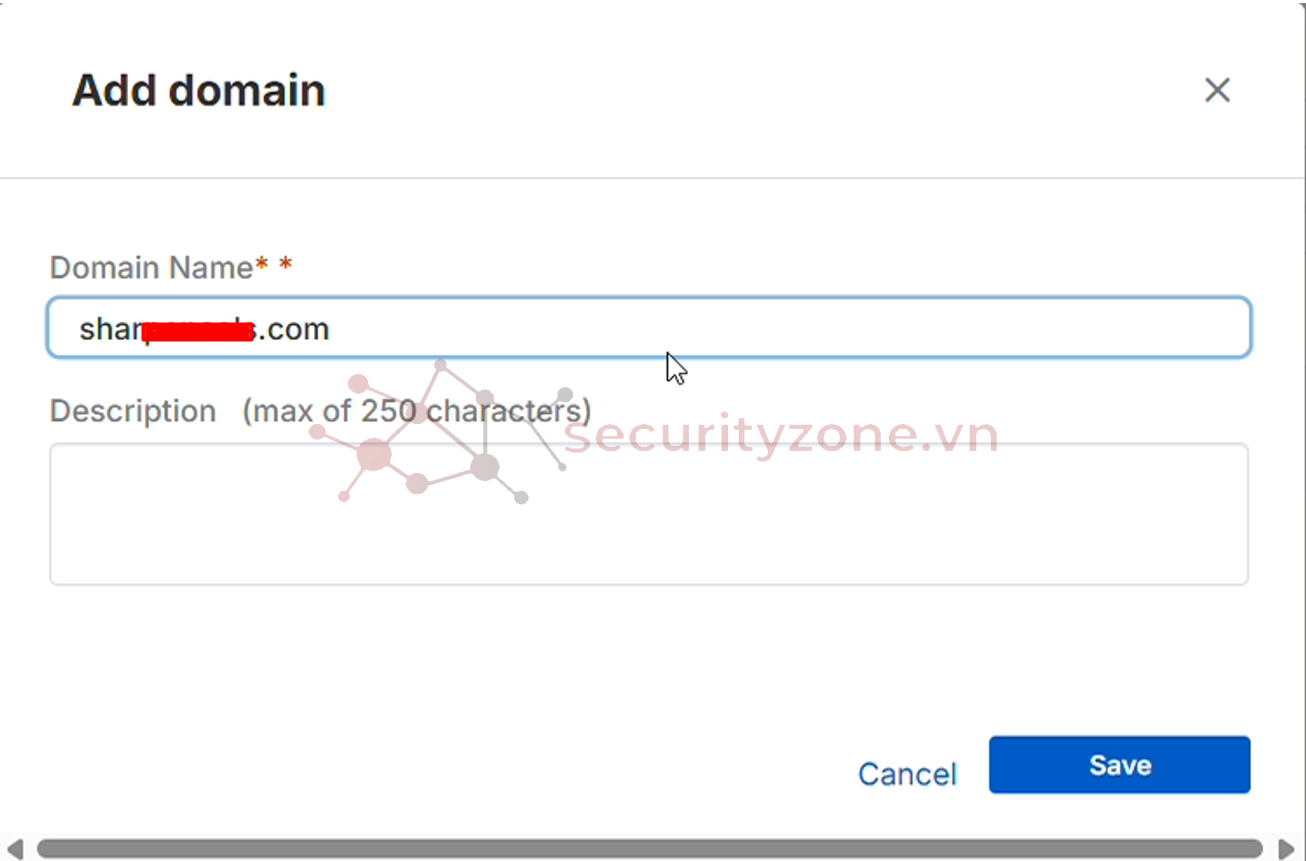

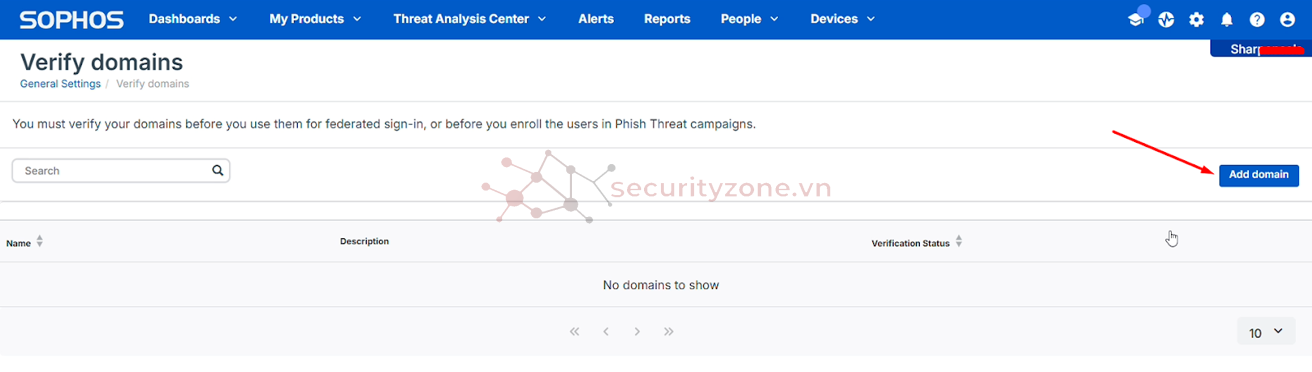

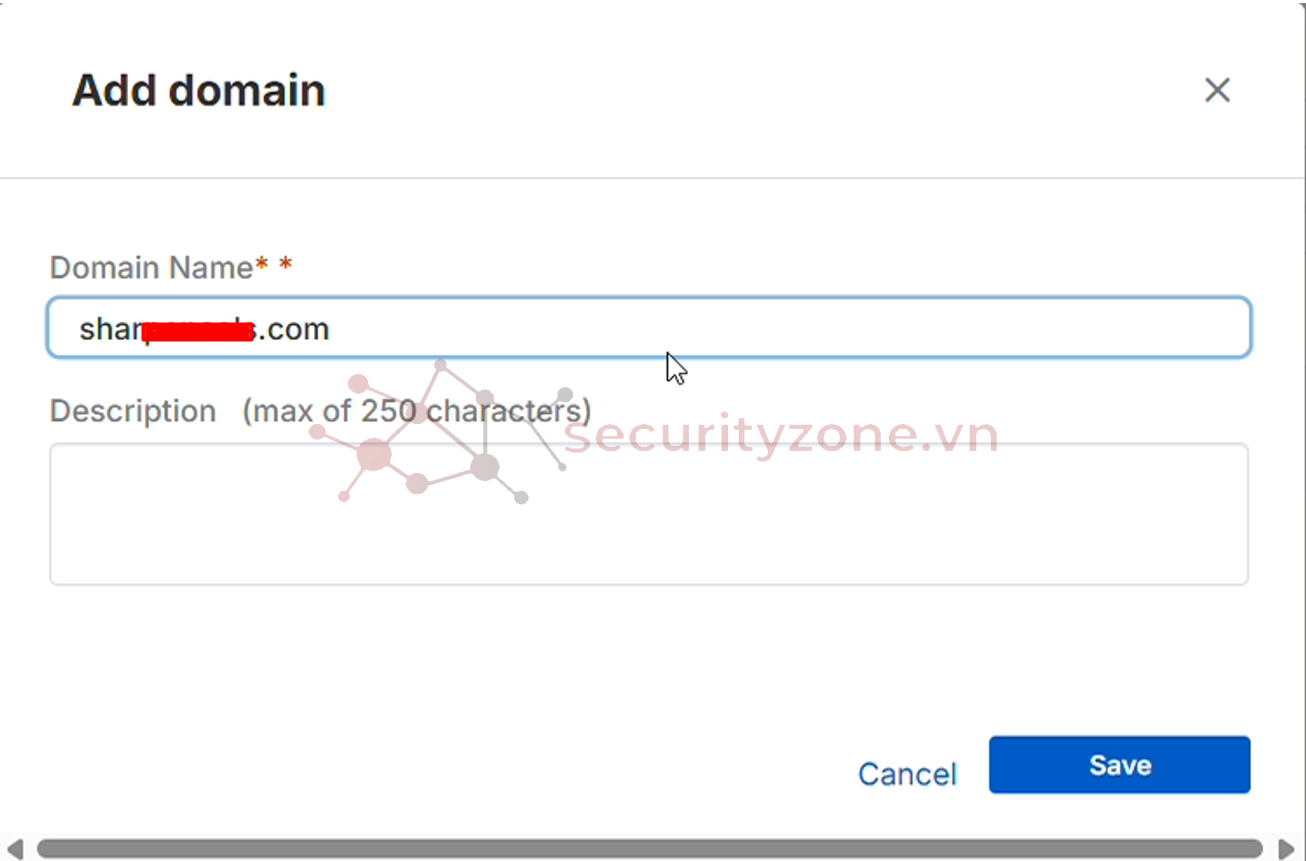

Chọn Add domain. Điền domain và chọn Save.

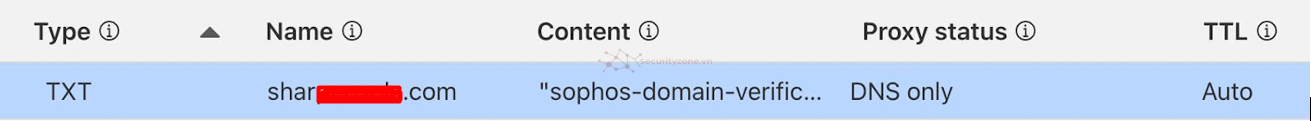

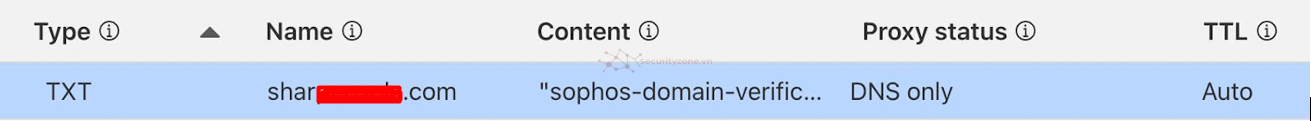

Sau đó Sophos Central cung cấp thông tin TXT record để xác thực với DNS provider. Chọn Verify để lưu thông tin.

Tạo Record trên DNS provider từ thông tin TXT Record được cấp ở bước trên.

Tên miền shar..com được xác thực thành công. Quá trình verify này có thể mất tới 24h hoặc sớm hơn.

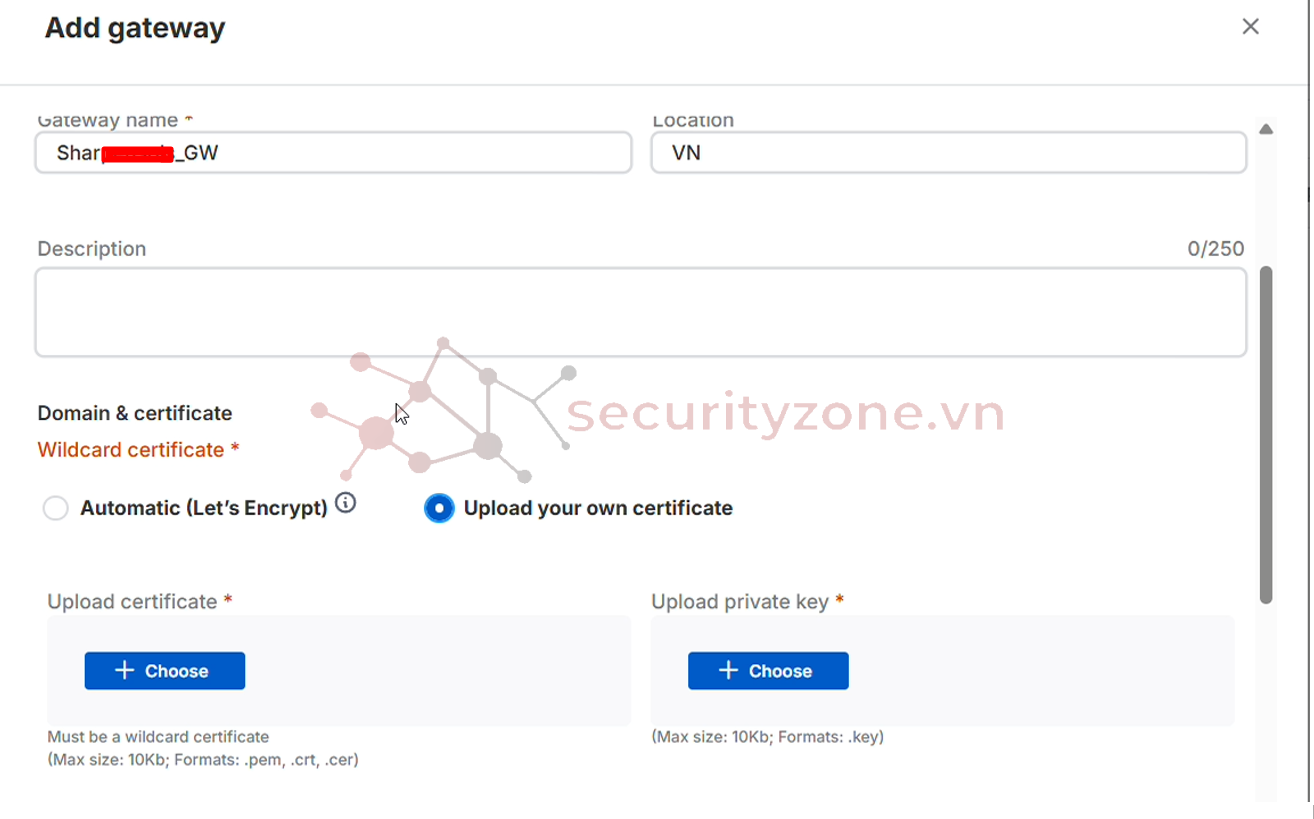

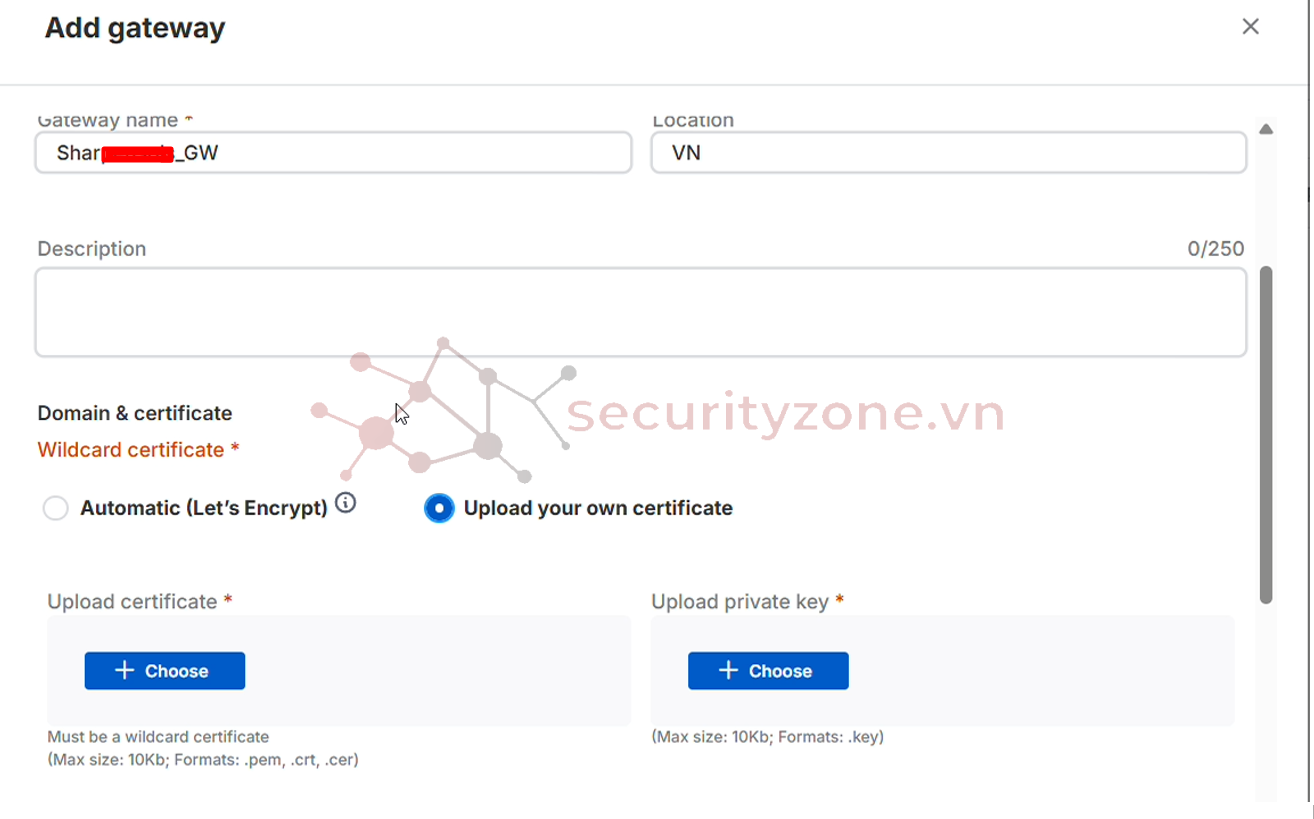

3.6 Cấu hình ZTNA Gateway

Tiến hành tạo ZTNA Gateway để từ bên ngoài truy cập vào tài nguyên bên trong. Bài lab này sử dụng Sophos Firewall làm Gateway, Sophos Firewall đã Register với tài khoản Central này. Nếu chưa Register tham khảo bài viết Register và active license cho Sophos Firewall với Sophos Central. Yêu cầu Firewall phải cập nhật phiên bản 19.5.3 trở lên.

Truy cập Sophos Central > ZTNA > Gateways.

Chọn Add gateway.

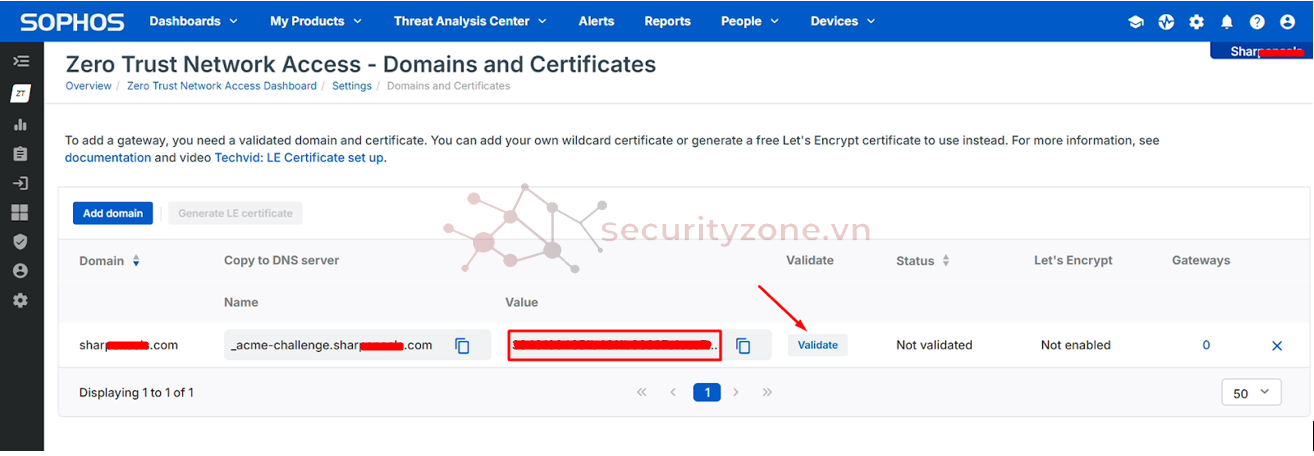

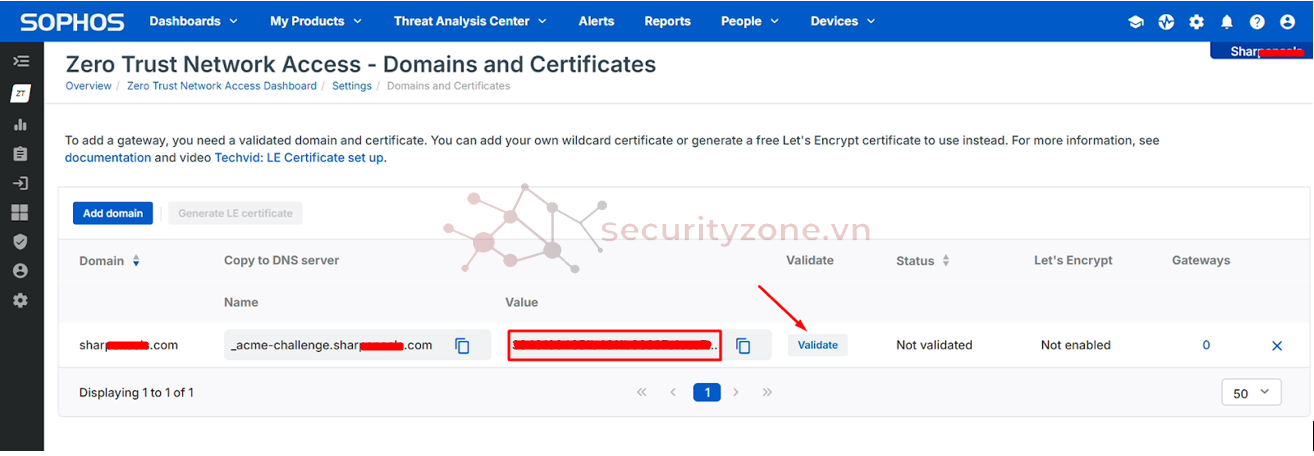

Mặc dù bạn đã Verify Domain ở bước trước nhưng khi kéo xuống phần Domain nếu hiện Add/Validate domain thì bạn ấn vào để thêm 1 CNAME mới do Certbot cung cấp

Chọn Add domain và sau khi thêm sẽ xuất hiện Value, bạn cần lên tạo Record CNAME trên DNS provider từ thông tin được cấp ở bước trên sau đó chọn Validate

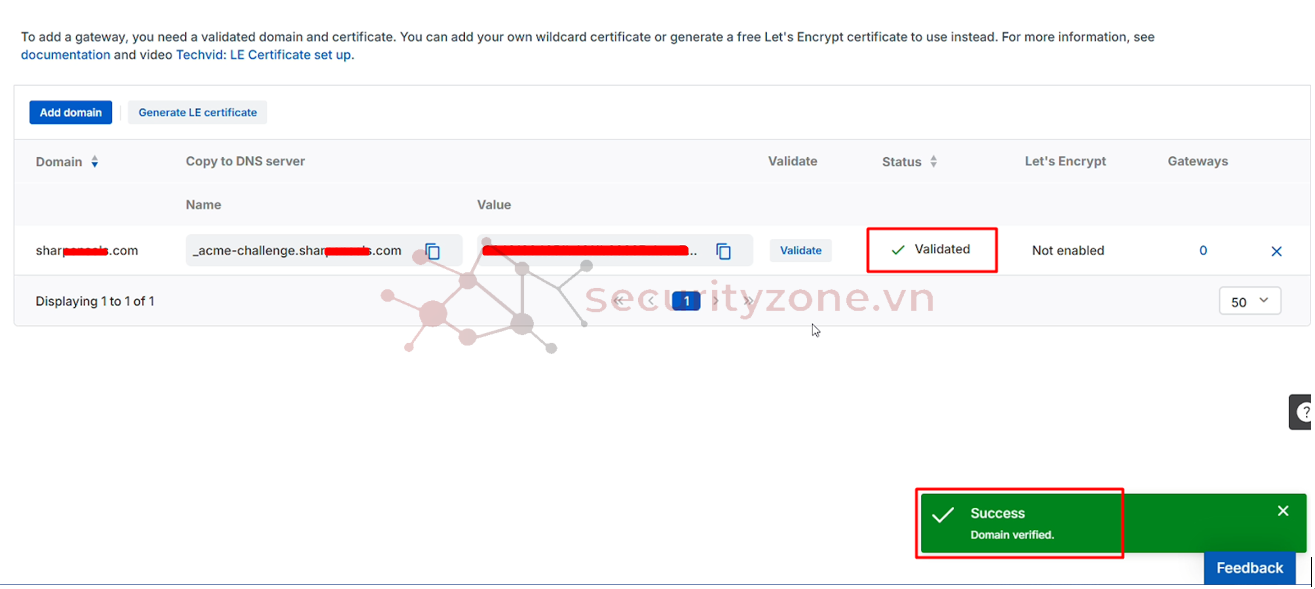

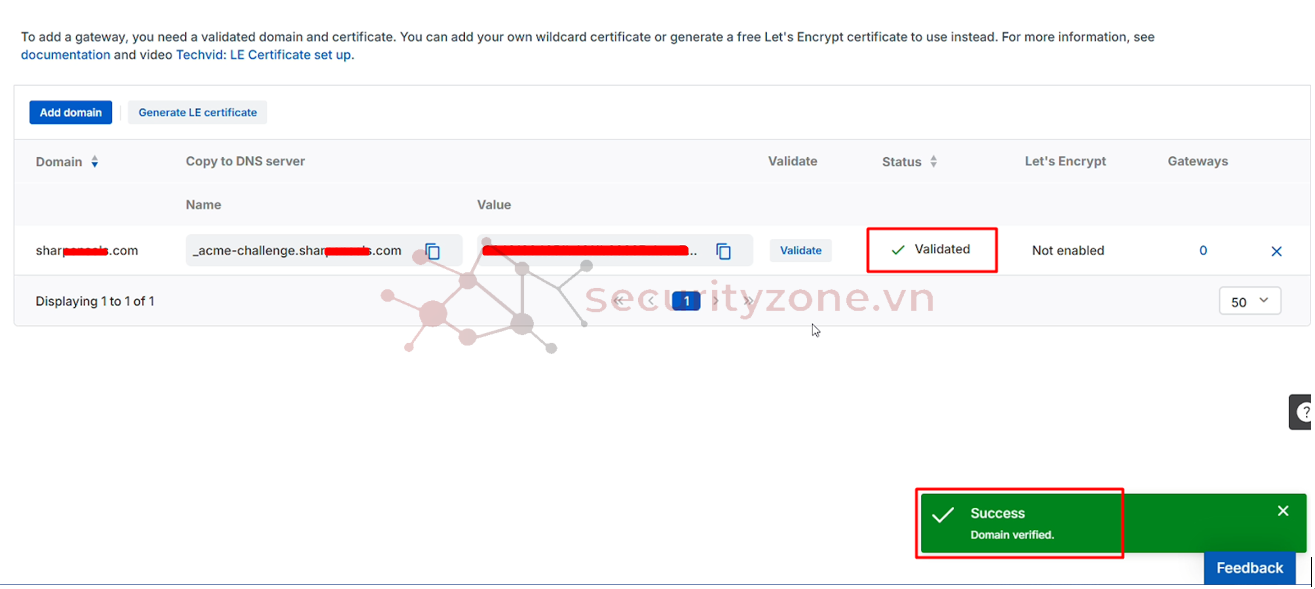

Tick chọn I have added the CNAME.. sau đó ấn Validate

Kết quả đã thêm thành công 1 domain

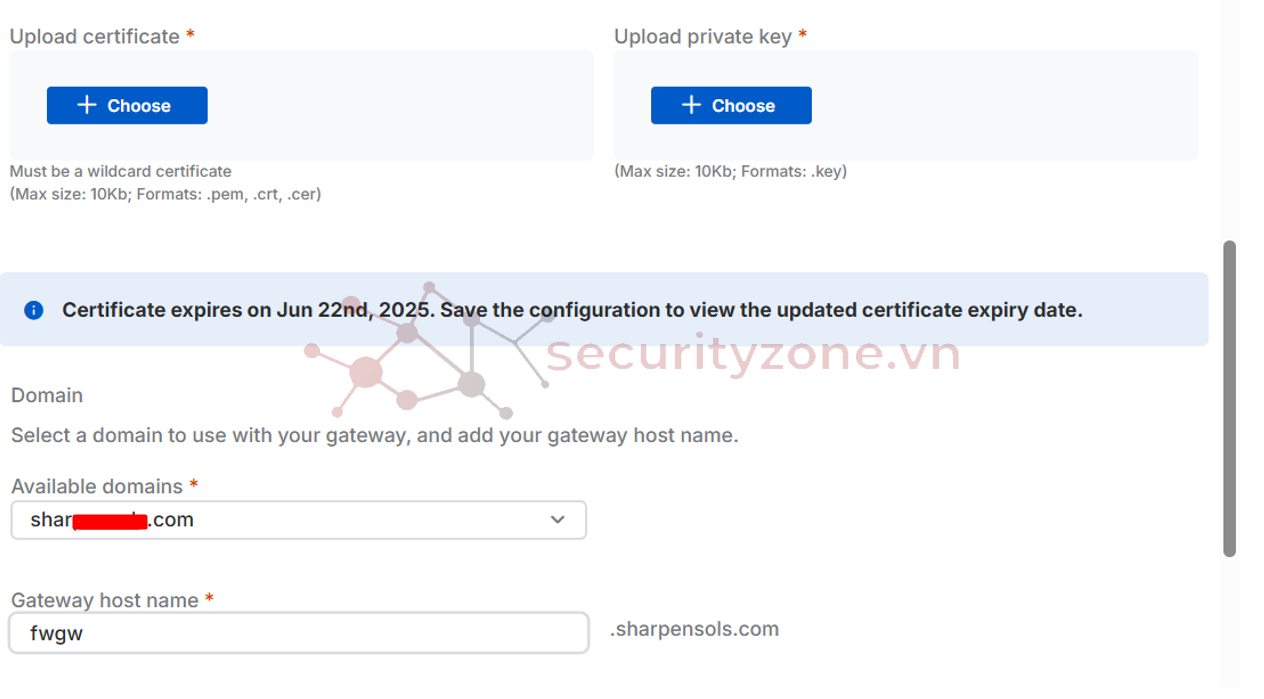

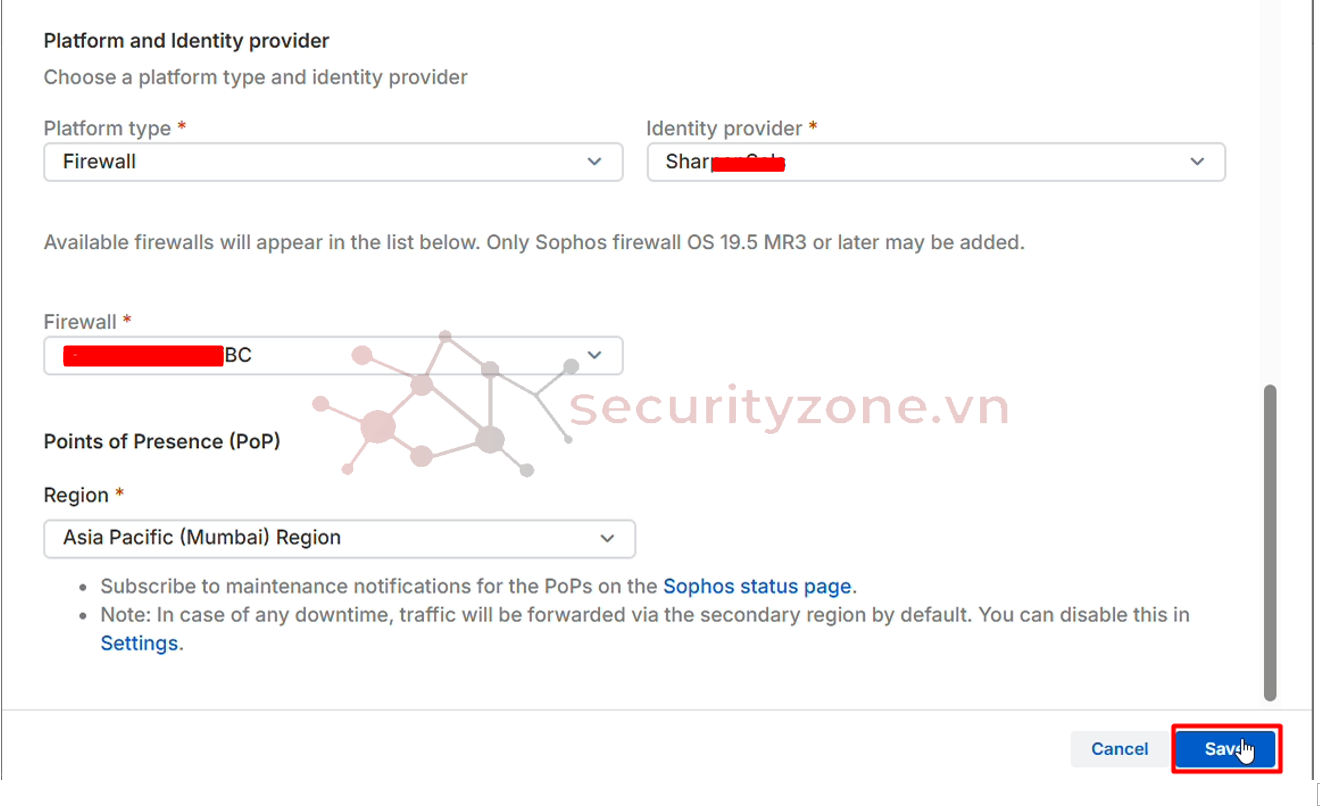

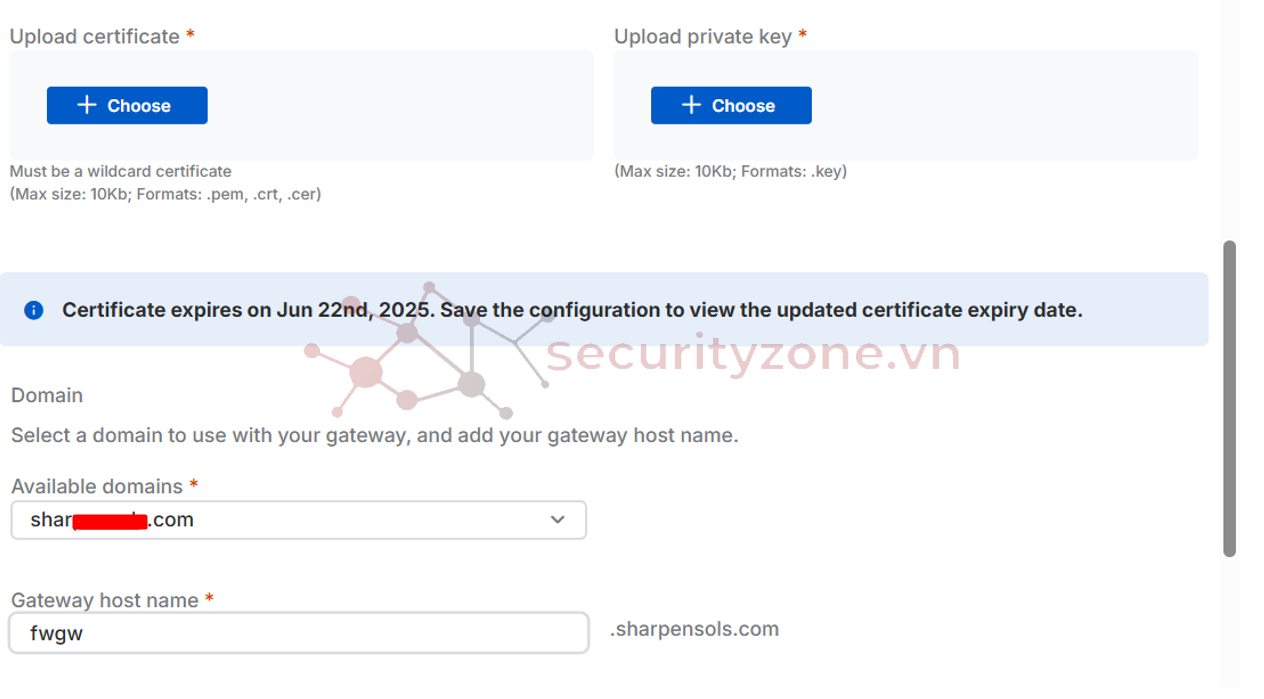

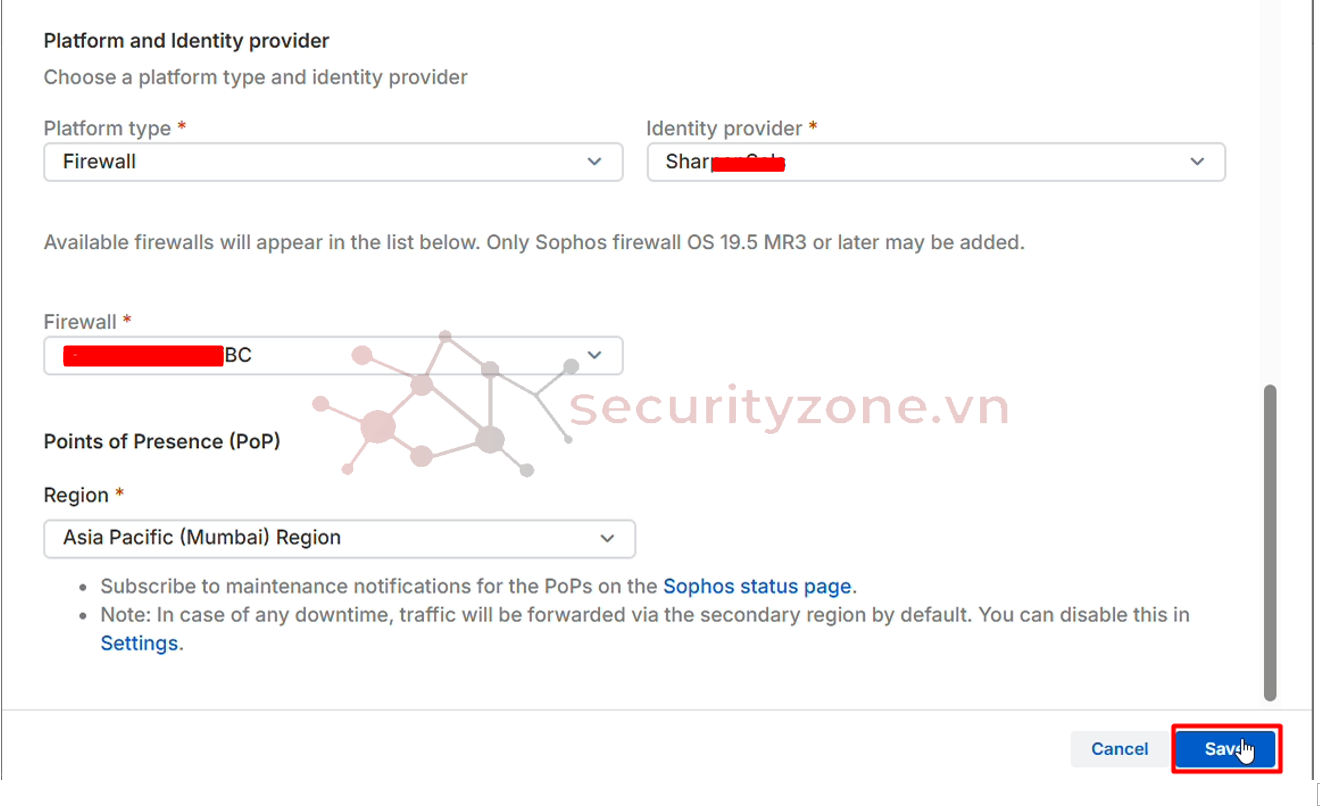

Sau đó quay lại, điền các thông tin sau:

Nhấn Save để lưu cấu hình

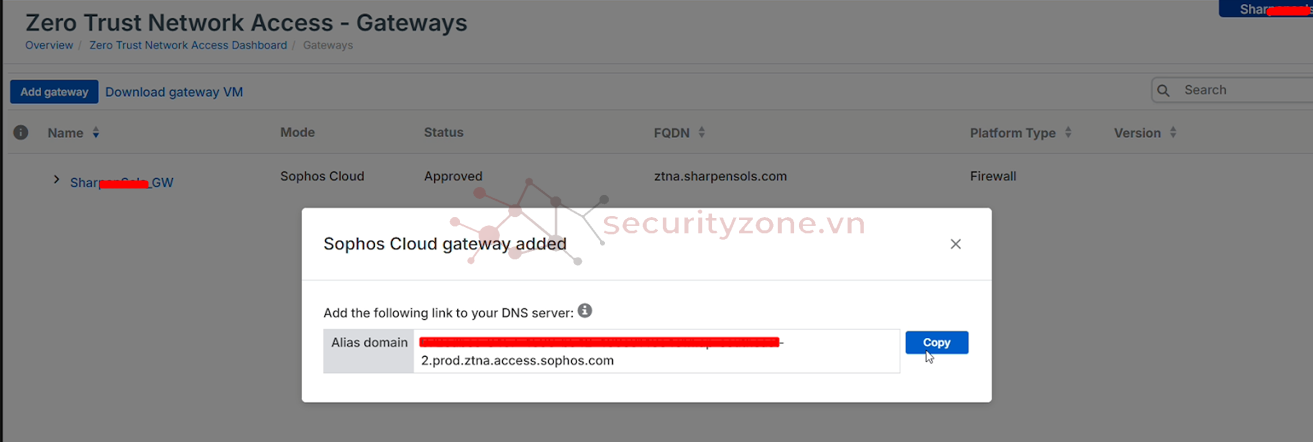

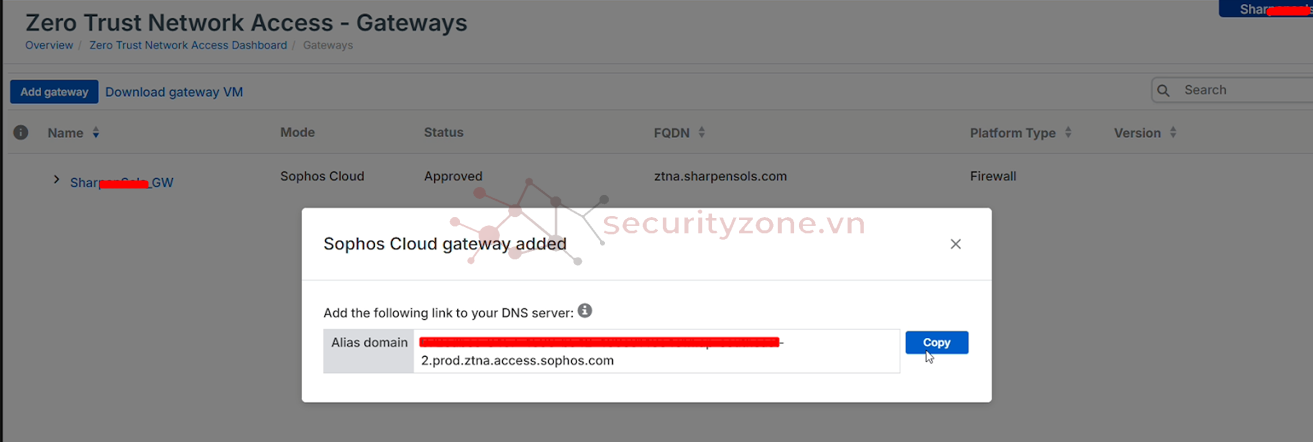

3.7 Cấu hình DNS

Sau khi Save, Sophos Central sẽ cung cấp cho bạn 1 Alias Domain bạn cần thực hiện trỏ tên miền của ZTNA Gateway về Gateway trên Sophos Central.

Sau khi trỏ kết quả hiện thị connect thành công

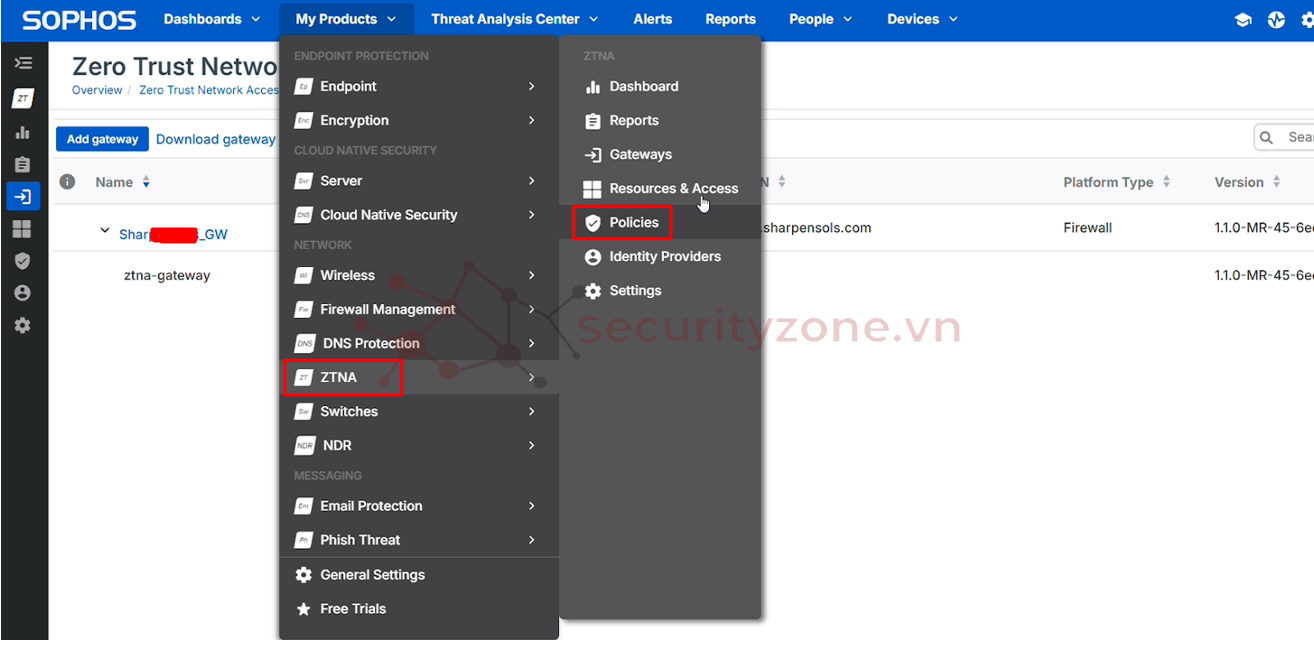

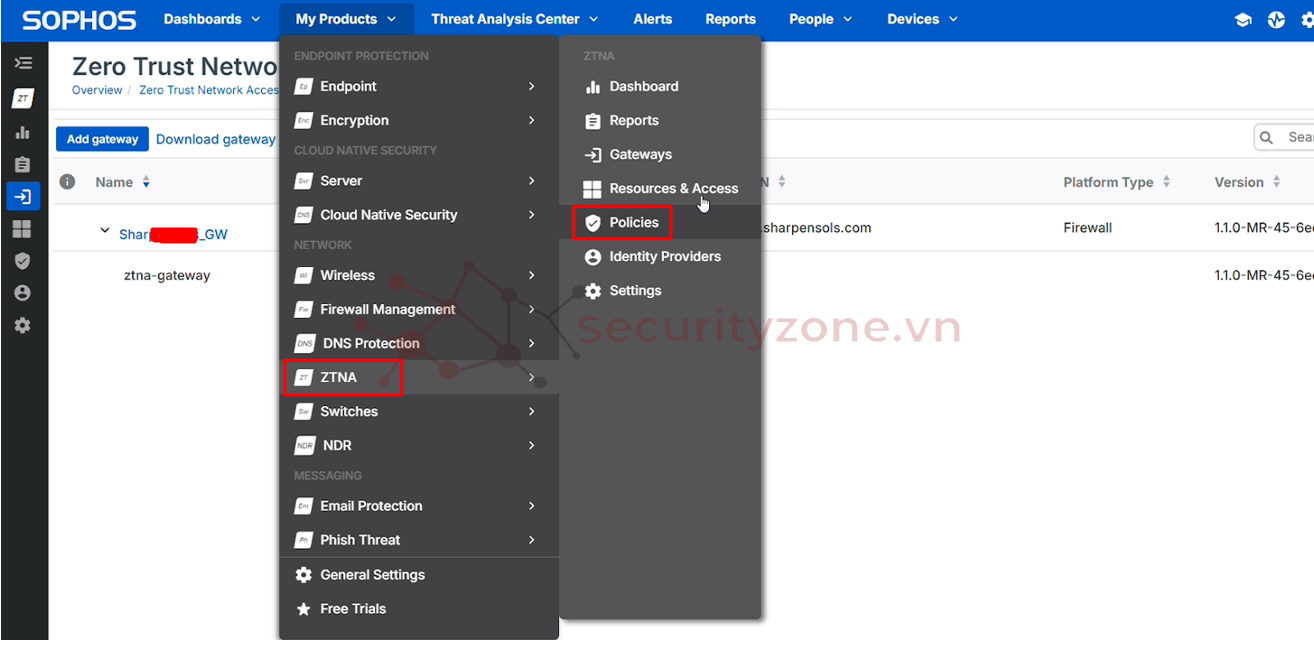

3.8. Cấu hình Policy

Policy sẽ quản lý các chính sách để cho phép Client được truy cập vào ZTNA

Policy có hai loại ‘Agent’ và ‘Agentless’

1. Agent:

Chọn Add Policy và ở tại Policy này chọn yêu cầu Client phải cài phần mềm Ztna Client (Sophos endpoint) thì mới cho phép

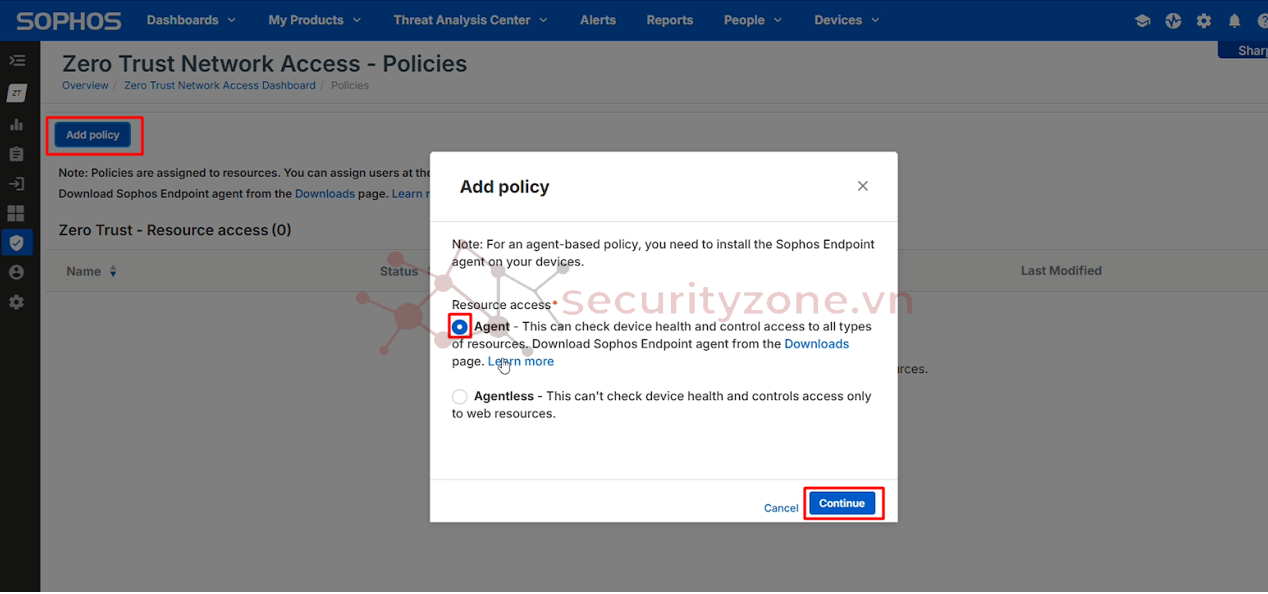

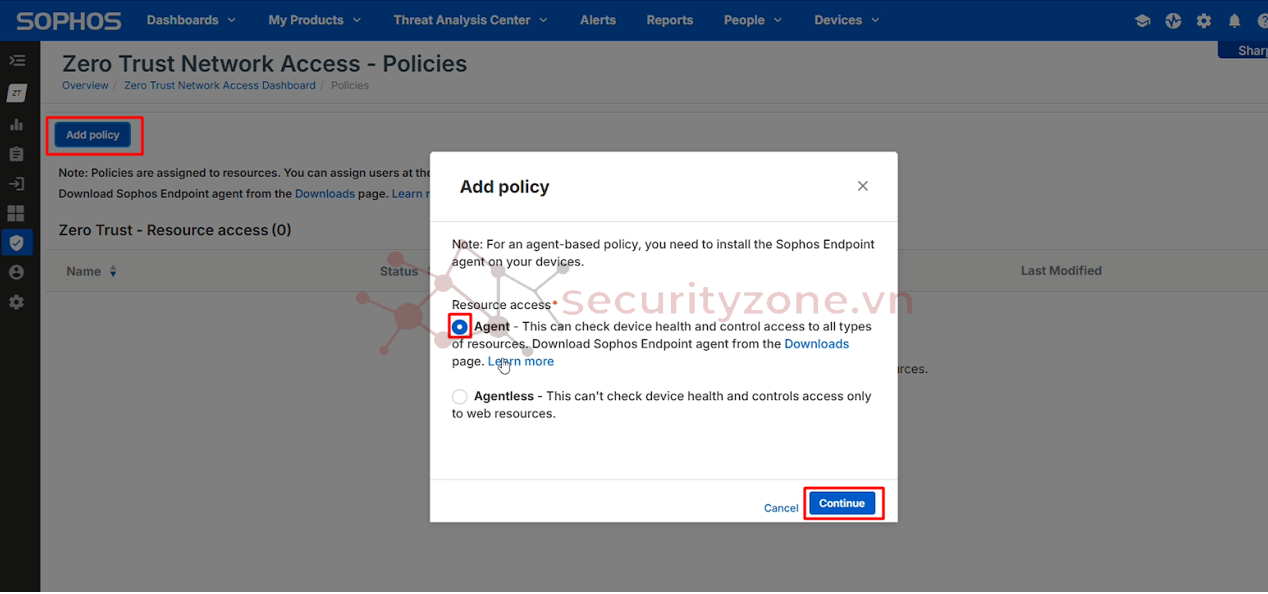

Chọn Add Policy > Chọn Agent > Continue.

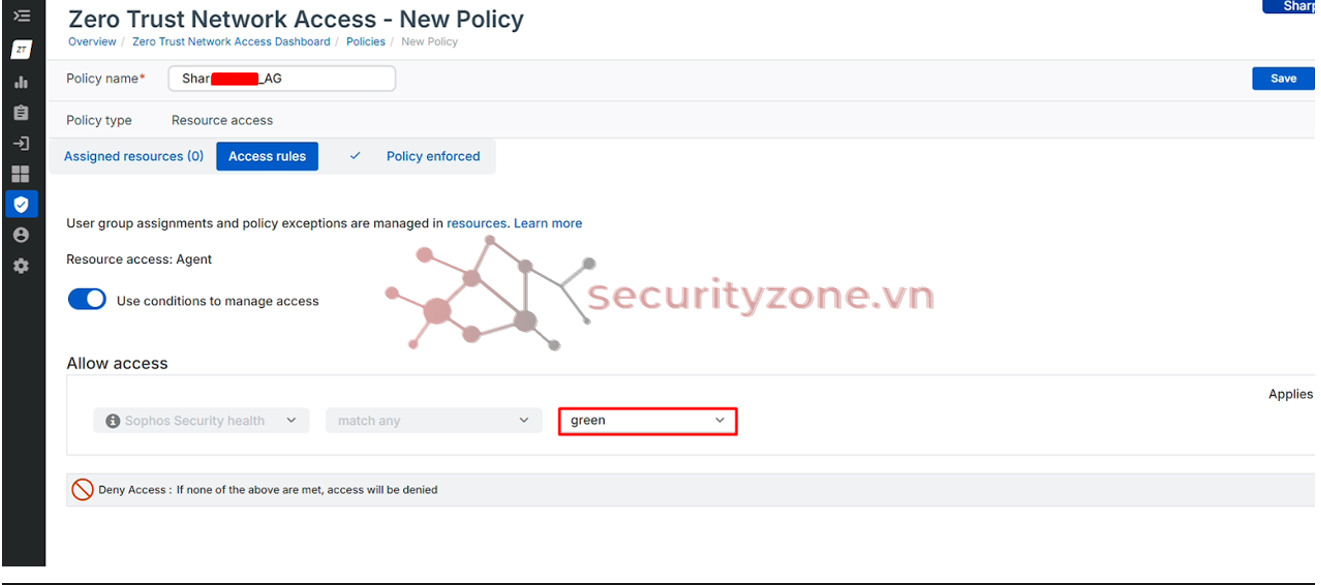

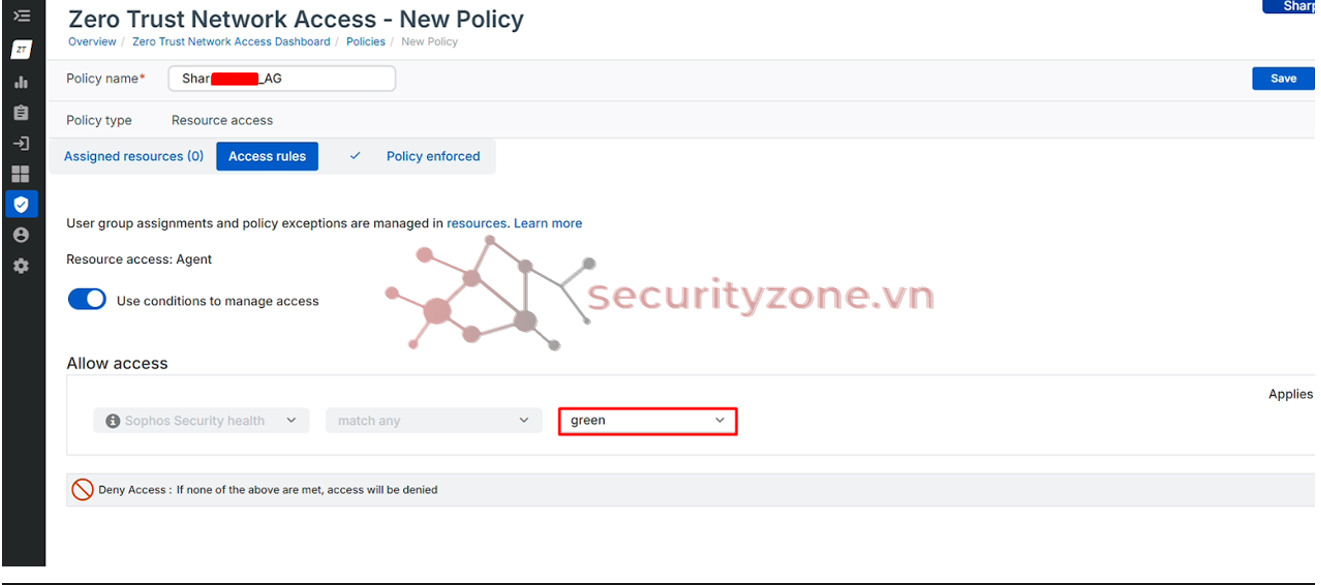

Đặt tên policy, tại Access rules.

Tại Allow access. Chọn điều kiện để truy cập tài nguyên. Ở đây chọn Green tức là máy của Client phải có trạng thái Health status là Green.

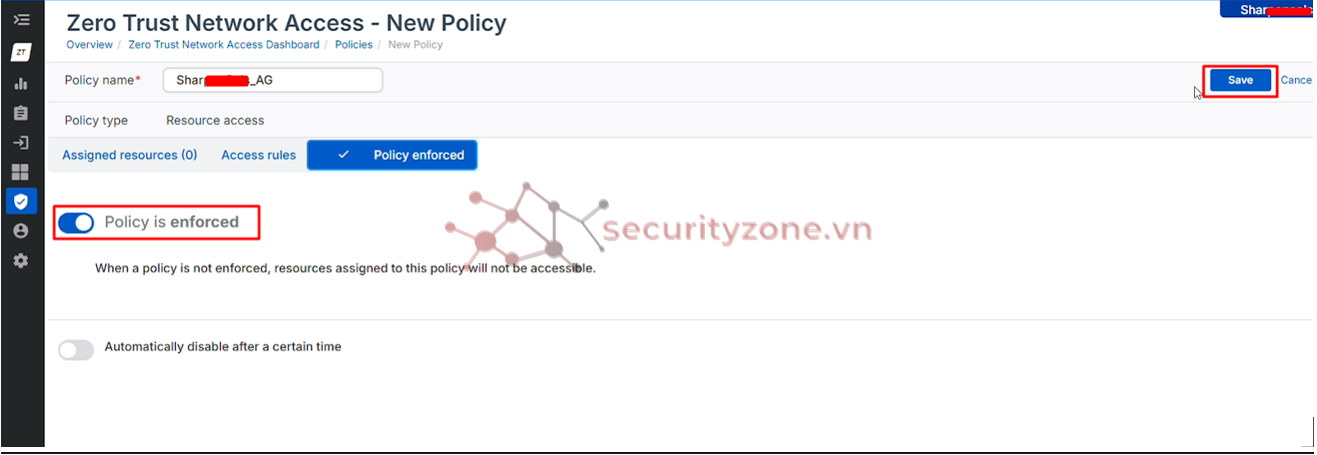

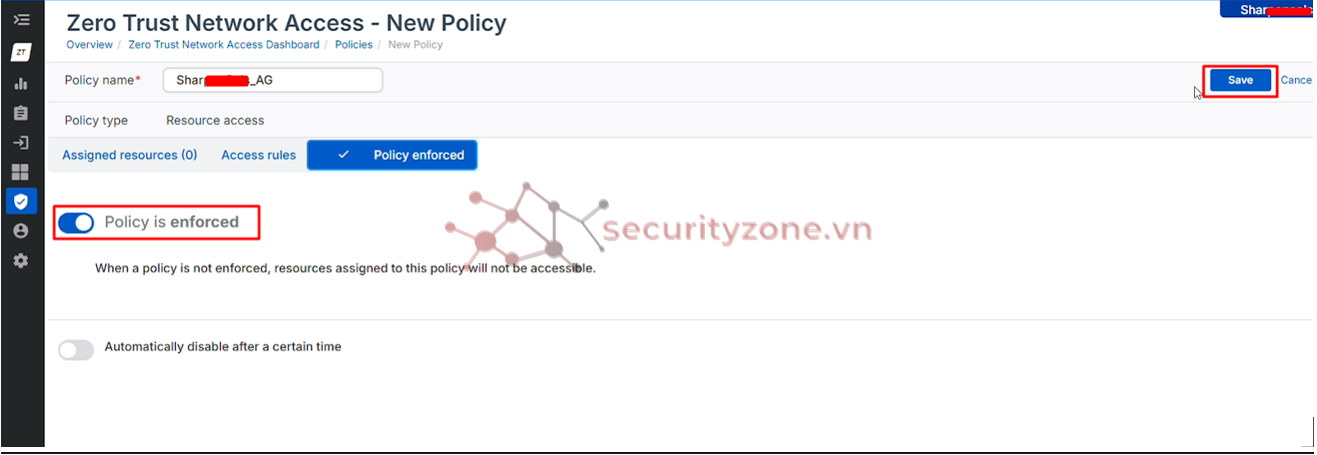

Policy enforced phải được enable. Nhấn Save để tạo Policy.

Tạo Agent Less

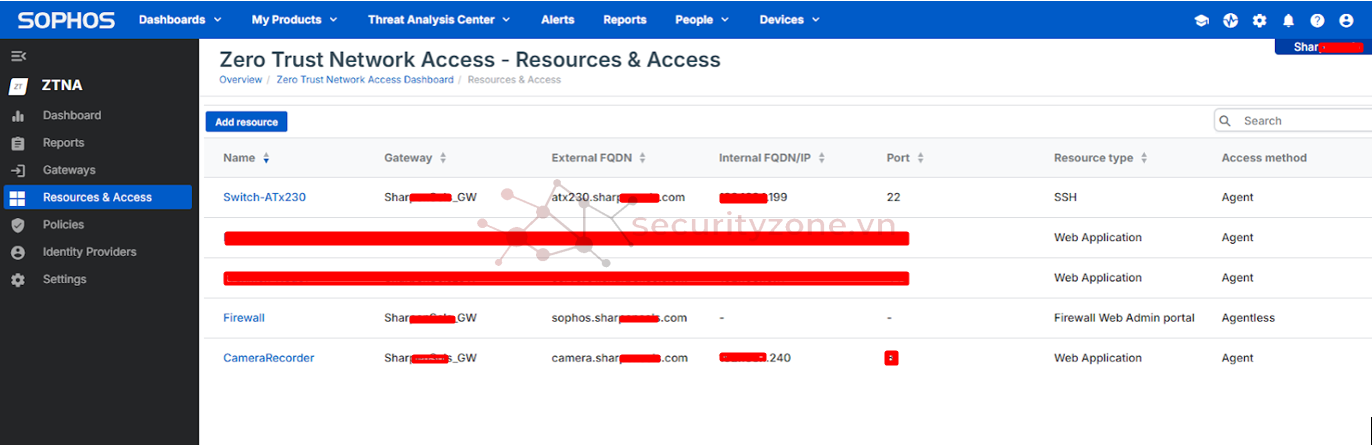

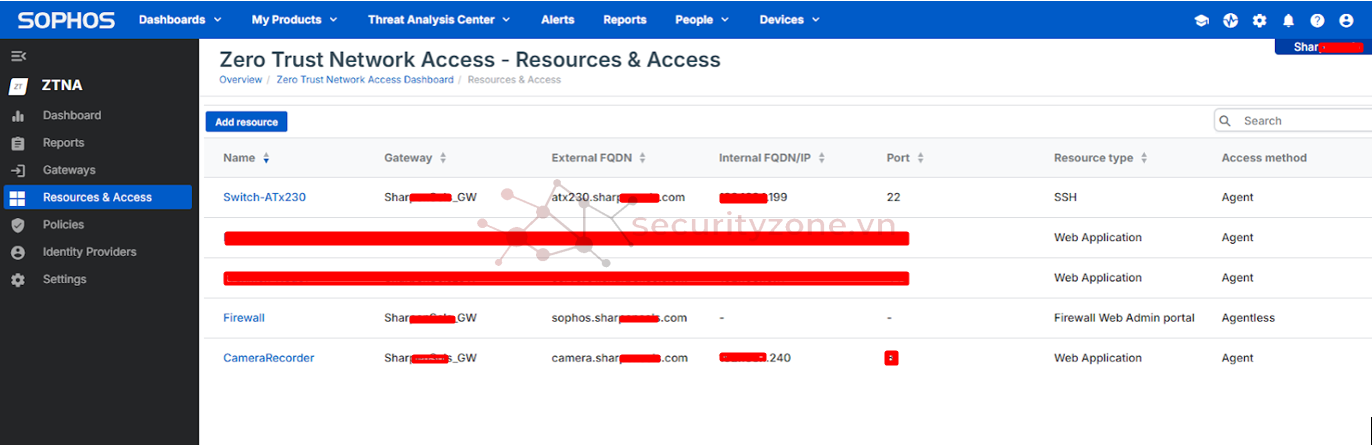

3.9 Cấu hình Resource

Resource này sẽ trỏ về các tài nguyên On premise bên trong hệ thống mà Client sẽ ZTNA để truy cập.

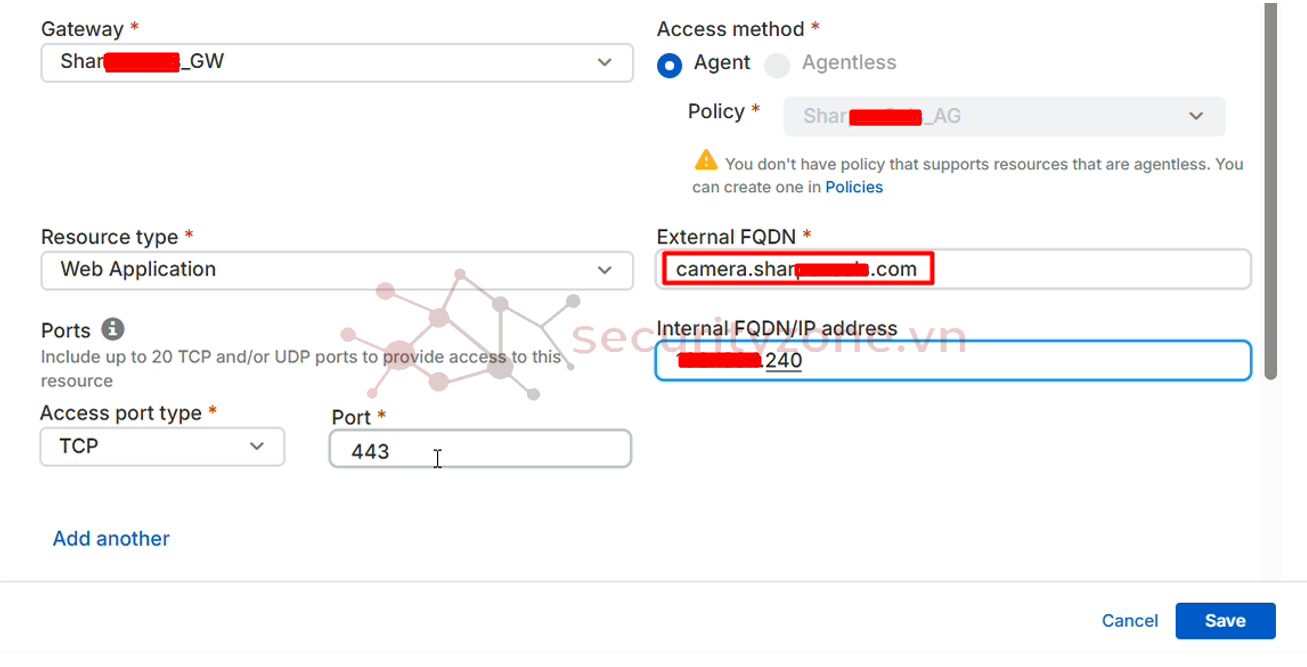

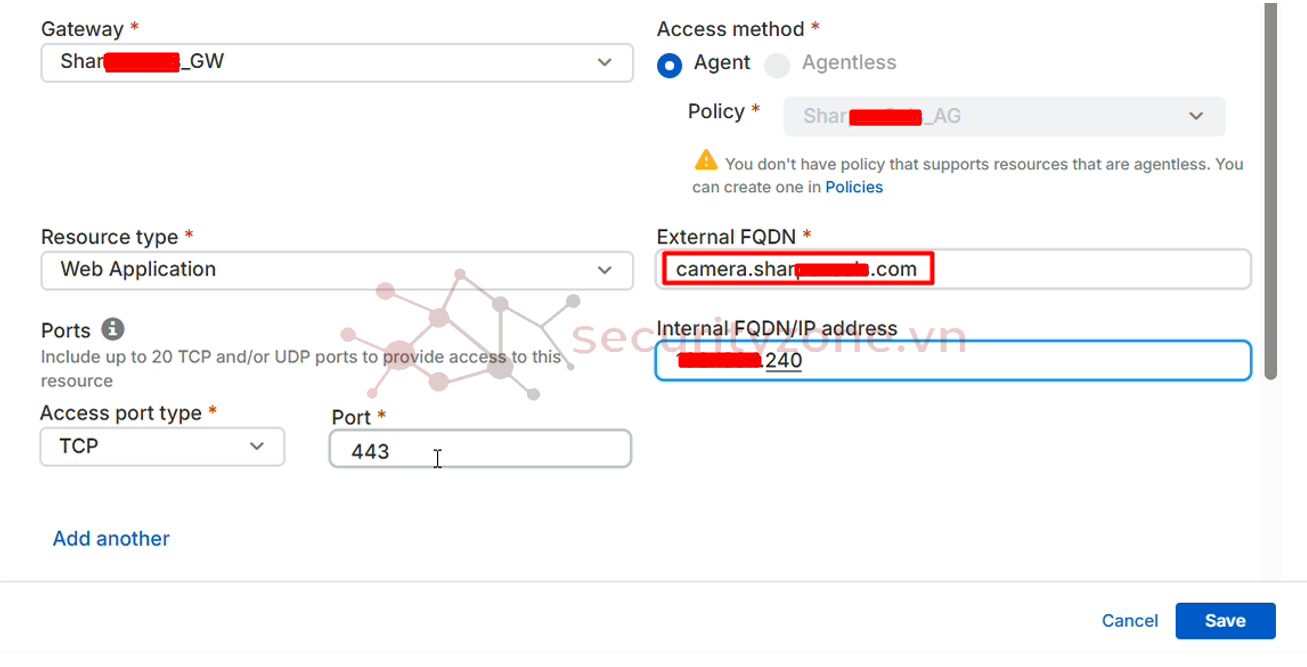

Ở bài hướng dẫn này sẽ tạo Resource cho hệ thống Camera

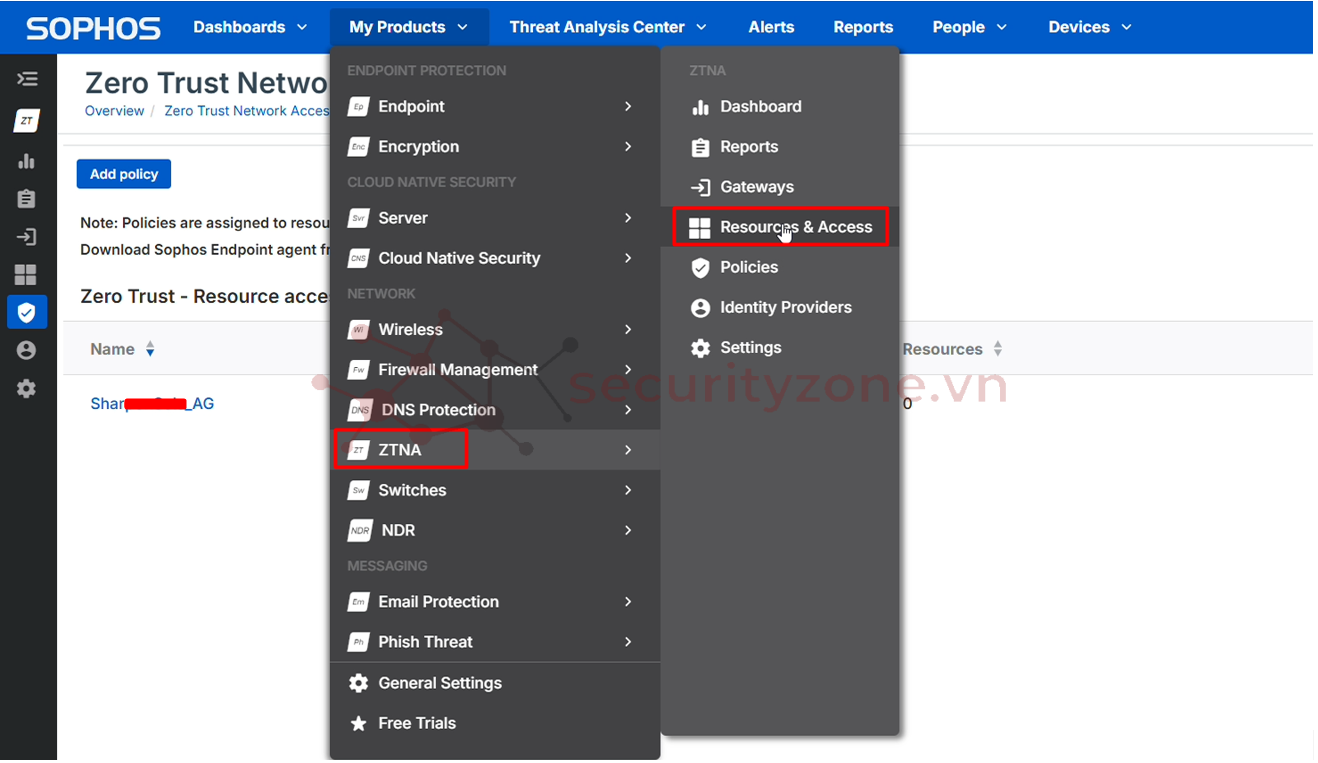

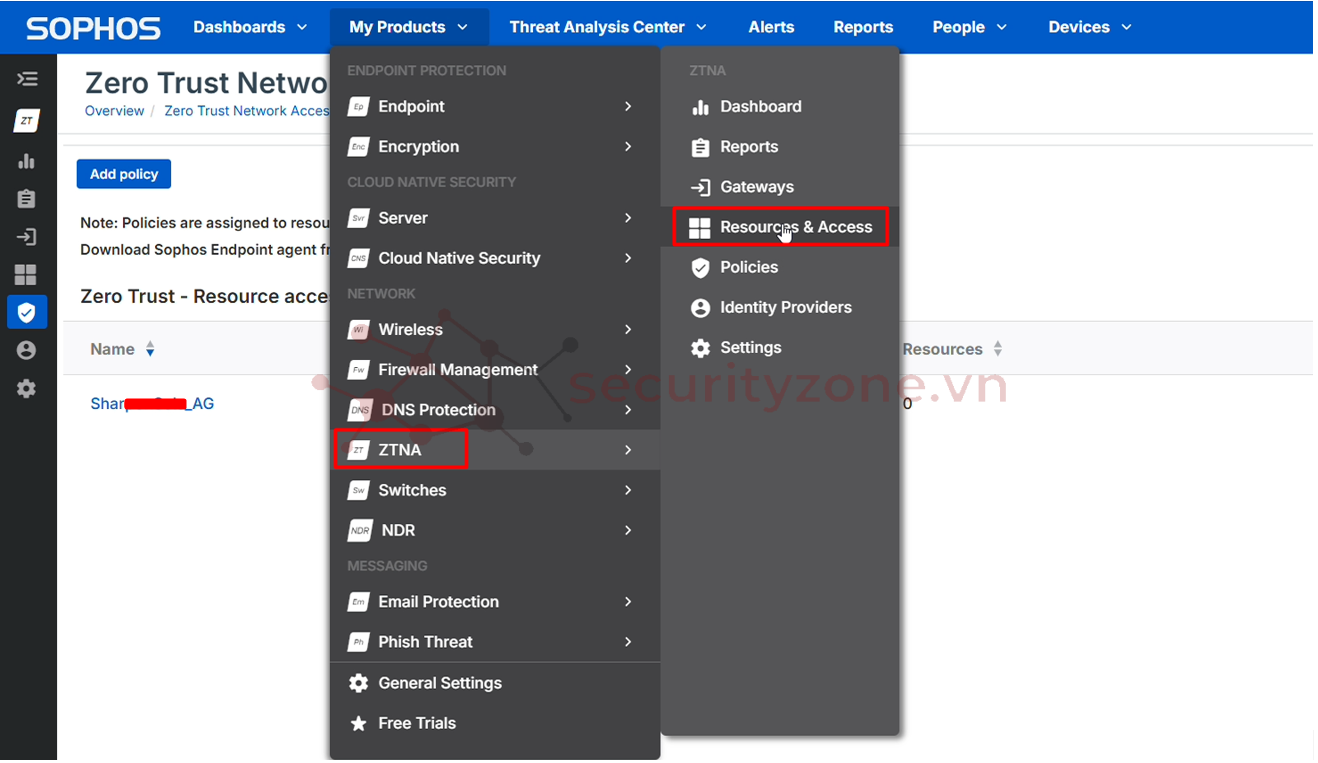

Truy cập Sophos Central > ZTNA > Resources & Access.

Chọn Add New Source và đặt tên cho esoucre

Điền các thông tin:

Tạo tương tự cho Resource Switch

Tạo Resource với Agent Less cho Web Console để truy cập mà không cần cài Agent (nhưng vẫn qua bước xác thực với Azure AD)

Điền các thông tin:

Sau khi Save, Sophos sẽ cấp cho bạn 1 Alias Domain, bạn cần trỏ DNS về thông tin được cấp này

Sau khi có Alias Domain bạn cần thực hiện trỏ DNS về Alias Domain này

Các tài nguyên mà user được phép truy cập khi xác thực Entra ID

Và ở phần sau mình sẽ cùng kiểm tra kết quả của các Resource này

Sophos Zero Trust Network Access (ZTNA) là một giải pháp cho phép kiểm soát truy cập tài nguyên dữ liệu và ứng dụng trong nội bộ doanh nghiệp thay thế cho giải pháp VPN truyền thống. Với giải pháp Sophos ZTNA tài nguyên và ứng dụng của nội bộ doanh nghiệp sẽ được đảm bảo an toàn.

Bài viết này hướng dẫn cấu hình ZTNA tình huống sử dụng Sophos Firewall làm ZTNA gateway để truy cập các tài nguyên bên trong hệ thống mạng.

2. Mô hình

Từ bên trái qua chúng ta có mô hình như sau:

Bên trái là phía người dùng cũng như thiết bị từ bên trong hoặc đứng bên ngoài mạng của công ty truy cập vào tài nguyên bên trong hệ thống. Trong mô hình này sử dụng các máy tính có cài ZTNA Agent là Sophos Endpoint.

Ở giữa là Cloud Sophos, nơi kiểm tra các thông tin người dùng và quyền truy cập tài nguyên. ZTNA sử dụng Azure Identity Provider để xác thực tài khoản người dùng.

Bên phải là hệ thống On-Premise: Sophos Firewall được đăng ký với Sophos Central để làm ZTNA Gateway, và các tài nguyên bên trong hệ thống như thiết bị đầu ghi (camera với port 81), thiết bị switch, Web Console Firewall. User bên ngoài sử dụng tên miền shar..com để truy cập vào các tài nguyên thay vì IP như VPN.

Tên miền sử dụng trong hệ thống ở bài lab này là shar..com

3. Các bước thực hiện

3.1 Cấu hình Wildcard certificate

Do giải pháp Sophos ZTNA sẽ sử dụng tất cả các subdomain của domain shar.. và kết nối và sử dụng trên nền https nên chúng ta cần phải có một wildcard certificate về https để áp dụng cho tất cả subdomain của domain shar..

Vd: camera.shar...com, atx230.shar..com, sophos.shar..com.

Trong bài viết này chúng ta sẽ đăng kí wildcard certificate miễn phí từ Let’s Encrypt

Bước 1: Cài đặt Certbot

Vì Certbot không còn hỗ trợ trên windows nên chúng ta sẽ cài cert trên nền tảng linux

Mã:

sudo apt update && sudo apt install certbot –y

Mã:

sudo certbot certonly \

--manual \

--preferred-challenges=dns \

--server https://acme-v02.api.letsencrypt.org/directory \

--agree-tos \

--domain *.sharpensols.com- Cảnh báo khi chứng chỉ sắp hết hạn.

- Thông tin bảo mật quan trọng từ Let's Encrypt.

Tiếp theo ấn Y để tiếp tục

Sau khi chạy dòng lệnh certbot sẽ yêu cầu chúng ta tạo DNS TXT record trên domain shar..com với các thông số phía dưới.

Sau khi có bản ghi, ta vào trang quản lý tên miền shar.. Tiến hành tạo bảng ghi TXT như thông tin certbot cung cấp ở trên

Quay trở lại certbot client nhấn Enter để tiếp tục. Quá trình tạo thành công sẽ như hình

Bạn có thể kiểm tra trong đường dẫn mà certbot đã cung cấp

Đổi tên file private.key thành private.pem.

Hai file Certificate cần sử dụng có tên là cert.pem và file key có tên là privkey.key được dùng để Import vào Sophos Central sau.

3.2. Cấu hình Azure Directory Service

3.2.1. Tạo App Registration

Bài viết giả định sử dụng Default Directory (Default) của tenant có sẵn. Ta sẽ tạo App Registration tại Default Directory.

Điền các thông tin sau:

- Nhập tên

- Chọn Supported account type theo mặc định.

- Chọn Redirect URI. Bài lab sử dụng Sophos Firewall làm Gateway nên điền thông tin như ví dụ sau: fwgw.shar...com/oauth2/callback. Trong đó: shar..com là tên miền đăng ký, /oauth2/callback dùng khi trường hợp Gateway là Firewall, fwgw là subdomain sẽ được trỏ về địa chỉ của Gateway và ở đây Gateway là Sophos Firewall nên địa chỉ này do Sophos Central cung cấp sau khi cấu hình xong Gateway ở phần sau của tài liệu.

Tại App Registration vừa tạo. Chọn API permissions > Add a permission

Chọn Microsoft Gragh

Tại Delegated permissions và thêm vào:

Directory.Read.All

Group.Read.All

openID

profile

User.Read

User.Read.All

Tại Application permissions. Thêm vào Directory.Read.All

Sau khi chọn xong, API permissions có các quyền như hình bên dưới. Chọn Grant Admin Consent để apply

Tiếp tục tạo Secret. Chọn Certficates & secrets > New client secret

Sau khi add, lưu lại thông tin Client secrets tại value và expires time để nhập vào Sophos Central.

Lưu ý: phải lưu lại vì thoát ra vào lại sẽ không hiện nữa

Tại mục overview của App registrations, lưu lại thông tin Client ID, Tenant ID để nhập vào Sophos Central.

3.3 Đồng bộ user Azure với Sophos central

Tiến hành động bộ user của Azure AD vào Sophos Central

Truy cập Sophos Central > People > Set up AD Sync Directory Service. Chọn Add directory service

Điền các thông tin yêu cầu. Chọn Next.

Điền các thông tin về Client ID và Client secret (là giá trị Value), Client secret expiration đã tạo ở mục “3.2.1 App Registration”. Bấm Test connection để kiểm tra.

Kết nối thành công đến Azure AD

Tiếp theo kéo lên chọn Turn on

Sau khi tạo thành công thì có thể bấm Synchronize để đồng bộ ngay lập tức hoặc tự động theo thời gian Schedule ở trên.

3.4 Cấu hình Identity Provider

Tiến hành kết nối Sophos Central với Azure Identity Provider

Truy cập Sophos Central > ZTNA > Identity Providers.

Chọn Add Identity Provider.

Điền các thông tin:

- Name:

- Description:

- Provider: Chọn Azure

- Client ID: Client ID ở mục “3.2.1 App Registration”

- Tenant ID: Tenant ID ở mục “3.2.1 App Registration”

- Client secret: Client secret ở mục “3.2.1 App Registration”

- Test connection: Bấm nút Test connection để kiểm tra kết quả.

3.5 Verify Domain

Phần này Sophos Central sẽ Verify Domain shar..com lên tài khoản Sophos Central để sử dụng cho ZTNA.

Tại Sophos central > Global Seting > Verify domains.

Chọn Add domain. Điền domain và chọn Save.

Sau đó Sophos Central cung cấp thông tin TXT record để xác thực với DNS provider. Chọn Verify để lưu thông tin.

Tạo Record trên DNS provider từ thông tin TXT Record được cấp ở bước trên.

Tên miền shar..com được xác thực thành công. Quá trình verify này có thể mất tới 24h hoặc sớm hơn.

3.6 Cấu hình ZTNA Gateway

Tiến hành tạo ZTNA Gateway để từ bên ngoài truy cập vào tài nguyên bên trong. Bài lab này sử dụng Sophos Firewall làm Gateway, Sophos Firewall đã Register với tài khoản Central này. Nếu chưa Register tham khảo bài viết Register và active license cho Sophos Firewall với Sophos Central. Yêu cầu Firewall phải cập nhật phiên bản 19.5.3 trở lên.

Truy cập Sophos Central > ZTNA > Gateways.

Chọn Add gateway.

Mặc dù bạn đã Verify Domain ở bước trước nhưng khi kéo xuống phần Domain nếu hiện Add/Validate domain thì bạn ấn vào để thêm 1 CNAME mới do Certbot cung cấp

Chọn Add domain và sau khi thêm sẽ xuất hiện Value, bạn cần lên tạo Record CNAME trên DNS provider từ thông tin được cấp ở bước trên sau đó chọn Validate

Tick chọn I have added the CNAME.. sau đó ấn Validate

Kết quả đã thêm thành công 1 domain

Sau đó quay lại, điền các thông tin sau:

- Gateway mode: Chọn Sophos Cloud để chọn Firewall làm Gateway

- Name:

- Location:

- Description:

- FQDN: Đặt tên miền cho gateway, ở đây đặt fwgw.sharpensols.com.

- Domain: Chọn Domain đã verify ở “3.5 Verify Domain”.

- PlatForm type: Chọn Firewall

- Identity provider: Chọn Azure vừa tạo ở “3.4 Cấu hình Identity Provider"

- Firewall: Chọn Thiết bị Firewall đã Register với tài khoản Central này làm Gateway

- Region: Chọn Region gần VN để latency thấp nhất

- Certificate: Chọn upload file certificate (cert.pem) và private key (private.key) đã tạo bằng certbot ở mục “3.1 Cấu hình Wildcard certificate”

Nhấn Save để lưu cấu hình

3.7 Cấu hình DNS

Sau khi Save, Sophos Central sẽ cung cấp cho bạn 1 Alias Domain bạn cần thực hiện trỏ tên miền của ZTNA Gateway về Gateway trên Sophos Central.

Sau khi trỏ kết quả hiện thị connect thành công

3.8. Cấu hình Policy

Policy sẽ quản lý các chính sách để cho phép Client được truy cập vào ZTNA

Policy có hai loại ‘Agent’ và ‘Agentless’

1. Agent:

- Yêu cầu cài đặt Sophos Endpoint Agent trên thiết bị.

- Có thể kiểm tra tình trạng sức khỏe của thiết bị và kiểm soát truy cập đến tất cả các loại tài nguyên.

- Cung cấp mức độ bảo mật cao hơn do có thể giám sát và quản lý toàn diện thiết bị.

- Không yêu cầu cài đặt phần mềm trên thiết bị.

- Không thể kiểm tra tình trạng thiết bị, chỉ có thể kiểm soát truy cập web.

- Giới hạn hơn so với chế độ có agent, vì không có khả năng kiểm tra sức khỏe thiết bị.

Chọn Add Policy và ở tại Policy này chọn yêu cầu Client phải cài phần mềm Ztna Client (Sophos endpoint) thì mới cho phép

Chọn Add Policy > Chọn Agent > Continue.

Đặt tên policy, tại Access rules.

Tại Allow access. Chọn điều kiện để truy cập tài nguyên. Ở đây chọn Green tức là máy của Client phải có trạng thái Health status là Green.

Policy enforced phải được enable. Nhấn Save để tạo Policy.

Tạo Agent Less

3.9 Cấu hình Resource

Resource này sẽ trỏ về các tài nguyên On premise bên trong hệ thống mà Client sẽ ZTNA để truy cập.

Ở bài hướng dẫn này sẽ tạo Resource cho hệ thống Camera

Truy cập Sophos Central > ZTNA > Resources & Access.

Chọn Add New Source và đặt tên cho esoucre

Điền các thông tin:

- Name:

- Description:

- Gateway: Chọn Gateway vừa tạo ở “3.6 Cấu hình ZTNA Gateway”

- Access method: Chọn Agent và chọn Policy vừa tạo ở “3.8 Cấu hình Policy”

- Resource type: Ở đây tạo resource là giao diện Web Camera nên chọn Web Application

- External FQDN: là tên miền để truy cập resource web. Ở đây đặt là camera.shar..com

- Port: Chọn TCP/443

- Internal FQDN/IP: Chọn IP của resource ở trong mạng On premise

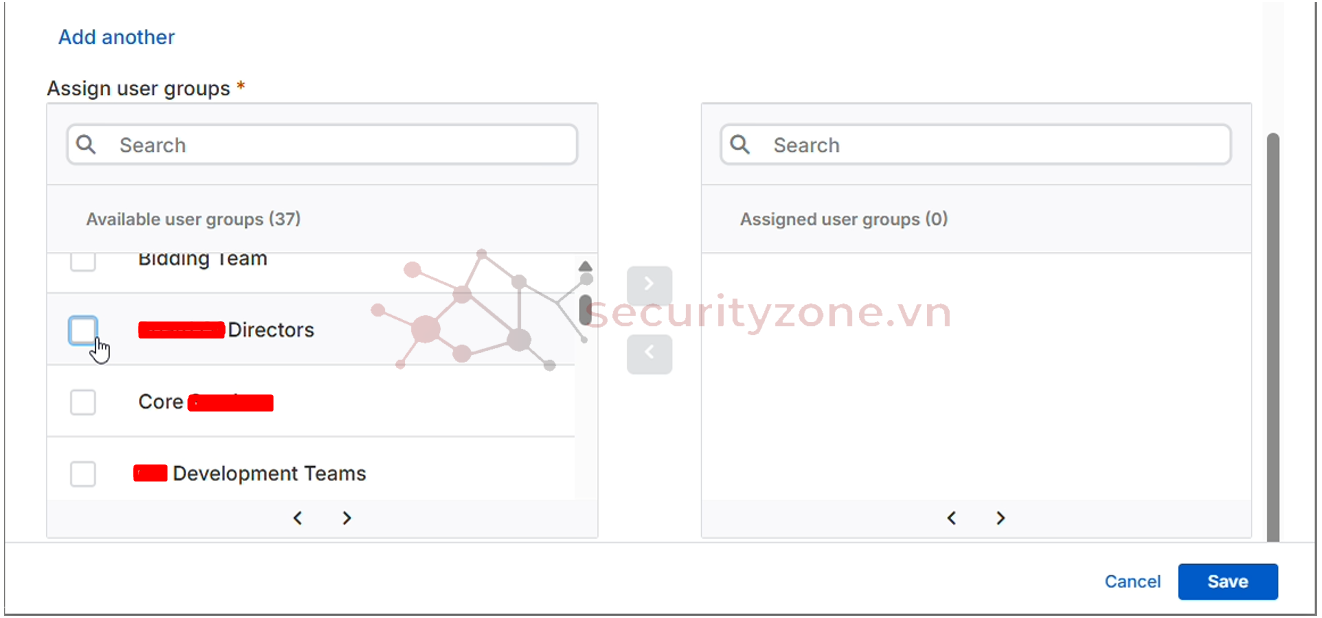

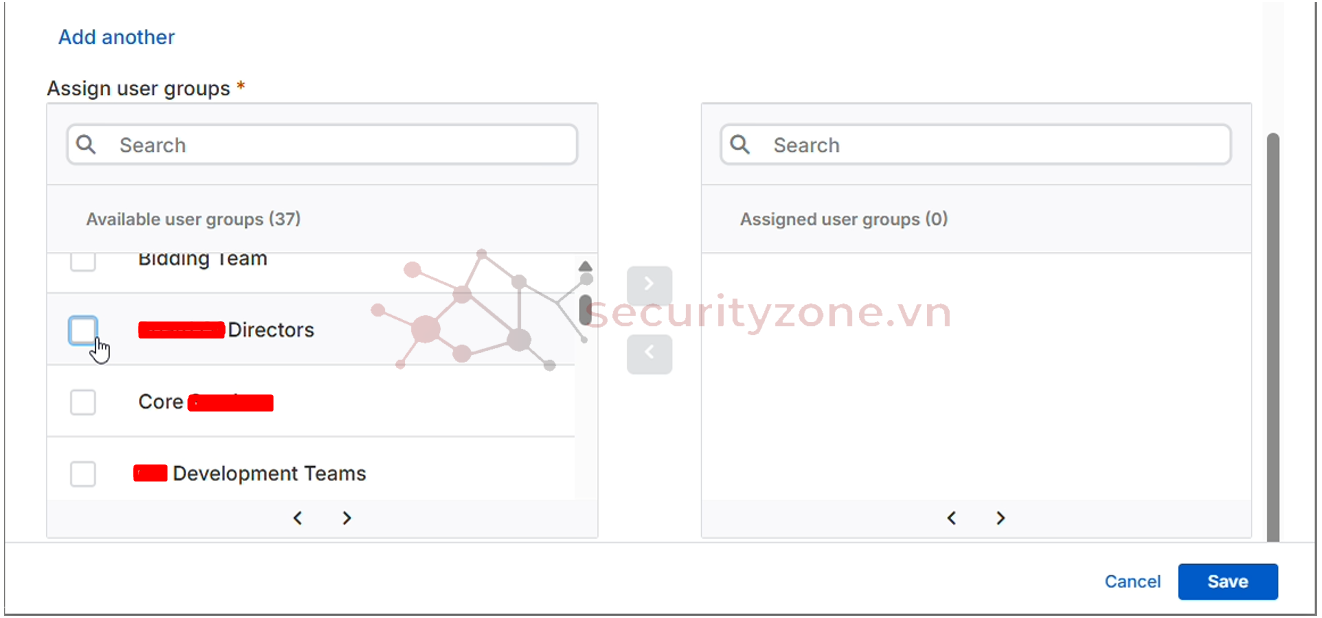

- Assign user group: Chọn User hoặc Group muốn cho phép truy cập tài nguyên web này

Tạo tương tự cho Resource Switch

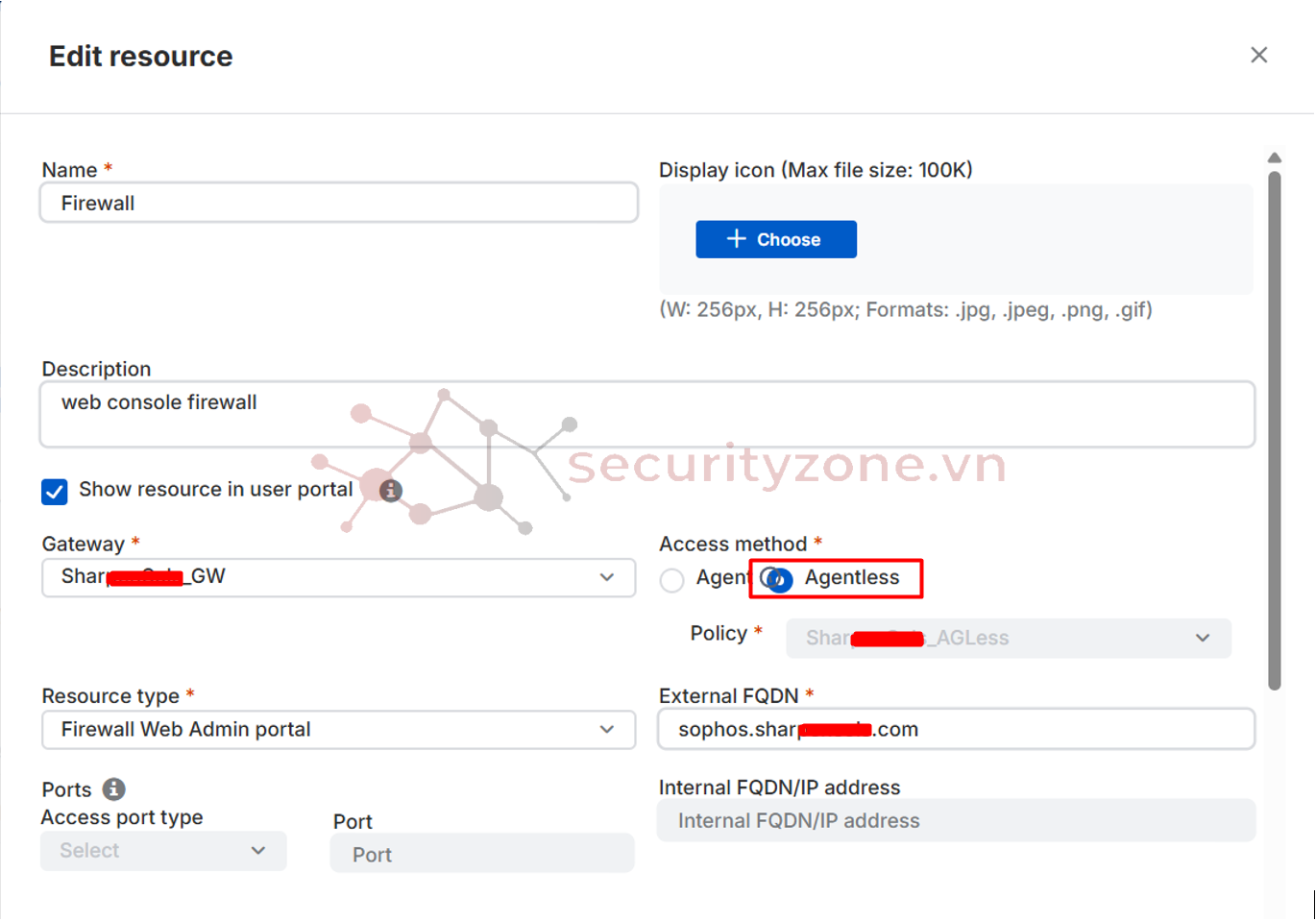

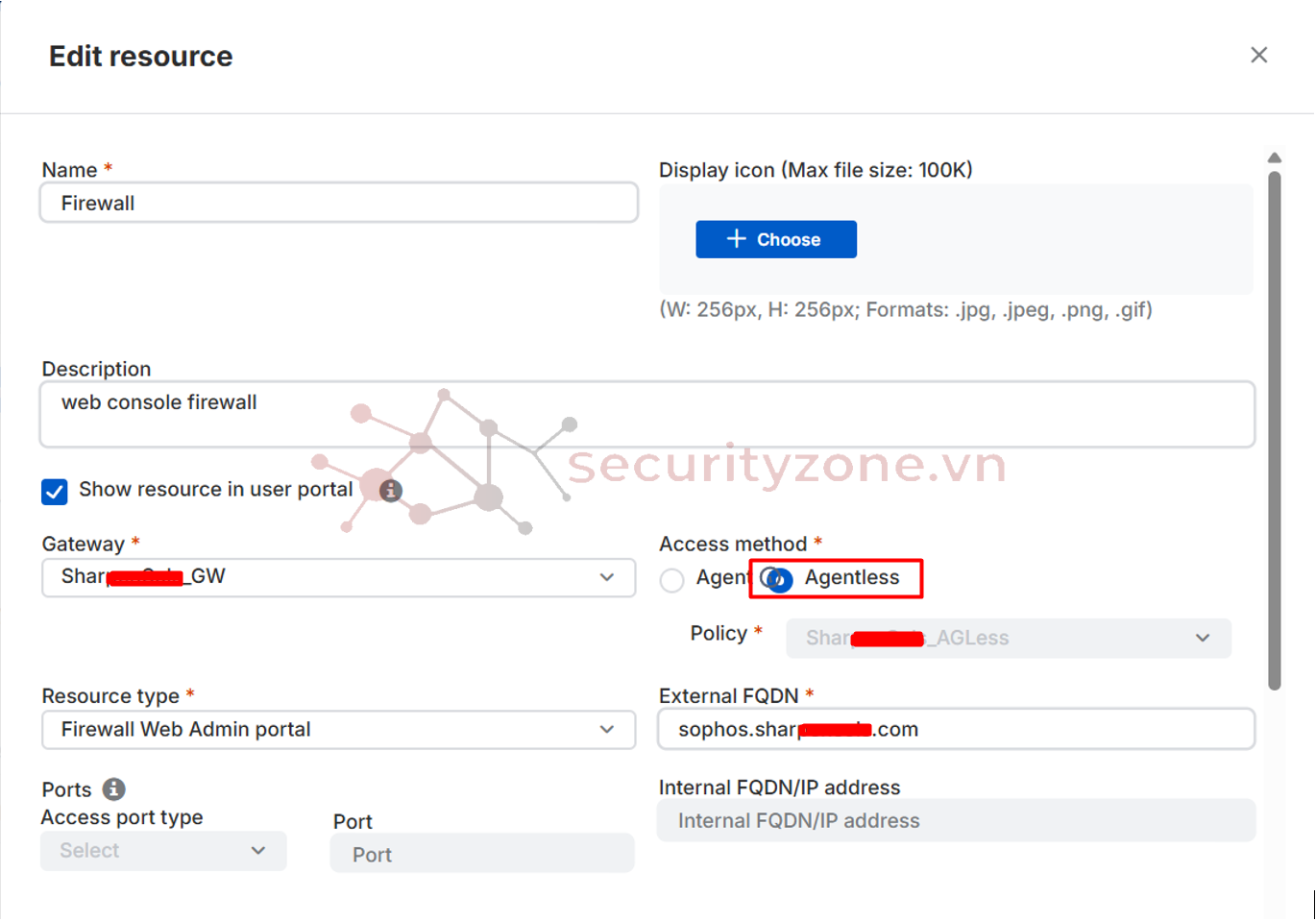

Tạo Resource với Agent Less cho Web Console để truy cập mà không cần cài Agent (nhưng vẫn qua bước xác thực với Azure AD)

Điền các thông tin:

- Name:

- Description:

- Gateway: Chọn Gateway vừa tạo ở “3.6 Cấu hình ZTNA Gateway”

- Access method: Chọn Agent Less và chọn Policy vừa tạo ở “3.8 Cấu hình Policy”

- Resource type: Ở đây tạo resource là giao diện Web Console Sophos nên chọn Firewall Web Admin portal

- External FQDN: là tên miền để truy cập resource web. Ở đây đặt là sophos.shar..com

- Assign user group: Chọn User hoặc Group muốn cho phép truy cập tài nguyên web này

Sau khi Save, Sophos sẽ cấp cho bạn 1 Alias Domain, bạn cần trỏ DNS về thông tin được cấp này

Sau khi có Alias Domain bạn cần thực hiện trỏ DNS về Alias Domain này

Các tài nguyên mà user được phép truy cập khi xác thực Entra ID

Và ở phần sau mình sẽ cùng kiểm tra kết quả của các Resource này

Đính kèm

-

1743688340216.png67.1 KB · Lượt xem: 0

1743688340216.png67.1 KB · Lượt xem: 0 -

1743689677718.png169.5 KB · Lượt xem: 0

1743689677718.png169.5 KB · Lượt xem: 0 -

1743690735865.png108.8 KB · Lượt xem: 0

1743690735865.png108.8 KB · Lượt xem: 0 -

1743691239641.png172.2 KB · Lượt xem: 0

1743691239641.png172.2 KB · Lượt xem: 0 -

1743692114306.png133.3 KB · Lượt xem: 0

1743692114306.png133.3 KB · Lượt xem: 0 -

1743692156831.png107.8 KB · Lượt xem: 0

1743692156831.png107.8 KB · Lượt xem: 0 -

1743692876044.png133.7 KB · Lượt xem: 0

1743692876044.png133.7 KB · Lượt xem: 0 -

1743692951474.png133.7 KB · Lượt xem: 0

1743692951474.png133.7 KB · Lượt xem: 0 -

1743692951406.png185.8 KB · Lượt xem: 0

1743692951406.png185.8 KB · Lượt xem: 0 -

1743692986214.png230.8 KB · Lượt xem: 0

1743692986214.png230.8 KB · Lượt xem: 0 -

1743693162690.png150.2 KB · Lượt xem: 0

1743693162690.png150.2 KB · Lượt xem: 0 -

1743693964830.png51.8 KB · Lượt xem: 0

1743693964830.png51.8 KB · Lượt xem: 0 -

1743693994151.png106.7 KB · Lượt xem: 0

1743693994151.png106.7 KB · Lượt xem: 0 -

1743694019751.png208.3 KB · Lượt xem: 0

1743694019751.png208.3 KB · Lượt xem: 0

Sửa lần cuối:

Bài viết liên quan

Được quan tâm

Bài viết mới