Mục lục:

2. RSTP (Rapid Spanning Tree Protocol)

3. MSTP (Multiple Spanning Tree Protocol)

2. Thực hành LAB RSTP

3. Thực hành LAB MSTP

- Nguyên lý hoạt động: STP sử dụng Bridge Protocol Data Units (BPDU) để phát hiện và vô hiệu hóa các cổng tạo ra loop, chỉ giữ lại một đường duy nhất giữa các switch để đảm bảo không có vòng lặp.

- Khả năng phục hồi: Khi một liên kết bị mất, STP sẽ kích hoạt lại các cổng bị vô hiệu hóa để tái tạo kết nối mạng, nhưng thời gian chuyển đổi thường kéo dài (khoảng 30-50 giây).

- Khả năng phục hồi: RSTP cung cấp thời gian hội tụ nhanh hơn nhiều so với STP và hỗ trợ các cổng "Edge Ports" cho các kết nối trực tiếp đến các thiết bị đầu cuối, giúp giảm thời gian hội tụ hơn nữa.

- Nguyên lý hoạt động: MSTP nhóm nhiều VLAN vào cùng một spanning tree instance (MST instance), giúp quản lý các đường đi cho các nhóm VLAN khác nhau một cách hiệu quả hơn.

- Khả năng phục hồi: MSTP cải thiện hiệu suất của mạng bằng cách giảm số lượng spanning tree cần duy trì, và cung cấp thời gian hội tụ nhanh hơn so với STP.

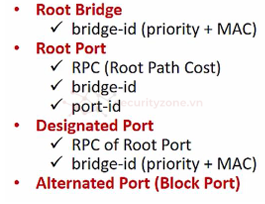

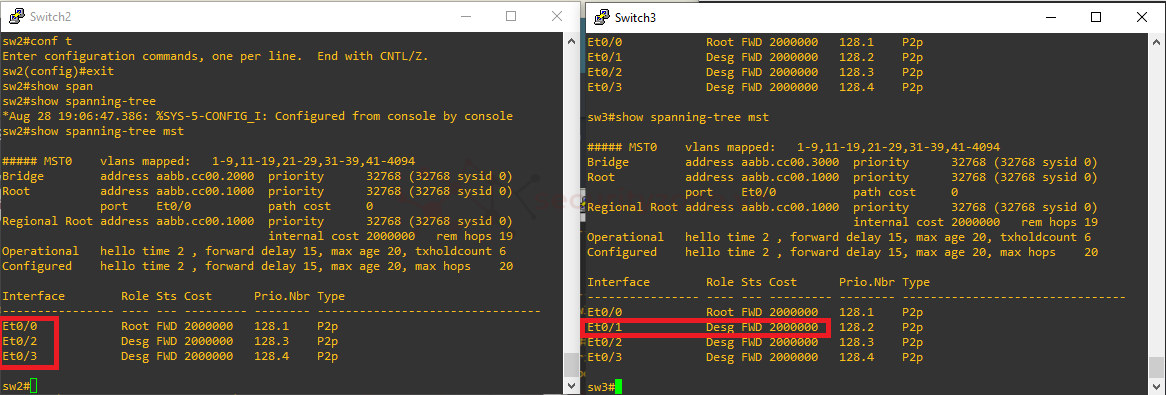

- STP sẽ trải qua 4 giai đoạn sau để tính toán xem port nào sẽ được giữa vai trò Block Port và đưa port đó vào trạng thái khóa.

+ Giai đoạn 1: Bầu chọn Root Bridge

+ Giai đoạn 2: Bầu chọn Root Port

+ Giai đoạn 3: Bầu chọn Designated Port

+ Giai đoạn 4: Bầu chọn Alternated Port (Block Port)

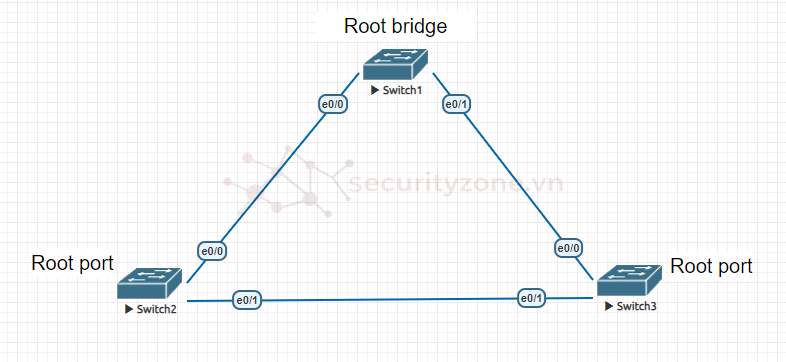

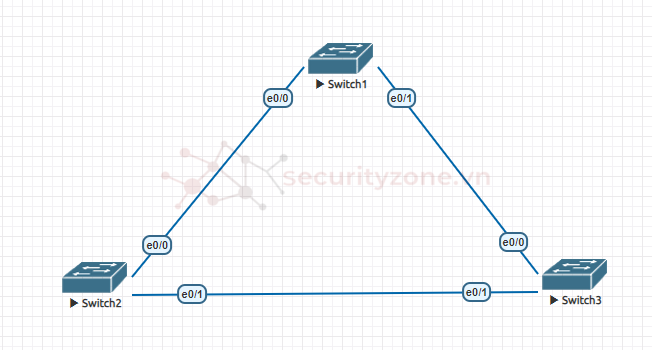

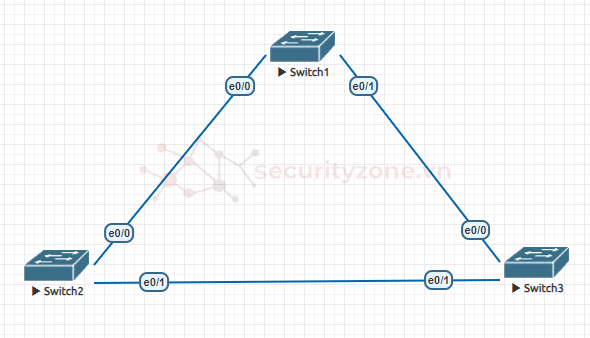

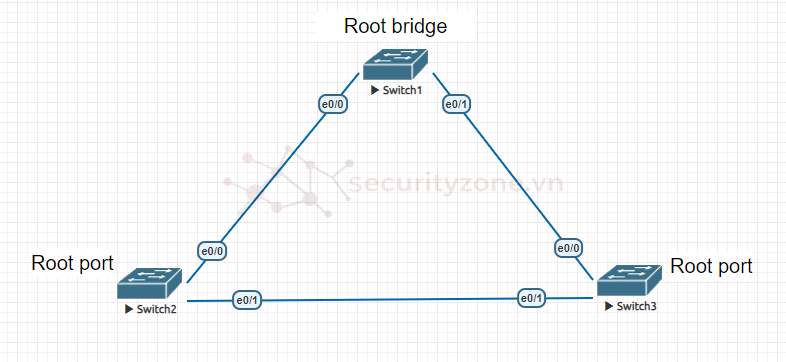

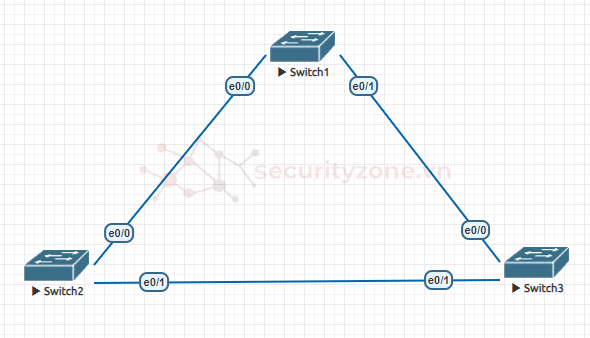

Mô hình:

- Root Bridge: Trong tất cả các Switch tham gia vào hạ tầng mạng thì chỉ có duy nhất 01 và chỉ 01 Switch được giữ vai trò là Root Bridge. Và tất cả lưu lượng của hệ thống mạng sẽ đổ về con Root Bridge này.

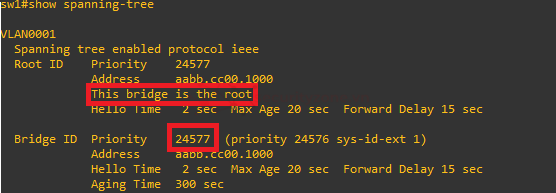

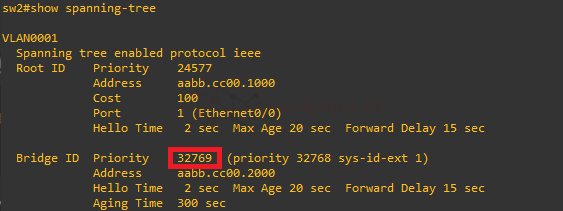

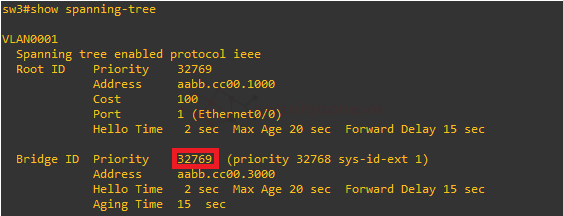

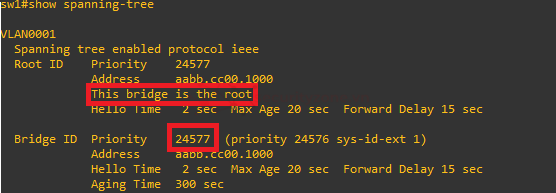

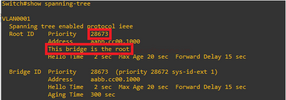

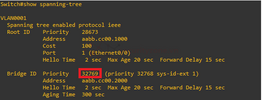

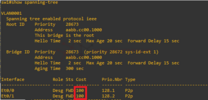

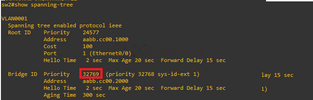

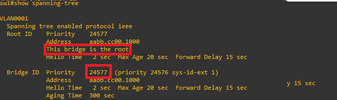

Trong tất cả các con Switch kết nối vào hạ tầng mạng thì chỉ có duy nhất một con Switch đóng vai trò là Root Bridge => dựa vào tham số Bridge ID ( B-ID ) Cấu trúc của B-ID gồm : Priority + MAC Nguyên tắc: Switch có giá trị B-ID nhỏ nhất thì Sw đó làm Root Bridge ( dùng lệnh show spanning-tree )

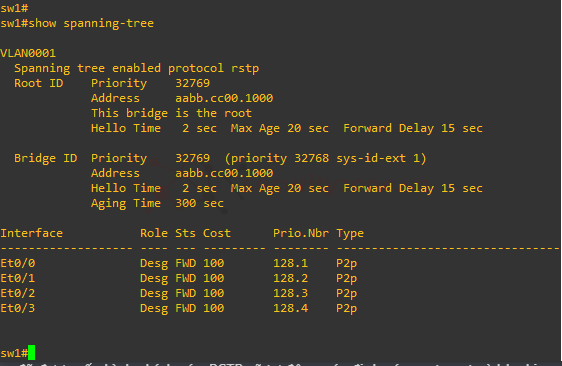

sw1:

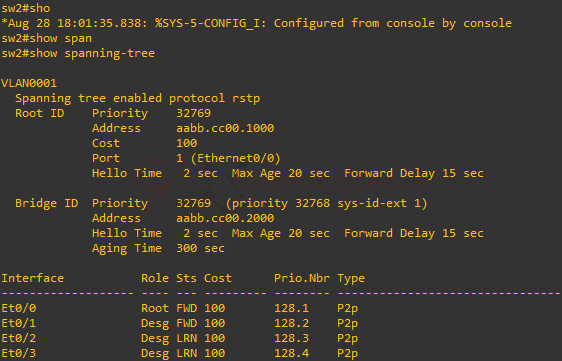

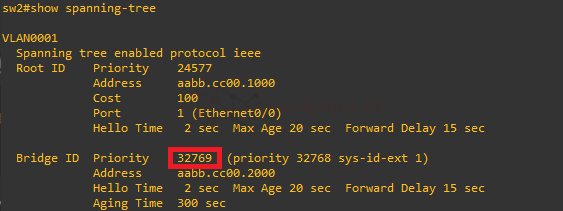

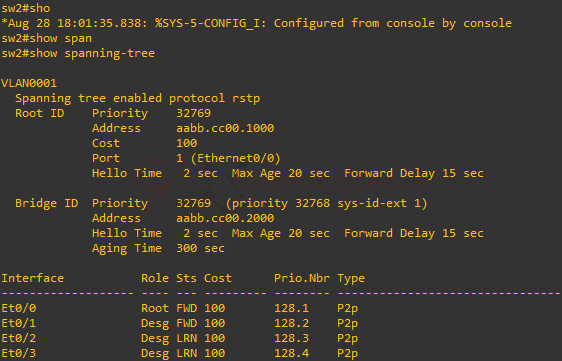

sw2:

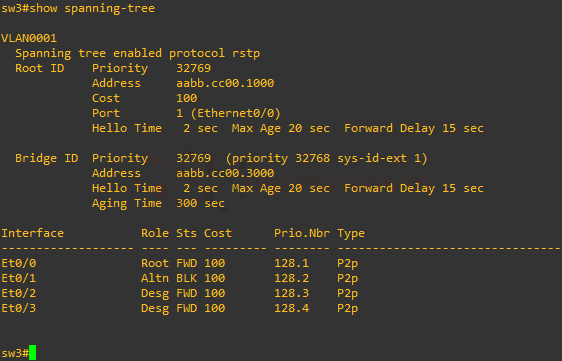

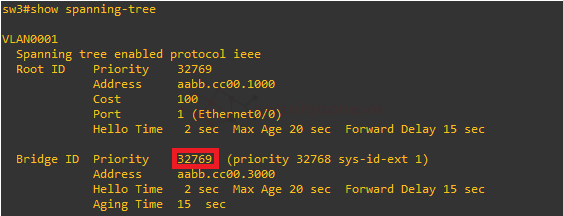

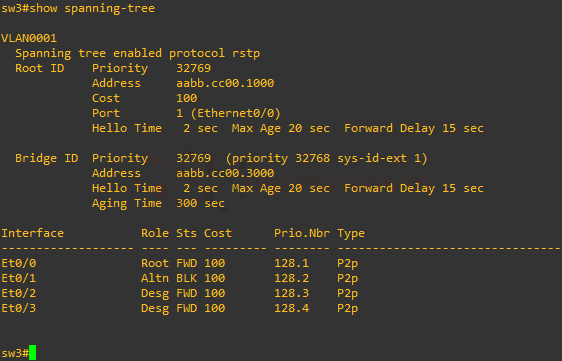

sw3:

Để thực hiện hiệu chỉnh giá trị Priority chúng ta sẽ đứng tại mode Config và thực hiện lệnh:

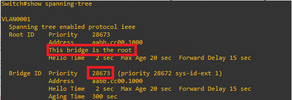

Ngay lập tức Sw1 sẽ đóng vai trò là Root Bridge vì Priority của nó là thấp nhất trong hạ tầng mạng. Nếu ta chúng ta không tùy chỉnh gì giá trị Priority thì mặc định Sw Cisco sẽ có Priority là 32768.

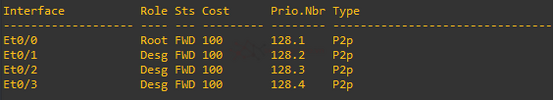

- Root Port: Quá trình bầu chọn Root Port sẽ chỉ xảy ra trên các Sw-02 và Sw-03, không bao giờ xảy ra trên Root Bridge.

Nếu Sw01 đóng vai trò là Root Bridge thì Sw02 và Sw03 sẽ trải qua quá trình xác định Root Port.

Trên những Switch không phải là Root Bridge sẽ chỉ có duy nhất một port giữ vai trò Root Port. Root Port là port cung cấp đường về Root Bridge từ đó mà có thể chuyển tiếp dữ liệu.

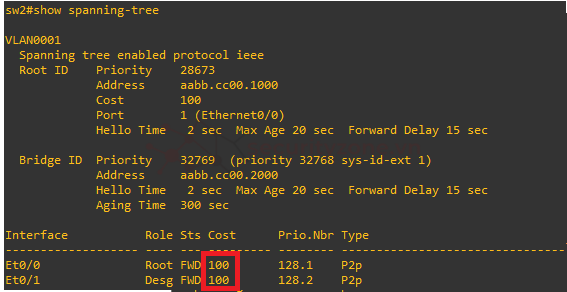

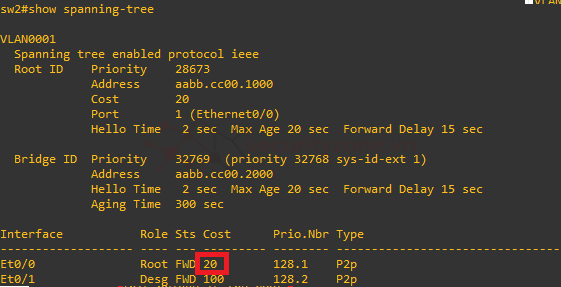

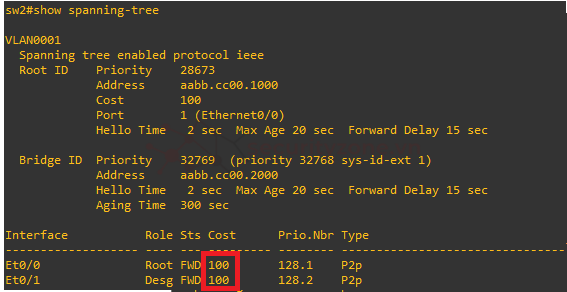

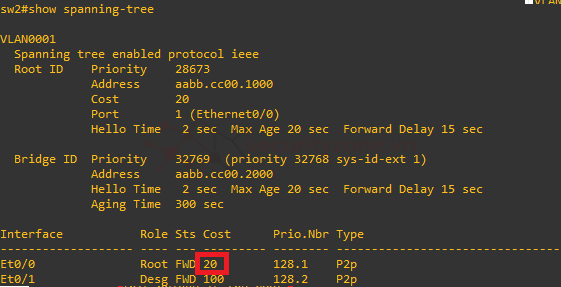

Port có RPC thấp hơn thì đóng vai trò là Root Port. Để mà xác định được RPC của Interface nào đó thì ta sẽ phải xác định được Cost của mỗi Port bằng lệnh

- Designated Port: Cây STP của chúng ta có bao nhiêu phân đoạn mạng thì chúng ta sẽ có bấy nhiêu Designated Port. Giả định các Port của Sw-01 là Designated Port và Port-02 của Sw-03 cũng là Designated Port thì Port còn lại của Sw-02 sẽ là Alternated Port hay con gọi là Block Port.

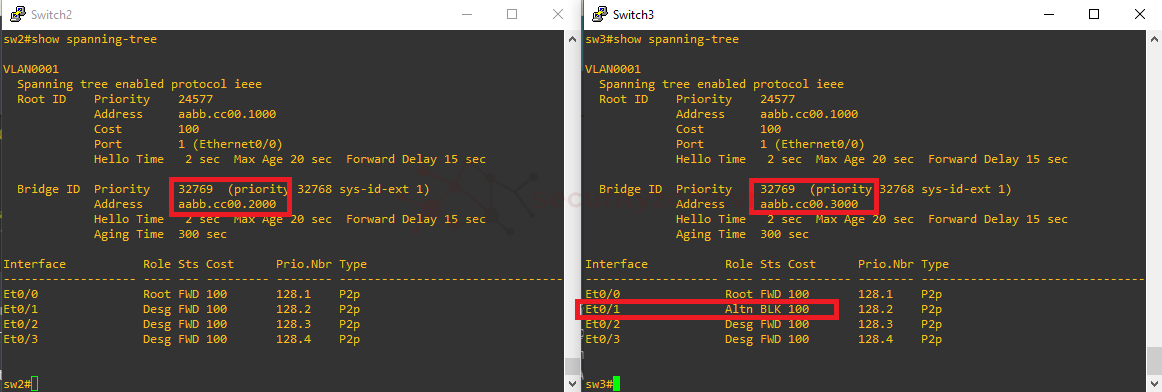

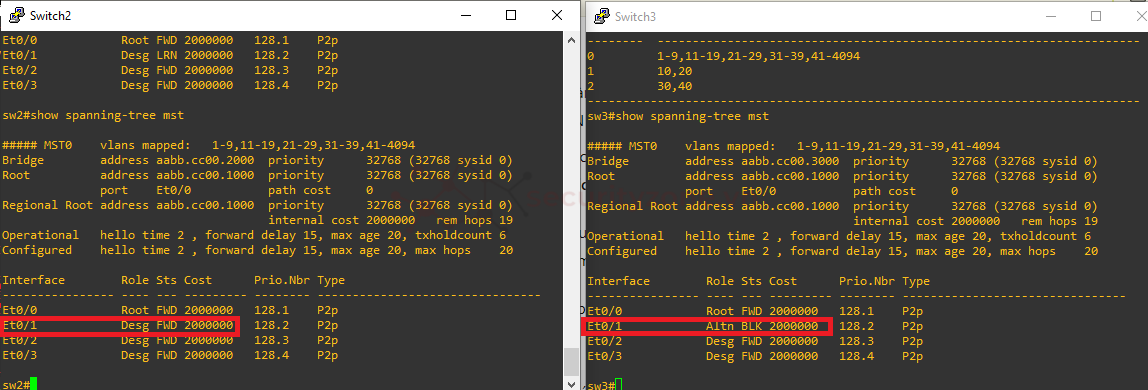

Đối với các phân đoạn mạng còn lại chưa xác định được Designated Port là port nào thì sẽ phải dựa vào tham số gọi là RPC của Root Port. Trên phân đoạn mạng Sw2-Sw3 sẽ có hai Port là Port 0/1 Sw2 và Port 0/1 Sw3 thì một trong hai sẽ là Designated Port và còn lại là Alternated Port. Dựa vào nguyên tắc trên thì RPC của Root Port Switch nào nhỏ hơn thì Port của Switch đó sẽ là Designated Port.

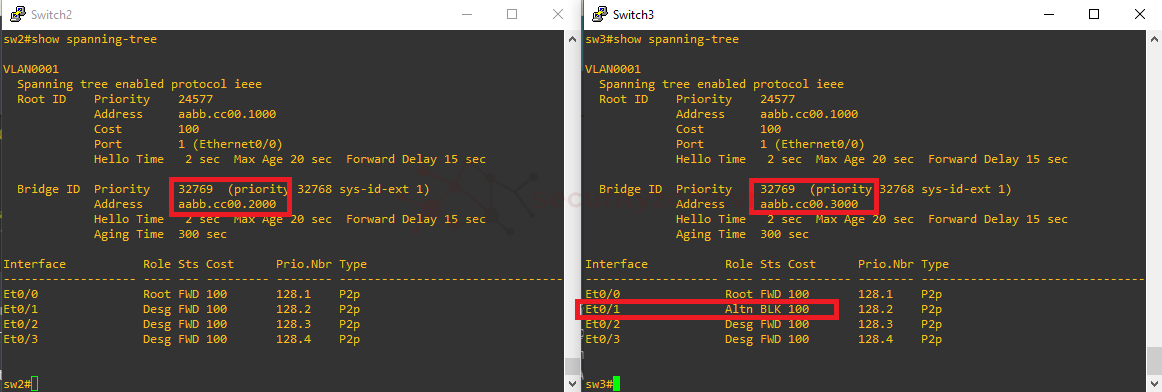

Mặc định thì port 0/1 của sw3 sẽ bị khóa là vì chung số B-ID với sw2 nhưng số MAC lớn hơn thì sẽ bị lock (Alternated Port)

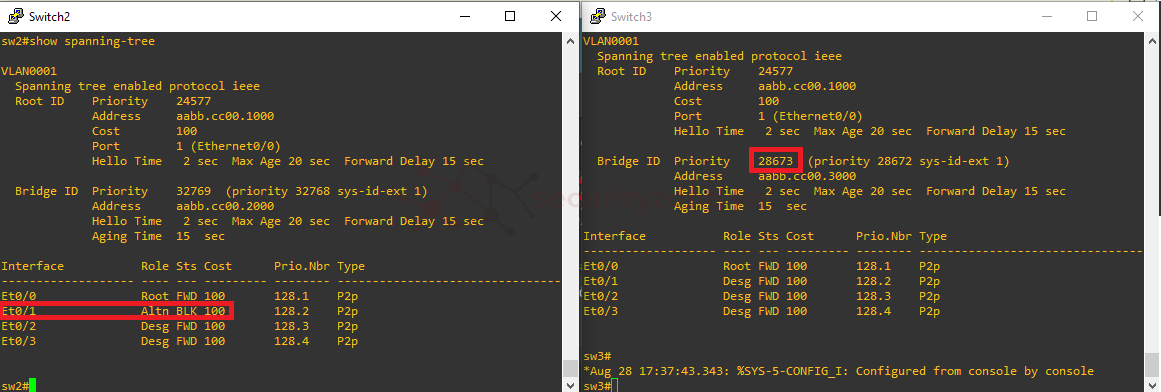

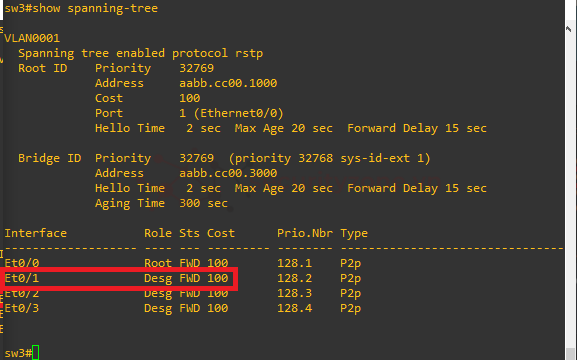

Muốn chuyển trạng thái lock qua port e0/1 của sw2 thì chỉnh số priority sao cho sw2 < sw3 số priority của port nào nhỏ hơn thì sẽ không bị lock

- Theo nguyên tắc hoạt động của thiết bị Switch thì khi Sw-02 nhận được lưu lượng Broadcast từ PC-A gởi tới thì nó sẽ Flush gói tin này ra tất cả các Port trừ Port nhận vào. Nhưng riêng với Port bị khóa thì nó sẽ không gởi lưu lượng Broadcast ra Interface này , đồng thời nếu Port Block này nhận được bất kỳ lưu lương nào được gởi tới thì nó cũng sẽ hủy lưu lượng đó và không bao giờ sử lý những cấu trúc Frame nhận được từ Block Port. Do đó khi Sw-03 nhận được lưu lượng từ PC-A gởi tới nó sẽ chỉ đẩy ra Port 0/0 mà thôi. - Tương tự khi Sw-01 nhận được cấu trúc Frame từ Sw-03 nó cũng sẽ đẩy ra Port-01 của nó hướng đến Sw-03. Sw-03 cũng Flush ra Port-01 nhưng khi đến Port-01 của Sw-02 thì lưu lượng Broadcast này sẽ bị Block Port hủy cấu trúc Frame và không Forward đi tiếp.

=> Điều này giảm tối thiểu tình trạng Loop mạng khi dữ liệu ko bị truyền đi liên tục.

Trên từng switch (Switch1, Switch2, Switch3):

Chuyển chế độ Spanning Tree từ STP sang RSTP theo chuẩn Per-VLAN Spanning Tree (PVST).

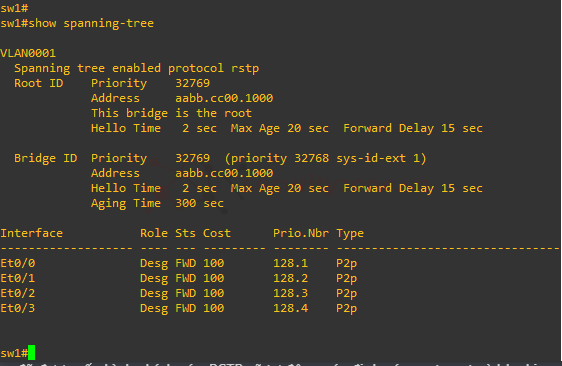

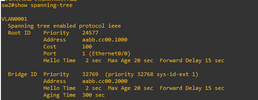

Cấu hình RSTP thì nó sẽ tự động bầu cho mình root bridge, root port, block port...

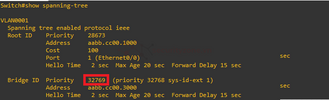

Lệnh này giúp bạn kiểm tra trạng thái của các cổng, đảm bảo các cổng đã được cấu hình chính xác. RSTP sẽ tự động xác định các root port và blocking port dựa trên cây spanning tree nhanh.

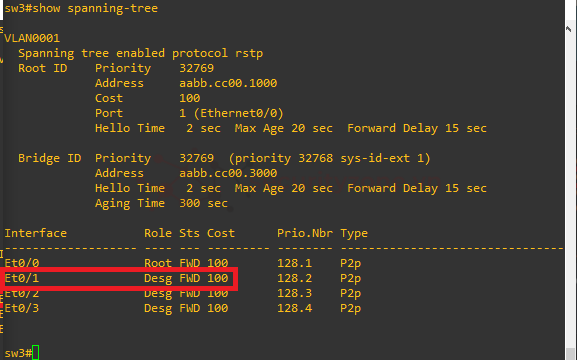

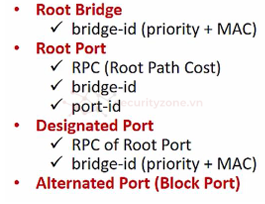

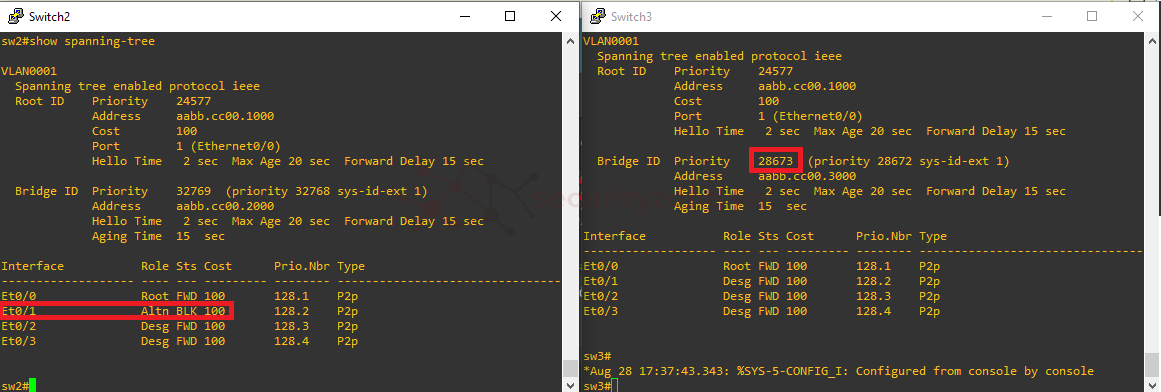

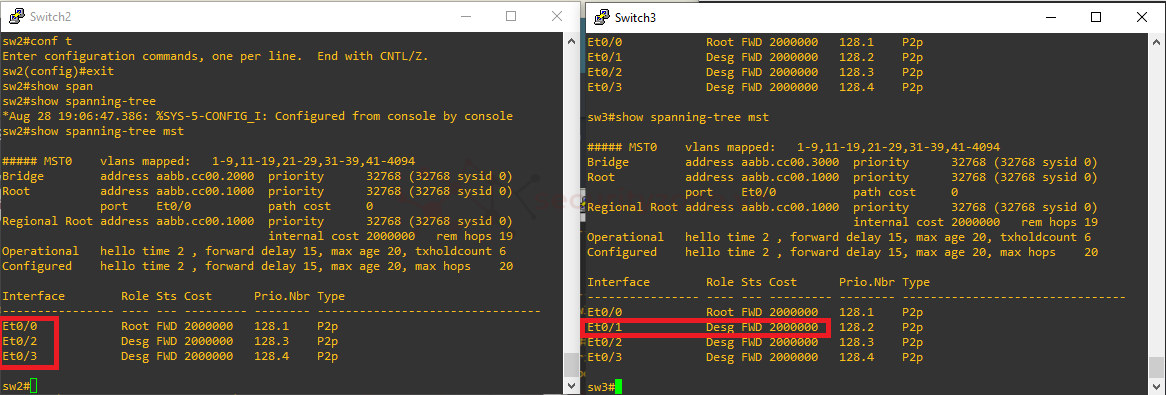

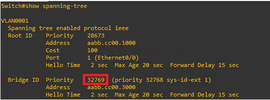

Bây giờ sẽ shutdown Designated Port đó là cổng e0/1 trên sw2 để xem port bị block có mở ra không

=> Khi Designated Port bị shutdown thì ngay lập tức ALTERNATED PORT (port lock) mở ra cho phép dữ liệu đi qua

Trên mỗi switch (Switch1, Switch2, Switch3), bạn thực hiện lệnh sau để chuyển sang chế độ MSTP:

Sau khi chuyển sang chế độ MSTP, bạn cần cấu hình các MST Instances và ánh xạ các VLAN vào các Instances này. Ví dụ, nếu bạn có VLAN 10 và VLAN 20 được ánh xạ vào MST Instance 1, VLAN 30 và VLAN 40 được ánh xạ vào MST Instance 2:

Để thiết lập một switch 1 làm Root Bridge cho một MST Instance cụ thể, bạn sử dụng lệnh

- Switch1 có thể được đặt làm Root Bridge cho cả MST Instance 1 (cho VLAN 10 và VLAN 20) và MST Instance 2 (cho VLAN 30 và VLAN 40).

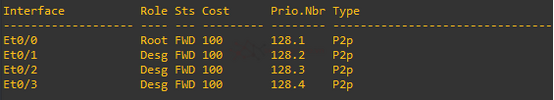

- Switch2 và Switch3 sẽ có các cổng được chỉ định làm Root Port và Designated Port dựa trên khoảng cách đến Root Bridge.

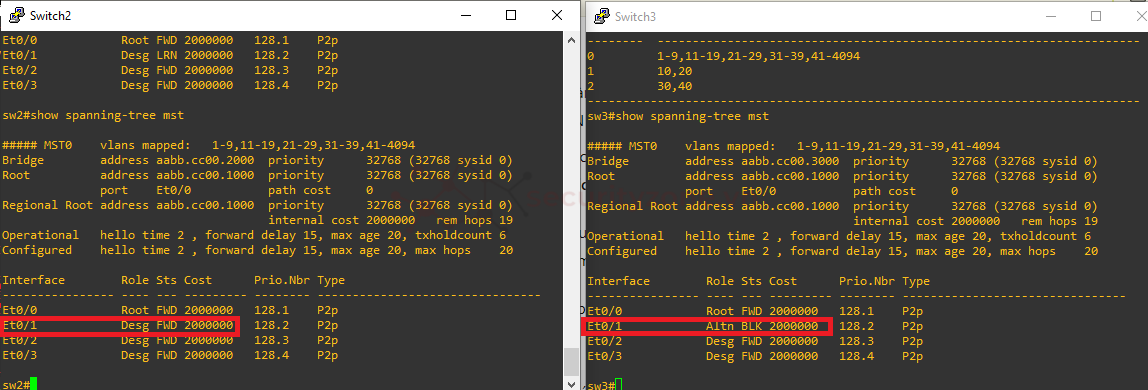

Shutdown port e0/1 sw2 và xem trạng thái của port locking:

Kết quả: Sau khi shutdown DESIGNATED PORT

+ Spanning Tree Protocol (STP): Đây là giao thức cơ bản giúp xác định một cây spanning để loại bỏ các vòng lặp. Mặc dù STP hiệu quả trong việc ngăn chặn vòng lặp, thời gian hội tụ của nó có thể chậm, ảnh hưởng đến khả năng phục hồi mạng sau sự cố.

+ Rapid Spanning Tree Protocol (RSTP): RSTP là phiên bản cải tiến của STP, cung cấp thời gian hội tụ nhanh hơn và phản ứng nhanh chóng hơn với sự thay đổi trong mạng. Điều này giúp mạng hoạt động ổn định hơn và giảm thiểu thời gian gián đoạn.

+ Multiple Spanning Tree Protocol (MSTP): MSTP mở rộng khả năng của STP và RSTP bằng cách cho phép cấu hình nhiều cây spanning trong một mạng. Điều này cho phép phân bổ lưu lượng hiệu quả hơn và cải thiện khả năng mở rộng của mạng.

I. Tìm hiểu về các giao thức ngăn chặn Layer2 Loop

1. STP (Spanning Tree Protocol)2. RSTP (Rapid Spanning Tree Protocol)

3. MSTP (Multiple Spanning Tree Protocol)

II. Thực hành LAB triển khai STP, RSTP, MSTP

1. Thực hành LAB STP2. Thực hành LAB RSTP

3. Thực hành LAB MSTP

III. Kết luận

[LAB 04] Tìm hiểu giao thức ngăn chặn Layer2 Loop (STP, RSTP, MSTP)

1. STP (Spanning Tree Protocol)

- Mục đích: STP được thiết kế để ngăn chặn loop trong mạng Layer 2 bằng cách tạo ra một "cây cầu" (spanning tree) không có vòng lặp.- Nguyên lý hoạt động: STP sử dụng Bridge Protocol Data Units (BPDU) để phát hiện và vô hiệu hóa các cổng tạo ra loop, chỉ giữ lại một đường duy nhất giữa các switch để đảm bảo không có vòng lặp.

- Khả năng phục hồi: Khi một liên kết bị mất, STP sẽ kích hoạt lại các cổng bị vô hiệu hóa để tái tạo kết nối mạng, nhưng thời gian chuyển đổi thường kéo dài (khoảng 30-50 giây).

2. RSTP (Rapid Spanning Tree Protocol)

- Mục đích: RSTP là phiên bản cải tiến của STP, giúp giảm thiểu thời gian chuyển đổi mạng khi phát hiện có thay đổi trong topologia.Nguyên lý hoạt động: RSTP có thể chuyển đổi trạng thái của các cổng từ blocking sang forwarding nhanh chóng (trong khoảng 1-10 giây), cải thiện khả năng phục hồi của mạng.- Khả năng phục hồi: RSTP cung cấp thời gian hội tụ nhanh hơn nhiều so với STP và hỗ trợ các cổng "Edge Ports" cho các kết nối trực tiếp đến các thiết bị đầu cuối, giúp giảm thời gian hội tụ hơn nữa.

3. MSTP (Multiple Spanning Tree Protocol)

- Mục đích: MSTP cho phép quản lý nhiều spanning tree trên một mạng Layer 2, tối ưu hóa đường đi cho các VLAN khác nhau và ngăn chặn loop.- Nguyên lý hoạt động: MSTP nhóm nhiều VLAN vào cùng một spanning tree instance (MST instance), giúp quản lý các đường đi cho các nhóm VLAN khác nhau một cách hiệu quả hơn.

- Khả năng phục hồi: MSTP cải thiện hiệu suất của mạng bằng cách giảm số lượng spanning tree cần duy trì, và cung cấp thời gian hội tụ nhanh hơn so với STP.

II. Thực hành LAB triển khai STP, RSTP, MSTP

1. Thực hành LAB STP

- Giao thức Spanning Tree sử dụng công nghệ Block Port hay còn gọi là ( Alternated Port) Port dự phòng để can thiệp vào quá trình Loop trên hạ tầng mạng. Chẳng hạn 3 thiết bị Switch hỗ trợ giao thức STP thì nó sẽ tự phối hợp tính toán với nhau để khóa cổng giao tiếp nào mà tránh được nguy cơ bị Loop trên hệ thống mạng- STP sẽ trải qua 4 giai đoạn sau để tính toán xem port nào sẽ được giữa vai trò Block Port và đưa port đó vào trạng thái khóa.

+ Giai đoạn 1: Bầu chọn Root Bridge

+ Giai đoạn 2: Bầu chọn Root Port

+ Giai đoạn 3: Bầu chọn Designated Port

+ Giai đoạn 4: Bầu chọn Alternated Port (Block Port)

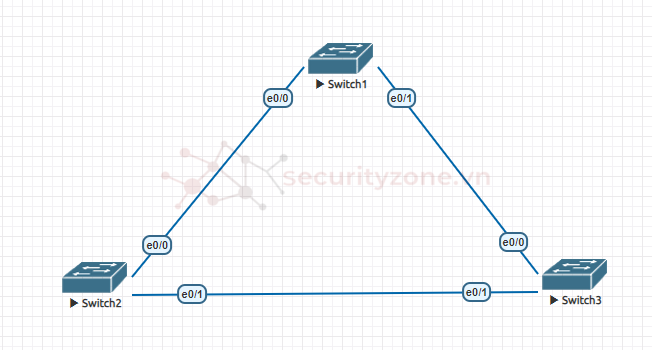

Mô hình:

- Root Bridge: Trong tất cả các Switch tham gia vào hạ tầng mạng thì chỉ có duy nhất 01 và chỉ 01 Switch được giữ vai trò là Root Bridge. Và tất cả lưu lượng của hệ thống mạng sẽ đổ về con Root Bridge này.

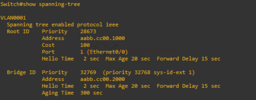

Trong tất cả các con Switch kết nối vào hạ tầng mạng thì chỉ có duy nhất một con Switch đóng vai trò là Root Bridge => dựa vào tham số Bridge ID ( B-ID ) Cấu trúc của B-ID gồm : Priority + MAC Nguyên tắc: Switch có giá trị B-ID nhỏ nhất thì Sw đó làm Root Bridge ( dùng lệnh show spanning-tree )

sw1:

sw2:

sw3:

Để thực hiện hiệu chỉnh giá trị Priority chúng ta sẽ đứng tại mode Config và thực hiện lệnh:

Code:

Sw1(config)# spanning-tree vlan 1 priority 24576- Root Port: Quá trình bầu chọn Root Port sẽ chỉ xảy ra trên các Sw-02 và Sw-03, không bao giờ xảy ra trên Root Bridge.

Nếu Sw01 đóng vai trò là Root Bridge thì Sw02 và Sw03 sẽ trải qua quá trình xác định Root Port.

Trên những Switch không phải là Root Bridge sẽ chỉ có duy nhất một port giữ vai trò Root Port. Root Port là port cung cấp đường về Root Bridge từ đó mà có thể chuyển tiếp dữ liệu.

Port có RPC thấp hơn thì đóng vai trò là Root Port. Để mà xác định được RPC của Interface nào đó thì ta sẽ phải xác định được Cost của mỗi Port bằng lệnh

Code:

sw2(config)#int e0/0

sw2(config-if)#spanning-tree vlan 1 cost 20

- Designated Port: Cây STP của chúng ta có bao nhiêu phân đoạn mạng thì chúng ta sẽ có bấy nhiêu Designated Port. Giả định các Port của Sw-01 là Designated Port và Port-02 của Sw-03 cũng là Designated Port thì Port còn lại của Sw-02 sẽ là Alternated Port hay con gọi là Block Port.

Đối với các phân đoạn mạng còn lại chưa xác định được Designated Port là port nào thì sẽ phải dựa vào tham số gọi là RPC của Root Port. Trên phân đoạn mạng Sw2-Sw3 sẽ có hai Port là Port 0/1 Sw2 và Port 0/1 Sw3 thì một trong hai sẽ là Designated Port và còn lại là Alternated Port. Dựa vào nguyên tắc trên thì RPC của Root Port Switch nào nhỏ hơn thì Port của Switch đó sẽ là Designated Port.

Mặc định thì port 0/1 của sw3 sẽ bị khóa là vì chung số B-ID với sw2 nhưng số MAC lớn hơn thì sẽ bị lock (Alternated Port)

Muốn chuyển trạng thái lock qua port e0/1 của sw2 thì chỉnh số priority sao cho sw2 < sw3 số priority của port nào nhỏ hơn thì sẽ không bị lock

Code:

sw3(config)#spanning-tree vlan 1 priority 28672

- Theo nguyên tắc hoạt động của thiết bị Switch thì khi Sw-02 nhận được lưu lượng Broadcast từ PC-A gởi tới thì nó sẽ Flush gói tin này ra tất cả các Port trừ Port nhận vào. Nhưng riêng với Port bị khóa thì nó sẽ không gởi lưu lượng Broadcast ra Interface này , đồng thời nếu Port Block này nhận được bất kỳ lưu lương nào được gởi tới thì nó cũng sẽ hủy lưu lượng đó và không bao giờ sử lý những cấu trúc Frame nhận được từ Block Port. Do đó khi Sw-03 nhận được lưu lượng từ PC-A gởi tới nó sẽ chỉ đẩy ra Port 0/0 mà thôi. - Tương tự khi Sw-01 nhận được cấu trúc Frame từ Sw-03 nó cũng sẽ đẩy ra Port-01 của nó hướng đến Sw-03. Sw-03 cũng Flush ra Port-01 nhưng khi đến Port-01 của Sw-02 thì lưu lượng Broadcast này sẽ bị Block Port hủy cấu trúc Frame và không Forward đi tiếp.

=> Điều này giảm tối thiểu tình trạng Loop mạng khi dữ liệu ko bị truyền đi liên tục.

2. Thực hành LAB RSTP

Mô hình:

Trên từng switch (Switch1, Switch2, Switch3):

Code:

sw(config)#spanning-tree mode rapid-pvstChuyển chế độ Spanning Tree từ STP sang RSTP theo chuẩn Per-VLAN Spanning Tree (PVST).

Cấu hình RSTP thì nó sẽ tự động bầu cho mình root bridge, root port, block port...

Code:

sw#show spanning-treeBây giờ sẽ shutdown Designated Port đó là cổng e0/1 trên sw2 để xem port bị block có mở ra không

Code:

sw2(config)#int e0/1

sw2(config-if)#shutdown

=> Khi Designated Port bị shutdown thì ngay lập tức ALTERNATED PORT (port lock) mở ra cho phép dữ liệu đi qua

3. Thực hành LAB MSTP

Mô hình:

Trên mỗi switch (Switch1, Switch2, Switch3), bạn thực hiện lệnh sau để chuyển sang chế độ MSTP:

Code:

sw#conf t

sw(config)#spanning-tree mode mstSau khi chuyển sang chế độ MSTP, bạn cần cấu hình các MST Instances và ánh xạ các VLAN vào các Instances này. Ví dụ, nếu bạn có VLAN 10 và VLAN 20 được ánh xạ vào MST Instance 1, VLAN 30 và VLAN 40 được ánh xạ vào MST Instance 2:

Code:

sw(config)#spanning-tree mst configuration

sw(config-mst)#instance 1 vlan 10, 20

sw(config-mst)#instance 2 vlan 30, 40Để thiết lập một switch 1 làm Root Bridge cho một MST Instance cụ thể, bạn sử dụng lệnh

Code:

sw1(config)#spanning-tree mst 1 priority 4096

sw1(config)#spanning-tree mst 2 priority 4096- Switch1 có thể được đặt làm Root Bridge cho cả MST Instance 1 (cho VLAN 10 và VLAN 20) và MST Instance 2 (cho VLAN 30 và VLAN 40).

- Switch2 và Switch3 sẽ có các cổng được chỉ định làm Root Port và Designated Port dựa trên khoảng cách đến Root Bridge.

Shutdown port e0/1 sw2 và xem trạng thái của port locking:

Kết quả: Sau khi shutdown DESIGNATED PORT

III. Kết luận

- Giao thức ngăn chặn Layer 2 Loop là thành phần thiết yếu trong quản lý và duy trì mạng LAN, nhằm ngăn chặn các vòng lặp dữ liệu có thể gây tắc nghẽn mạng và giảm hiệu suất. Các giao thức STP, RSTP, và MSTP đều đóng vai trò quan trọng trong việc xử lý các vấn đề liên quan đến vòng lặp và tối ưu hóa hoạt động của mạng:+ Spanning Tree Protocol (STP): Đây là giao thức cơ bản giúp xác định một cây spanning để loại bỏ các vòng lặp. Mặc dù STP hiệu quả trong việc ngăn chặn vòng lặp, thời gian hội tụ của nó có thể chậm, ảnh hưởng đến khả năng phục hồi mạng sau sự cố.

+ Rapid Spanning Tree Protocol (RSTP): RSTP là phiên bản cải tiến của STP, cung cấp thời gian hội tụ nhanh hơn và phản ứng nhanh chóng hơn với sự thay đổi trong mạng. Điều này giúp mạng hoạt động ổn định hơn và giảm thiểu thời gian gián đoạn.

+ Multiple Spanning Tree Protocol (MSTP): MSTP mở rộng khả năng của STP và RSTP bằng cách cho phép cấu hình nhiều cây spanning trong một mạng. Điều này cho phép phân bổ lưu lượng hiệu quả hơn và cải thiện khả năng mở rộng của mạng.

Attachments

-

1724861515274.png14.5 KB · Views: 0

1724861515274.png14.5 KB · Views: 0 -

1724861562340.png17.6 KB · Views: 0

1724861562340.png17.6 KB · Views: 0 -

1724861650066.png14.9 KB · Views: 0

1724861650066.png14.9 KB · Views: 0 -

1724861698011.png7.5 KB · Views: 0

1724861698011.png7.5 KB · Views: 0 -

1724861721558.png14.4 KB · Views: 0

1724861721558.png14.4 KB · Views: 0 -

1724861769753.png15.1 KB · Views: 0

1724861769753.png15.1 KB · Views: 0 -

1724862700288.png23.7 KB · Views: 0

1724862700288.png23.7 KB · Views: 0 -

1724864205395.png22.6 KB · Views: 0

1724864205395.png22.6 KB · Views: 0 -

1724865101437.png7.8 KB · Views: 0

1724865101437.png7.8 KB · Views: 0 -

1724865121258.png15.1 KB · Views: 0

1724865121258.png15.1 KB · Views: 0 -

1724865171511.png14.3 KB · Views: 0

1724865171511.png14.3 KB · Views: 0 -

1724868978534.png3 KB · Views: 0

1724868978534.png3 KB · Views: 0 -

1724868983882.png3 KB · Views: 0

1724868983882.png3 KB · Views: 0