hyunhhuy

Moderator

Xin chào mọi người, ở bài viết này mình sẽ hướng dẫn cấu hình Clearpass Authen Wired 802.1x với thiết bị Switch Allied Telesis

Mục lục:

I. Mô tả bài lab

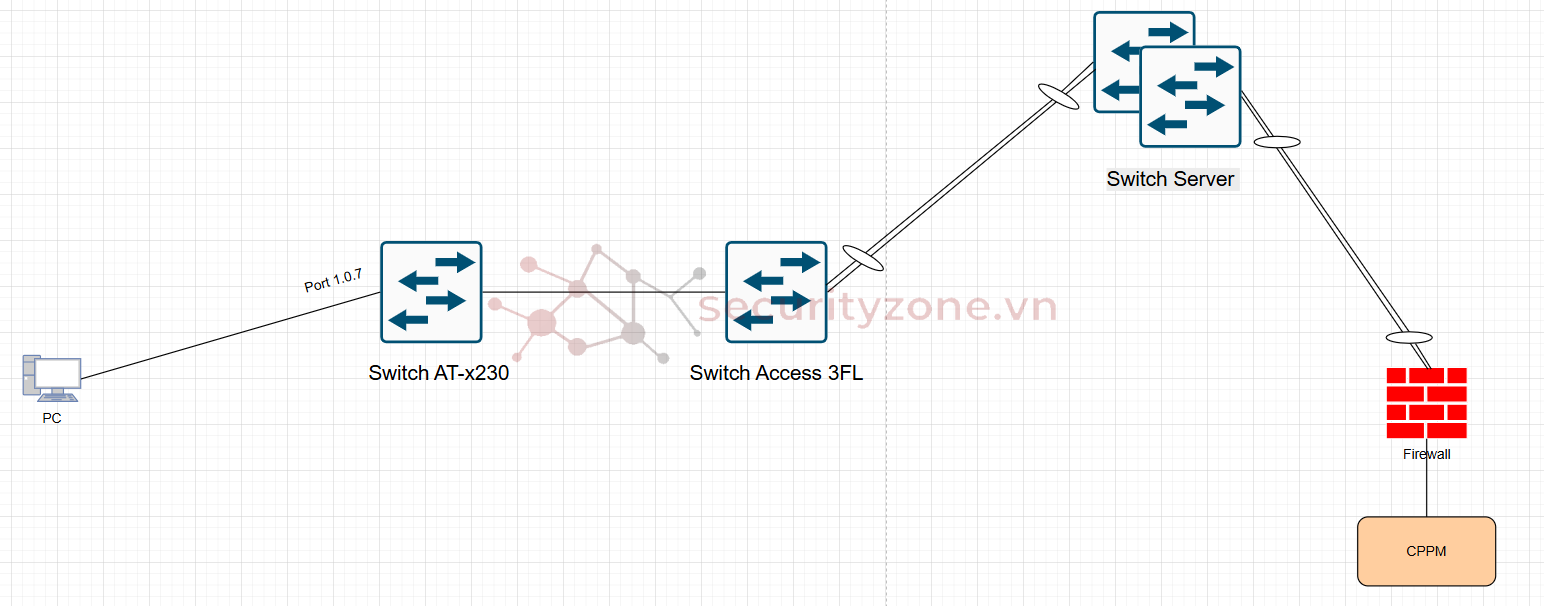

II. Mô hình

III. Cấu hình Clearpass Authen 802.1x với Switch Allied Telesis

I. Mô tả bài lab

Yêu cầu: Xác thực authen 802.1x cho các user tại văn phòng. Bắt buộc user phải nhập account AD của họ để truy cập vào mạng nội bộ.

Mục đích: Cấu hình Clearpass để yêu cầu client xác thực authen 802.1x port LAN trên Switch Allied Telesis với account AD

Hướng xử lý:

III. Cấu hình Clearpass Authen 802.1x với switch Allied Telesis

Cấu hình Source Authentication

Ở đây, mình sẽ tạo Authen Source với thông tin AD (Active Directory)...

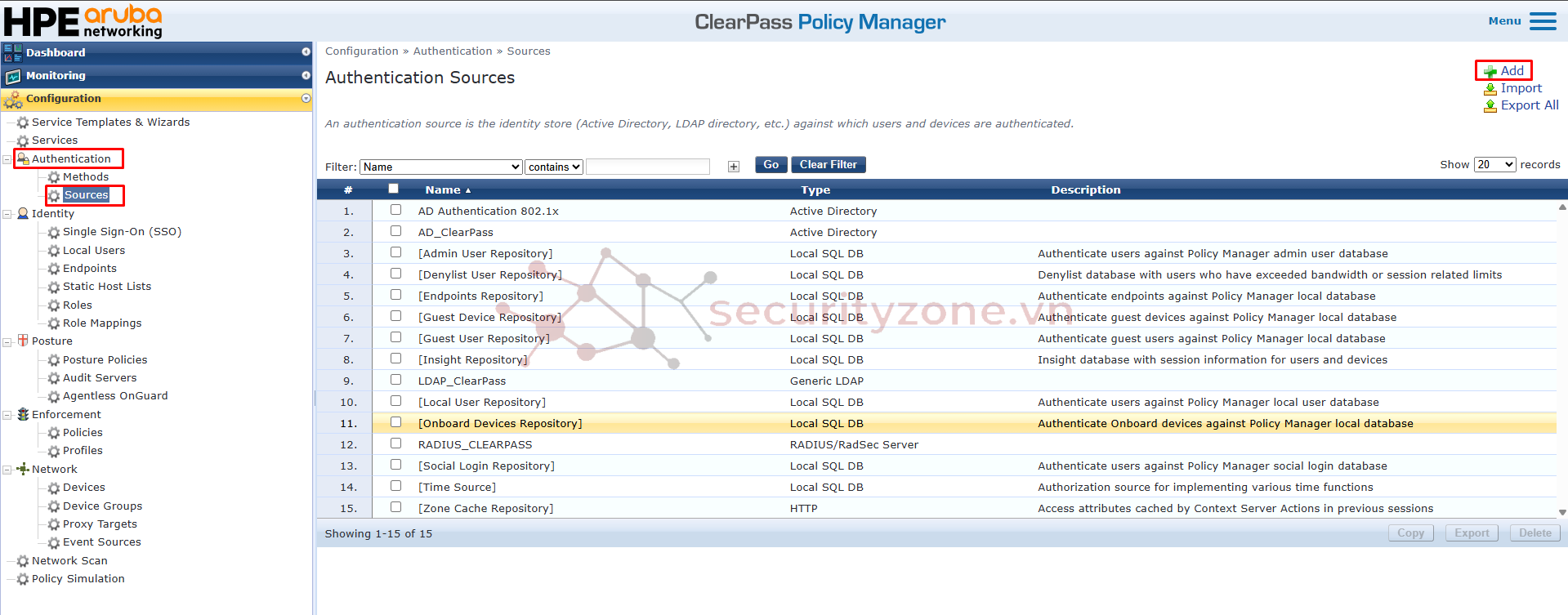

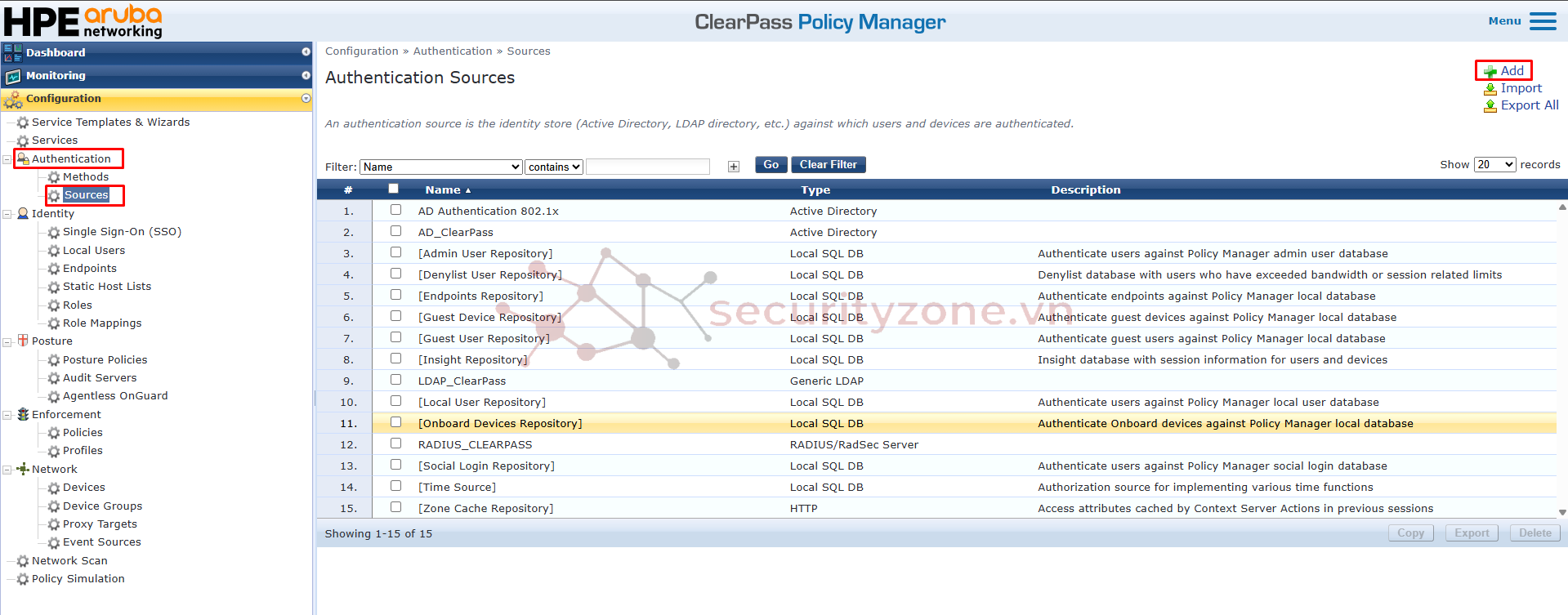

Bước 1: Truy cập GUI > Authentication > Sources > Add

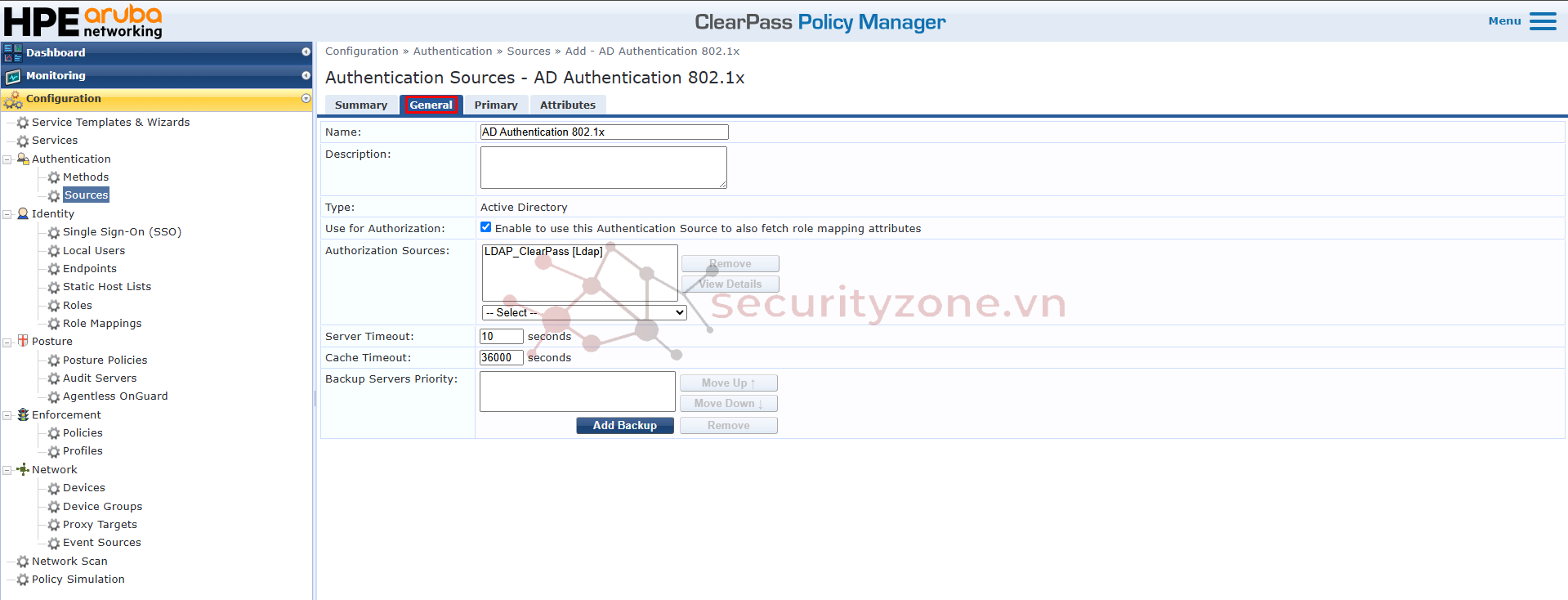

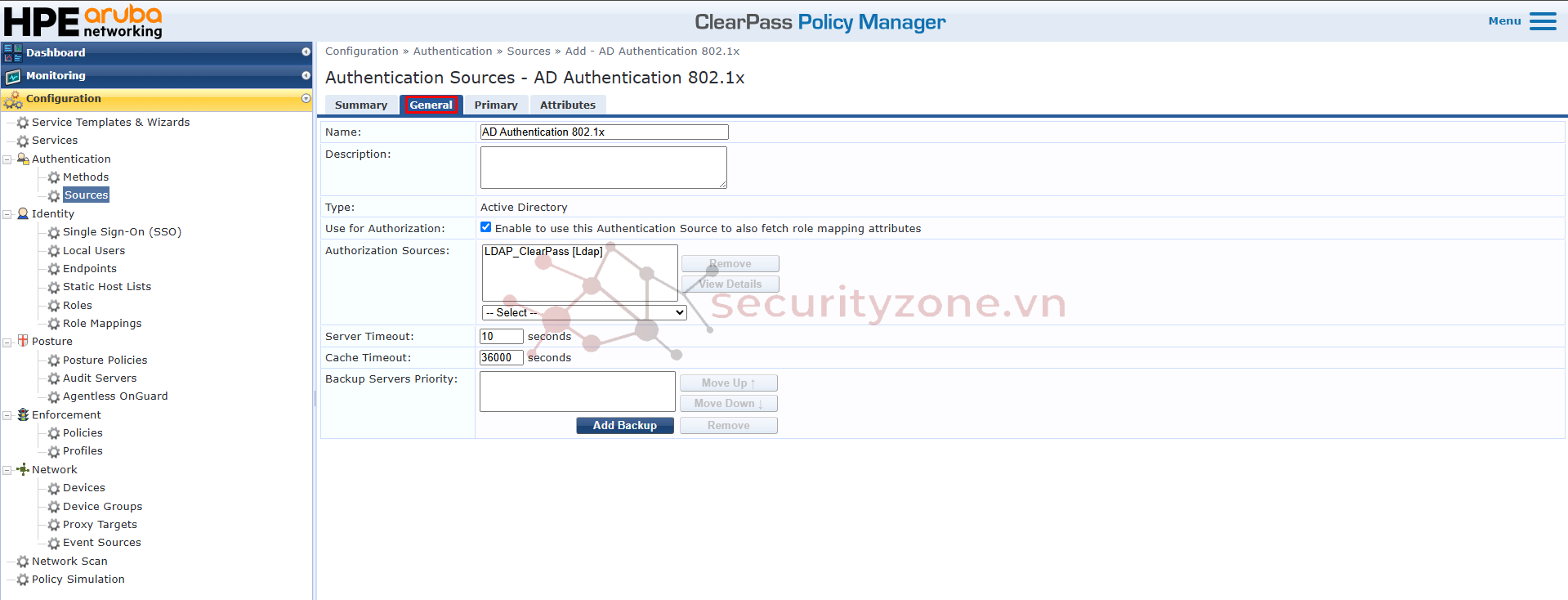

Bước 2: Ở mục General

Name: Đặt tên cho Sources

Description: Mô tả nội dung Sources

Type: Chọn Active Directory

Use for Authorization: Enable to use this....

Authorization Sources: chọn Source LDAP Clearpass đã tạo ở bài trước https://securityzone.vn/t/lab-06-hu...h-hop-ldap-server-tren-aruba-clearpass.12405/

Server Timeout: default

Cache Timeout: default

Backup Servers Priority: Tạo thêm server backup...

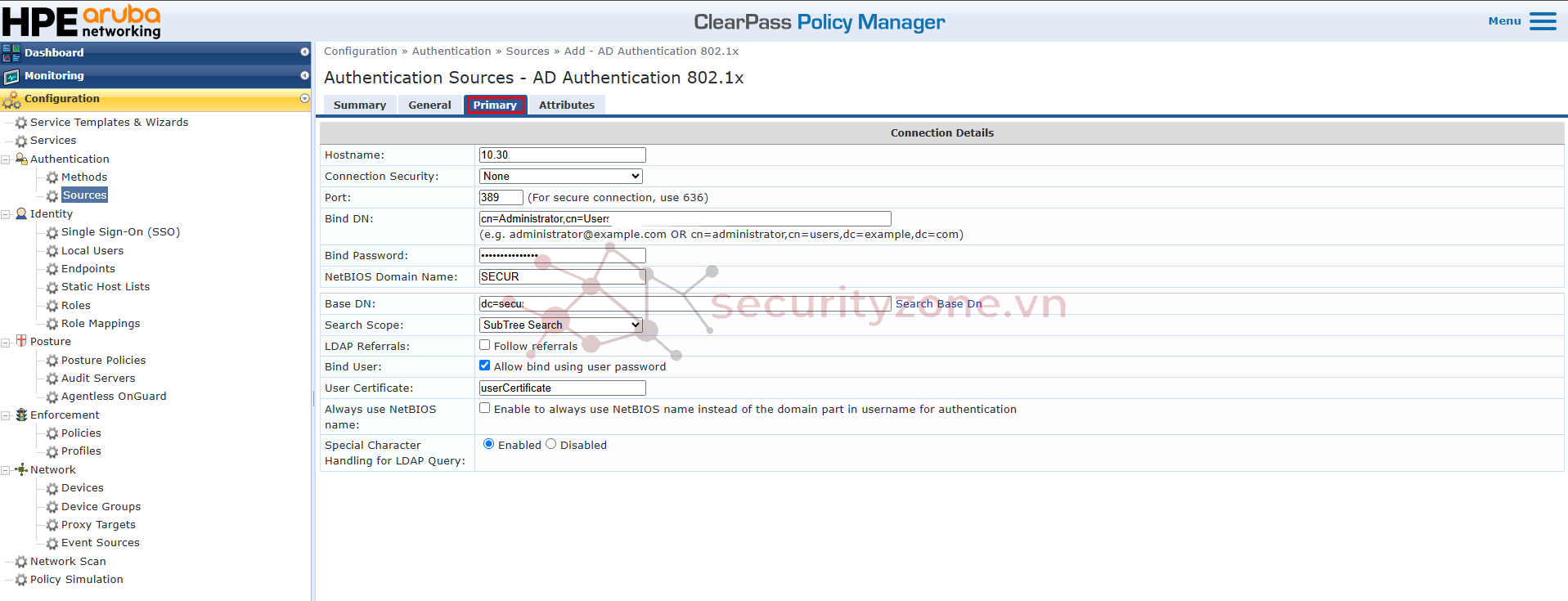

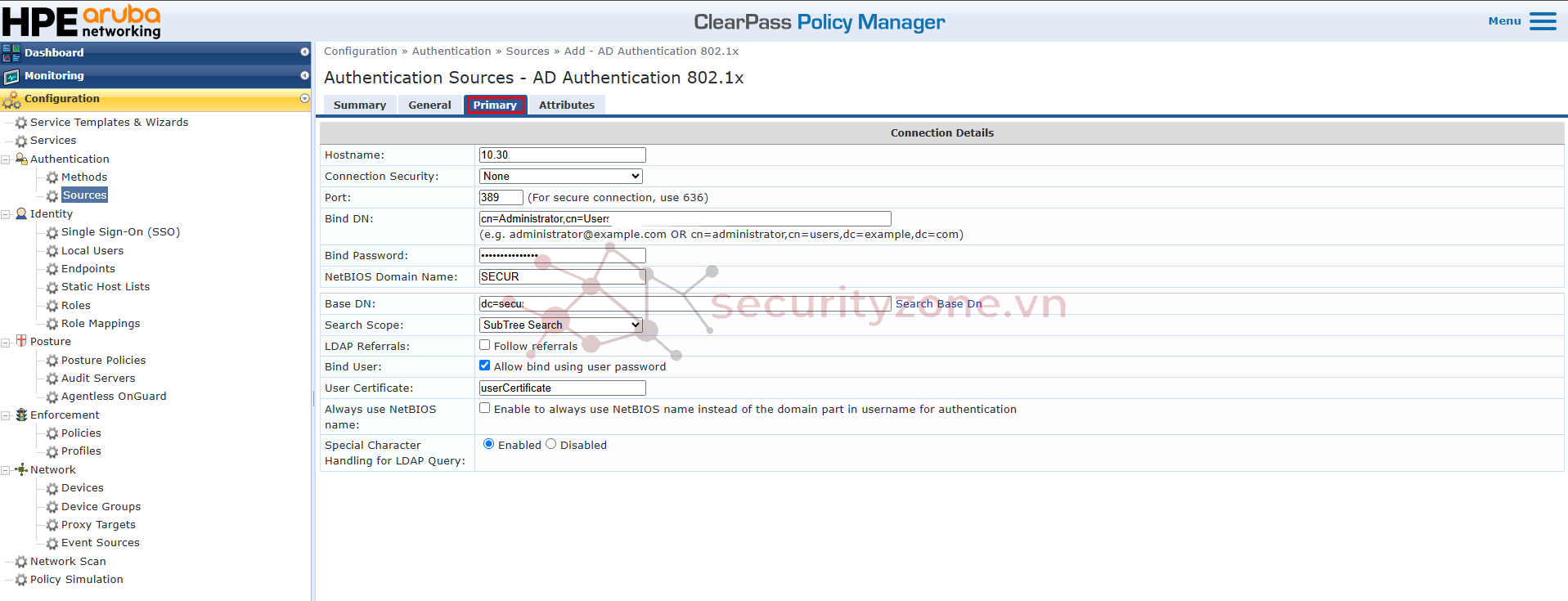

Bước 3: Ở mục Primary

Hostname: Nhập thông tin hostname or FQDN của domain controller

Connection Security: None

Port: 389 default

Bind DN: Nhập thông tin bind DN trên domain controller

Bind Password: Nhập password của domain controller

Base DN: Chọn Search Base DN, sau đó chọn thông tin Base DN phù hợp.

Search Scope: Thiết lập này được sử dụng để truy vấn người dùng hoặc máy tính được cung cấp một thuộc tính duy nhất cho bản ghi đó trong LDAP / AD. Ở đây, mình chọn Subtree Search

Base Object Search: Tìm kiếm ở cấp độ Base DN

One Level Search: tìm kiếm tới một cấp thấp hơn trực tiếp của Base DN.

Subtree Search: tìm kiếm toàn bộ subtree theo Base DN.

LDAP Referrals: tự động theo dõi các giới thiệu được trả về bởi máy chủ thư mục của bạn trong kết quả tìm kiếm.

Bind User: để xác thực người dùng bằng cách thực hiện thao tác liên kết trên thư mục bằng thông tin xác thực (tên người dùng và mật khẩu) thu được trong quá trình xác thực.

Password Attribute: nhập thông tin password

Password Type: Chọn Cleartext

Password header: để mặc định

User Certificate: nhập thông tin cert trong hồ sơ của user, từ đó có thể lấy được chứng chỉ người dùng

Special Character Handling for LDAP Query: Enable để cho phép LDAP query xử lý các ký tự đặc biệt trong Distinguished Name của người dùng, chẳng hạn như dấu gạch chéo đen, dấu phẩy, dấu ngoặc vuông hoặc dấu ngoặc đơn. Cài đặt này được bật theo mặc định.

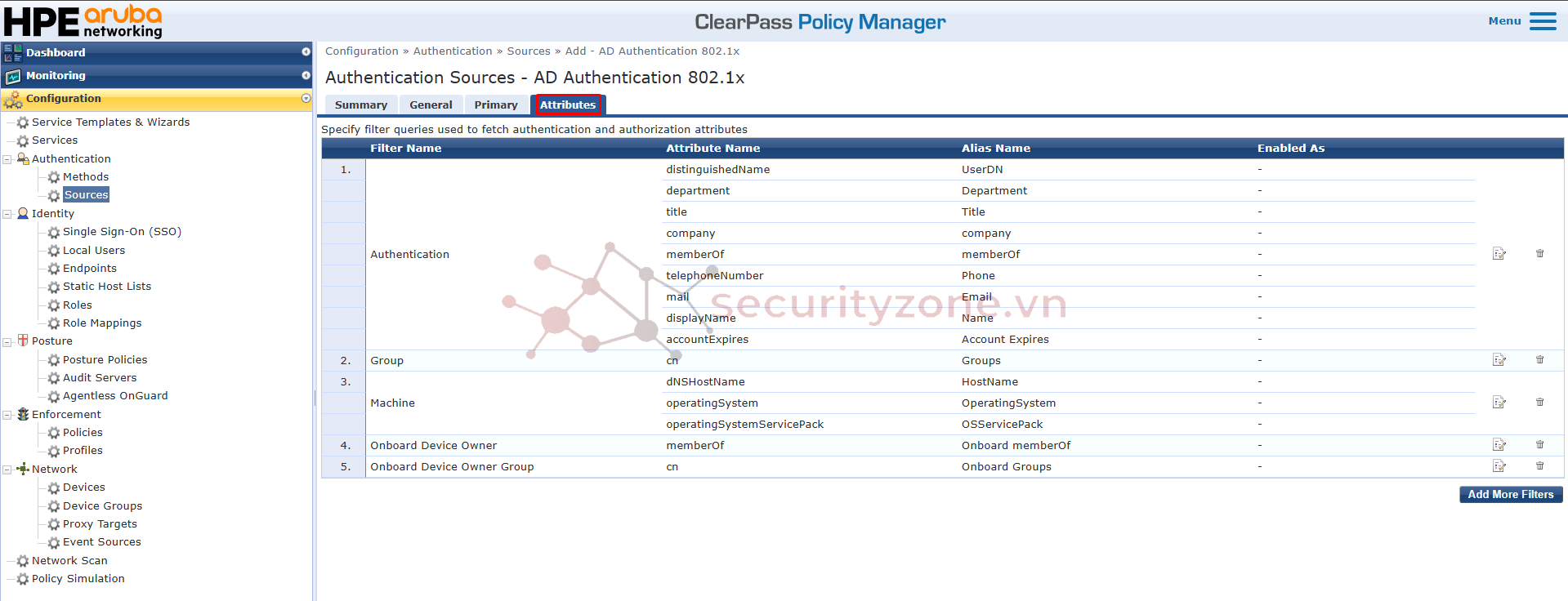

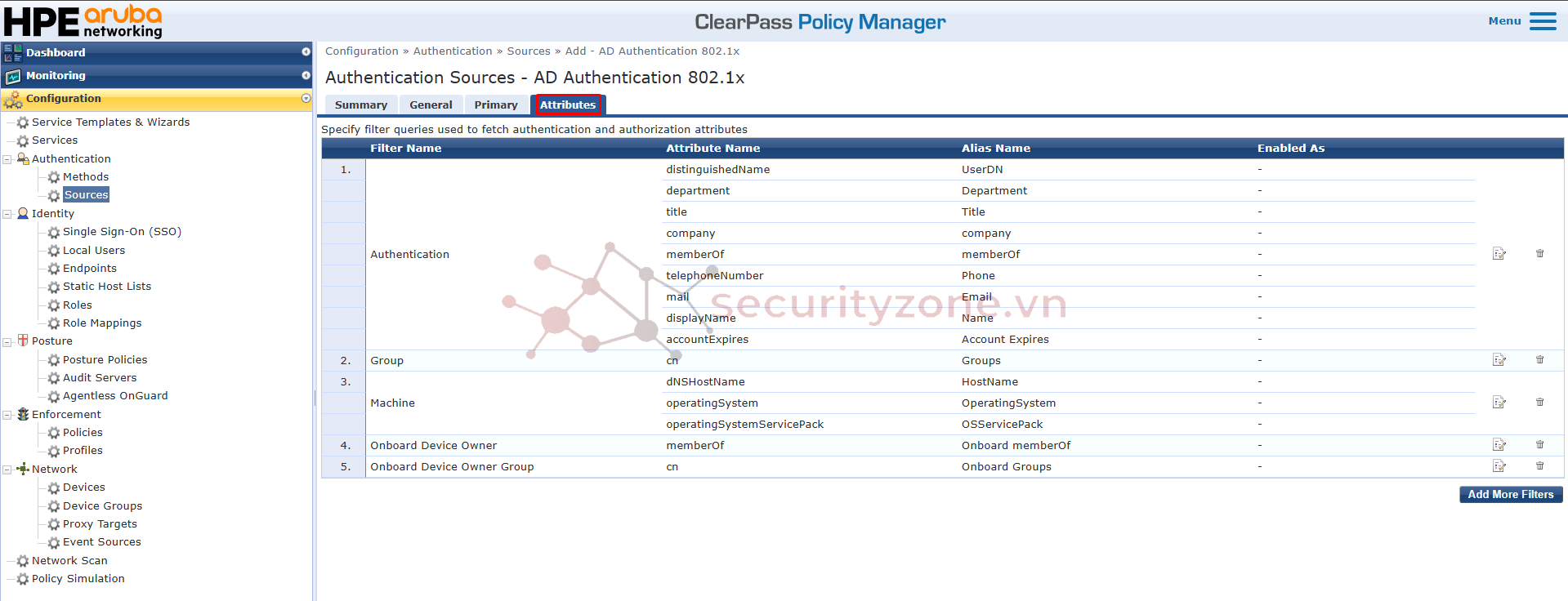

Bước 4: Ở mục Attributes, Kiểm tra thông tin các thuộc tính. Nhấn Save để lưu thông tin

Cấu hình Enforcement Policies

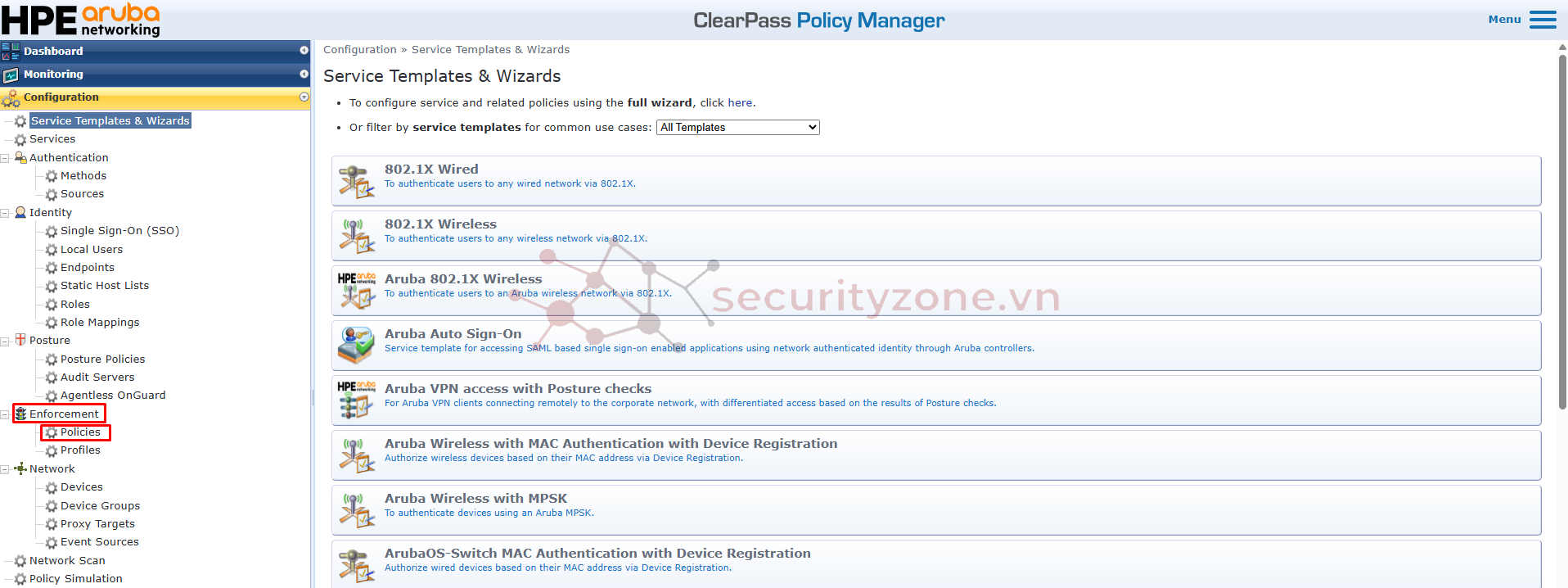

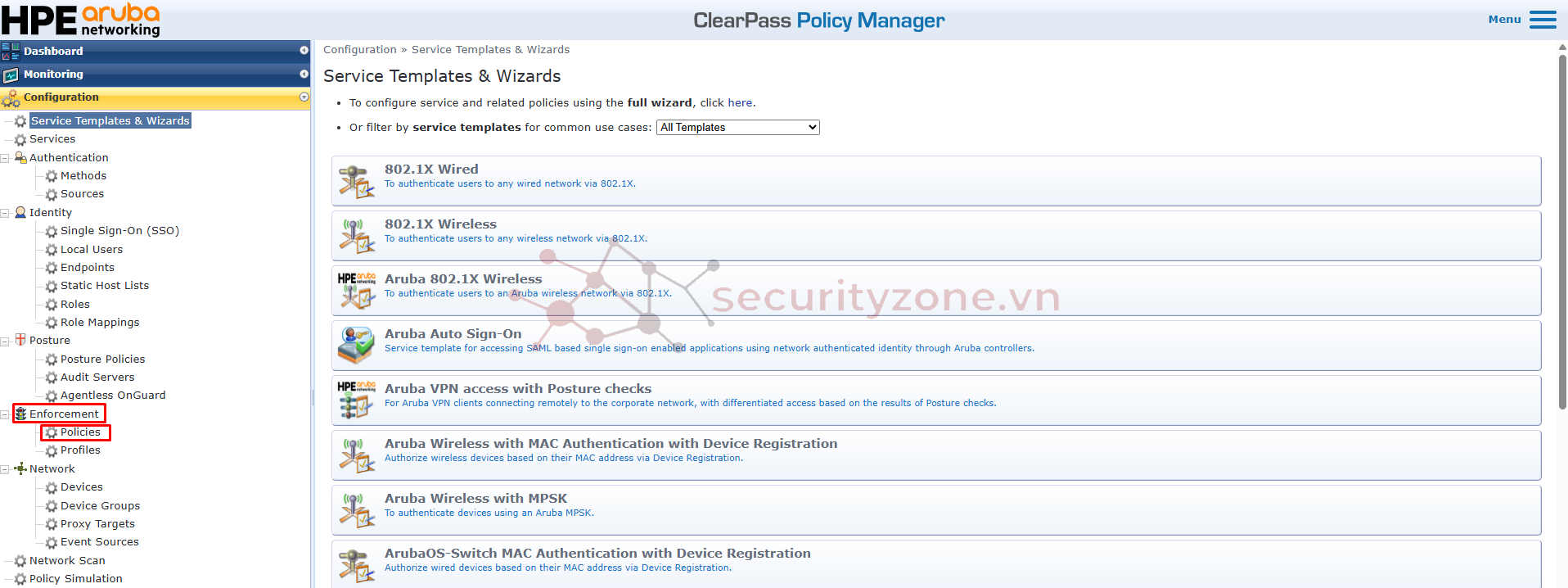

Bước 1: Truy cập GUI > Enforcement > Policies > Add

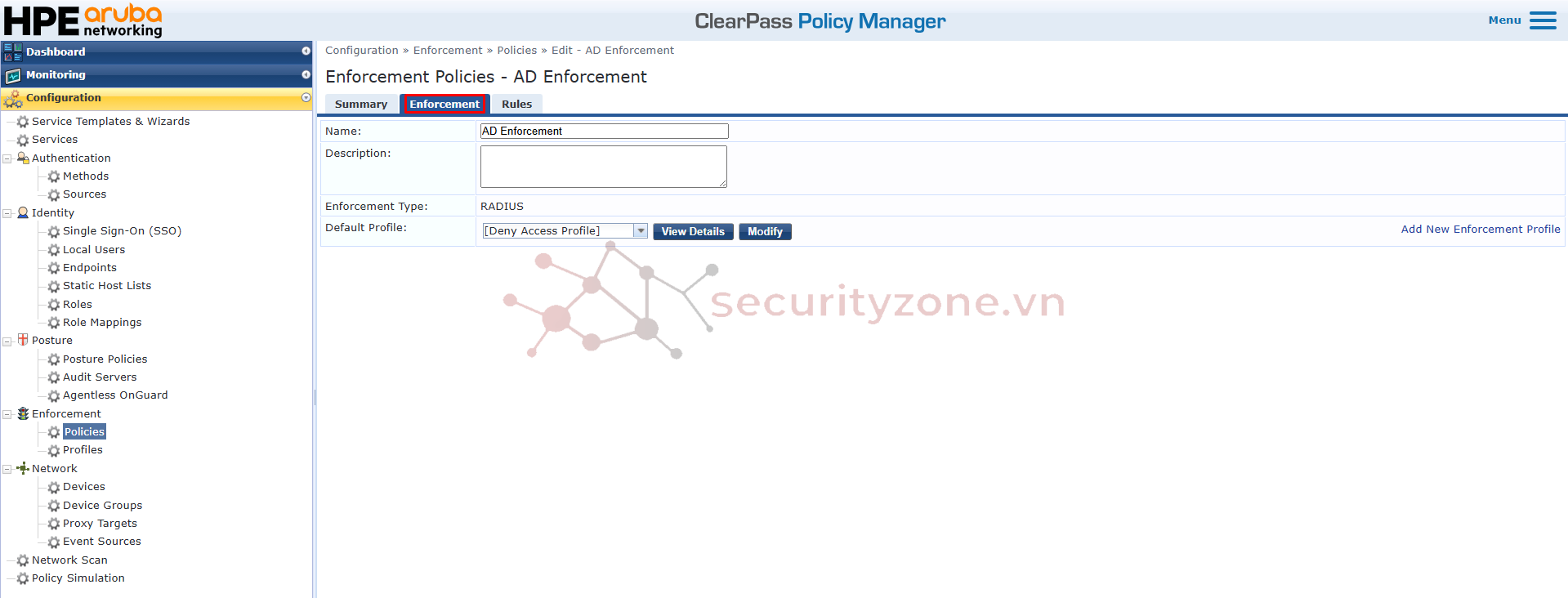

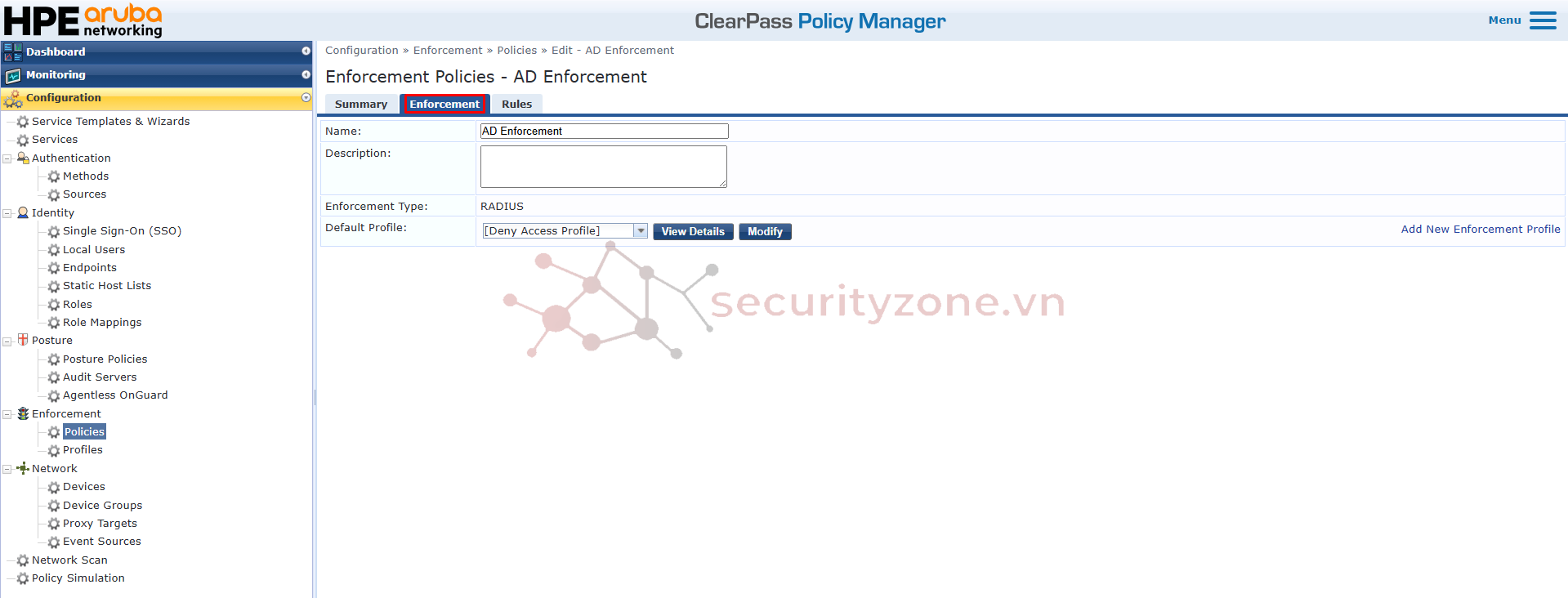

Bước 2: Ở mục Enforcement

Name: Đặt tên Policy

Description: Mô tả nội dung Policy

Enforcement Type: RADIUS

Default Profile: Chọn profile mặc định của Clearpass

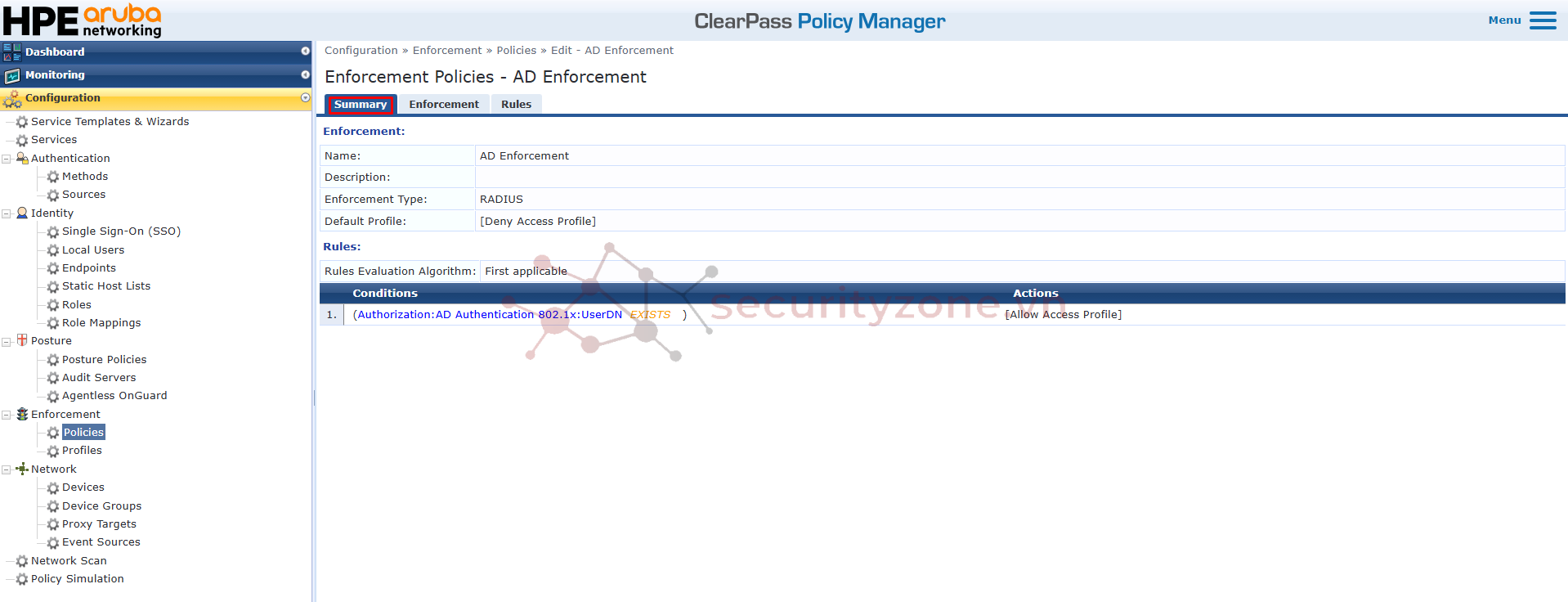

Bước 3: Ở mục Rules,

Cấu hình thêm Rule như hình bên dưới

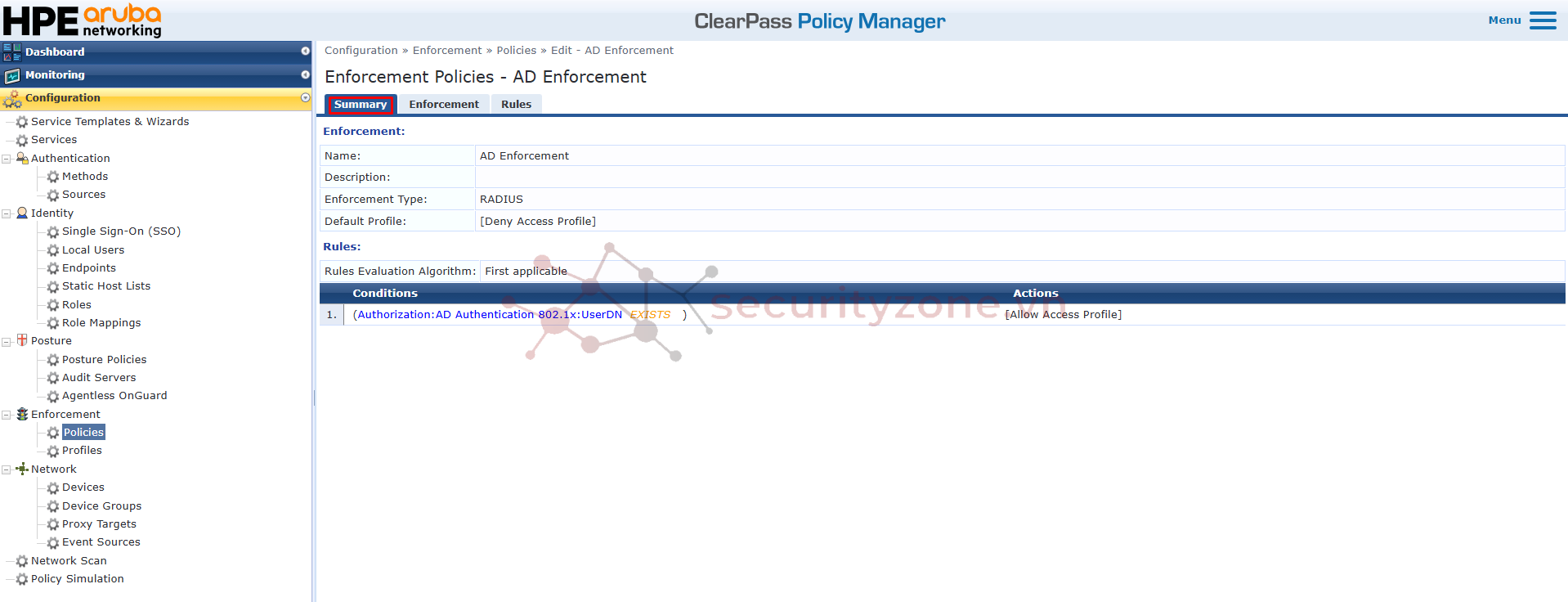

Bước 4: ở mục Summary, kiểm tra thông tin cấu hình

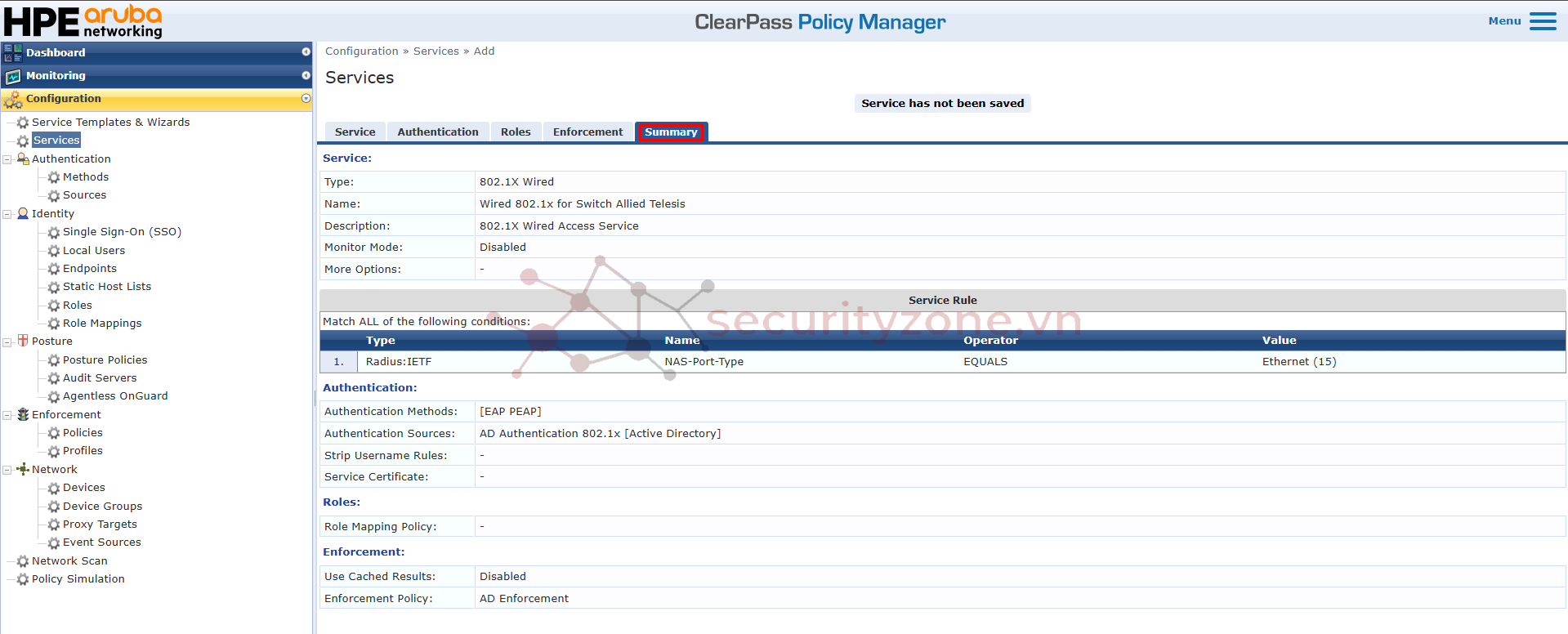

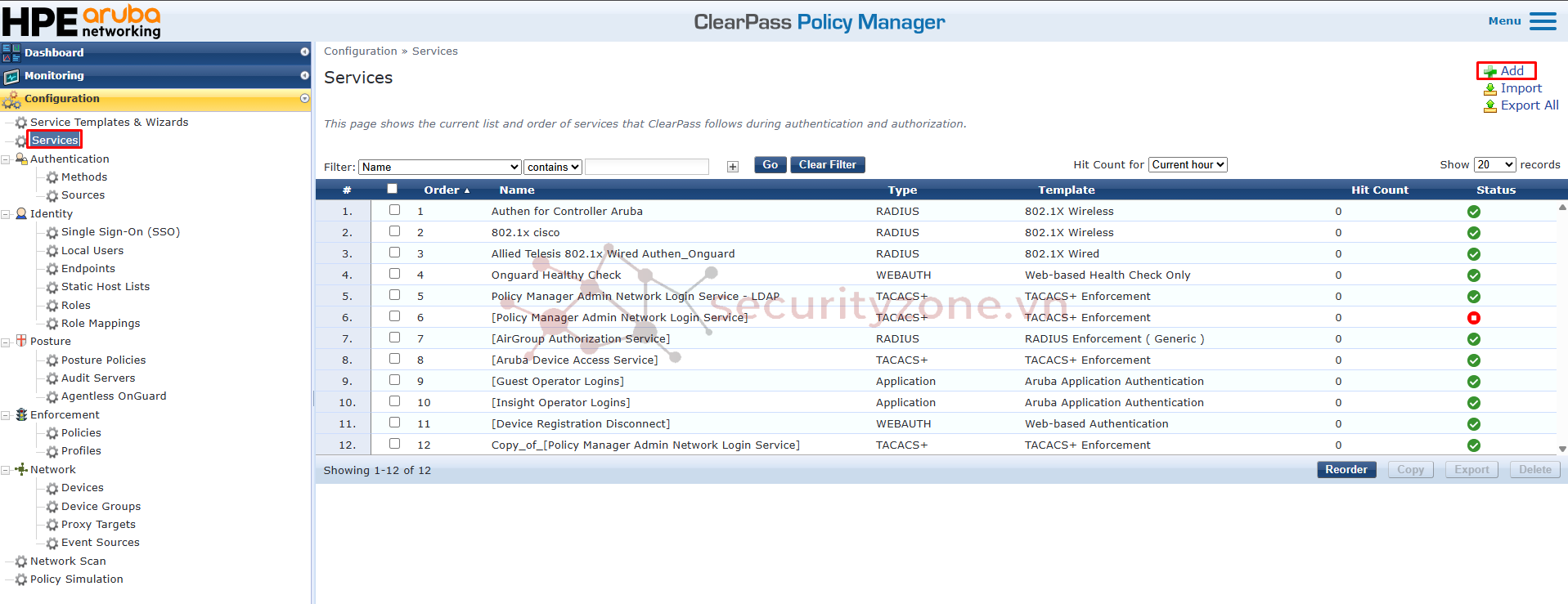

Cấu hình Services

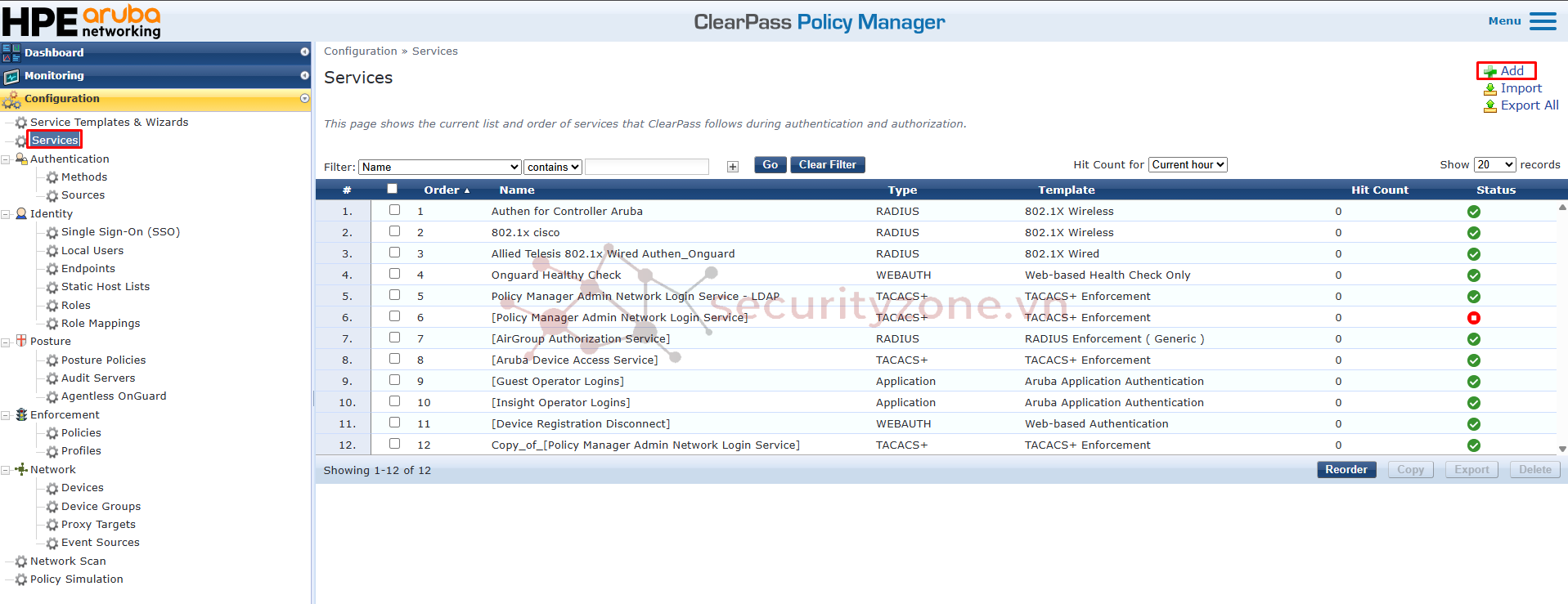

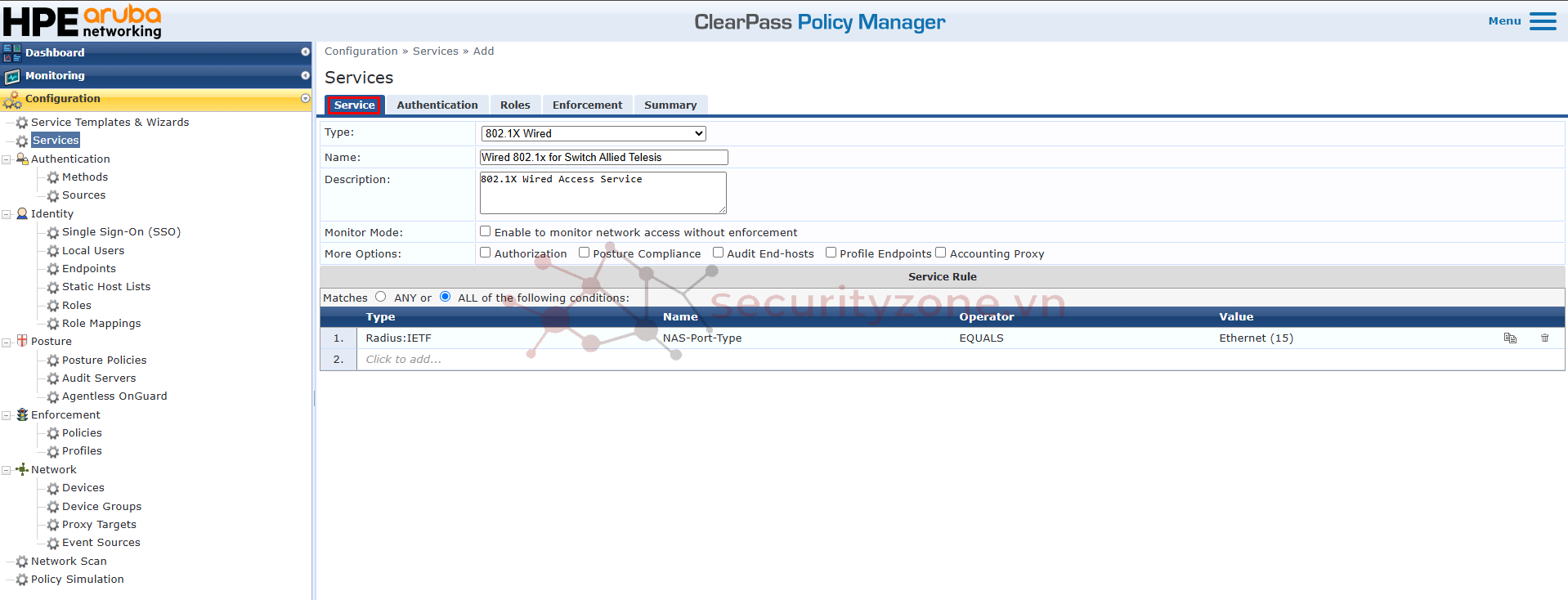

Bước 1: Truy cập GUI > Services > Add

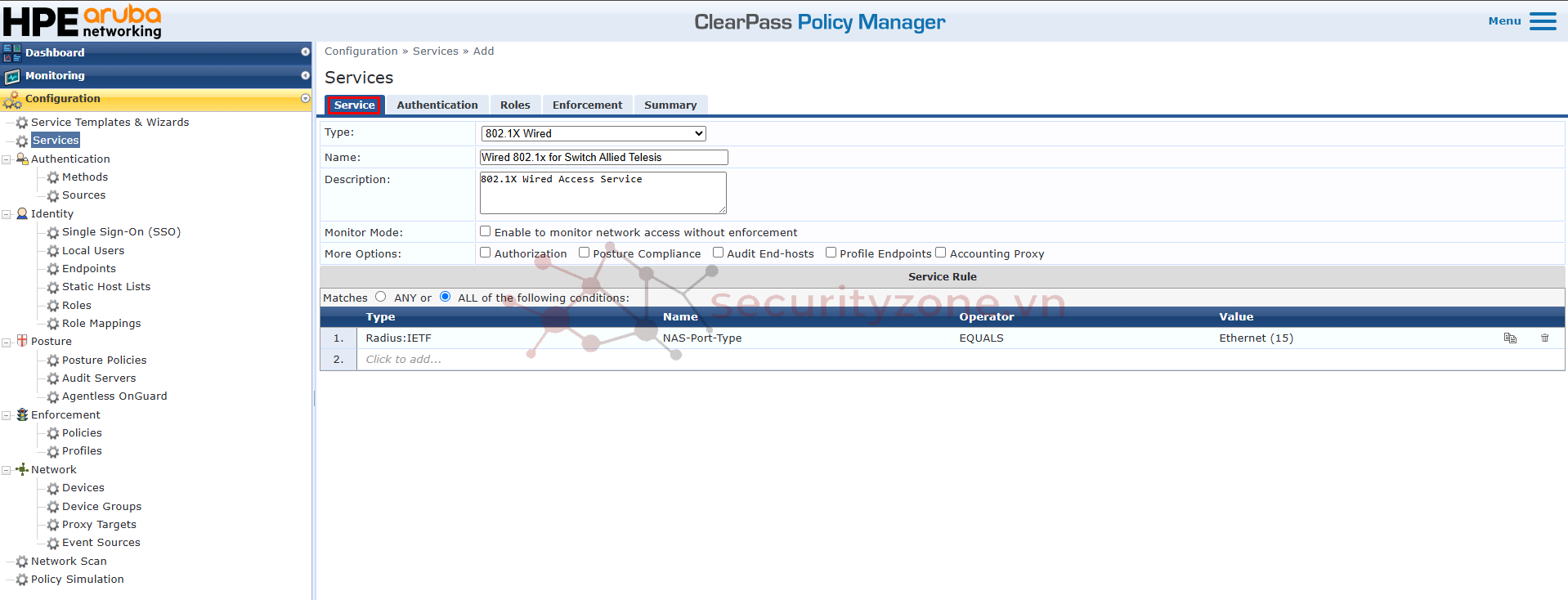

Bước 2: Ở mục Service,

Type: Chọn 802.1x Wired

Name: Đặt tên cho Service

Description: Mô tả Service

Monitor Mode (Options): nope

More Option: nope

Service Rule: Tạo rule cho Service như bên dưới.

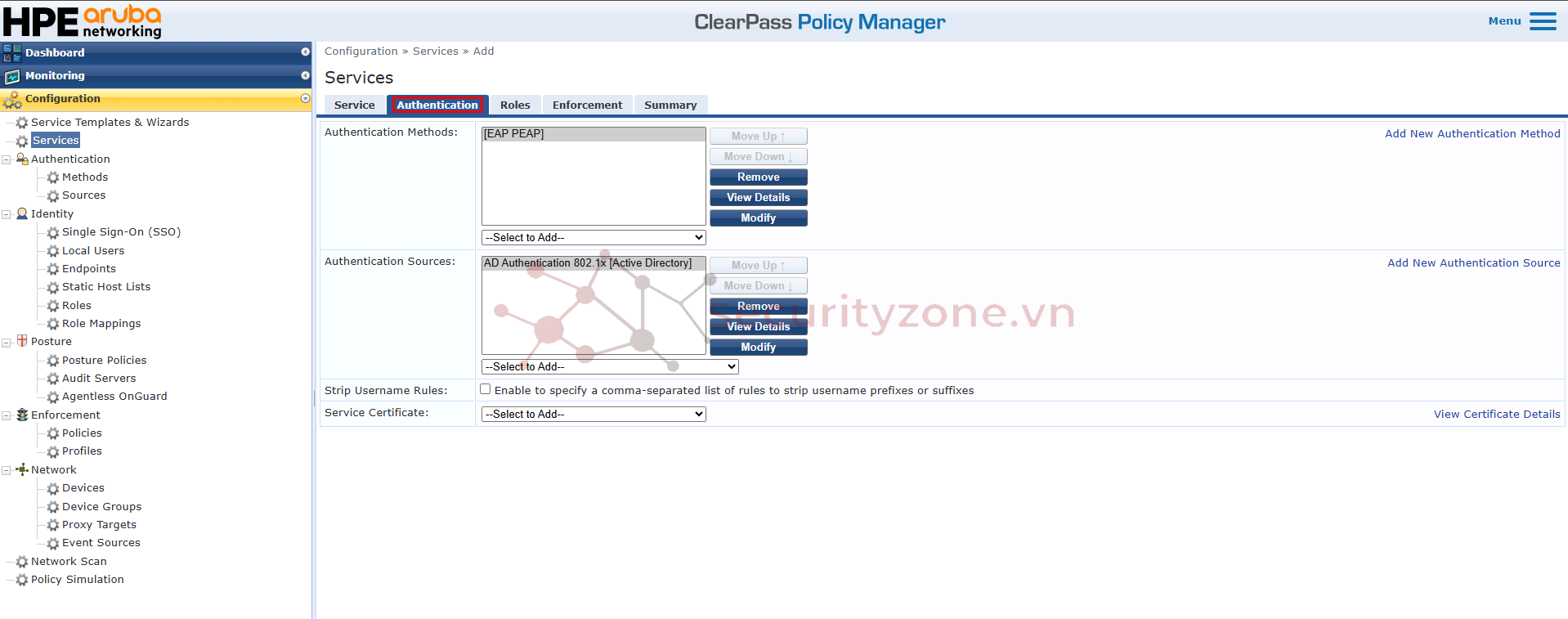

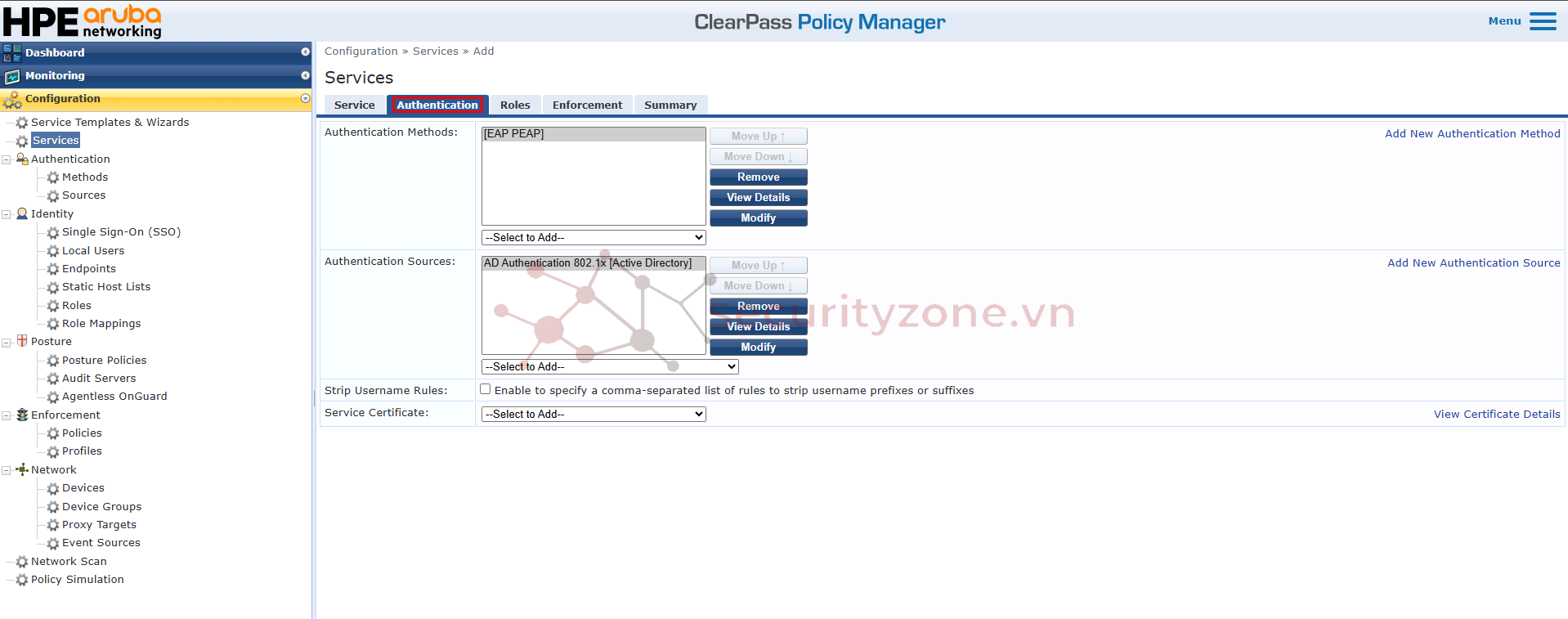

Bước 3: ở mục Authentication,

Authentication Methods: Chọn EAP PEAP

Authentication Sources: chọn Sources vừa tạo ở bước trên

Strip Username Rules: Nope

Service Certificate: Nope

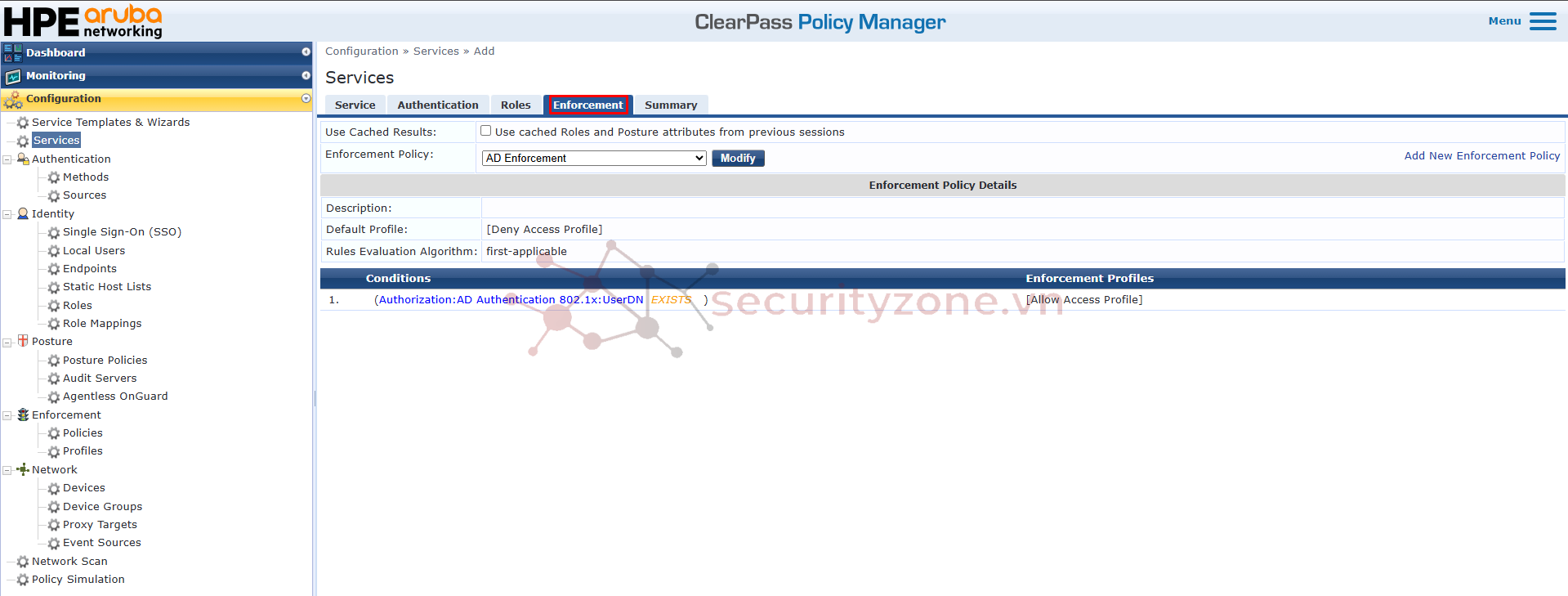

Bước 4: Ở mục Role, để mặc định

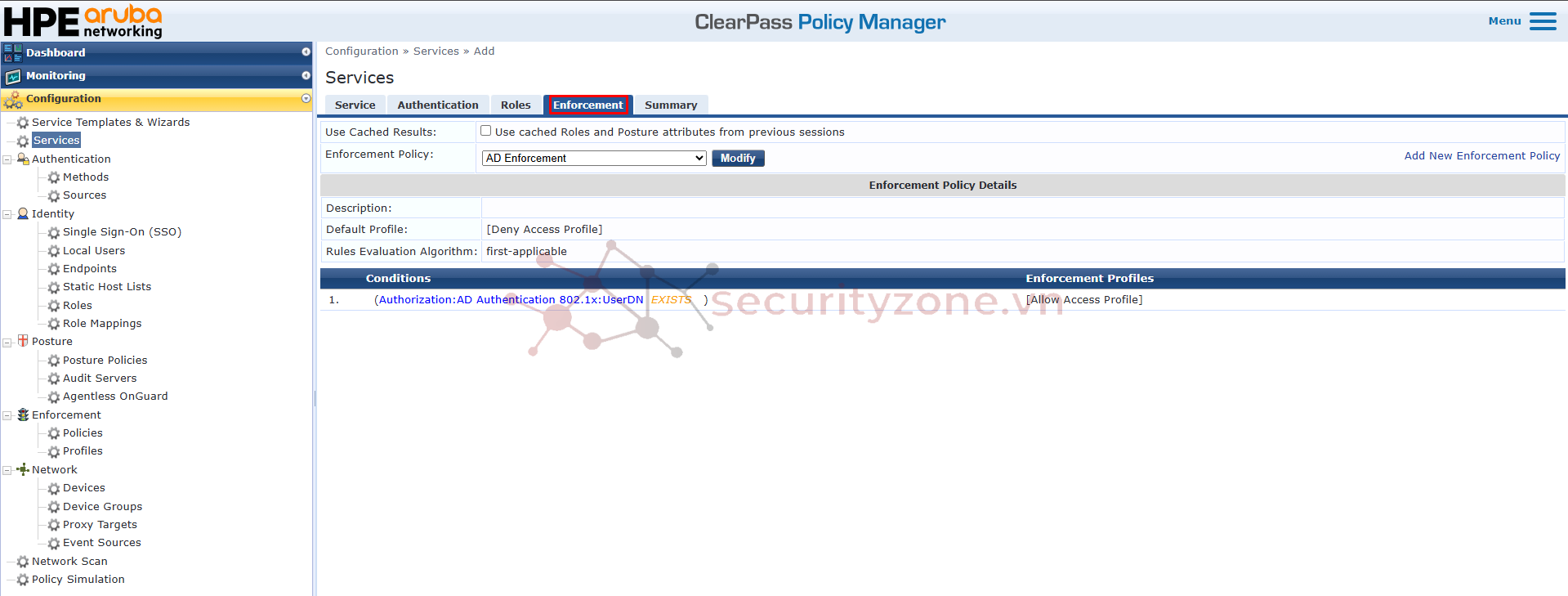

Bước 5: Ở mục Enforcement, Chọn Policy vừa tạo bên trên

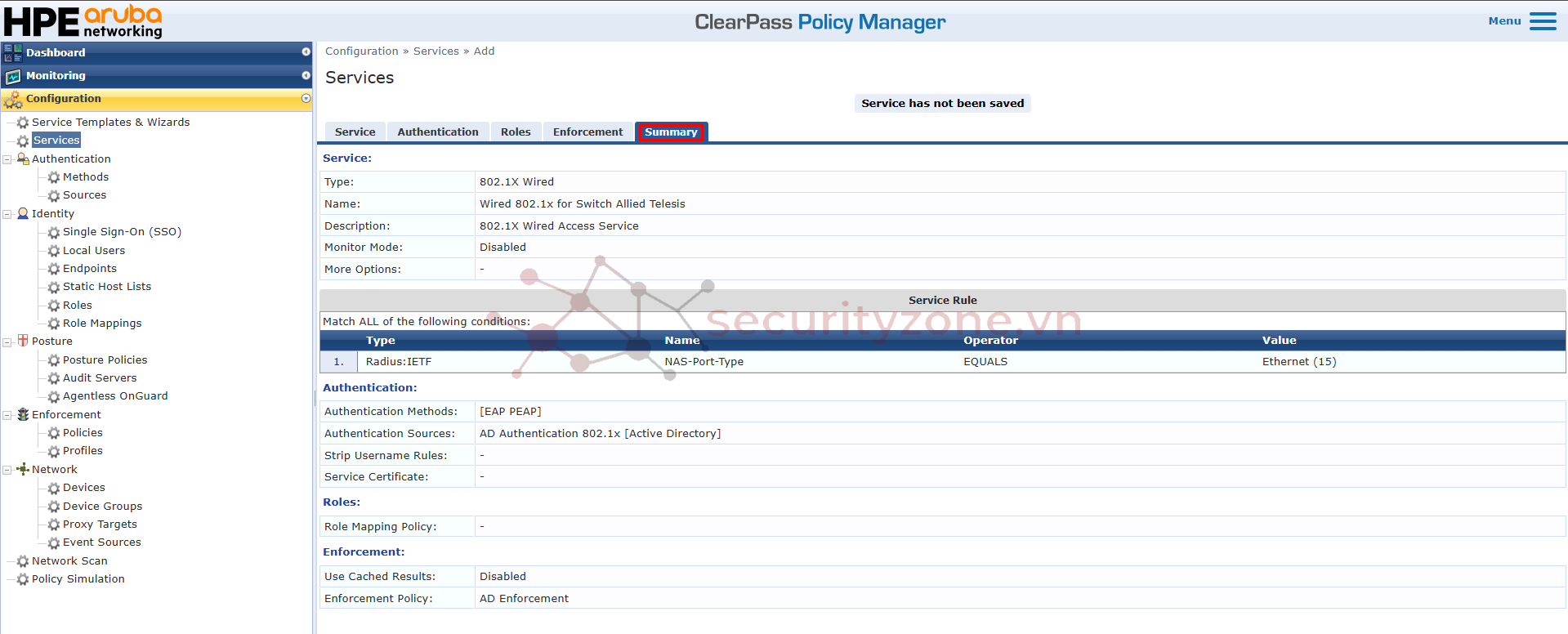

Bước 6: ở mục Summary, kiểm tra thông tin Services. Sau đó, nhấn Save lưu cấu hình

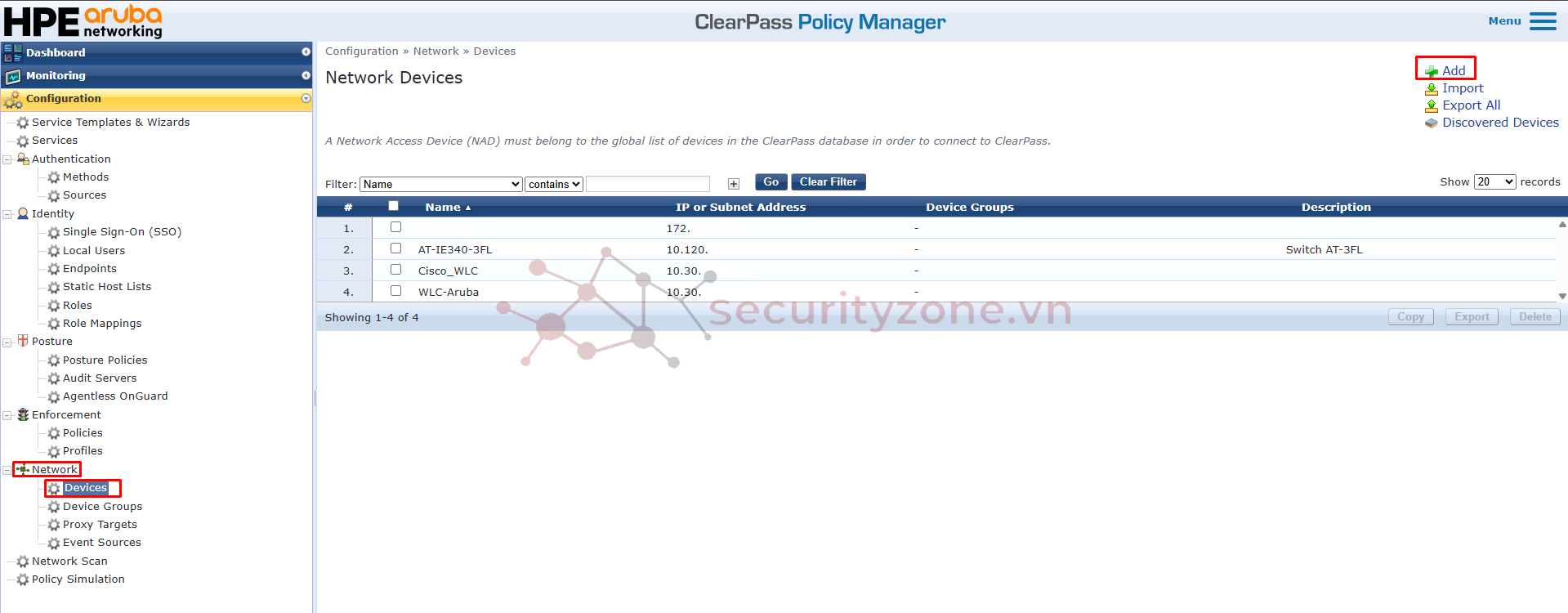

Add Network

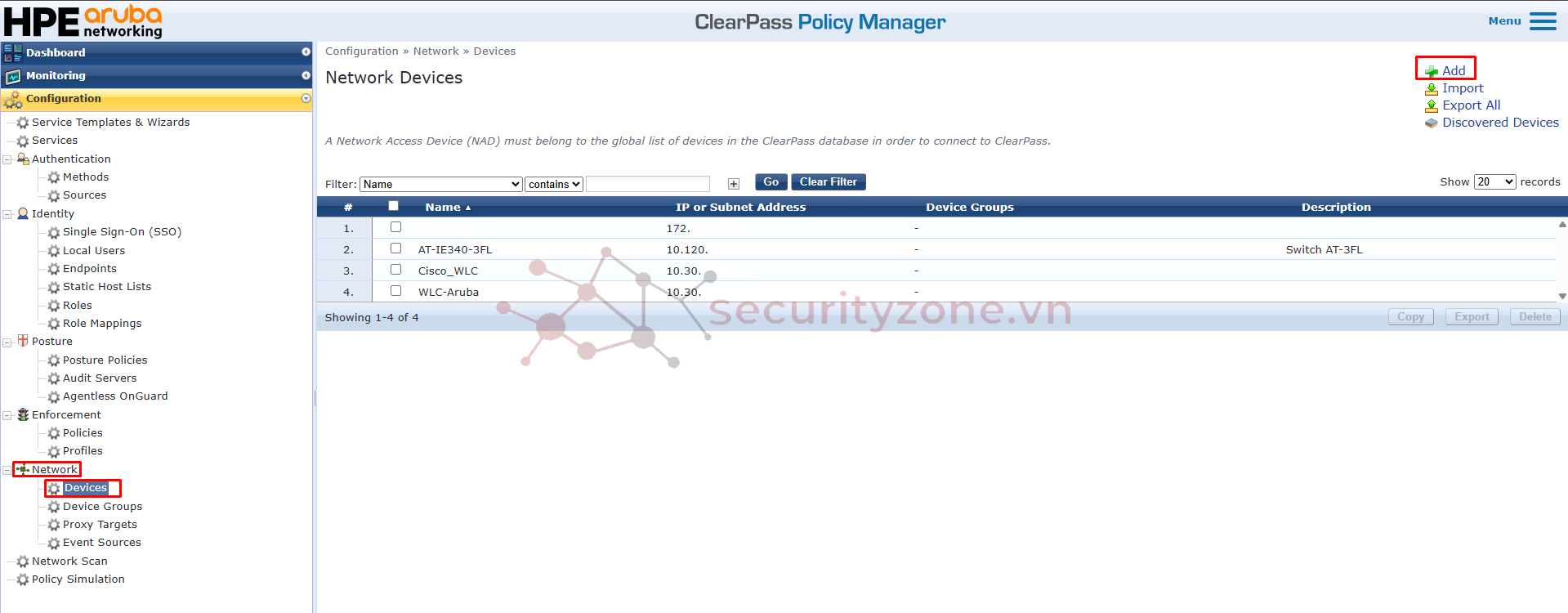

Bước 1: Truy cập GUI > Network > Devices > Add

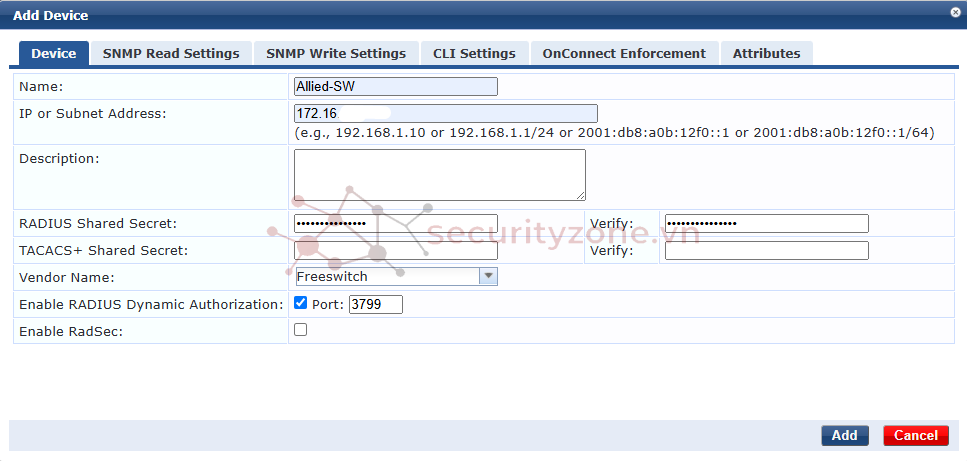

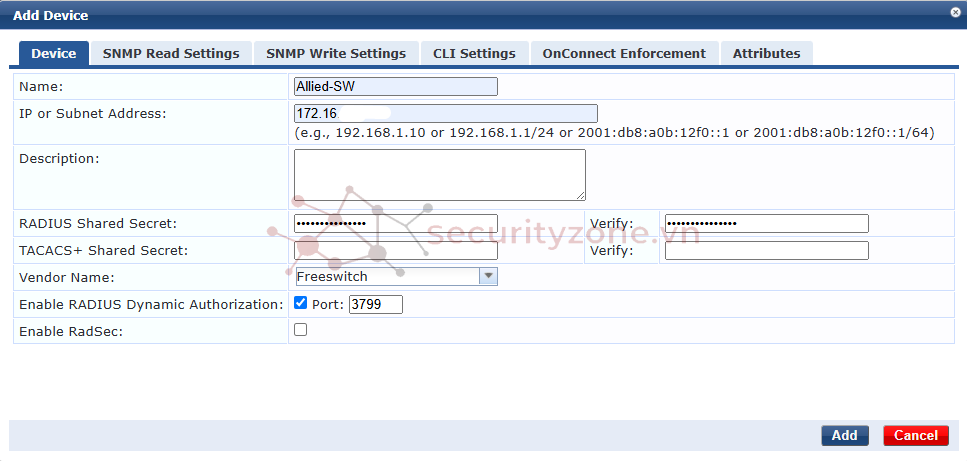

Bước 2: Ở mục Device

Name: Nhập tên device

IP or Subnet Address: Nhập IP Switch

Description: Mô tả thiết bị

Radius Shared Secret: Nhập key Radius trùng với Radius cấu hình trên thiết bị

TACACS+ Shared Secret: Nope

Vendor Name: Do trên Clearpass chưa có update vendor AT nên mình sẽ chọn ở đây là Freeswitch

Enable RADIUS Dynamic Authorization: enable và Port default là 3799

Enable RadSec: Nope

Nhấn Add để thêm thiết bị

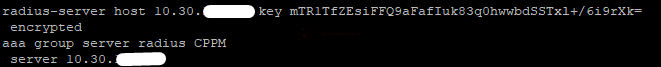

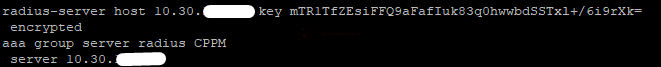

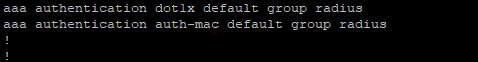

Cấu hình trên Switch

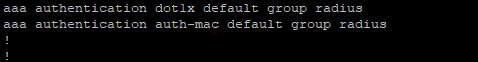

Tiến hành cấu hình thông tin radius server và aaa authen

Lưu ý: bạn phải đặt key giống với lúc bạn add thiết bị vào clearpass

Cấu hình interface port trên Switch

Thực hiện test Service Authen 802.1x

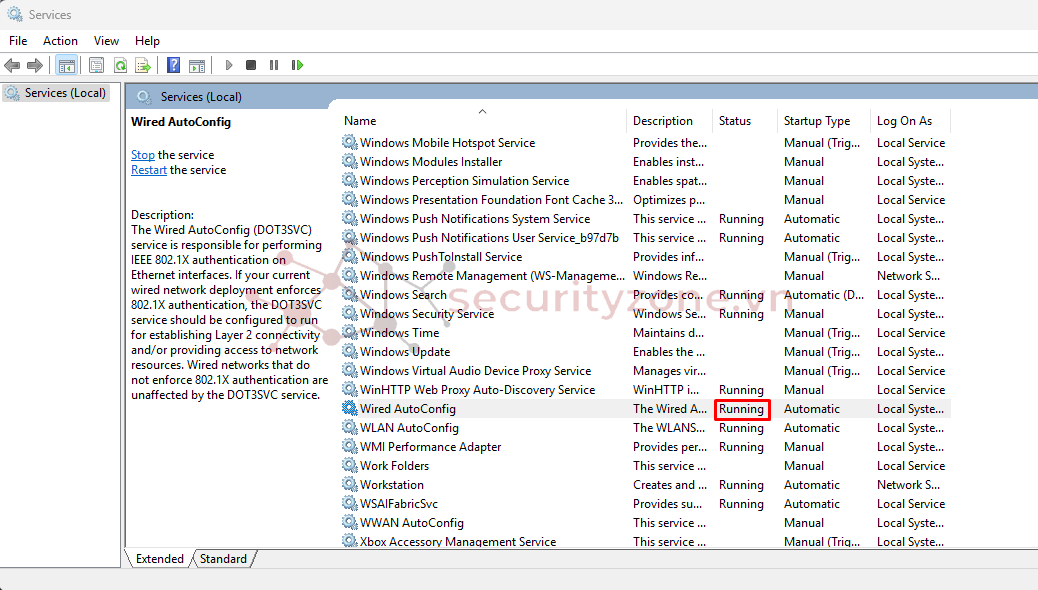

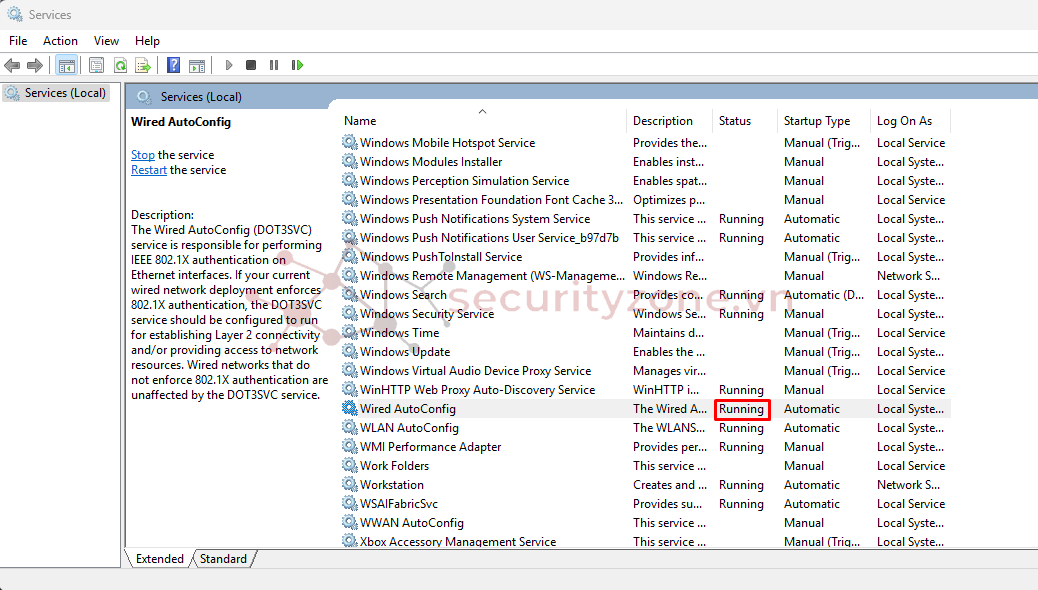

Bước 1: Trên PC, truy cập vào Service > Wired AutoConfig > Start Service

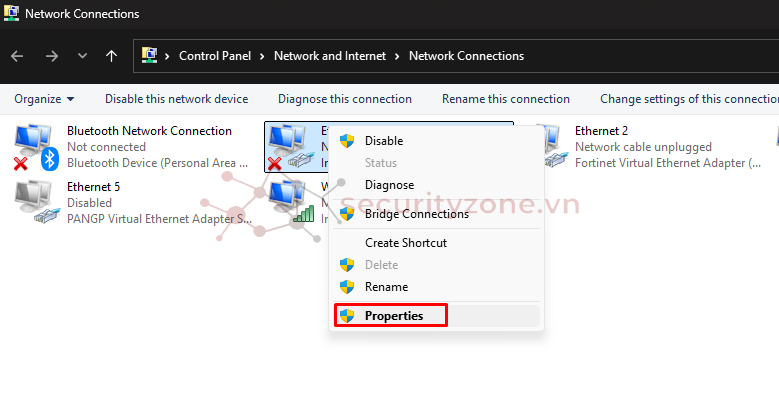

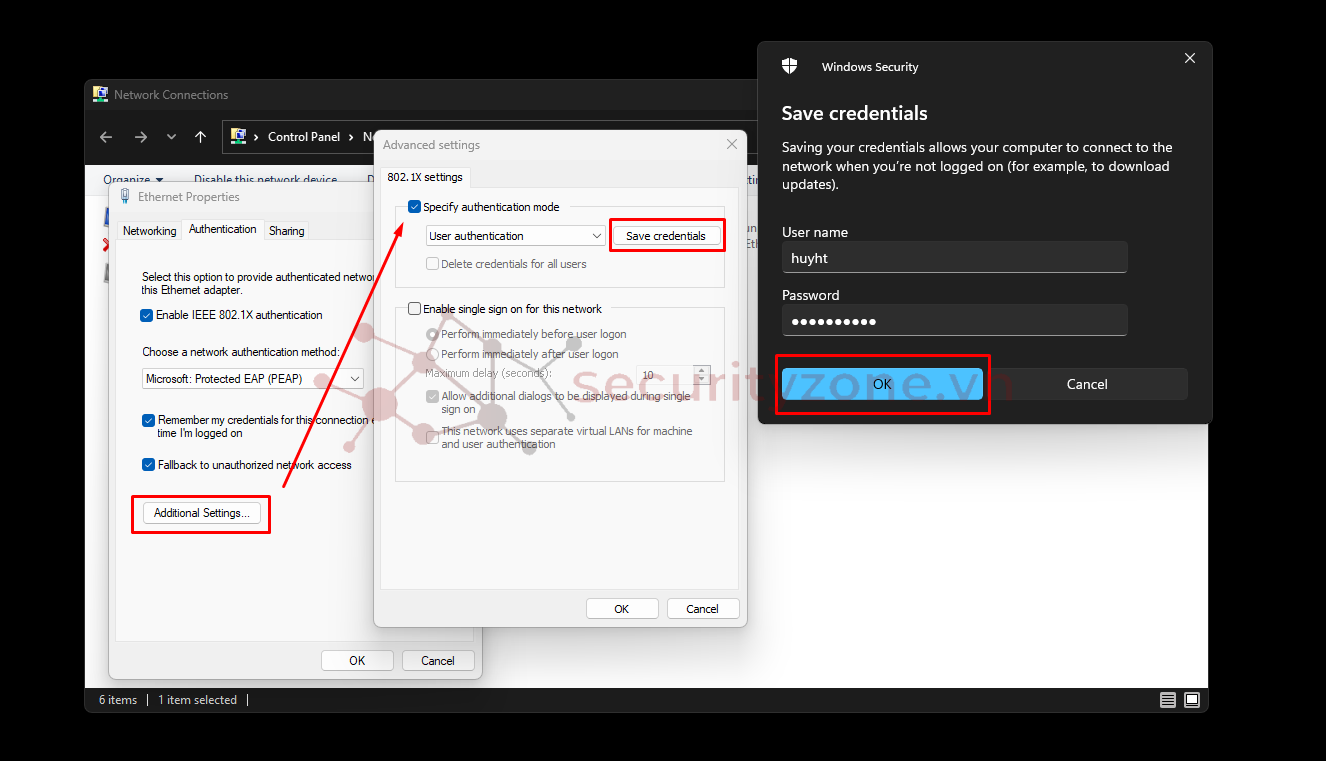

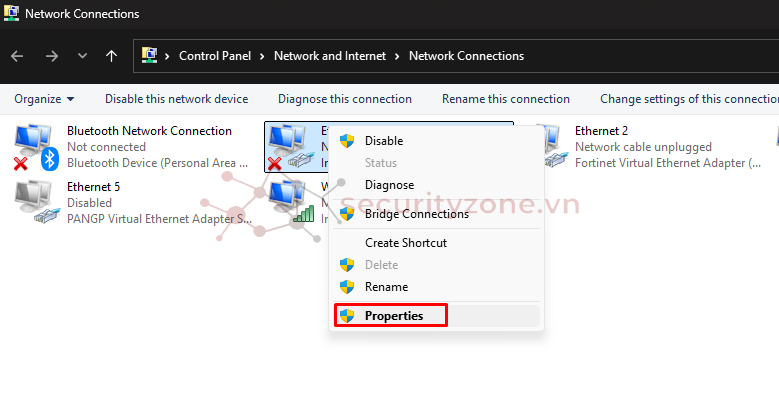

Bước 2: Truy cập vào Control Panel > Network and Internet > Network connections > Properties card mạng LAN PC

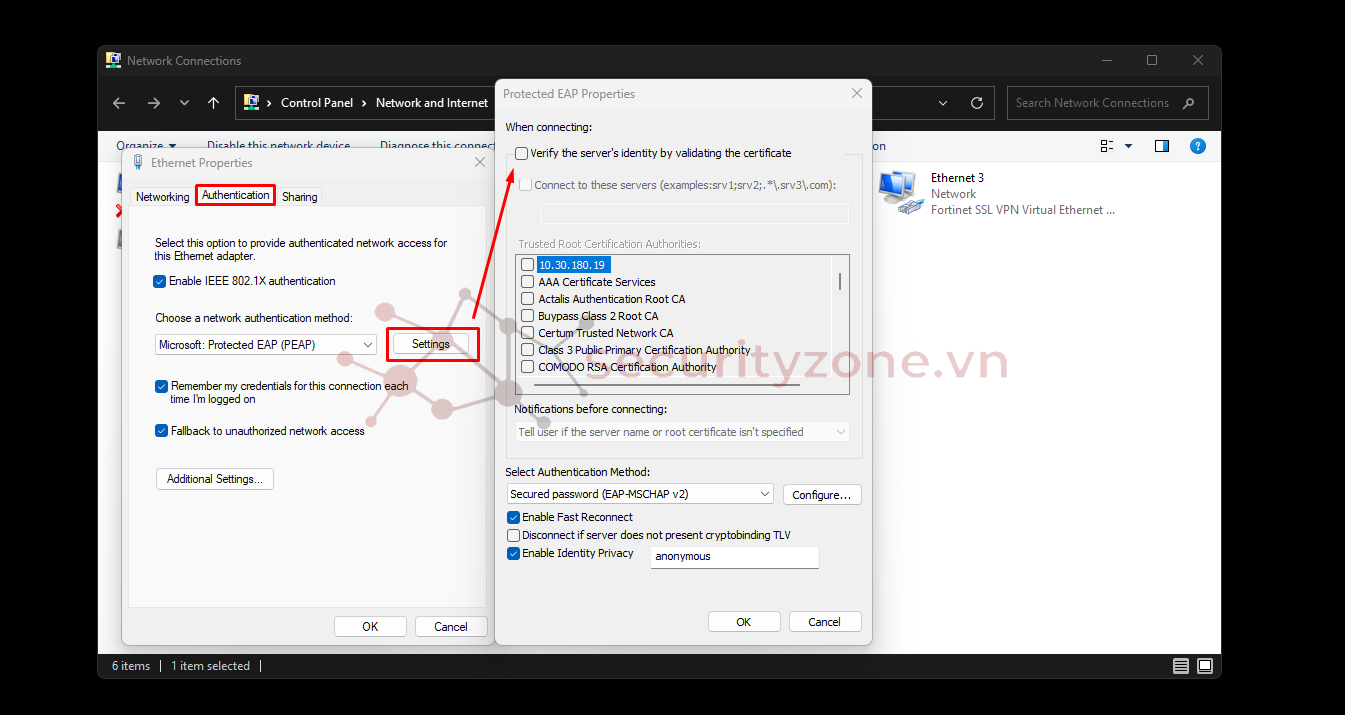

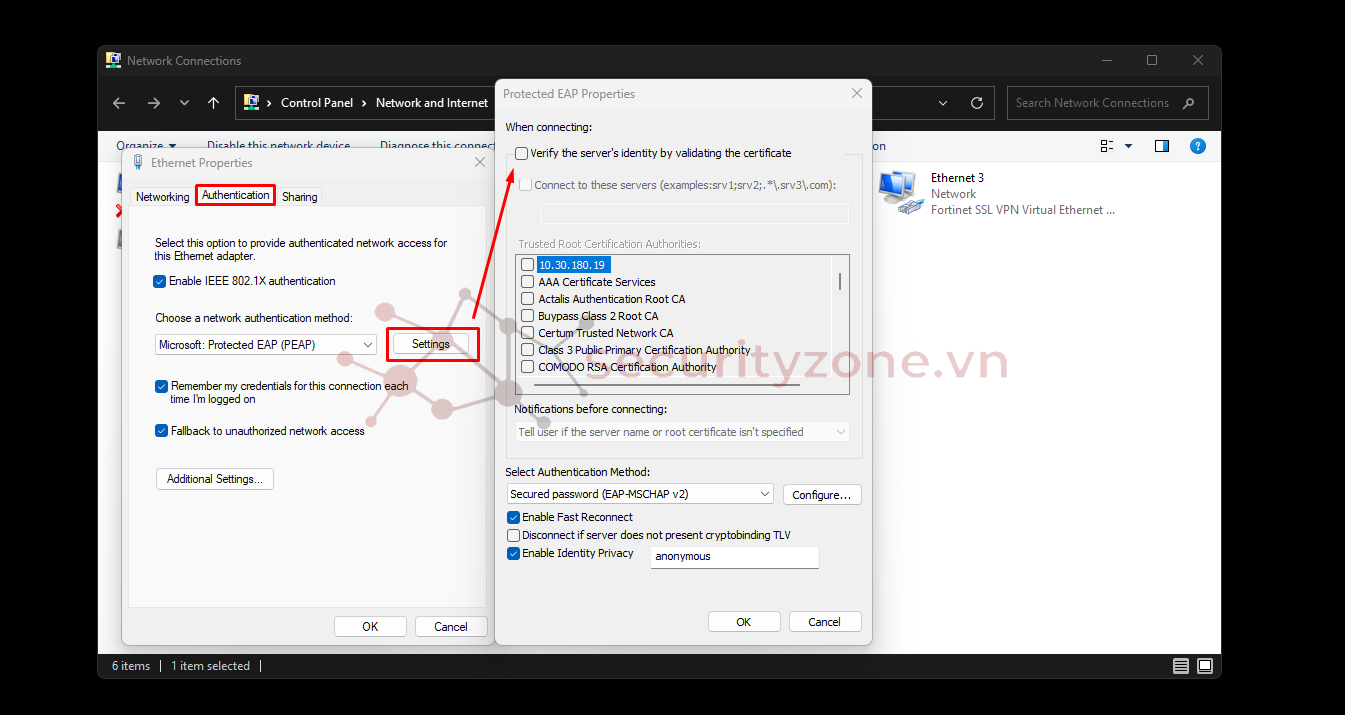

Bước 3: Ở tab Authentication > Setting > disable "Verify the server's identity by validating the certificate"

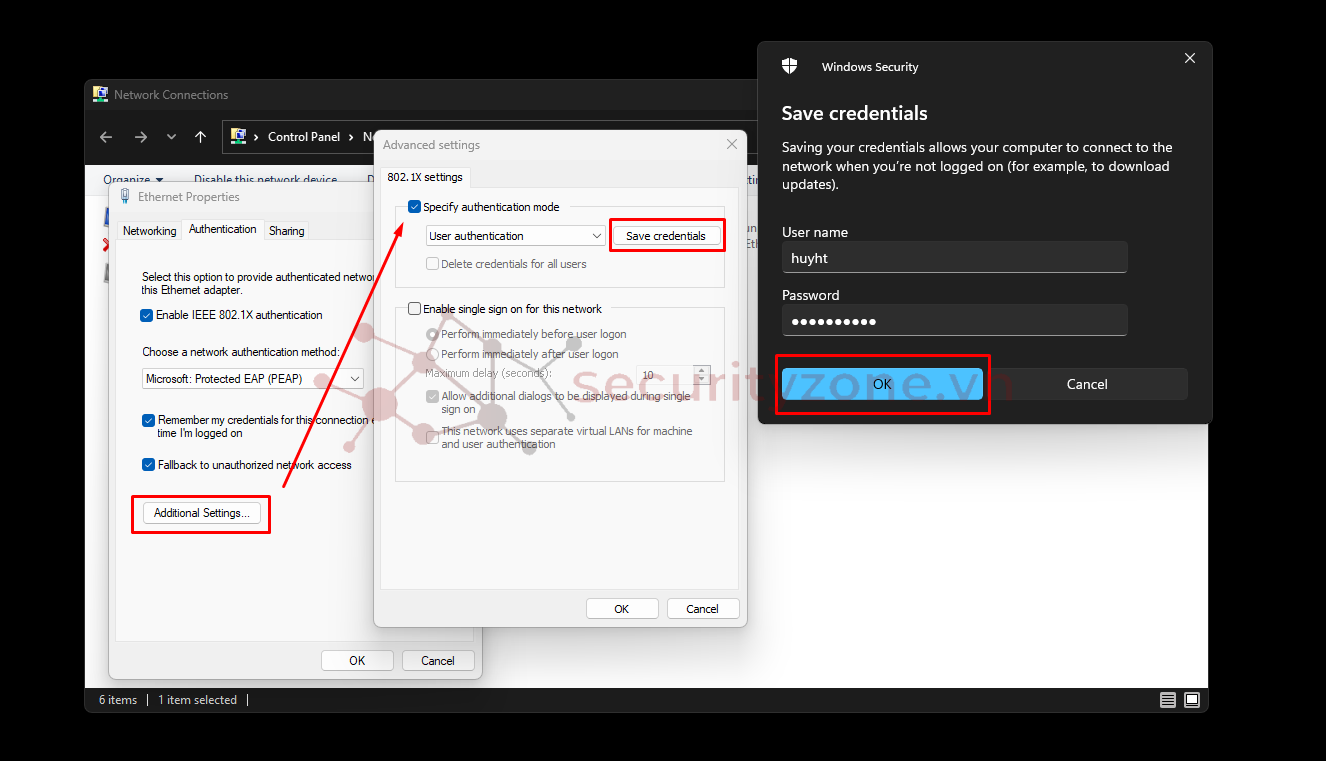

Bước 4: Ở mục Authentication > Additional Settings... > enable Specifi authentication mode > user authentication > Save credentials để lưu thông tin login

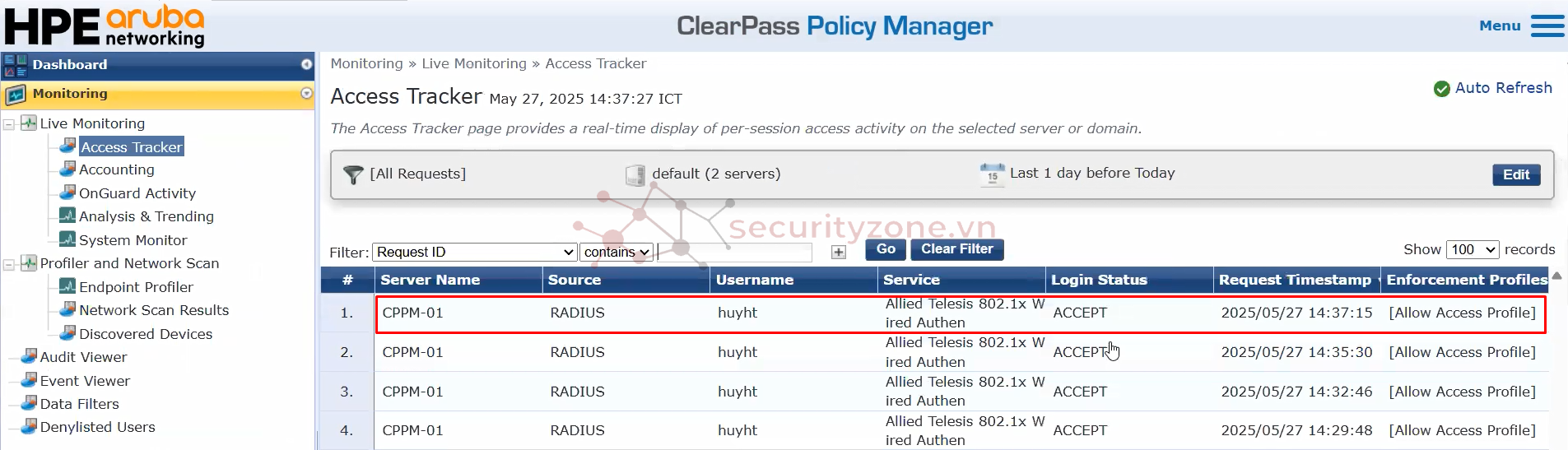

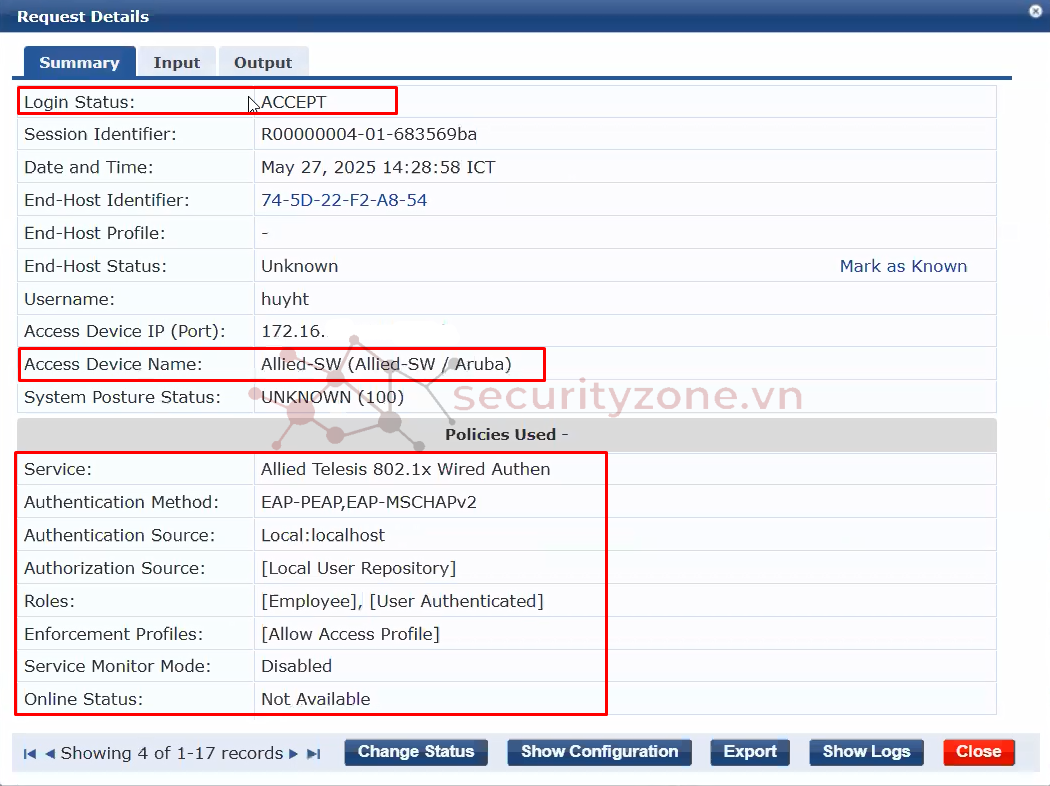

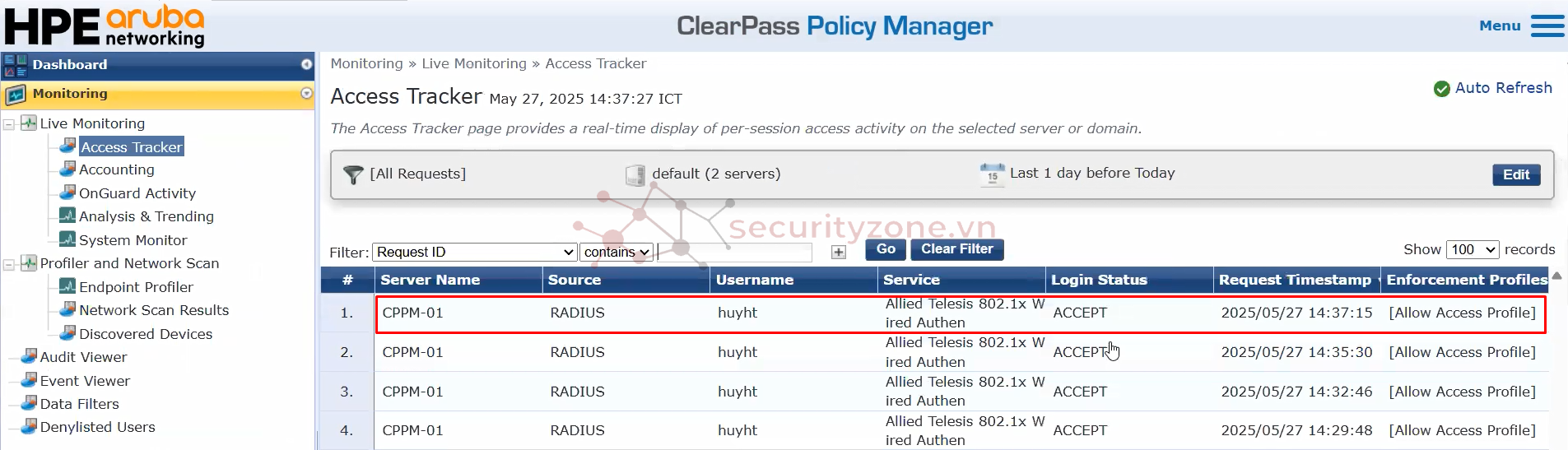

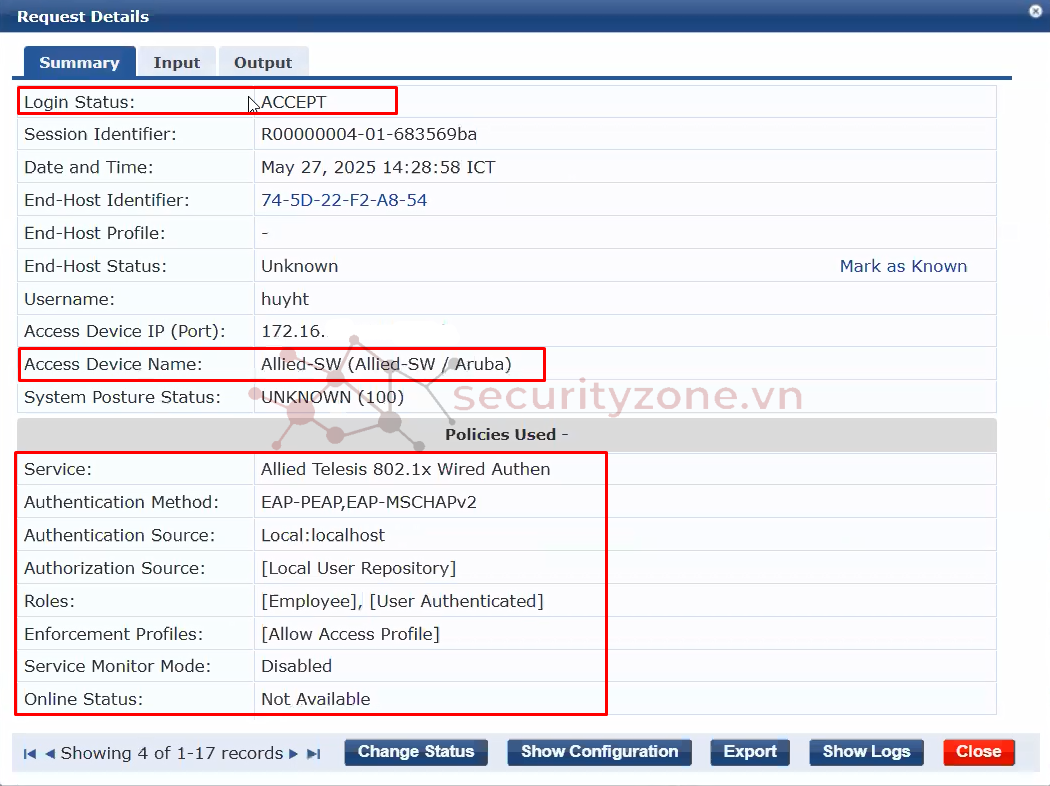

Tiến hành cắm dây từ port Switch đã cấu hình vào máy tính, kiểm tra Access Tracker thấy thông tin hiển thị của người dùng truy cập thông qua authen clearpass

Cảm ơn các bạn đã xem bài viết của mình!!!

Mục lục:

I. Mô tả bài lab

II. Mô hình

III. Cấu hình Clearpass Authen 802.1x với Switch Allied Telesis

I. Mô tả bài lab

Yêu cầu: Xác thực authen 802.1x cho các user tại văn phòng. Bắt buộc user phải nhập account AD của họ để truy cập vào mạng nội bộ.

Mục đích: Cấu hình Clearpass để yêu cầu client xác thực authen 802.1x port LAN trên Switch Allied Telesis với account AD

Hướng xử lý:

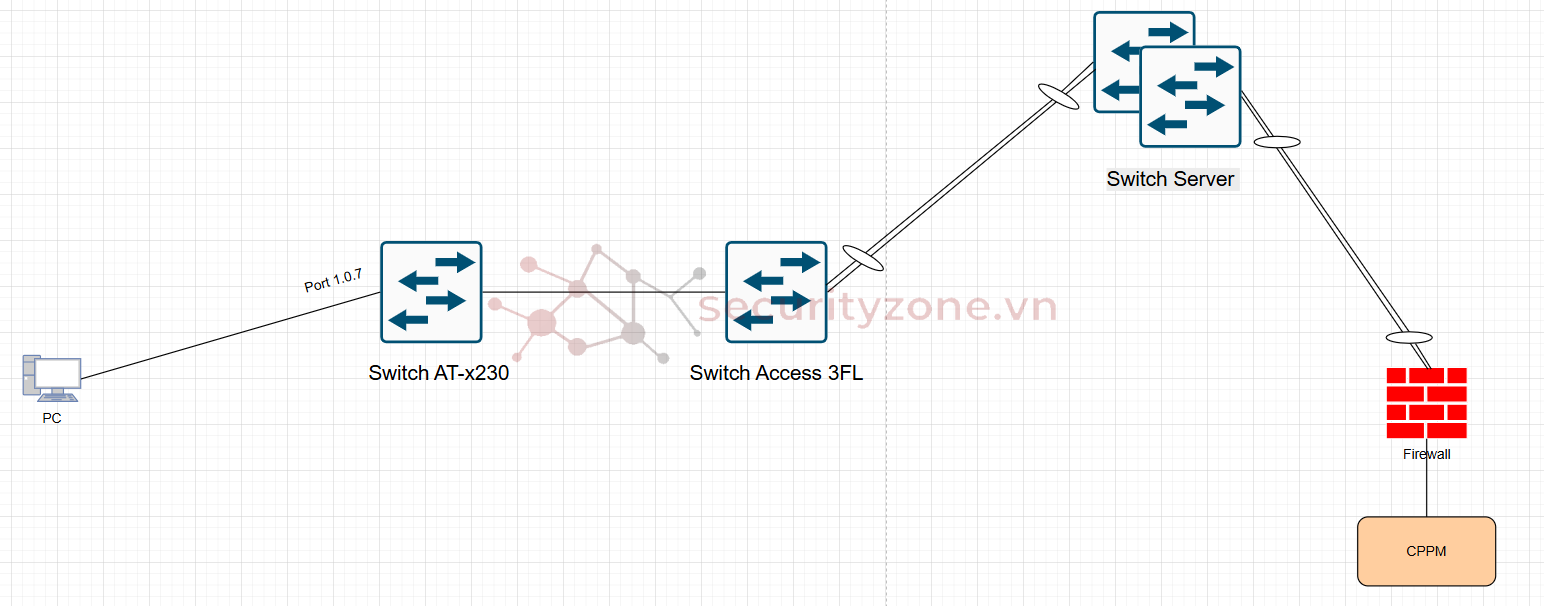

Trên Clearpass, mình sẽ lần lượt cấu hình Source Authen, Service,...

Trên Switch AT, mình sẽ cấu hình Radius Server trỏ về IP Clearpass và cấu hình dot1x trên port LAN cần test

II. Mô hình

III. Cấu hình Clearpass Authen 802.1x với switch Allied Telesis

Cấu hình Source Authentication

Ở đây, mình sẽ tạo Authen Source với thông tin AD (Active Directory)...

Bước 1: Truy cập GUI > Authentication > Sources > Add

Bước 2: Ở mục General

Name: Đặt tên cho Sources

Description: Mô tả nội dung Sources

Type: Chọn Active Directory

Use for Authorization: Enable to use this....

Authorization Sources: chọn Source LDAP Clearpass đã tạo ở bài trước https://securityzone.vn/t/lab-06-hu...h-hop-ldap-server-tren-aruba-clearpass.12405/

Server Timeout: default

Cache Timeout: default

Backup Servers Priority: Tạo thêm server backup...

Bước 3: Ở mục Primary

Hostname: Nhập thông tin hostname or FQDN của domain controller

Connection Security: None

Port: 389 default

Bind DN: Nhập thông tin bind DN trên domain controller

Bind Password: Nhập password của domain controller

Base DN: Chọn Search Base DN, sau đó chọn thông tin Base DN phù hợp.

Search Scope: Thiết lập này được sử dụng để truy vấn người dùng hoặc máy tính được cung cấp một thuộc tính duy nhất cho bản ghi đó trong LDAP / AD. Ở đây, mình chọn Subtree Search

Base Object Search: Tìm kiếm ở cấp độ Base DN

One Level Search: tìm kiếm tới một cấp thấp hơn trực tiếp của Base DN.

Subtree Search: tìm kiếm toàn bộ subtree theo Base DN.

LDAP Referrals: tự động theo dõi các giới thiệu được trả về bởi máy chủ thư mục của bạn trong kết quả tìm kiếm.

Bind User: để xác thực người dùng bằng cách thực hiện thao tác liên kết trên thư mục bằng thông tin xác thực (tên người dùng và mật khẩu) thu được trong quá trình xác thực.

Password Attribute: nhập thông tin password

Password Type: Chọn Cleartext

Password header: để mặc định

User Certificate: nhập thông tin cert trong hồ sơ của user, từ đó có thể lấy được chứng chỉ người dùng

Special Character Handling for LDAP Query: Enable để cho phép LDAP query xử lý các ký tự đặc biệt trong Distinguished Name của người dùng, chẳng hạn như dấu gạch chéo đen, dấu phẩy, dấu ngoặc vuông hoặc dấu ngoặc đơn. Cài đặt này được bật theo mặc định.

Bước 4: Ở mục Attributes, Kiểm tra thông tin các thuộc tính. Nhấn Save để lưu thông tin

Cấu hình Enforcement Policies

Bước 1: Truy cập GUI > Enforcement > Policies > Add

Bước 2: Ở mục Enforcement

Name: Đặt tên Policy

Description: Mô tả nội dung Policy

Enforcement Type: RADIUS

Default Profile: Chọn profile mặc định của Clearpass

Bước 3: Ở mục Rules,

Cấu hình thêm Rule như hình bên dưới

Bước 4: ở mục Summary, kiểm tra thông tin cấu hình

Cấu hình Services

Bước 1: Truy cập GUI > Services > Add

Bước 2: Ở mục Service,

Type: Chọn 802.1x Wired

Name: Đặt tên cho Service

Description: Mô tả Service

Monitor Mode (Options): nope

More Option: nope

Service Rule: Tạo rule cho Service như bên dưới.

Bước 3: ở mục Authentication,

Authentication Methods: Chọn EAP PEAP

Authentication Sources: chọn Sources vừa tạo ở bước trên

Strip Username Rules: Nope

Service Certificate: Nope

Bước 4: Ở mục Role, để mặc định

Bước 5: Ở mục Enforcement, Chọn Policy vừa tạo bên trên

Bước 6: ở mục Summary, kiểm tra thông tin Services. Sau đó, nhấn Save lưu cấu hình

Add Network

Bước 1: Truy cập GUI > Network > Devices > Add

Bước 2: Ở mục Device

Name: Nhập tên device

IP or Subnet Address: Nhập IP Switch

Description: Mô tả thiết bị

Radius Shared Secret: Nhập key Radius trùng với Radius cấu hình trên thiết bị

TACACS+ Shared Secret: Nope

Vendor Name: Do trên Clearpass chưa có update vendor AT nên mình sẽ chọn ở đây là Freeswitch

Enable RADIUS Dynamic Authorization: enable và Port default là 3799

Enable RadSec: Nope

Nhấn Add để thêm thiết bị

Cấu hình trên Switch

Tiến hành cấu hình thông tin radius server và aaa authen

Lưu ý: bạn phải đặt key giống với lúc bạn add thiết bị vào clearpass

Cấu hình interface port trên Switch

Thực hiện test Service Authen 802.1x

Bước 1: Trên PC, truy cập vào Service > Wired AutoConfig > Start Service

Bước 2: Truy cập vào Control Panel > Network and Internet > Network connections > Properties card mạng LAN PC

Bước 3: Ở tab Authentication > Setting > disable "Verify the server's identity by validating the certificate"

Bước 4: Ở mục Authentication > Additional Settings... > enable Specifi authentication mode > user authentication > Save credentials để lưu thông tin login

Tiến hành cắm dây từ port Switch đã cấu hình vào máy tính, kiểm tra Access Tracker thấy thông tin hiển thị của người dùng truy cập thông qua authen clearpass

Cảm ơn các bạn đã xem bài viết của mình!!!

Đính kèm

Sửa lần cuối:

Bài viết liên quan

Được quan tâm

Bài viết mới