AnhTuIS

Intern

Cấu hình tích hợp với Active Directory (AD), LDAP, VLAN và RADIUS trên Forescout

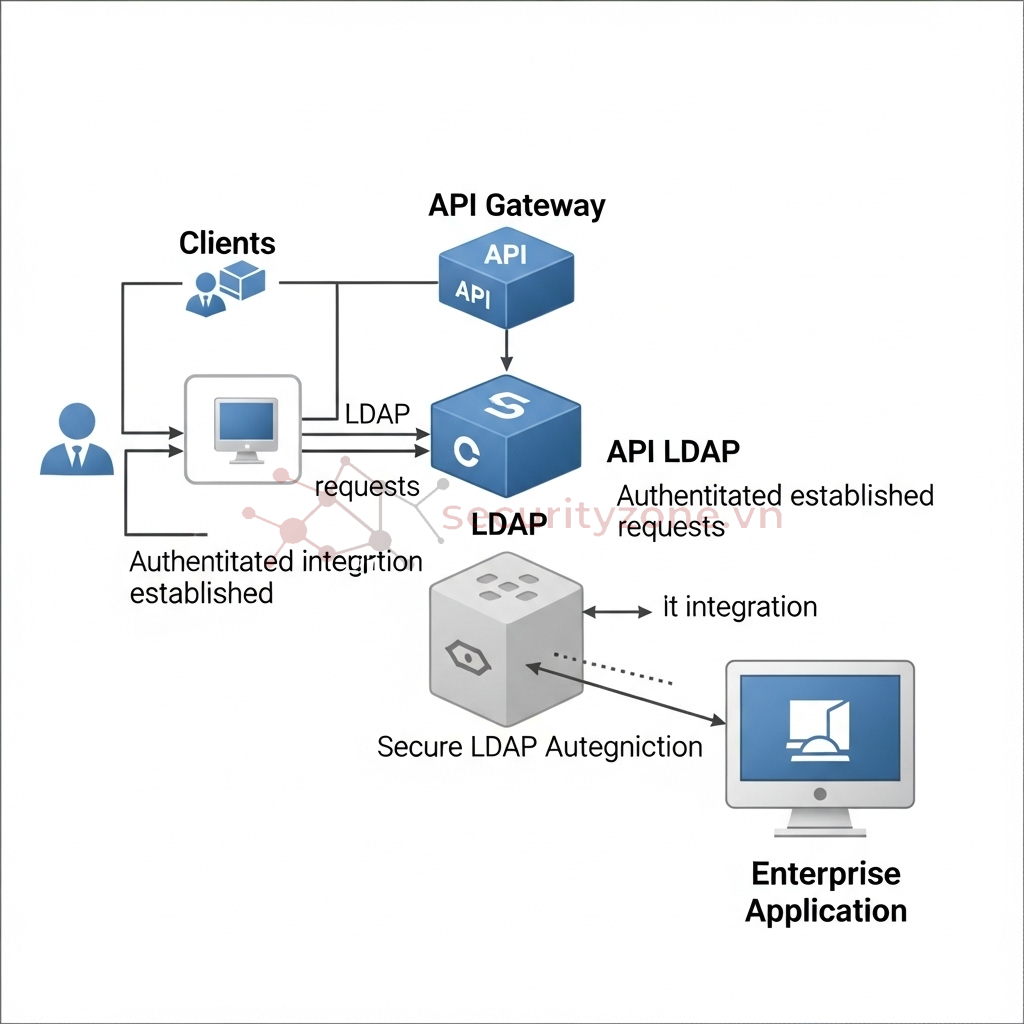

Để triển khai chính sách kiểm soát truy cập theo người dùng một cách chặt chẽ và linh hoạt, việc tích hợp Forescout với các thành phần hạ tầng như Active Directory (AD), LDAP, VLAN và RADIUS là bước không thể thiếu. Những thành phần này đóng vai trò nền tảng trong việc xác thực, phân quyền và điều khiển quyền truy cập của người dùng và thiết bị vào hệ thống mạng.

- AD/LDAP giúp Forescout truy vấn danh tính người dùng, nhóm, OU – từ đó cho phép định danh chính xác ai đang sử dụng thiết bị nào.

- RADIUS đóng vai trò là giao thức trung gian giữa thiết bị mạng (switch, controller Wi-Fi…) và hệ thống xác thực trung tâm (AD/LDAP), hỗ trợ xác thực 802.1X.

- VLAN là công cụ thực thi chính sách sau xác thực, dùng để cách ly thiết bị theo nhóm, phân quyền truy cập hoặc cô lập thiết bị vi phạm.

- Cấu hình tích hợp Forescout với AD/LDAP để định danh người dùng

- Thiết lập RADIUS để xác thực truy cập mạng

- Áp dụng chính sách điều khiển VLAN động dựa trên profile người dùng hoặc thiết bị

Mục lục:

I. Giới thiệu về AD và LDAP

1. Active Directory (AD)

- Active Directory là dịch vụ thư mục (directory service) do Microsoft phát triển, được sử dụng rộng rãi trong các hệ thống doanh nghiệp để quản lý người dùng, thiết bị, quyền truy cập và chính sách bảo mật trong môi trường Windows. AD tổ chức dữ liệu theo dạng cây phân cấp gồm các đối tượng như user, group, computer và OU (Organizational Unit).Các chức năng chính của AD:

- Xác thực người dùng và máy tính

- Quản lý tập trung tài khoản, nhóm, và quyền truy cập

- Cung cấp nền tảng cho các dịch vụ như Group Policy, DNS tích hợp, và Kerberos

2. LDAP (Lightweight Directory Access Protocol)

- LDAP là giao thức chuẩn dùng để truy cập và truy vấn thông tin trong dịch vụ thư mục, bao gồm cả Active Directory và các hệ thống tương đương (OpenLDAP, Oracle Directory, v.v.). LDAP sử dụng cấu trúc dạng cây và cho phép ứng dụng bên thứ ba – như Forescout – truy cập thông tin người dùng, nhóm, OU... để phục vụ cho việc xác thực và phân quyền.Trong bối cảnh Forescout:

- LDAP là giao thức trung gian để Forescout giao tiếp với AD

- Forescout sử dụng LDAP để truy vấn thông tin user, kiểm tra nhóm, và thực hiện các rule phân loại thiết bị theo danh tính người dùng

II. Cấu hình tích hợp Forescout (AD, LDAP, RADIUS, VLAN).

1. Tích hợp LDAP

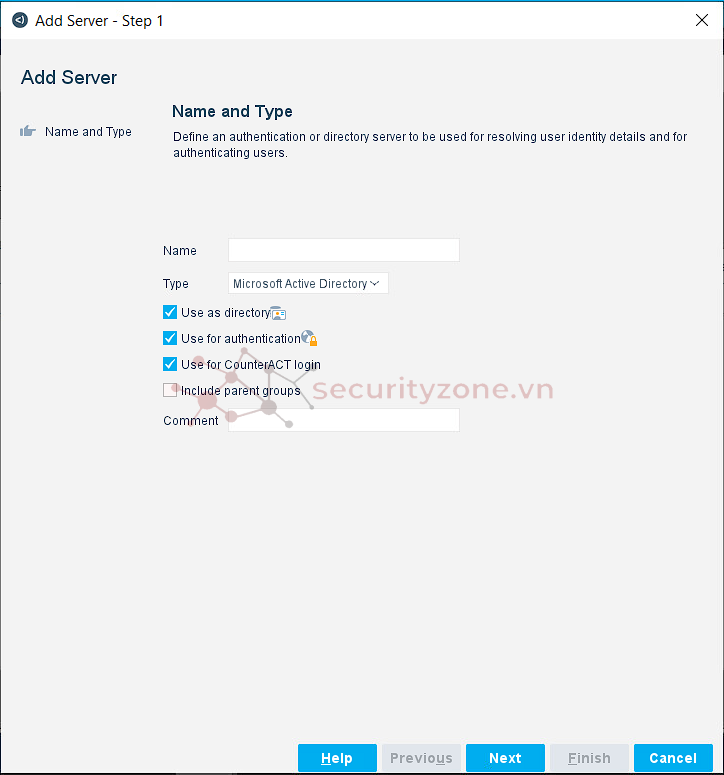

- Vào Tool -> Options -> User Directory -> Nhấn Add để thêm Server. Giao diện như hình bên dưới

- Các tùy chọn checkbox:

- Use as directory: Máy chủ này sẽ được sử dụng để truy vấn thông tin thư mục (directory information) như chi tiết người dùng hoặc nhóm từ Active Directory.

- Use for authentication: Máy chủ này cũng sẽ được sử dụng để xác thực người dùng (authentication) khi họ đăng nhập hoặc thực hiện các hành động yêu cầu xác thực.

- Use for CounterACT login: Cho phép sử dụng máy chủ này để xác thực đăng nhập vào giao diện quản trị của CounterACT.

- Include parent groups: Bao gồm các nhóm cha (parent groups) của người dùng trong quá trình truy vấn, hữu ích khi quản lý các nhóm lồng nhau trong AD.

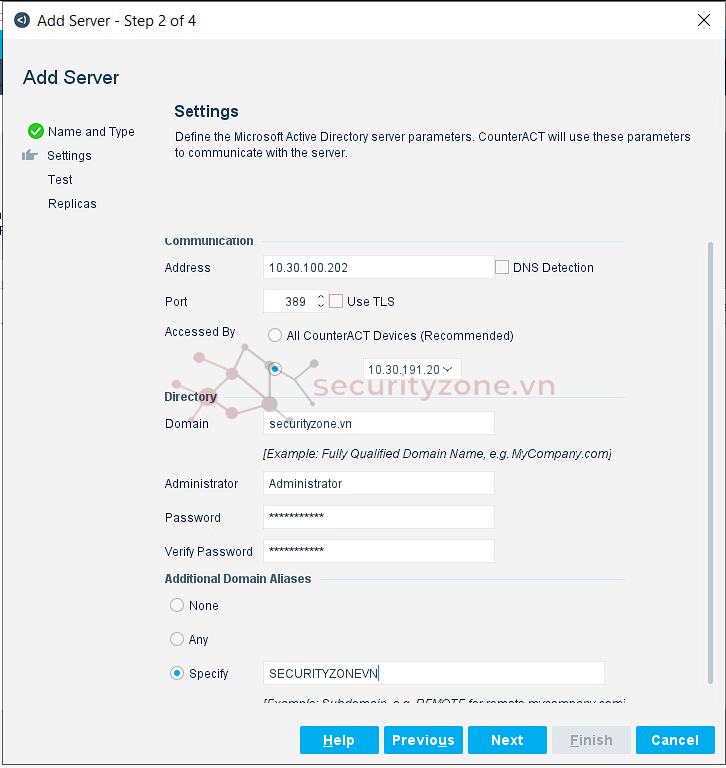

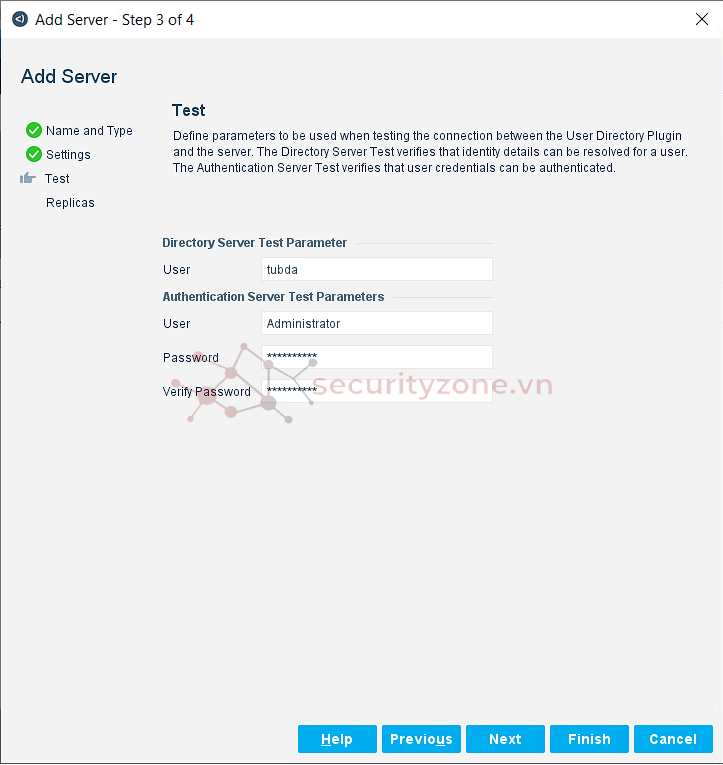

- Bước 2: Điền các trường thông tin

- Address: Nhập địa chỉ IP của máy chủ Active Directory.

- Port: Cổng kết nối (mặc định 636), tích "Use TLS" để bật mã hóa. Hoặc không tích để dùng port 389

- Accessed By: Chọn "All CounterACT Devices" (khuyến nghị) hoặc chọn thiết bị Forescout cụ thể.

- Domain: Nhập tên miền, ví dụ: securityzone.vn.

- Administrator: Nhập tên tài khoản quản trị viên AD.

- Password: Nhập mật khẩu của tài khoản quản trị viên.

- Verify Password: Nhập lại mật khẩu để xác nhận.

- Additional Domain Aliases: Chọn Specify và nhập NetBIOS của máy chủ vào

2. Join Domain và cấu hình RADIUS

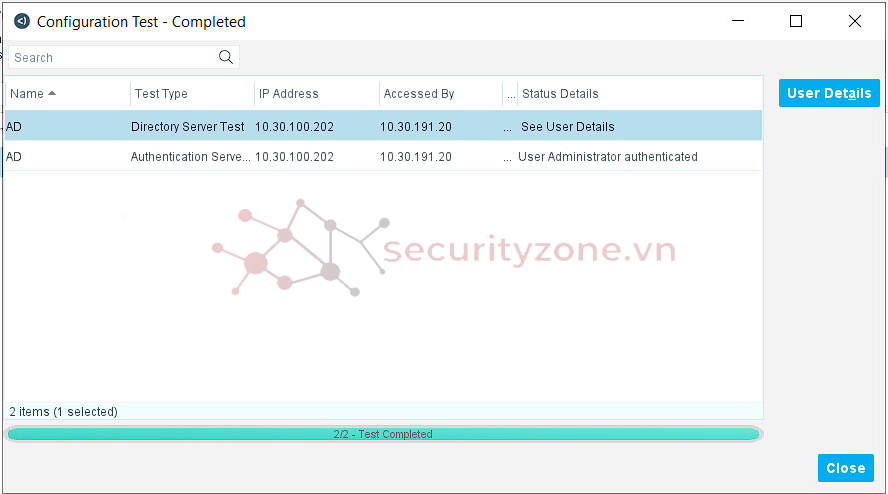

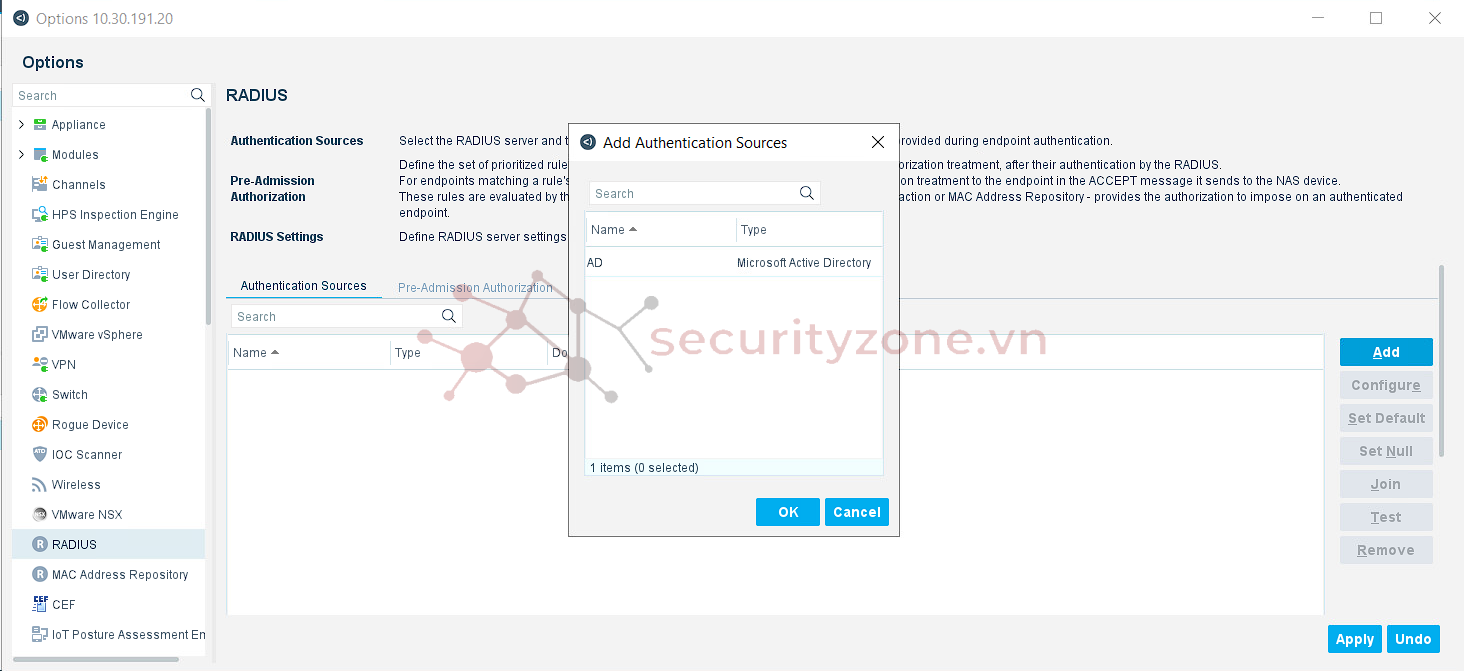

- Bước 1: Vào Tool -> Options -> RADIUS -> Nhấn Add để thêm Nguồn xác thực RADIUS

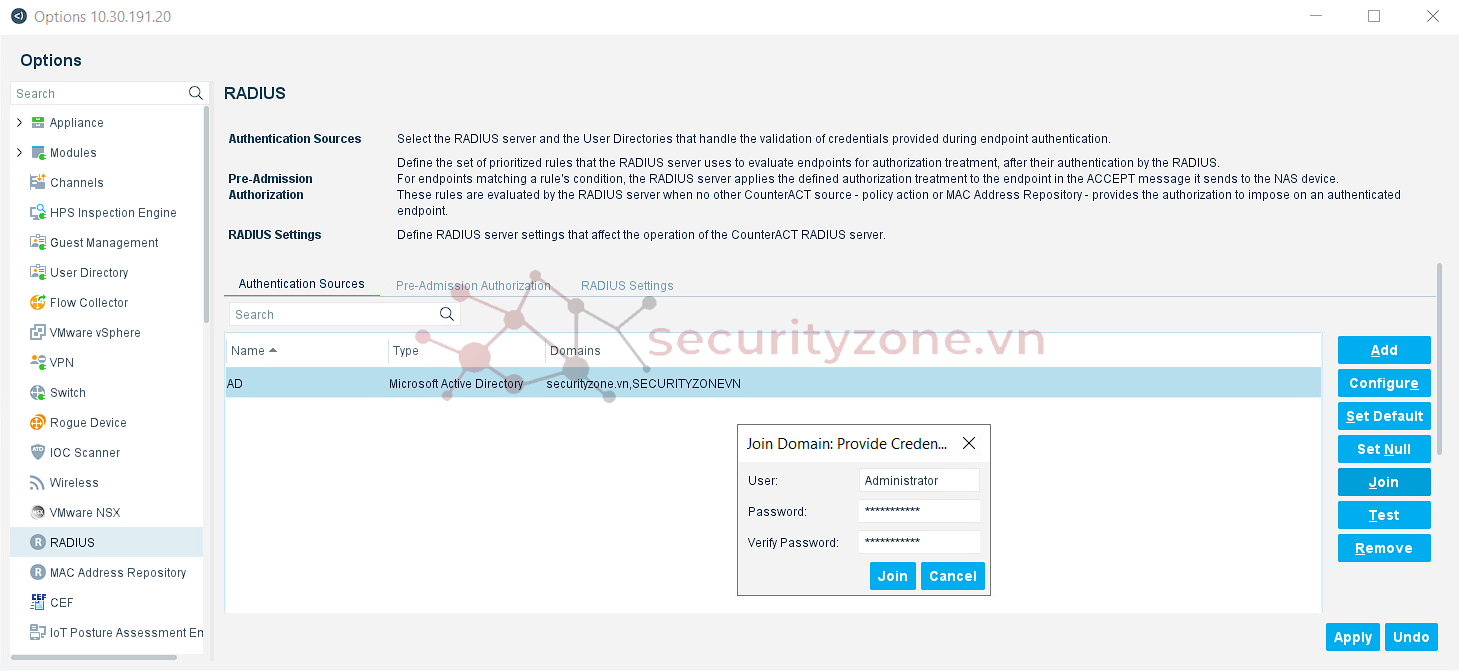

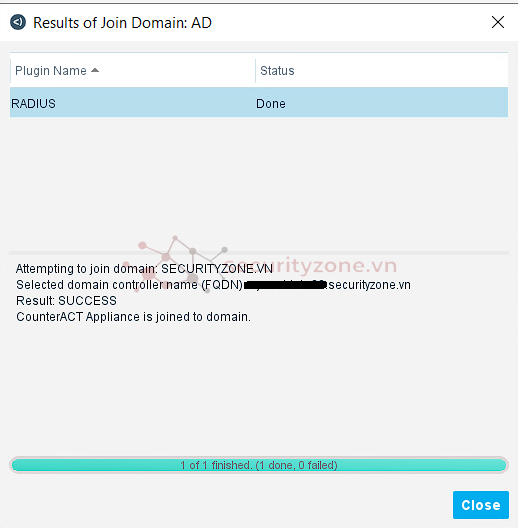

- Bước 2: Nhấn Join và nhập tài khoản quản trị AD, Nhấn YES để tiếp tục khi điền xong tài khoản

3. Cấu hình thêm VLAN

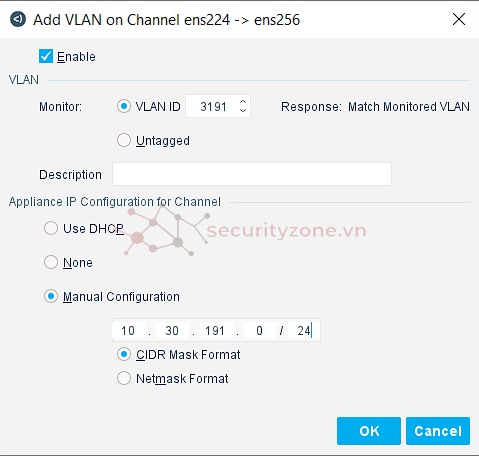

Vào Tool -> Options -> Channel -> Vlan -> Add. Popup Add Vlan hiện ra như sau

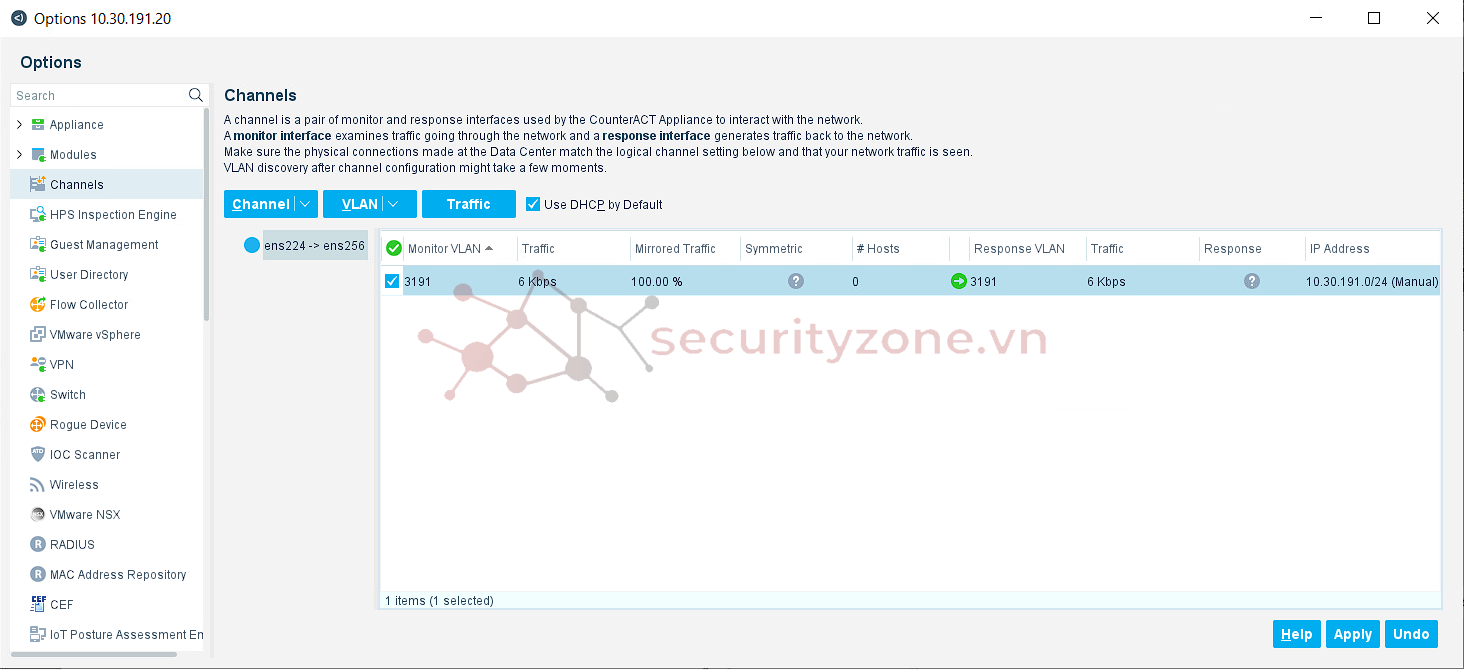

- Kết quả sau khi Add xong

III. Kết luận

- Việc tích hợp Forescout với Active Directory (AD), LDAP, RADIUS và VLAN giúp hệ thống NAC có khả năng xác định rõ danh tính người dùng, xác thực truy cập mạng, và thực thi chính sách phân quyền ở mức hạ tầng mạng một cách tự động và chính xác.- Thông qua AD/LDAP, Forescout truy vấn được thông tin người dùng, nhóm, đơn vị tổ chức (OU), từ đó gắn kết danh tính với từng thiết bị. Giao thức RADIUS kết hợp với 802.1X cho phép xác thực tập trung và kiểm soát chặt chẽ ai được phép truy cập vào hệ thống mạng. Sau khi xác thực, thiết bị sẽ được phân VLAN động tương ứng với vai trò hoặc mức độ tuân thủ chính sách bảo mật.

- Bài lab này cung cấp nền tảng quan trọng để bạn xây dựng các policy kiểm soát truy cập nâng cao theo mô hình zero trust – nơi mọi truy cập đều được xác thực, phân quyền, và giám sát chặt chẽ từ lúc kết nối đến lúc rời mạng.

- Đây là một trong những bước cốt lõi để triển khai Forescout NAC bài bản, hướng đến một hệ thống mạng thông minh, an toàn, và dễ quản lý ở quy mô lớn.

Sửa lần cuối:

Bài viết liên quan

Được quan tâm

Bài viết mới