root

Moderator

config Active Directory integration in Cisco ACS 5.4

Cisco Firewall ASA authentication with ACS 5.4 integration with Microsoft Active Directory Windows Server 2008

Các bạn có thể tham khảo thêm các bài lab liên quan tại đây:

- lab 4.1: Cấu hình Cisco ACS 5.8 Join Domain.

http://svuit.vn/threads/lab-4-1-cisco-acs-5-integration-with-active-dirrectory-1252/ - lab 4.2: Cấu hình chứng thực Cisco ACS 5.8 với Switch sử dụng giao thức Radius.[URL='http://svuit.vn/threads/lab-4-2-cisco-acs-5-radius-authentication-switch-with-ad-2012-1253/']

http://svuit.vn/threads/lab-4-2-cisco-acs-5-radius-authentication-switch-with-ad-2012-1253/[/URL] - Xem thêm tại phần tổng hợp các bài lab về AAA

http://svuit.vn/threads/tong-hop-lab-cisco-aaa-1225/

Tiếp theo bài lab 5.2 mình đã trình bày sơ qua về chứng thực telnet sử dụng ACS. Hôm nay, trời mưa nên ngồi làm bài lab 5.3 về ACS, phần này mình sẽ tích hợp AD vào trong ACS để thực hiện chứng thưc.

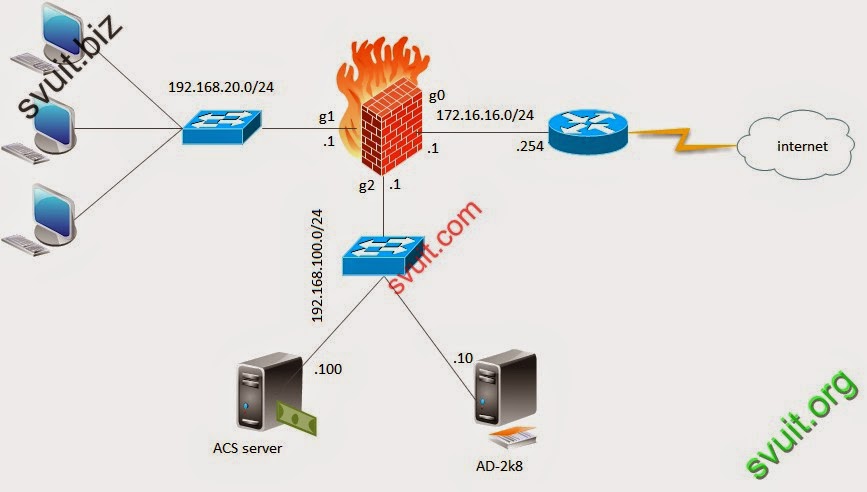

I. Mô hình Firewall ASA chứng thực với Active Directory integration in Cisco ACS 5.4

1. Mô hình Firewall ASA chứng thực với Active Directory integration in Cisco ACS 5.4

2. Yêu cầu bài lab

- User telnet đến ASA phải chứng thực bằng username/password trong AD 2k8

- User truy câp web ra internet phải chứng thực bằng user/pass trên AD 2k8

- Sơ đồ IP bài lab

II. Triển khai Cisco Firewall ASA authentication with ACS 5.4 integration with Microsoft Active Directory Windows Server 2008

1. Trên Router Cisco

- Cấu hình IP, route mạng inside của ASA cho ra internet, và NAT.

| R1(config-if)#int f0/0 R1(config-if)#ip address dhcp R1(config-if)#no shut R1(config-if)#int f0/1 R1(config-if)#ip address 172.16.16.254 255.255.255.0 R1(config-if)#no shut R1(config-if)#exit R1(config)#ip route 192.168.20.0 255.255.255.0 172.16.16.1 R1(config)#access-list 1 permit any R1(config)#ip nat inside source list 1 interface f0/0 overload R1(config)#int f0/0 R1(config-if)#ip nat outside R1(config-if)#int f0/1 R1(config-if)#ip nat inside |

2. Cấu hình Cisco Firewall ASA

- Cấu hình IP, default-route và telnet

| ciscoasa(config)# int g0 ciscoasa(config-if)# nameif outside ciscoasa(config-if)# ip address 172.16.16.1 255.255.255.0 ciscoasa(config-if)# no shutdown ciscoasa(config-if)# int g1 ciscoasa(config-if)# nameif inside ciscoasa(config-if)# ip address 192.168.20.1 255.255.255.0 ciscoasa(config-if)# no shutdown ciscoasa(config-if)# int g2 ciscoasa(config-if)# nameif dmz ciscoasa(config-if)# Security-level 50 ciscoasa(config-if)# ip address 192.168.100.1 255.255.255.0 ciscoasa(config-if)# no shutdown // cấu hình telnet ciscoasa(config-if)# telnet 192.168.20.0 255.255.255.0 inside ciscoasa(config)# telnet timeout 10 ciscoasa(config)# password svuit |

| ciscoasa(config)# aaa-server ACS_5.4 protocol tacacs+ ciscoasa(config-aaa-server-group)# exit ciscoasa(config)# aaa-server ACS_5.4 (dmz) host 192.168.100.100 ciscoasa(config-aaa-server-host)# key svuit.com //telnet có xác thực ciscoasa(config-aaa-server-host)# aaa authentication telnet console ACS_5.4 LOCAL //http có xác thực ciscoasa(config)# aaa authentication include http inside 0.0.0.0 0.0.0.0 0.0.0.0 0.0.0.0 ACS |

3. Cấu hình Cisco ACS 5.4 integration with AD 2k8

- Các bạn xem lại phần xác thực telnet sử dụng user trên ACS tại bài lab 5.1 nhé. Mình bỏ qua bước này để làm bước chính đỡ tốn giấy và hấp dẫn hơn

http://svuit.com/showthread.php?390-Lab-5-2-Telnet-authentication-with-ACS-5-4

- Các bạn cần cài service Active Directory trên Windows 2k8 nhé. Cái này bạn xem trong box Windows mình không nói ở đây nhé.

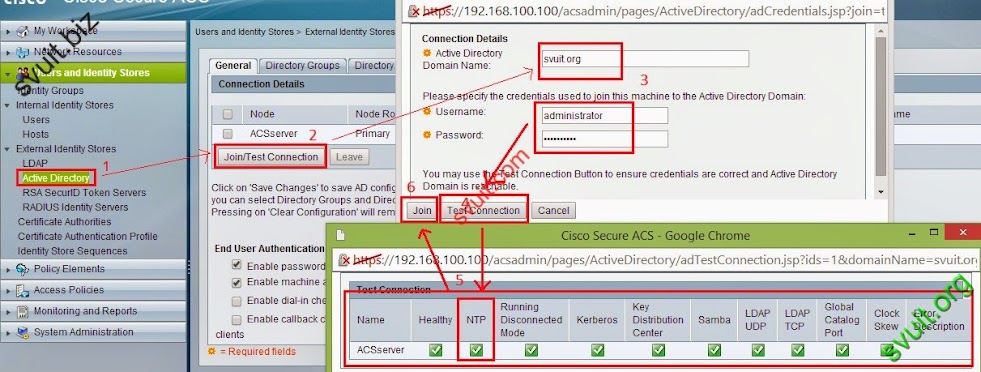

- Cấu hình ACS Join Domain svuit.org. Và dưới đây là 1 vài lưu ý:

- Trước khi join domain các bạn nên test thử xem ACS có connect thành công với AD không

- Trỏ DNS về AD chưa

- Nếu có lỗi xảy ra bạn cần phải chỉnh NTP giữa ACS và AD2k8 đồng bộ với nhau(giống nhau về time zones, clock set...). (cái này khá quan trọng). Trong ACS bạn dùng lệnh

| ACSserver/admin(config)#ntp server 192.168.100.10 //cái này là gần đúng với giờ Việt Nam nhất mà mình tìm thấy ACSserver/admin(config)#clock timezone Asia/Novosibirsk //cấu hình DNS trỏ về AD ACSserver/admin(config)#ip domain-name 192.168.100.10 |

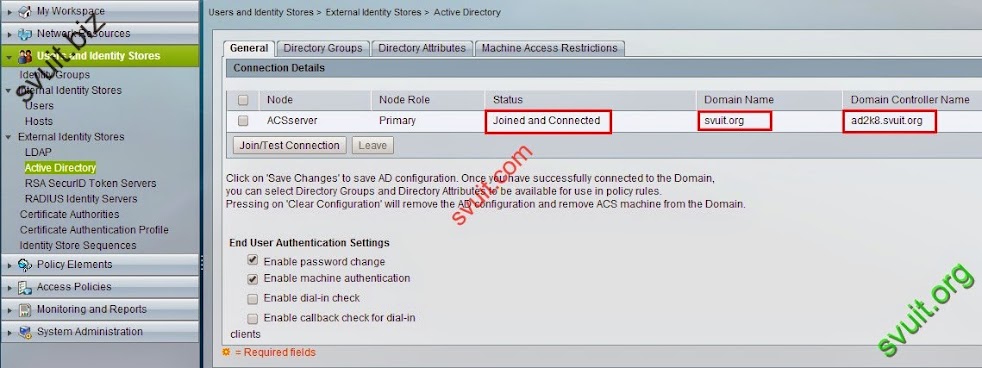

- Và mình đã join doamin svuit.org thành công

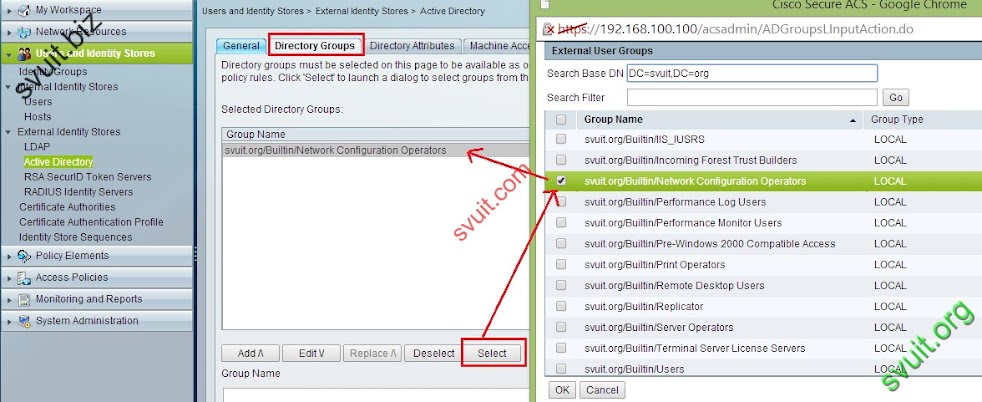

- Tiếp theo là chọn 1 group chứa các user trên AD để PC vùng inside thực hiện chứng thực. (Bạn có thể lấy hết cả Database AD)

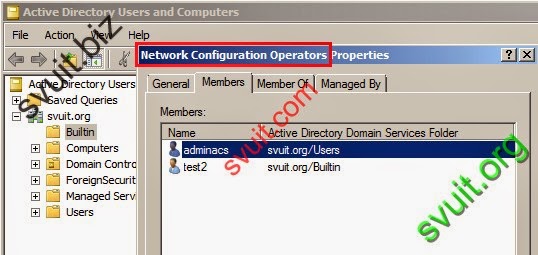

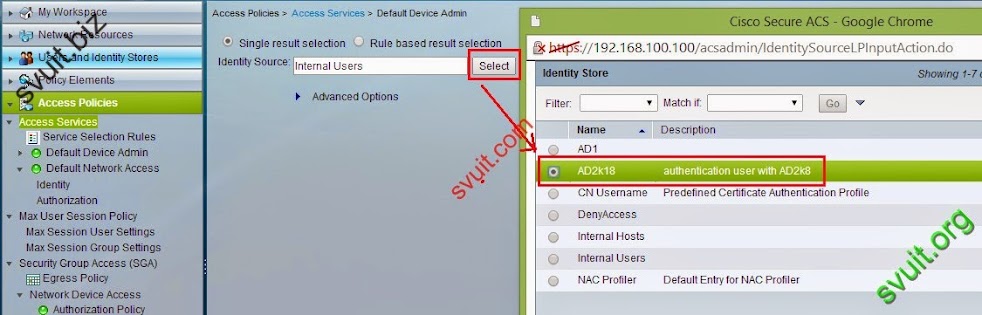

- Khi bạn bấm "select" ACS sẽ lấy database của AD về như hình. Ở đây mình chọn Group "Network Configuration Operators"

- Bây giờ các bạn qua AD-2k8 tạo user và add user vào group mà bạn đã chọn ở trên "Network Configuration Operators". Mình đã tạo và add 2 user "adminacs và test2"

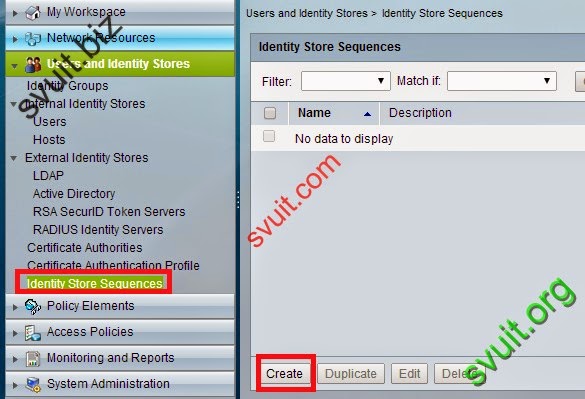

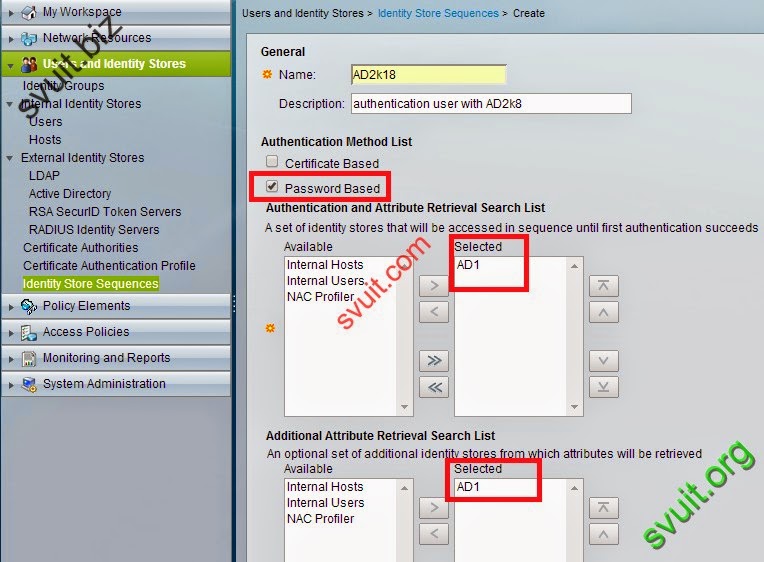

- Tạo group yếu cầu phải chứng thực

- Mình sẽ thực hiện chứng thực với các user trên AD

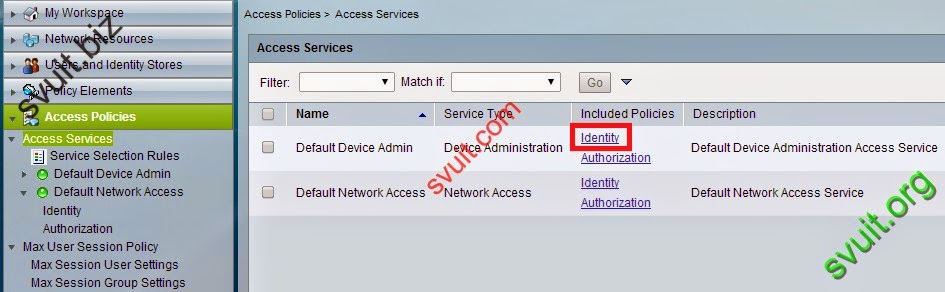

- Đưa Policy áp đặt cho group vừa tạo. (Bạn bấm vào chữ identity được khoanh đỏ như hình ở dưới)

- Lựa chọn group mà bạn đã tạo ở trên. Mình đã tạo group tên "Ad-2k8"

- Xong bây giờ bạn qua PC để kiểm tra nhé

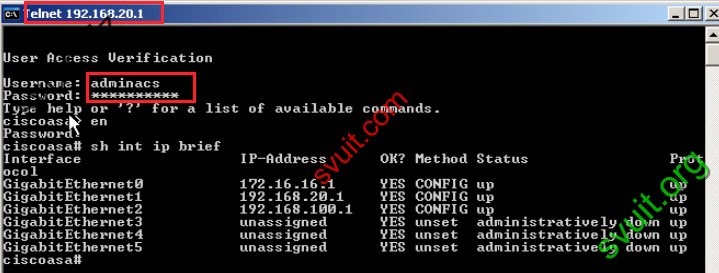

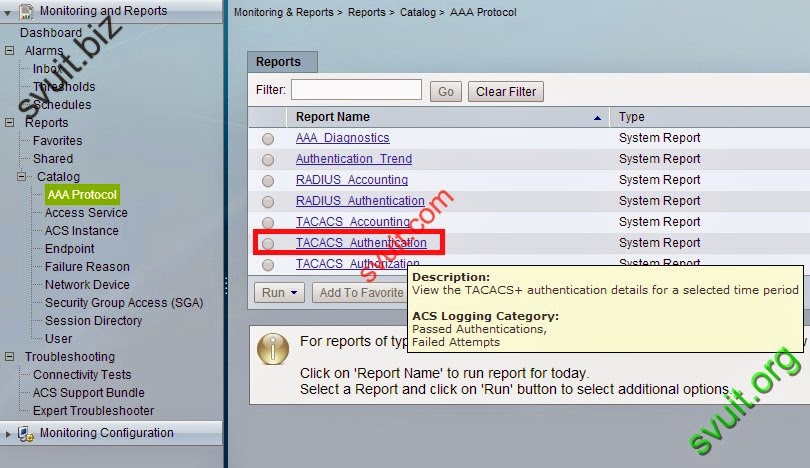

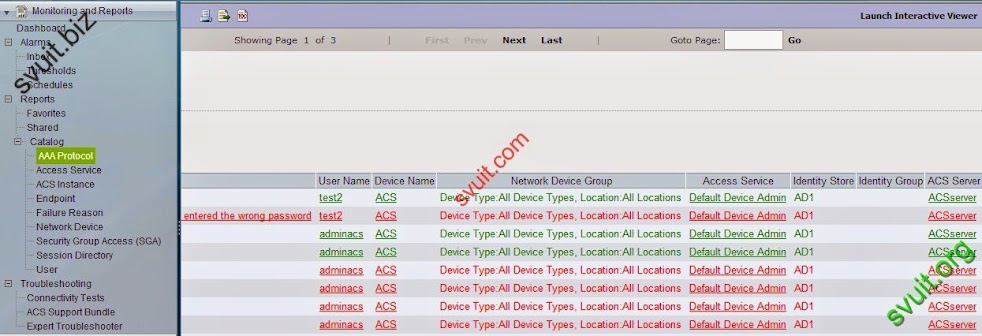

4. kiểm tra chứng thực telnet ASA với Cisco ACS integration with AD

- Thử telnet vào ASA nó sẽ yêu cầu bạn chứng thực. Bạn nhập username và pass trên AD2k8 mà bạn đã tạo và đăng nhập thành công

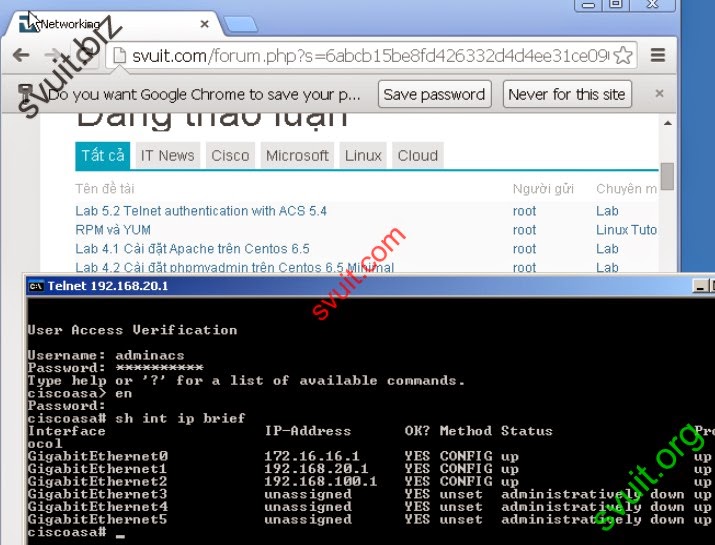

- Tiếp theo bạn truy cập web nó cũng sẽ yêu cầu bạn xác thực user/pass ở trên AD2k8 mà bạn tạo

- Mình đã xác thực với 2 user và pass tạo trên AD2k8 và truy cập thành công

Sửa lần cuối:

Bài viết liên quan

Bài viết mới