TuanKhai3112

Intern

I. Các thành phần trong mô hình

II. Nội dung

1. Tổng quan hệ thống

2. Cấu hình cơ bản

3. Kiểm tra và xác nhận hệ thống

I. Các thành phần trong mô hình

Mô hình mạng sử dụng để triển khai luật phát hiện cơ bản bao gồm:

OPNsense:

II. Nội dung

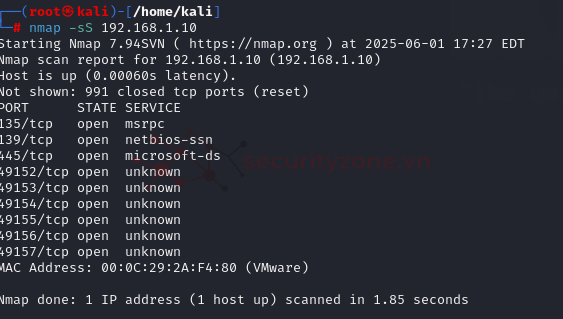

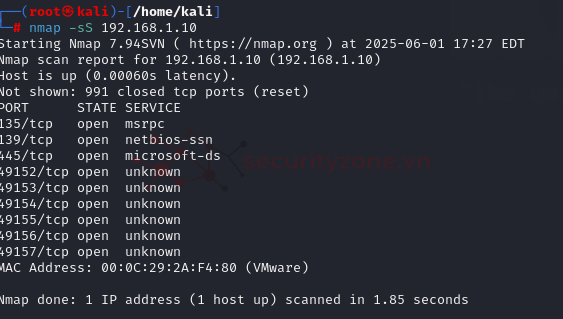

Quét cổng TCP máy Windows 7 : nmap -sS 192.168.1.10

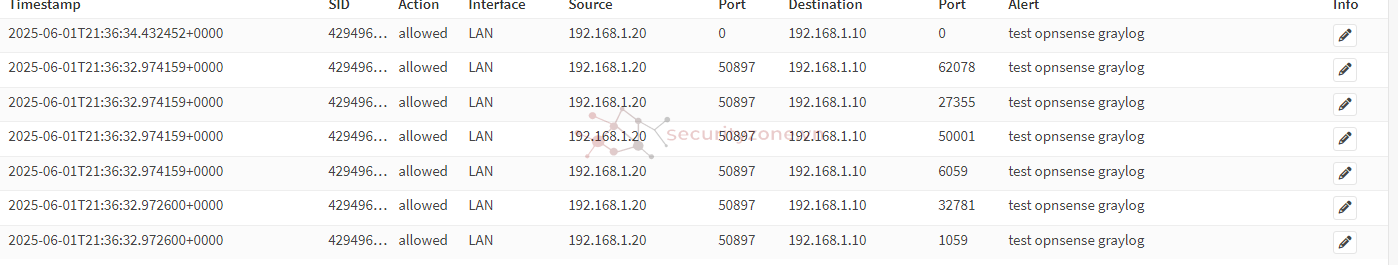

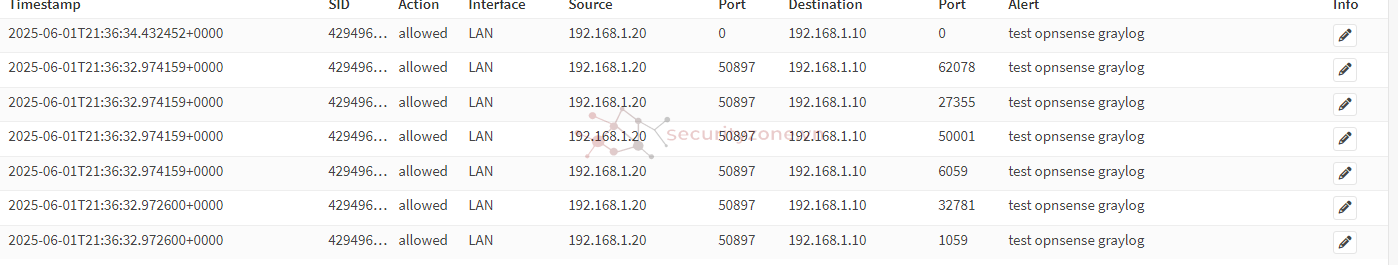

Quan sát trên OPNsense, tab Alerts của Suricata sẽ có log cảnh báo tương ứng :

III. Kết luận

II. Nội dung

1. Tổng quan hệ thống

2. Cấu hình cơ bản

3. Kiểm tra và xác nhận hệ thống

3.1 Kiểm tra trạng thái Suricata trên OPNsense

3.2 Tạo traffic thử nghiệm từ Kali Linux

3.3 Kiểm tra log gửi về Graylog trên Ubuntu

3.4 Kiểm tra đồng bộ thời gian (NTP)

III. Kết luậnI. Các thành phần trong mô hình

Mô hình mạng sử dụng để triển khai luật phát hiện cơ bản bao gồm:

OPNsense:

- Giao diện WAN: NAT kết nối ra Internet.

- Giao diện LAN (vmnet5): Kết nối nội bộ với các máy ảo Kali, Windows và Ubuntu.

- Gắn card mạng vmnet5.

- Được dùng làm mục tiêu kiểm tra cảnh báo từ Suricata.

- Gắn 2 card mạng:

- NAT (để kết nối Internet).

- vmnet5 (để gửi lưu lượng nội bộ tới Windows 7 và đi qua OPNsense).

- Dùng để tạo traffic kiểm thử như ping, scan cổng, kết nối HTTPS, v.v.

- Gắn 2 card mạng:

- NAT (để kết nối Internet).

- vmnet5 (để kết nối nội bộ và tương tác với các máy trong mạng LAN).

- Sử dụng để hỗ trợ kiểm thử thêm lưu lượng mạng và gửi log tới Graylog.

II. Nội dung

1. Tổng quan hệ thống

- Hệ thống IPS/IDS sử dụng Suricata chạy trên OPNsense, theo dõi và phát hiện các hành vi bất thường trong lưu lượng mạng.

- Graylog trên máy Ubuntu nhận và lưu trữ log từ Suricata, hỗ trợ phân tích và cảnh báo.

- Máy Kali tạo traffic thử nghiệm để kiểm tra luật phát hiện.

2. Cấu hình cơ bản

- Cài đặt Suricata trên OPNsense, cấu hình luật phát hiện cơ bản.

- Cài đặt Graylog trên Ubuntu, cấu hình nhận log từ Suricata qua Syslog (UDP/TCP port 5514).

- Cấu hình đồng bộ thời gian (NTP) trên OPNsense và Ubuntu.

- Thiết lập mạng LAN vmnet5 làm mạng nội bộ để các máy ảo kết nối và trao đổi dữ liệu.

3. Kiểm tra và xác nhận hệ thống

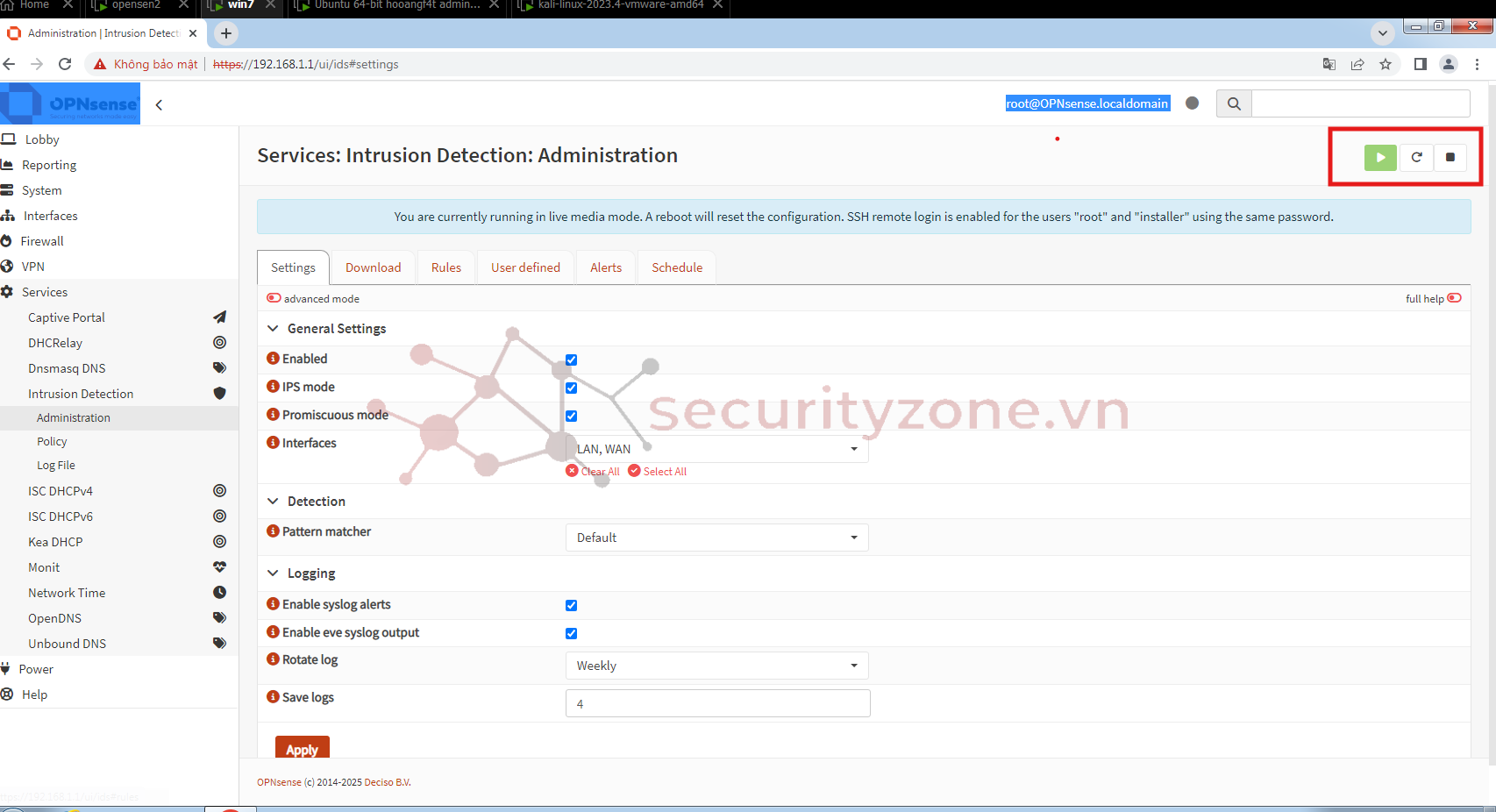

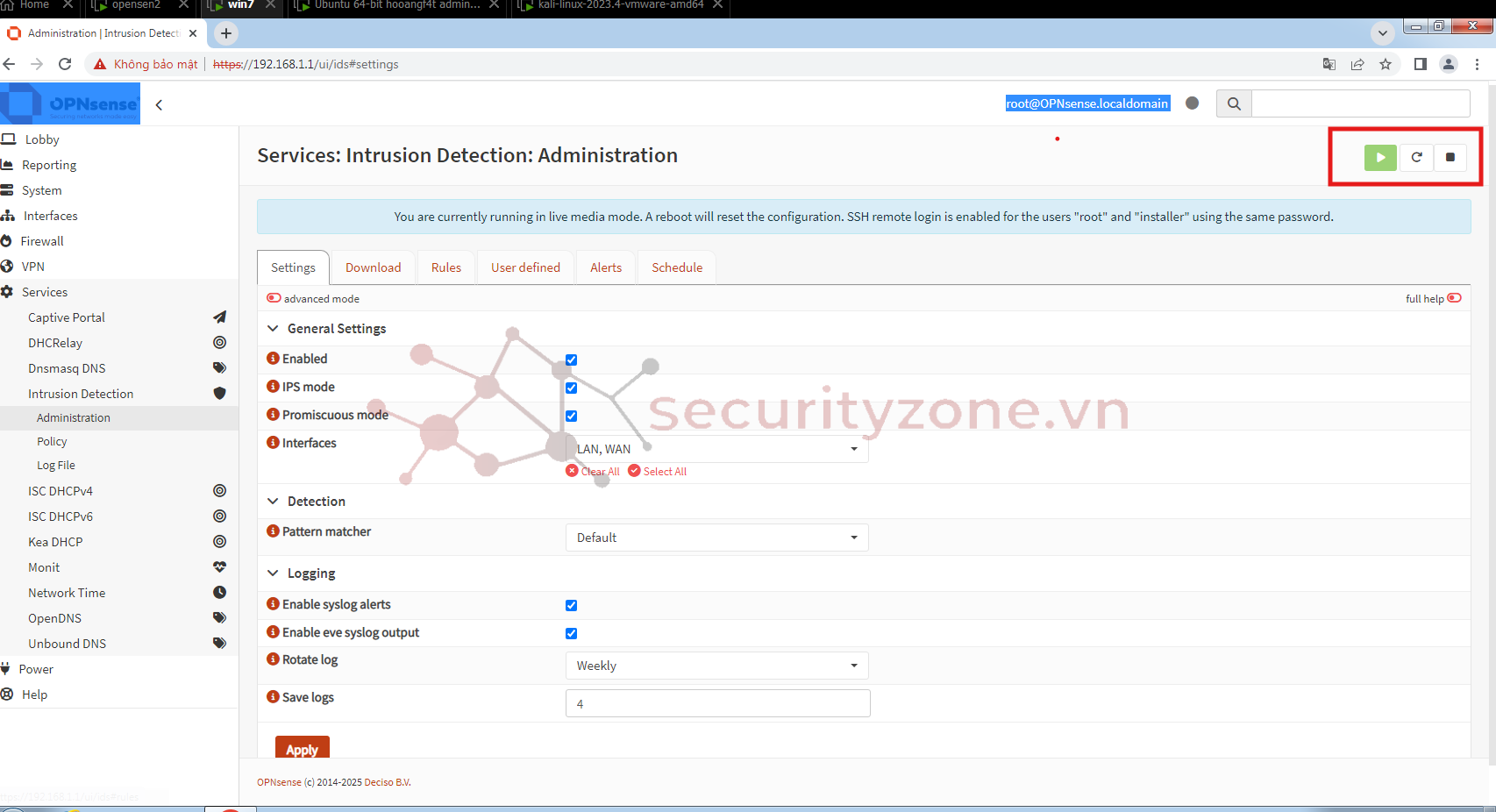

3.1 Kiểm tra trạng thái Suricata trên OPNsense

- Truy cập web OPNsense: https://192.168.1.1

- Vào Services → Intrusion Detection → Tab Administration

- Kiểm tra trạng thái dịch vụ Suricata phải hiển thị Running.

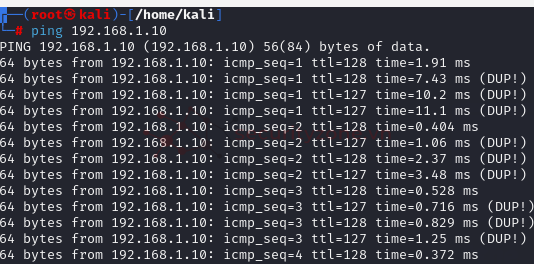

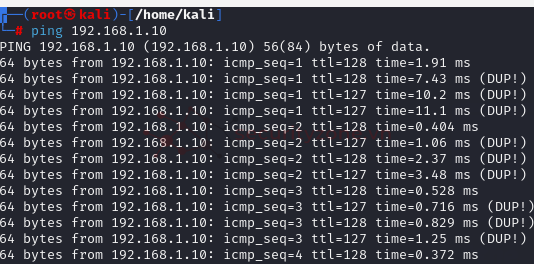

3.2 Tạo traffic thử nghiệm từ Kali Linux

Ping máy Windows 7 : ping 192.168.1.10

Quét cổng TCP máy Windows 7 : nmap -sS 192.168.1.10

Quan sát trên OPNsense, tab Alerts của Suricata sẽ có log cảnh báo tương ứng :

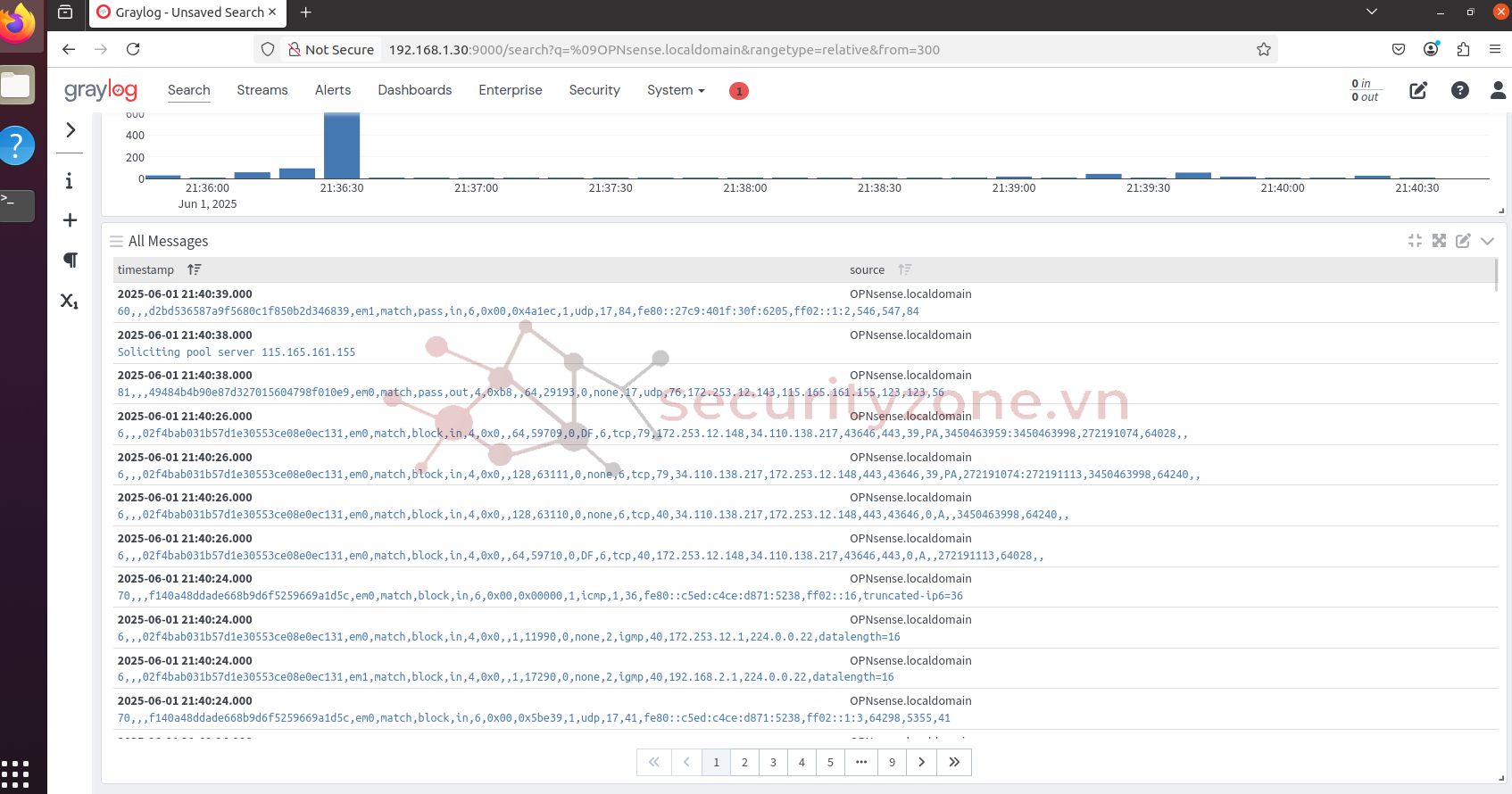

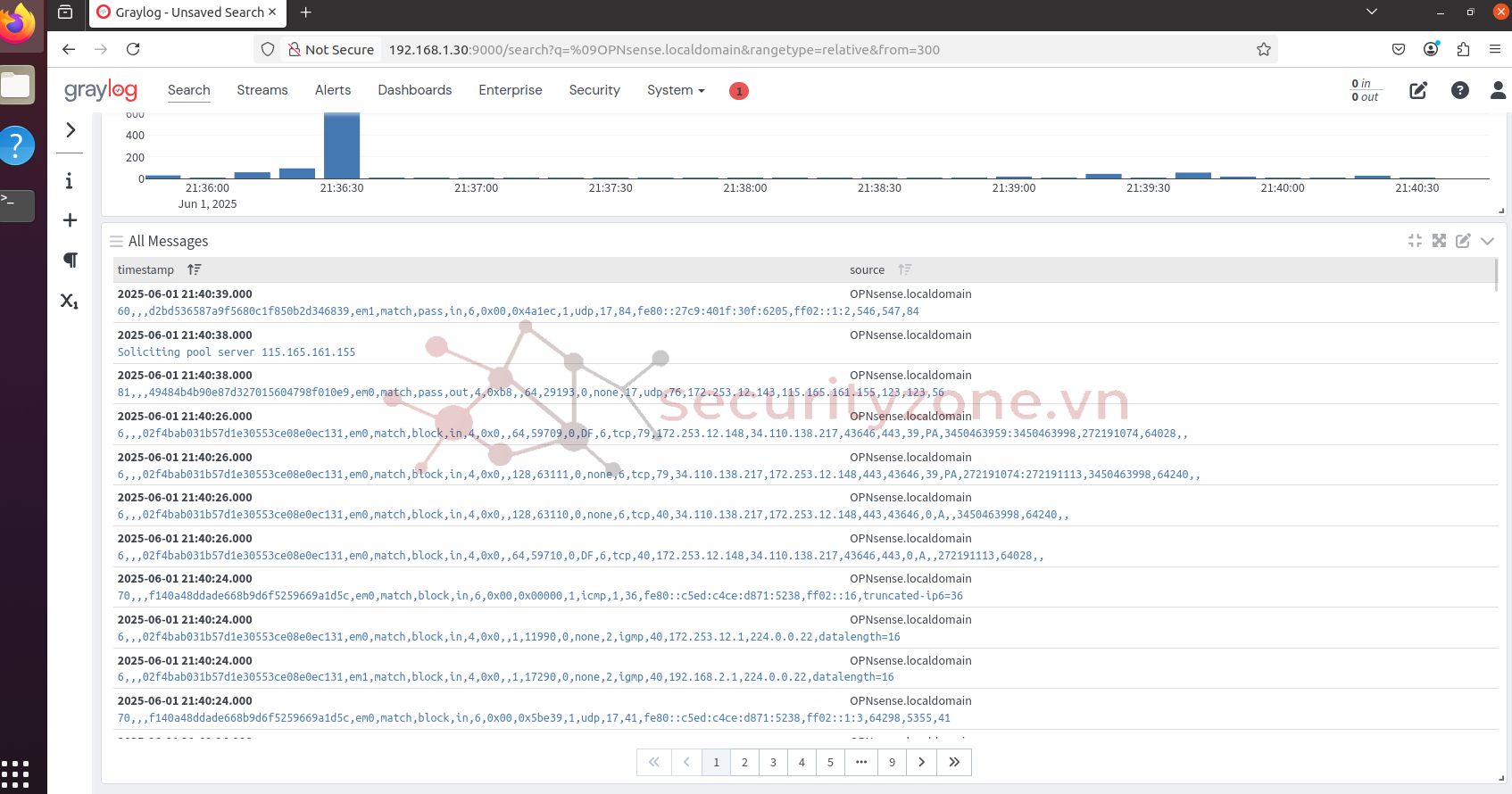

3.3 Kiểm tra log gửi về Graylog trên Ubuntu

- Truy cập giao diện web Graylog: http://192.168.1.30:9000

- Vào Search → All messages

- Tìm kiếm log theo từ khóa : OPNsense.localdomain

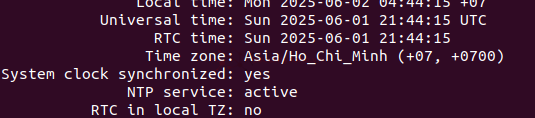

3.4 Kiểm tra đồng bộ thời gian (NTP)

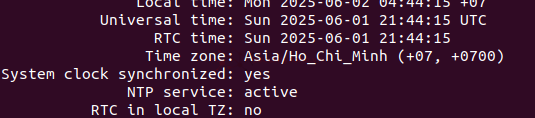

ubuntu : timedatectl status

III. Kết luận

- Hệ thống IPS/IDS trên OPNsense với Suricata đã hoạt động ổn định, luật phát hiện cơ bản được kích hoạt và phản hồi đúng với các traffic thử nghiệm.

- Log từ Suricata được gửi về Graylog trên Ubuntu thành công, cho phép quản trị viên theo dõi và phân tích dữ liệu dễ dàng.

- Đồng bộ thời gian (NTP) đảm bảo tính chính xác của timestamp trong log.

- Mô hình mạng nội bộ vmnet5 vận hành hiệu quả, thay thế được cho SPAN port vật lý trong môi trường ảo.

- Hệ thống sẵn sàng mở rộng hoặc nâng cấp với cấu hình HA, backup để tăng độ tin cậy và bảo vệ hệ thống trong điều kiện thực tế.

Bài viết liên quan

Được quan tâm

Bài viết mới