root

Moderator

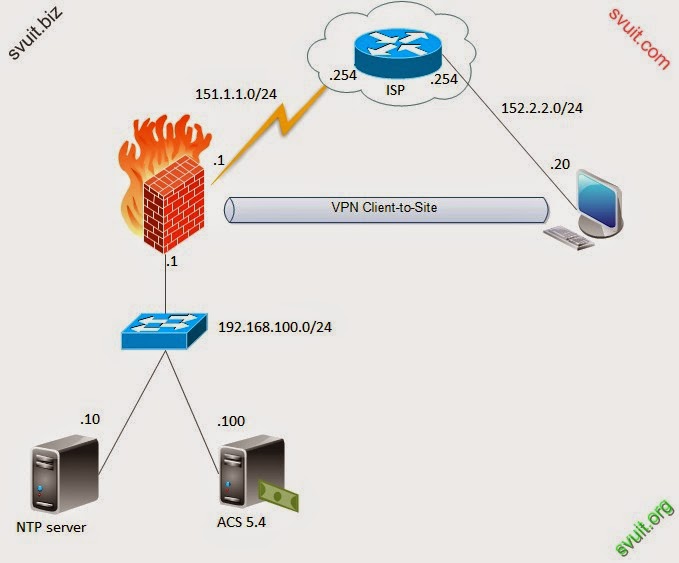

I. Diagram Config VPN on ASA authentication with Cisco ACS 5

Tham khảo thêm các bài lab AAA khác tại đây

1. Sơ đồ triển khai VPN trên ASA chứng thực với Cisco ACS 5

2. Yêu cầu

- Client ngoài internet quay VPN về ASA thành công và ASA yêu cầu client VPN chứng thực bằng username và password trên ACS server

- Sơ đồ IP

II. Triển khai VPN trên ASA sử dụng chứng thực với Cisco ACS 5

1. Trên Router ISP

- Cấu hình IP

| R1(config-if)#int f0/0 R1(config-if)#ip address 151.1.1.254 255.255.255.0 R1(config-if)#no shutdown R1(config-if)#int f0/1 R1(config-if)#ip address 152.2.2.254 255.255.255.0 R1(config-if)#no shutdown |

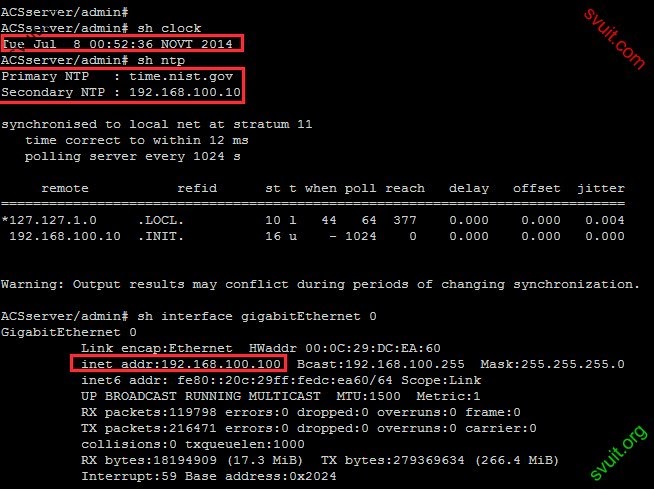

2. Cấu hình Cisco ACS

- Cấu hình IP và NTP

| ACS/admin#clock set Jul 8 00:50 2014 ACS/admin#config t ACS/admin(config)#ntp server 192.168.100.10 ACS/admin(config)#interface GigabitEthernet 0ACS/admin(config-GigabitEthernet )#ip address 192.168.100.100 255.255.255.0 |

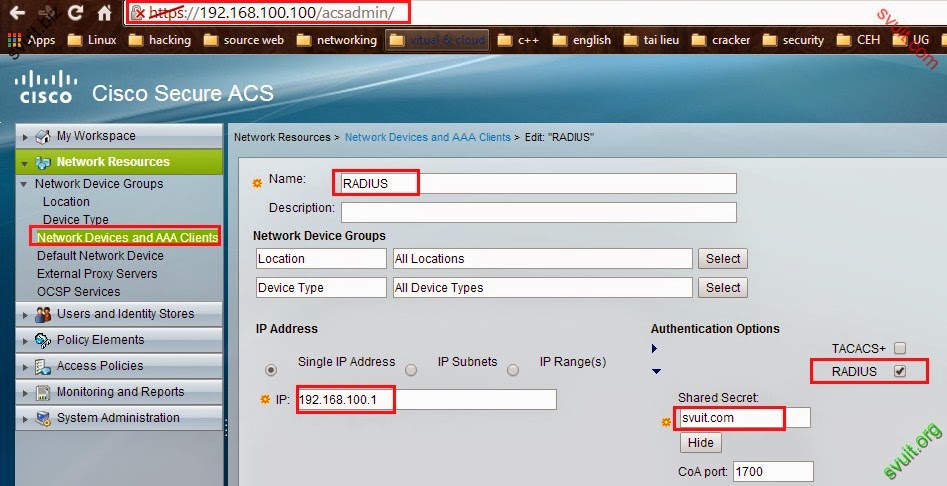

3. Config VPN authentication with ACS on ASA

- Cấu hình IP và trỏ default route về ISP, NTP và clock set

| ciscoasa(config)#ntp server 192.168.10.10 prefer ciscoasa(config)#clock set 01:00:00 July 8 2014 ciscoasa(config-if)# int g0 ciscoasa(config-if)# nameif outside ciscoasa(config-if)# ip address 151.1.1.1 255.255.255.0 ciscoasa(config-if)# no shutdown ciscoasa(config-if)# int g1 ciscoasa(config-if)# nameif inside ciscoasa(config-if)# ip address 192.168.100.1 255.255.255.0 ciscoasa(config-if)# no shutdown ciscoasa(config)# route outside 0 0 151.1.1.254 |

| asa(config)# crypto ikev1 policy 10 asa(config-ikev1-policy)# authentication pre-share asa(config-ikev1-policy)# encryption 3des asa(config-ikev1-policy)# hash md5 asa(config-ikev1-policy)# group 2 asa(config-ikev1-policy)# lifetime 86400 asa(config-ikev1-policy)# crypto ikev1 enable outside asa(config)# crypto ipsec ikev1 transform-set MYSET esp-3des esp-md5-hmac asa(config)# crypto dynamic-map DYNAMIC-MAP 10 set ikev1 transform-set MYSET asa(config)# crypto map MYMAP 10 ipsec-isakmp dynamic DYNAMIC-MAP asa(config)# crypto map MYMAP interface outside asa(config)# ip local pool MYPOOL 10.0.0.2-10.0.0.20 mask 255.255.255.0 asa(config)# group-policy REMOTE-VPN internal asa(config)# group-policy REMOTE-VPN attributes asa(config-group-policy)# default-domain value svuit.org asa(config-group-policy)# address-pools value MYPOOL asa(config-group-policy)# tunnel-group REMOTE-VPN type remote-access asa(config)# tunnel-group REMOTE-VPN general-attributes asa(config-tunnel-general)# default-group-policy REMOTE-VPN asa(config-tunnel-general)# tunnel-group REMOTE-VPN ipsec-attributes asa(config-tunnel-ipsec)# ikev1 pre-shared-key 0 svuit.com asa(config-tunnel-ipsec)# username svuit password svuit.org |

| ciscoasa(config)# aaa-server RADIUS protocol radius ciscoasa(config)# aaa-server RADIUS (inside) host 192.168.100.100 ciscoasa(config-aaa-server-host)# key svuit.com ciscoasa(config)# tunnel-group REMOTE-VPN general-attributes ciscoasa(config-tunnel-general)# authentication-server-group RADIUS |

ciscoasa(config)# test aaa-server authentication RADIUS host 192.168.100.100

Username: test2

Password: ******

INFO: Attempting Authentication test to IP address <192.168.100.100> (timeout: 12 seconds)

INFO: Authentication Successful

- Tạo user cho VPN client

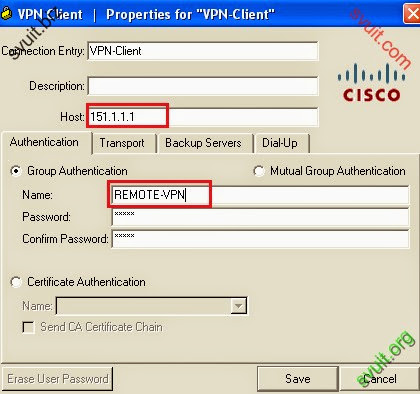

4. Kiểm tra VPN trên Cisco ASA authentication with ACS 5.4

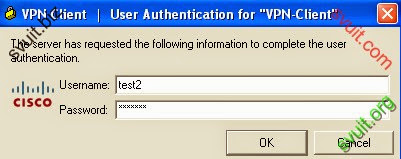

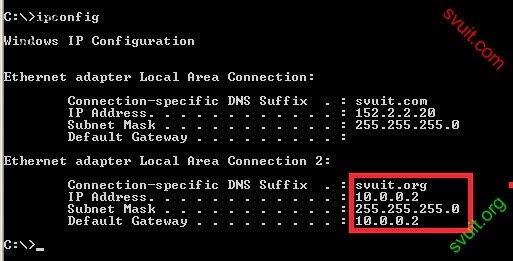

- Client ngoài internet thực hiện VPN vào ASA

- Sử dụng user/pass trên ACS

- VPN thành công

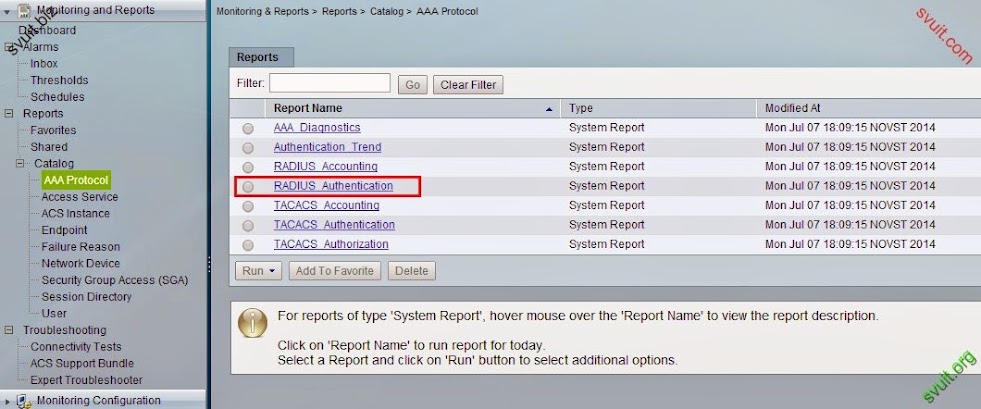

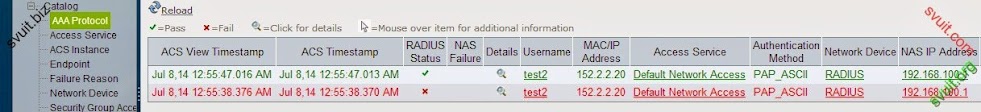

- Các bạn vào ACS để xem log

- Mình VPN bằng user test2 và có 1 lần gõ password bị sai

Sửa lần cuối:

Bài viết liên quan

Bài viết mới