BlackDrag0n

Administrator

Lỗ hỏng CVE-2021-44228 & CVE-2021-45046 đã được xác định ảnh hưởng đến vCenter Server 7.0.x, vCenter 6.7.x & vCenter 6.5.x thông qua thành phần mã nguồn mở Apache Log4j . Hiện nay chưa có bất kỳ bản vá nào từ VMware (05/01/2022).

Chi tiết lỗ hổng bảo mật này: VMSA-2021-0028.8

Cách xử lý:

- Tải xuống tập lệnh được đính kèm với KB này (vc_log4j_mitigator.py)

- Đăng nhập vào VCSA bằng SSH

- Kích hoạt bash shell thành VCSA - nếu không, bạn nhận được thông báo lỗi "Received too large SFTP packet"

- Chuyển tệp vào thư mục / tmp trên vCenter Server Appliance bằng WinSCP

- Tạo bản sao lưu VCSA, ít nhất là snapshot.

- Tiếp theo thực file python với lệnh.

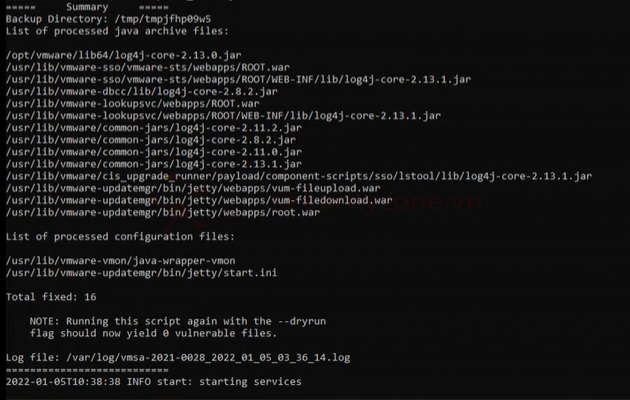

Lưu ý: Thao tác này sẽ dừng tất cả các dịch vụ vCenter, cập nhật tất cả các tệp cần thiết với cờ formatMsgNoLookups, xóa JndiLookup.class khỏi tất cả các tệp jar / war trên thiết bị và cuối cùng khởi động tất cả các dịch vụ vCenter. Các tệp mà script sửa đổi sẽ được báo cáo khi chạy đoạn script.

Quá trình diễn ra từ 5-10 phút và kết quả:

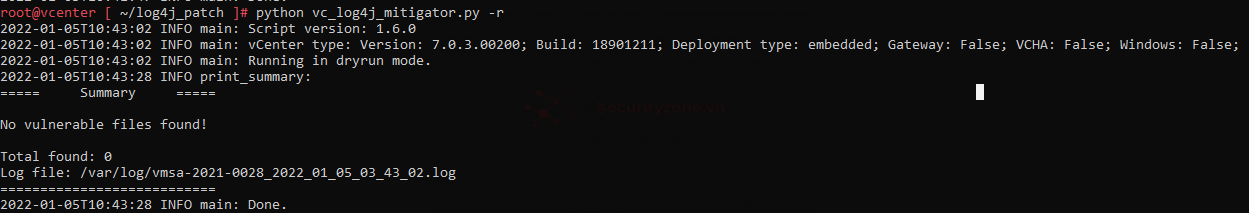

Ngoài ra, có thể sử dụng lệnh với tham số -r ( dryrun) để kiểm tra xem hệ thống có lỗi hay không.

Lưu ý: Việc chỉnh sửa này chỉ là tạm thời, nếu update lên bản VCSA mới hơn có thể khiến VCSA bị dính lại lỗ hổng Log4j. Vì thế cần chạy lại đoạn script này mỗi khi update VCSA đến khi có thông tin bản vá từ phía VMware

Chi tiết lỗ hổng bảo mật này: VMSA-2021-0028.8

Cách xử lý:

- Tải xuống tập lệnh được đính kèm với KB này (vc_log4j_mitigator.py)

- Đăng nhập vào VCSA bằng SSH

- Kích hoạt bash shell thành VCSA - nếu không, bạn nhận được thông báo lỗi "Received too large SFTP packet"

- Chuyển tệp vào thư mục / tmp trên vCenter Server Appliance bằng WinSCP

- Tạo bản sao lưu VCSA, ít nhất là snapshot.

- Tiếp theo thực file python với lệnh.

Mã:

python vc_log4j_mitigator.pyQuá trình diễn ra từ 5-10 phút và kết quả:

Ngoài ra, có thể sử dụng lệnh với tham số -r ( dryrun) để kiểm tra xem hệ thống có lỗi hay không.

Lưu ý: Việc chỉnh sửa này chỉ là tạm thời, nếu update lên bản VCSA mới hơn có thể khiến VCSA bị dính lại lỗ hổng Log4j. Vì thế cần chạy lại đoạn script này mỗi khi update VCSA đến khi có thông tin bản vá từ phía VMware

Bài viết liên quan

Bài viết mới