Cisco Firepower Threat Defense (Cisco FTD) là nền tảng bảo mật hợp nhất, tích hợp các chức năng tường lửa thế hệ mới (NGFW), phòng chống xâm nhập (IPS), kiểm soát ứng dụng, lọc URL, và bảo vệ chống phần mềm độc hại. FTD có thể triển khai trên thiết bị vật lý, thiết bị ảo (như FTDv), hoặc tích hợp trên các nền tảng đám mây. Với FTD, doanh nghiệp có thể bảo vệ hệ thống mạng khỏi các mối đe dọa từ bên ngoài lẫn bên trong, đồng thời kiểm soát lưu lượng truy cập một cách linh hoạt.

Cisco Firepower Device Manager (Cisco FDM) là giao diện quản trị trực quan, dựa trên web, cho phép quản lý và cấu hình thiết bị FTD một cách đơn giản và nhanh chóng. FDM phù hợp với các môi trường nhỏ hoặc vừa, nơi chỉ cần quản lý một số lượng thiết bị hạn chế. Thông qua FDM, người quản trị có thể thực hiện các tác vụ như thiết lập chính sách bảo mật, cấu hình mạng, giám sát lưu lượng và sự kiện bảo mật mà không cần đến các công cụ quản lý phức tạp.

Trong bài viết này mình sẽ hướng dẫn các bạn cách cài đặt Cisco FTD trên môi trường ảo hóa VMWare và quản trị cấu hình bằng Cisco FDM.

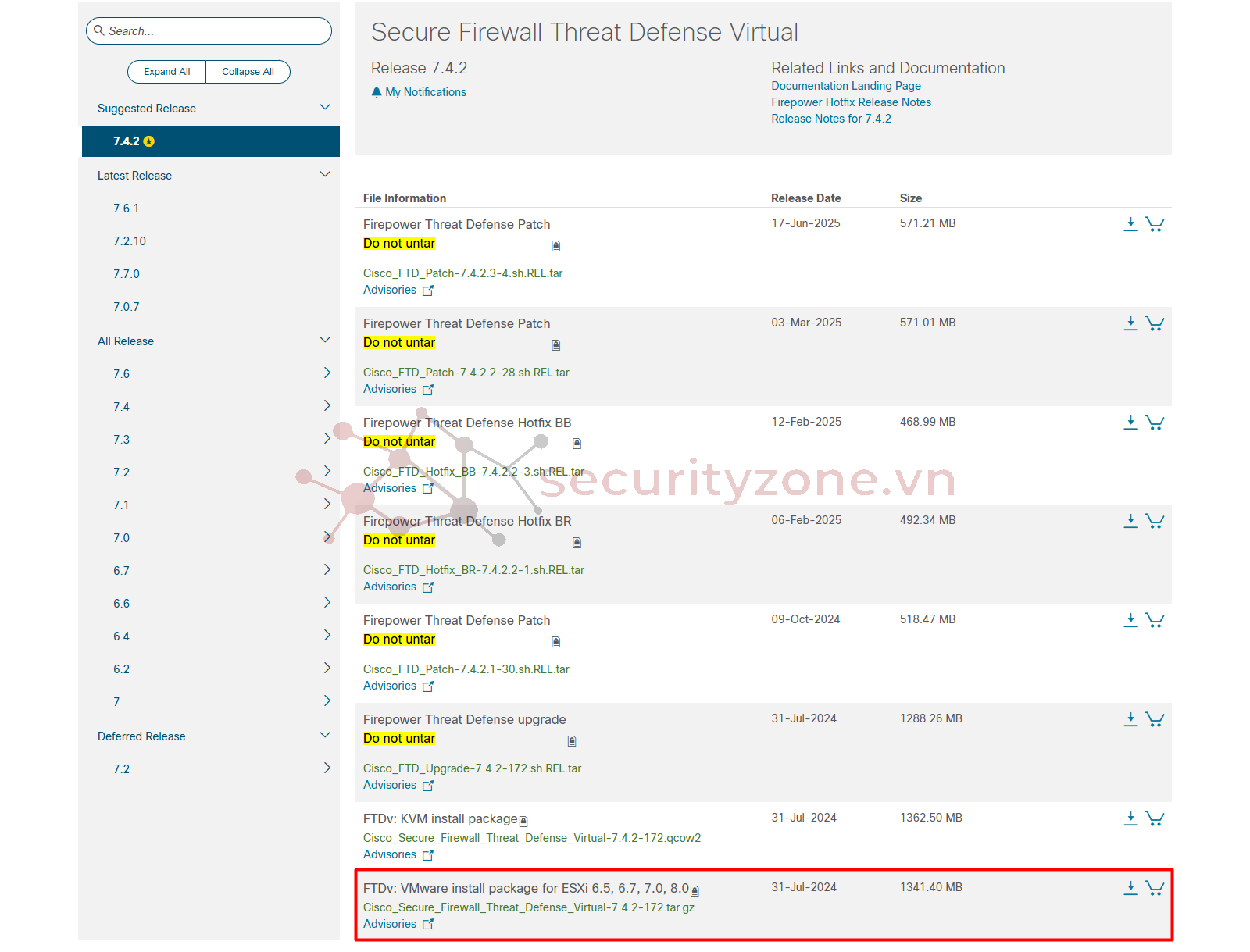

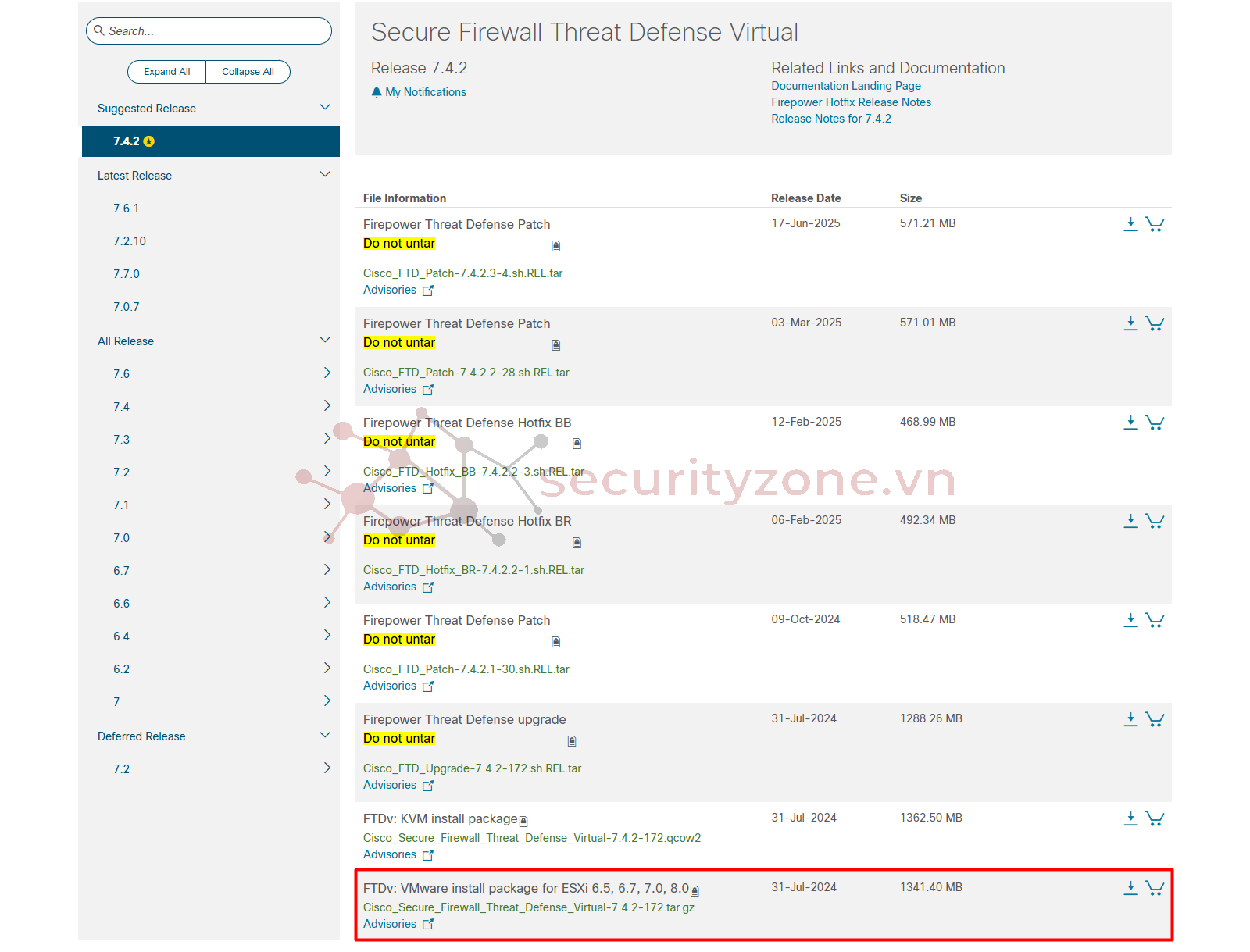

Cisco vFTD hỗ trợ gói OVF cài đặt trên VMWare được cung cấp bởi Cisco với các version mới nhất, trong bài viết này mình sẽ cấu hình version 7.4.1. Bạn có thể tham khảo đăng nhập vào Cisco Download Central và tiến hành download gói cài đặt với version tùy chọn (hoặc tham khảo version 7.4.1 tại ĐÂY).

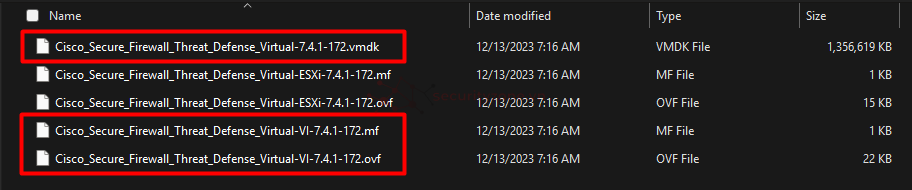

Giải nén tệp tin và bạn có thể tìm thấy file cài đặt có tên dưới dạng:

Cisco_Secure_Firewall_Threat_Defense_Virtual-VI-X.X.X-xxx.ovf (sử dụng trong trường hợp cài đặt từ môi trường vCenter)

Cisco_Secure_Firewall_Threat_Defense_Virtual-ESXi-X.X.X-xxx.ovf (sử dụng trong trường hợp cài đặt từ môi trường ESXi)

Yêu cầu về môi trưởng ảo hóa khi cài đặt một máy ảo hóa Cisco FTD:

Bạn có thể tham khảo cách sắp xếp và cài đặt các vNICs phù hợp cho nhu cầu sử dụng như sau - áp dụng cho e1000 (việc sizing trước thông tin IP hay Subnet cho các mục đích khác nhau cũng cần xem xét trước khi bắt đầu khởi tạo Cisco vFTD):

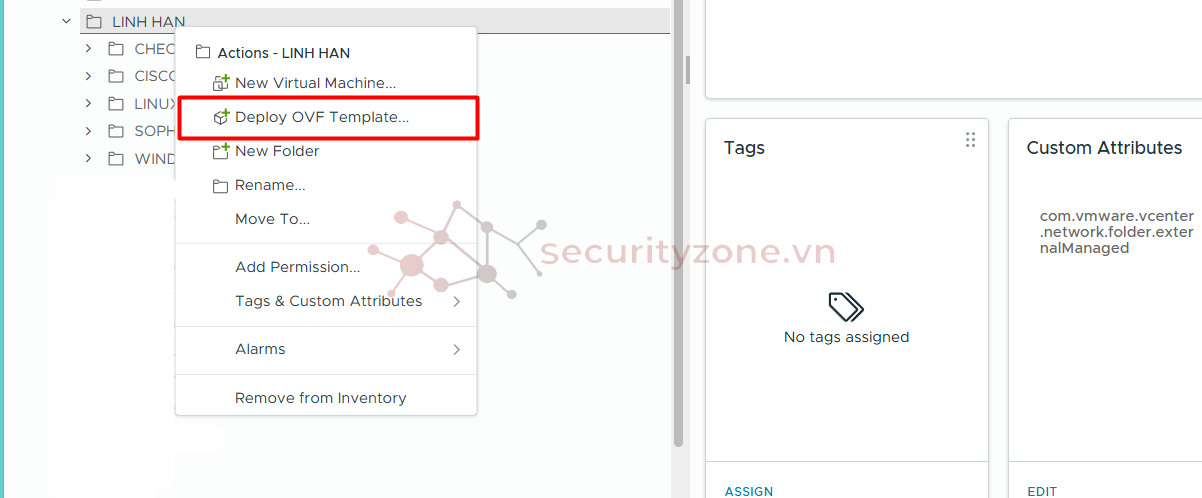

Bước 1: Truy cập giao diện quản trị VMWare (vCenter/ ESXi), chọn Deploy OVF Template:

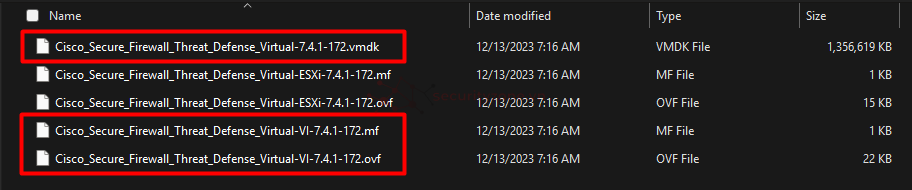

Bước 2: Chọn Upload files và tiến hành update 3 file đã download từ bước chuẩn bị, bao gồm 1 file ovf, 1 file mf và 1 file vmdk, vì mình cài đặt từ vCenter nên mình sẽ chọn 3 file như hình:

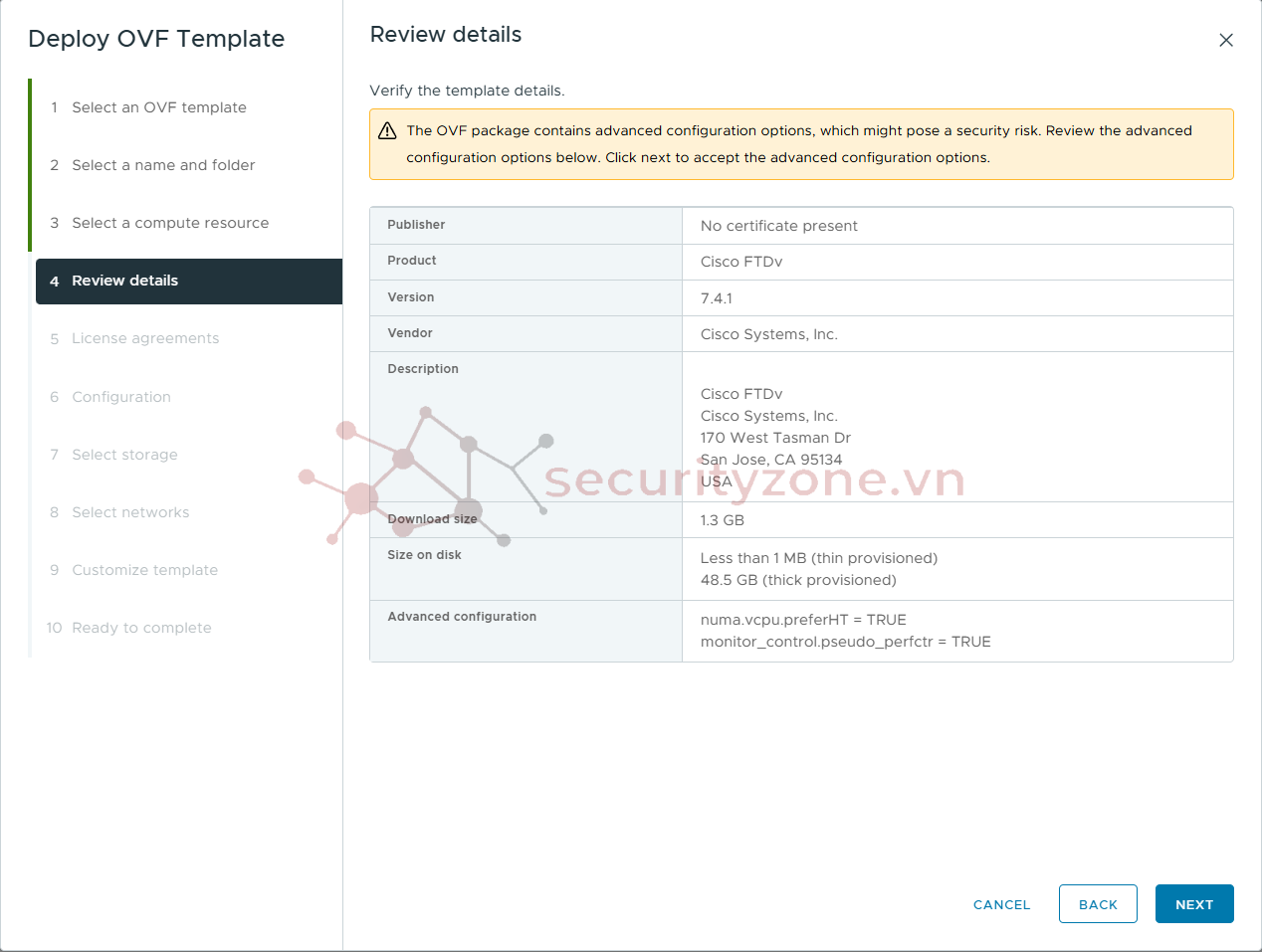

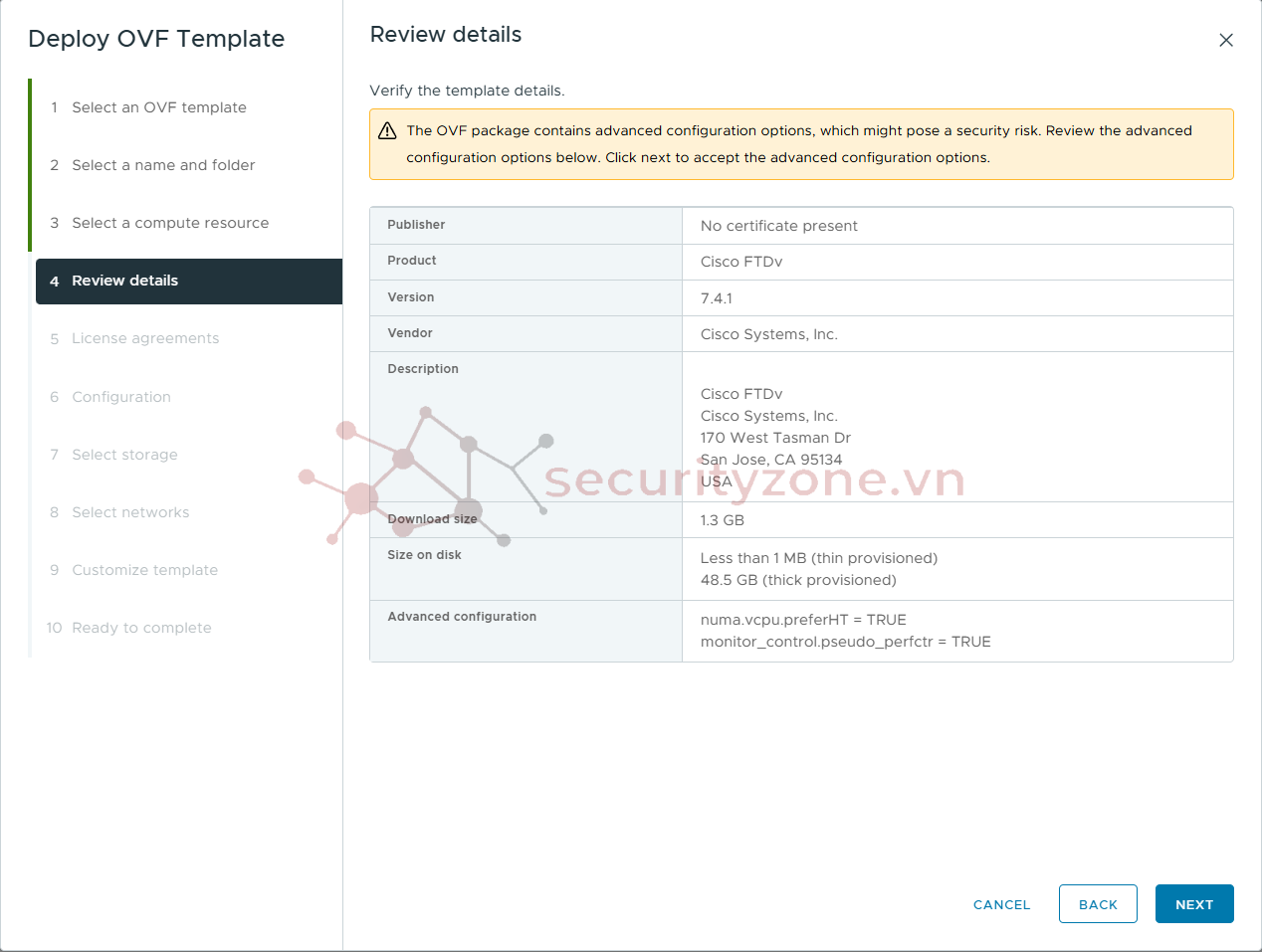

Bước 3: Đặt tên cho VM, tùy chọn resource nơi chứa Cisco vFTD, kiểm tra thông số lưu trữ, chọn Accept ở mục End User License Agreement và chọn Next để tiếp tục:

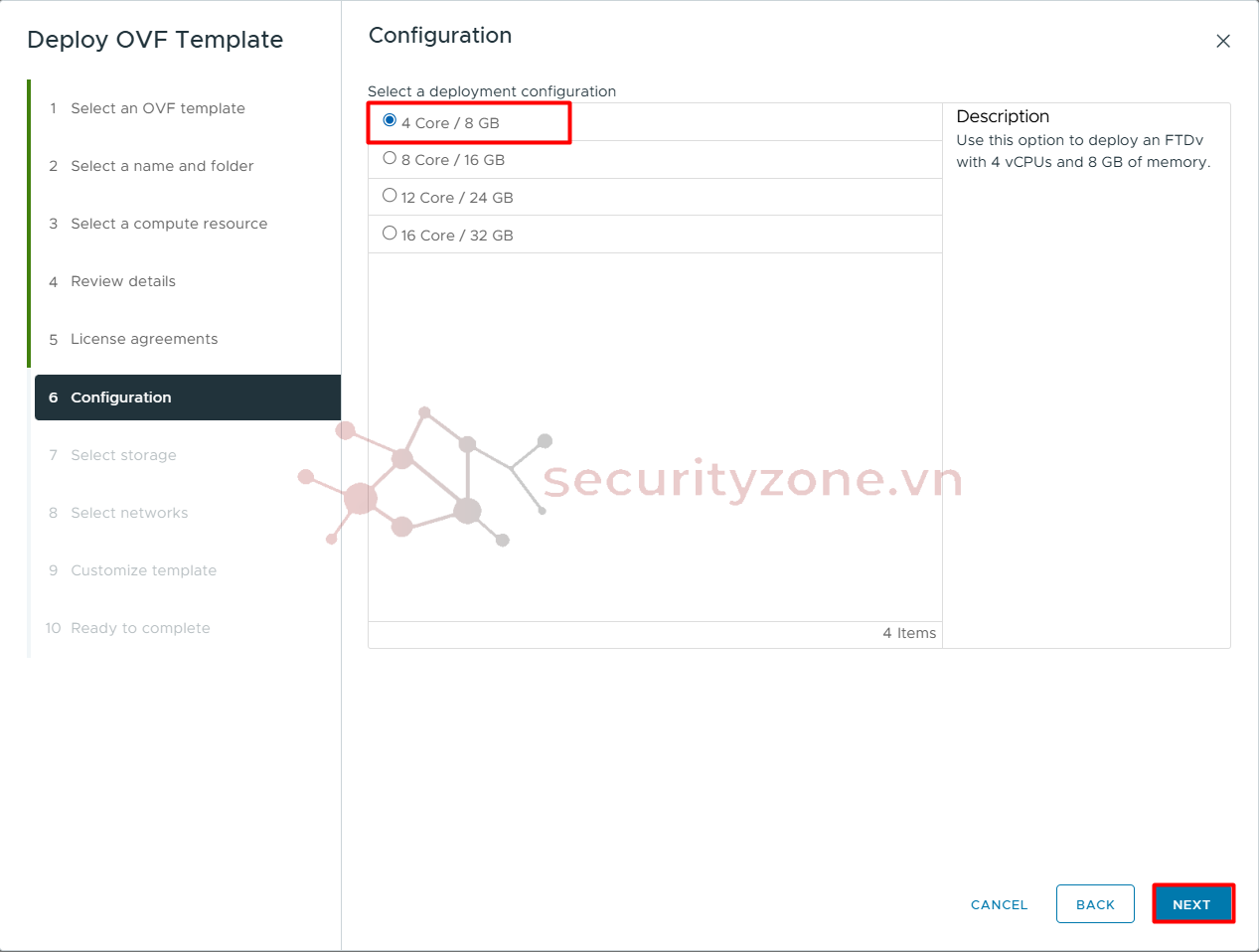

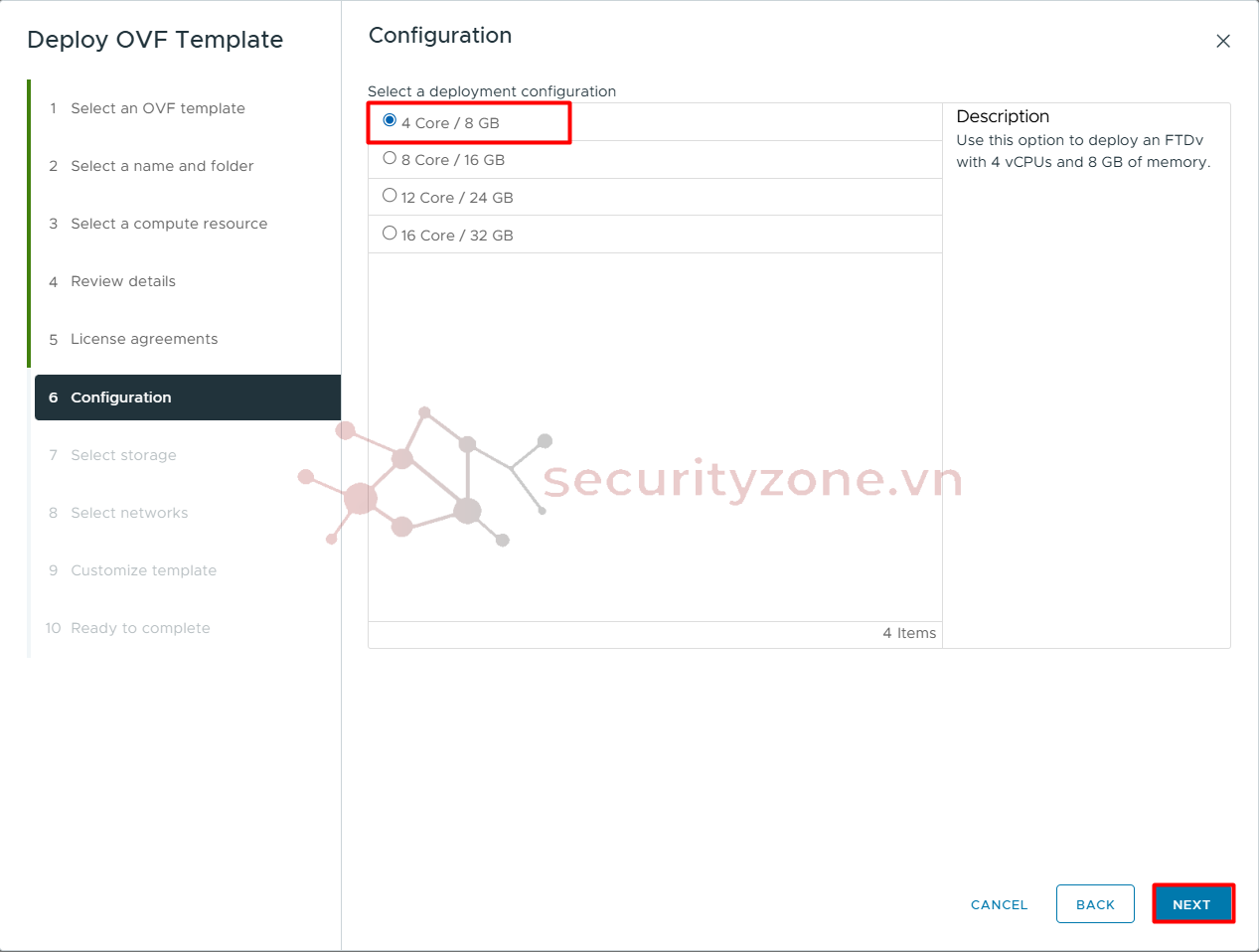

Bước 4: Ở mục Configuration, tùy chọn thông tin vCPU và Memory phù hợp với nhu cầu sử dụng, chọn Next:

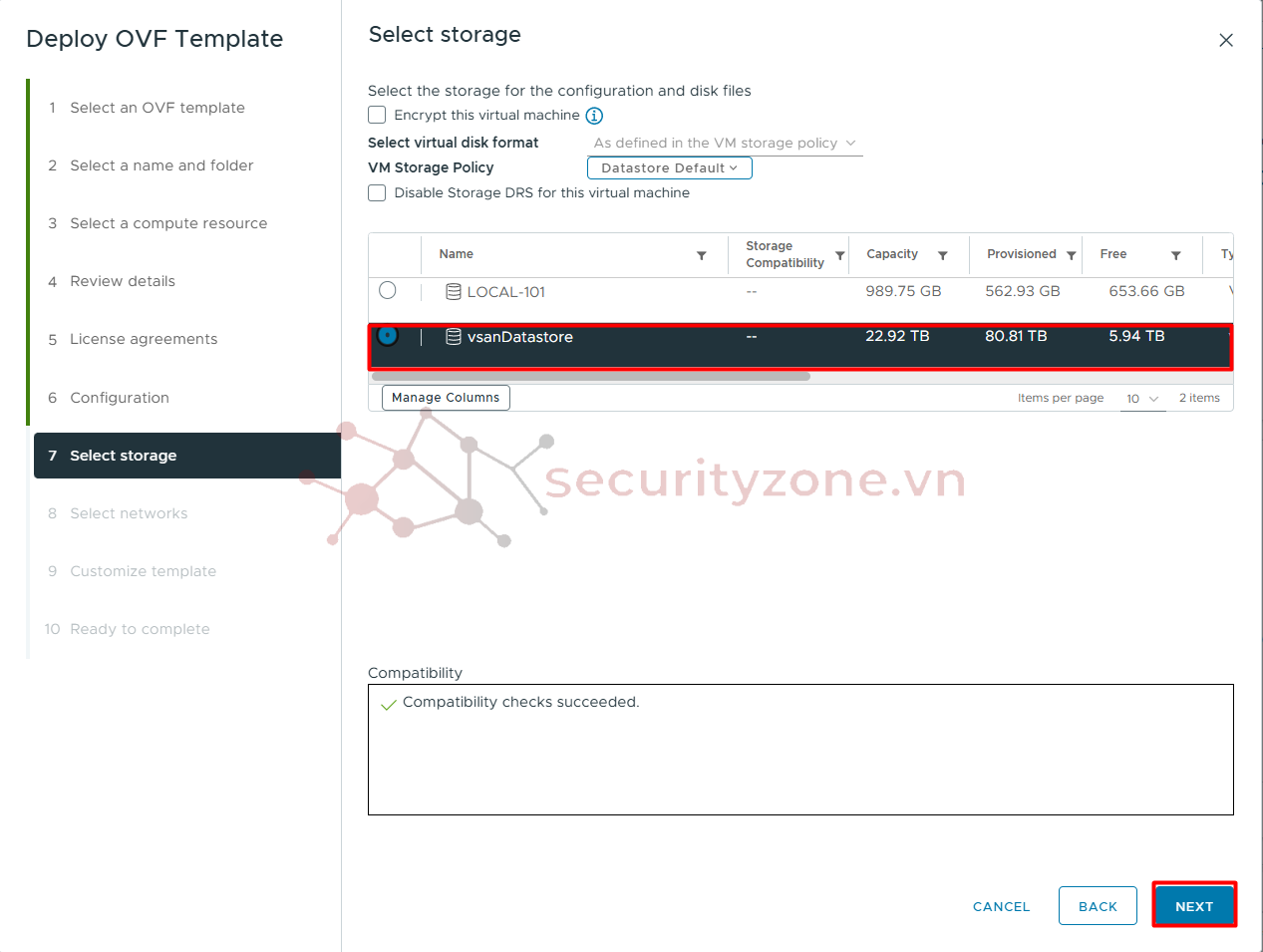

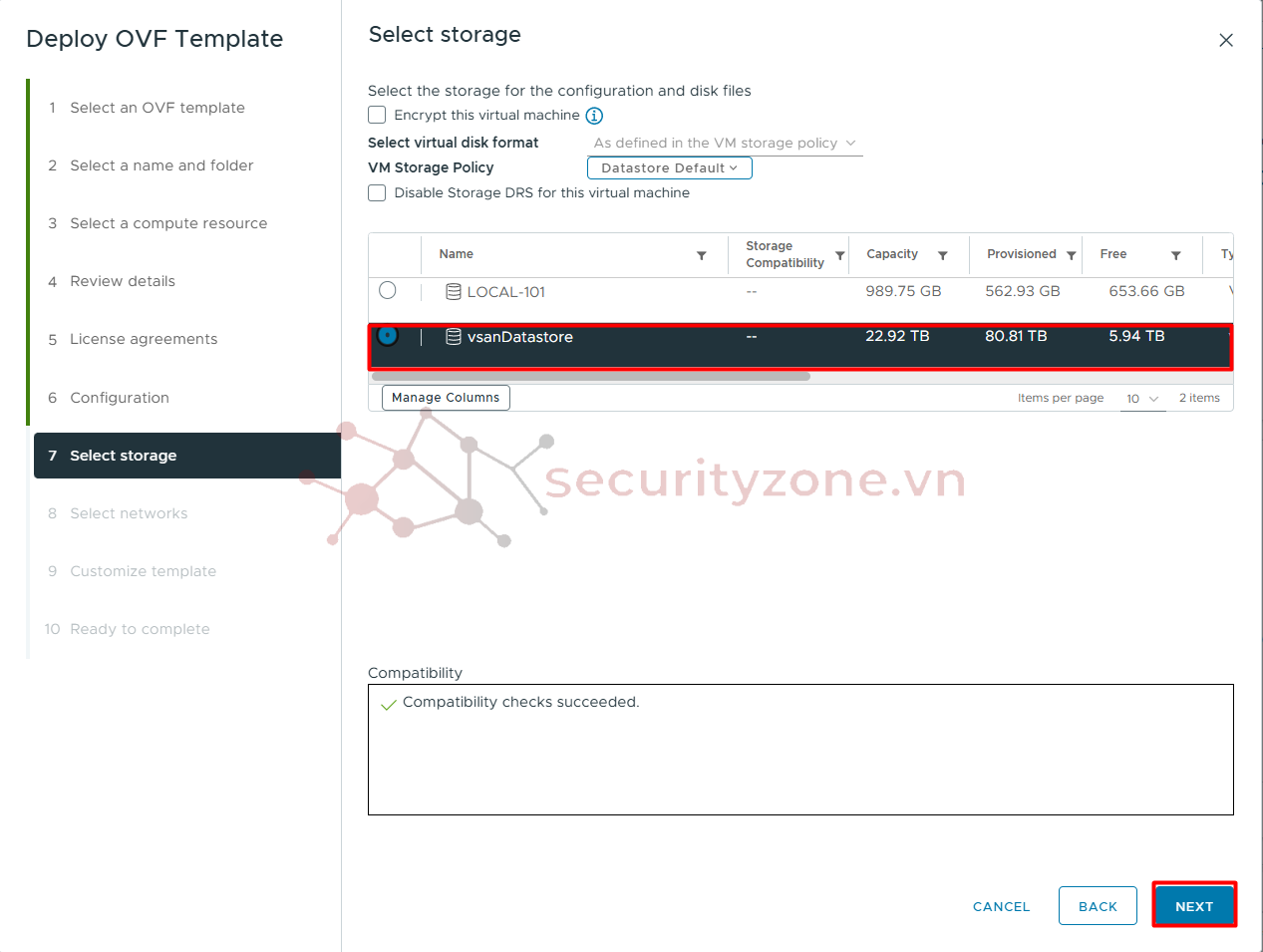

Bước 5: Ở mục Storage tùy chọn nơi lưu trữ và thông tin disk format, sau đó chọn Next:

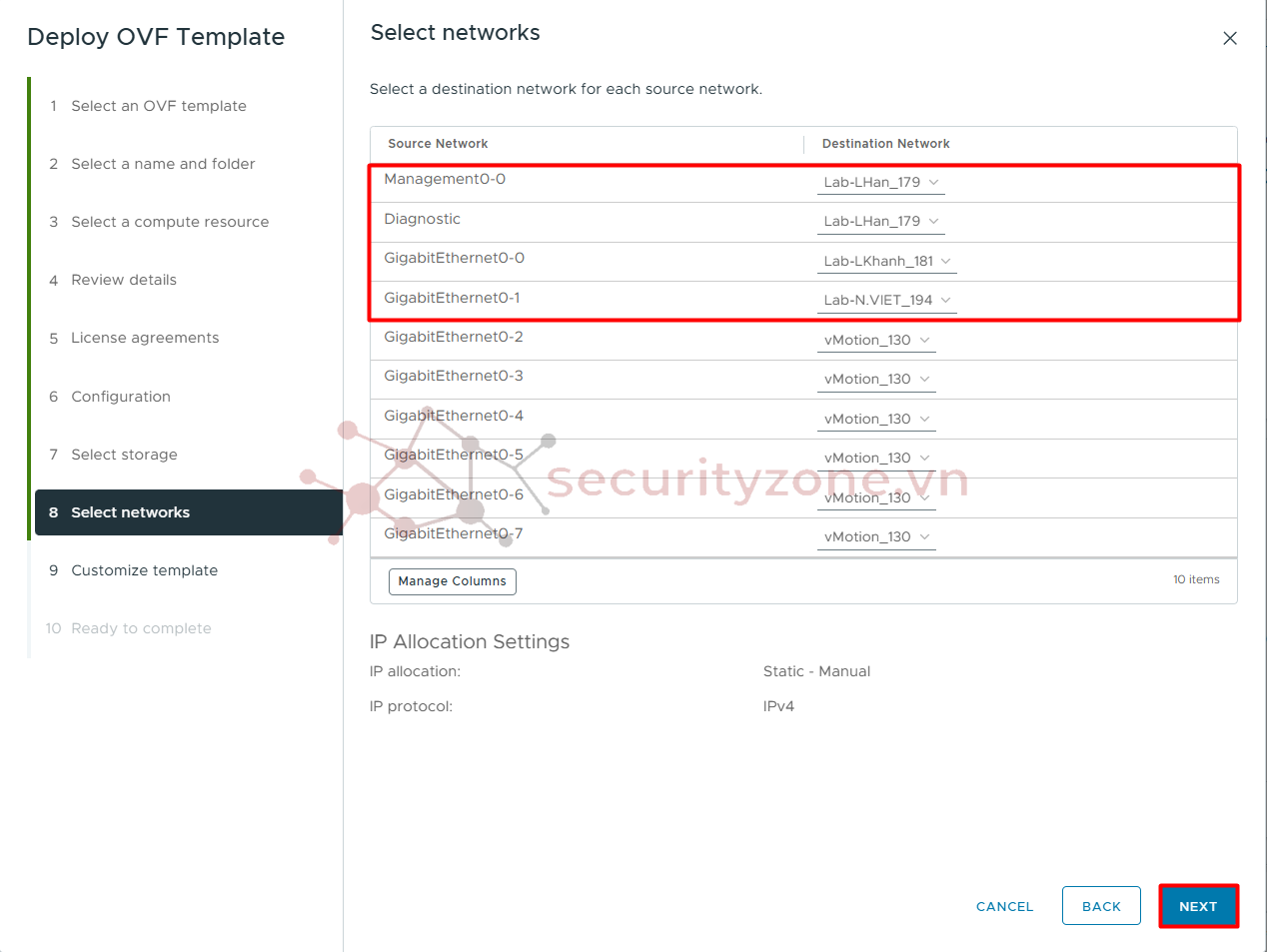

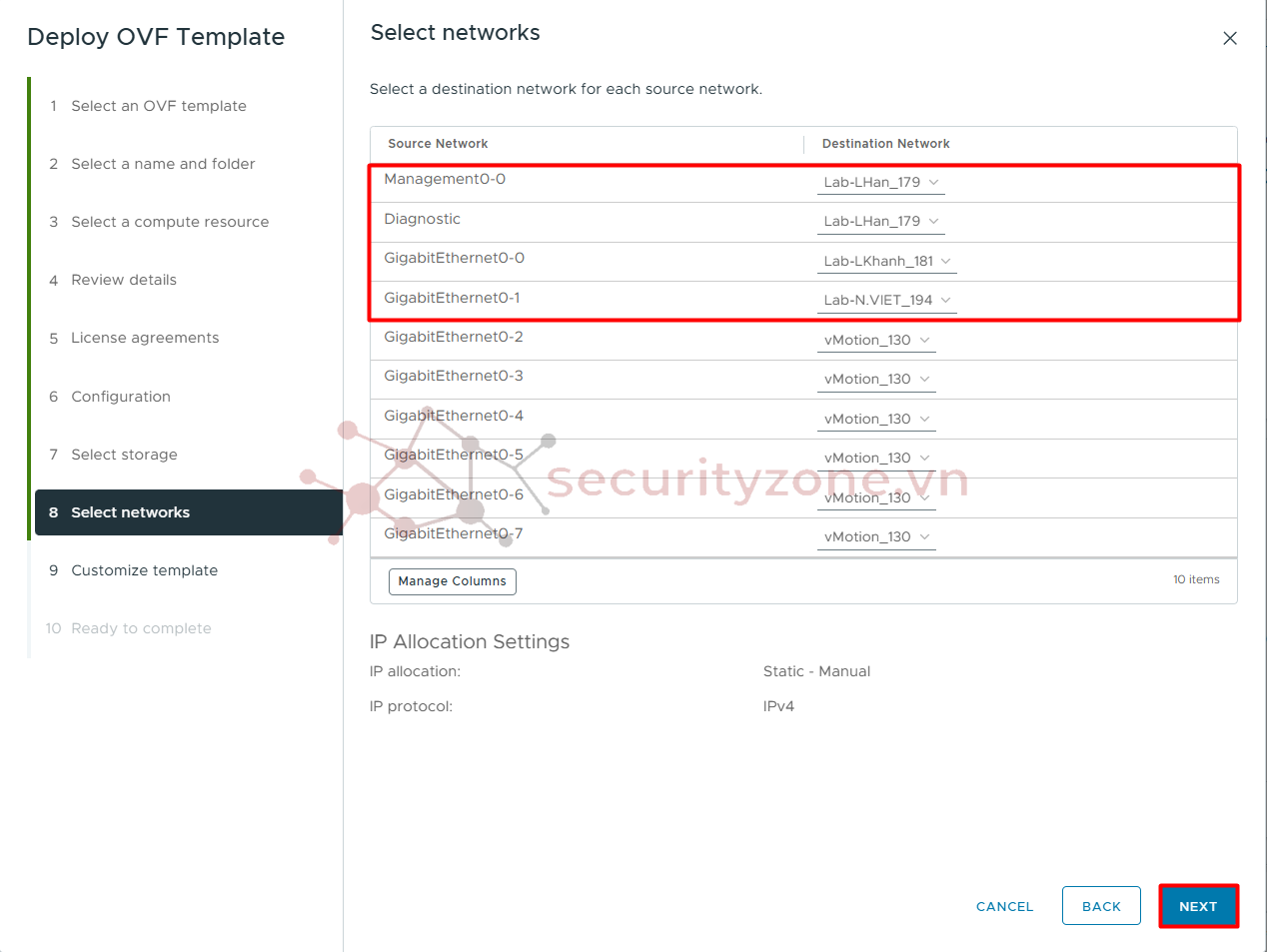

Bước 6: Ở mục Select networks, như thông tin mình đề cập trên, tiến hành gắn card vNICs tương ứng với mục đích sử dụng và chọn Next:

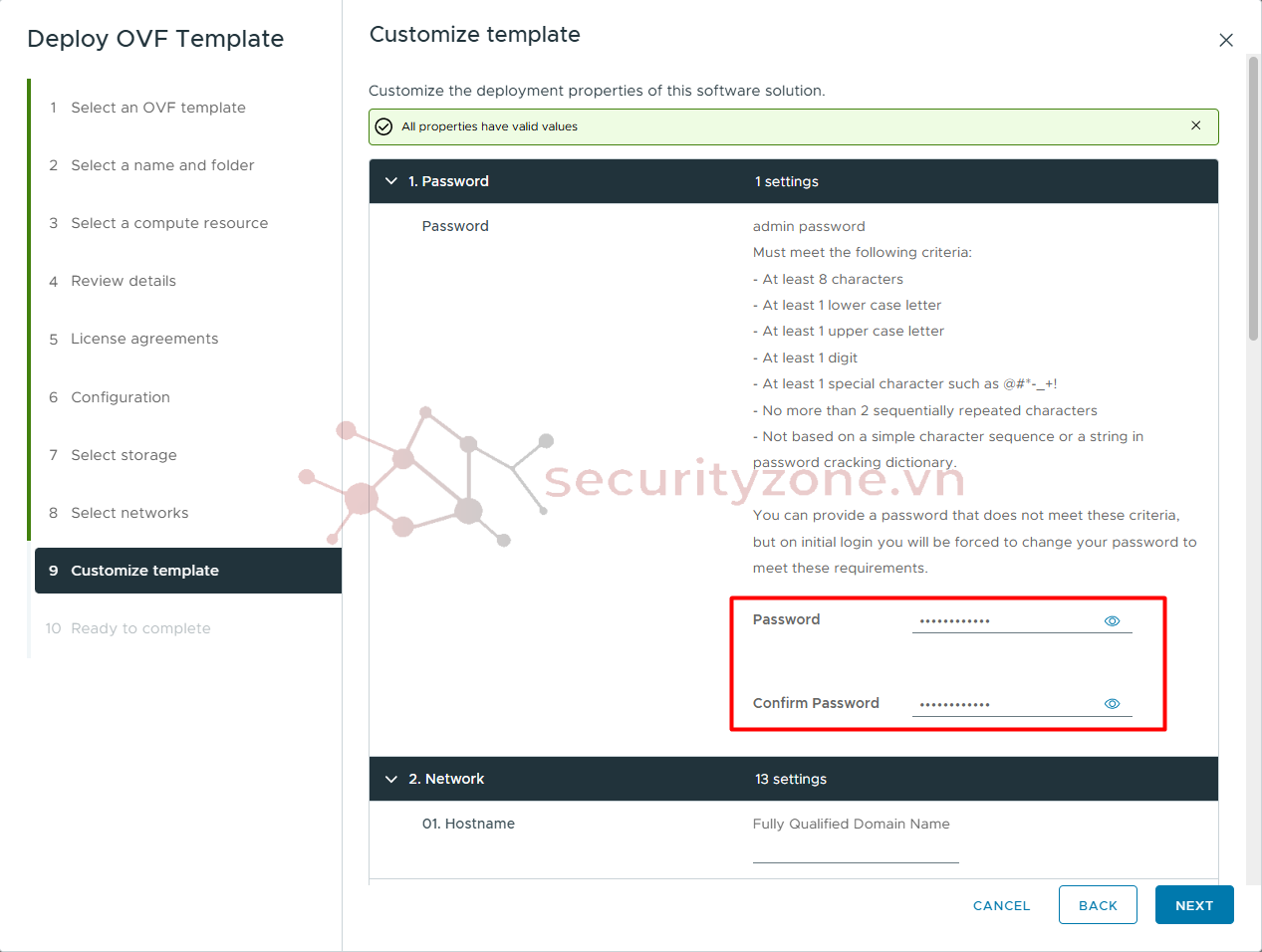

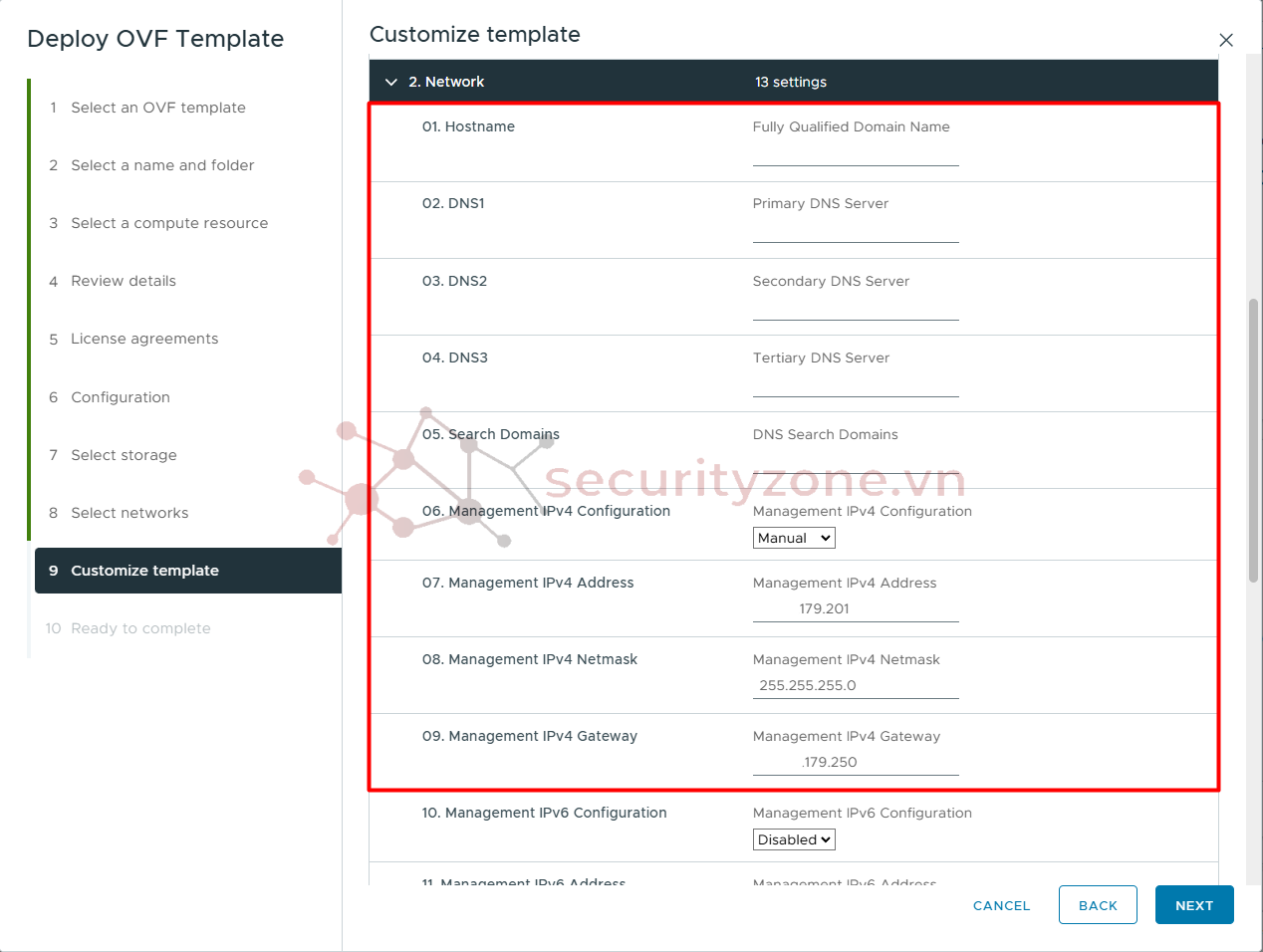

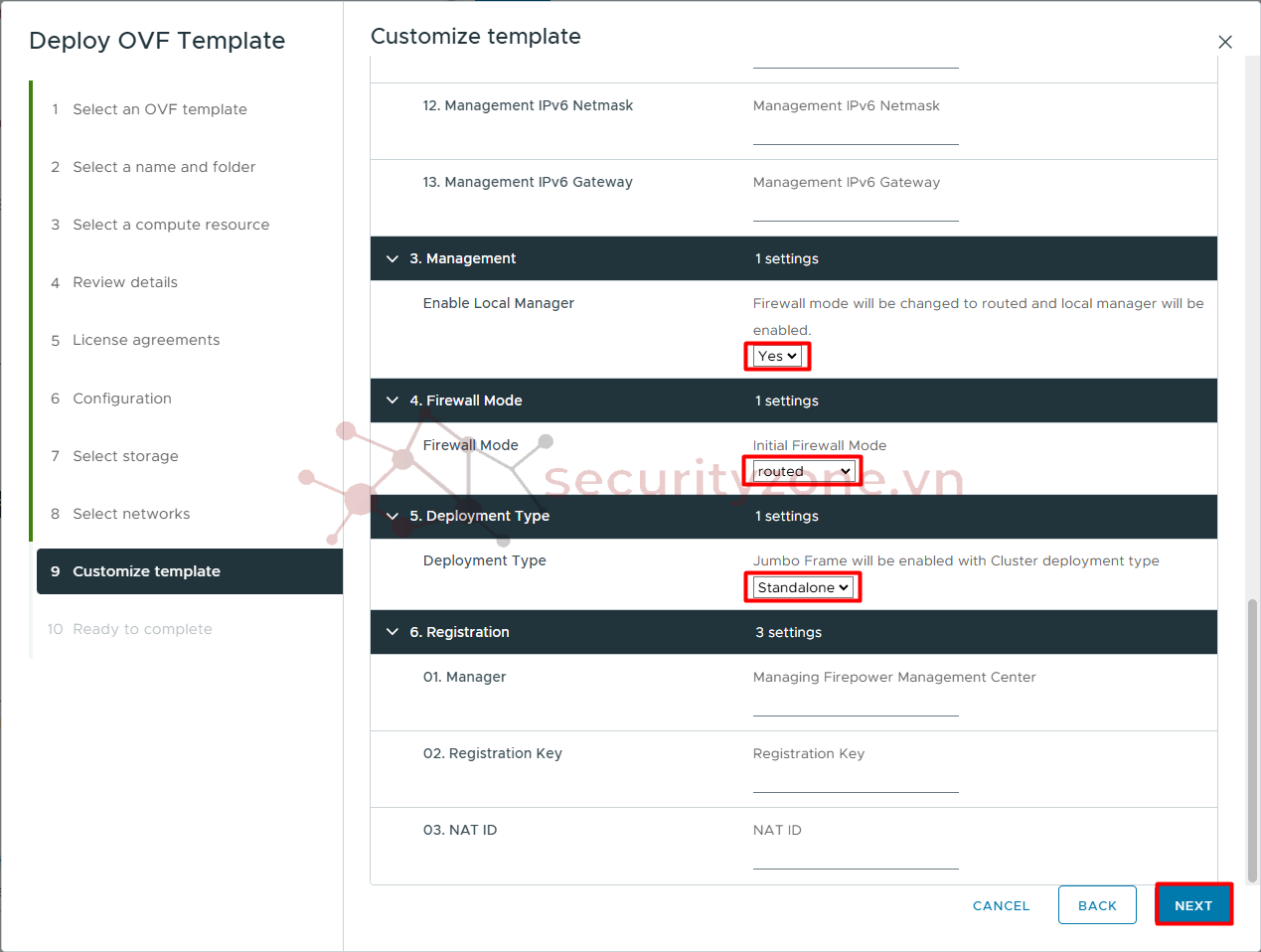

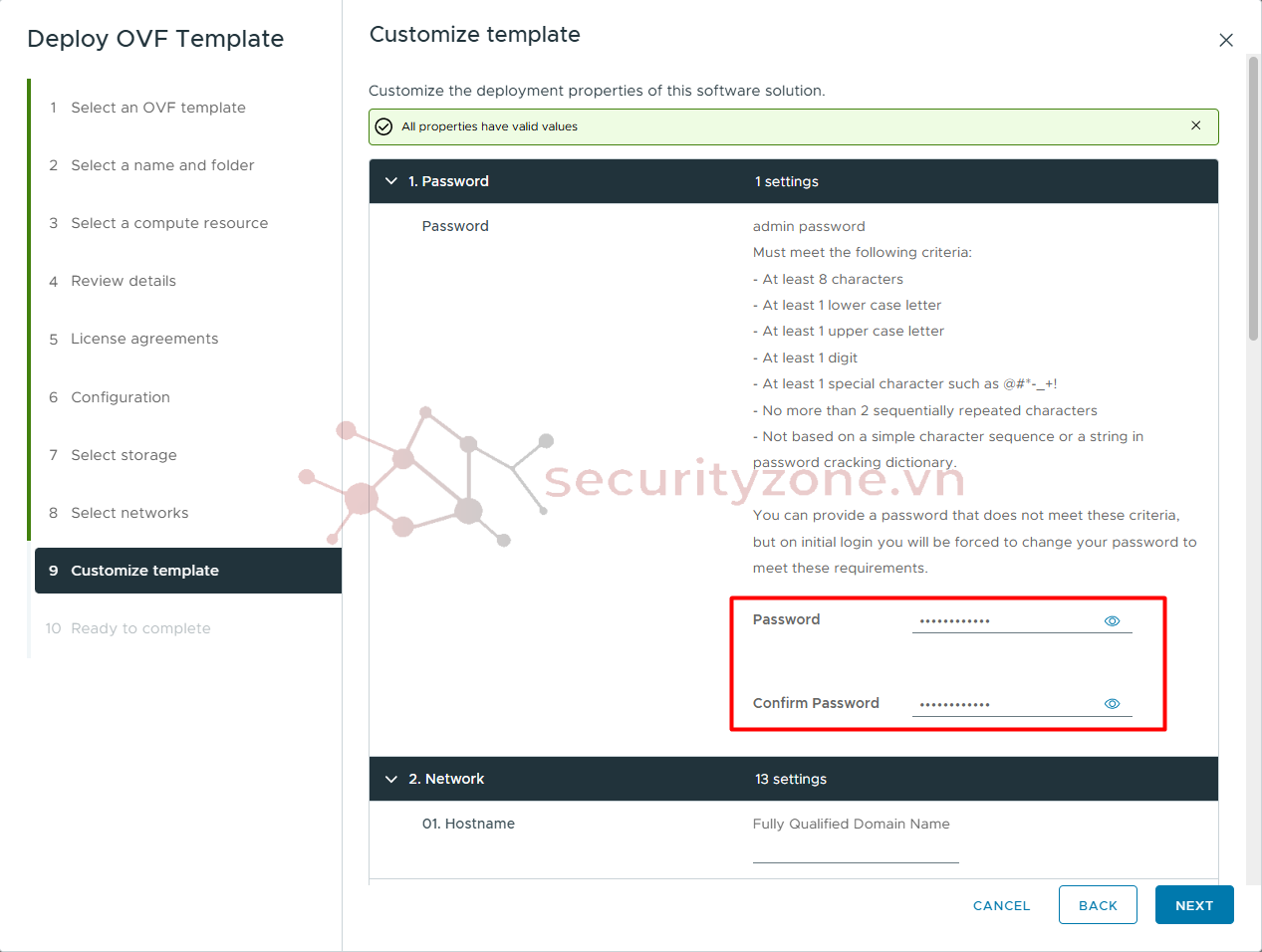

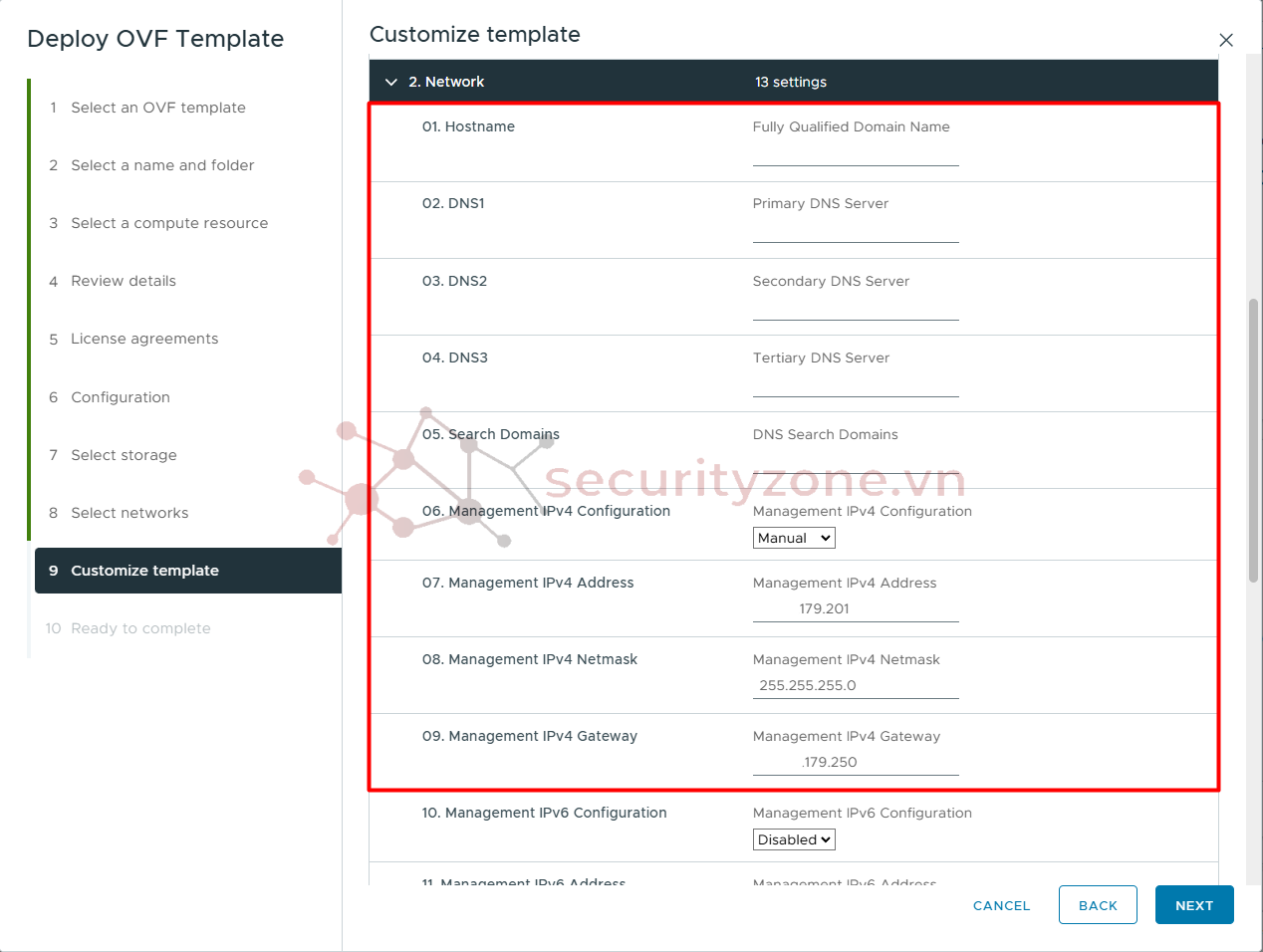

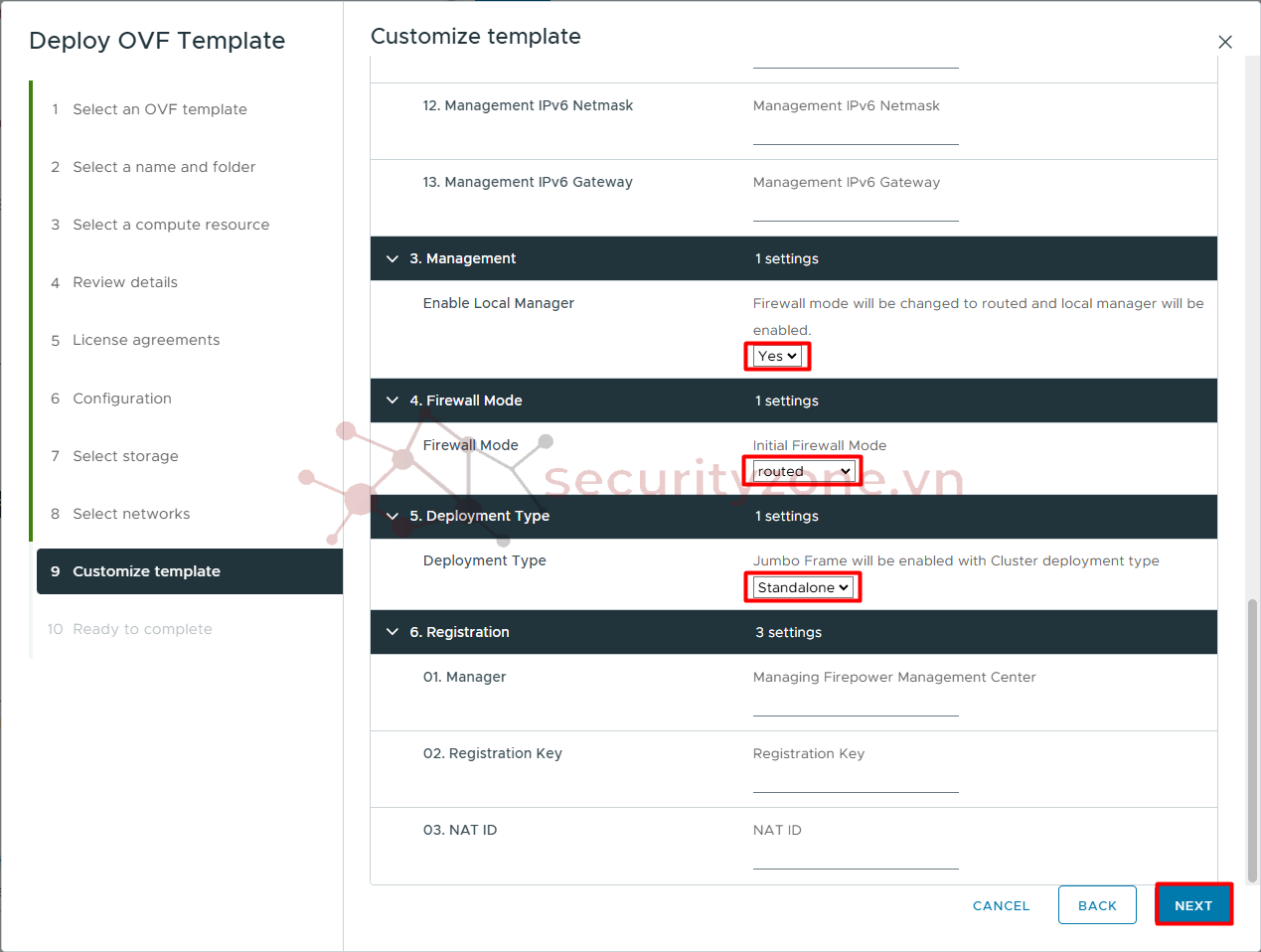

Bước 7: Ở mục Customize templates, tiến hành cấu hình các thông tin cơ bản khởi tạo cho Cisco vFTD bao gồm:

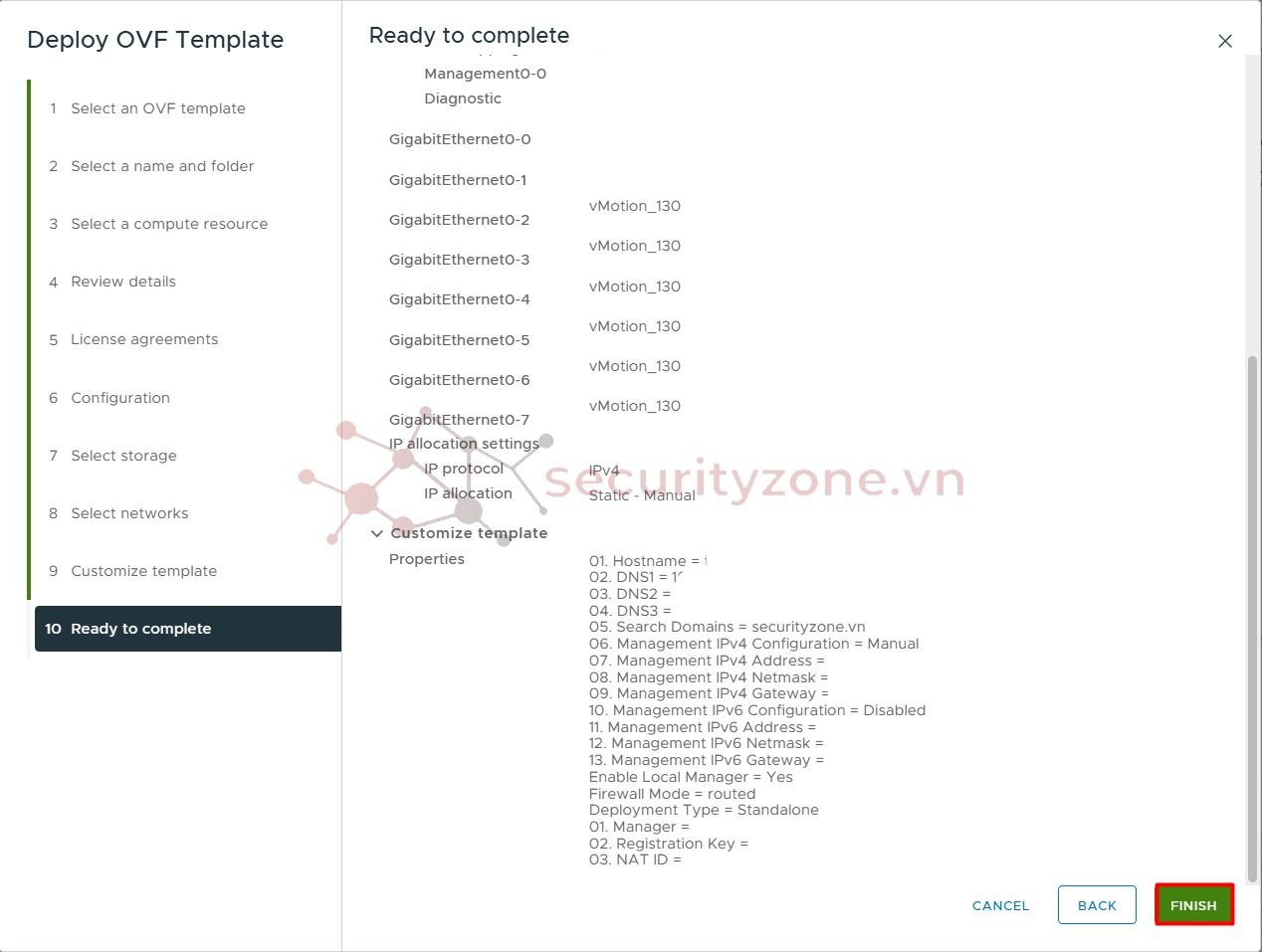

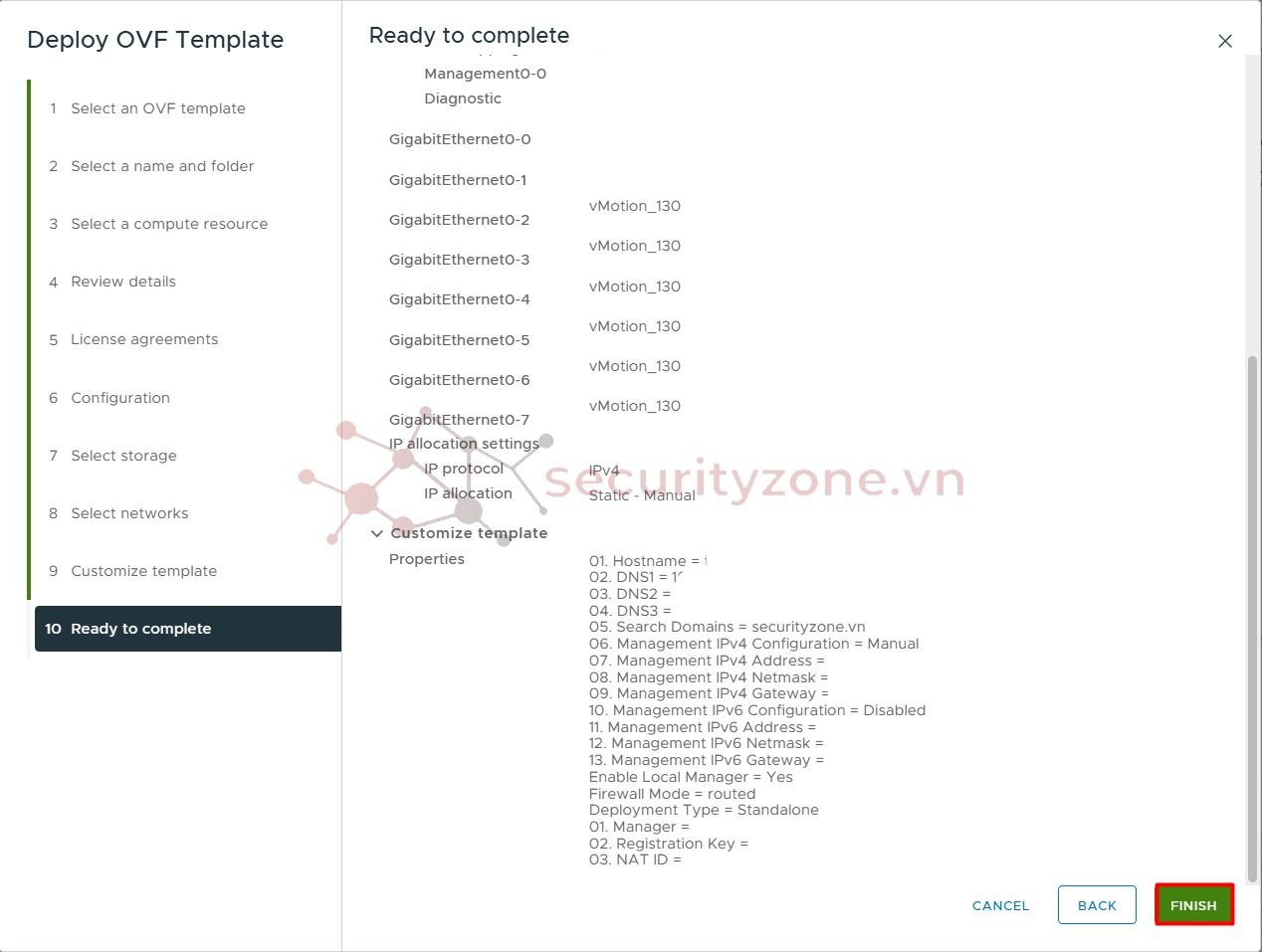

Bước 8: Kiểm tra các thông số thiết lập và chọn Finish để tiến hành khởi tạo VM (lưu ý các thông số như Giao diện, tùy chọn Core/RAM không thể thay đổi sau khi khởi tạo nên hãy đảm bảo kiểm tra đầy đủ nhé):

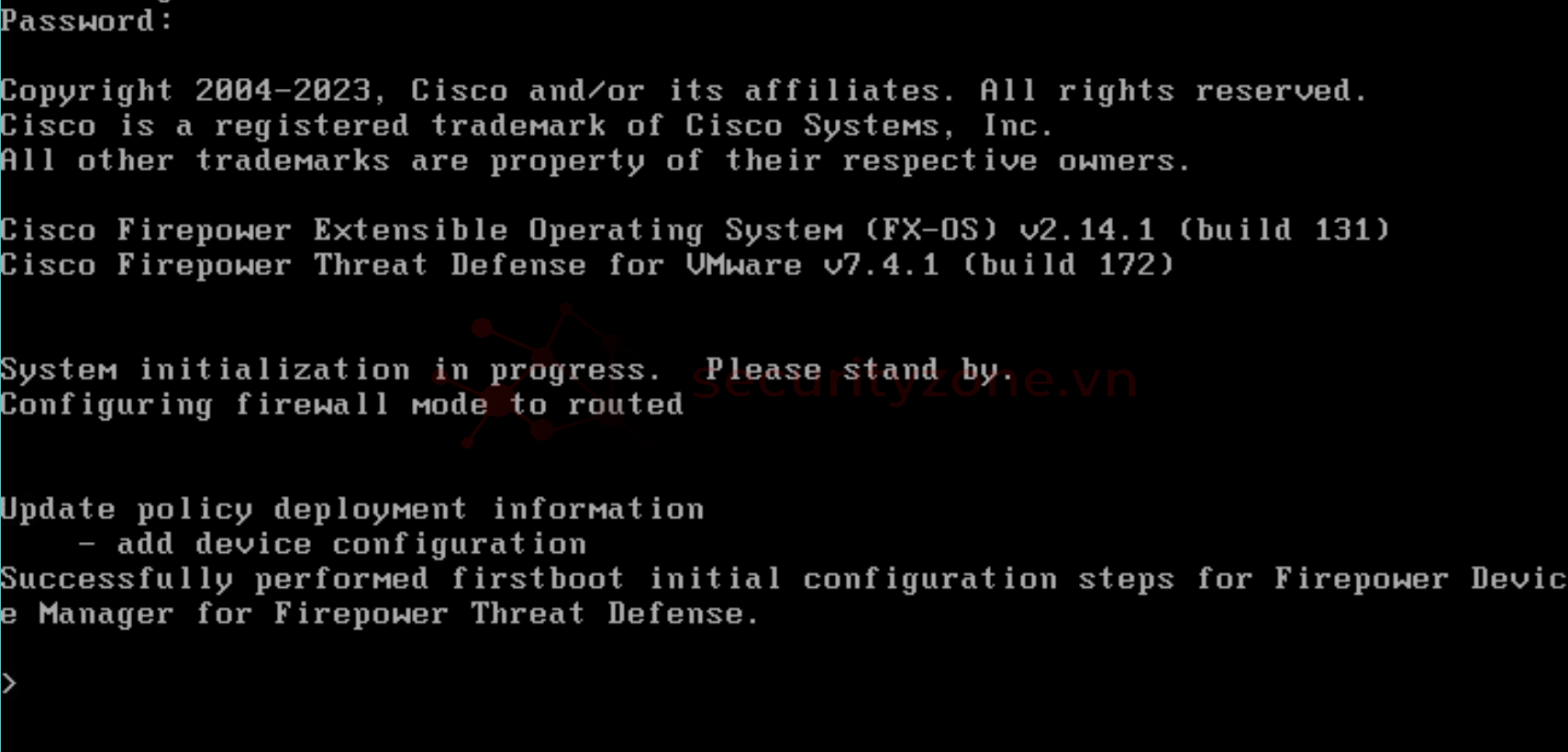

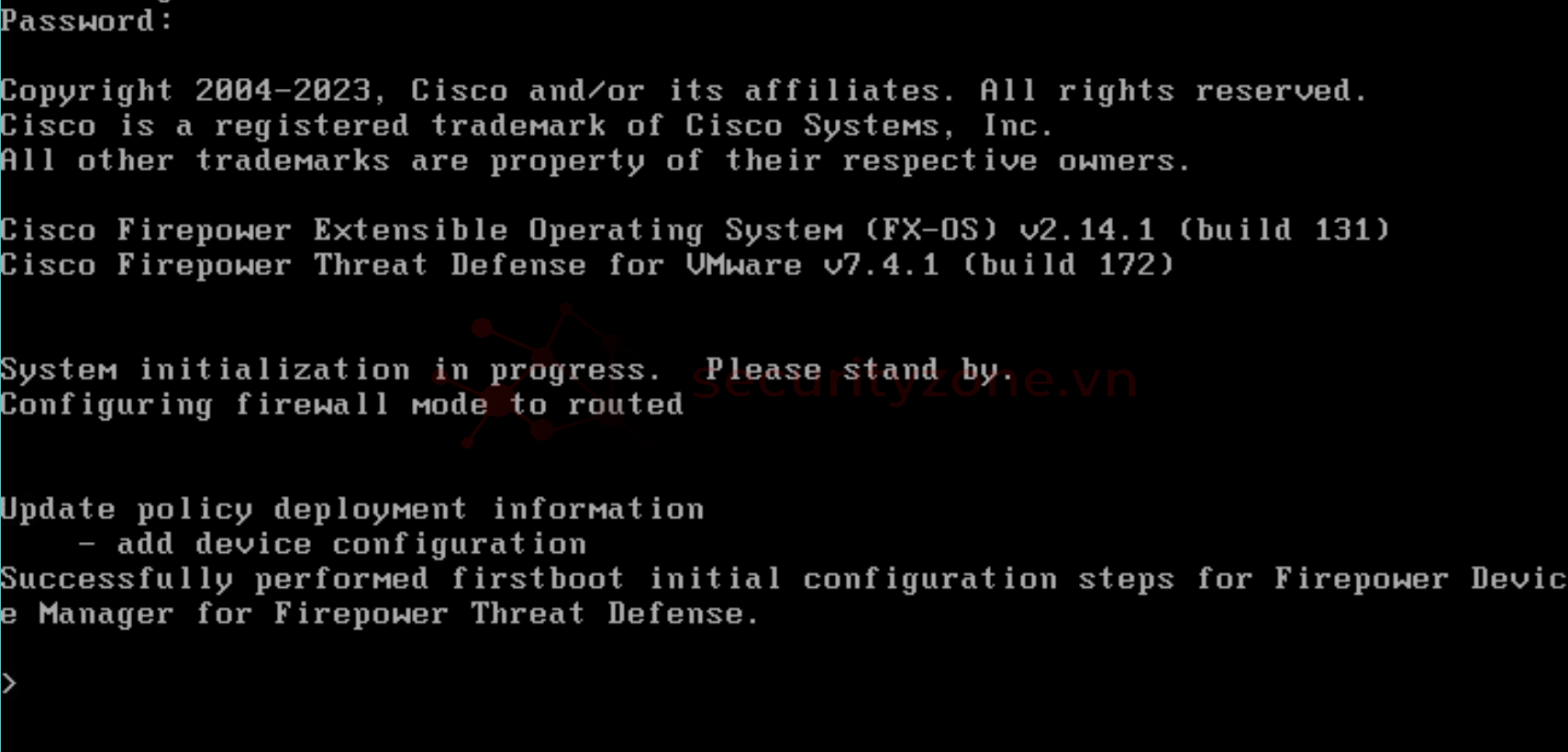

Bước 1: Sau khi tạo OVF thành công cho Cisco vFTD, tiến hành bật VM và chờ tiến trình khởi tạo hoàn thành.

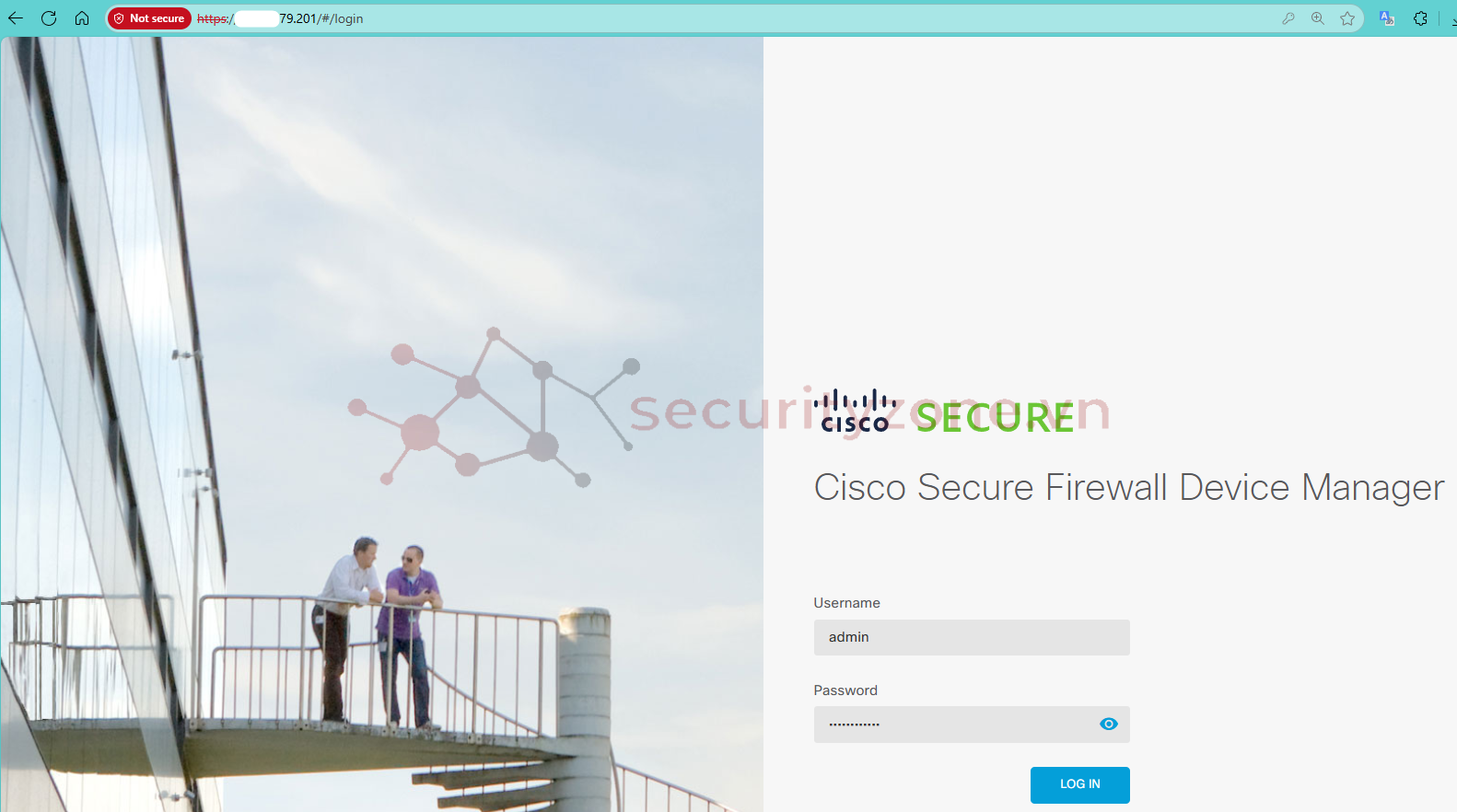

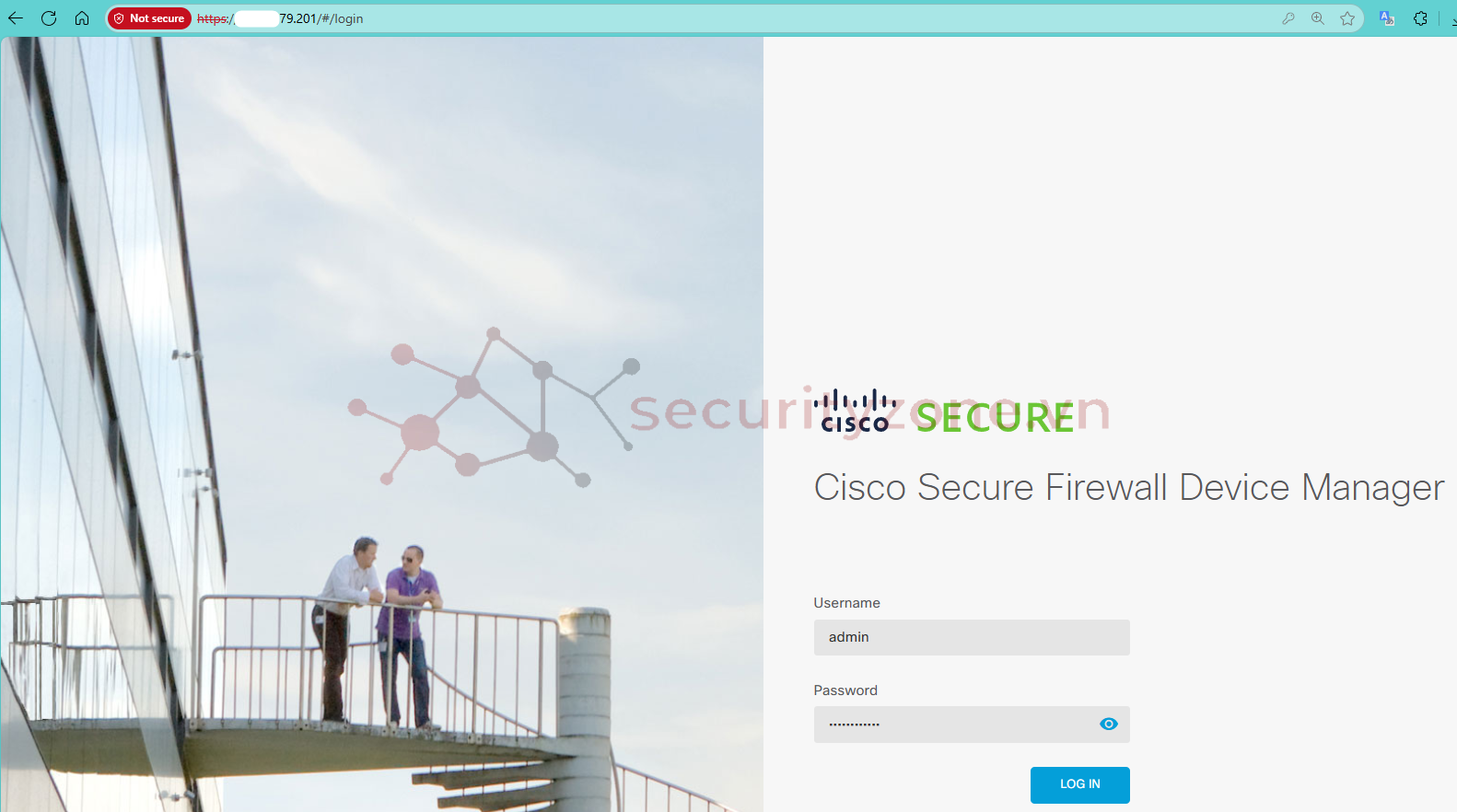

Đăng nhập GUI của VM bằng IP MGMT với tài khoản admin đã cấu hình trước đó để khởi tạo các thông tin cơ bản:

Note: Trong trường hợp nếu bạn không thể đăng nhập bằng nhập khẩu đã thiết lập trước đó hãy thử password mặc định của Cisco FTD là admin | Admin123

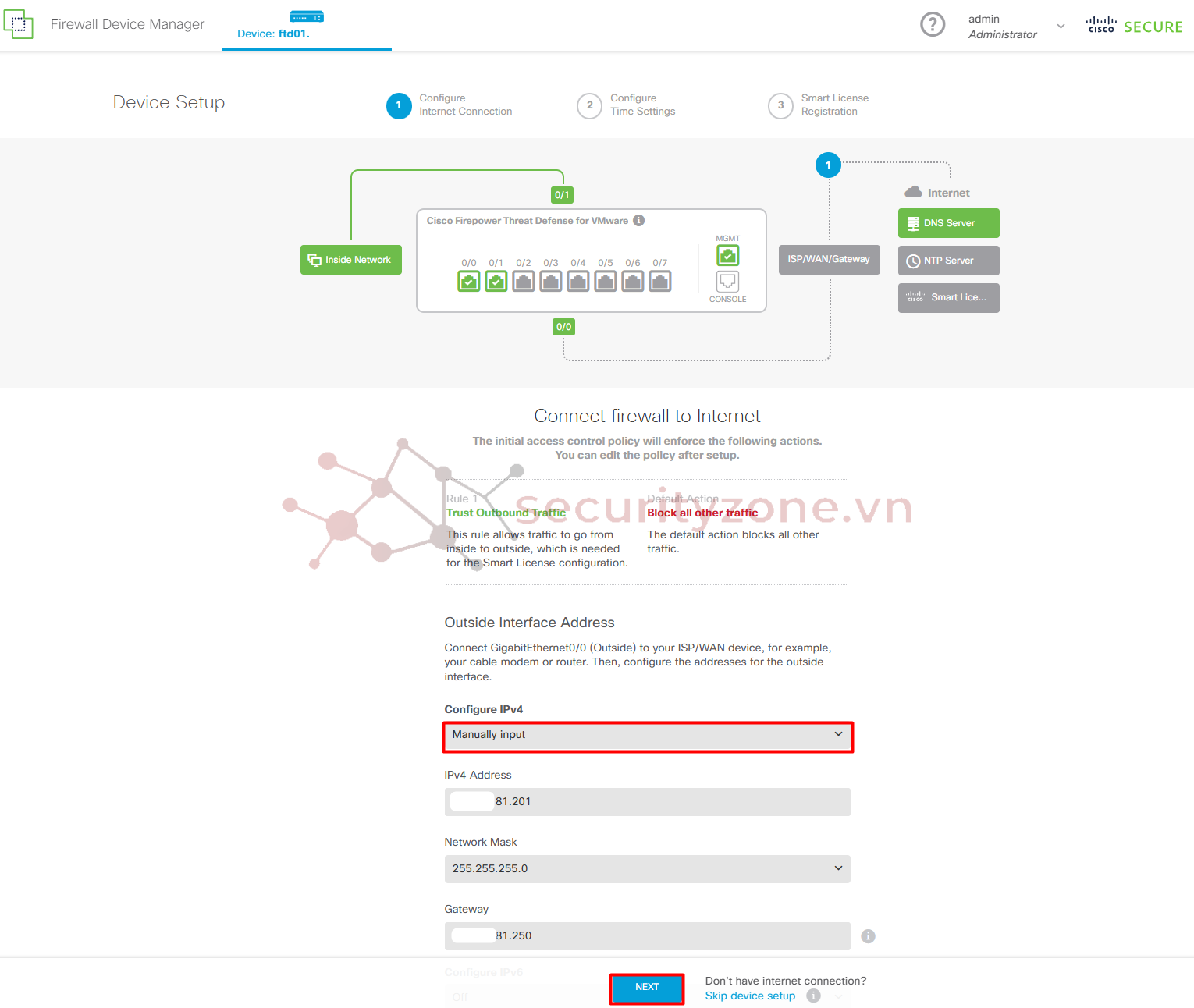

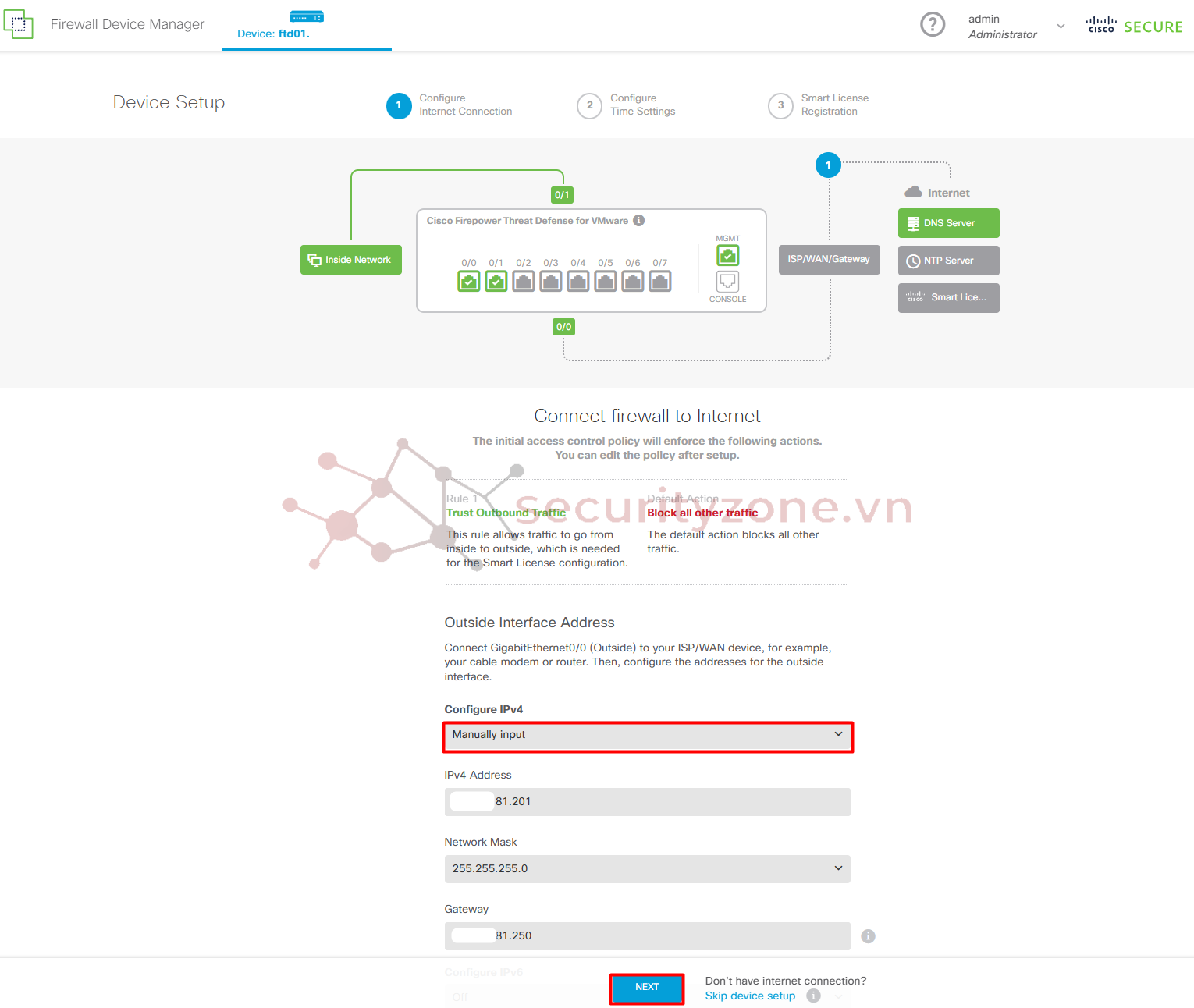

Bước 2: Khi lần đầu đăng nhập, Cisco sẽ yêu cầu khởi tạo các thông tin cơ bản như kết nối, thông tin hệ thống và License. Đầu tiên cần cấu hình địa chỉ IP cho cổng Outbound, có thể tùy chọn DHCP hoặc Manual IP, sau khi cấu hình chọn Next:

Bước 3: Cấu hình thông tin Timezone và DNS cho thiết bị và chọn Next:

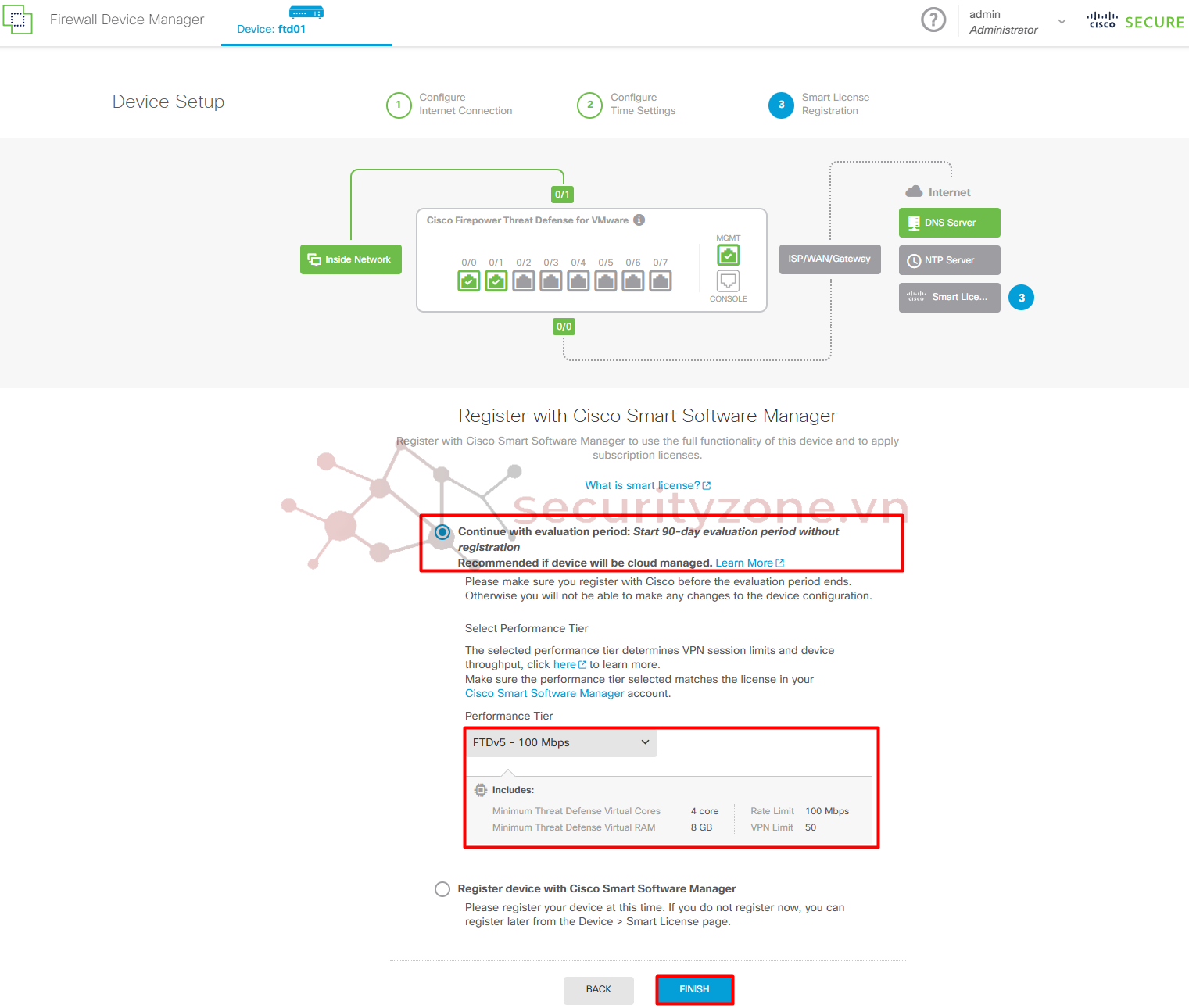

Bước 4: Tiếp theo Cisco sẽ yêu cầu Register license cho thiết bị, có 2 tùy chọn trong trường hợp này:

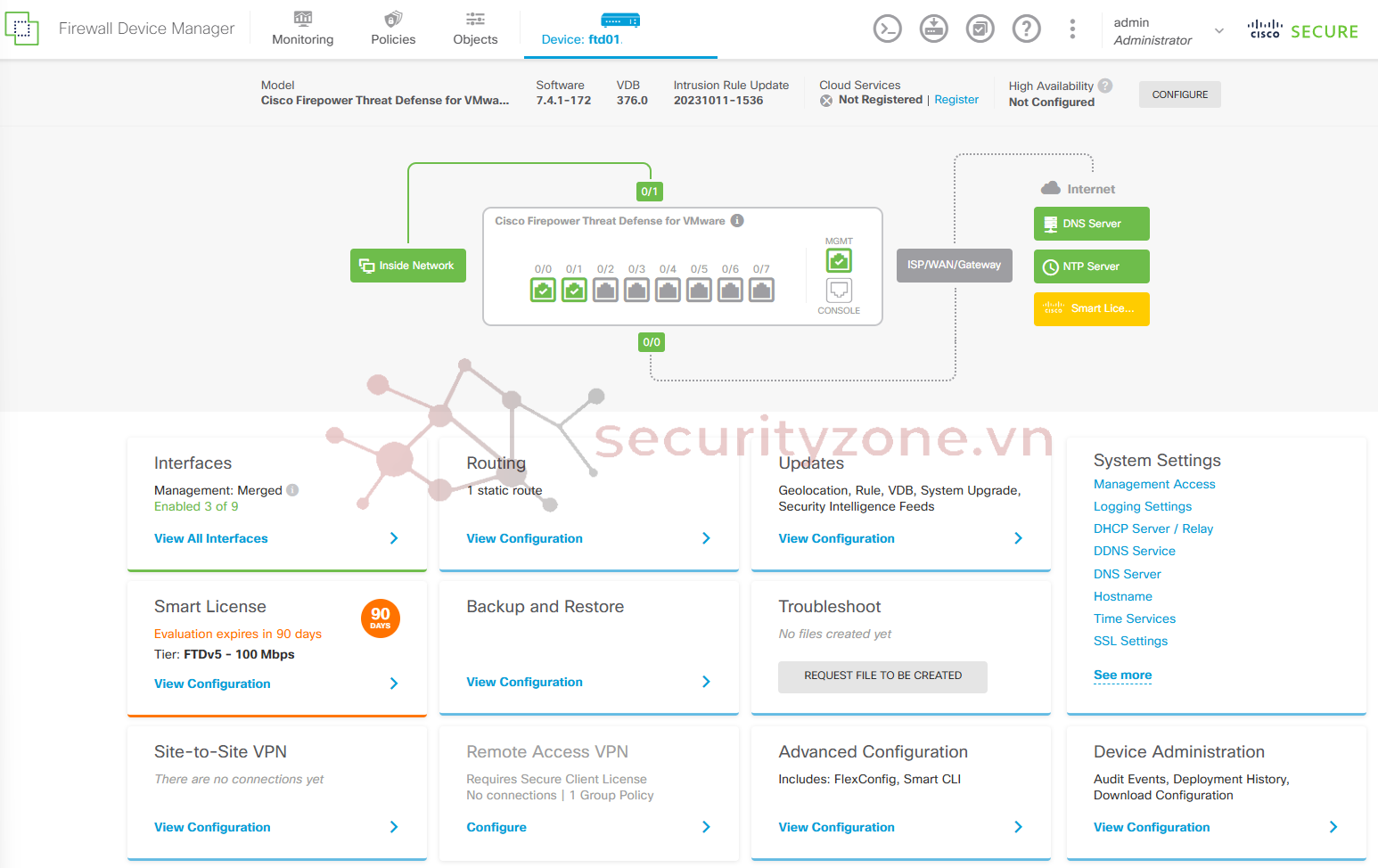

Do thiết bị được chọn mode Standalone nên các bạn sẽ tiến hành quản lý Cisco vFTD thông qua giao diện Cisco FDM.

Như vậy mình đã hoàn thành việc cài đặt và setup cơ bản cho Cisco vFTD trên VMware. Chúc các bạn thành công :">

Cisco Firepower Device Manager (Cisco FDM) là giao diện quản trị trực quan, dựa trên web, cho phép quản lý và cấu hình thiết bị FTD một cách đơn giản và nhanh chóng. FDM phù hợp với các môi trường nhỏ hoặc vừa, nơi chỉ cần quản lý một số lượng thiết bị hạn chế. Thông qua FDM, người quản trị có thể thực hiện các tác vụ như thiết lập chính sách bảo mật, cấu hình mạng, giám sát lưu lượng và sự kiện bảo mật mà không cần đến các công cụ quản lý phức tạp.

Trong bài viết này mình sẽ hướng dẫn các bạn cách cài đặt Cisco FTD trên môi trường ảo hóa VMWare và quản trị cấu hình bằng Cisco FDM.

I. Chuẩn bị

Cisco vFTD hỗ trợ gói OVF cài đặt trên VMWare được cung cấp bởi Cisco với các version mới nhất, trong bài viết này mình sẽ cấu hình version 7.4.1. Bạn có thể tham khảo đăng nhập vào Cisco Download Central và tiến hành download gói cài đặt với version tùy chọn (hoặc tham khảo version 7.4.1 tại ĐÂY).

Giải nén tệp tin và bạn có thể tìm thấy file cài đặt có tên dưới dạng:

Cisco_Secure_Firewall_Threat_Defense_Virtual-VI-X.X.X-xxx.ovf (sử dụng trong trường hợp cài đặt từ môi trường vCenter)

Cisco_Secure_Firewall_Threat_Defense_Virtual-ESXi-X.X.X-xxx.ovf (sử dụng trong trường hợp cài đặt từ môi trường ESXi)

Yêu cầu về môi trưởng ảo hóa khi cài đặt một máy ảo hóa Cisco FTD:

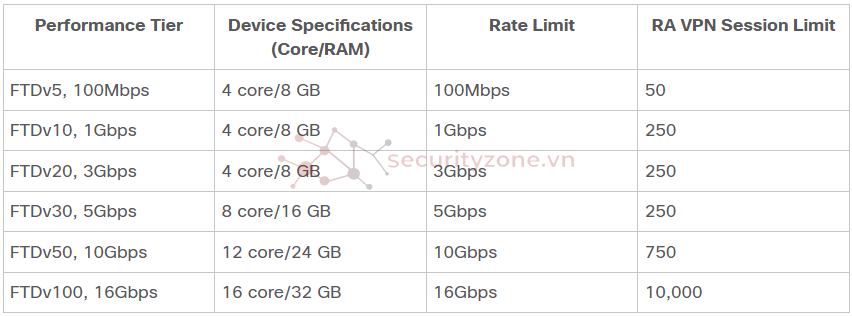

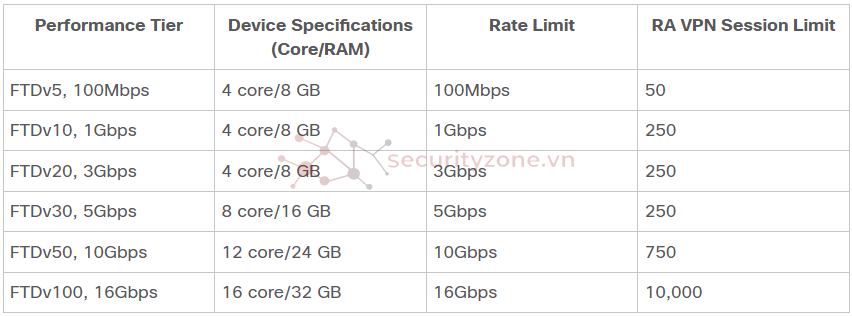

- Core/RAM: Cisco vFTD hỗ trợ các gói tùy chọn hiệu suất phù hợp với nhu cầu sử dụng về mức thông lượng và giới hạn kết nối VPN khác nhau, bao gồm các tùy chọn:

- Storage: Tối thiểu là 48.24GB

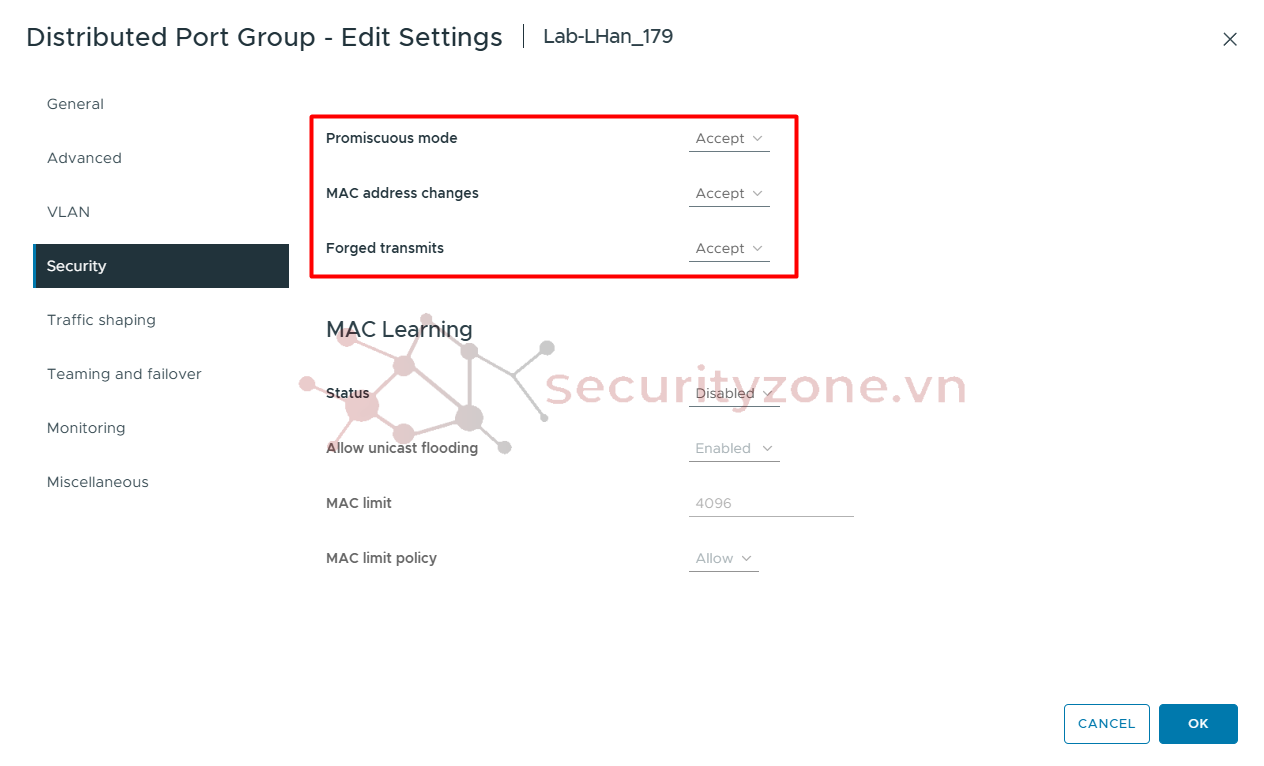

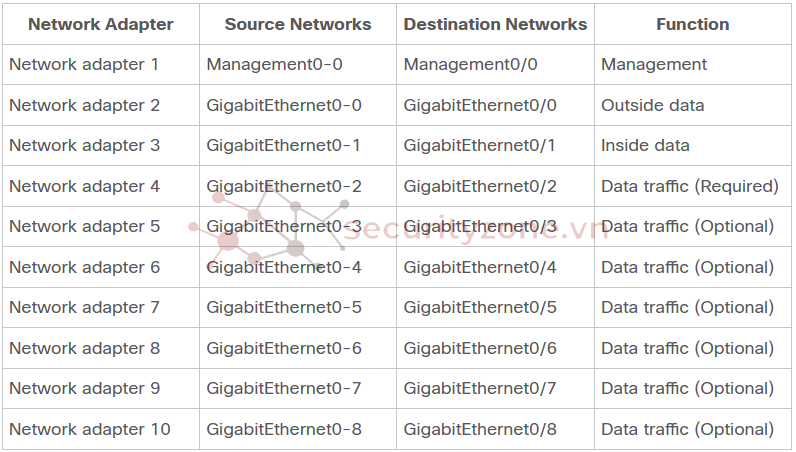

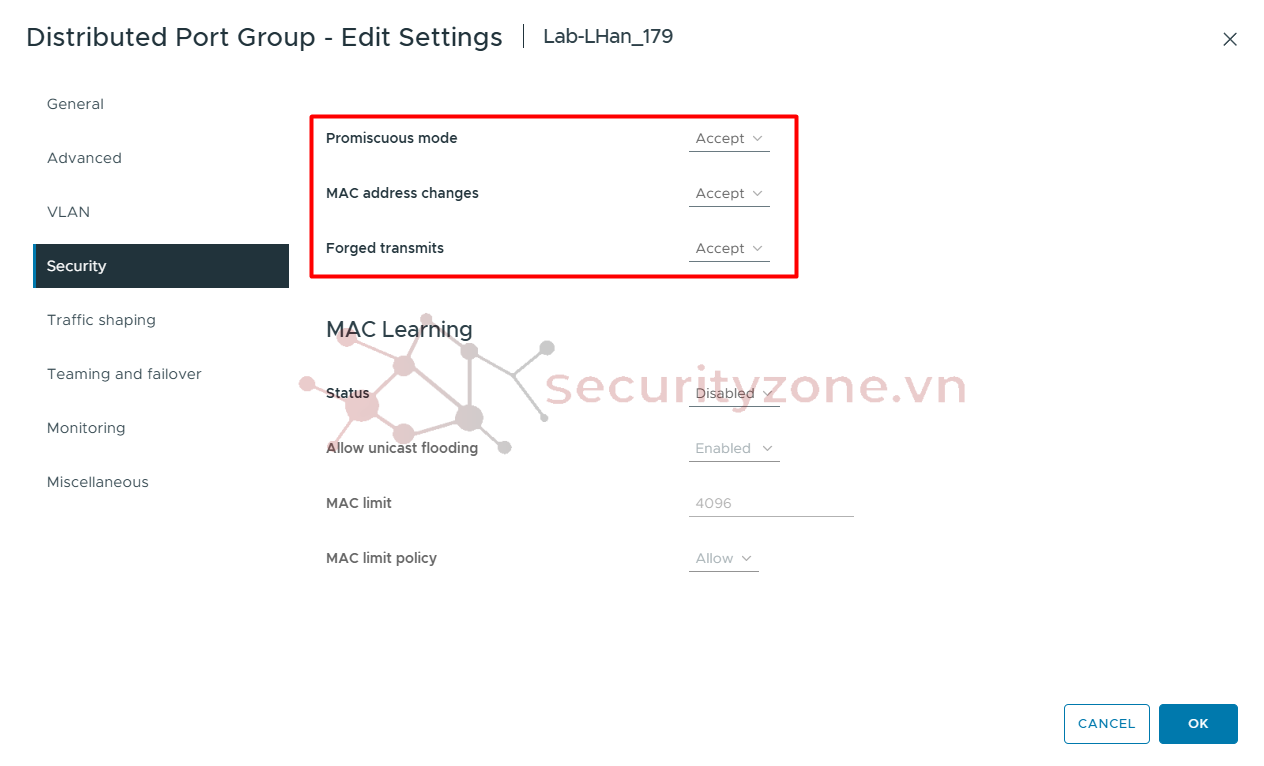

- vNICs: Cisco vFTD hỗ trợ đa dạng các chuẩn kết nối, mặc định là vmxnet3 (tuy nhiên nếu hệ thống của bạn hỗ trợ hãy đổi sang e1000 để đảm bảo thông lượng tốt hơn). Lưu ý với cài đặt cơ bản và mặc định ban đầu khi tạo VM sẽ có sẵn 10 giao diện, hãy đảm bảo bật và cấu hình ít nhất 3 giao diện bao gồm 1 giao diện quản lý, 1 giao diện cho kết nối Internet và 1 giao diện cho kết nối nội bộ (Bạn sẽ không thể thêm giao diện sau khi đã khởi tạo thành công VM, vì vậy trường hợp nếu bạn không sử dụng hết tất cả 10 giao diện thì bạn chỉ việc disable chúng, hoặc chỉ chọn xóa đi nếu bạn chắc chắn tương lai sẽ không sử dụng đến chúng nếu bạn không muốn phải khởi tạo lại VM từ đầu :">). Ngoài ra bạn cần lưu ý thông tin phần cấu hình Security Policy Settings trên các vSS/ vDS sẽ được hỗ trợ cho VM, bạn nên cấu hình thông tin Accept cho các mục Promiscuous Mode, MAC Address Changes và Forged Transmits để đảm bảo Cisco vFTD có thể hoạt động và giao tiếp được với các thành phần khác trong hệ thống 1 cách bình thường.

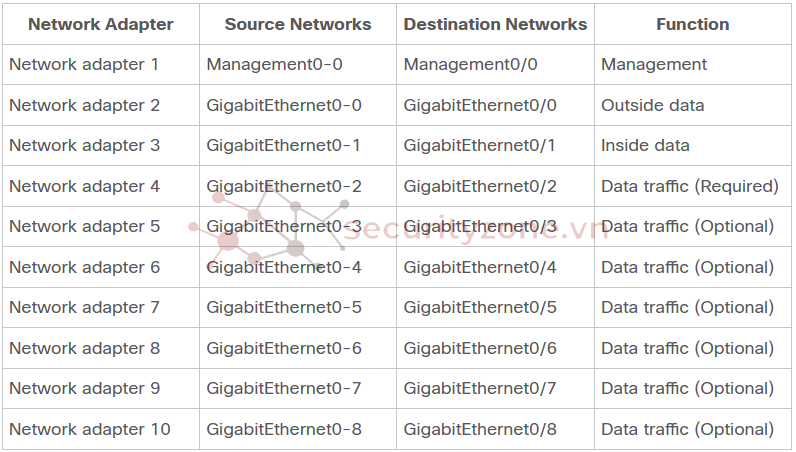

Bạn có thể tham khảo cách sắp xếp và cài đặt các vNICs phù hợp cho nhu cầu sử dụng như sau - áp dụng cho e1000 (việc sizing trước thông tin IP hay Subnet cho các mục đích khác nhau cũng cần xem xét trước khi bắt đầu khởi tạo Cisco vFTD):

II. Cấu hình

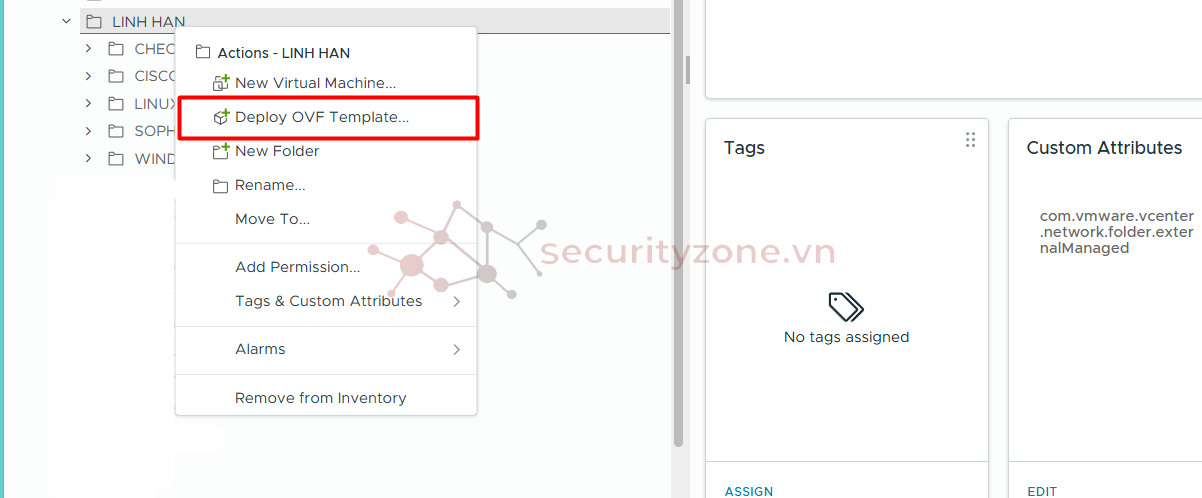

Bước 1: Truy cập giao diện quản trị VMWare (vCenter/ ESXi), chọn Deploy OVF Template:

Bước 2: Chọn Upload files và tiến hành update 3 file đã download từ bước chuẩn bị, bao gồm 1 file ovf, 1 file mf và 1 file vmdk, vì mình cài đặt từ vCenter nên mình sẽ chọn 3 file như hình:

Bước 3: Đặt tên cho VM, tùy chọn resource nơi chứa Cisco vFTD, kiểm tra thông số lưu trữ, chọn Accept ở mục End User License Agreement và chọn Next để tiếp tục:

Bước 4: Ở mục Configuration, tùy chọn thông tin vCPU và Memory phù hợp với nhu cầu sử dụng, chọn Next:

Bước 5: Ở mục Storage tùy chọn nơi lưu trữ và thông tin disk format, sau đó chọn Next:

Bước 6: Ở mục Select networks, như thông tin mình đề cập trên, tiến hành gắn card vNICs tương ứng với mục đích sử dụng và chọn Next:

Bước 7: Ở mục Customize templates, tiến hành cấu hình các thông tin cơ bản khởi tạo cho Cisco vFTD bao gồm:

- Password: Cài đặt thông tin mật khẩu cho tài khoản admin.

- Network: Cài đặt các thông số FQDN, DNS, domain và IPv4 của cổng quản trị cho VM.

- Management: Tùy chọn tính năng quản lý Cisco vFTD, chọn No nếu bạn muốn quản lý thông qua FMC, chọn Yes nếu bạn muốn quản lý thông qua FDM (ban đầu khi khởi tạo bạn nên chọn Yes để có thể truy cập vào giao diện quản trị của thiết bị nhằm thiết lập các thông số cơ bản sau đó bạn sẽ cấu hình để thiết bị register với FMC dễ dàng hơn). Trong bài lab này mình sẽ chọn quản trị local nên sẽ chọn Yes nhé.

- Firewall Mode: Cisco vFTD hỗ trợ 2 mode là Routed và Transparent, trường hợp nếu bạn chọn Yes ở mục Management thì ở đây mặc định bạn sẽ sử dụng mode Routed.

- Deployment Type: Cisco vFTD hỗ trợ cấu hình dưới dạng Standalone (sử dụng trong trường hợp bạn cấu hình thiết bị chạy độc lập hoặc cấu hình HA trong tương lai) hoặc Cluster (sử dụng trong trường hợp bạn cấu hình mode Cluster, thiết bị sẽ được bật tính năng jumbo-frame cho thiết lập này từ ban đầu, bạn vẫn có thể tùy chọn sau nhưng sẽ cần reboot thiết bị sau thiết lập). Trong bài lab này mình sẽ chọn Standalone.

- Registration: Đây là tùy chọn cần cấu hình trong trường hợp bạn chọn No ở mục Management, thông tin Manager là IP/ hostname của Cisco FMC bạn muốn liên kết, Registration Key là thông tin key liên kết giữa Cisco FTD và FMC, NAT ID là tùy chọn trong trường hợp có cấu hình NAT giữa FTD và FMC.

Bước 8: Kiểm tra các thông số thiết lập và chọn Finish để tiến hành khởi tạo VM (lưu ý các thông số như Giao diện, tùy chọn Core/RAM không thể thay đổi sau khi khởi tạo nên hãy đảm bảo kiểm tra đầy đủ nhé):

III. Khởi tạo Cisco vFTD

Bước 1: Sau khi tạo OVF thành công cho Cisco vFTD, tiến hành bật VM và chờ tiến trình khởi tạo hoàn thành.

Đăng nhập GUI của VM bằng IP MGMT với tài khoản admin đã cấu hình trước đó để khởi tạo các thông tin cơ bản:

Note: Trong trường hợp nếu bạn không thể đăng nhập bằng nhập khẩu đã thiết lập trước đó hãy thử password mặc định của Cisco FTD là admin | Admin123

Bước 2: Khi lần đầu đăng nhập, Cisco sẽ yêu cầu khởi tạo các thông tin cơ bản như kết nối, thông tin hệ thống và License. Đầu tiên cần cấu hình địa chỉ IP cho cổng Outbound, có thể tùy chọn DHCP hoặc Manual IP, sau khi cấu hình chọn Next:

Bước 3: Cấu hình thông tin Timezone và DNS cho thiết bị và chọn Next:

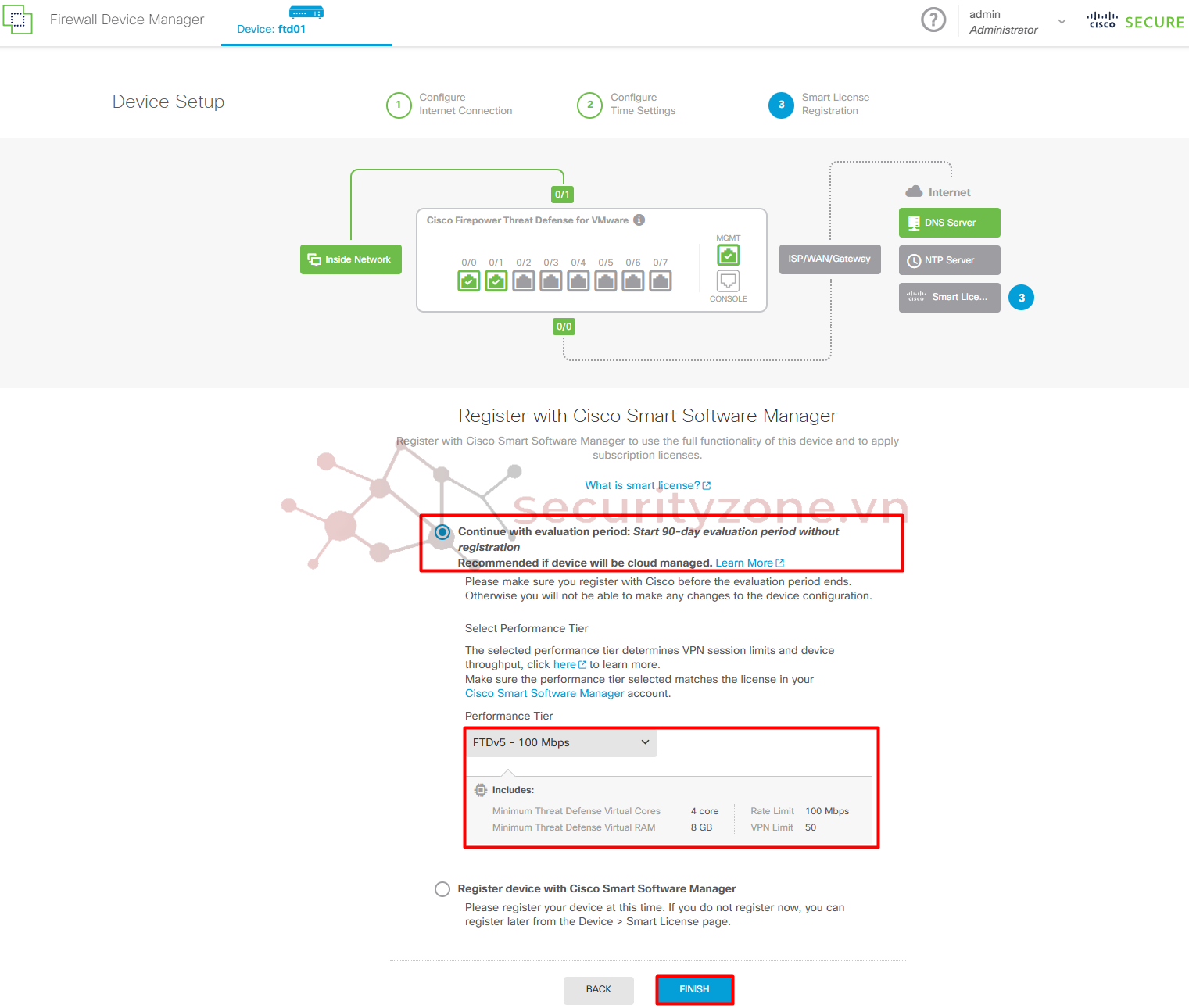

Bước 4: Tiếp theo Cisco sẽ yêu cầu Register license cho thiết bị, có 2 tùy chọn trong trường hợp này:

- Continue with evaluation period: Start 90-day evaluation period without registration: Tùy chọn này cho phép bạn sử dụng 90 ngày Trial-license với full các tính năng theo Perfomance Tier của thiết bị, chọn sổ chọn Perfomance theo thông tin đã setup cho thiết bị trước đó ở bước II.4 nhé. Các bạn có thể chọn FTDv5 - 100 Mbps hoặc chọn bản Recommend tùy vào nhu cầu Rate Limit và VPN muốn sử dụng/ testing.

- Register device with Cisco Smart Software Manager: Tùy chọn này cho phép bạn Register thiết bị bằng License đã có sẵn trên Cisco Smart Account.

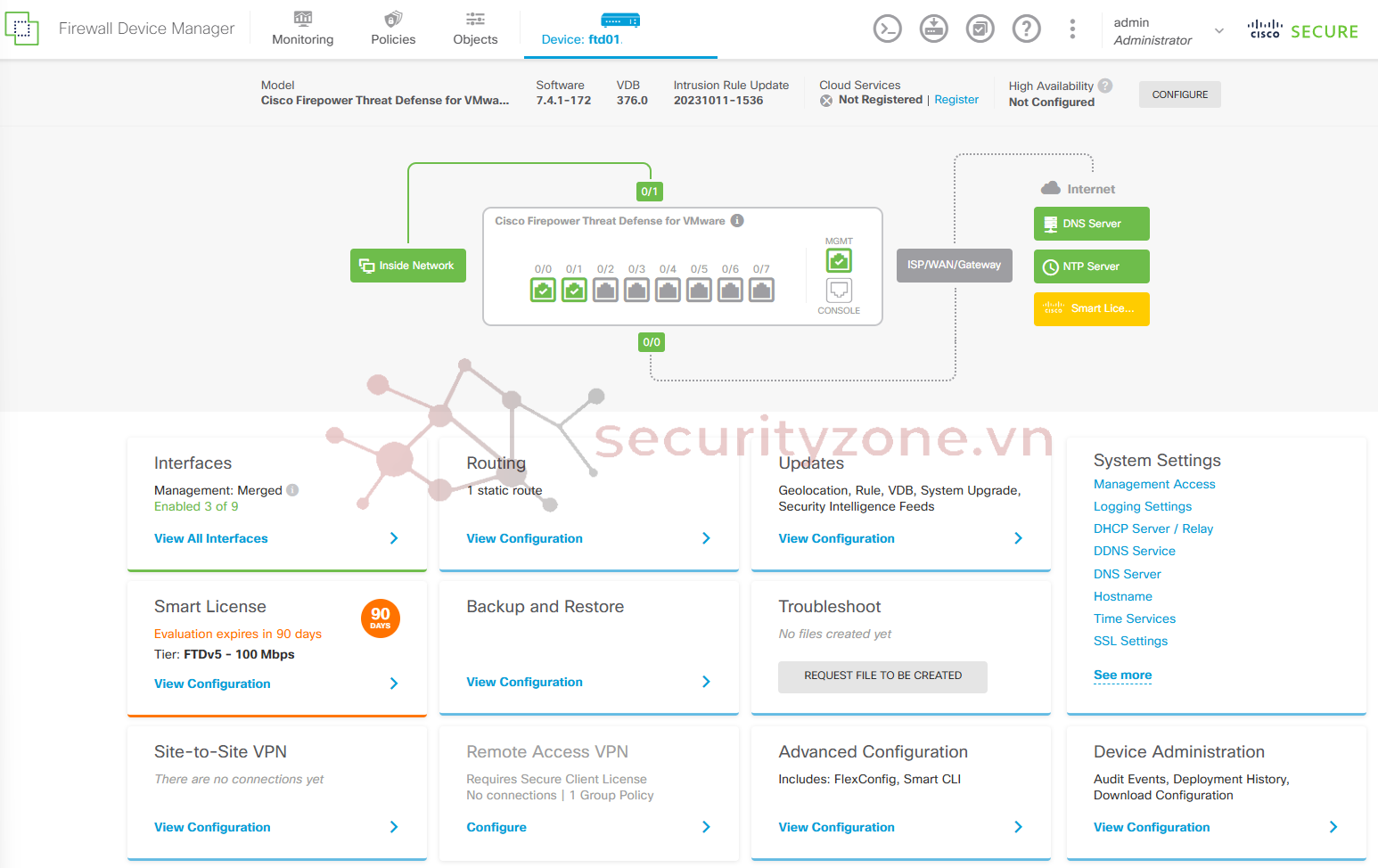

Do thiết bị được chọn mode Standalone nên các bạn sẽ tiến hành quản lý Cisco vFTD thông qua giao diện Cisco FDM.

Như vậy mình đã hoàn thành việc cài đặt và setup cơ bản cho Cisco vFTD trên VMware. Chúc các bạn thành công :">

Đính kèm

Sửa lần cuối:

Bài viết liên quan

Bài viết mới