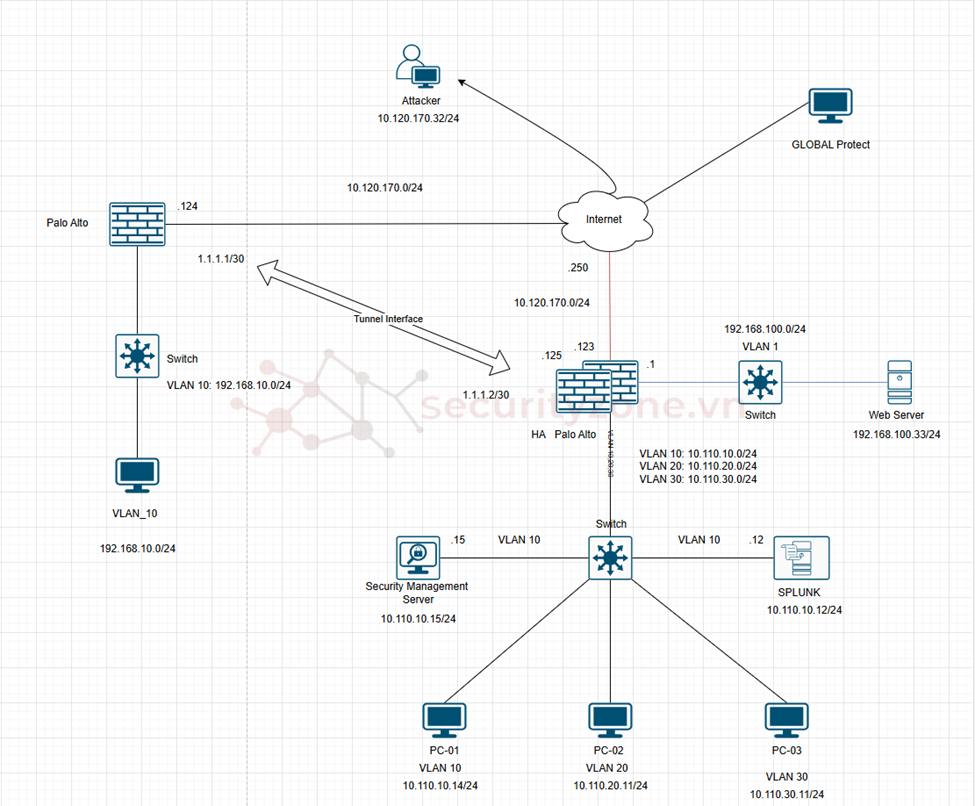

Mô hình

Mục lục:

Mục lục:

- Cấu hình Interface Layer 3 trên firewall PaloAlto

- Cấu hình Zone trên firewall Palo ALto

- Cấu hình Interface Management Profile trên firewall PaloAlto

1. Cấu hình interface layer 3 trên firewall PaloAlto

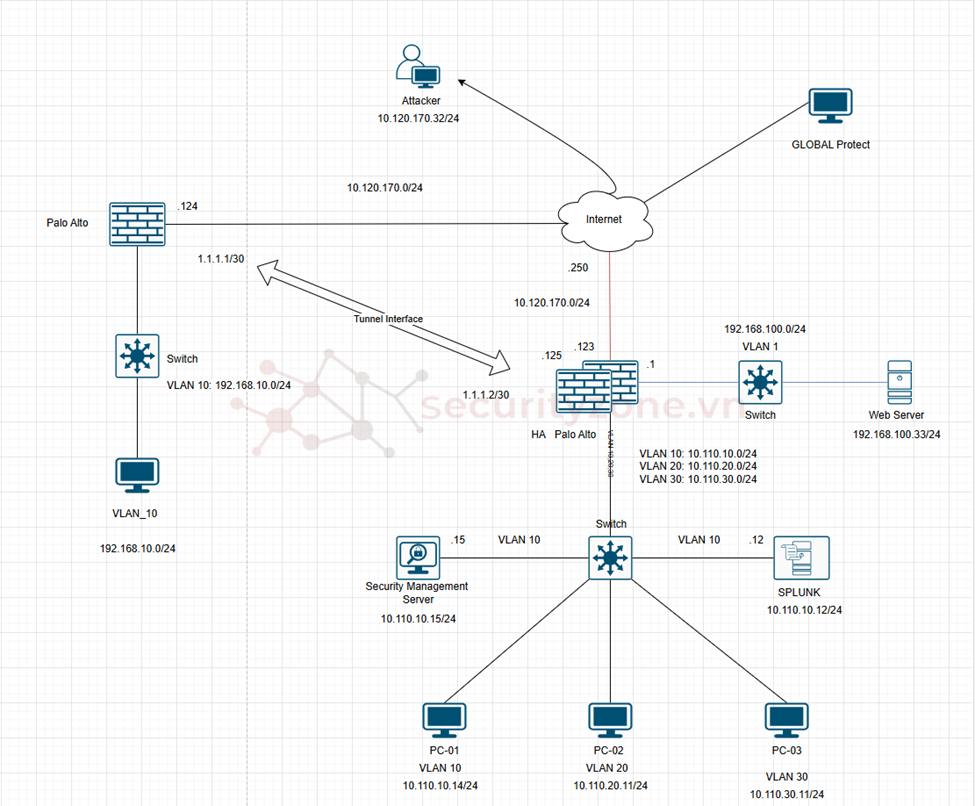

Khi bạn truy cập Network -> Interface, bạn sẽ thấy một loạt các giao diện vật lý. Có bốn loại giao diện cơ bản sau:

- Virtual Wire

- Layer 3

- Layer 2

- Tap

- HA

Hình 1. Cấu hình interface trong firewall PaloAlto

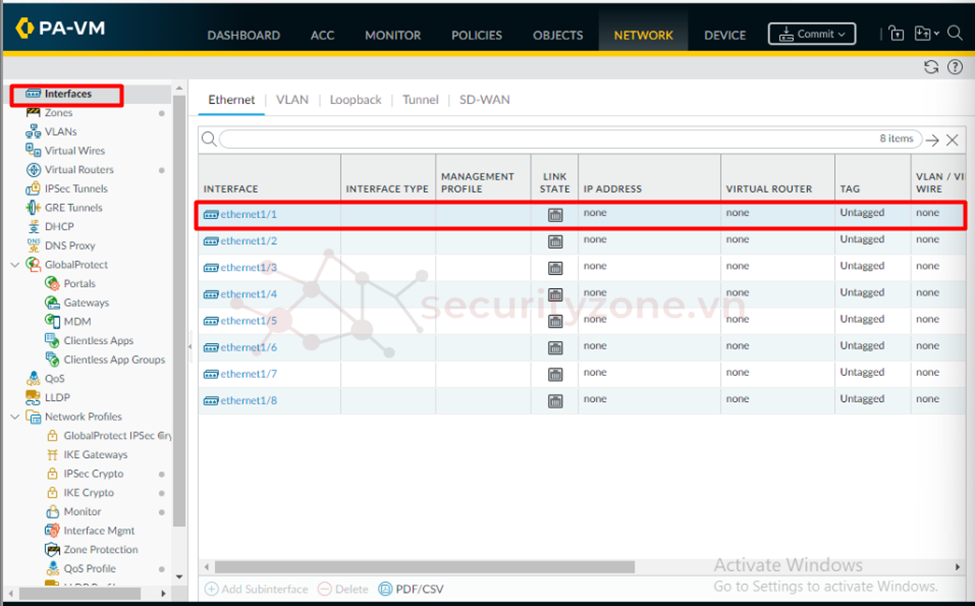

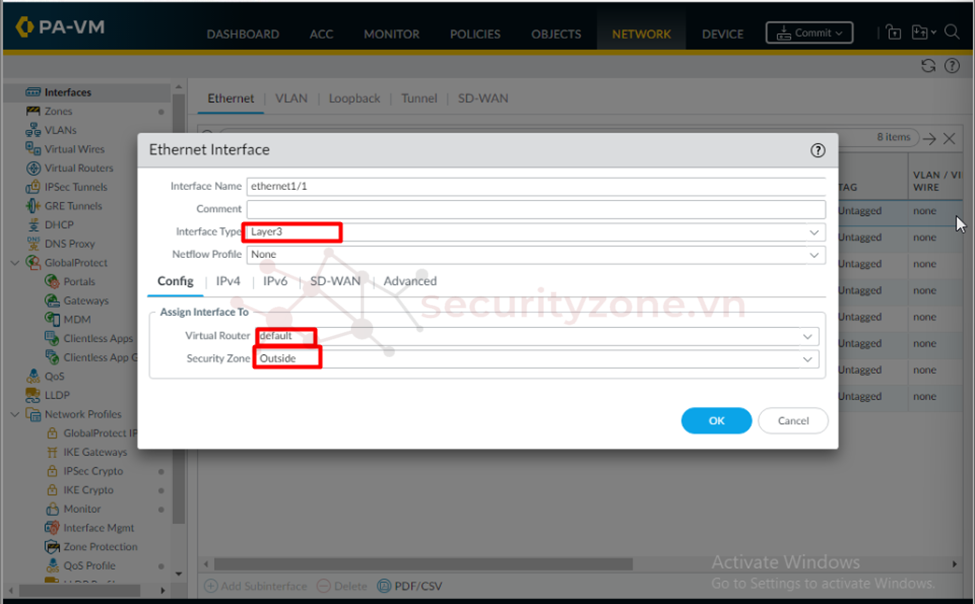

Hình 2. Cấu hình interface typetrong firewall PaloAlto

Layer 3

- Layer 3 là một giao diện định tuyến. Điều này có nghĩa là nó có địa chỉ IP và có thể được sử dụng làm Default Gateway cho các máy client ở inside được kết nối với nó. Đối với Outside nó có thể giao tiếp với các bộ định tuyến ISP và chuyển tiếp lưu lượng ra Internet.

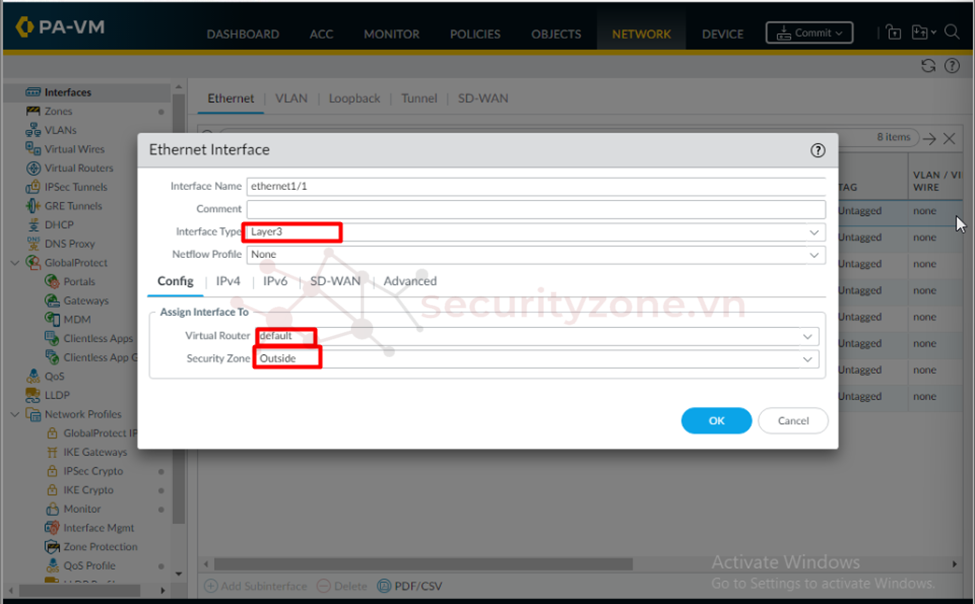

Trong tab Config, bạn cần gán Virtual Router (VR) và Security zone. Vùng này sẽ đại diện cho (các) mạng con được kết nối với nó khi lưu lượng truy cập cần lưu lượng từ giao diện này sang giao diện khác:

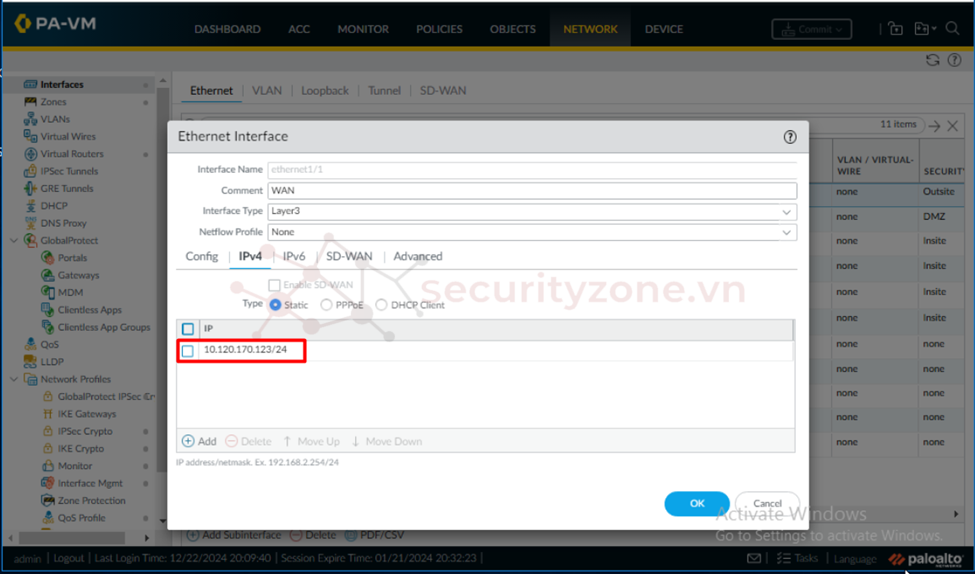

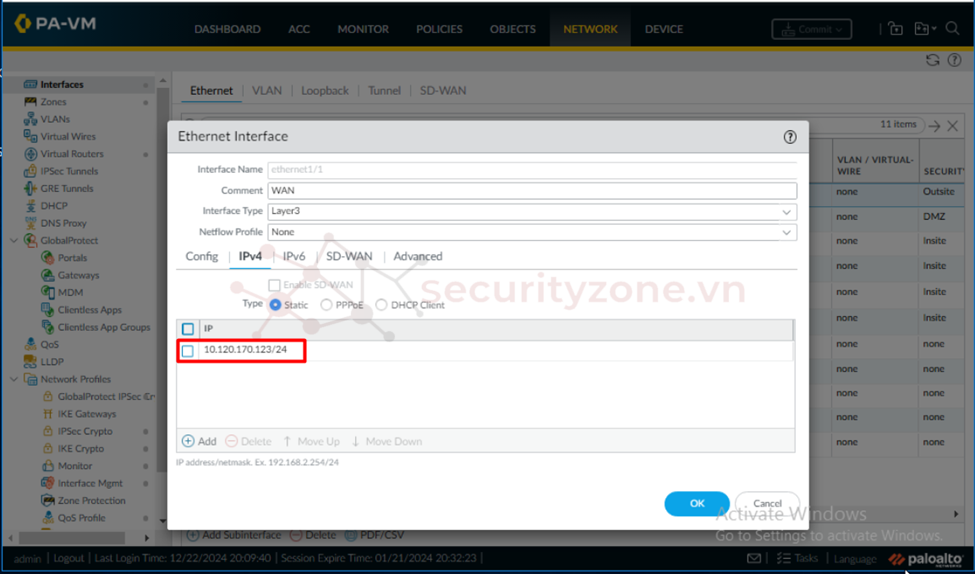

Cấu hình IP có thể được cấu hình tĩnh dưới dạng IP / subnet. Nếu cần, nhiều IP / subnet có thể được thêm vào để đại diện cho các mạng bổ sung được kết nối trực tiếp với interface. Các mạng được kết nối từ xa (nằm phía sau bộ định tuyến) có thể được định cấu hình trong trường VR:

Layer 3 Interface cũng có thể được đặt làm giao thức Point to Point qua máy khách Ethernet (PPPoE) nếu kết nối upstream được cung cấp bởi băng thông ISP qua cáp hoặc DSL. Trong tab General, username và password có thể được cấu hình:

Trong tab Advanced, bạn đặt giao thức xác thực PAP, CHAP, tự động hoặc không có. Nếu ISP đã cung cấp cho bạn một IP tĩnh, bạn có thể định cấu hình nó ở đây và bạn có thể thêm bộ tập trung truy cập và chuỗi dịch vụ nếu ISP yêu cầu họ có thể kết nối. Nếu được yêu cầu, bạn có thể vô hiệu hóa việc thêm tuyến đường mặc định mà ISP nhận được vào bảng định tuyến. Một số ISP yêu cầu máy khách PPPoE ở trạng thái passive khi họ bắt đầu kết nối. Bạn có thể bật tính năng này tại đây:

Cấu hình IP có thể được cấu hình tĩnh dưới dạng IP / subnet. Nếu cần, nhiều IP / subnet có thể được thêm vào để đại diện cho các mạng bổ sung được kết nối trực tiếp với interface. Các mạng được kết nối từ xa (nằm phía sau bộ định tuyến) có thể được định cấu hình trong trường VR:

Layer 3 Interface cũng có thể được đặt làm giao thức Point to Point qua máy khách Ethernet (PPPoE) nếu kết nối upstream được cung cấp bởi băng thông ISP qua cáp hoặc DSL. Trong tab General, username và password có thể được cấu hình:

Trong tab Advanced, bạn đặt giao thức xác thực PAP, CHAP, tự động hoặc không có. Nếu ISP đã cung cấp cho bạn một IP tĩnh, bạn có thể định cấu hình nó ở đây và bạn có thể thêm bộ tập trung truy cập và chuỗi dịch vụ nếu ISP yêu cầu họ có thể kết nối. Nếu được yêu cầu, bạn có thể vô hiệu hóa việc thêm tuyến đường mặc định mà ISP nhận được vào bảng định tuyến. Một số ISP yêu cầu máy khách PPPoE ở trạng thái passive khi họ bắt đầu kết nối. Bạn có thể bật tính năng này tại đây:

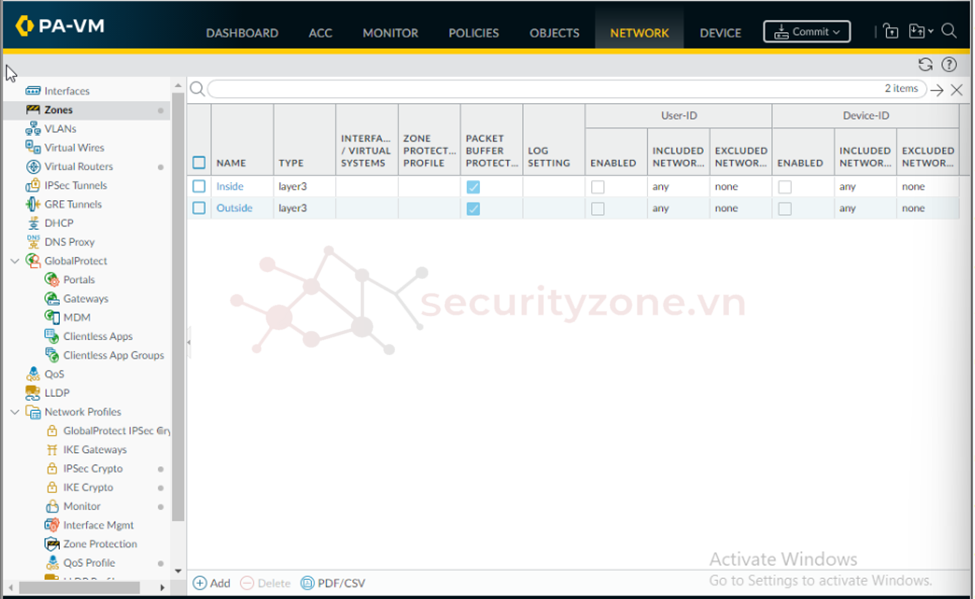

2. Tạo zone

Các vùng bảo mật (Security Zone) là một cách hợp lý để nhóm các interface vật lý và ảo trên tường lửa để kiểm soát và ghi nhật ký lưu lượng truy cập qua mạng của bạn thông qua tường lửa. Một interface trên tường lửa phải được gán cho Vùng bảo mật trước khi interface có thể xử lý lưu lượng. Một vùng có thể có nhiều interface cùng loại (ví dụ: interface Tap, Lớp 2 hoặc Lớp 3) được gán cho nó, nhưng một interface chỉ có thể thuộc về một vùng

Truy cập giao diện web của Palo Alto.Vào Network > Zones, nhấn Add.

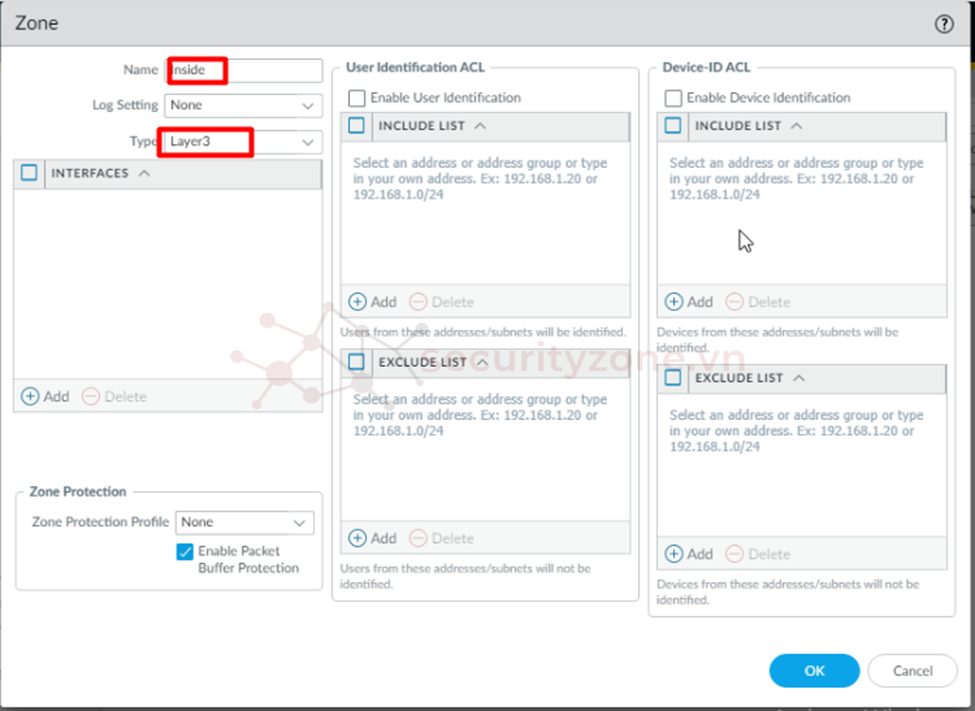

2.1. Tạo Insite zone

- Đặt tên Zone: Insite.

- Chọn loại Zone: Layer 3.

- Nhấn OK.

Hình 1. Cấu hình tạo zone trong firewall PaloAlto

Hình 2.Cấu hình tạo zone Insite

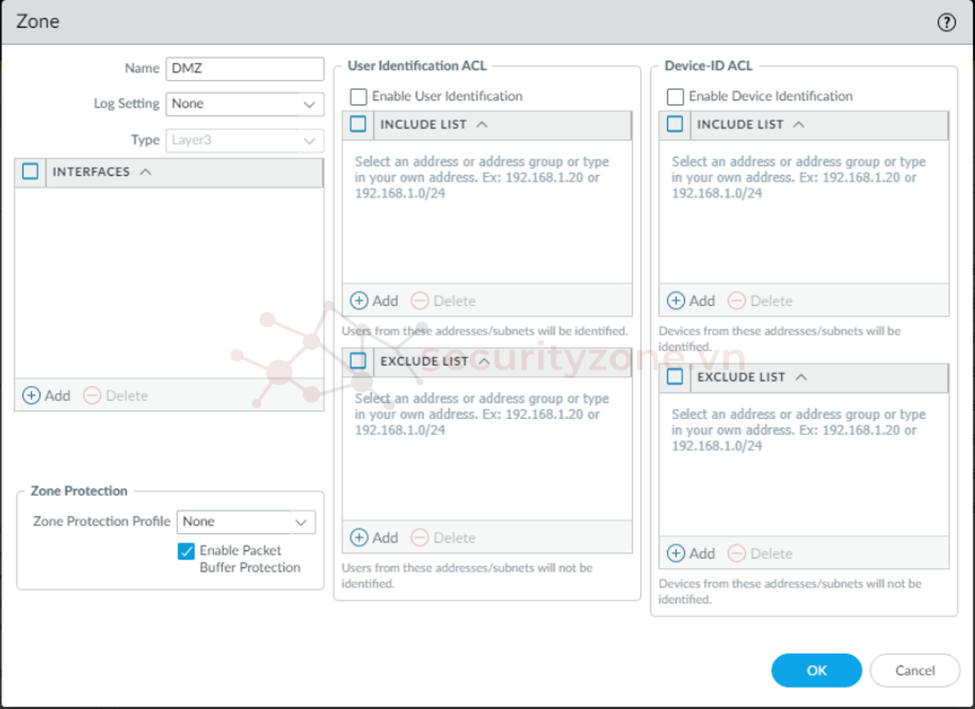

2.2. Tạo DMZ zone

- Đặt tên Zone: DMZ.

- Chọn loại Zone: Layer 3.

- Nhấn OK.

Hình 3.Cấu hình tạo zone Insite

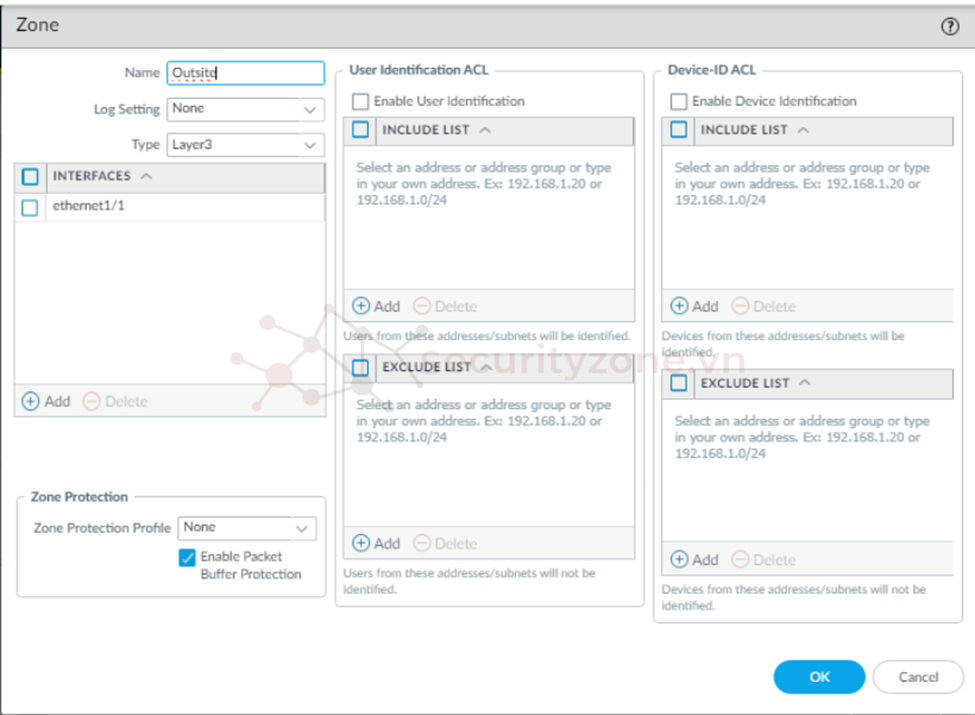

2.3. Tạo Outsite zone

- Đặt tên Zone: Outsite.

- Chọn loại Zone: Layer 3.

- Nhấn OK.

Hình 4.Cấu hình tạo zone Insite

Đính kèm

Bài viết liên quan

Bài viết mới