Mục lục:

I. Tìm hiểu về định tuyến tĩnh

1. Định tuyến tĩnh là gì2. Hoạt động của định tuyến tĩnh

3. Ưu và nhược điểm của định tuyến tĩnh

4. Khi nào nên dùng định tuyến tĩnh

5. Ví dụ về định tuyến tĩnh

II. Tìm hiểu về VLAN Routing

1. Khái niệm về VLAN Routing2. Các loại thực hiện VLAN Routing

III. Cấu hình định tuyến tĩnh và VLAN Routing

[LAB 07] Tìm hiểu và cấu hình định tuyến tĩnh, VLAN Routing

I. Tìm hiểu về định tuyến tĩnh

1. Định tuyến tĩnh là gì

- Định tuyến tĩnh (Static Routing) là một phương pháp định tuyến trong đó quản trị viên mạng thủ công cấu hình các tuyến đường trên bộ định tuyến (router). Khi sử dụng định tuyến tĩnh, quản trị viên phải chỉ định các tuyến đường đến các mạng đích cụ thể và gán một cổng hoặc một địa chỉ IP "next-hop" qua đó các gói tin sẽ được gửi đi.2. Hoạt động của định tuyến tĩnh

- Trong quá trình hoạt động, khi một gói tin đến một router, router sẽ kiểm tra bảng định tuyến của mình để tìm tuyến đường phù hợp nhất để chuyển tiếp gói tin đó đến đích. Nếu có một tuyến đường tĩnh được cấu hình cho mạng đích của gói tin, router sẽ gửi gói tin qua cổng hoặc địa chỉ IP next-hop được xác định trước.3. Ưu và nhược điểm của định tuyến tĩnh

Ưu điểm:

- Quản trị viên mạng có toàn quyền kiểm soát các tuyến đường được cấu hình trên mạng. Điều này giúp tránh các vấn đề về bảo mật có thể xảy ra trong các giao thức định tuyến động, nơi các router tự động trao đổi thông tin định tuyến với nhau.- Vì không yêu cầu trao đổi thông tin định tuyến liên tục như trong các giao thức định tuyến động, định tuyến tĩnh ít tốn tài nguyên hệ thống hơn, giúp giảm tải cho CPU và bộ nhớ của router.

- Đối với các mạng nhỏ hoặc các mạng có cấu trúc đơn giản, định tuyến tĩnh có thể được cấu hình và quản lý dễ dàng mà không cần sự phức tạp của các giao thức định tuyến động.

Nhược Điểm:

- Một trong những nhược điểm lớn nhất của định tuyến tĩnh là khi có thay đổi trong mạng (như thêm hoặc bớt các tuyến đường), các cấu hình định tuyến phải được cập nhật thủ công. Điều này không chỉ mất thời gian mà còn dễ dẫn đến lỗi nếu quản trị viên quên hoặc sai sót trong quá trình cấu hình.- Trong các mạng lớn với nhiều tuyến đường và thay đổi thường xuyên, việc quản lý các tuyến đường tĩnh trở nên khó khăn và tốn kém. Điều này làm cho định tuyến tĩnh trở nên kém hiệu quả và không thực tế so với các giải pháp định tuyến động.

- Nếu một tuyến đường bị lỗi hoặc không khả dụng, router sử dụng định tuyến tĩnh sẽ không tự động tìm kiếm tuyến đường thay thế. Quản trị viên phải can thiệp thủ công để định tuyến lại lưu lượng qua một tuyến đường khác.

4. Khi nào nên dùng định tuyến tĩnh

- Định tuyến tĩnh rất phù hợp cho các mạng nhỏ hoặc các mạng có cấu trúc đơn giản với ít thay đổi.- Kết Nối Điểm Đến Điểm (Point-to-Point): Trong các mạng mà chỉ có một đường truyền duy nhất giữa các mạng (kết nối điểm đến điểm), định tuyến tĩnh là lựa chọn hợp lý.

- Trong các môi trường yêu cầu bảo mật cao, nơi quản trị viên muốn kiểm soát chặt chẽ lưu lượng mạng, định tuyến tĩnh có thể là một lựa chọn tốt để ngăn chặn lưu lượng không mong muốn.

5. Ví dụ về định tuyến tĩnh

Cấu hình định tuyến tĩnh trên router Cisco được thực hiện bằng cách sử dụng lệnh có cú pháp như sau:

Code:

Router (config)#ip route destination_subnet subnetmask{IP_next_hop|output_interface} [AD]+ destination_subnet: mạng đích đến.

+ subnetmask: subnetmask của mạng đích.

+ IP_next_hop: địa chỉ IP của trạm kế tiếp trên đường đi.

+ output_interface: cổng ra trên router.

+ AD: chỉ số AD của route khai báo, sử dụng trong trường hợp có cấu hình dự phòng.

- Giả sử bạn có hai mạng nội bộ, 192.168.1.0/24 và 192.168.2.0/24, được kết nối thông qua một router. Bạn muốn định tuyến các gói tin từ mạng 192.168.1.0/24 đến mạng 192.168.2.0/24 qua địa chỉ IP next-hop 192.168.1.1.

Cấu hình định tuyến tĩnh trên router sẽ như sau:

Code:

Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.1.1Như vậy, định tuyến tĩnh là một công cụ mạnh mẽ nhưng cần được sử dụng cẩn thận và đúng hoàn cảnh để đảm bảo tính hiệu quả và độ tin cậy của mạng.

II. Tìm hiểu về VLAN Routing

1. Khái niệm về VLAN Routing

VLAN Routing, còn được gọi là Inter-VLAN Routing, là quá trình cho phép các thiết bị thuộc các VLAN khác nhau có thể giao tiếp với nhau. Bởi vì VLAN tách biệt các miền quảng bá trong cùng một mạng vật lý, các thiết bị trong các VLAN khác nhau không thể giao tiếp với nhau một cách tự nhiên. Để khắc phục điều này, chúng ta sử dụng một router hoặc một switch Layer 3 để định tuyến lưu lượng giữa các VLAN.2. Các loại thực hiện VLAN Routing

1. Router on a Stick

"Router on a Stick" là một thuật ngữ chỉ phương pháp sử dụng một router để định tuyến giữa các VLAN trên một switch. Phương pháp này yêu cầu sử dụng một cổng vật lý duy nhất trên router kết nối với switch, và trên cổng này, các sub-interface (giao diện con) được cấu hình cho từng VLAN.- Cách Hoạt Động

+ Cổng Trunk: Trên switch, cổng kết nối đến router được cấu hình ở chế độ trunk, cho phép truyền tải lưu lượng của nhiều VLAN khác nhau.+ Sub-Interfaces trên Router: Trên router, một cổng vật lý duy nhất được chia thành nhiều sub-interface, mỗi sub-interface được gán một VLAN ID và địa chỉ IP khác nhau. Router sẽ định tuyến giữa các sub-interface này, tức là giữa các VLAN.

2. Switch Virtual Interface (SVI)

- SVI (Switch Virtual Interface) là một giao diện ảo được tạo ra trên một switch Layer 3 để đại diện cho một VLAN cụ thể. Mỗi VLAN trên Switch Layer 3 có thể có một SVI, và SVI này có địa chỉ IP được gán để thực hiện việc định tuyến giữa các VLAN (Inter-VLAN Routing).- Cách Hoạt Động

+ Layer 3 Switch: Một switch Layer 3 có khả năng định tuyến giữa các VLAN mà không cần thông qua router ngoài.+ SVI: Mỗi VLAN trên Layer 3 switch được gán một SVI. SVI này có địa chỉ IP và hoạt động như gateway cho các thiết bị trong VLAN đó. Switch Layer 3 sẽ sử dụng các SVI để định tuyến lưu lượng giữa các VLAN với nhau.

III. Thực hành LAB cấu hình định tuyến tĩnh và VLAN Routing

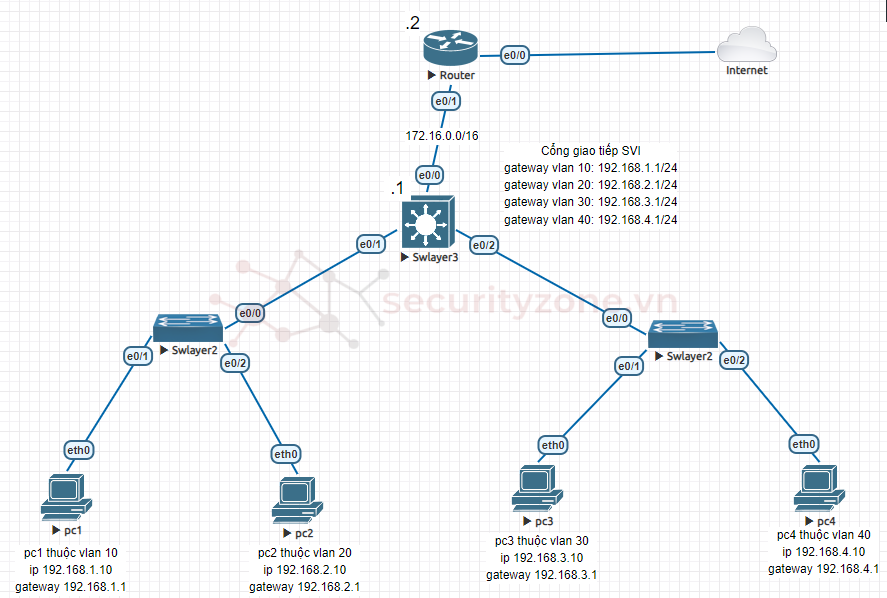

Mô hình:

Yêu cầu:

+ Cấu hình VLAN Routing cho các VLAN thấy được nhau.

+ Cấu hình định tuyến tĩnh cho các thiết bị trong mạng kết nối internet

Đầu tiên đặt IP cho Switch, vì đây là Switch layer 3 nên phải bật chức năng định tuyến và tắt chế độ switchport mới có thể đặt IP.

Code:

swlayer3#conf ter

swlayer3(config)#ip routing

swlayer3(config)#int e0/0

swlayer3(config-if)#no switchport

swlayer3(config-if)#ip address 172.16.0.1 255.255.0.0

swlayer3(config-if)#no shutdown

Code:

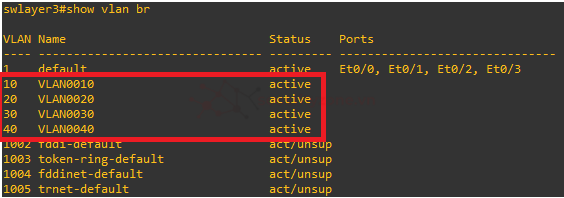

swlayer3(config)#vlan 10,20,30,40

swlayer3(config)#exit

Code:

swlayer3#show vlan br

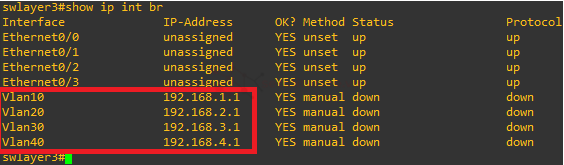

Cấu hình định tuyến SVI cho các VLAN

Code:

swlayer3(config)#int vlan 10

swlayer3(config-if)#ip address 192.168.1.1 255.255.255.0

swlayer3(config-if)#no shutdown

swlayer3(config-if)#exit

swlayer3(config)#int vlan 20

swlayer3(config-if)#ip address 192.168.2.1 255.255.255.0

swlayer3(config-if)#no shutdown

swlayer3(config-if)#exit

swlayer3(config)#int vlan 30

swlayer3(config-if)#ip address 192.168.3.1 255.255.255.0

swlayer3(config-if)#no shutdown

swlayer3(config-if)#exit

swlayer3(config)#int vlan 40

swlayer3(config-if)#ip address 192.168.4.1 255.255.255.0

swlayer3(config-if)#no shutdown

Code:

swlayer3#show ip int br

Theo như mô hinh thì Switch layer 3 sẽ nối với 2 con switch layer 2 nên ta cho 2 cổng kết nối thành đường trunk cho phép nhiều VLAN đi qua

Code:

swlayer3(config)#int range e0/1-2

swlayer3(config-if-range)#switchport trunk encapsulation dot1q

swlayer3(config-if-range)#switchport mode trunk

Code:

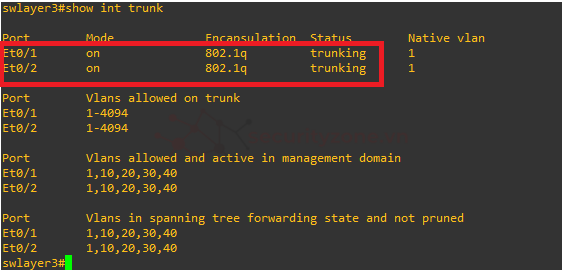

swlayer3#show int trunk

Tại 2 con Switch layer 2 tiến hành cấu hình đường trunk trên cổng kết nối với Switch layer3 và tiến hành cấu hình access các VLAN tương ứng như sau:

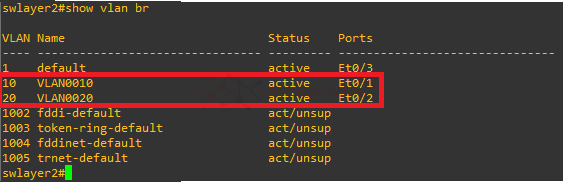

Tại Switch có VLAN 10 và 20:

Code:

swlayer2(config)#int e0/0

swlayer2(config-if)#switchport trunk encapsulation dot1q

swlayer2(config-if)#switchport mode trunk

swlayer2(config-if)#exit

swlayer2(config)#vlan 10,20

swlayer2(config-vlan)#exit

swlayer2(config)#int e0/1

swlayer2(config-if)#swichport mode access

swlayer2(config-if)#swichport access vlan 10

swlayer2(config-if)#exit

swlayer2(config)#int e0/2

swlayer2(config-if)#swichport mode access

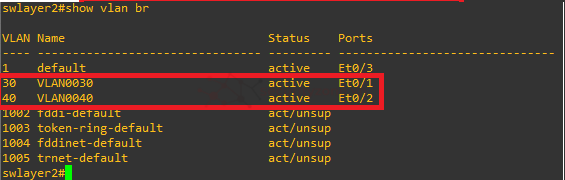

swlayer2(config-if)#swichport access vlan 20Tại Switch có VLAN 30 và 40:

Code:

swlayer2(config)#int e0/0

swlayer2(config-if)#switchport trunk encapsulation dot1q

swlayer2(config-if)#switchport mode trunk

swlayer2(config-if)#exit

swlayer2(config)#vlan 30,40

swlayer2(config-vlan)#exit

swlayer2(config)#int e0/1

swlayer2(config-if)#swichport mode access

swlayer2(config-if)#swichport access vlan 30

swlayer2(config-if)#exit

swlayer2(config)#int e0/2

swlayer2(config-if)#swichport mode access

swlayer2(config-if)#swichport access vlan 40

Code:

swlayer2#show vlan br

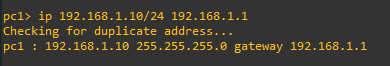

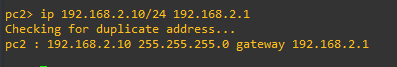

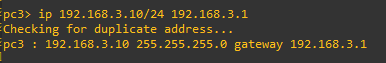

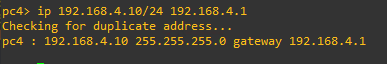

Tiến hành đặt IP lần lượt cho các pc1,2,3,4

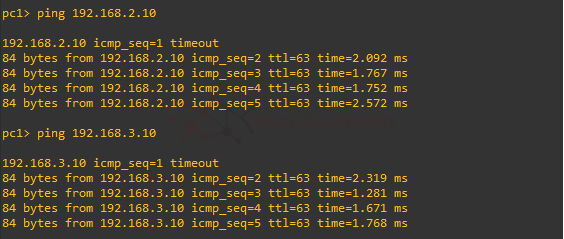

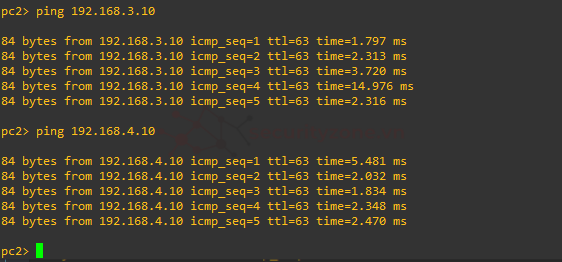

Ping kiểm tra kết nối giữa các VLAN thành công:

Sau khi các VLAN đã thấy được nhau thì công việc còn lại là định tuyến tĩnh cho các thiết bị kết nối được internet

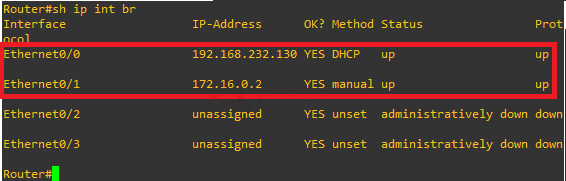

Đặt IP cho Router và xin DHCP

Code:

Router(config)#int e0/1

Router(config-if)#ip address 172.16.0.2 255.255.0.0

Router(config-if)#no shutdown

Router(config-if)#exit

Router(config)#int e0/0

Router(config-if)#ip address dhcp

Router(config-if)#no shutdown

Code:

Router#show ip int br

Cấu hình định tuyến tĩnh cho các thiết bị kết nối internet

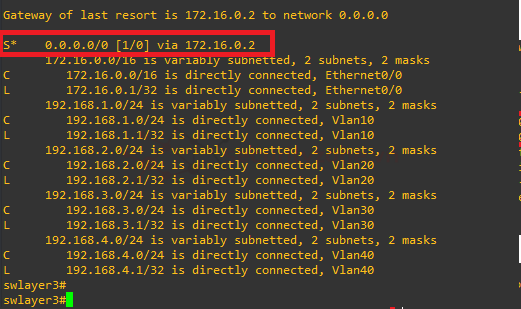

Bây giờ muốn các thiết bị trong mạng ra được internet, giả sử pc1 thuộc vlan 10 muốn đi ra internet thì nó sẽ gửi gói tin lên con Switch layer 3, mà con Switch layer 3 không biết internet ở đâu vì vậy nó mới default route (0.0.0.0 0.0.0.0 đại diện cho tất cả các mạng) và gửi lên con Router, con Router kết nối với internet nên nó sẽ trả lời lại là tao biết internet ở đâu nè và sẽ gửi "ip route" lại xuống cho Switch layer 3 và Switch layer 3 gửi cho pc1Cụ thể như sau:

Tại Switch layer 3 muốn đi đến tất cả các mạng thì sẽ đi qua Router với ip 172.16.0.2

Code:

swlayer3(config)#ip route 0.0.0.0 0.0.0.0 172.16.0.2

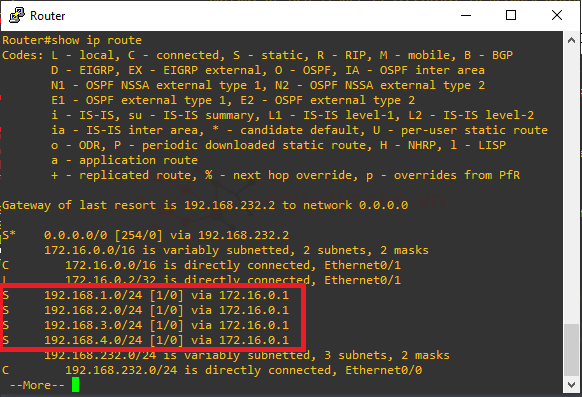

Router biết và route đến các lớp mạng gửi đến Switch layer 3

Code:

Router(config)#ip route 192.168.1.0 255.255.255.0 172.16.0.1

Router(config)#ip route 192.168.2.0 255.255.255.0 172.16.0.1

Router(config)#ip route 192.168.3.0 255.255.255.0 172.16.0.1

Router(config)#ip route 192.168.4.0 255.255.255.0 172.16.0.1

Code:

swlayer3#show ip int br

Kiểm tra bảng định tuyến của Router

Code:

Router#show ip int br

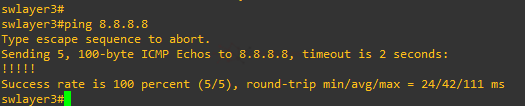

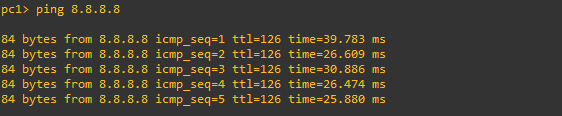

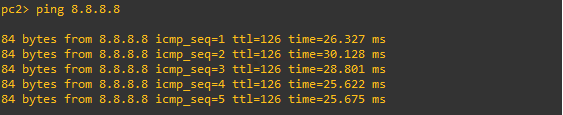

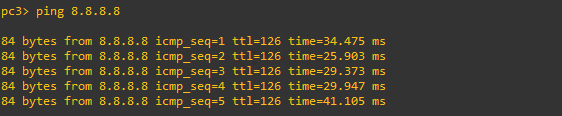

Sau khi Router đã route về các lớp mạng thì ping kiểm tra kết nối:

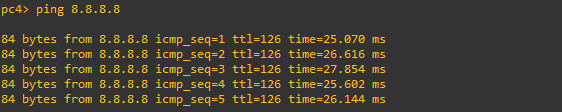

pc1 ping thành công

pc2 ping thành công

pc3 ping thành công

pc4 ping thành công

=> Như vậy đã hoàn thành việc định tuyến tĩnh và định tuyến các VLAN kết nối được với nhau, chúc các bạn thành công :>

Attachments

Last edited: