Nguyễn Đoàn Khắc Huy

Administrator

Trong thế giới lưu trữ dữ liệu doanh nghiệp, việc lựa chọn công nghệ SAN (Storage Area Network) phù hợp đóng vai trò quan trọng đối với hiệu suất, độ tin cậy và chi phí vận hành hệ thống CNTT. Hai công nghệ nổi bật nhất trong lĩnh vực này là Fibre Channel (FC) và iSCSI, mỗi công nghệ đều có những ưu điểm và hạn chế riêng. Bài viết này sẽ phân tích chi tiết sự khác biệt giữa hai công nghệ, giúp doanh nghiệp đưa ra quyết định sáng suốt khi lựa chọn giải pháp lưu trữ.

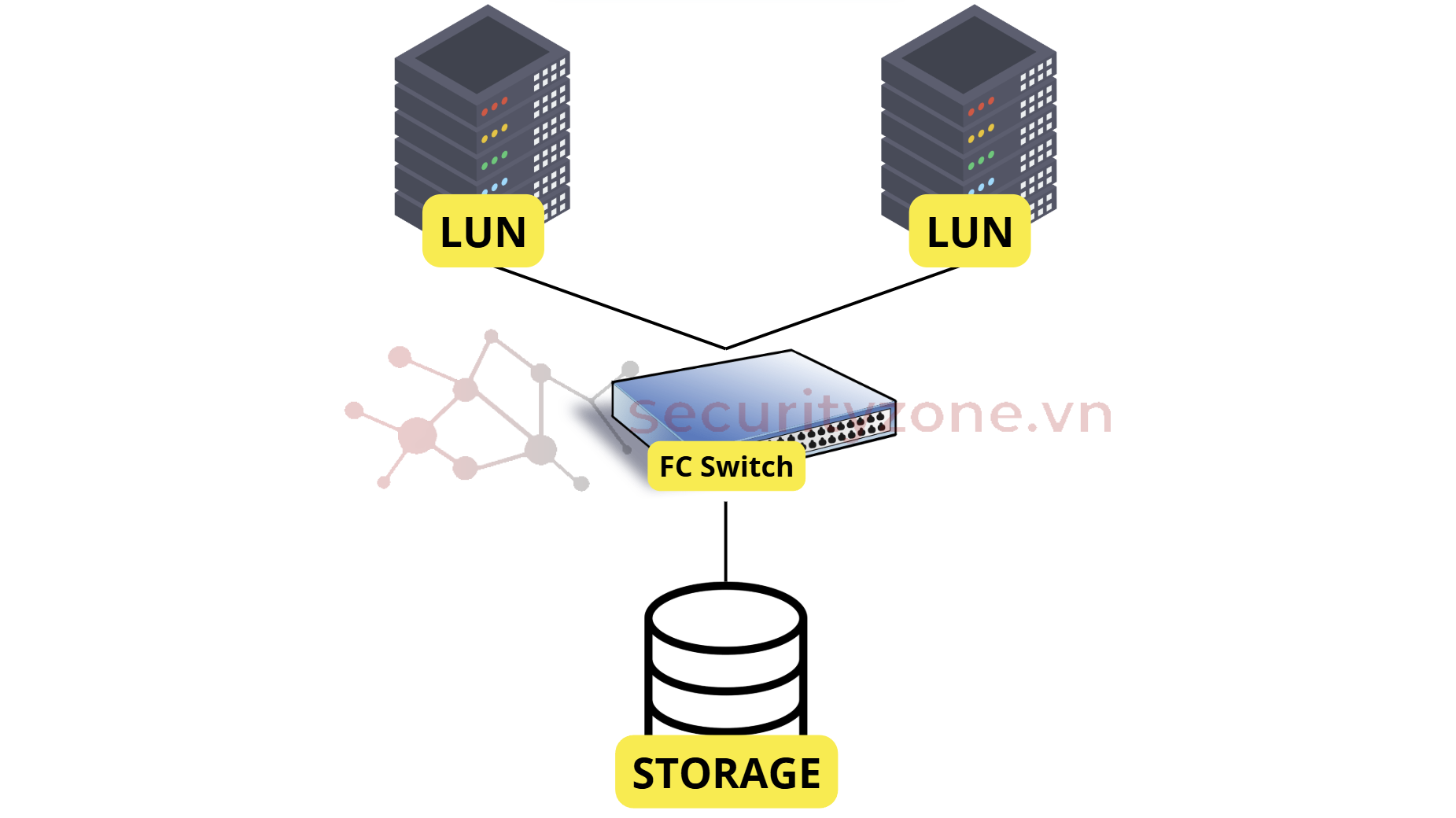

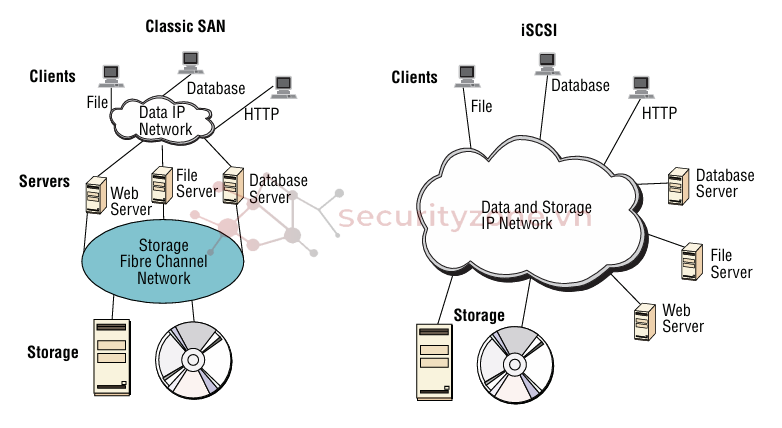

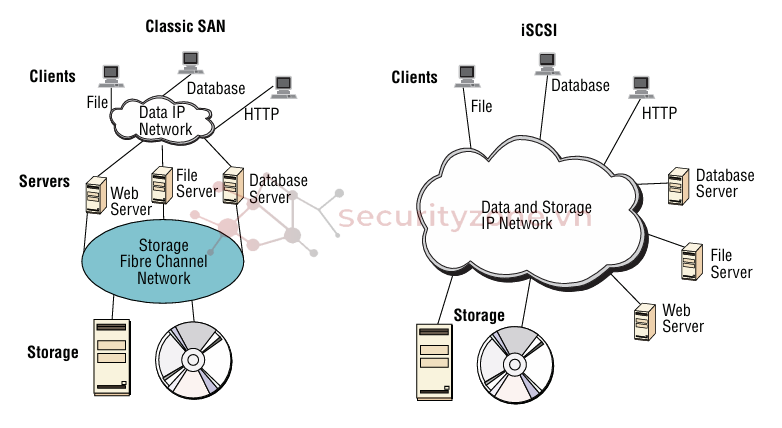

SAN là vùng lưu trữ bao gồm các thiết bị lưu trữ dung lượng cao được kết nối qua một mạng riêng tốc độ cao (tách biệt với mạng LAN) bằng cách sử dụng một switch chuyên dụng cho lưu trữ. SANs cũng có thể được triển khai theo cách mà các thiết bị không thể giao tiếp thông thường bằng giao thức Fibre Channel hoặc các lệnh SCSI vẫn có thể truy cập vào các thiết bị lưu trữ.

Khi các hệ thống lưu trữ dựa trên iSCSI xuất hiện lần đầu vào năm 2003, công nghệ này được quảng bá như một giải pháp thay thế chi phí thấp cho Fibre Channel - vua của công nghệ lưu trữ khối. Tuy nhiên, sự phân biệt này nhanh chóng mờ nhạt khi các nhà cung cấp lưu trữ hàng đầu bổ sung iSCSI vào danh mục sản phẩm của họ. Ngày nay, hai công nghệ SAN này hiếm khi được coi là đối thủ cạnh tranh, và hầu hết các hệ thống SAN phổ biến đều hỗ trợ cả FC và Ethernet.

Các thiết bị trong SAN giao tiếp bằng giao thức Fibre Channel qua một mạng cáp quang của các thiết bị lưu trữ, thường được kết nối với một Fibre Channel switch. Điều này có nghĩa là bất kỳ máy chủ nào được kết nối trực tiếp với mạng cáp quang này phải được cài đặt một host bus adapter (HBA) có khả năng giao tiếp trên mạng cáp quang.

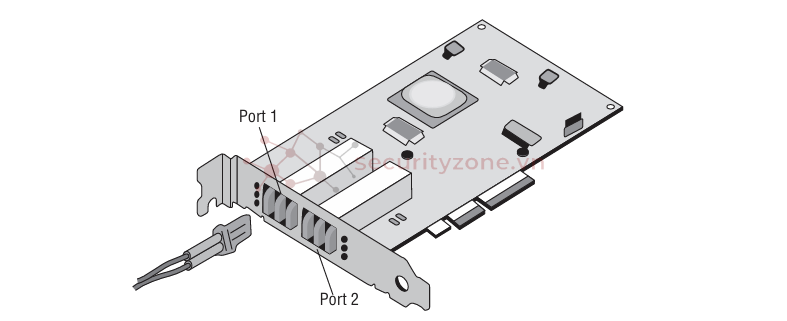

Các host bus adapter (HBA) cần có trong máy chủ thường được cài đặt trong một trong các khe mở rộng, thường là khe PCIe. Chúng có thể có loại một cổng hoặc nhiều cổng. HBAs có các World Wide Names (WWNs) được sử dụng để nhận dạng chúng. Có 2 loại :

I. SAN là gì?

SAN là vùng lưu trữ bao gồm các thiết bị lưu trữ dung lượng cao được kết nối qua một mạng riêng tốc độ cao (tách biệt với mạng LAN) bằng cách sử dụng một switch chuyên dụng cho lưu trữ. SANs cũng có thể được triển khai theo cách mà các thiết bị không thể giao tiếp thông thường bằng giao thức Fibre Channel hoặc các lệnh SCSI vẫn có thể truy cập vào các thiết bị lưu trữ.

Khi các hệ thống lưu trữ dựa trên iSCSI xuất hiện lần đầu vào năm 2003, công nghệ này được quảng bá như một giải pháp thay thế chi phí thấp cho Fibre Channel - vua của công nghệ lưu trữ khối. Tuy nhiên, sự phân biệt này nhanh chóng mờ nhạt khi các nhà cung cấp lưu trữ hàng đầu bổ sung iSCSI vào danh mục sản phẩm của họ. Ngày nay, hai công nghệ SAN này hiếm khi được coi là đối thủ cạnh tranh, và hầu hết các hệ thống SAN phổ biến đều hỗ trợ cả FC và Ethernet.

II. Fibre Channel

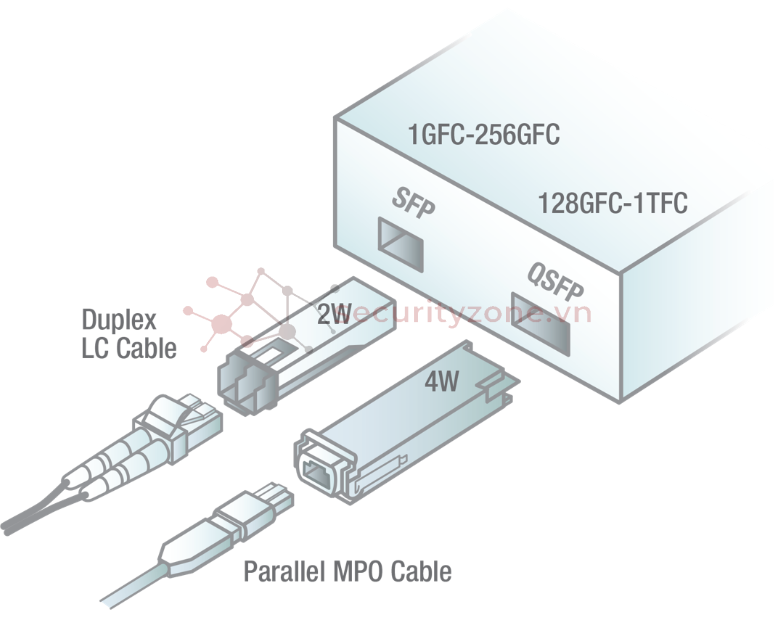

Các thiết bị trong SAN giao tiếp bằng giao thức Fibre Channel qua một mạng cáp quang của các thiết bị lưu trữ, thường được kết nối với một Fibre Channel switch. Điều này có nghĩa là bất kỳ máy chủ nào được kết nối trực tiếp với mạng cáp quang này phải được cài đặt một host bus adapter (HBA) có khả năng giao tiếp trên mạng cáp quang.

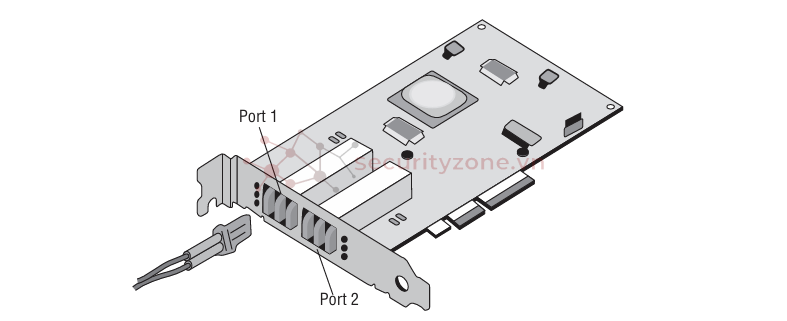

Các host bus adapter (HBA) cần có trong máy chủ thường được cài đặt trong một trong các khe mở rộng, thường là khe PCIe. Chúng có thể có loại một cổng hoặc nhiều cổng. HBAs có các World Wide Names (WWNs) được sử dụng để nhận dạng chúng. Có 2 loại :

- Nhận dạng toàn bộ HBA và được sử dụng bởi tất cả các cổng trên HBA.

- Nhận dạng từng cổng riêng lẻ trên HBA.

HBAs có thể được phân bổ cho các thiết bị, kết nối và vùng lưu trữ (storage zones) cụ thể. Zones là các phân vùng lưu trữ được tạo ra vì lý do hiệu suất và/hoặc bảo mật. Quá trình phân bổ HBA là việc giới hạn các cổng nhất định trên HBA vào các vùng cụ thể để đảm bảo bảo mật. Fabric switches là các switch hỗ trợ mạng Fibre Channel.

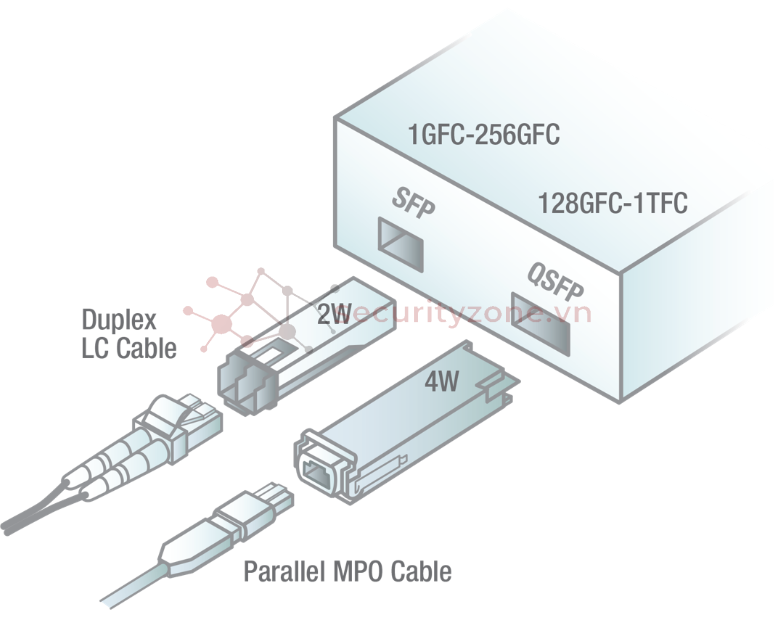

Fibre Channel là công nghệ mạng tốc độ cao, thường có tốc độ truyền tải từ 8 Gbps đến 64 Gbps, và có thể đạt tới 256 Gbps bằng cách kết hợp bốn làn 64 Gbps. Ngày nay, thuật ngữ thường được biểu thị bằng "GFC" kèm theo số thế hệ, như 32GFC (Gen 6) và 64GFC (Gen 7).

FC được thiết kế đặc biệt cho SAN, mang lại độ tin cậy cao, khả năng mở rộng tốt và độ trễ thấp hơn so với SCSI truyền thống. Trong các trung tâm dữ liệu hiện đại, việc sử dụng FC được thúc đẩy bởi khối lượng dữ liệu ngày càng tăng từ các công nghệ phân tích, AI và học máy, cũng như việc sử dụng ngày càng nhiều SSD và NVMe-oF để cải thiện hiệu suất ứng dụng và mạng.

FC chủ yếu được sử dụng để kết nối máy chủ với hệ thống lưu trữ chia sẻ và cung cấp kết nối giữa bộ điều khiển lưu trữ và các ổ đĩa. Mạng FC được thiết kế để tương tác với SCSI, IP và các giao thức khác, đảm bảo truyền tải dữ liệu khối thô không bị mất mát và theo đúng thứ tự.

Do mức độ tin cậy cao, FC thường được ưa chuộng cho các khối lượng công việc quan trọng trên các SAN dung lượng lớn. Tuy nhiên, FC đòi hỏi các bộ điều hợp bus máy chủ (HBA) và switch chuyên dụng, cùng với kiến thức và kỹ năng kỹ thuật sâu rộng để triển khai. Do đó, số tiền bỏ ra để triển khai SAN bằng giao thức FC thường có chi phí đắt đỏ.

iSCSI là một tiêu chuẩn lưu trữ mạng dựa trên giao thức IP, sử dụng phương pháp đóng gói các lệnh SCSI (được sử dụng với SANs) trong các gói tin IP. Điều này cho phép sử dụng cùng một mạng cho lưu trữ và các hoạt động khác của mạng. Mặc dù iSCSI cũng có thể được sử dụng trong kiến trúc NAS, nhưng nó được đưa vào mục SAN vì ban đầu nó được sử dụng trong SAN.

iSCSI có thể chạy trên mạng Ethernet hiện có, khiến nó ít tốn kém và dễ triển khai hơn FC. Mạng iSCSI có thể chạy ở tốc độ lên đến 400 Gbps dựa trên việc nhóm nhiều làn 50 Gbps lại với nhau. Giao thức này đóng gói các lệnh SCSI, tập hợp dữ liệu thành các gói cho lớp TCP/IP và gửi gói qua mạng bằng kết nối điểm-điểm. Khi đến đích, các gói được tháo rời, và thiết bị lưu trữ xuất hiện với hệ điều hành như thể nó là một thiết bị SCSI được kết nối cục bộ.

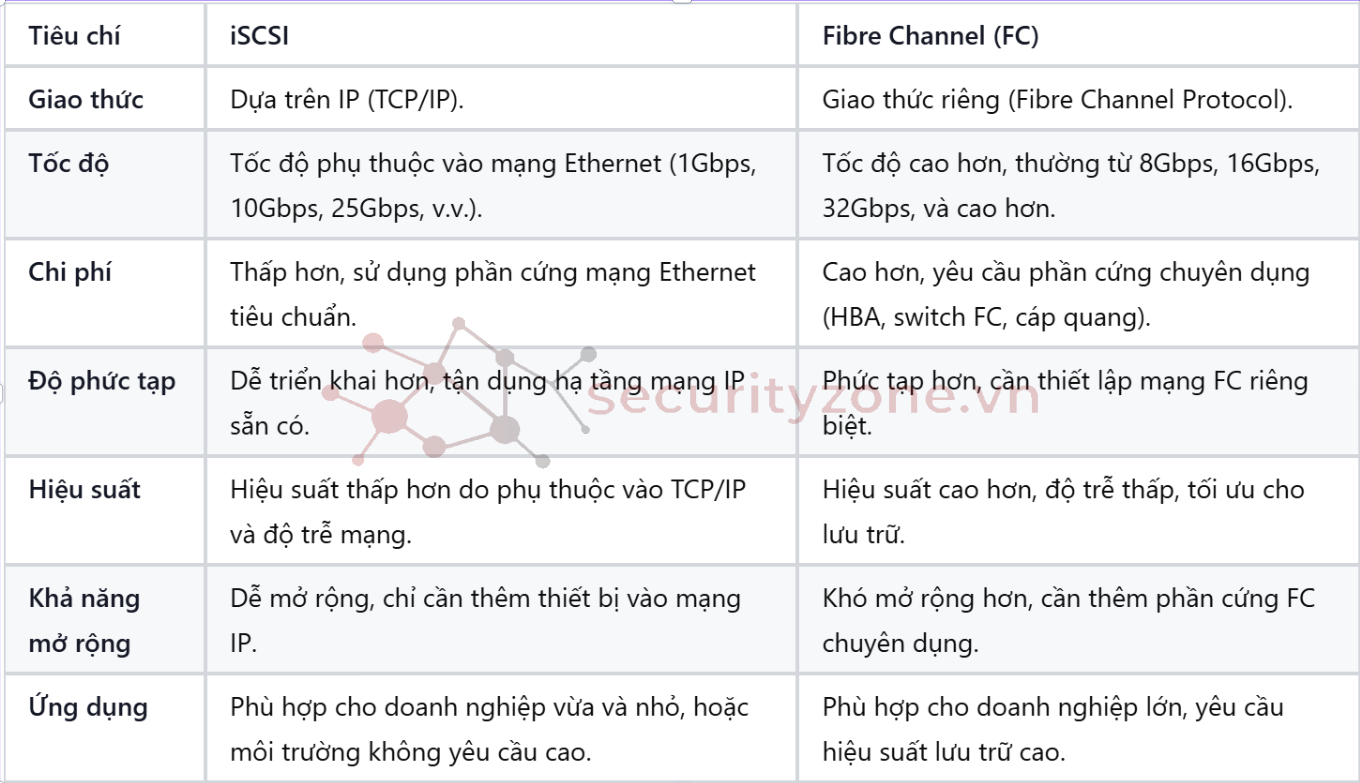

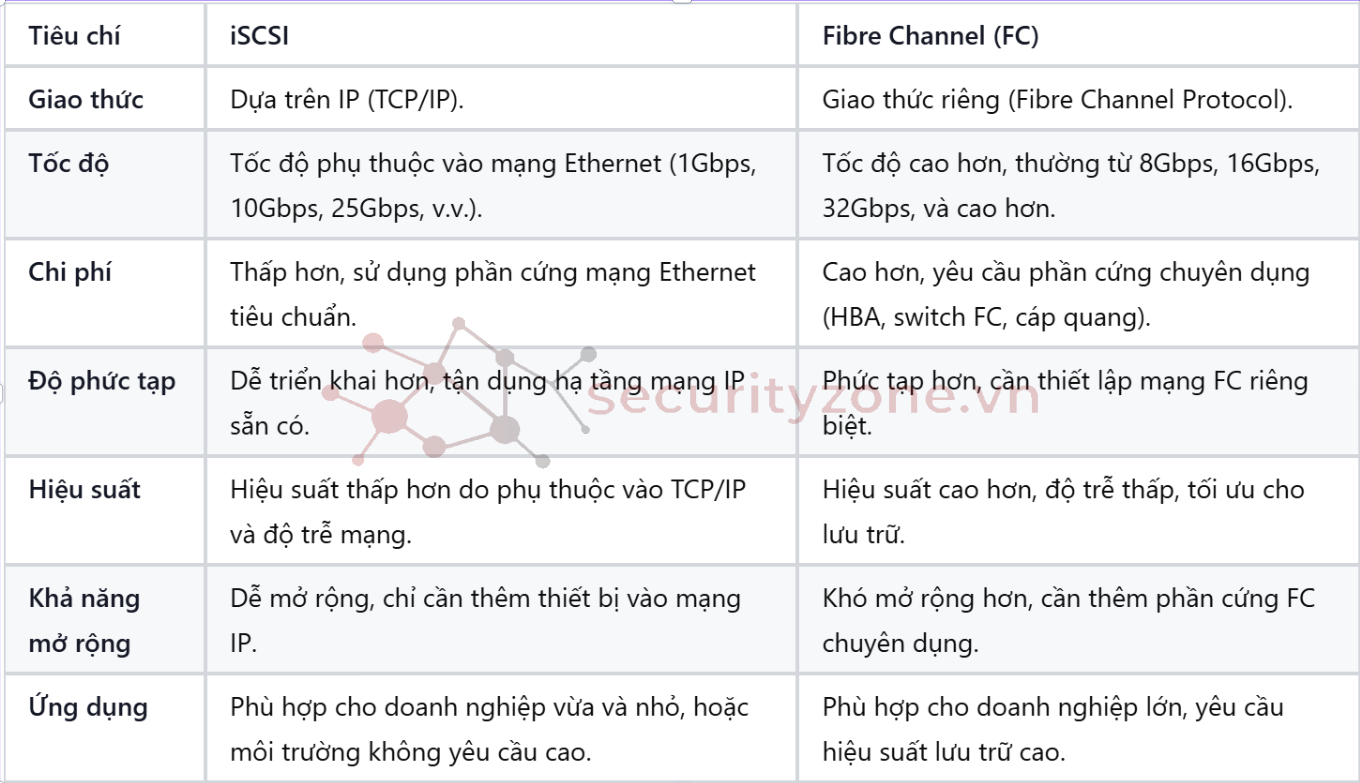

Để so sánh giữa hai dạng SAN chúng ta sẽ sử dụng một vài tiêu chí như hiệu suất, độ phức tạp, khả năng quản trị và chi phí triển khai.

Fibre Channel là công nghệ chuyển mạch Layer 2 (cut through), với giao thức được xử lý hoàn toàn bằng phần cứng. Ngược lại, iSCSI chạy trên Ethernet là công nghệ chuyển mạch Layer 3 với giao thức được xử lý bằng phần mềm, phần cứng hoặc kết hợp cả hai.

Trước đây, FC thường được ca ngợi là công nghệ SAN có hiệu suất cao và đáng tin cậy hơn. Tuy nhiên, khoảng cách hiệu suất giữa hai công nghệ đã thu hẹp đáng kể. Ngày nay, các nút thắt hiệu suất thường đến từ thiết bị lưu trữ đích, máy chủ vật lý hoặc tỷ lệ đăng ký quá mức của fabric SAN, hơn là từ bản thân công nghệ SAN.

Với điều kiện tương đương, FC vẫn có thể tốt hơn một chút về IOPS do độ trễ thấp hơn và thông lượng cao hơn do ít overhead hơn. Tuy nhiên, khi so sánh thông số hiệu suất của các nhà cung cấp, khách hàng tiềm năng nên xem xét cẩn thận để đảm bảo cùng một cấu hình và điều kiện được áp dụng cho cả hai hệ thống FC và iSCSI.

Do iSCSI SAN dựa trên TCP/IP và Ethernet phổ biến, tính phổ quát của các công nghệ này khiến nó đơn giản hơn nhiều để triển khai và ít phức tạp hơn để duy trì so với FC. Đường cong học tập và yêu cầu chuyên môn cho FC cao hơn đáng kể. FC thường đòi hỏi nhiều thao tác thủ công hơn so với iSCSI, vốn có nhiều tự động hóa tích hợp hơn. Kết quả là, công nghệ FC thường đòi hỏi nhiều đào tạo, kiến thức nền tảng sâu rộng hơn và cuối cùng là chi phí cao hơn. Với sự gia tăng phổ biến của lưu trữ khối iSCSI, chuyên môn về FC đã trở nên khó duy trì hoặc thu nhận hơn.

Khi nói đến việc quản lý FC hoặc iSCSI, các SAN iSCSI dễ dàng triển khai, vận hành và quản lý hơn nhiều so với FC. iSCSI sử dụng các khả năng rộng lớn của TCP/IP và Ethernet và rẻ hơn nhiều vì nó chạy trên các thành phần Ethernet quen thuộc như NIC và switch. Hầu hết các di chuyển và thay đổi được thực hiện trực tuyến và không gây gián đoạn cho các ứng dụng.

Mặc dù FC đã có nhiều tiến bộ trong khả năng quản lý, phần lớn các di chuyển và thay đổi có thể gây gián đoạn cho ứng dụng. Bất kỳ thay đổi cấu hình nào cũng phải được lên lịch và thực hiện ngoại tuyến. Nhân sự có kỹ năng quản lý FC ít phổ biến hơn đáng kể so với những người thành thạo trong việc quản lý môi trường Ethernet của iSCSI.

Khi xem xét tổng chi phí sở hữu, cần đánh giá toàn diện bao gồm chi phí mua sắm, lắp đặt, dịch vụ chuyên nghiệp, bổ sung và nâng cấp, quản lý, vận hành, bảo trì, đăng ký, điện năng, làm mát và chi phí không gian thực tế.

Do nguồn gốc Ethernet, iSCSI thường rẻ hơn và dễ triển khai hơn so với SAN FC, mặc dù các nhà cung cấp FC đã giảm chi phí sản phẩm của họ trong những năm gần đây. Tuy nhiên, SAN FC vẫn có TCO cao hơn đáng kể so với các hệ thống iSCSI tương đương. Các bộ điều hợp, switch (đặc biệt là switch cấp trung tâm dữ liệu gọi là "directors") và phần mềm đều có TCO cao hơn đáng kể so với các hệ thống iSCSI tương đương.

TCO là viết tắt của "Total Cost of Ownership" (Tổng chi phí sở hữu). Đây là khái niệm tài chính dùng để tính toán tổng chi phí thực tế khi sở hữu một tài sản, bao gồm không chỉ chi phí mua ban đầu mà còn cả chi phí vận hành, bảo trì, nâng cấp và thanh lý trong suốt vòng đời sử dụng.

Quyết định tốt nhất giữa Fibre Channel và iSCSI vẫn phụ thuộc vào môi trường và kỳ vọng cụ thể của doanh nghiệp. Điều quan trọng là xem xét tất cả các cấu hình có thể để chọn công nghệ đáp ứng tốt nhất các yêu cầu về hiệu suất, dễ sử dụng, khả năng quản lý và tổng chi phí sở hữu.

Đối với các ứng dụng quan trọng đòi hỏi hiệu suất cao và độ tin cậy tối đa, FC vẫn là lựa chọn hàng đầu, đặc biệt nếu doanh nghiệp đã có cơ sở hạ tầng FC. Ngược lại, đối với các doanh nghiệp vừa và nhỏ hoặc các môi trường ưu tiên chi phí và sự đơn giản, iSCSI cung cấp một giải pháp hiệu quả với hiệu suất đáp ứng hầu hết các nhu cầu.

Cuối cùng, dữ liệu và yêu cầu xử lý vẫn là yếu tố quyết định cho việc lựa chọn lưu trữ khối phù hợp với doanh nghiệp của bạn.

Bài viết trên dựa vào kiến thức và ý kiến cá nhân cho nên không thể tránh khỏi thiếu sót, nếu có bất kì ý kiến hoặc thắc mắc nào vui lòng trả lời bài viết vào mục reply bên dưới. Cám ơn bạn đã xem.Fibre Channel là công nghệ mạng tốc độ cao, thường có tốc độ truyền tải từ 8 Gbps đến 64 Gbps, và có thể đạt tới 256 Gbps bằng cách kết hợp bốn làn 64 Gbps. Ngày nay, thuật ngữ thường được biểu thị bằng "GFC" kèm theo số thế hệ, như 32GFC (Gen 6) và 64GFC (Gen 7).

FC được thiết kế đặc biệt cho SAN, mang lại độ tin cậy cao, khả năng mở rộng tốt và độ trễ thấp hơn so với SCSI truyền thống. Trong các trung tâm dữ liệu hiện đại, việc sử dụng FC được thúc đẩy bởi khối lượng dữ liệu ngày càng tăng từ các công nghệ phân tích, AI và học máy, cũng như việc sử dụng ngày càng nhiều SSD và NVMe-oF để cải thiện hiệu suất ứng dụng và mạng.

FC chủ yếu được sử dụng để kết nối máy chủ với hệ thống lưu trữ chia sẻ và cung cấp kết nối giữa bộ điều khiển lưu trữ và các ổ đĩa. Mạng FC được thiết kế để tương tác với SCSI, IP và các giao thức khác, đảm bảo truyền tải dữ liệu khối thô không bị mất mát và theo đúng thứ tự.

Do mức độ tin cậy cao, FC thường được ưa chuộng cho các khối lượng công việc quan trọng trên các SAN dung lượng lớn. Tuy nhiên, FC đòi hỏi các bộ điều hợp bus máy chủ (HBA) và switch chuyên dụng, cùng với kiến thức và kỹ năng kỹ thuật sâu rộng để triển khai. Do đó, số tiền bỏ ra để triển khai SAN bằng giao thức FC thường có chi phí đắt đỏ.

III. iSCSI

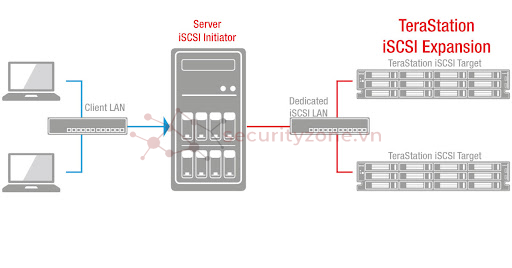

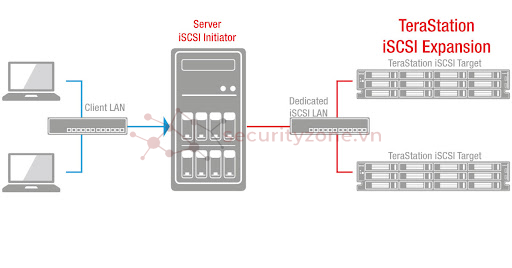

iSCSI là một tiêu chuẩn lưu trữ mạng dựa trên giao thức IP, sử dụng phương pháp đóng gói các lệnh SCSI (được sử dụng với SANs) trong các gói tin IP. Điều này cho phép sử dụng cùng một mạng cho lưu trữ và các hoạt động khác của mạng. Mặc dù iSCSI cũng có thể được sử dụng trong kiến trúc NAS, nhưng nó được đưa vào mục SAN vì ban đầu nó được sử dụng trong SAN.

iSCSI có thể chạy trên mạng Ethernet hiện có, khiến nó ít tốn kém và dễ triển khai hơn FC. Mạng iSCSI có thể chạy ở tốc độ lên đến 400 Gbps dựa trên việc nhóm nhiều làn 50 Gbps lại với nhau. Giao thức này đóng gói các lệnh SCSI, tập hợp dữ liệu thành các gói cho lớp TCP/IP và gửi gói qua mạng bằng kết nối điểm-điểm. Khi đến đích, các gói được tháo rời, và thiết bị lưu trữ xuất hiện với hệ điều hành như thể nó là một thiết bị SCSI được kết nối cục bộ.

IV. So sánh

Để so sánh giữa hai dạng SAN chúng ta sẽ sử dụng một vài tiêu chí như hiệu suất, độ phức tạp, khả năng quản trị và chi phí triển khai.

1. Hiệu suất và độ tin cậy

Fibre Channel là công nghệ chuyển mạch Layer 2 (cut through), với giao thức được xử lý hoàn toàn bằng phần cứng. Ngược lại, iSCSI chạy trên Ethernet là công nghệ chuyển mạch Layer 3 với giao thức được xử lý bằng phần mềm, phần cứng hoặc kết hợp cả hai.

Trước đây, FC thường được ca ngợi là công nghệ SAN có hiệu suất cao và đáng tin cậy hơn. Tuy nhiên, khoảng cách hiệu suất giữa hai công nghệ đã thu hẹp đáng kể. Ngày nay, các nút thắt hiệu suất thường đến từ thiết bị lưu trữ đích, máy chủ vật lý hoặc tỷ lệ đăng ký quá mức của fabric SAN, hơn là từ bản thân công nghệ SAN.

Với điều kiện tương đương, FC vẫn có thể tốt hơn một chút về IOPS do độ trễ thấp hơn và thông lượng cao hơn do ít overhead hơn. Tuy nhiên, khi so sánh thông số hiệu suất của các nhà cung cấp, khách hàng tiềm năng nên xem xét cẩn thận để đảm bảo cùng một cấu hình và điều kiện được áp dụng cho cả hai hệ thống FC và iSCSI.

2. Độ phức tạp

Do iSCSI SAN dựa trên TCP/IP và Ethernet phổ biến, tính phổ quát của các công nghệ này khiến nó đơn giản hơn nhiều để triển khai và ít phức tạp hơn để duy trì so với FC. Đường cong học tập và yêu cầu chuyên môn cho FC cao hơn đáng kể. FC thường đòi hỏi nhiều thao tác thủ công hơn so với iSCSI, vốn có nhiều tự động hóa tích hợp hơn. Kết quả là, công nghệ FC thường đòi hỏi nhiều đào tạo, kiến thức nền tảng sâu rộng hơn và cuối cùng là chi phí cao hơn. Với sự gia tăng phổ biến của lưu trữ khối iSCSI, chuyên môn về FC đã trở nên khó duy trì hoặc thu nhận hơn.

3. Khả năng quản lý

Khi nói đến việc quản lý FC hoặc iSCSI, các SAN iSCSI dễ dàng triển khai, vận hành và quản lý hơn nhiều so với FC. iSCSI sử dụng các khả năng rộng lớn của TCP/IP và Ethernet và rẻ hơn nhiều vì nó chạy trên các thành phần Ethernet quen thuộc như NIC và switch. Hầu hết các di chuyển và thay đổi được thực hiện trực tuyến và không gây gián đoạn cho các ứng dụng.

Mặc dù FC đã có nhiều tiến bộ trong khả năng quản lý, phần lớn các di chuyển và thay đổi có thể gây gián đoạn cho ứng dụng. Bất kỳ thay đổi cấu hình nào cũng phải được lên lịch và thực hiện ngoại tuyến. Nhân sự có kỹ năng quản lý FC ít phổ biến hơn đáng kể so với những người thành thạo trong việc quản lý môi trường Ethernet của iSCSI.

4. Tổng chi phí triển khai

Khi xem xét tổng chi phí sở hữu, cần đánh giá toàn diện bao gồm chi phí mua sắm, lắp đặt, dịch vụ chuyên nghiệp, bổ sung và nâng cấp, quản lý, vận hành, bảo trì, đăng ký, điện năng, làm mát và chi phí không gian thực tế.

Do nguồn gốc Ethernet, iSCSI thường rẻ hơn và dễ triển khai hơn so với SAN FC, mặc dù các nhà cung cấp FC đã giảm chi phí sản phẩm của họ trong những năm gần đây. Tuy nhiên, SAN FC vẫn có TCO cao hơn đáng kể so với các hệ thống iSCSI tương đương. Các bộ điều hợp, switch (đặc biệt là switch cấp trung tâm dữ liệu gọi là "directors") và phần mềm đều có TCO cao hơn đáng kể so với các hệ thống iSCSI tương đương.

TCO là viết tắt của "Total Cost of Ownership" (Tổng chi phí sở hữu). Đây là khái niệm tài chính dùng để tính toán tổng chi phí thực tế khi sở hữu một tài sản, bao gồm không chỉ chi phí mua ban đầu mà còn cả chi phí vận hành, bảo trì, nâng cấp và thanh lý trong suốt vòng đời sử dụng.

V. Tổng kết

Quyết định tốt nhất giữa Fibre Channel và iSCSI vẫn phụ thuộc vào môi trường và kỳ vọng cụ thể của doanh nghiệp. Điều quan trọng là xem xét tất cả các cấu hình có thể để chọn công nghệ đáp ứng tốt nhất các yêu cầu về hiệu suất, dễ sử dụng, khả năng quản lý và tổng chi phí sở hữu.

Đối với các ứng dụng quan trọng đòi hỏi hiệu suất cao và độ tin cậy tối đa, FC vẫn là lựa chọn hàng đầu, đặc biệt nếu doanh nghiệp đã có cơ sở hạ tầng FC. Ngược lại, đối với các doanh nghiệp vừa và nhỏ hoặc các môi trường ưu tiên chi phí và sự đơn giản, iSCSI cung cấp một giải pháp hiệu quả với hiệu suất đáp ứng hầu hết các nhu cầu.

Cuối cùng, dữ liệu và yêu cầu xử lý vẫn là yếu tố quyết định cho việc lựa chọn lưu trữ khối phù hợp với doanh nghiệp của bạn.

Sửa lần cuối:

Bài viết liên quan

Bài viết mới

NTFS File System

bởi l3g0n,