VPN site-to-site (Virtual Private Network site-to-site) là một loại kết nối mạng an toàn giữa hai hoặc nhiều vị trí mạng khác nhau thông qua một mạng công cộng, thường là internet. Nó cho phép các mạng ở các vị trí khác nhau được kết nối và giao tiếp an toàn như khi chúng đang trên cùng một mạng riêng.

Cấu hình VPN Site-to-Site thông qua DDNS

I. Cấu hình trên GUI

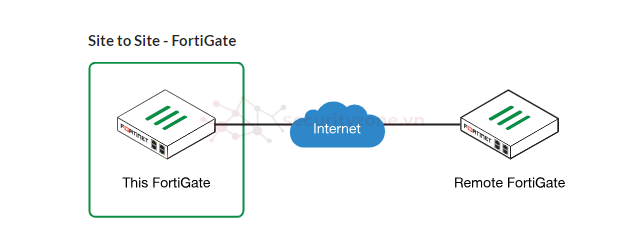

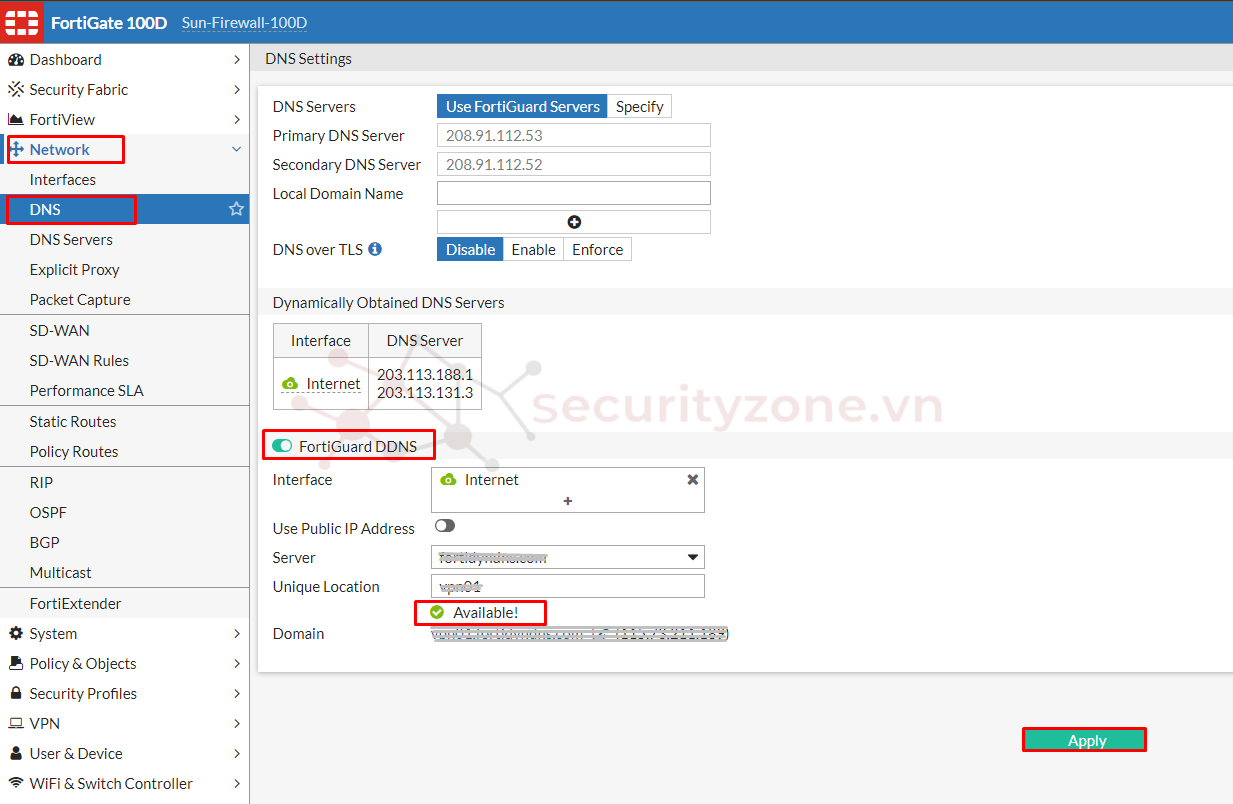

Đầu tiên, mình cần phải Cấu hình DDNS Servers vì mình sẽ cấu hình VPN Site to Site thông qua Dynamic DNS

Chọn Network > DNS > enable FortiGuard DDNS > nhập Server và unique Location > Apply

"Available" có nghĩa là đã tương thích với Domain này.

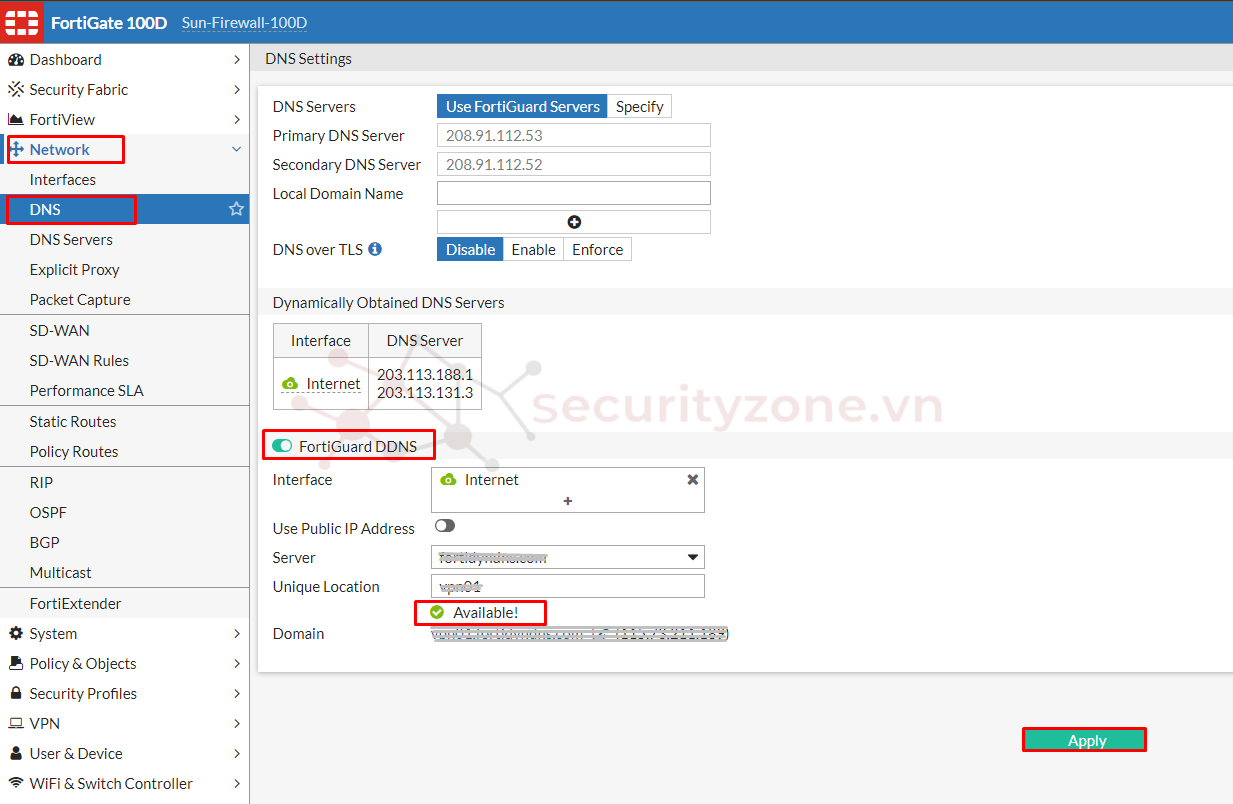

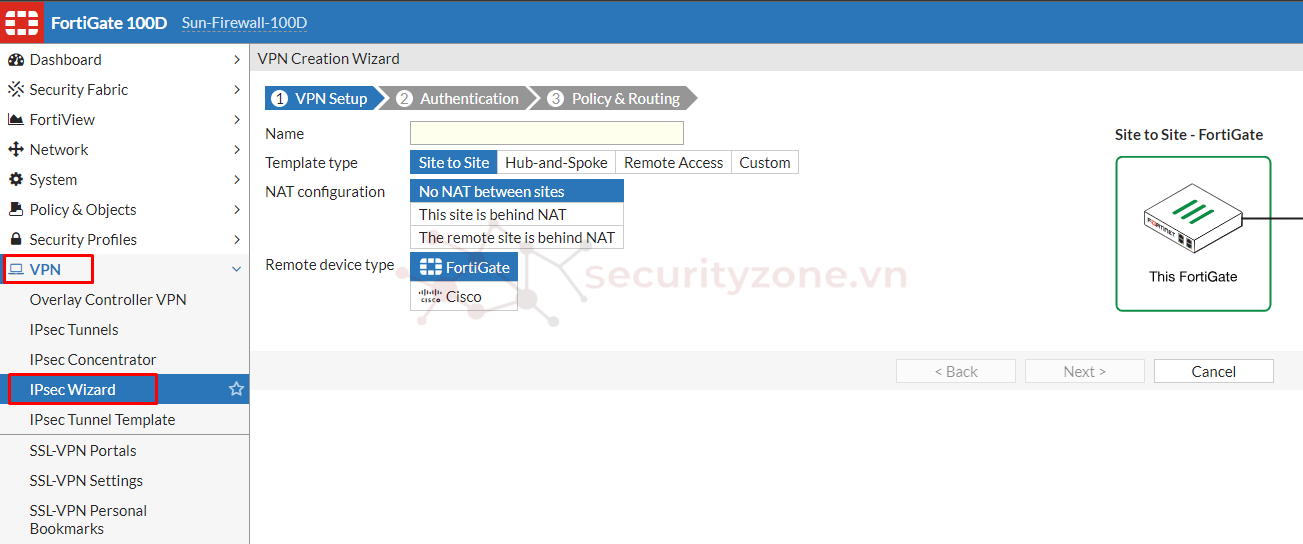

Bước 1: Cấu hình VPN Site-to-Site dùng Dynamic DNS

Chọn VPN > IPsec Wizard > VPN Setup

- Nhập tên cho VPN cần tạo

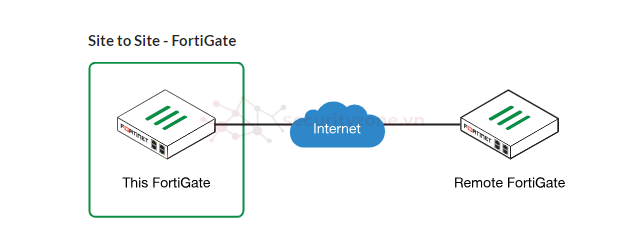

- Template type: ở đây mình đang cấu hình VPN Site-to-Site nên sẽ chọn Site to Site

- Nat configuration: chọn No NAT between sites

- Remote device type: do chi nhánh đang cần cấu hình VPN Site to Site đang sử dụng thiết bị Firewall Fortigate 100D nên ở đây mình sẽ chọn Fortigate

Nhấn Next để qua bước

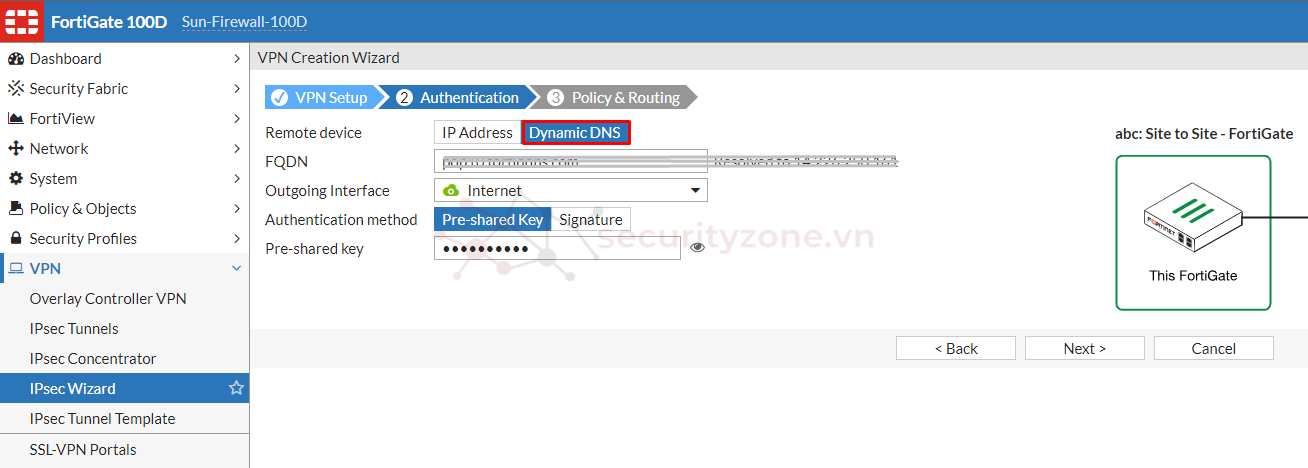

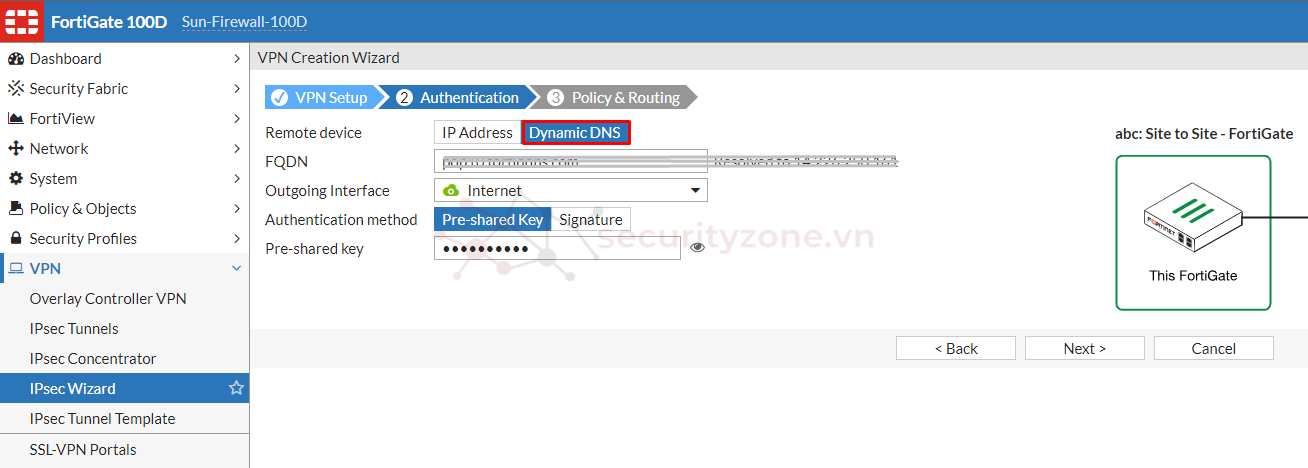

Bước 2:

- Remote device: do mình đang cấu hình VPN thông qua Dynamic DNS nên ở đây mình chọn Dynamic DNS

- FQDN: bạn nhập domain đã cấu hình trên thiết bị Fortigate 100D của site mà bạn muốn cấu hình VPN site to site

- Outgoing Interface: Internet (WAN 1)

- Authentication method: Pre-shared Key

- Pre-shared key: nhập key để 2 chi nhánh có thể xác thực khi kết nối Site to Site

Lưu ý: Pre-shared key phải là thông tin giống nhau của 2 site

Chọn Next để qua bước 3

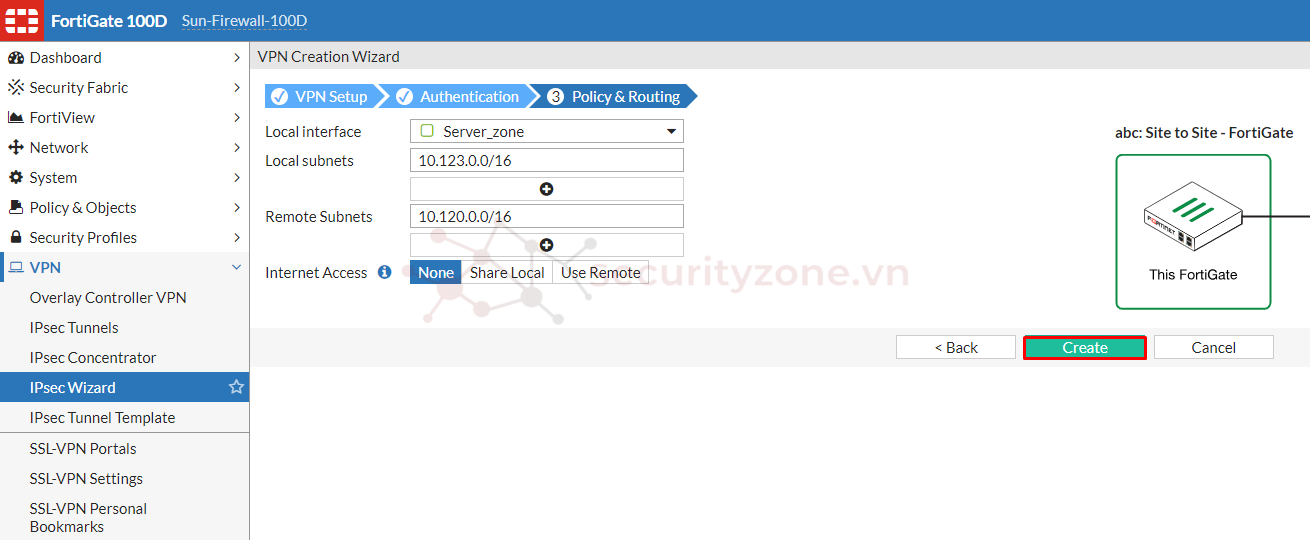

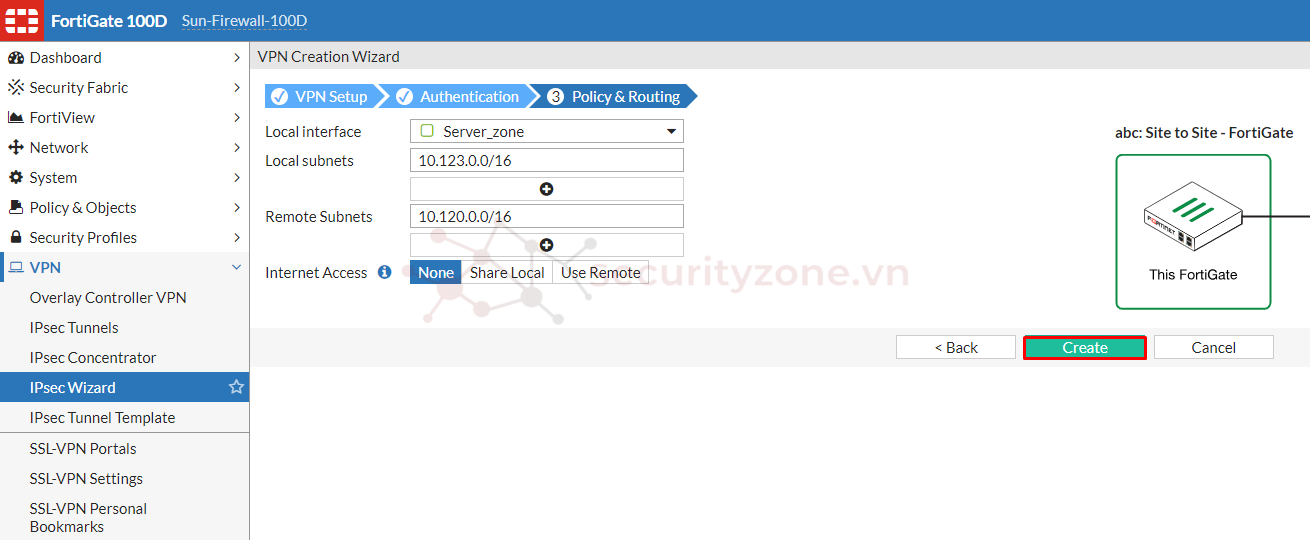

Bước 3: Nhập thông tin Local Interface, local subnets và remote subnets để kết nối trong Site to Site

Internet Access: None

Nhấn Create để hoàn thành cấu hình VPN Site to Site

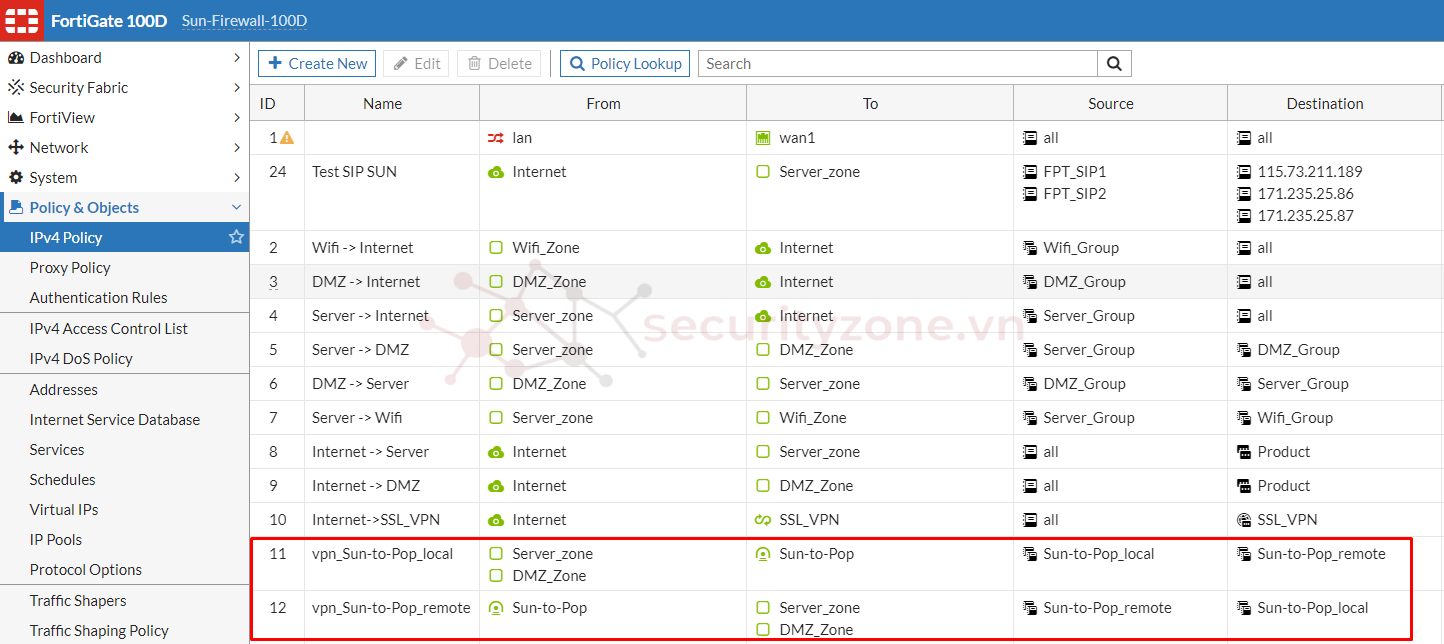

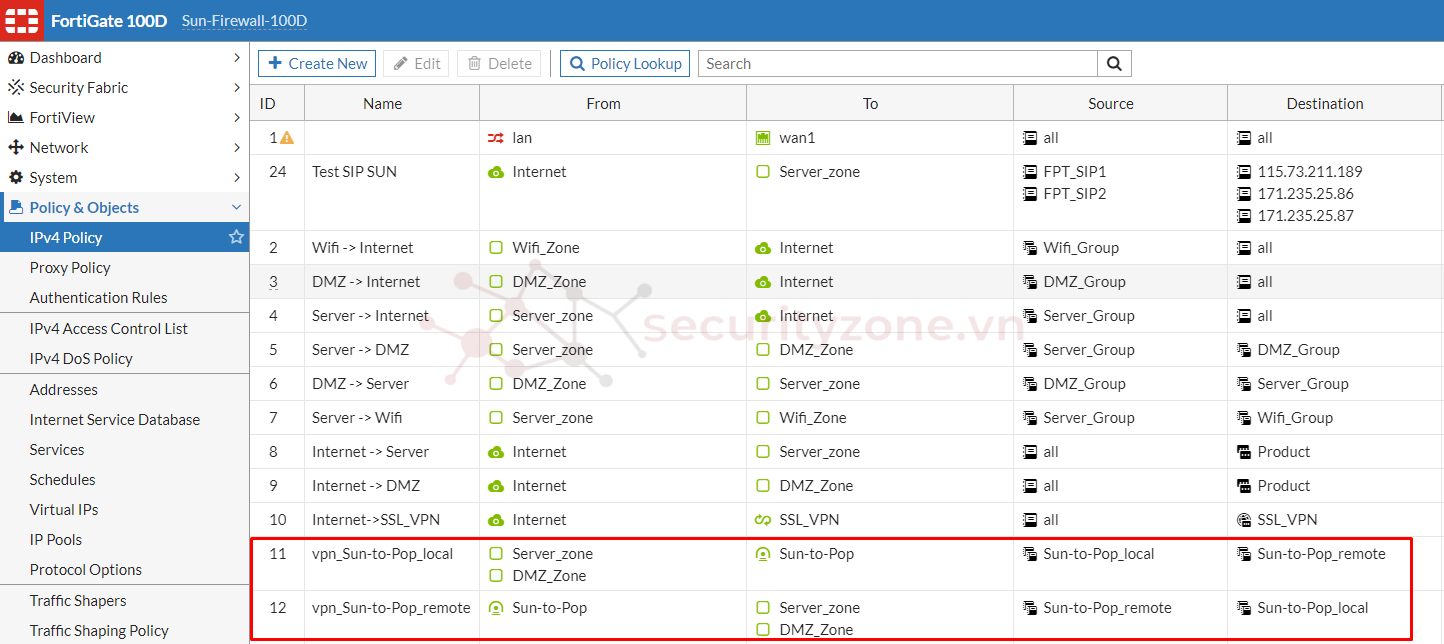

Sau khi tạo xong, hệ thống sẽ tự động tạo sẵn 2 rule để 2 site có thể nhận traffic lẫn nhau

Chọn Policy $ Objects > IPv4 Policy sẽ thấy 2 rule mà hệ thống tự tạo

II. Kiểm tra kết nối

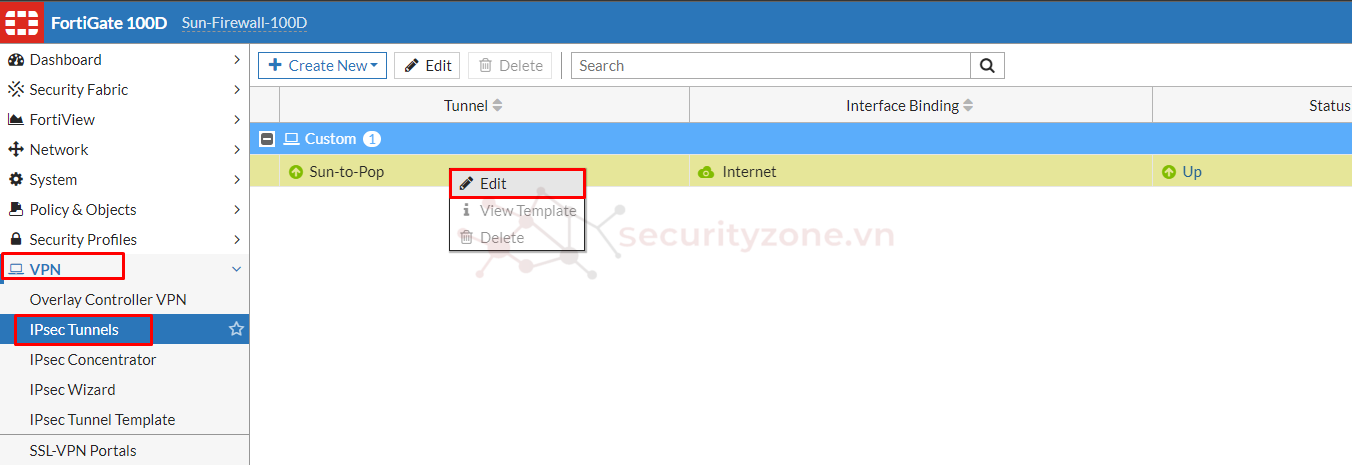

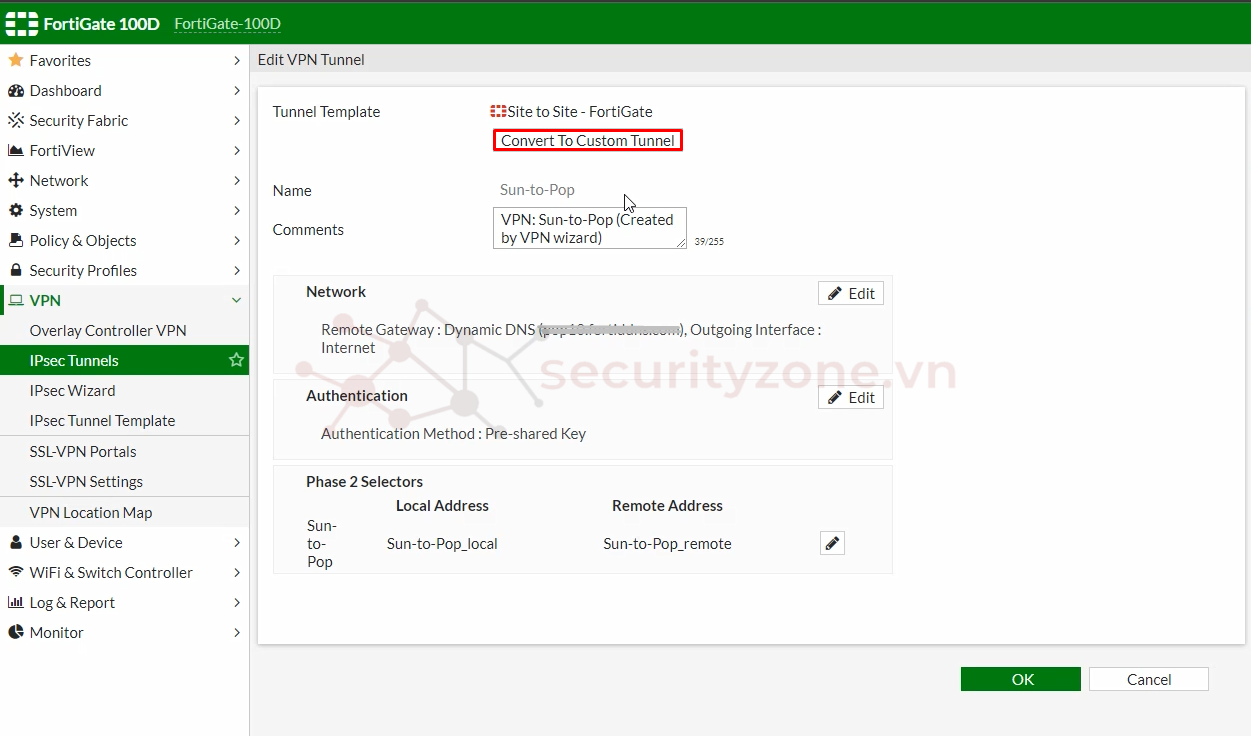

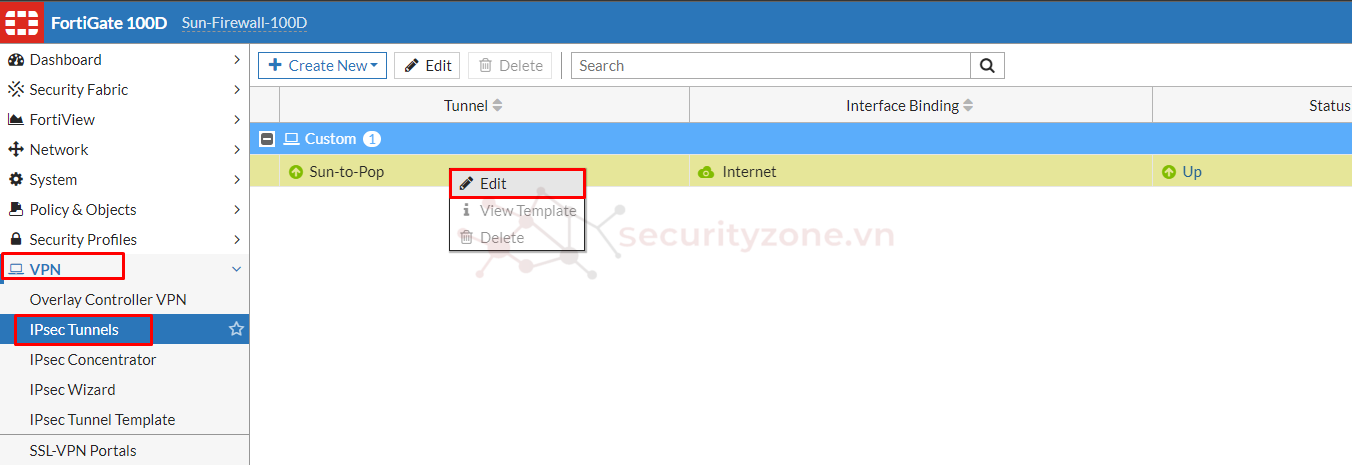

Chọn VPN > IPsec Tunnels > chuột phải vào VPN vừa tạo > Edit

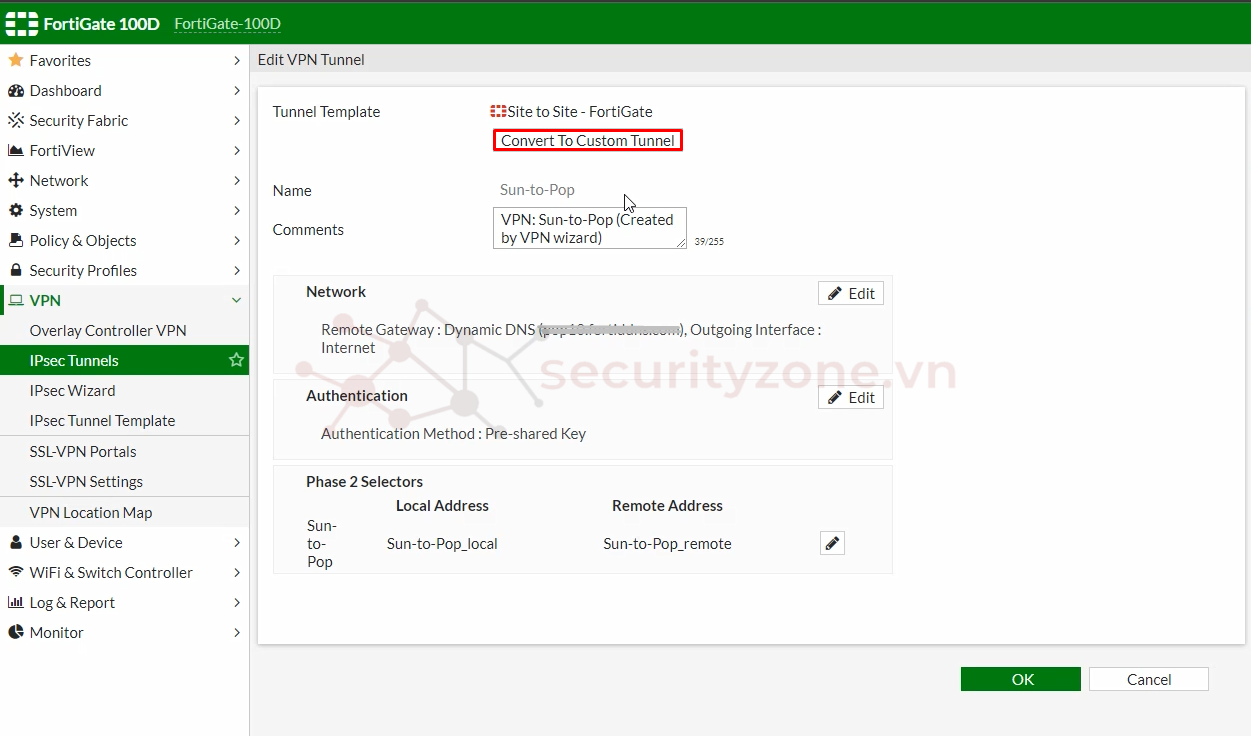

Chọn Convert To Custom Tunnel

Sau đó, bạn có thể chỉnh sửa các thông tin bên trong

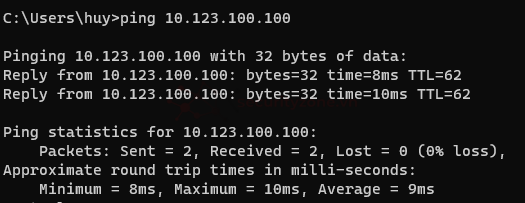

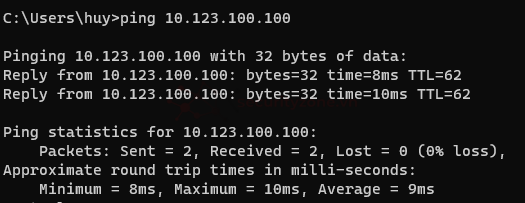

Sau đó, tiến hành kiểm tra Ping các device bên Site kia, kiểm tra VPN site to Site thành công

Cảm ơn các bạn đã xem!

Cấu hình VPN Site-to-Site thông qua DDNS

I. Cấu hình trên GUI

Đầu tiên, mình cần phải Cấu hình DDNS Servers vì mình sẽ cấu hình VPN Site to Site thông qua Dynamic DNS

Chọn Network > DNS > enable FortiGuard DDNS > nhập Server và unique Location > Apply

"Available" có nghĩa là đã tương thích với Domain này.

Bước 1: Cấu hình VPN Site-to-Site dùng Dynamic DNS

Chọn VPN > IPsec Wizard > VPN Setup

- Nhập tên cho VPN cần tạo

- Template type: ở đây mình đang cấu hình VPN Site-to-Site nên sẽ chọn Site to Site

- Nat configuration: chọn No NAT between sites

- Remote device type: do chi nhánh đang cần cấu hình VPN Site to Site đang sử dụng thiết bị Firewall Fortigate 100D nên ở đây mình sẽ chọn Fortigate

Nhấn Next để qua bước

Bước 2:

- Remote device: do mình đang cấu hình VPN thông qua Dynamic DNS nên ở đây mình chọn Dynamic DNS

- FQDN: bạn nhập domain đã cấu hình trên thiết bị Fortigate 100D của site mà bạn muốn cấu hình VPN site to site

- Outgoing Interface: Internet (WAN 1)

- Authentication method: Pre-shared Key

- Pre-shared key: nhập key để 2 chi nhánh có thể xác thực khi kết nối Site to Site

Lưu ý: Pre-shared key phải là thông tin giống nhau của 2 site

Chọn Next để qua bước 3

Bước 3: Nhập thông tin Local Interface, local subnets và remote subnets để kết nối trong Site to Site

Internet Access: None

Nhấn Create để hoàn thành cấu hình VPN Site to Site

Sau khi tạo xong, hệ thống sẽ tự động tạo sẵn 2 rule để 2 site có thể nhận traffic lẫn nhau

Chọn Policy $ Objects > IPv4 Policy sẽ thấy 2 rule mà hệ thống tự tạo

II. Kiểm tra kết nối

Chọn VPN > IPsec Tunnels > chuột phải vào VPN vừa tạo > Edit

Chọn Convert To Custom Tunnel

Sau đó, bạn có thể chỉnh sửa các thông tin bên trong

Sau đó, tiến hành kiểm tra Ping các device bên Site kia, kiểm tra VPN site to Site thành công

Cảm ơn các bạn đã xem!