root

Moderator

I. Config Cisco ACS Shell Command Authorization on Switch

- Series các bài lab "Config Cisco ACS shell command authorization on Switch"

- Phần 1: Cấu hình Authentication and authorization trên Switch. Cấu hình TACACS+ giữa Switch và Cisco ACS 5.4

[lab 6.1] Config Cisco ACS Shell Command Authorization on Switch

- Phần 2: Cấu hình Shell Profiles, command sets, Access service và authorization trên Cisco ACS 5.4

[lab 6.2] Config Cisco ACS Shell Command Authorization on Switch

- Phần 3: Test thử tính năng Authentication và Authorization. Sử dụng Monitor trên Cisco ACS để monitoring authentication and authorization trên Switch

[lab 6.3] Config Cisco ACS Shell Command Authorization on Switch

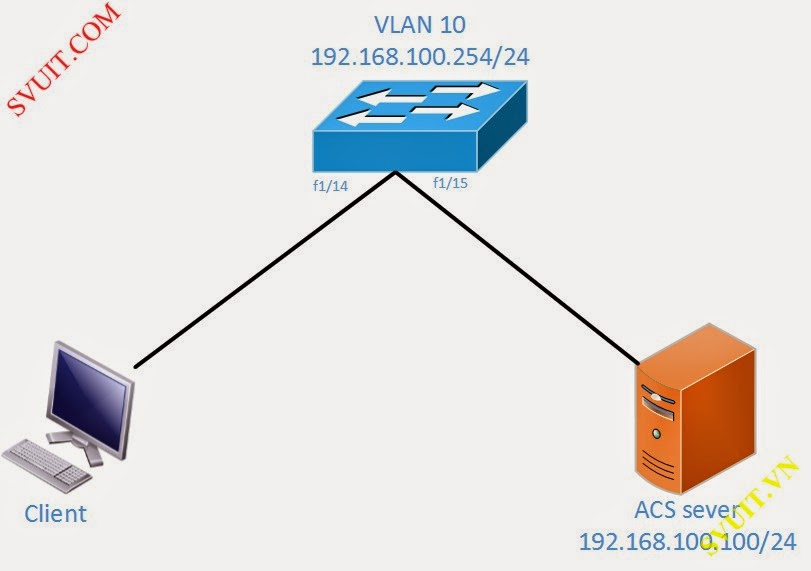

1. Sơ đồ Lab cấu hình Cisco ACS Shell command Authorization

Sơ đồ cấu hình IP cho bài lab

[TR]

[TD]Switch[/TD]

[TD]192.168.100.254/24[/TD]

[/TR]

[TR]

[TD]ACS 5.4[/TD]

[TD]192.168.100.100/24[/TD]

[/TR]

[TR]

[TD]PC[/TD]

[TD]192.168.100.10/24[/TD]

[/TR]

[TD]Switch[/TD]

[TD]192.168.100.254/24[/TD]

[/TR]

[TR]

[TD]ACS 5.4[/TD]

[TD]192.168.100.100/24[/TD]

[/TR]

[TR]

[TD]PC[/TD]

[TD]192.168.100.10/24[/TD]

[/TR]

3. Yêu cầu- Cấu hình để PC telnet vào Switch sẽ xác thực bằng user trên ACS

- Tạo 2 group user

- ADMIN: có privilge là 15, có thế sử dụng tất các các command ngoài trừ lệnh "show running-config"

- USER: có privilge là 10, có thế sử dụng tất các các command ngoài trừ lệnh " show run", "show ip int brief"

II. Triển khai Authorization Switch with Cisco ACS Shell Command

2. Cấu hình Authorization trên Switch

- Cấu hình IP

| SW-SVUIT(config)#enable password 0 123456 SW-SVUIT(config)#vlan 10 SW-SVUIT(config-vlan)#name ACS SW-SVUIT(config-vlan)#exit SW-SVUIT(config)#interface vlan 10 SW-SVUIT(config-if)#ip address 192.168.100.254 255.255.255.0 SW-SVUIT(config-if)#no shut SW-SVUIT(config-if)#interface range f1/14 - 15 SW-SVUIT(config-if-range)#switchport mode access SW-SVUIT(config-if-range)#switchport access vlan 10 |

SW-SVUIT#ping 192.168.100.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.100.100, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 12/219/1020 ms

| SW-SVUIT(config)#aaa new-model SW-SVUIT(config)#tacacs-server host 192.168.100.100 key svuit.vn |

SW-SVUIT#test aaa group tacacs+ test1 123456 legacy

Attempting authentication test to server-group tacacs+ using tacacs+

User was successfully authenticated.

| // Thực hiện xác thực bằng ACS server với giao thức tacacs+ SW-SVUIT(config)#aaa authentication login default group tacacs+ SW-SVUIT(config)#aaa authorization exec default group tacacs+ local // Phân quyền user có thể thực hiện những lệnh cấu hình nào trên Router SW-SVUIT(config)#aaa authorization config-commands SW-SVUIT(config)#aaa authorization exec default group tacacs+ if-authenticated SW-SVUIT(config)#aaa authorization commands 0 default group tacacs+ local SW-SVUIT(config)#aaa authorization commands 1 default group tacacs+ if-authenticated SW-SVUIT(config)#aaa authorization commands 15 default group tacacs+ if-authenticated |

| SW-SVUIT(config)#aaa accounting update newinfo SW-SVUIT(config)#aaa accounting exec default start-stop broadcast group tacacs+ SW-SVUIT(config)#aaa accounting commands 0 default start-stop broadcast group tacacs+ SW-SVUIT(config)#aaa accounting commands 1 default start-stop broadcast group tacacs+ SW-SVUIT(config)#aaa accounting commands 15 default start-stop broadcast group tacacs+ |

2. Config authorization and Shell command on Cisco ACS

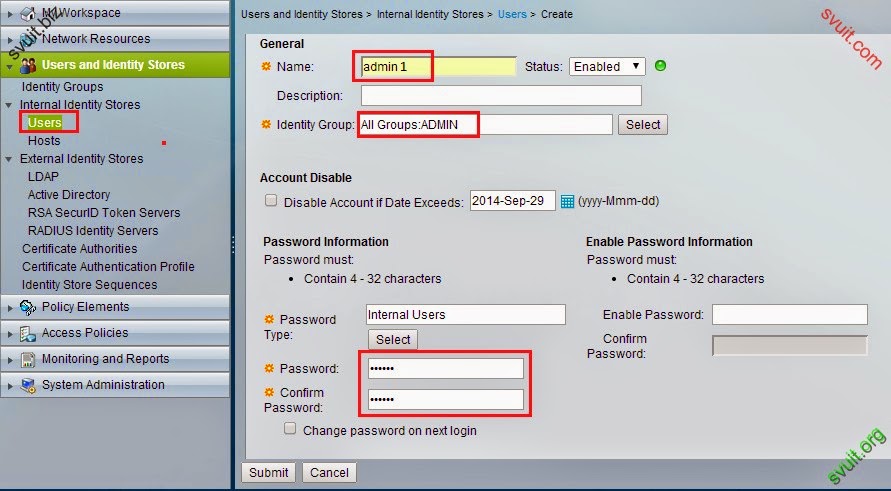

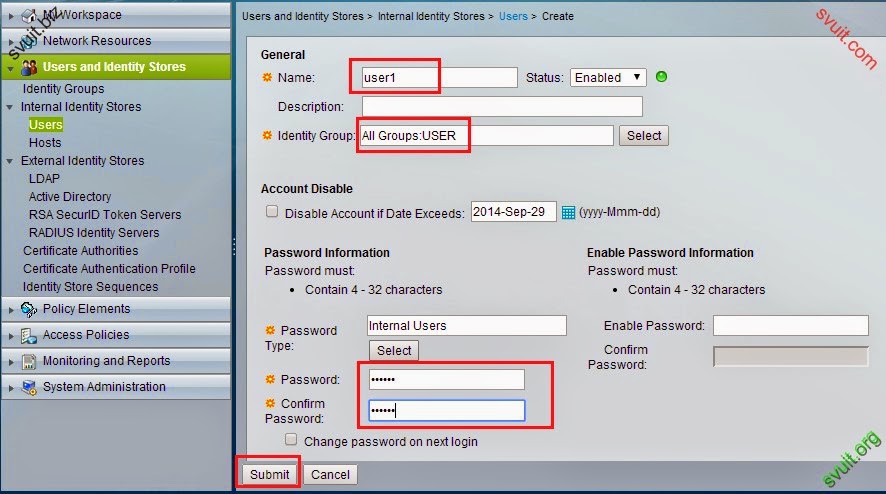

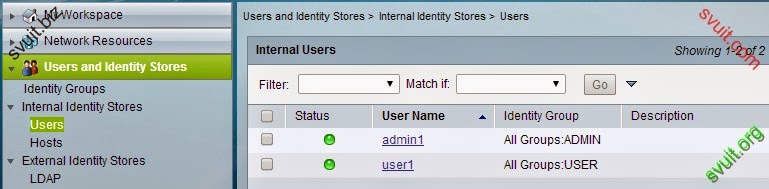

1.1 Tạo group và user trên Cisco ACS

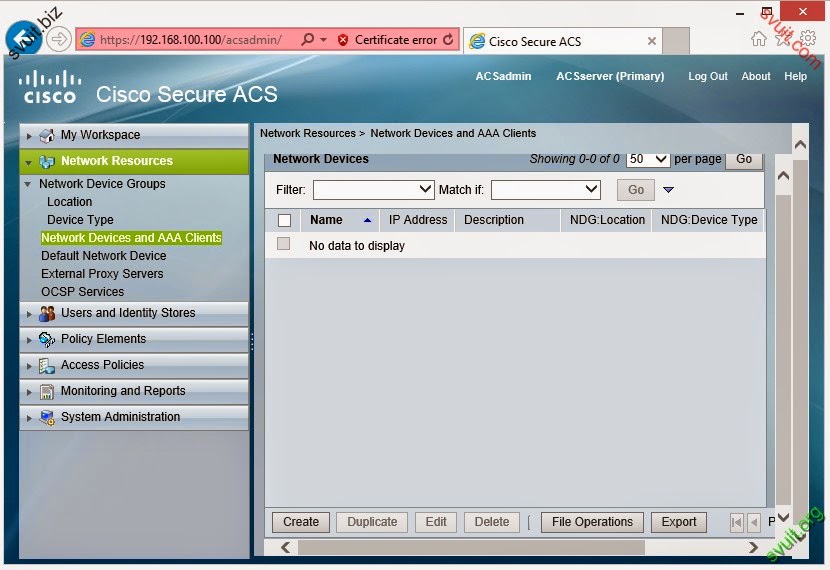

- Tạo 1 network devices

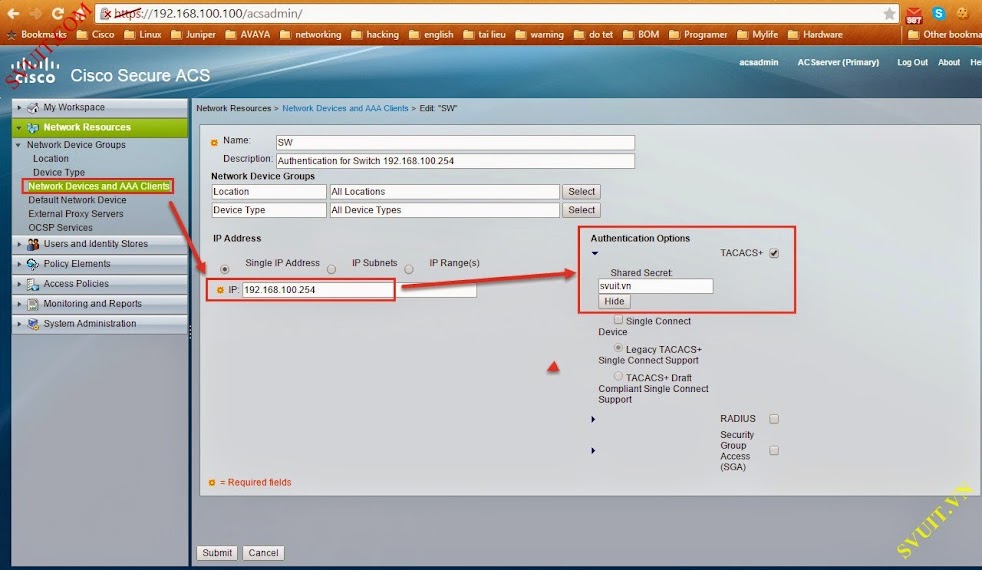

- Các bạn điền IP của Router và sử dụng giao thức TACACS+ và key là "svuit.com" (giống như key được cấu hình trên Router)

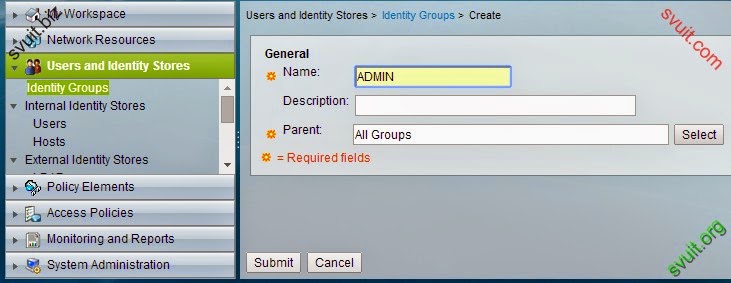

- Tạo 2 group: 1 của group của ADMIN và 1 group dành cho các USER

- Tạo group "ADMIN"

- Các bạn cấu hình tương tự tạo thêm group "USER" và kết quả như là chúng ta đã tạo được 2 group như sau

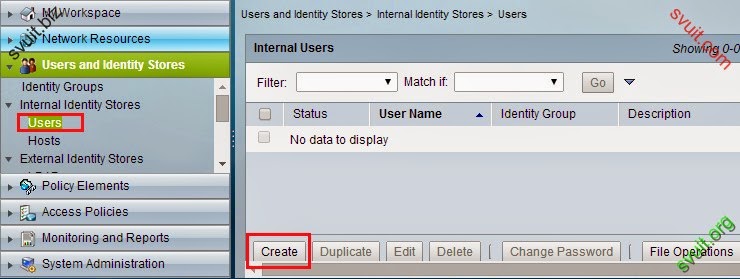

- tạo các user và đưa các user đó vào các group tương ứng

- Với user "admin1" mình sẽ cho vào group "ADMIN"

- Với user là "user1" mình sẽ cho vào group "USER"

- Xong quá trình tạo user vào group. Các bạn có thể tạo user, group theo ý các bạn nhé

Sửa lần cuối:

Bài viết liên quan

Bài viết mới