pluto

Moderator

[LAB] VPN SITE TO SITE PALO ALTO - Phần 2: Cấu hình VPN Site To Site

3.CẤU HÌNH VPN SITE TO SITE TRÊN PALO ALTO

Tiếp theo, bài viết sẽ trình bày các bước cấu hình VPN Site To Site trên Palo Alto theo sơ đồ bài LAB sau:

3.1 Cấu hình VPN trên PAN-site1

3.1.1.Cấu hình Tunel

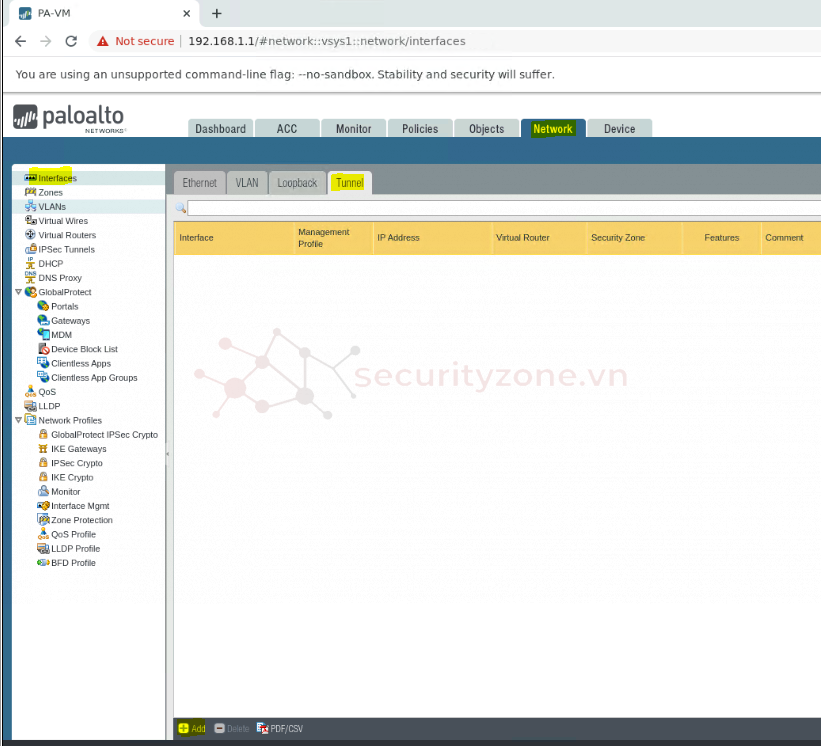

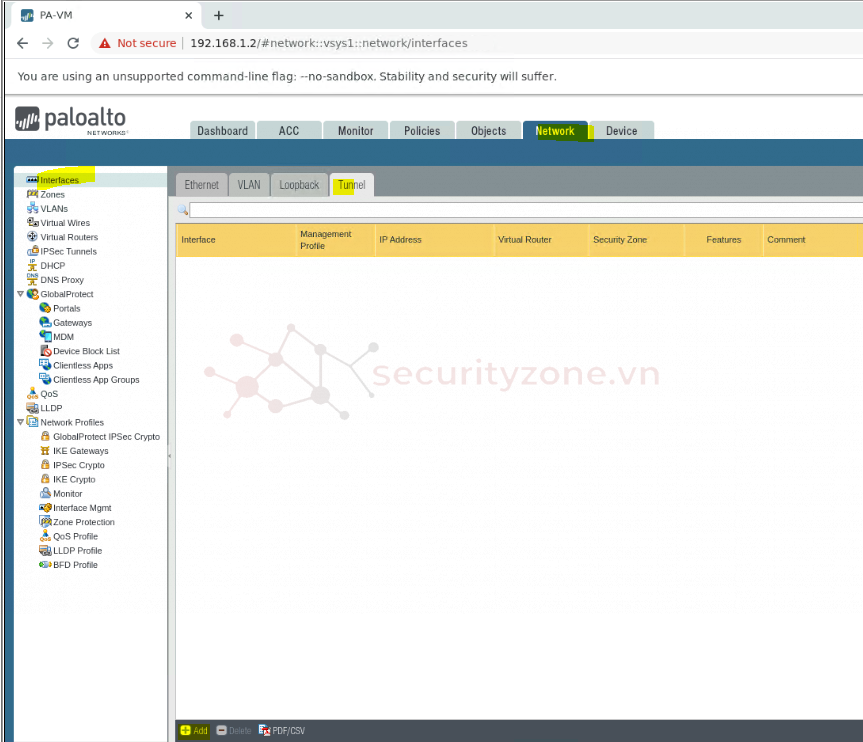

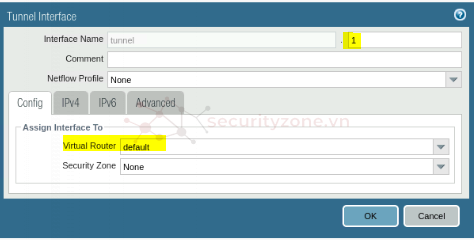

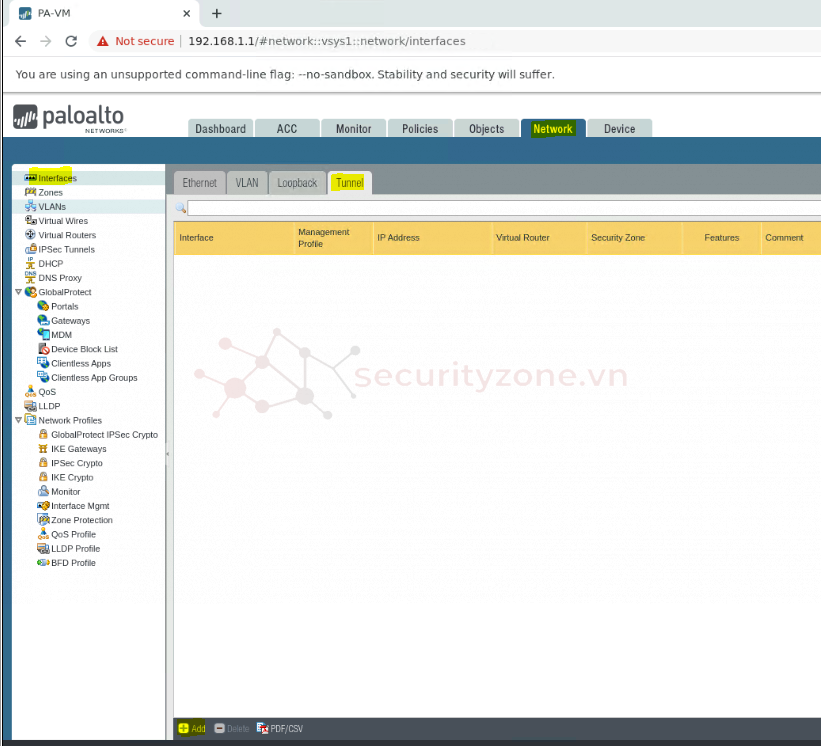

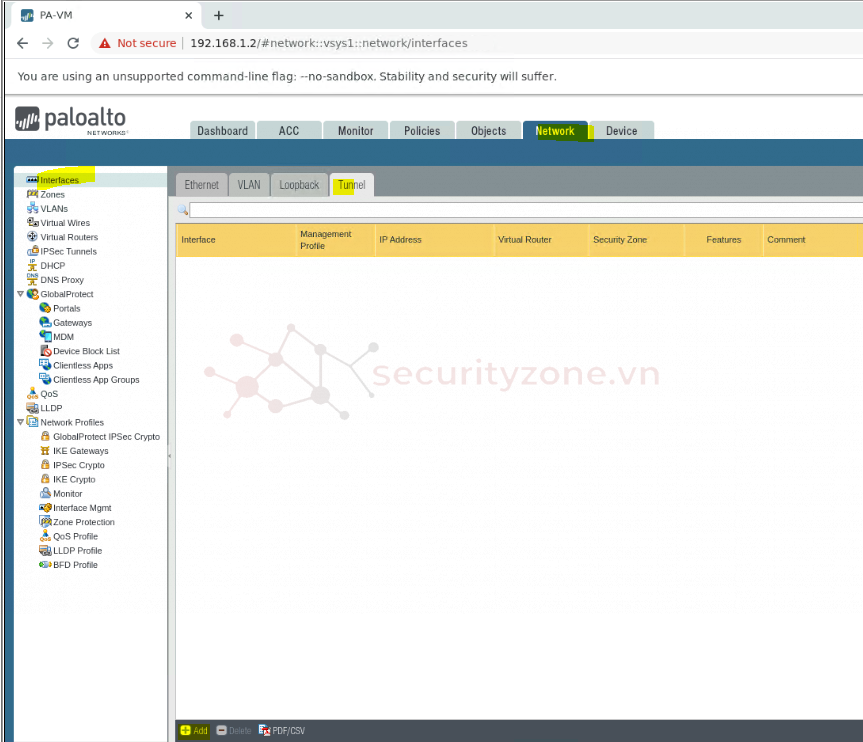

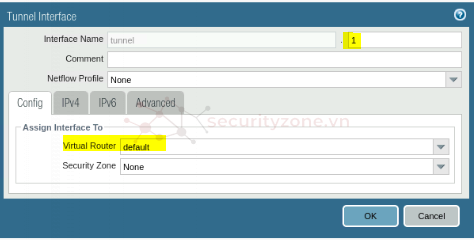

Network > Interfaces > Tunnel > Add:

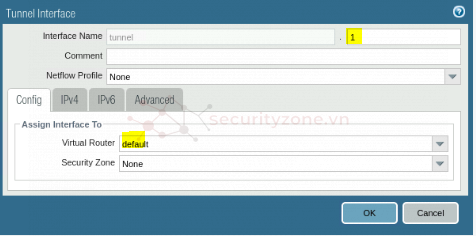

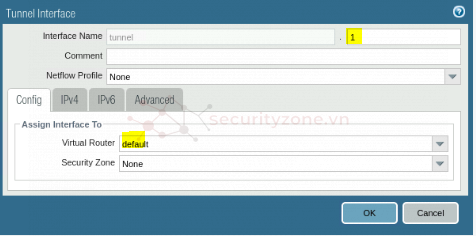

Chọn như hình dưới:

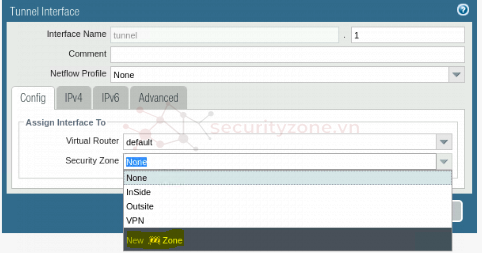

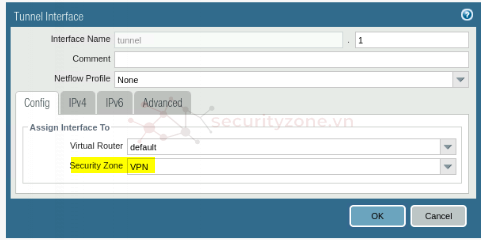

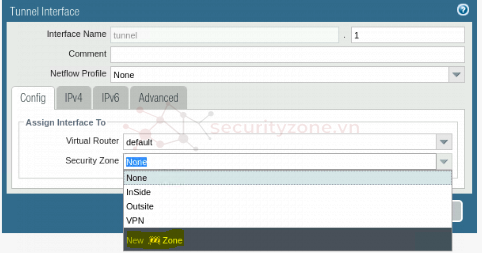

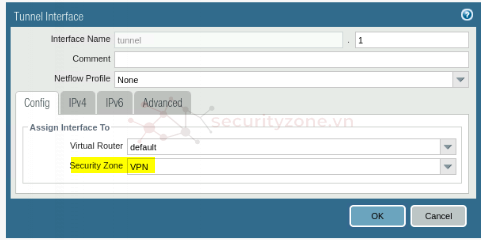

Security Zone > New Zone > tạo zone VPN> OK:

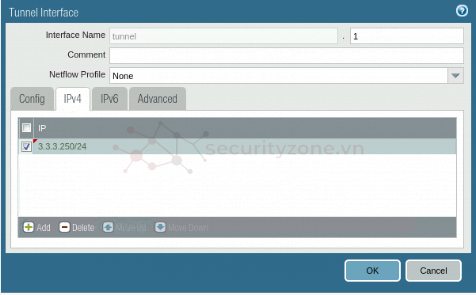

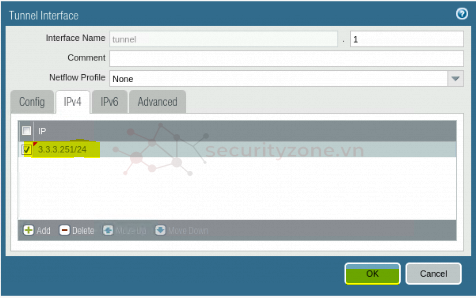

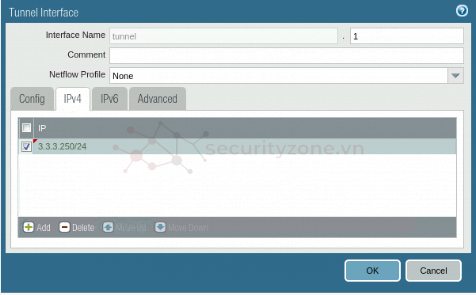

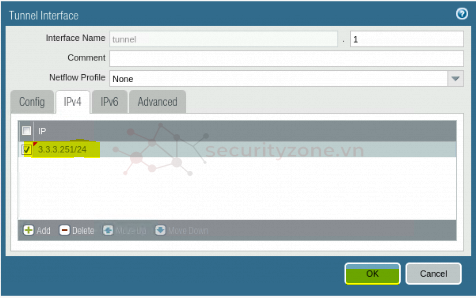

Qua tab IPv4 > Add > cấu hình như sau > OK:

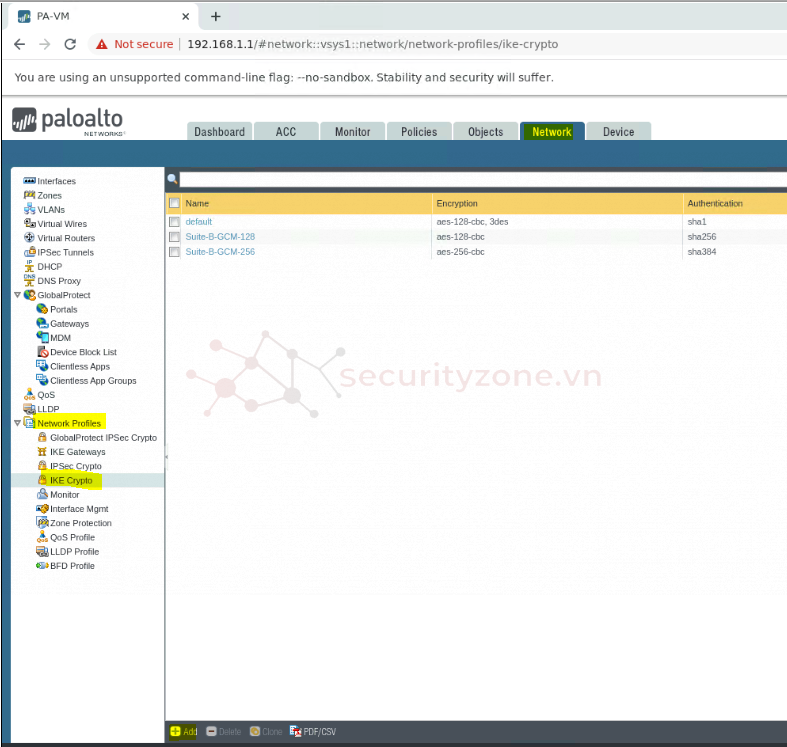

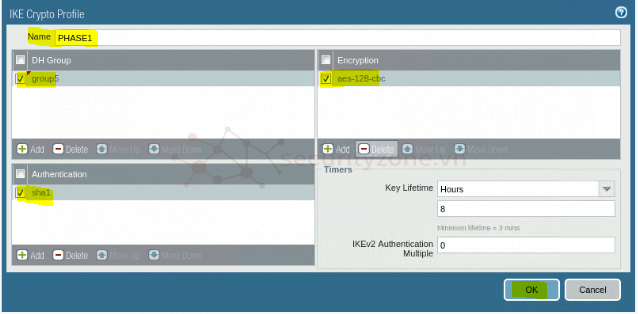

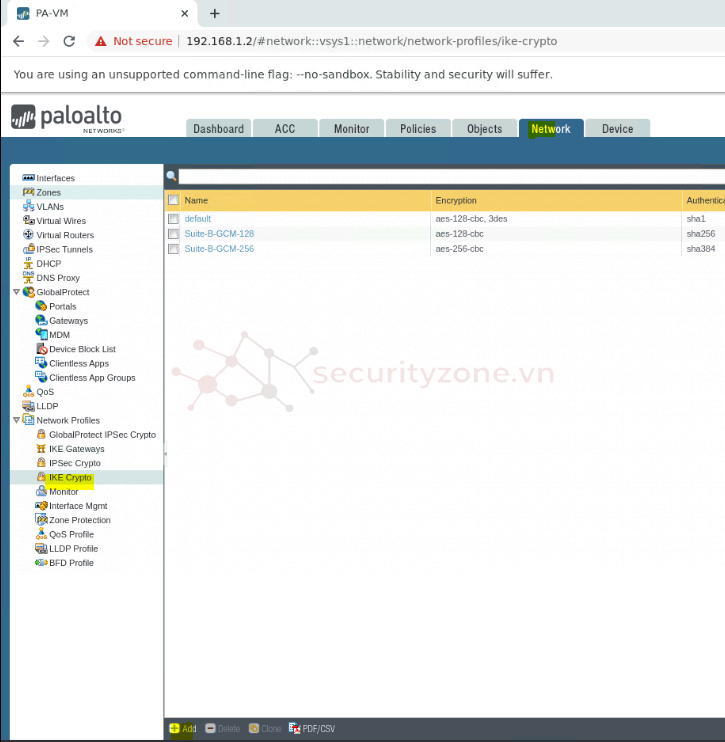

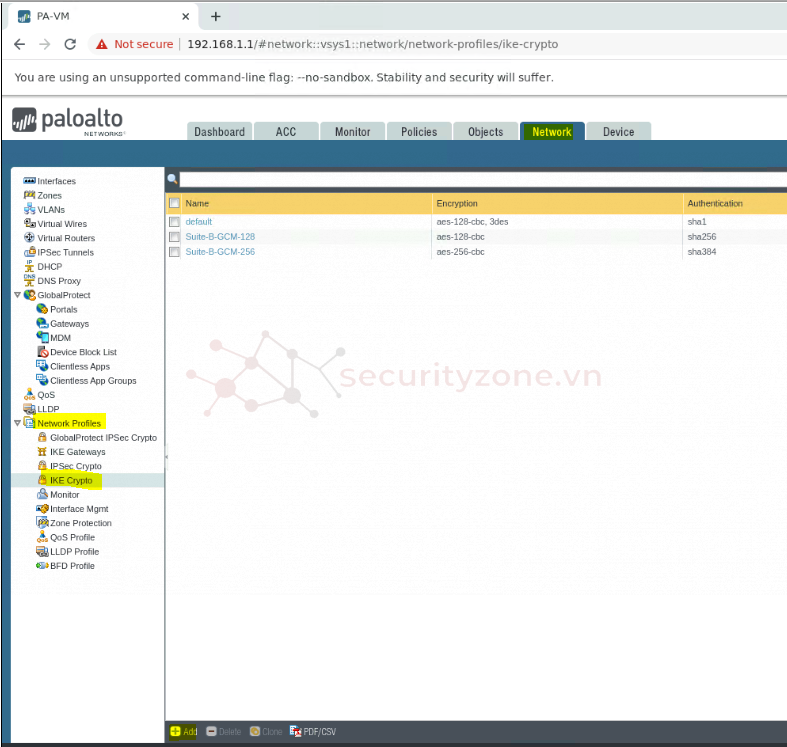

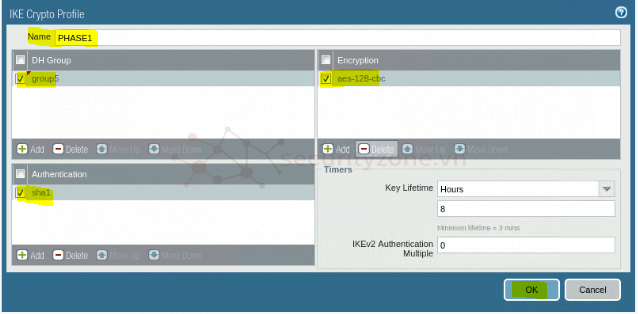

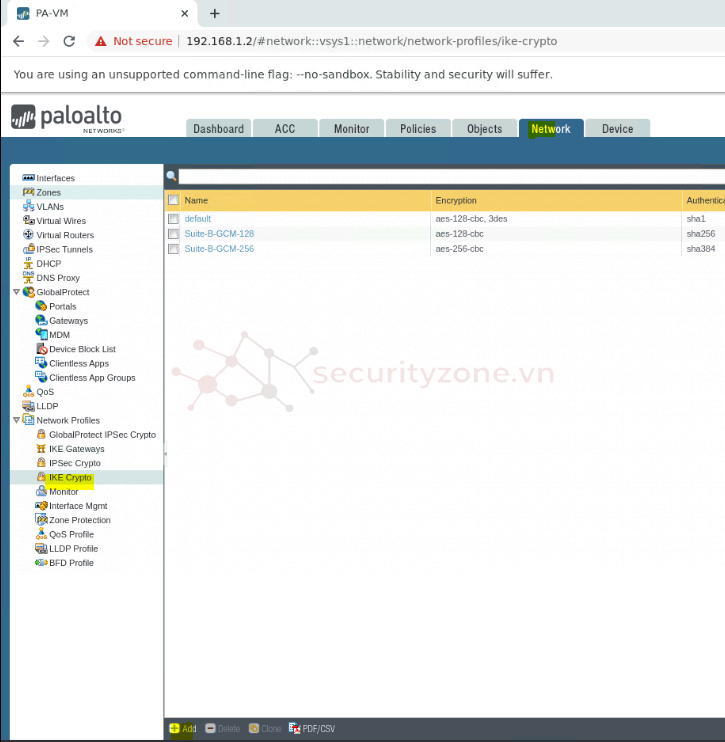

3.1.2. Cấu hình IKE Crypto

Network > Network Profiles > IKE Crypto > Add:

Cấu hình như sau > OK:

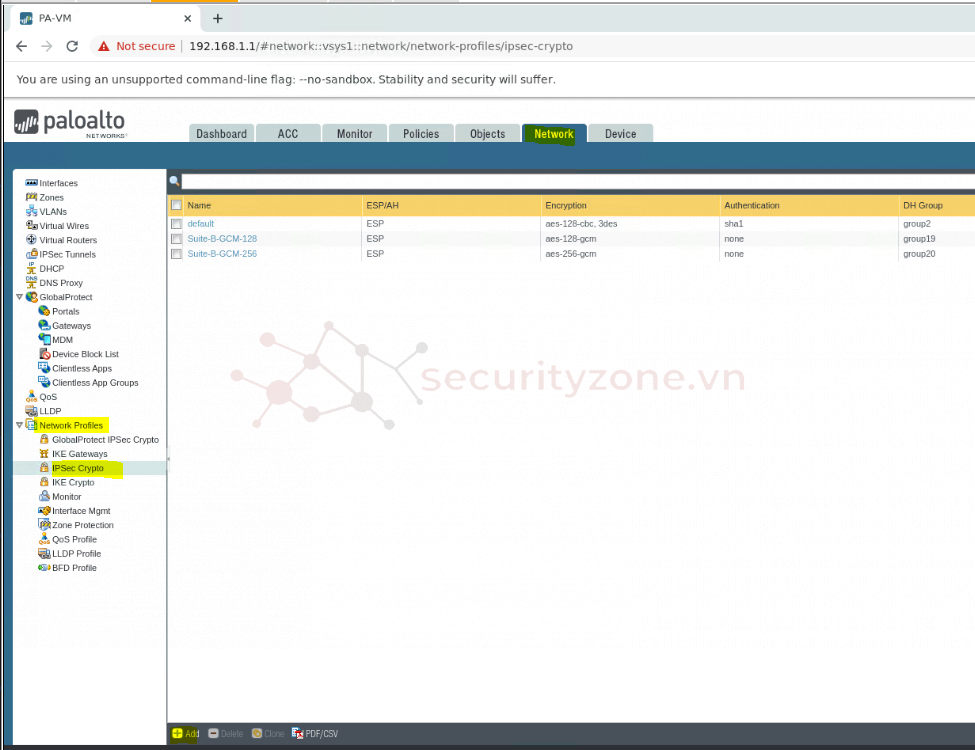

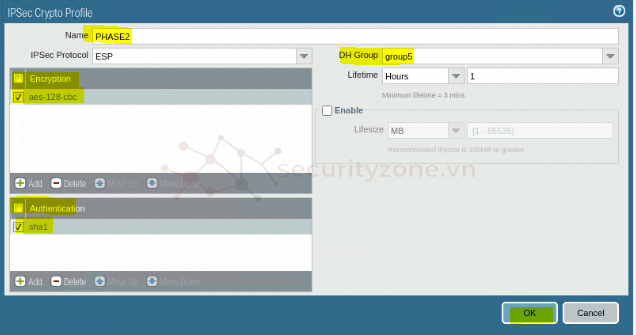

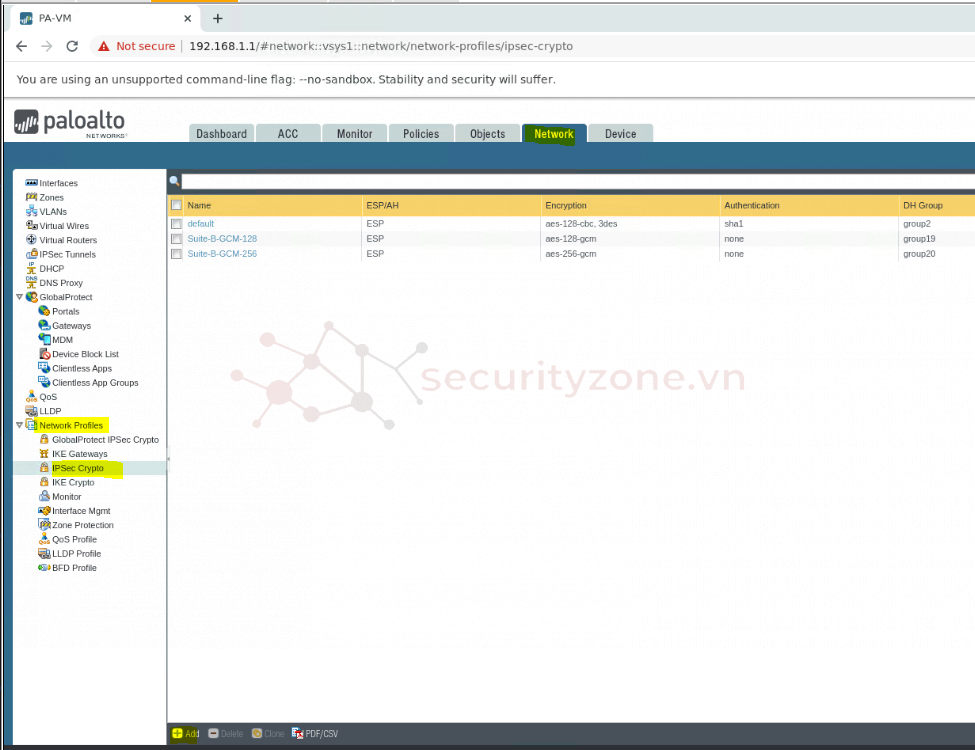

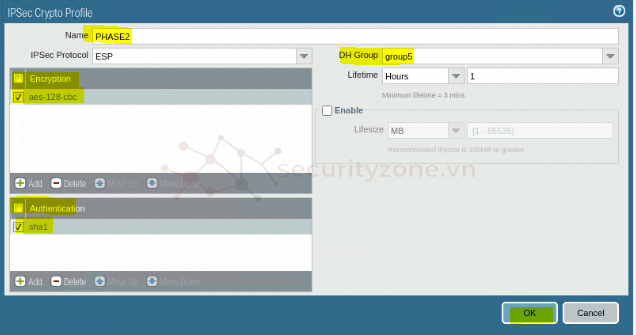

3.1.3. Cấu hình IPSec Crypto

Network > Network Profiles > IPSec Crypto > Add:

Cấu hình như sau > OK:

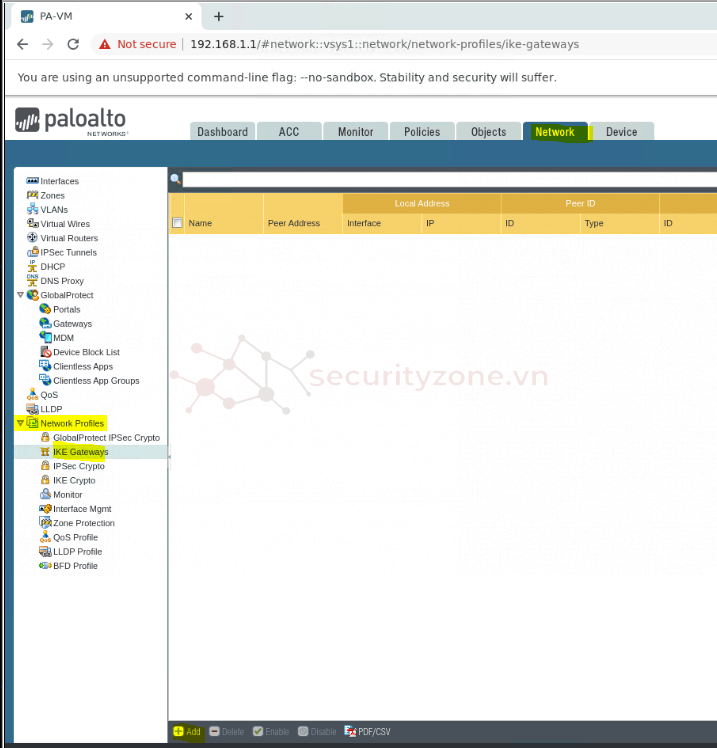

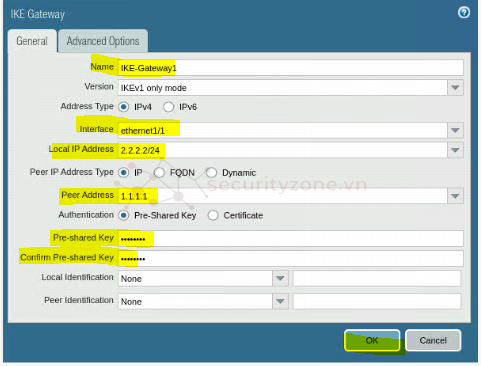

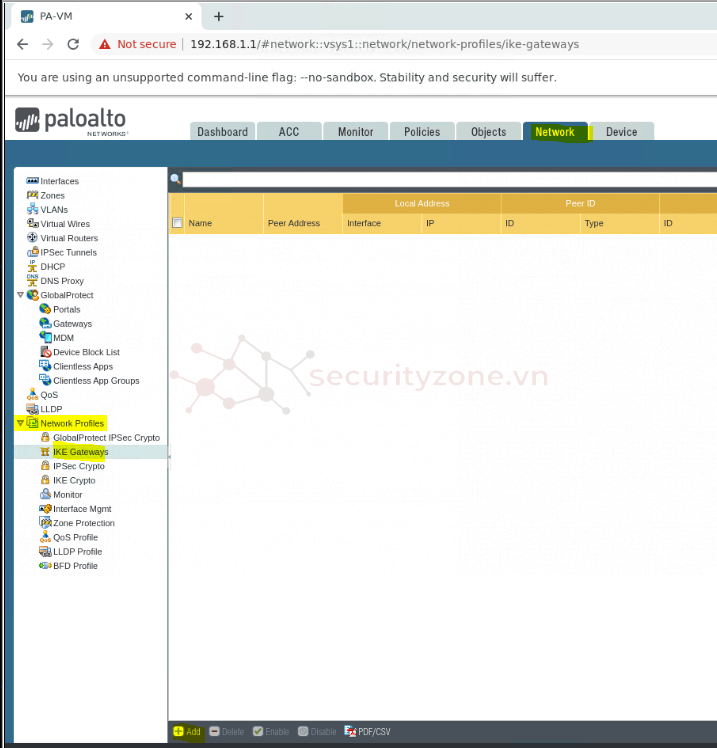

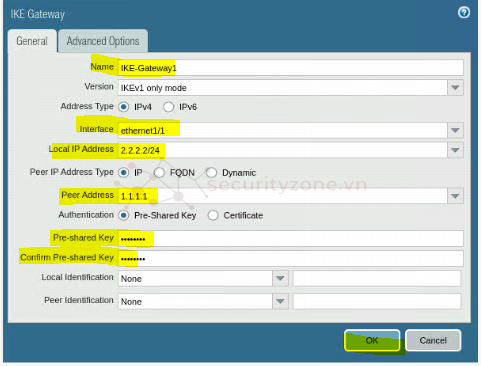

3.1.4. Cấu hình IKE Gateways

Network > Network Profiles > IKE Gateways > Add:

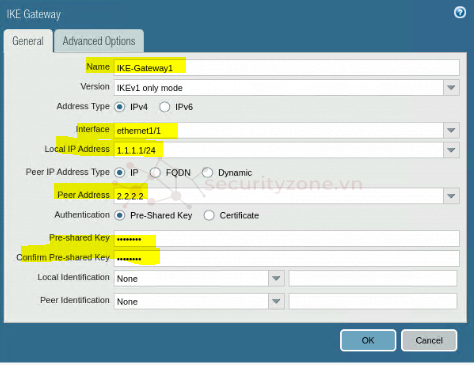

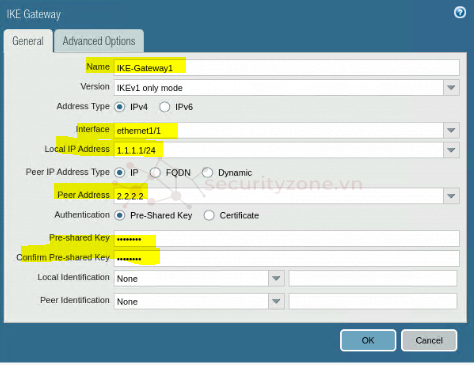

Cấu hình như sau > OK:

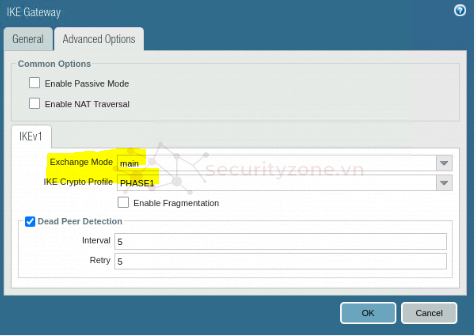

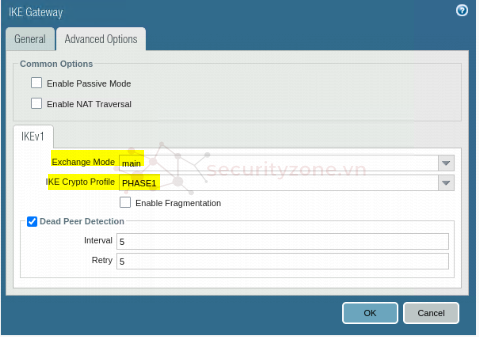

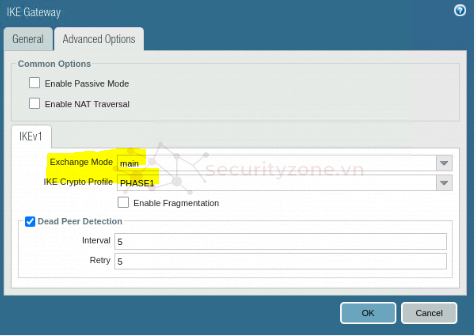

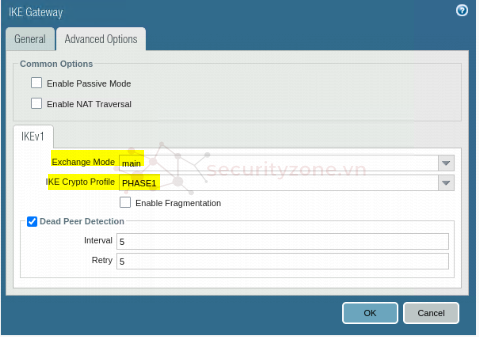

Qua tab Advanced Options:

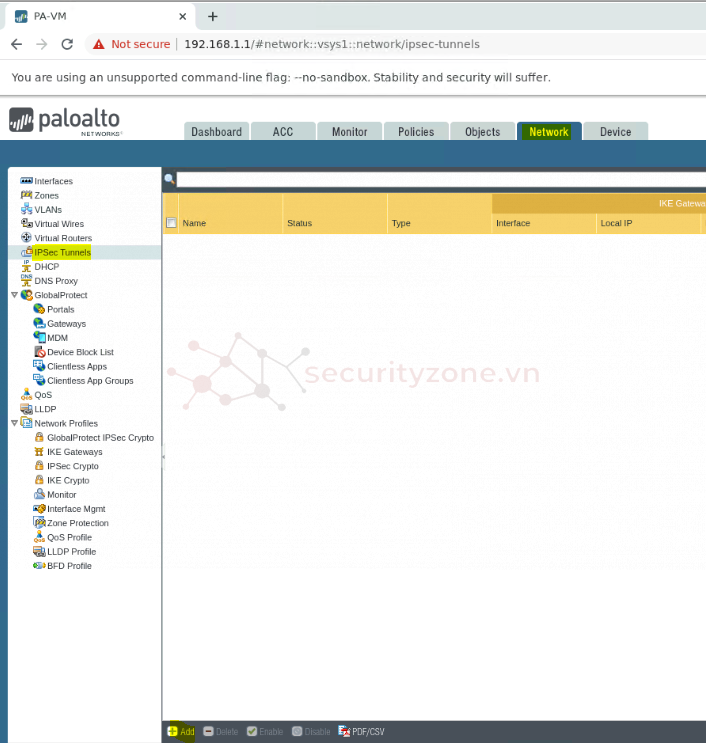

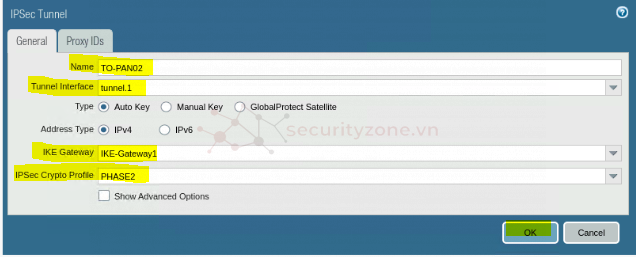

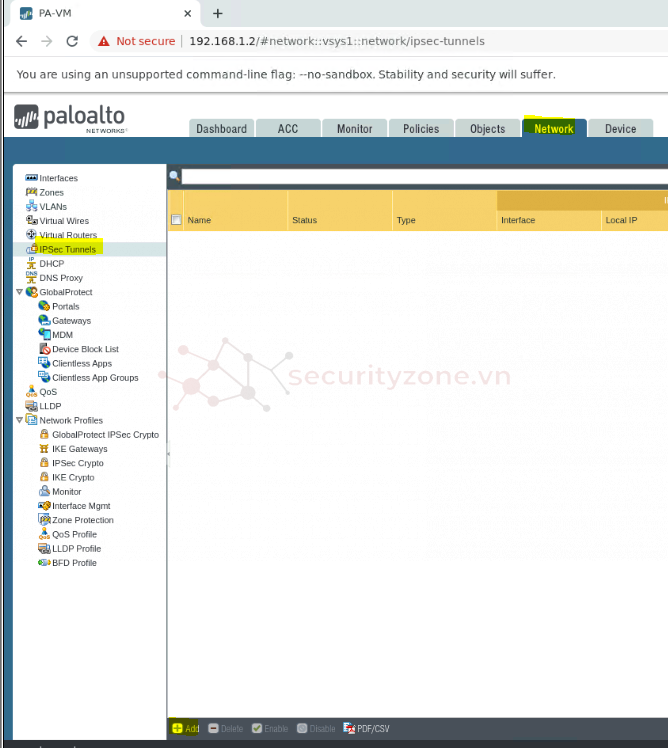

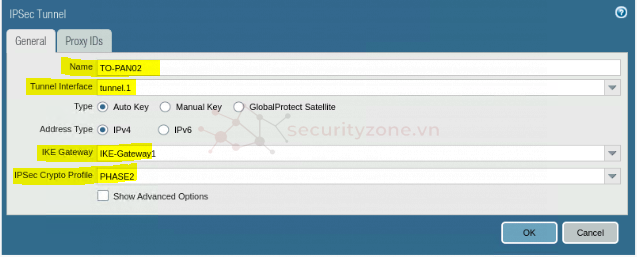

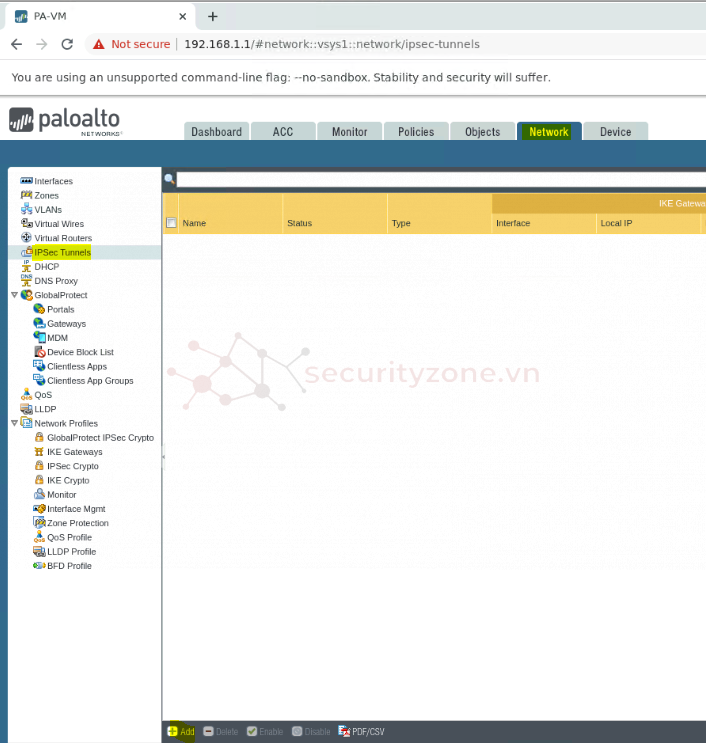

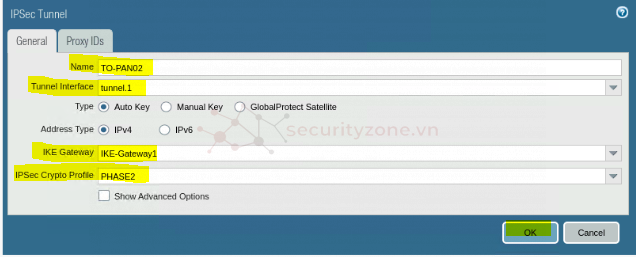

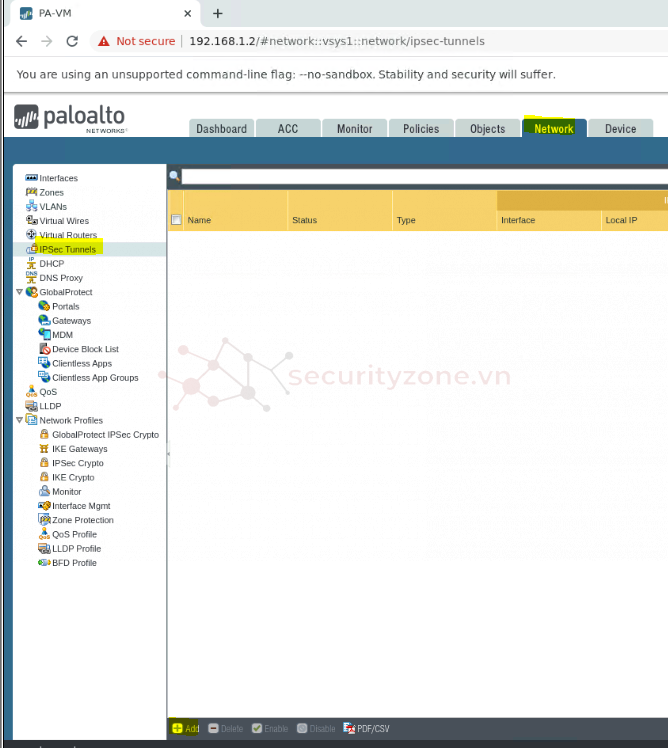

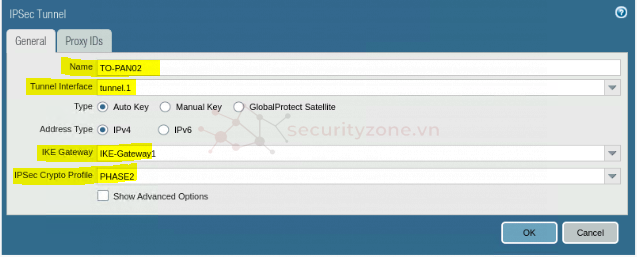

3.1.5. Cấu hình IPSec Tunnels

Network > IPSec Tunnels > Add:

Cấu hình như sau > OK:

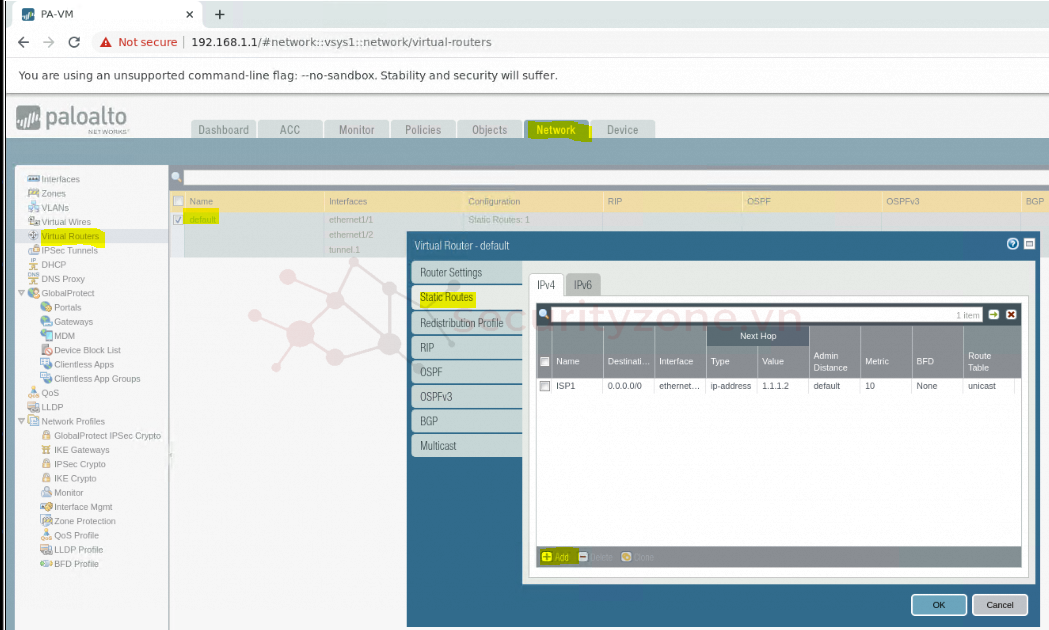

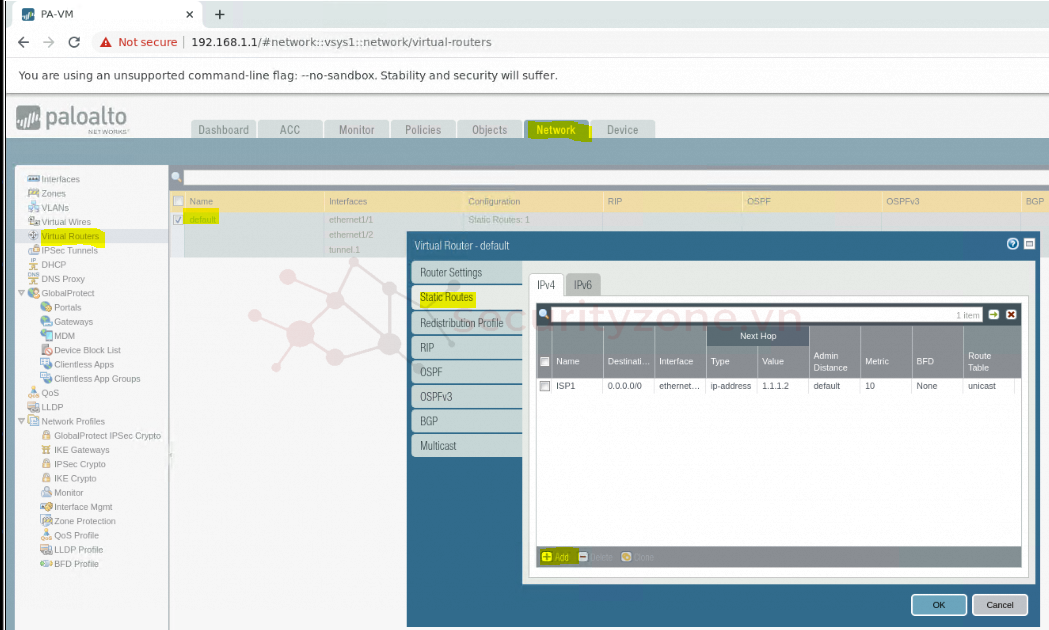

3.1.6. Cấu hình Virtual Router

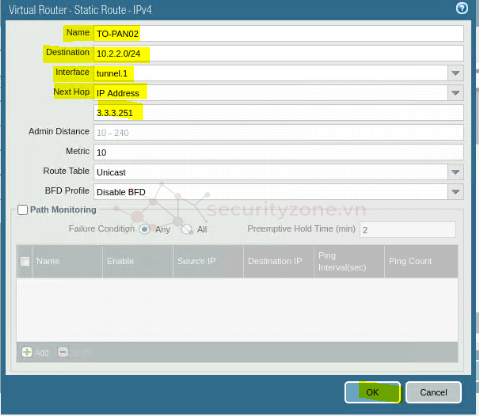

Network > Vitual Router > default > Static Routes > Add:

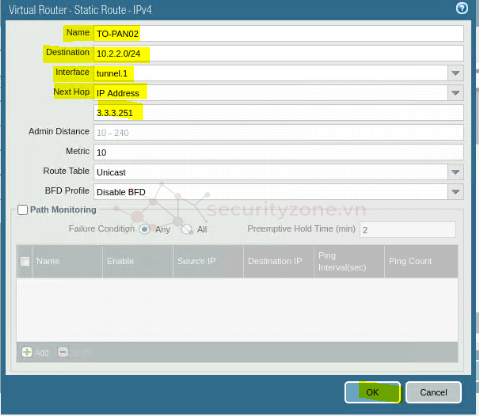

Cấu hình như sau > OK:

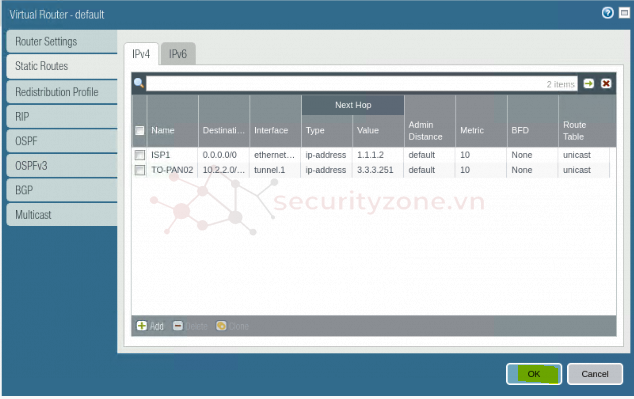

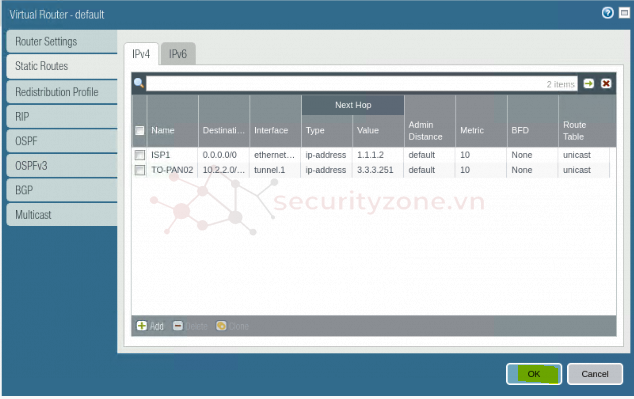

Chọn OK để hoàn thành:

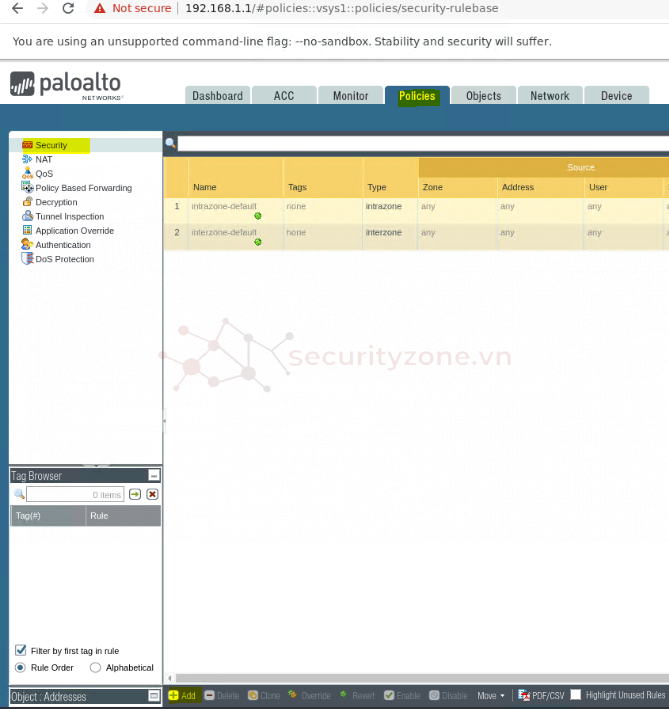

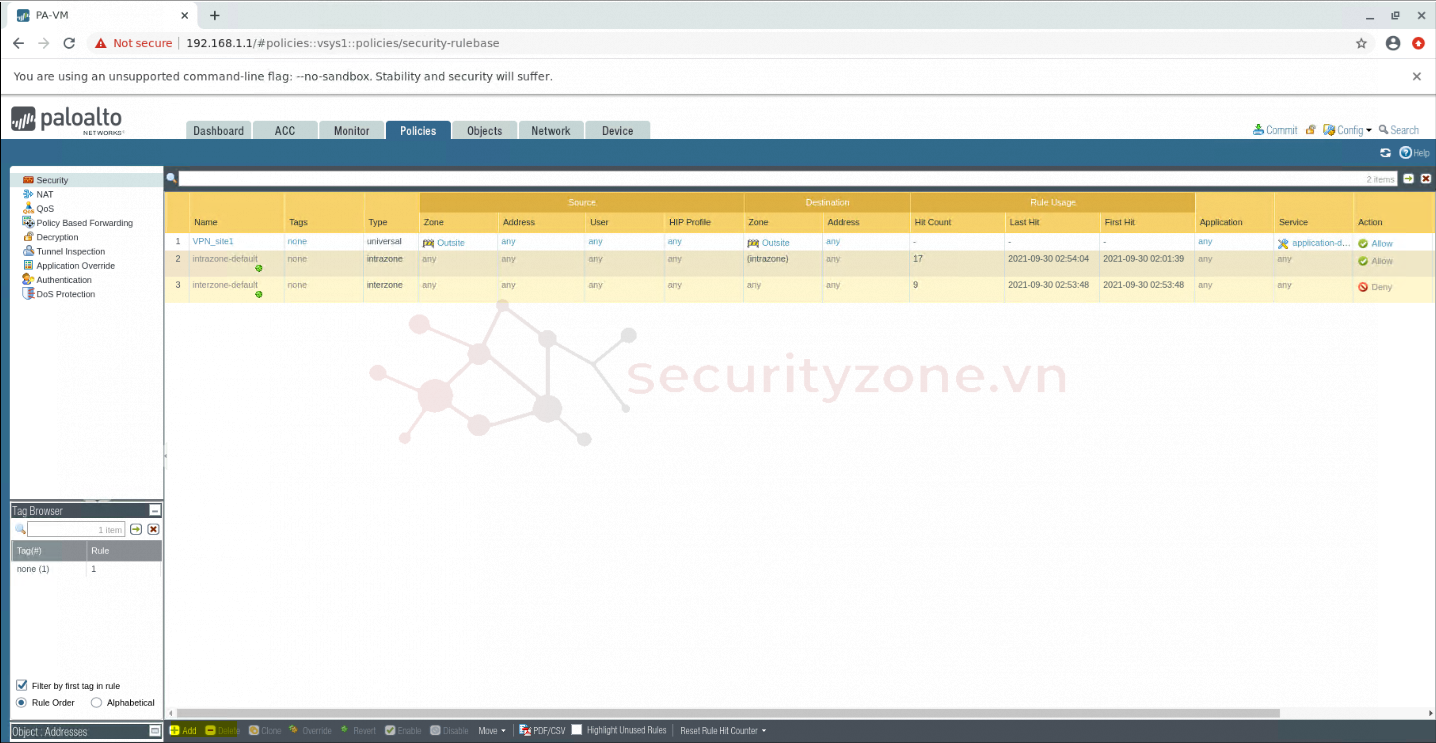

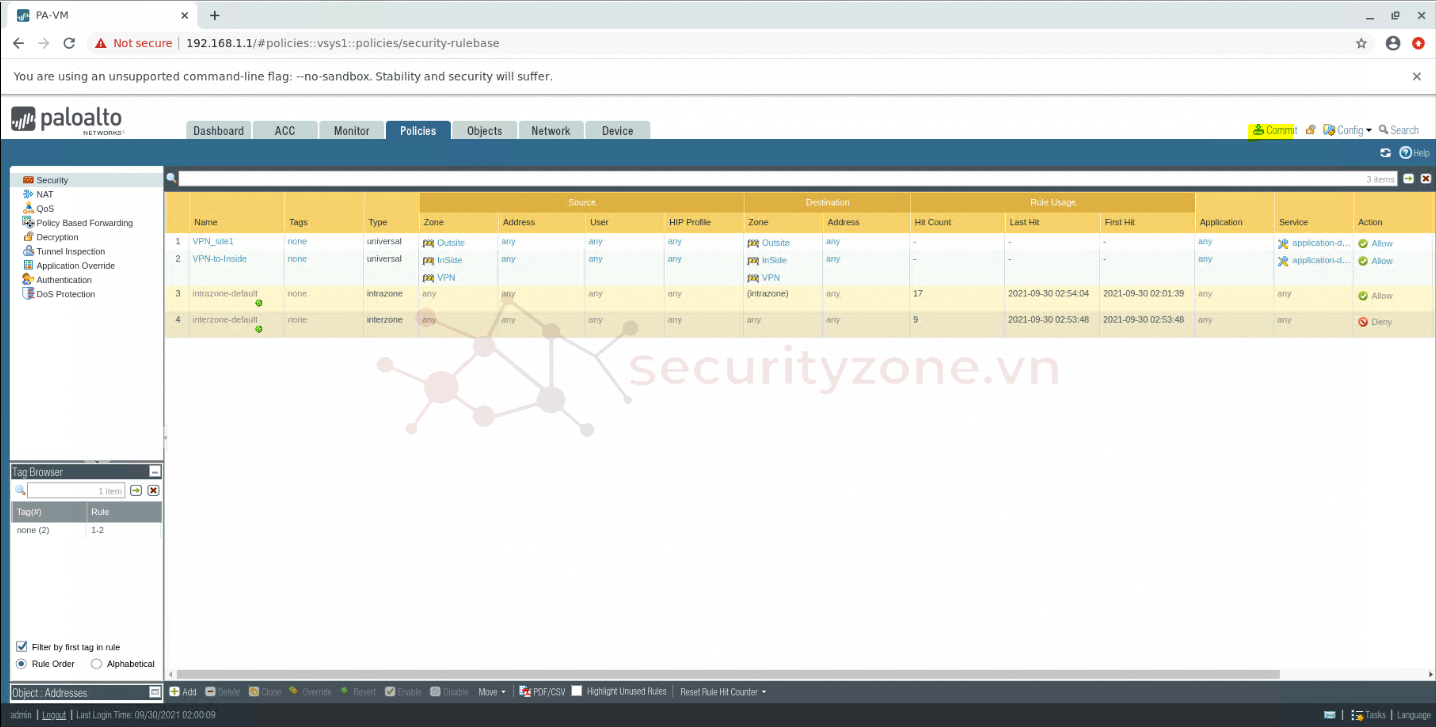

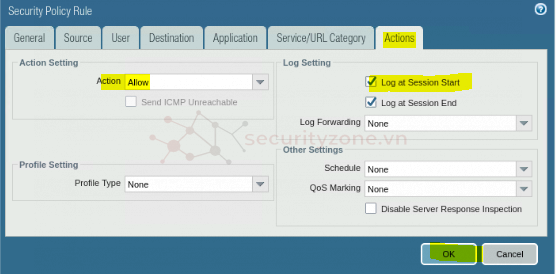

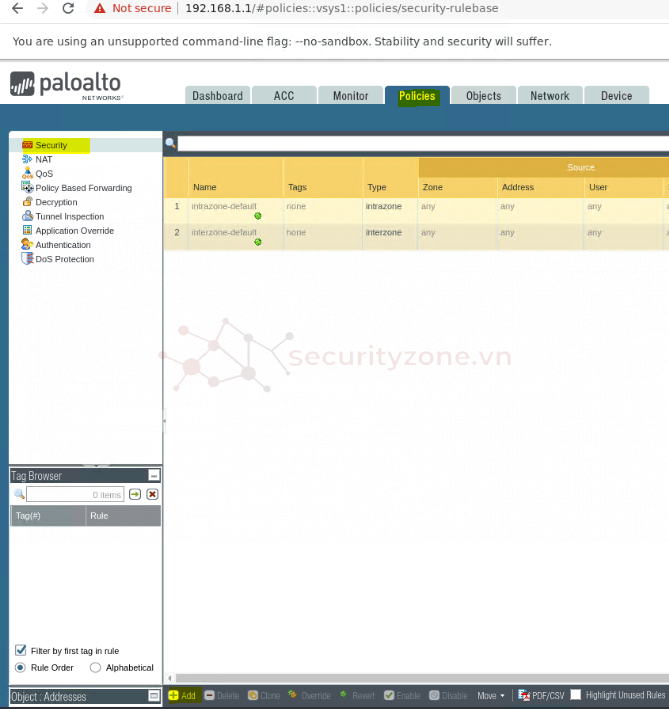

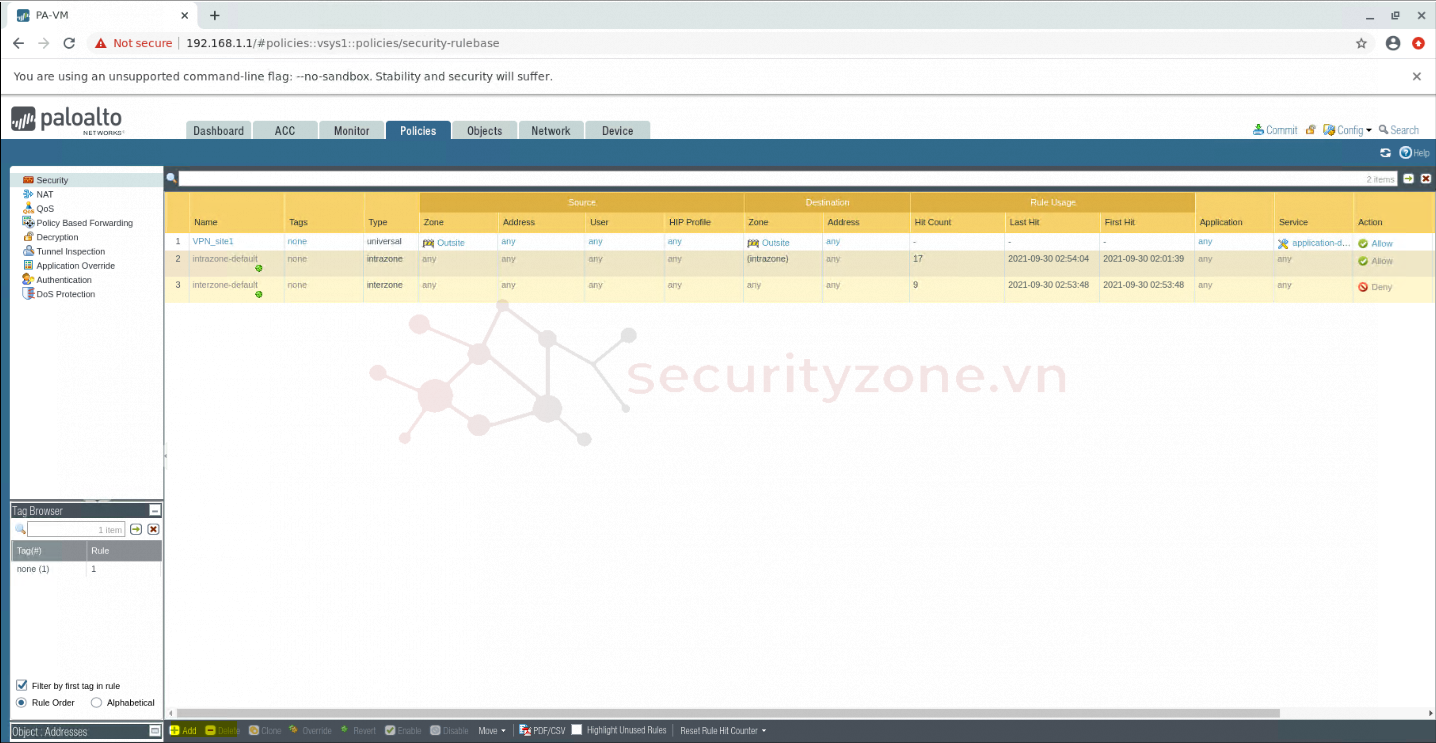

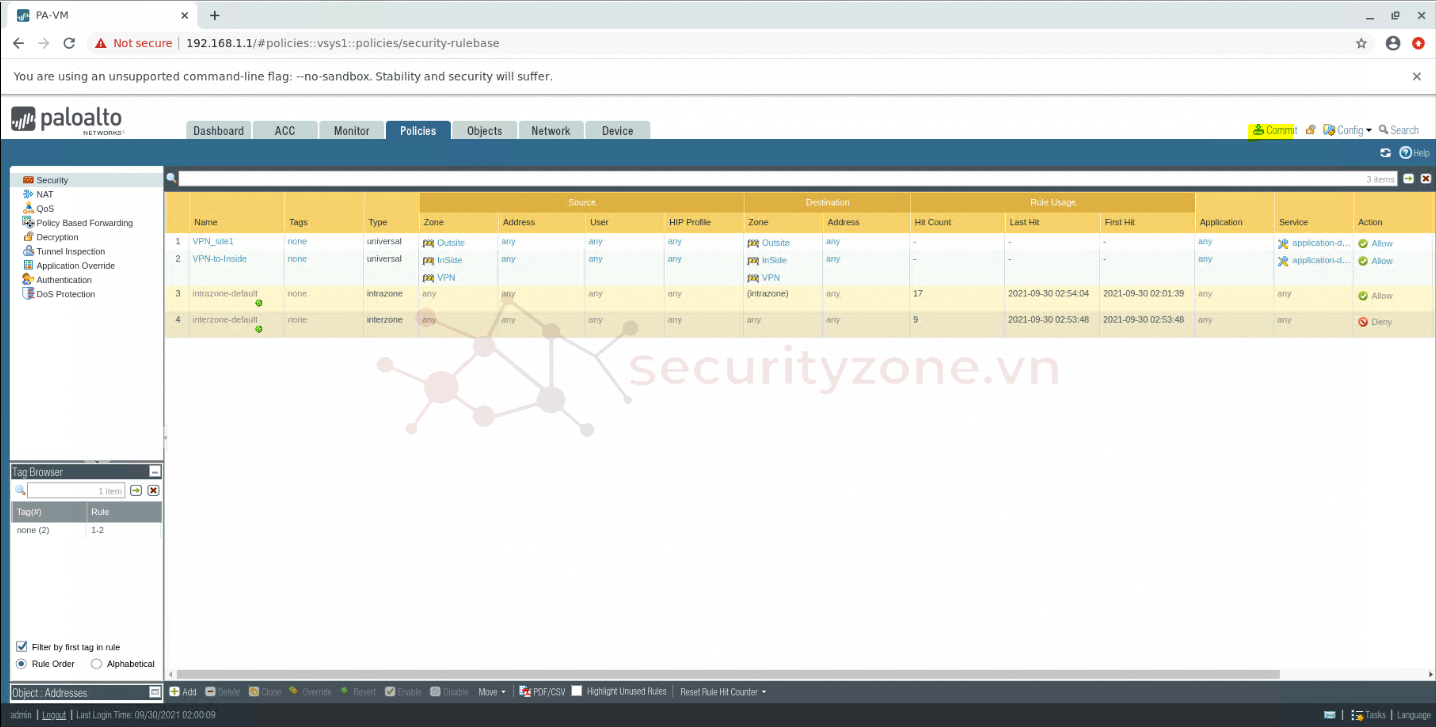

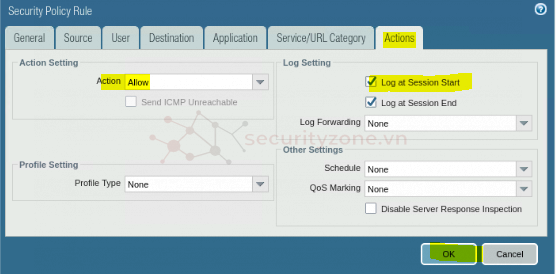

3.1.7. Cấu hình Policies

Policies > Security > Add:

Cấu hình như sau > OK:

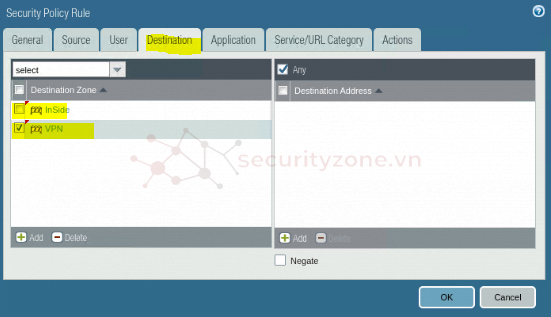

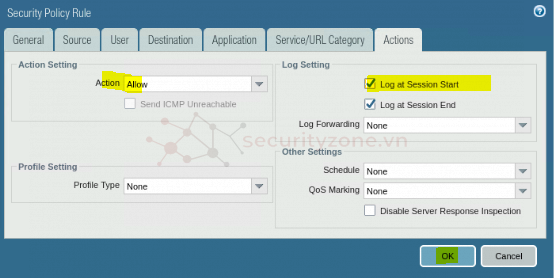

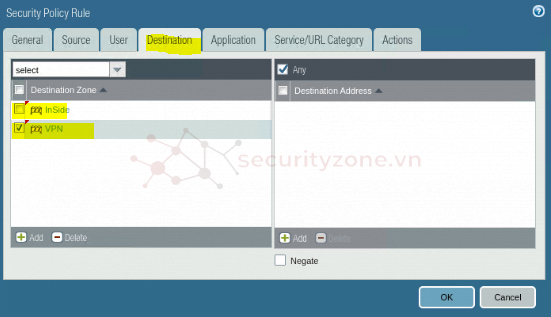

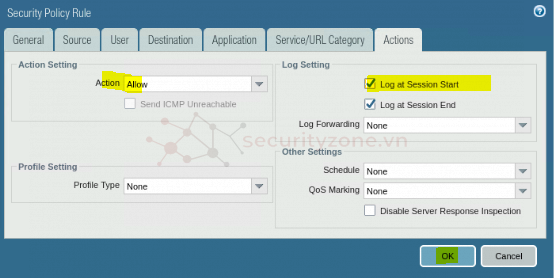

Policies > Security > Add:

Cấu hình như sau > OK:

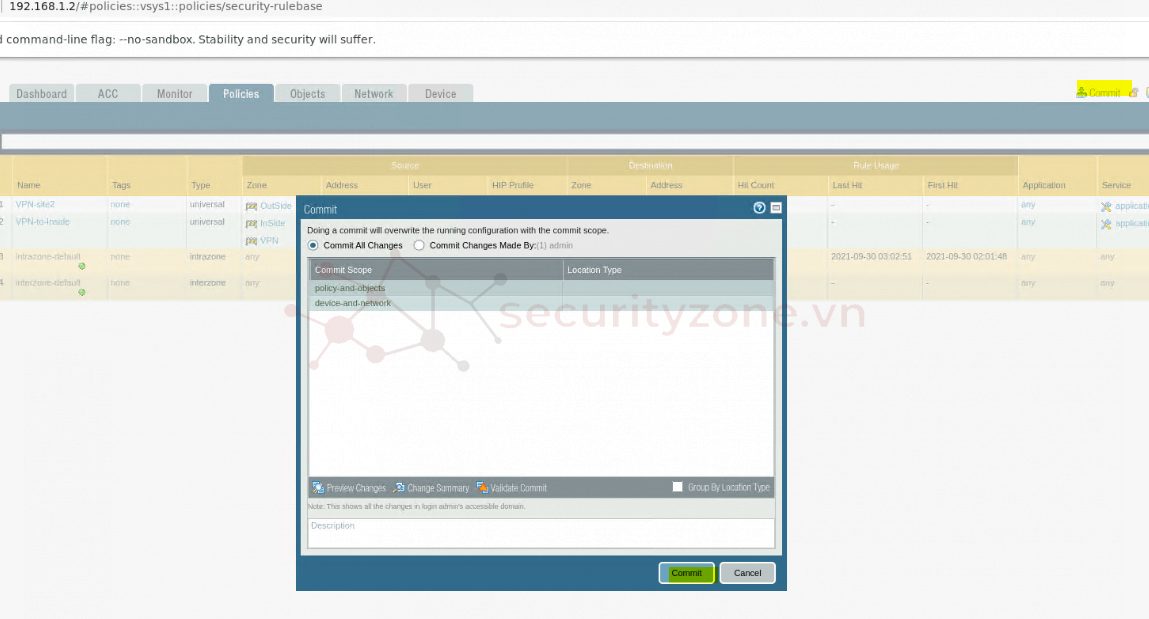

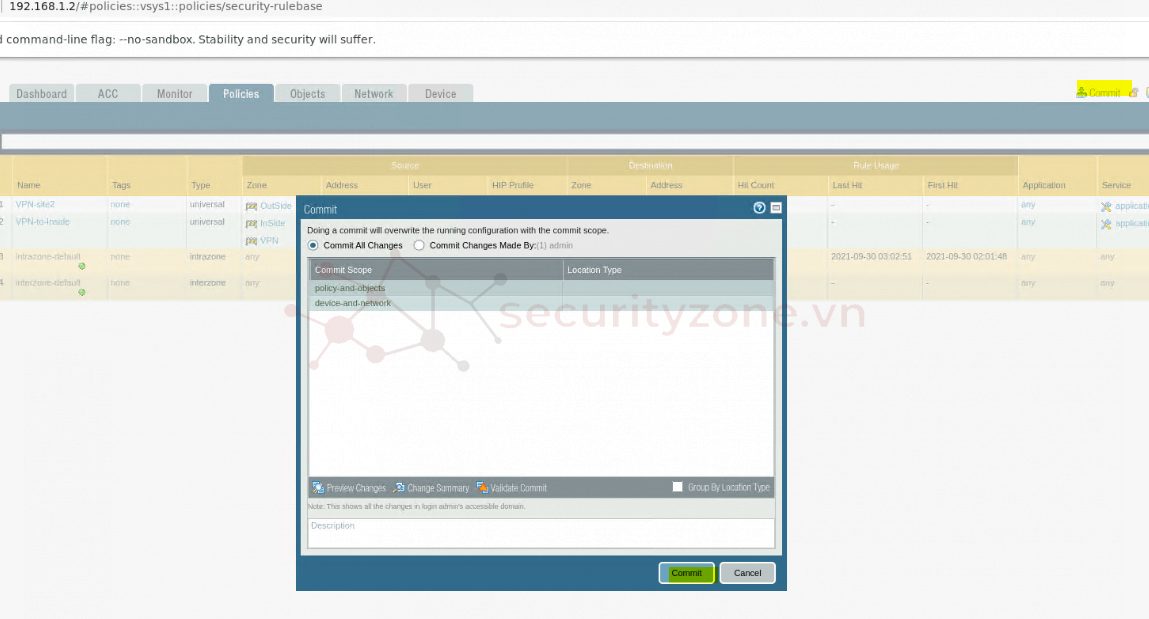

Commit:

3.2 Cấu hình VPN trên PAN-site2

3.2.1.Cấu hình Tunel

Network > Interfaces > Tunnel > Add:

Chọn như hình dưới:

Security Zone > New Zone > tạo zone VPN> OK:

Qua tab IPv4 > Add > cấu hình như sau> OK:

3.2.2. Cấu hình IKE Crypto

Network > Network Profiles > IKE Crypto > Add:

Cấu hình như sau > OK:

3.2.3. Cấu hình IPSec Crypto

Network > Network Profiles > IPSec Crypto > Add:

Cấu hình như sau > OK:

3.2.4. Cấu hình IKE Gateways

Network > Network Profiles > IKE Gateways > Add:

Cấu hình như sau > OK:

Qua tab Advanced Options:

3.2.5. Cấu hình IPSec Tunnels

Network > IPSec Tunnels > Add:

Cấu hình như sau > OK:

Name: TO-PAN01

Tunnel Interface: tunnel.1

IKE Gateway : IKE-Gateway1

IPSec Crypto Profile: PHASE2

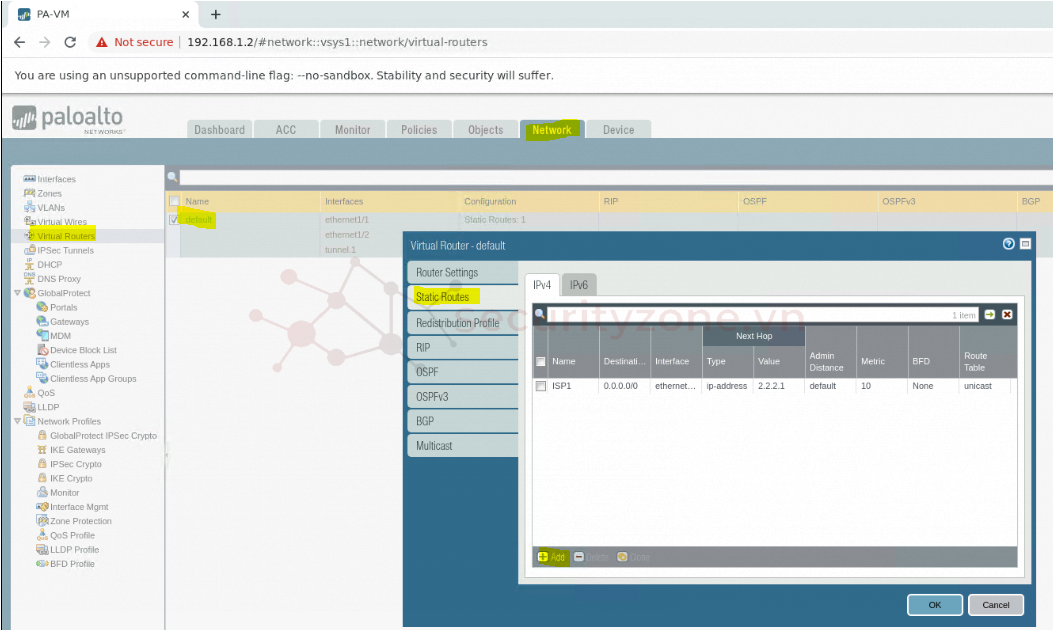

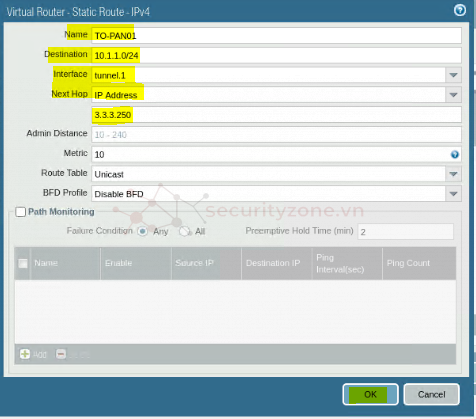

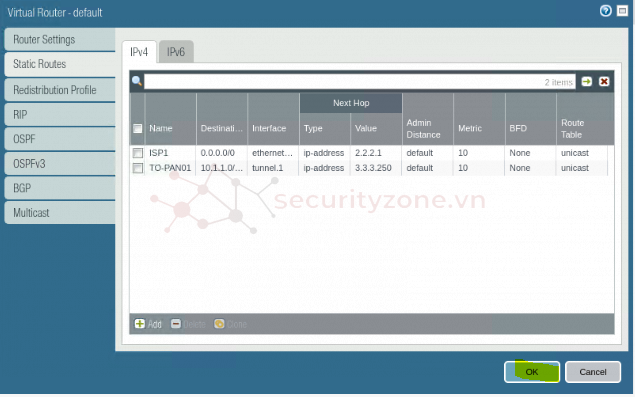

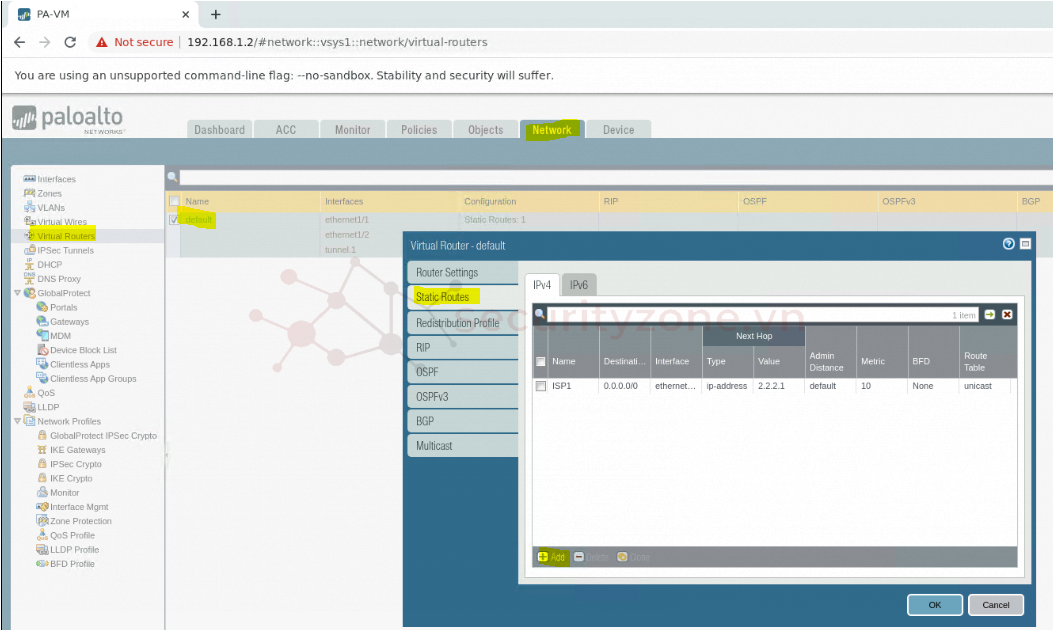

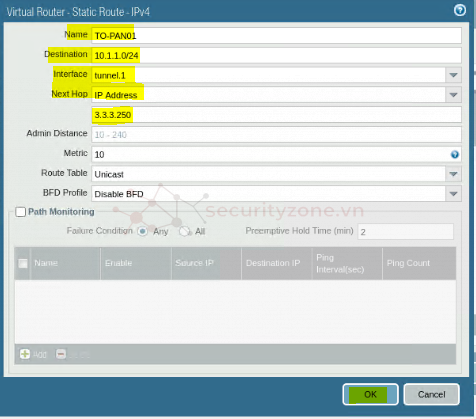

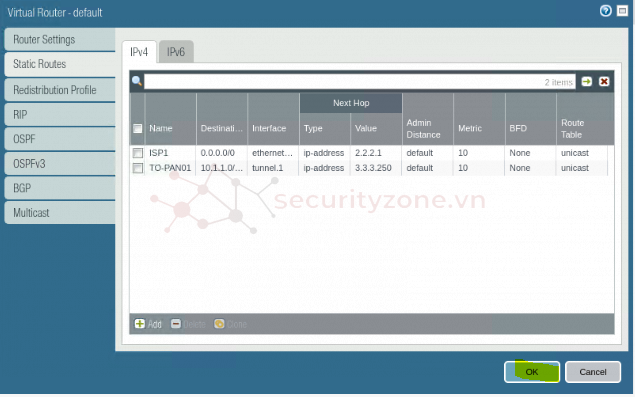

3.2.6. Cấu hình Virtual Router

Network > Vitual Router > default > Static Routes > Add:

Cấu hình như sau > OK:

Chọn OK để hoàn thành:

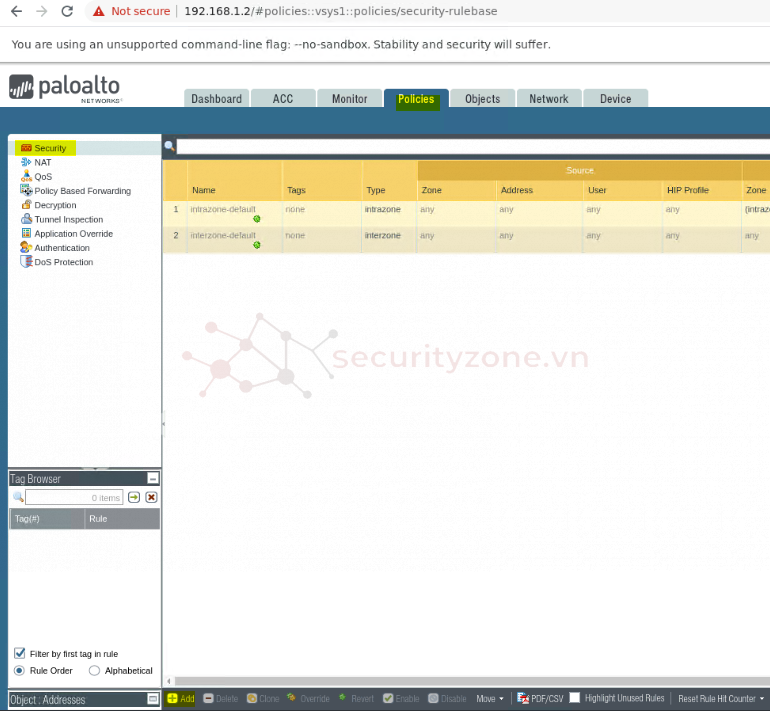

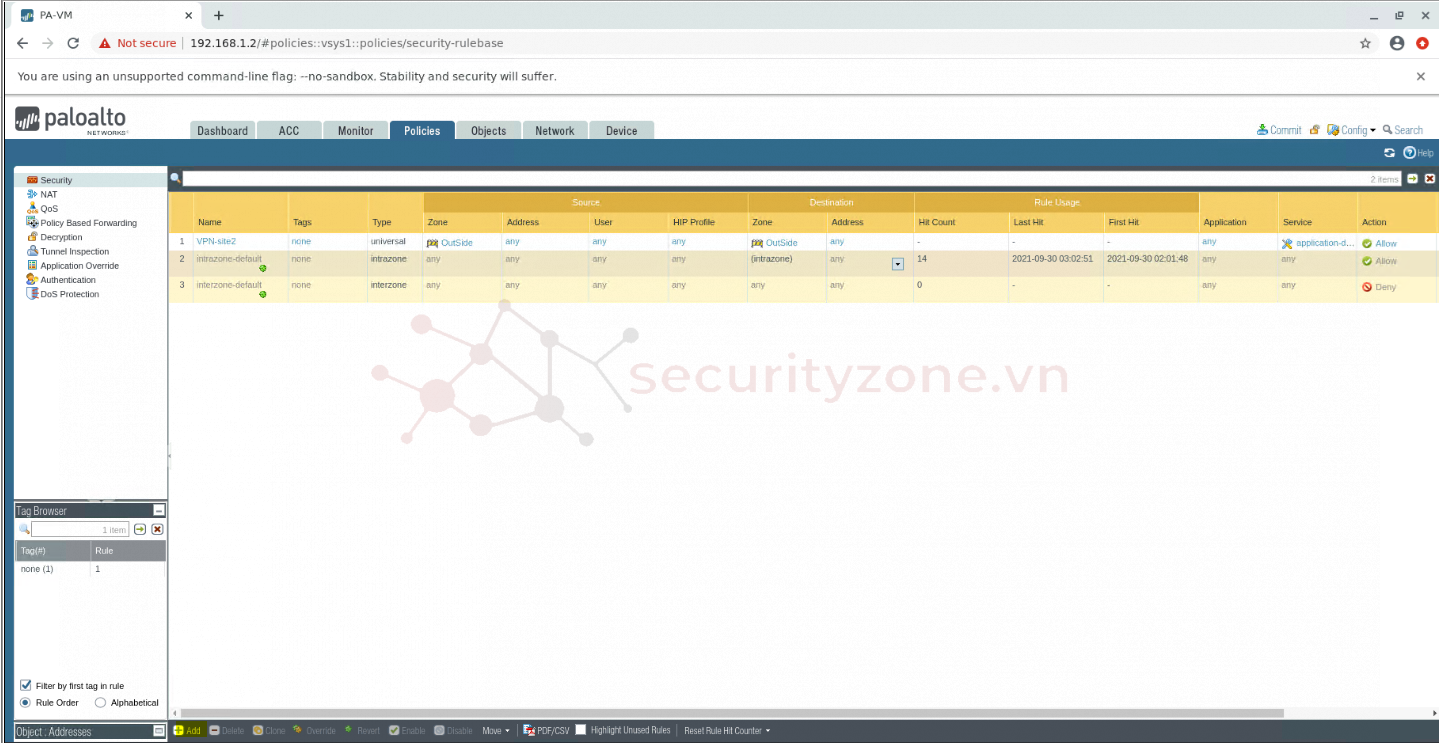

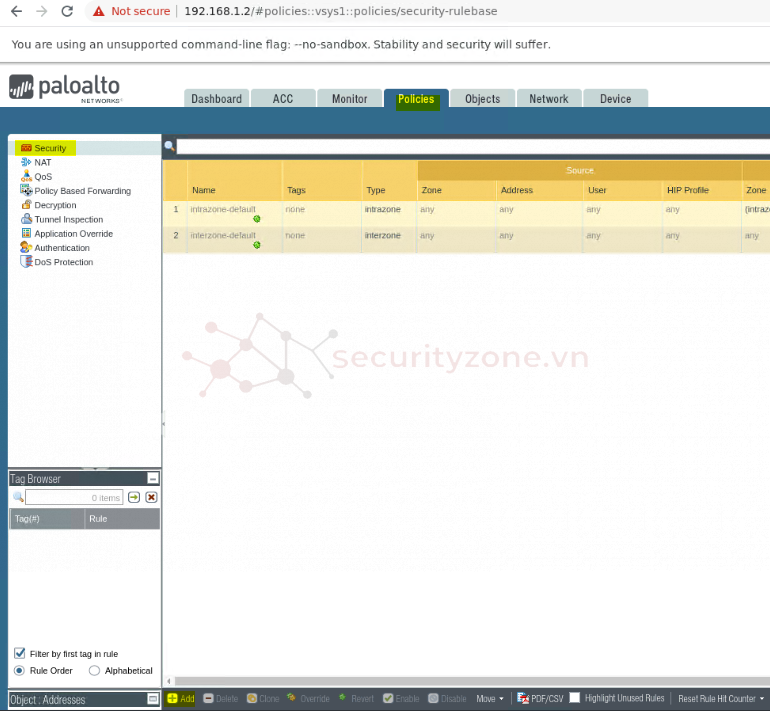

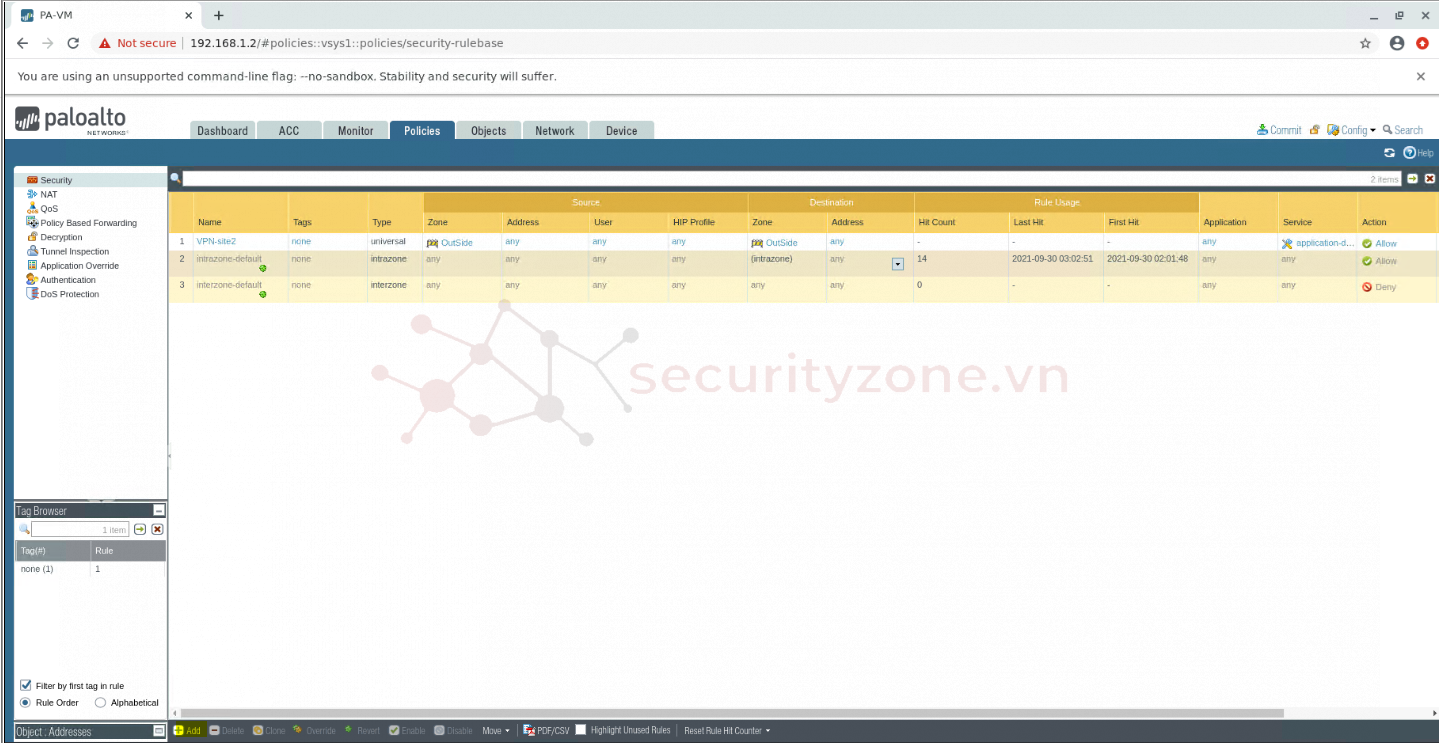

3.2.7. Cấu hình Policies

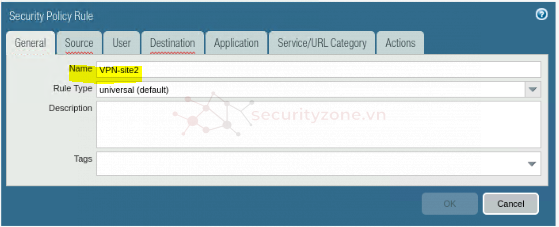

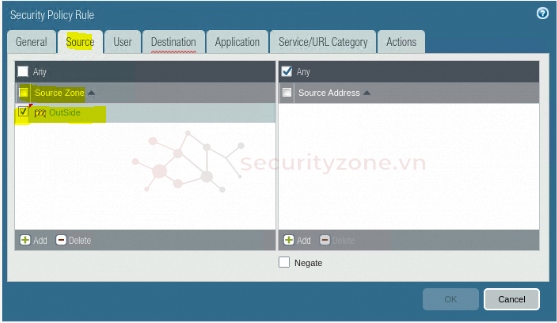

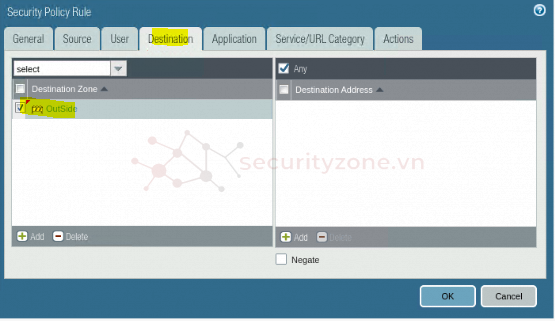

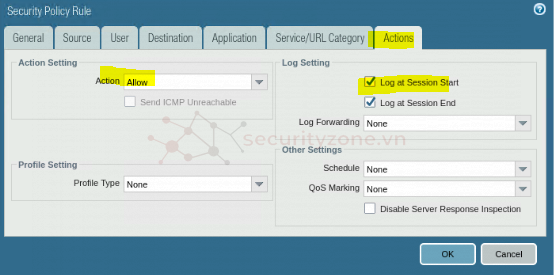

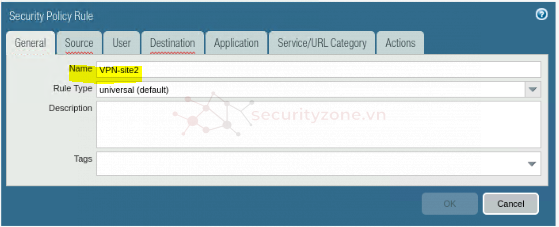

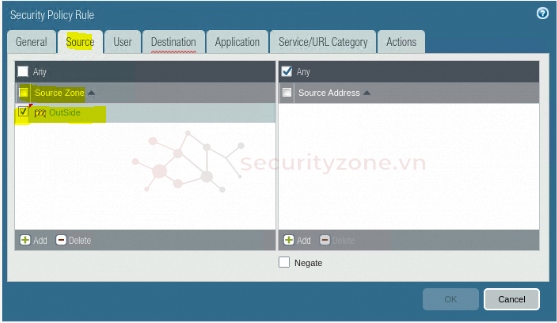

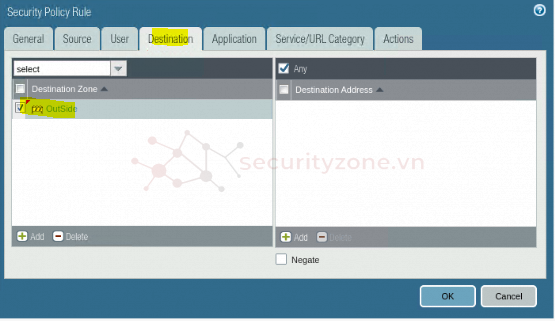

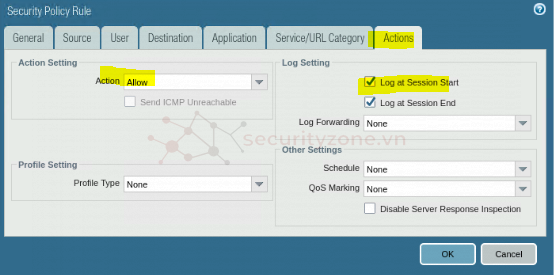

Policies > Security > Add:

Cấu hình như sau > OK:

Policies > Security > Add:

Cấu hình như sau > OK:

Commit:

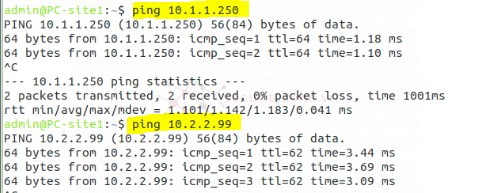

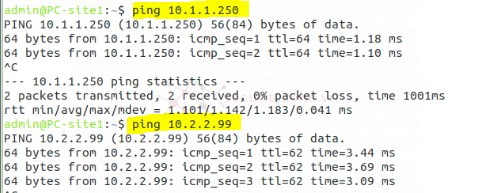

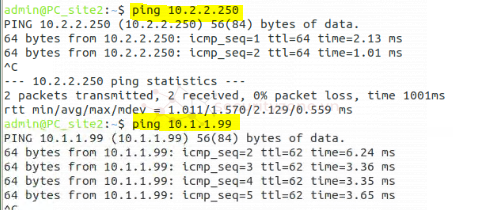

3.3 Kiểm tra cấu hình VPN SITE TO SITE

Trên PC-site1 thực hiện kiểm tra ping tới Gateway và tới PC-site2:

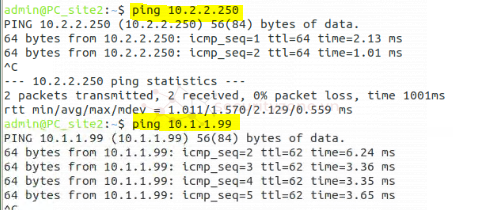

Trên PC-site2 thực hiện kiểm tra ping tới Gateway và tới PC-site1:

Như vậy, đã cấu hình VPN Site To Site thành công trên hai thiết bị Palo Alto PAN-site1 và PAN-site2

3.CẤU HÌNH VPN SITE TO SITE TRÊN PALO ALTO

Tiếp theo, bài viết sẽ trình bày các bước cấu hình VPN Site To Site trên Palo Alto theo sơ đồ bài LAB sau:

3.1 Cấu hình VPN trên PAN-site1

3.1.1.Cấu hình Tunel

Network > Interfaces > Tunnel > Add:

Chọn như hình dưới:

Security Zone > New Zone > tạo zone VPN> OK:

Qua tab IPv4 > Add > cấu hình như sau > OK:

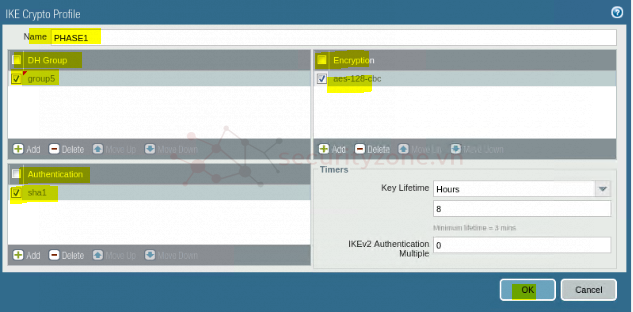

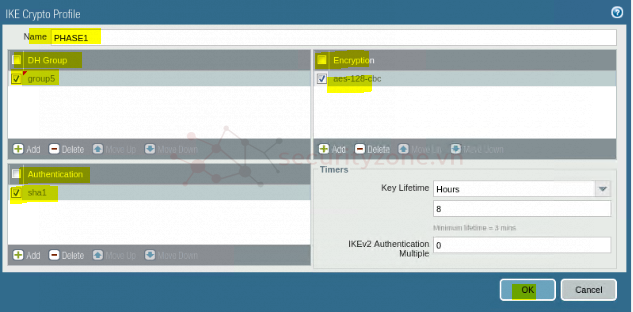

3.1.2. Cấu hình IKE Crypto

Network > Network Profiles > IKE Crypto > Add:

Cấu hình như sau > OK:

- Name: PHASE1

- DH Group > Add > Group 5

- Encryption > Add > aes-128-cbc

- Authentication > Add > sha1

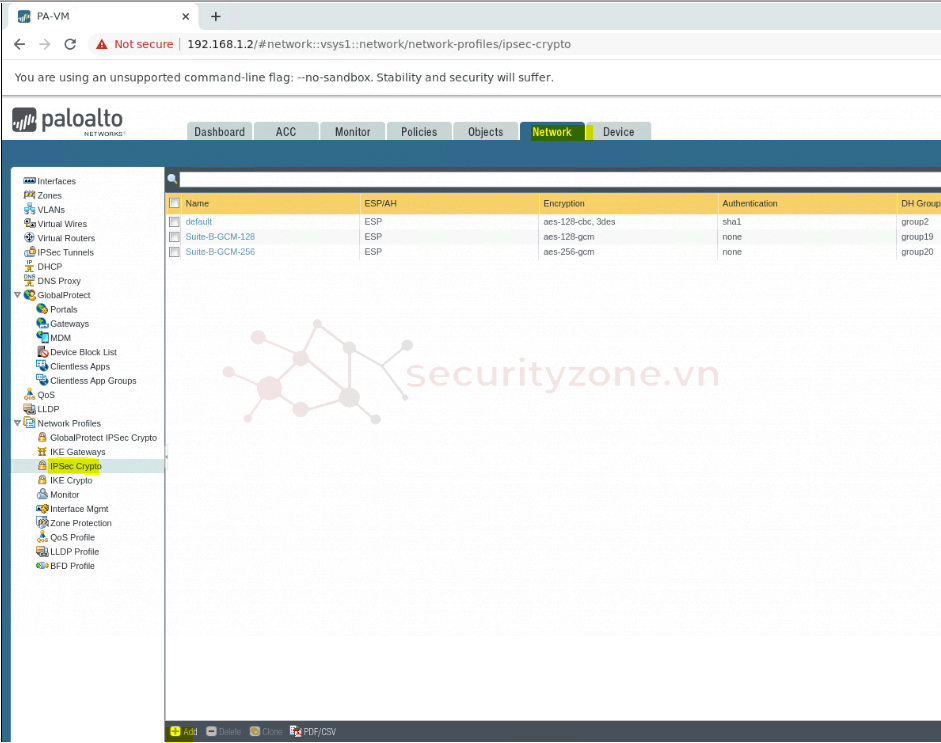

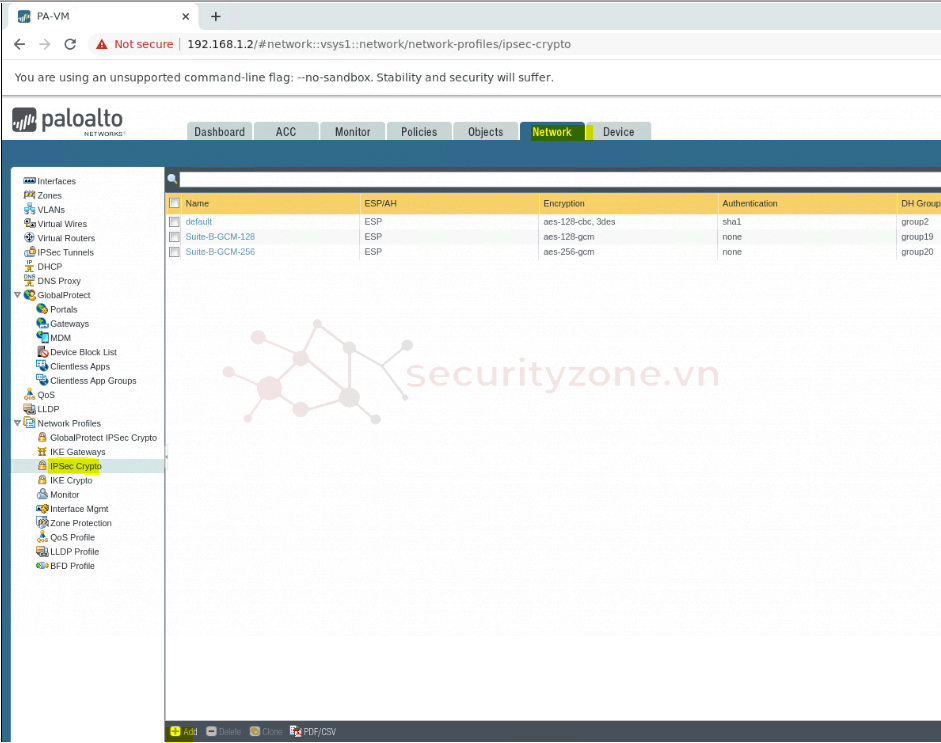

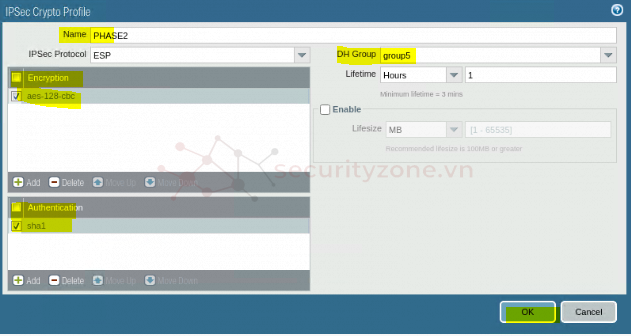

3.1.3. Cấu hình IPSec Crypto

Network > Network Profiles > IPSec Crypto > Add:

Cấu hình như sau > OK:

- Name: PHASE2

- DH Group > group5

- Encryption > Add > aes-128-cbc

- Authentication > Add > sha1

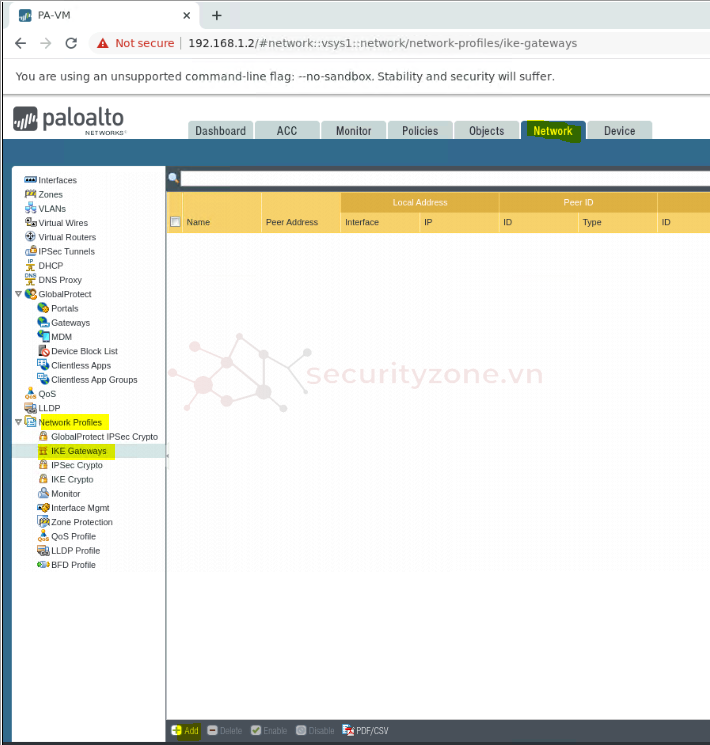

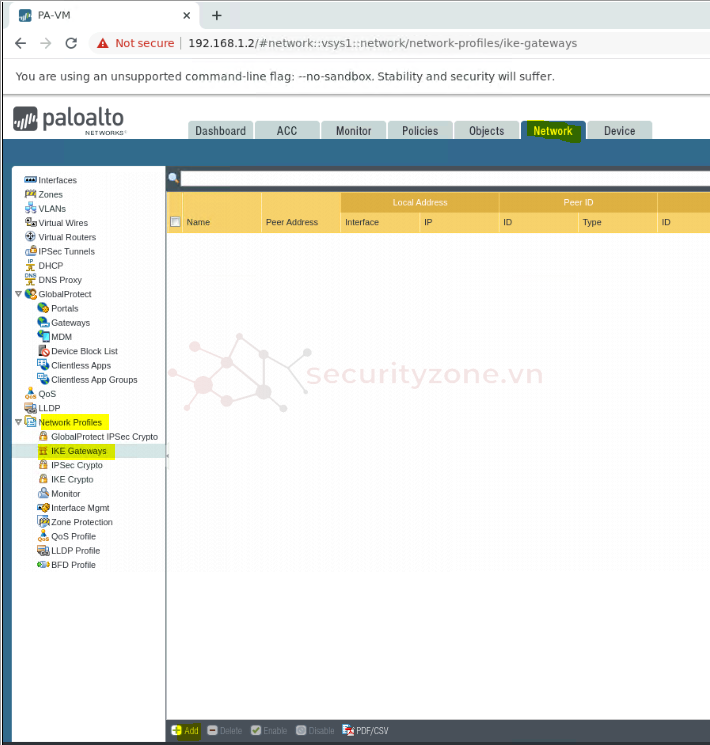

3.1.4. Cấu hình IKE Gateways

Network > Network Profiles > IKE Gateways > Add:

Cấu hình như sau > OK:

- Name: IKE-Gateway1

- Interface : ethernet1/1

- Local IP Address : 1.1.1.1/24

- Peer Address: 2.2.2.2

- Pre-shared Key : 123456a@

- Confirm Pre-shared Key : 123456a@

Qua tab Advanced Options:

- Exchange Mode: main

- IKE Crypto Profile : PHASE1

3.1.5. Cấu hình IPSec Tunnels

Network > IPSec Tunnels > Add:

Cấu hình như sau > OK:

- Name: TO-PAN02

- Tunnel Interface: tunnel.1

- IKE Gateway : IKE-Gateway1

- IPSec Crypto Profile: PHASE2

3.1.6. Cấu hình Virtual Router

Network > Vitual Router > default > Static Routes > Add:

Cấu hình như sau > OK:

- Name: TO-PAN02

- Destination: 10.2.2.0/24

- Interface : tunnel.1

- Next Hop: IP Address , 3.3.3.251

Chọn OK để hoàn thành:

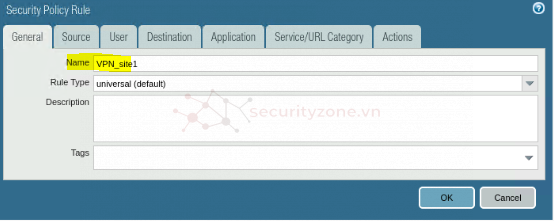

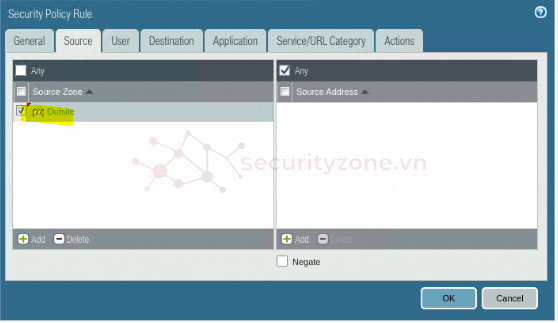

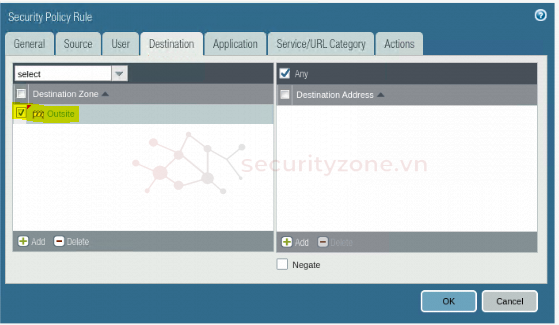

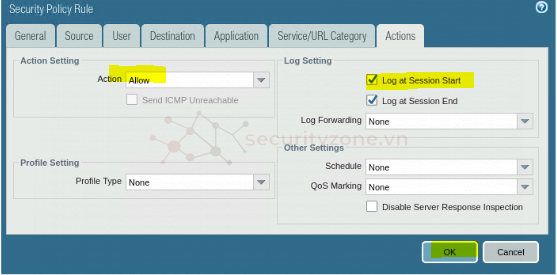

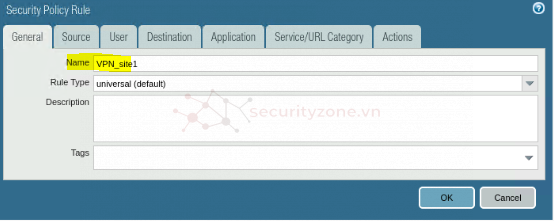

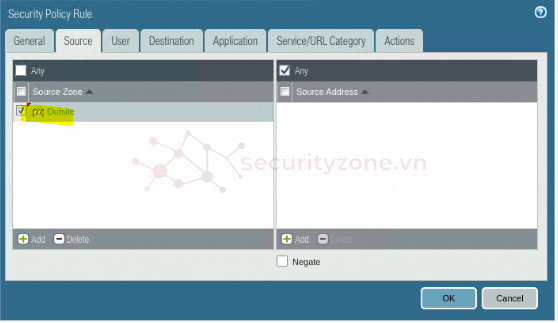

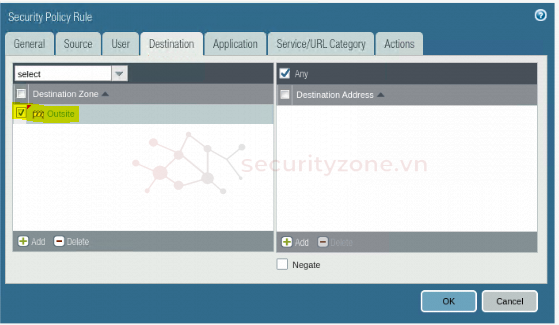

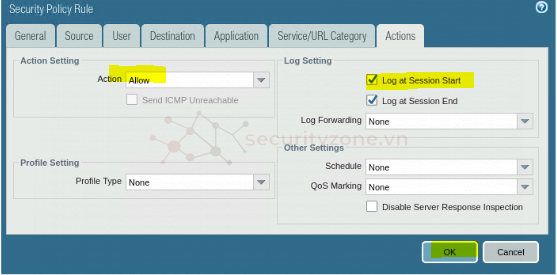

3.1.7. Cấu hình Policies

Policies > Security > Add:

Cấu hình như sau > OK:

- General> Name : VPN-site1

- Source > Source Zone > Add : Outside

- Destination > Destination Zone > Add: OutSide

- Action : Log at sesion start + Allow

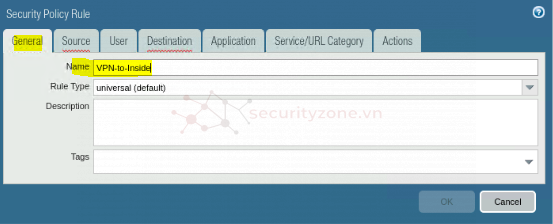

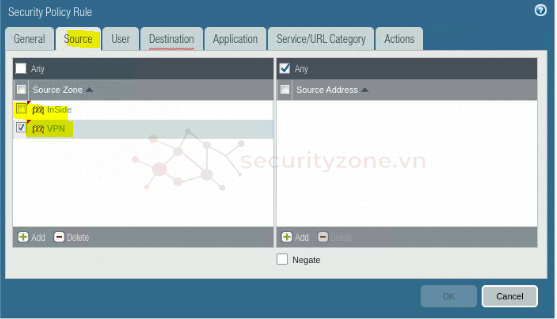

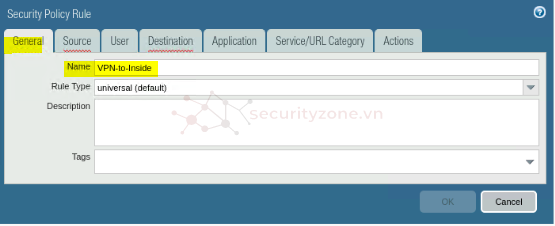

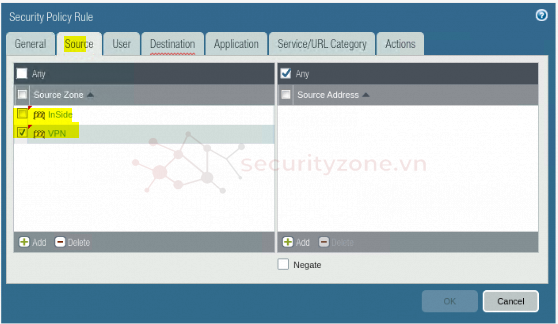

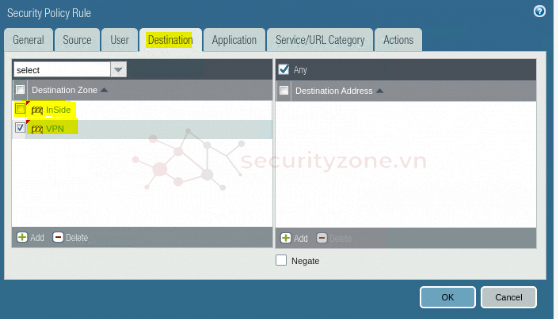

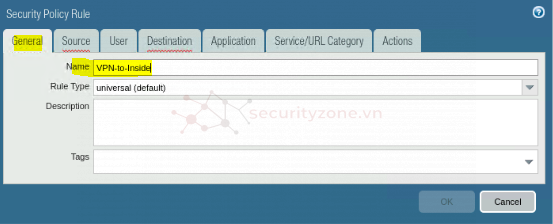

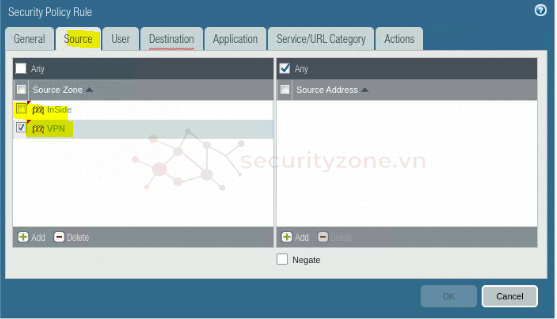

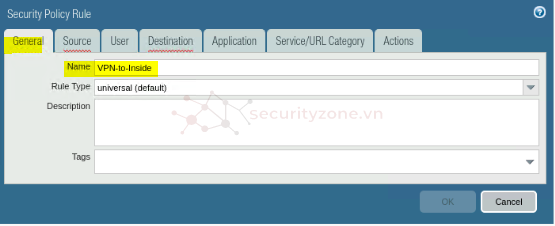

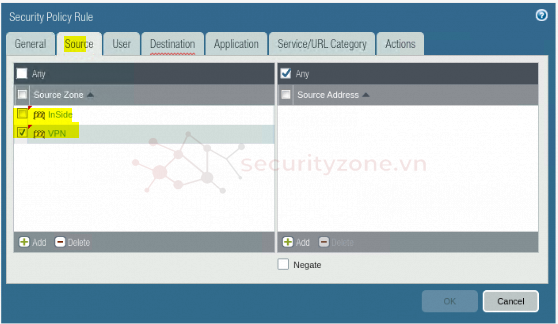

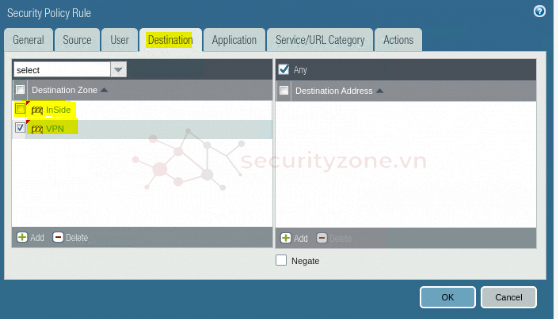

Policies > Security > Add:

Cấu hình như sau > OK:

- General> Name : VPN-to-Inside

- Source > Source Zone > Add : Inside + VPN

- Destination > Destination Zone > Add: Inside + VPN

- Action : Log at sesion start + Allow

Commit:

3.2 Cấu hình VPN trên PAN-site2

3.2.1.Cấu hình Tunel

Network > Interfaces > Tunnel > Add:

Chọn như hình dưới:

Security Zone > New Zone > tạo zone VPN> OK:

Qua tab IPv4 > Add > cấu hình như sau> OK:

3.2.2. Cấu hình IKE Crypto

Network > Network Profiles > IKE Crypto > Add:

Cấu hình như sau > OK:

- Name: PHASE1

- DH Group > Add > group5

- Encryption > Add > aes-128-cbc

- Authentication > Add > sha1

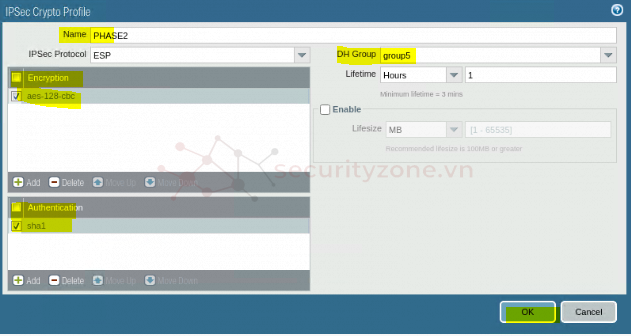

3.2.3. Cấu hình IPSec Crypto

Network > Network Profiles > IPSec Crypto > Add:

Cấu hình như sau > OK:

- Name: PHASE2

- DH Group > group5

- Encryption > Add > aes-128-cbc

- Authentication > Add > sha1

3.2.4. Cấu hình IKE Gateways

Network > Network Profiles > IKE Gateways > Add:

Cấu hình như sau > OK:

- Name: IKE-Gateway1

- Interface : ethernet1/1

- Local IP Address : 2.2.2.2/24

- Peer Address: 1.1.1.1

- Pre-shared Key : 123456a@

- Confirm Pre-shared Key : 123456a@

Qua tab Advanced Options:

- Exchange Mode: main

- IKE Crypto Profile : PHASE1

3.2.5. Cấu hình IPSec Tunnels

Network > IPSec Tunnels > Add:

Cấu hình như sau > OK:

Name: TO-PAN01

Tunnel Interface: tunnel.1

IKE Gateway : IKE-Gateway1

IPSec Crypto Profile: PHASE2

3.2.6. Cấu hình Virtual Router

Network > Vitual Router > default > Static Routes > Add:

Cấu hình như sau > OK:

- Name: TO-PAN01

- Destination: 10.1.1.0/24

- Interface : tunnel.1

- Next Hop: IP Address , 3.3.3.250

Chọn OK để hoàn thành:

3.2.7. Cấu hình Policies

Policies > Security > Add:

Cấu hình như sau > OK:

- General> Name : VPN-site2

- Source > Source Zone > Add : Outside

- Destination > Destination Zone > Add: OutSide

- Action : Log at sesion start + Allow

Policies > Security > Add:

Cấu hình như sau > OK:

- General> Name : VPN-to-Inside

- Source > Source Zone > Add : Inside + VPN

- Destination > Destination Zone > Add: Inside + VPN

- Action : Log at sesion start + Allow

Commit:

3.3 Kiểm tra cấu hình VPN SITE TO SITE

Trên PC-site1 thực hiện kiểm tra ping tới Gateway và tới PC-site2:

Trên PC-site2 thực hiện kiểm tra ping tới Gateway và tới PC-site1:

Như vậy, đã cấu hình VPN Site To Site thành công trên hai thiết bị Palo Alto PAN-site1 và PAN-site2

Bài viết liên quan

Bài viết mới