Nguyễn Tuấn Phát

Intern

Mục lục

I. Cấu hình các certificate liên quan

I. Cấu hình các certificate liên quan

I.1 HTTPS/RADIUS Certificate cho ClearPass

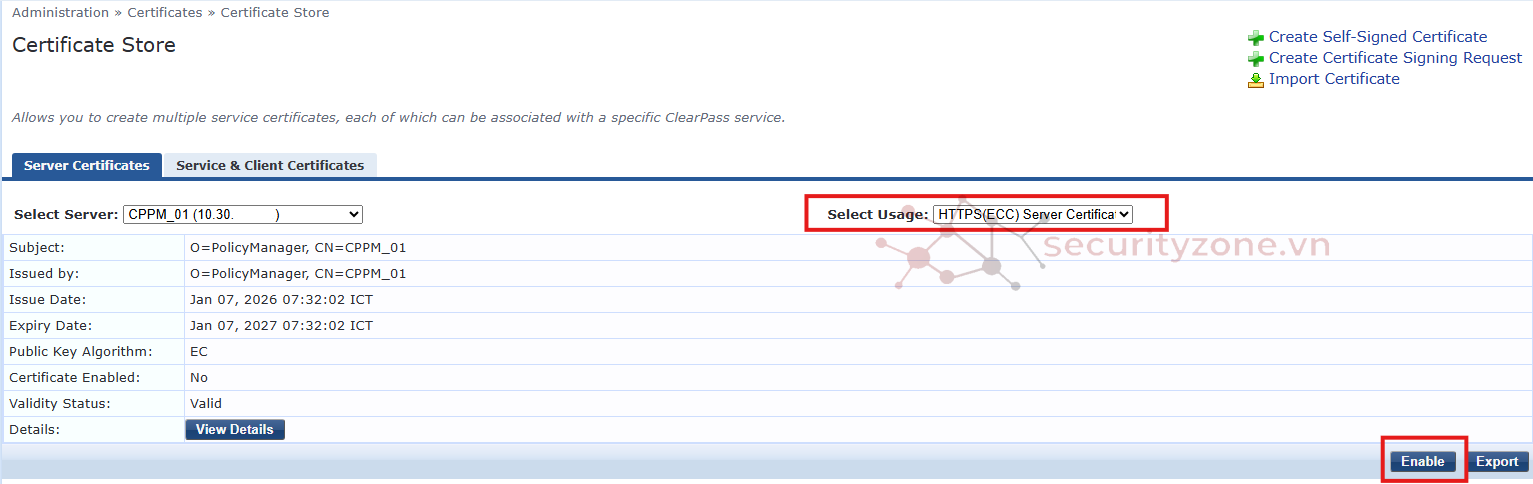

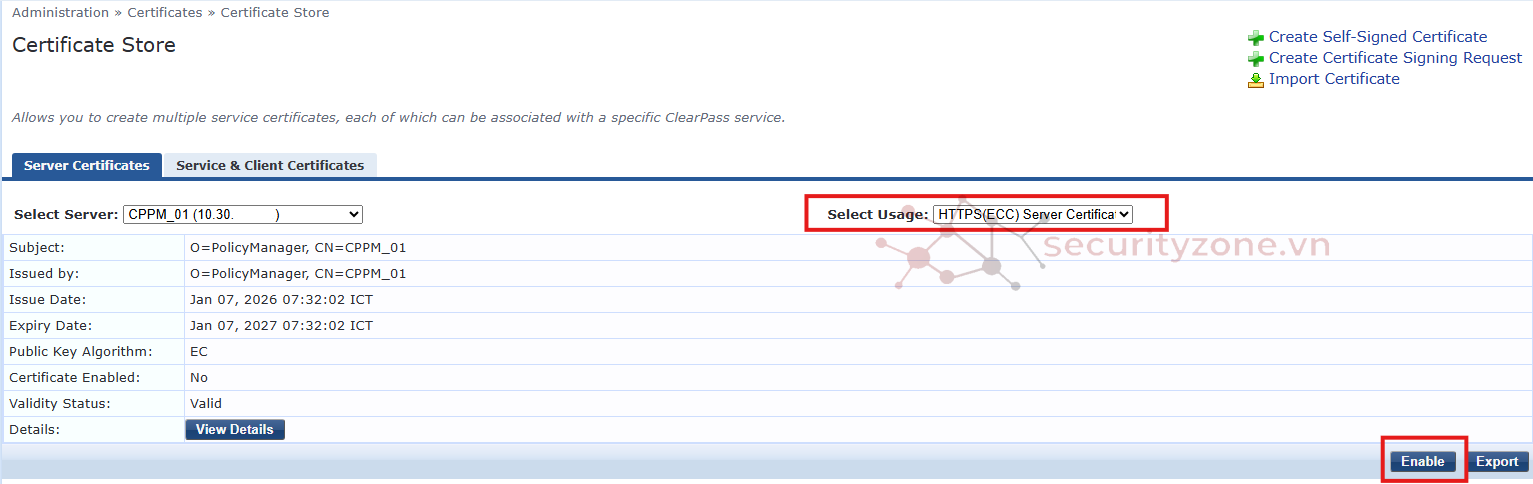

Truy cập đến ClearPass Policy Manager > Administration > Certificates > Certificate Store, sau đó disable HTTPS(ECC) Certificates:

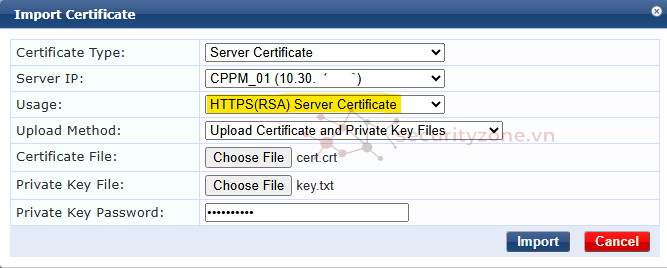

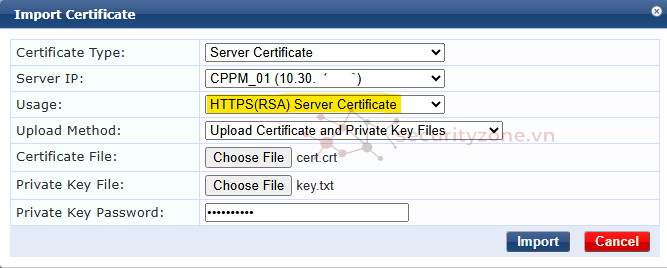

Sau đó chọn "Import Certificates" và import cert hợp lệ với 2 Usage:

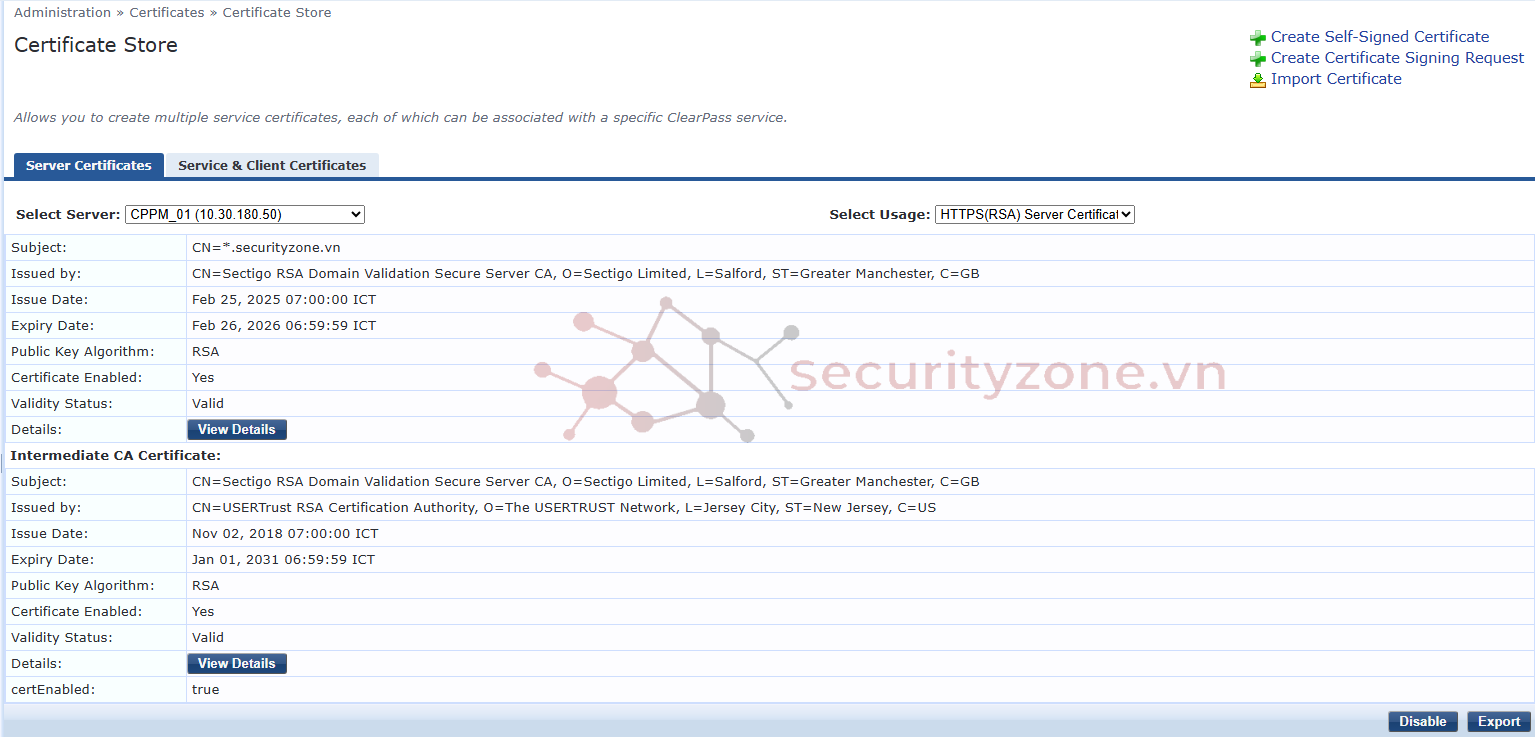

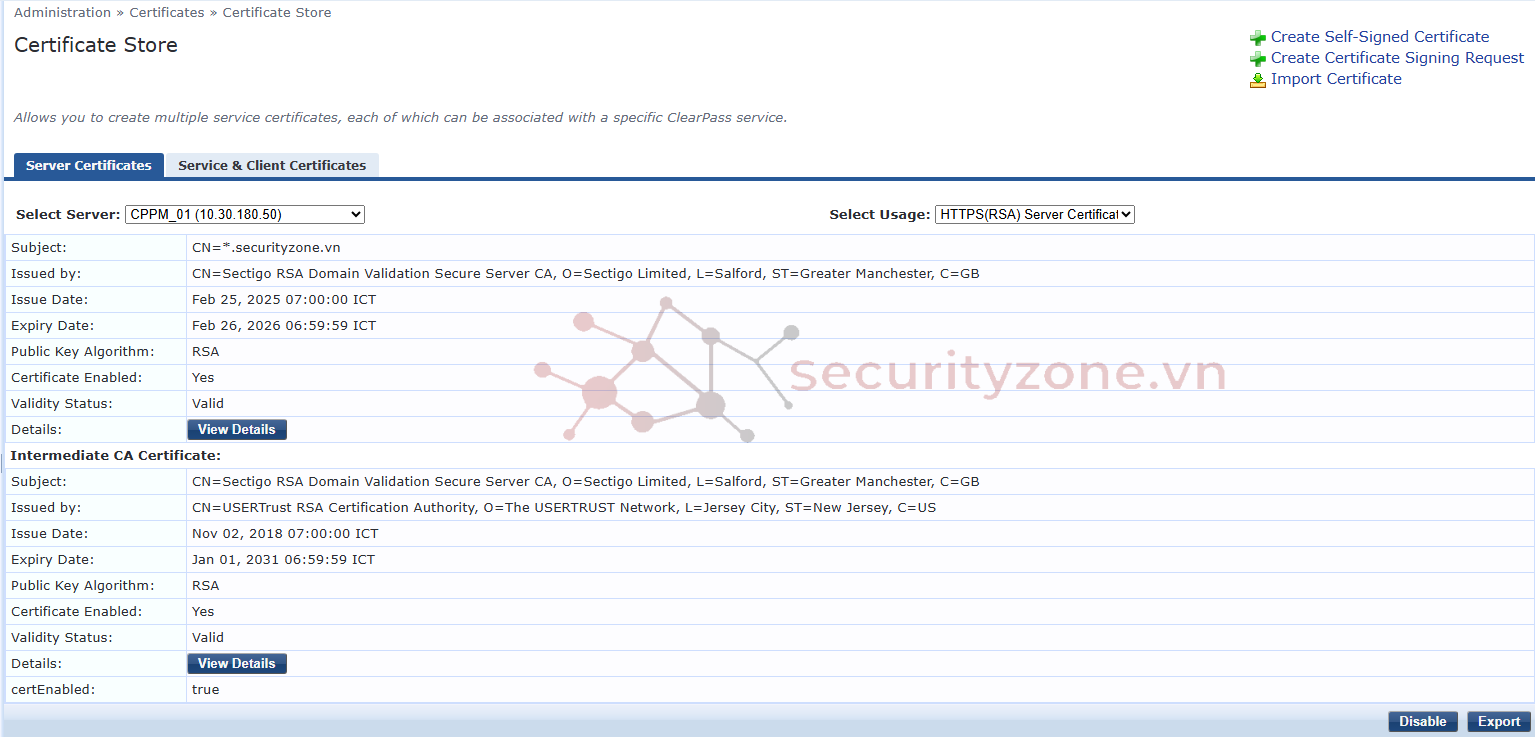

Kết quả hiển thị sau khi import certificate thành công:

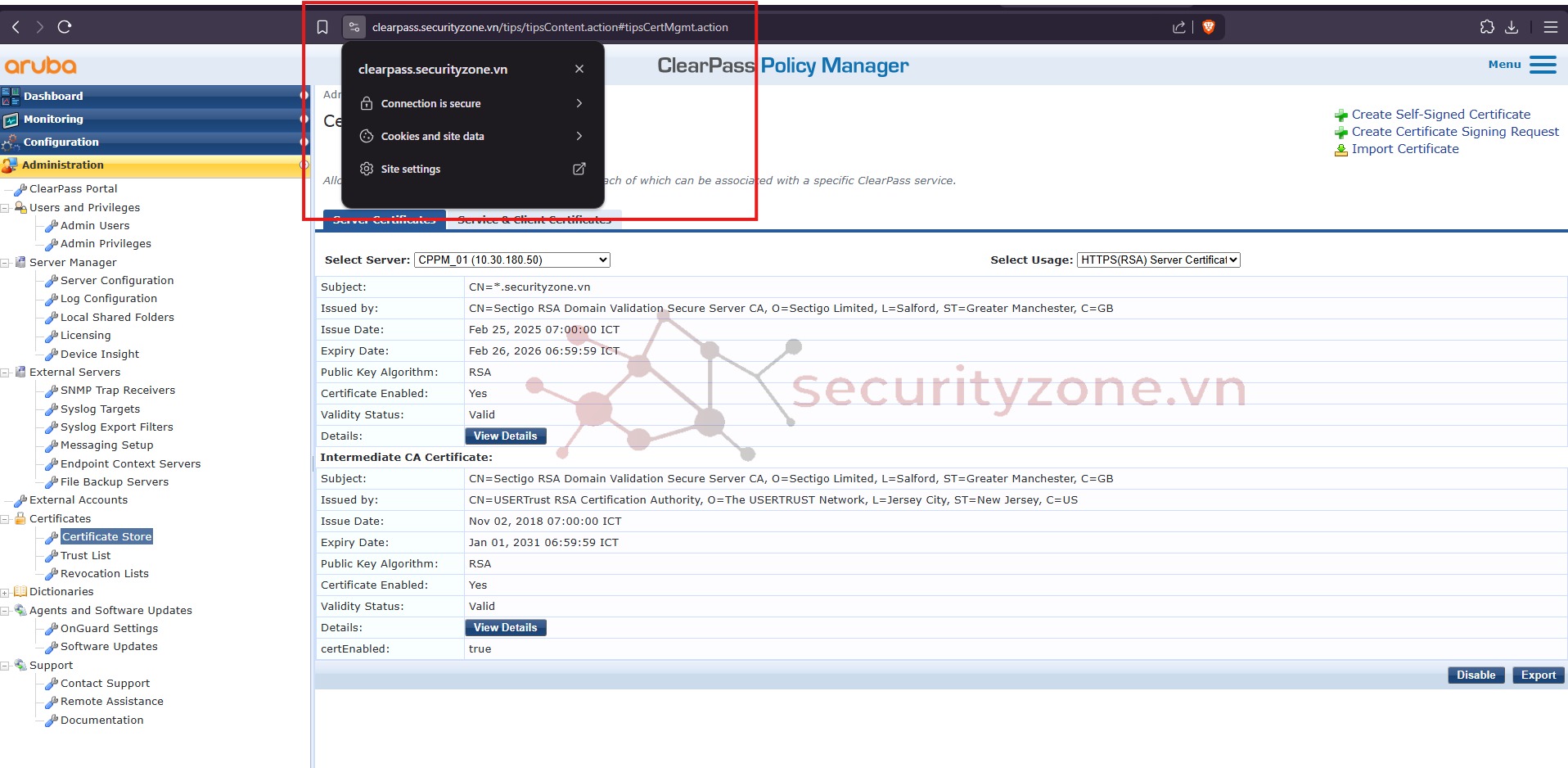

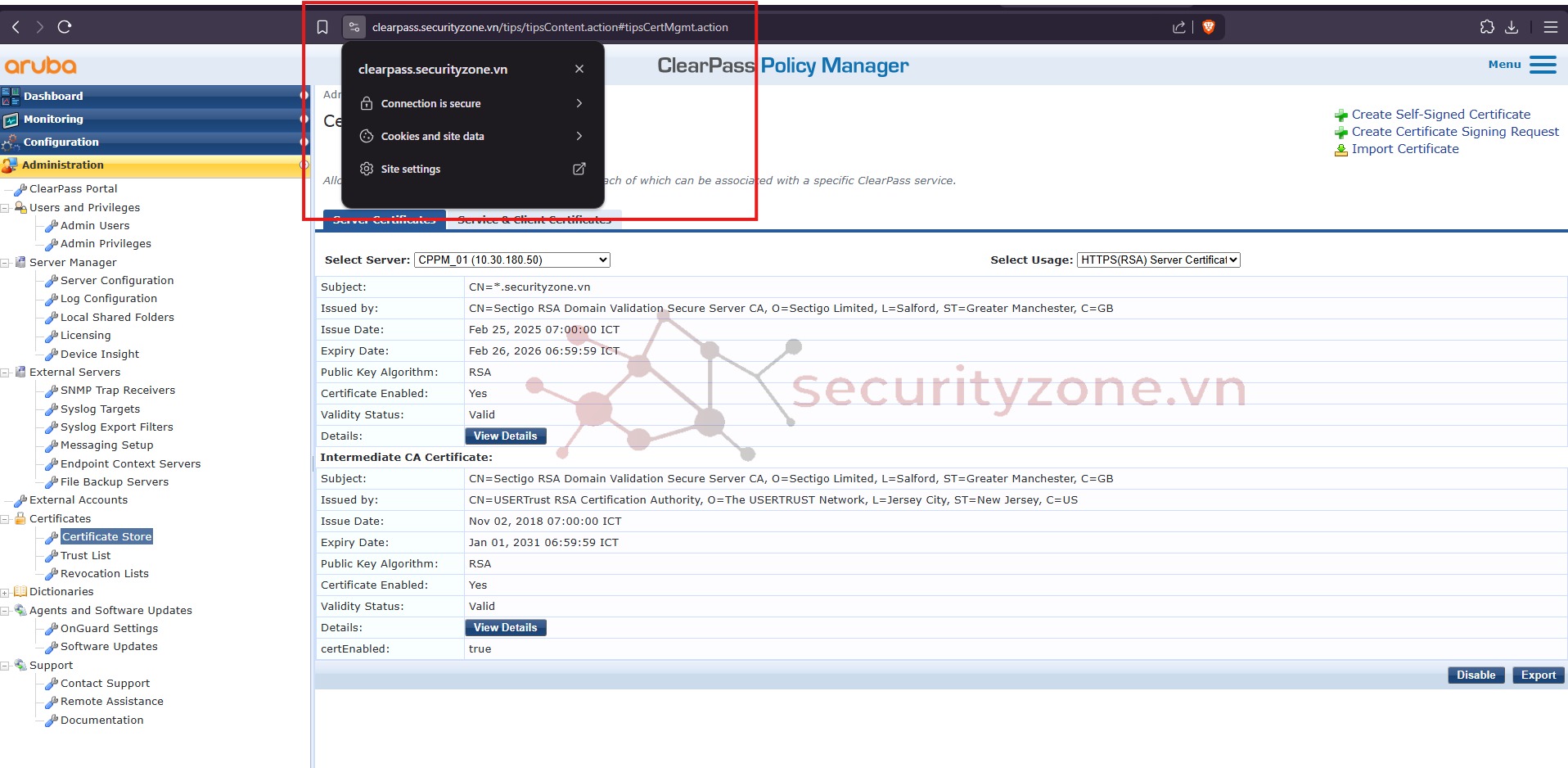

Lúc này, có thể truy cập dns của server clearpass mà không còn hiển thị warning:

I.2 Captive Portal Certificate cho AMC

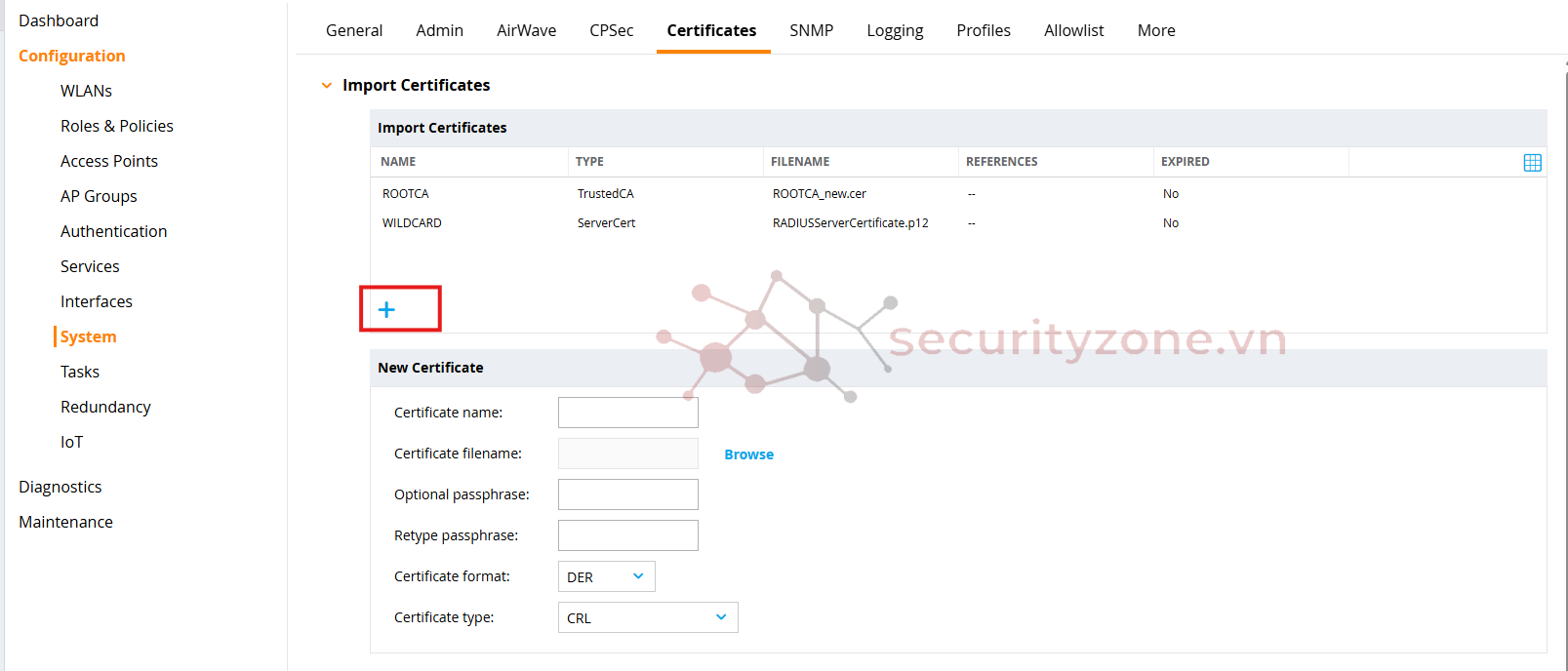

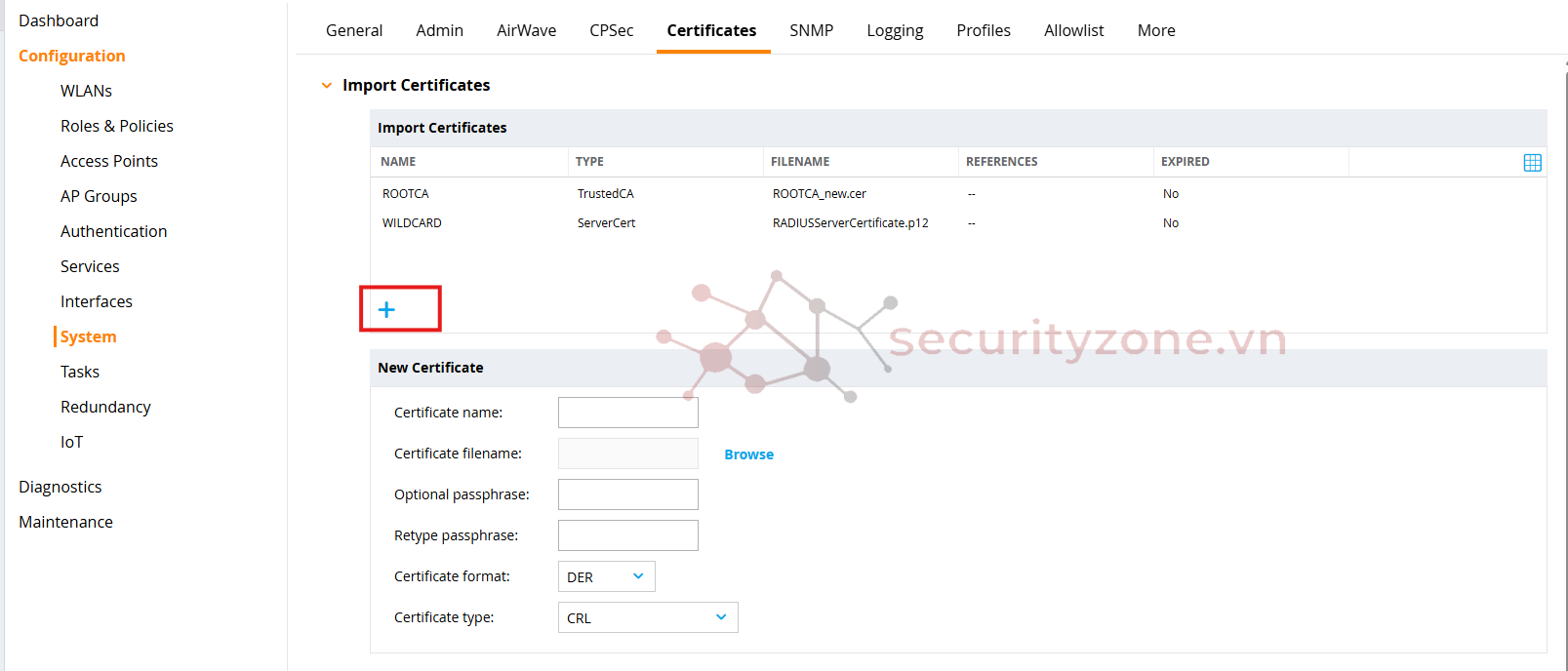

Truy cập AMC > Configuration > System > Certificate, sau đó bấm vào dấu "+" và thêm certificate vào:

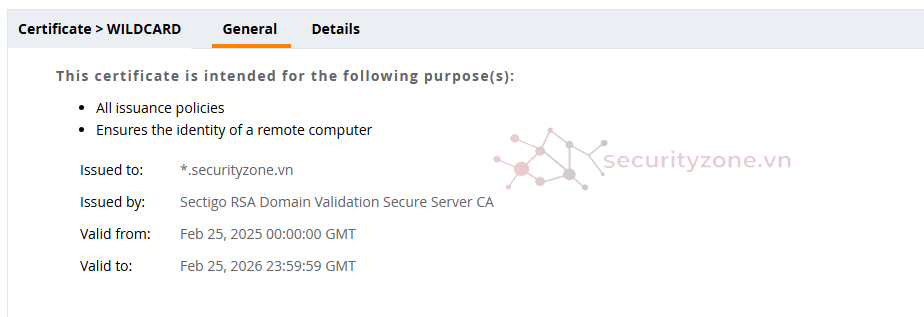

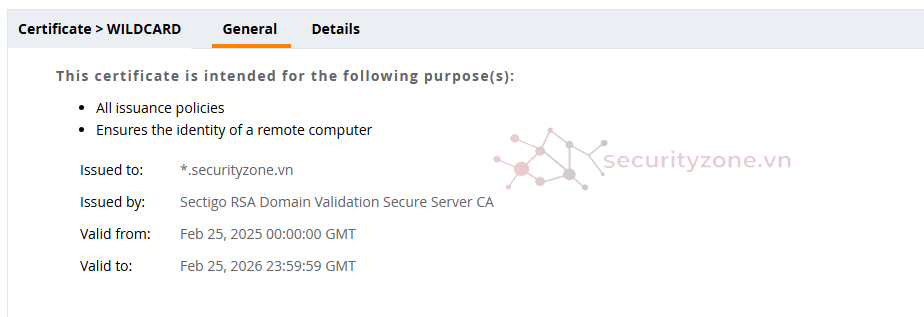

Certificate sau khi upload:

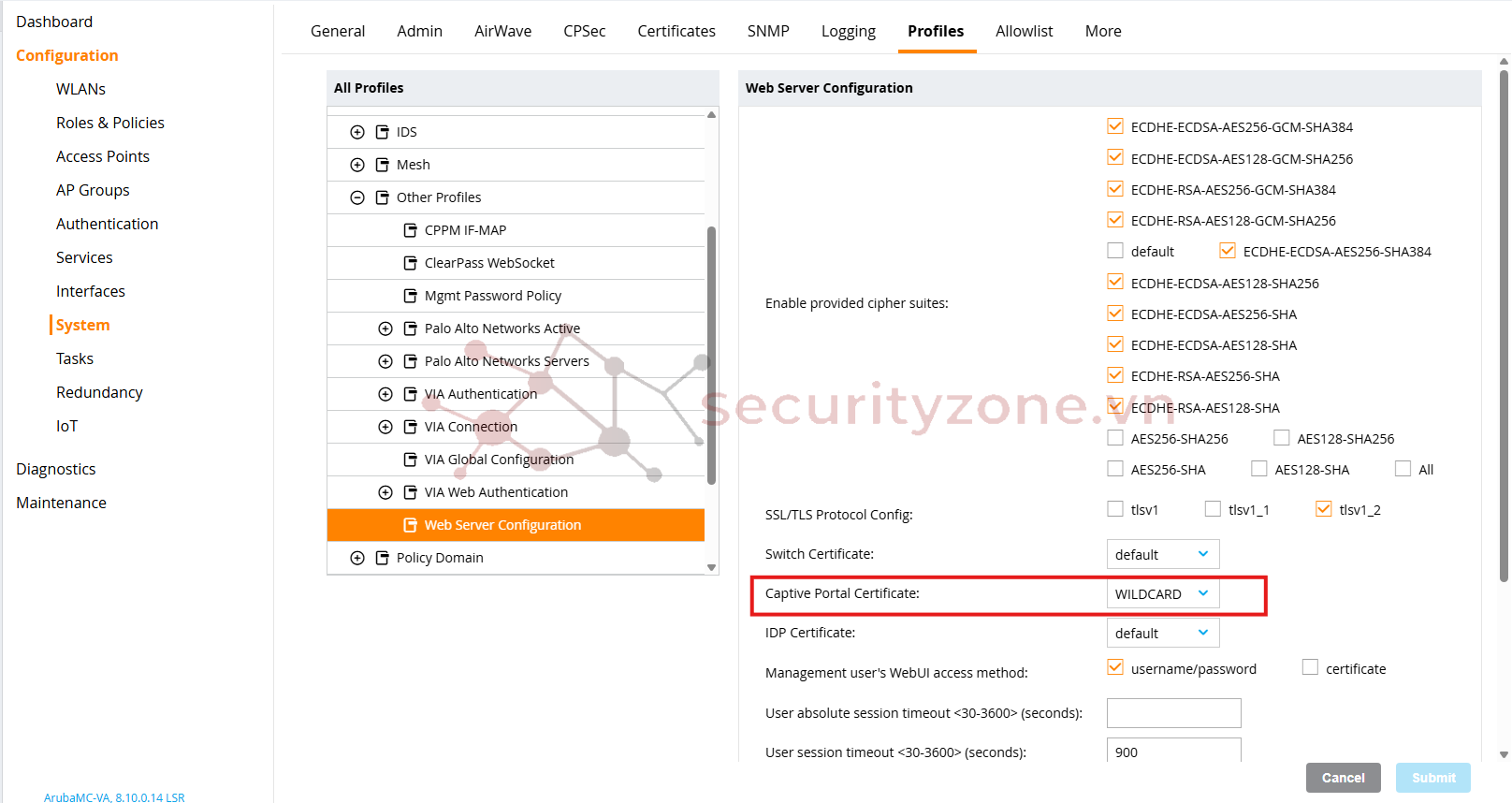

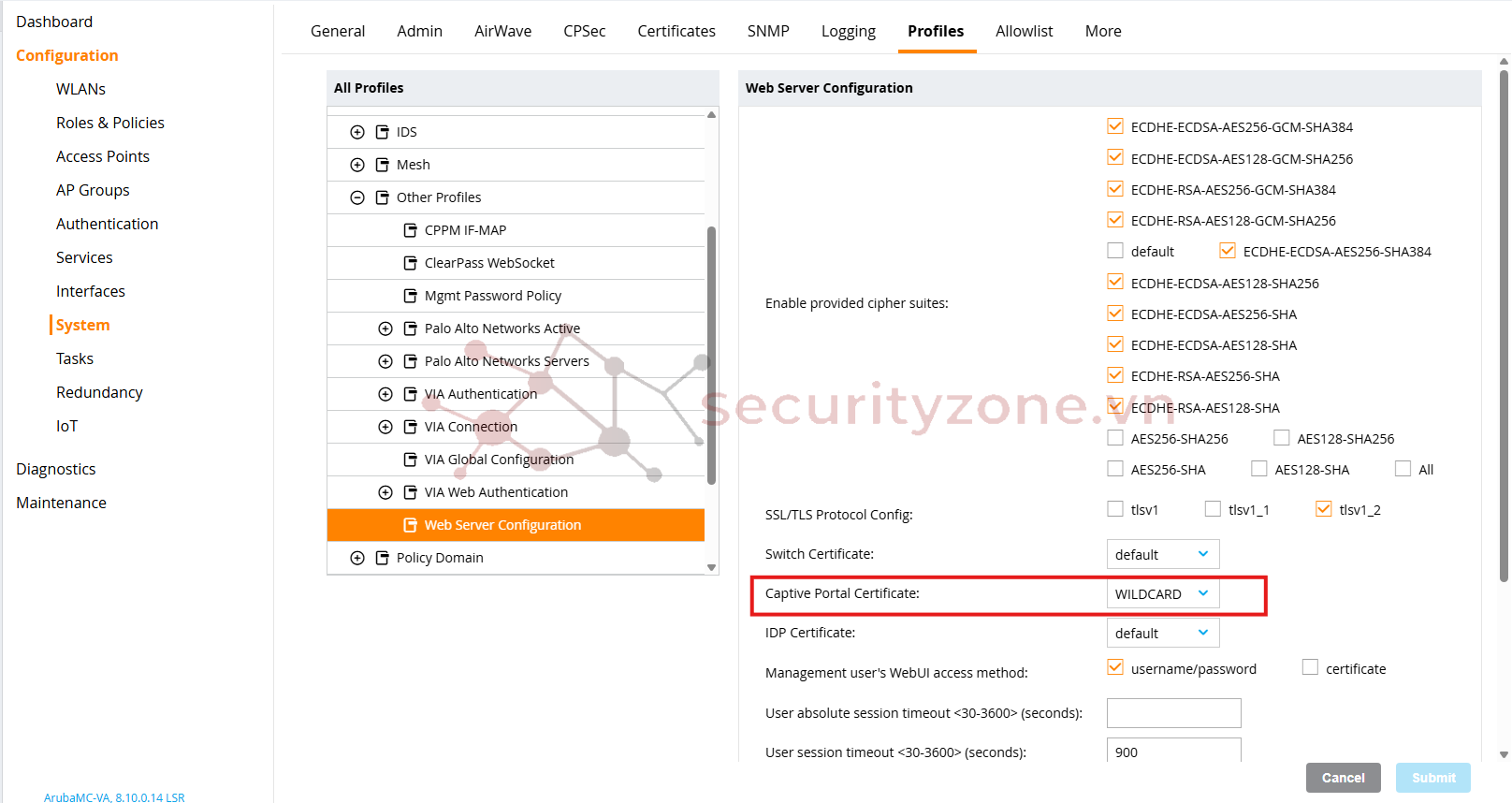

Kế đến ta cần áp dụng cert này vào captive portal web, truy cập vào Configuration > Profiles > Other Profiles > Web Server Configuration, tại mục "Captive Portal Certificate" chọn certificate vừa thêm vào:

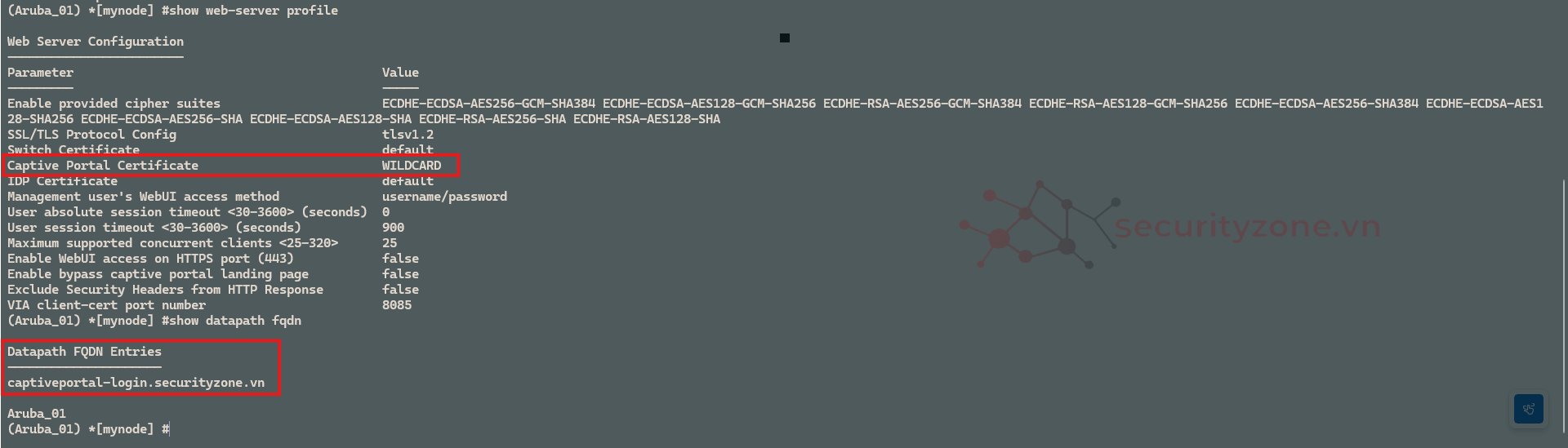

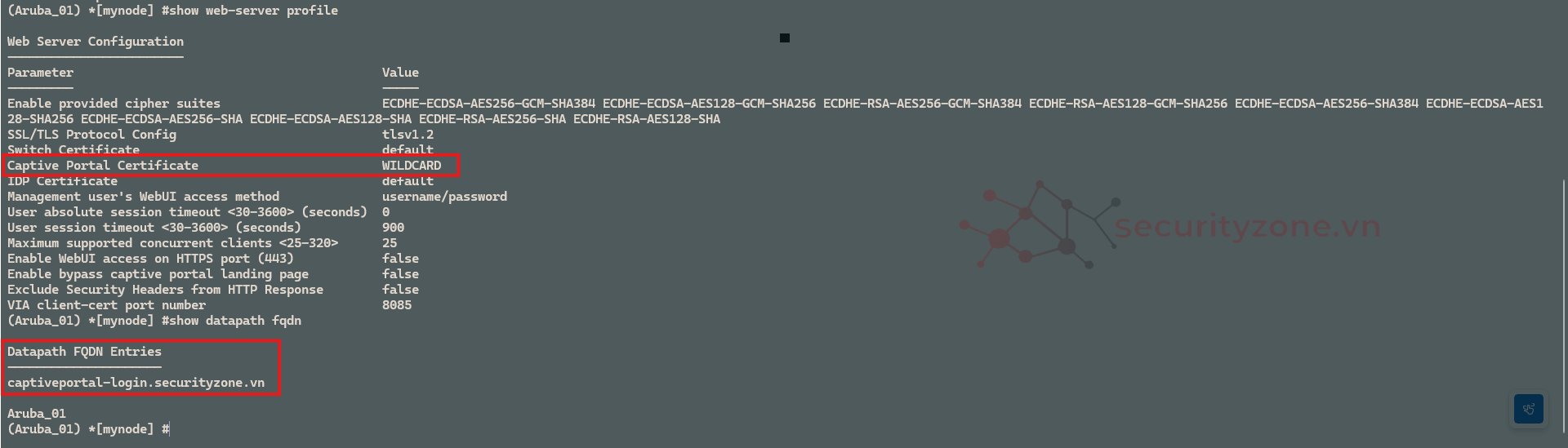

Kiểm tra lại trên CLI của AMC:

II. Cấu hình Aruba Mobility Controller

II.1 Cấu hình Interface VLAN Guest

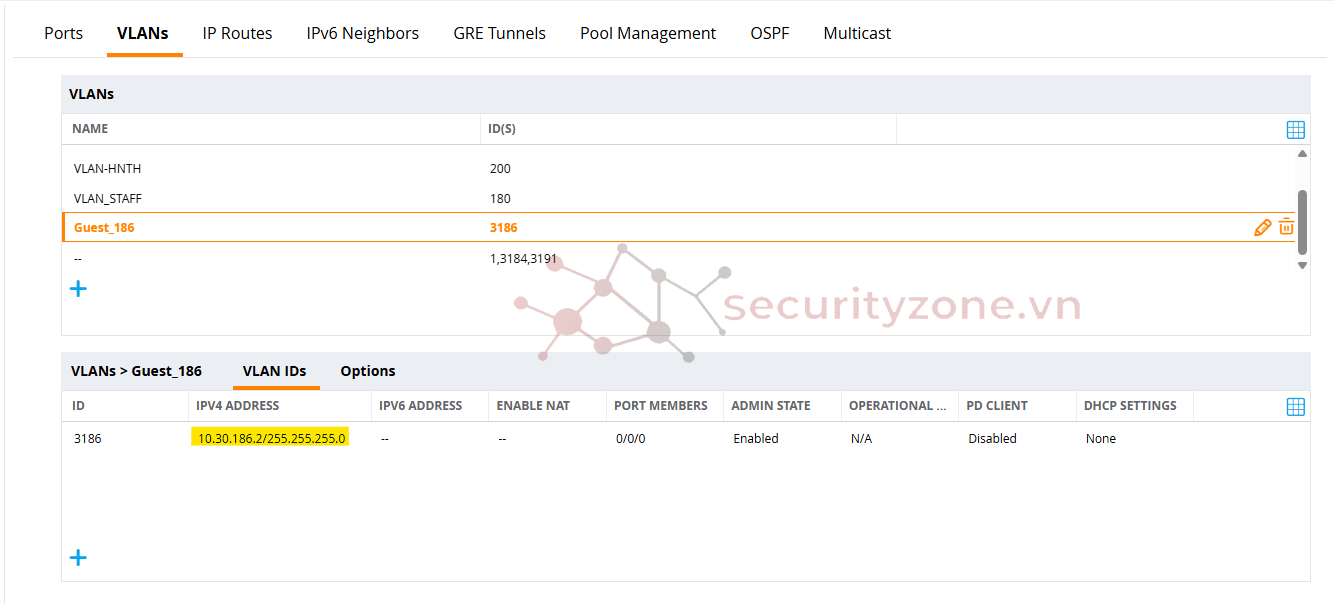

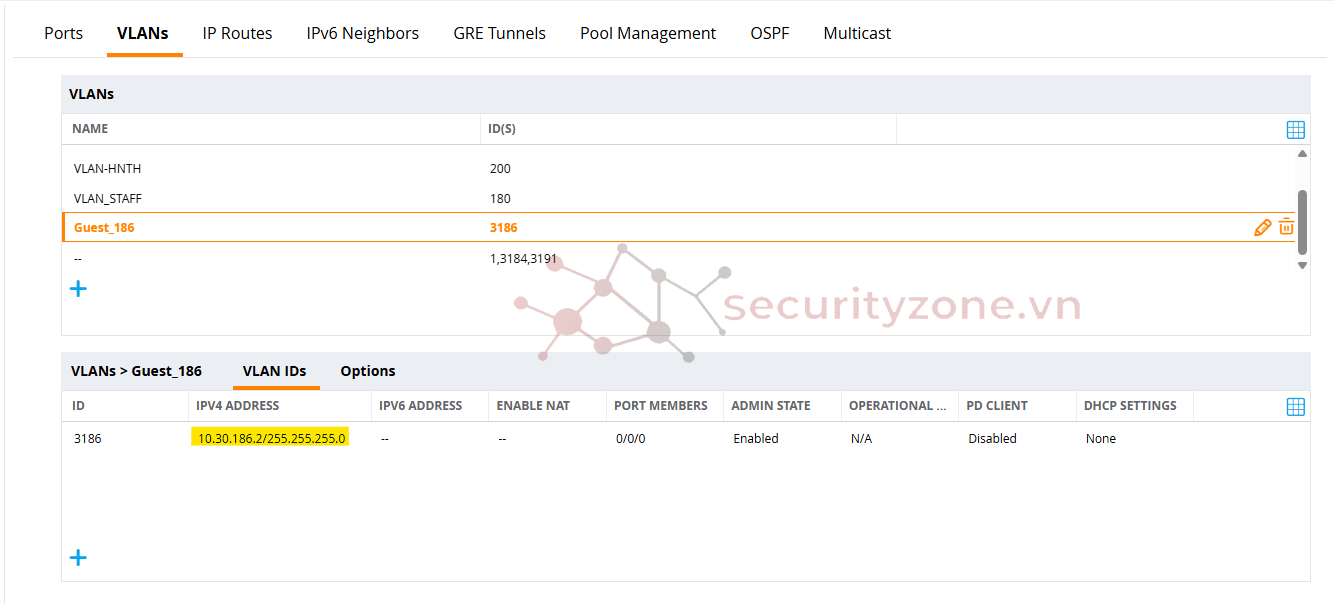

Từ AMC, truy cập đến Configuration > Interface > VLAN sau đó tạo 1 VLAN cho Guest.

II.2 Cấu hình Guest WLAN

Từ AMC, truy cập đến Configuration > WLAN, sau đó thêm WLAN mới, cấu hình các bước như sau:

II.3 Cấu hình AAA Profile

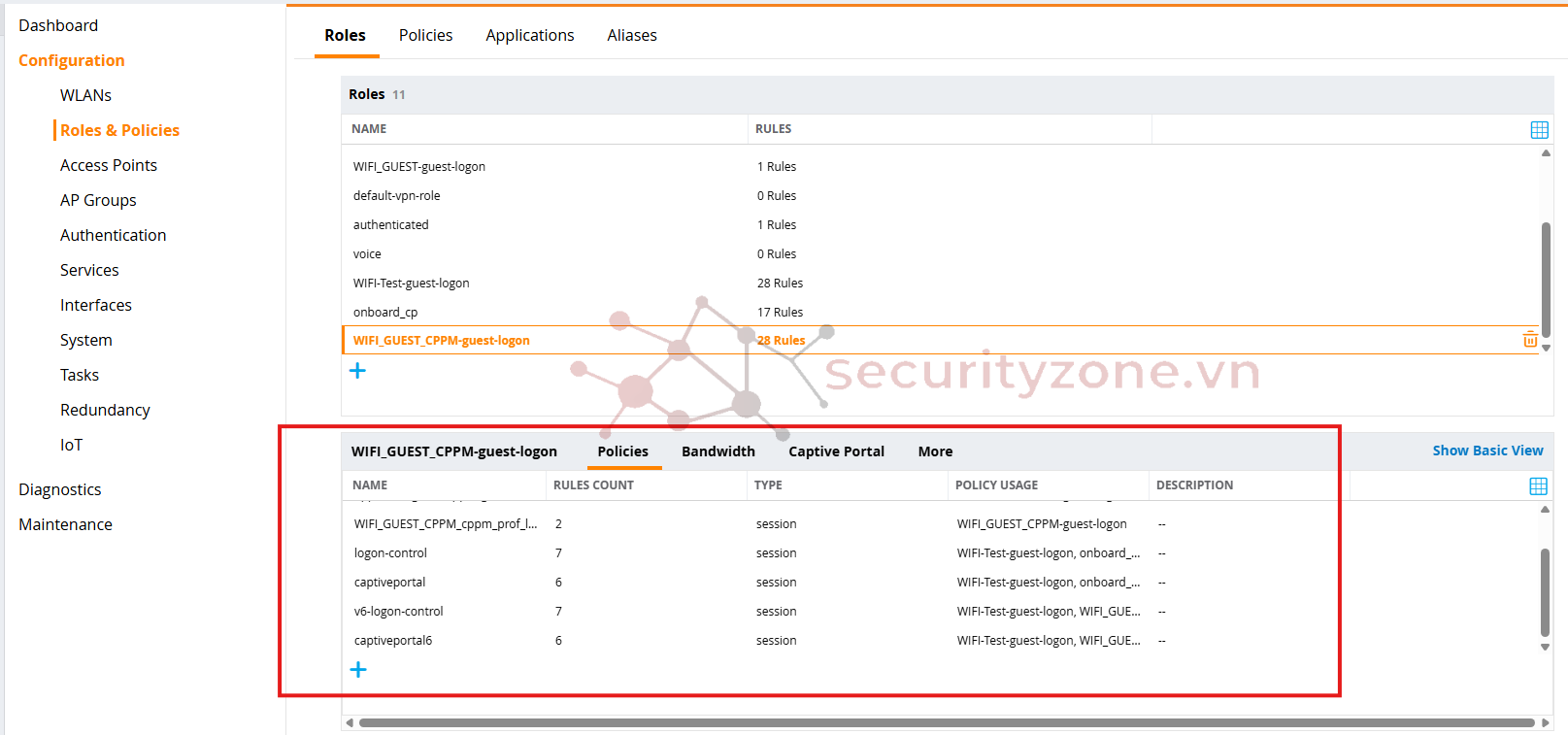

Truy cập đến Configuration > Roles & Policies > Roles, kiểm tra rule có trong default role được tạo ở trên, đảm bảo role này phải có đủ các default policy/rule để quá trình redirect captive portal có thể hoạt động mượt mà.

Tiếp đến ta cấu hình AAA Profiles cho SSID vừa tạo trên, truy cập đến Configuration > Authentication > AAA Profiles, chọn profile của SSID trên:

III. Cấu hình Aruba ClearPass

III.1 Self-Registration Page

Chi tiết cách cấu hình mọi người có thể xem lại ở bài viết cũ tại đây.

Tuy nhiên sẽ có chút khác biệt, tại phần cấu hình "NAS Vendor Settings" > Login Method, ở đây mình dùng "Controller-initiated" thay vì "Server-initiated".

III.2 Service Templates & Wizards

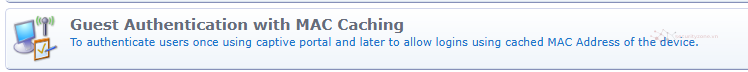

Để có thể cấu hình các service liên quan nhanh chóng, ta sử dụng template wizard, truy cập đến CPPM > Service Templates & Wizards, sau đó chọn template "Guest Authentication with MAC Caching":

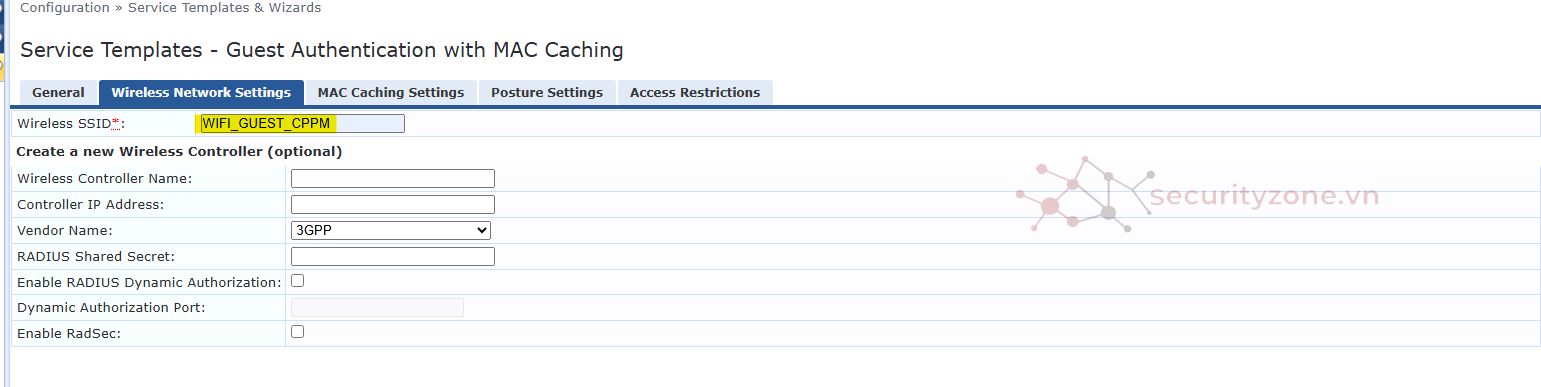

Sau đó cấu hình lần lượt các phần:

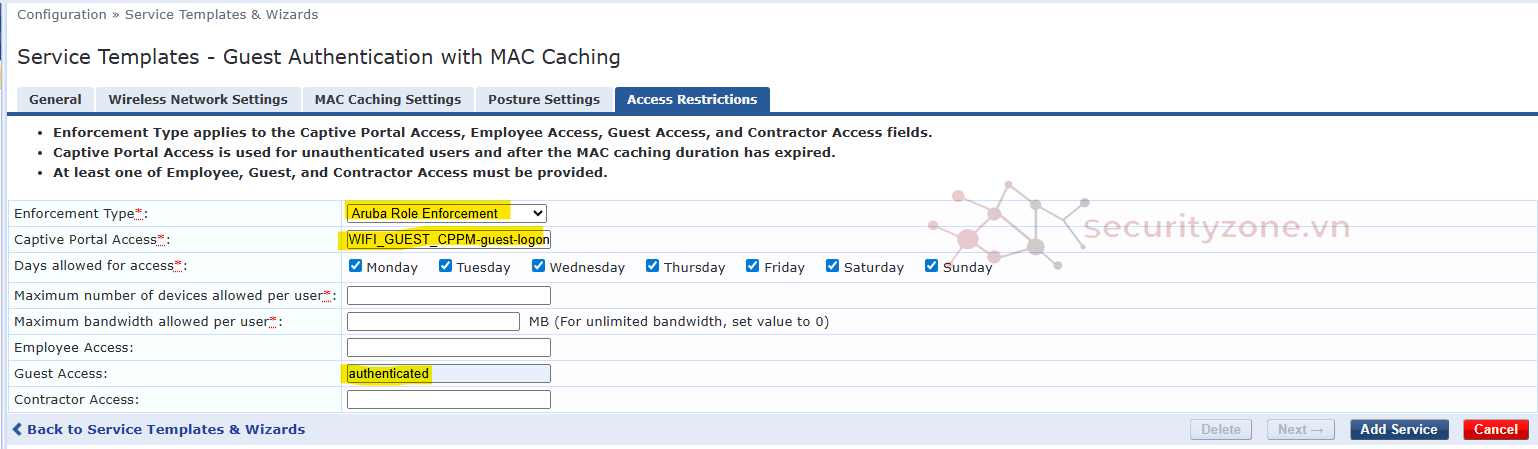

Sau khi cấu hình xong, 2 Service và các Enforcement liên quan sẽ được tạo:

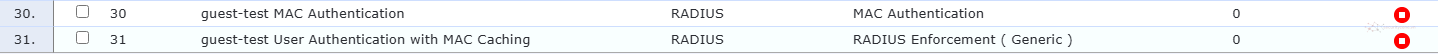

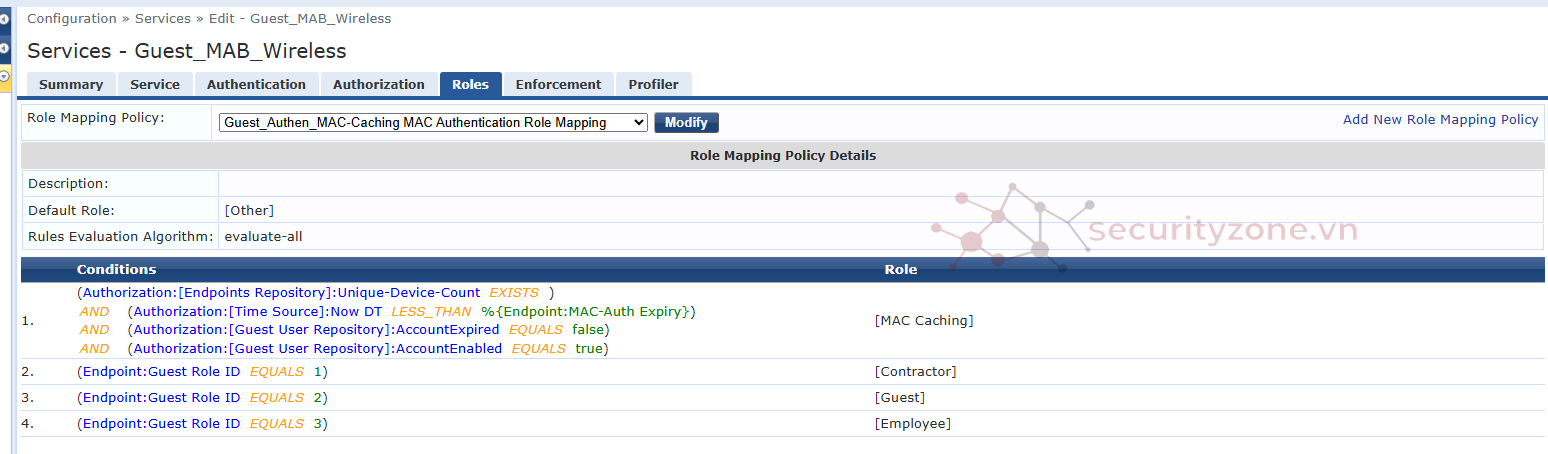

III.3 MAB Service

Chỉnh sửa Service MAC Authentication vừa tạo cho phù hợp:

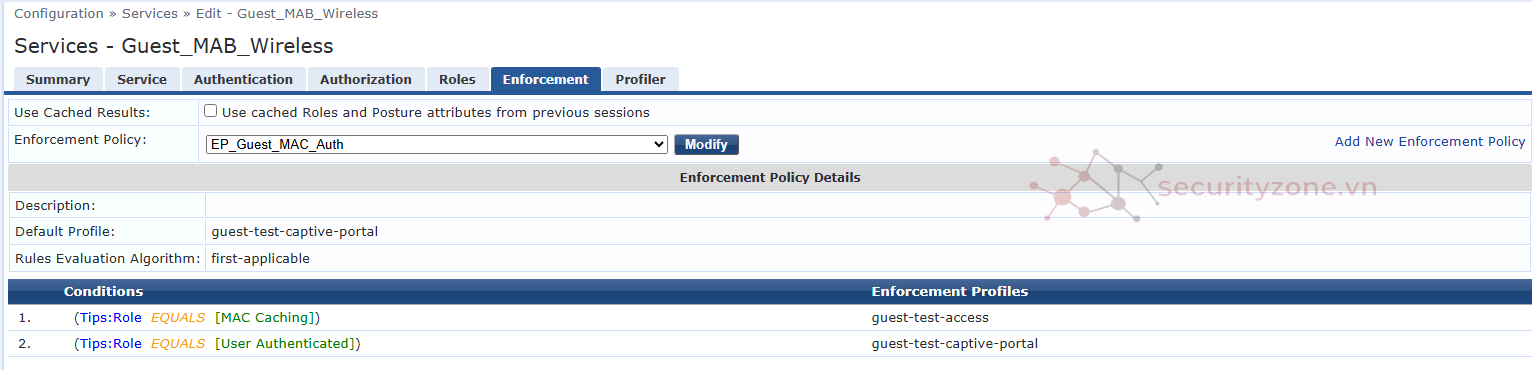

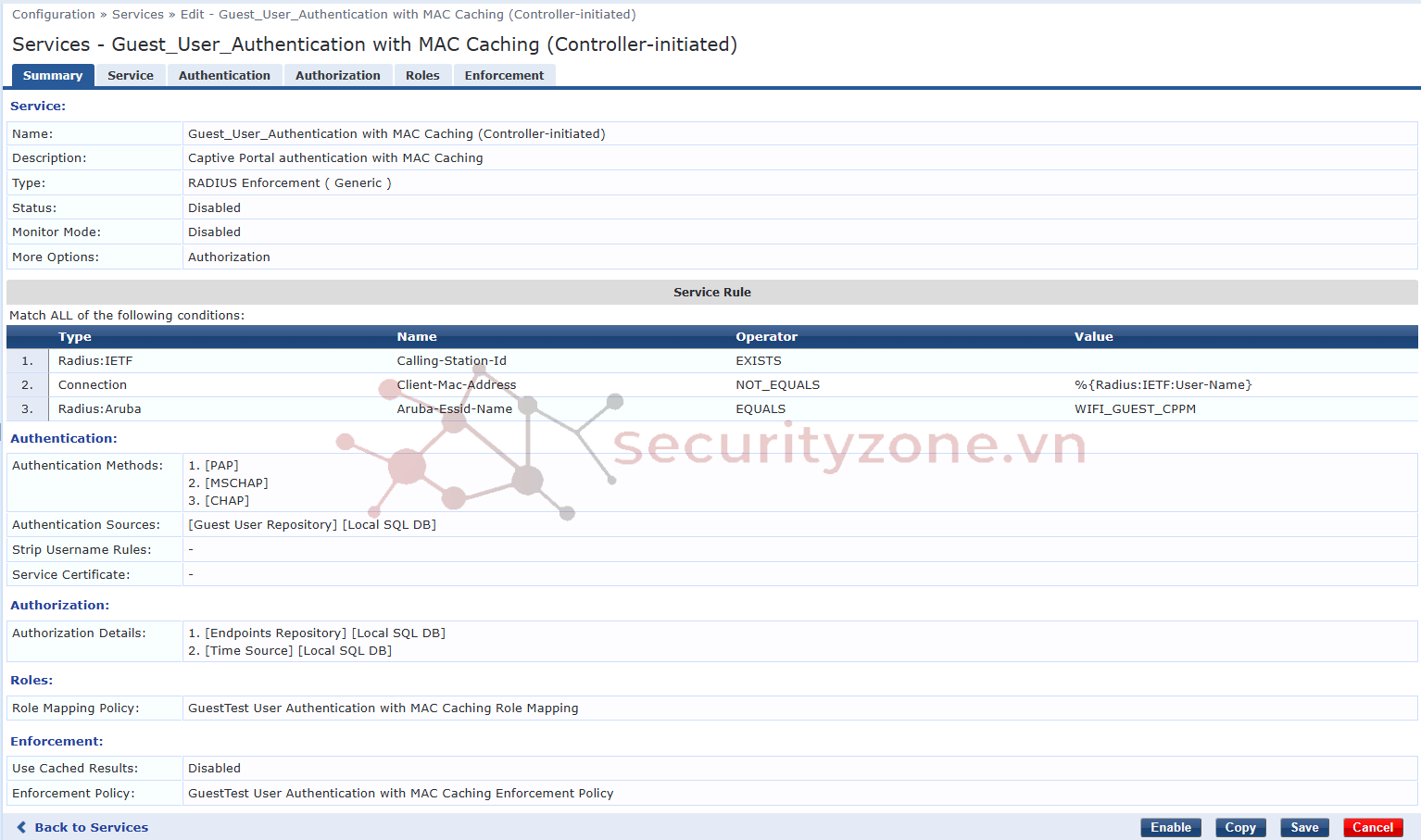

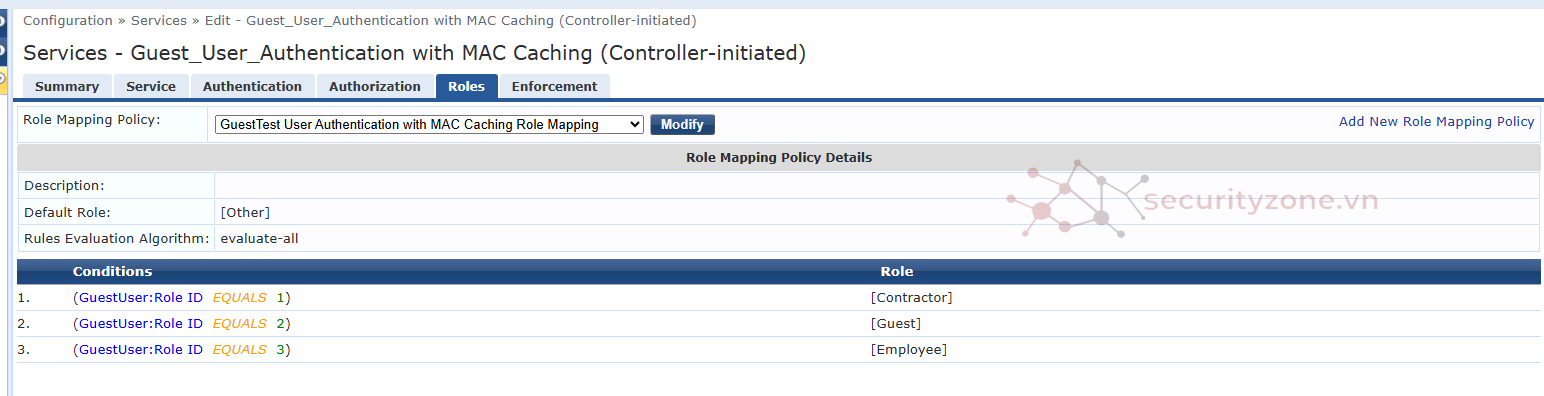

III.4 Guest Authentication Service

Cấu hình Service RADIUS Guest Authentication cho phù hợp:

IV. Testing

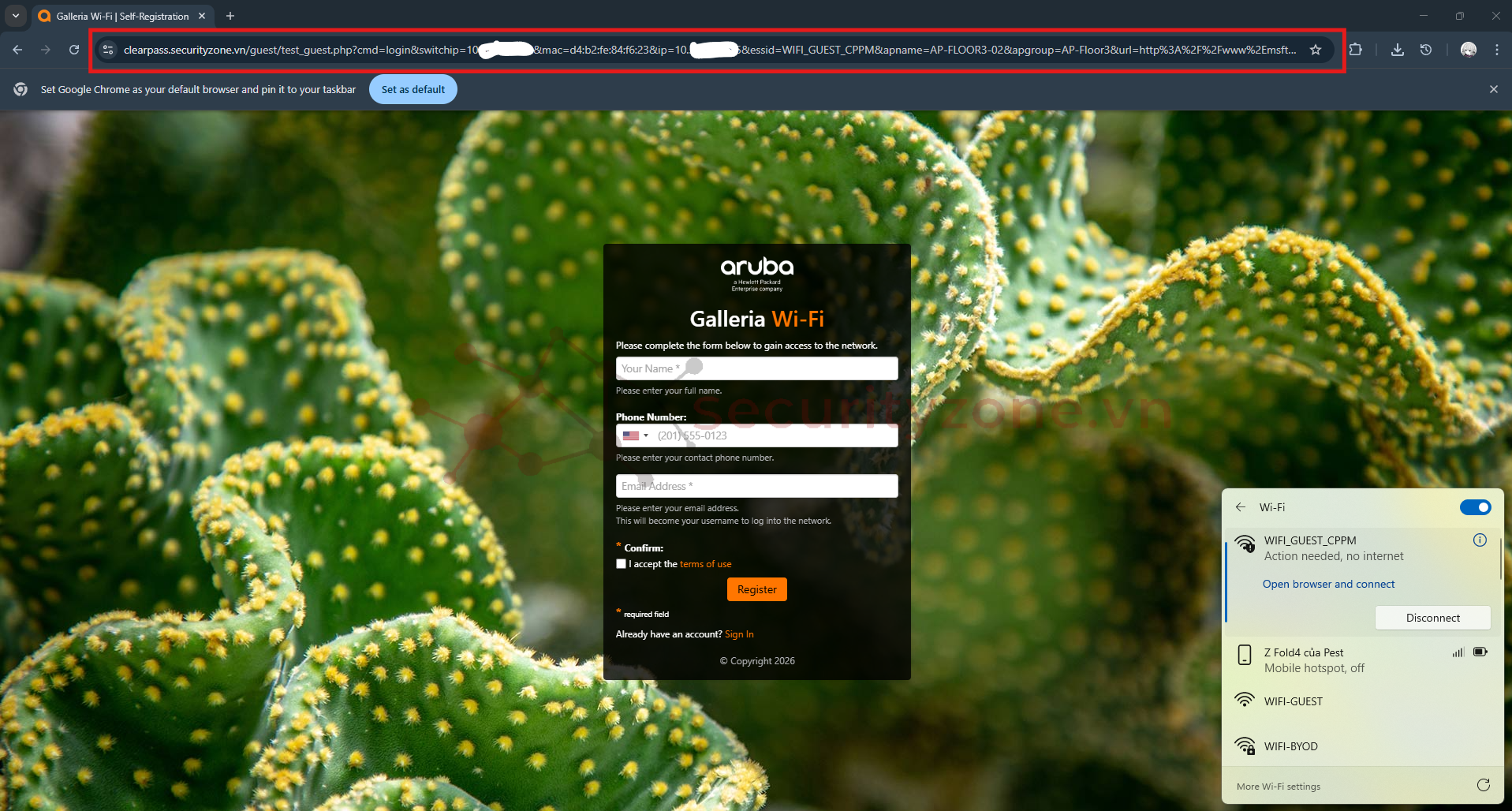

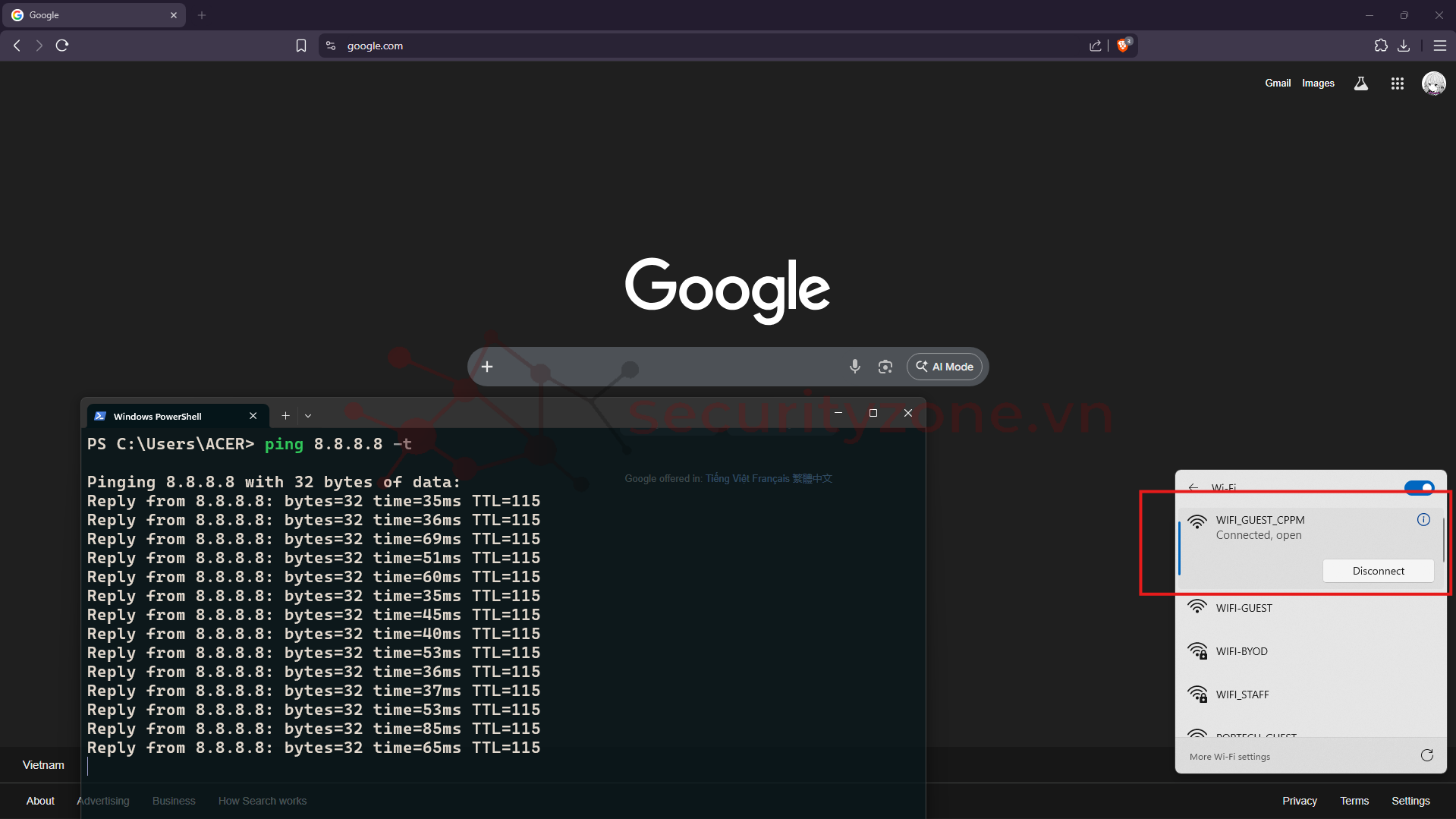

Truy cập vào WIFI Guest được mở public, người dùng sẽ không thể truy cập được mạng, nhưng vẫn có thể truy cập được đến server ClearPass.

Ngay khi truy cập vào WIFI, người dùng sẽ được redirect đến captive portal:

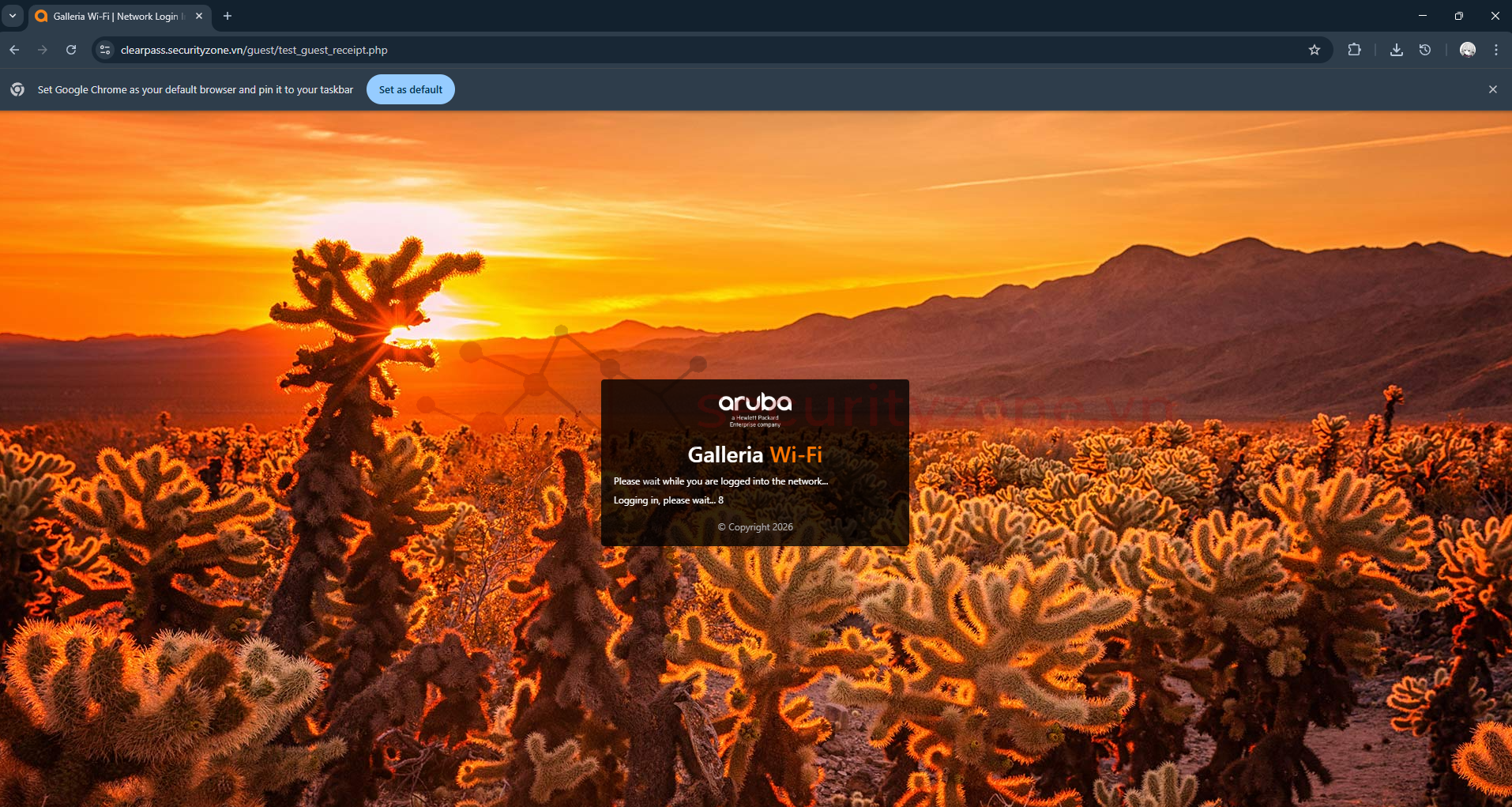

Người dùng sẽ đăng ký theo hướng dẫn để có thể truy cập vào mạng, sau đó Login vào mạng:

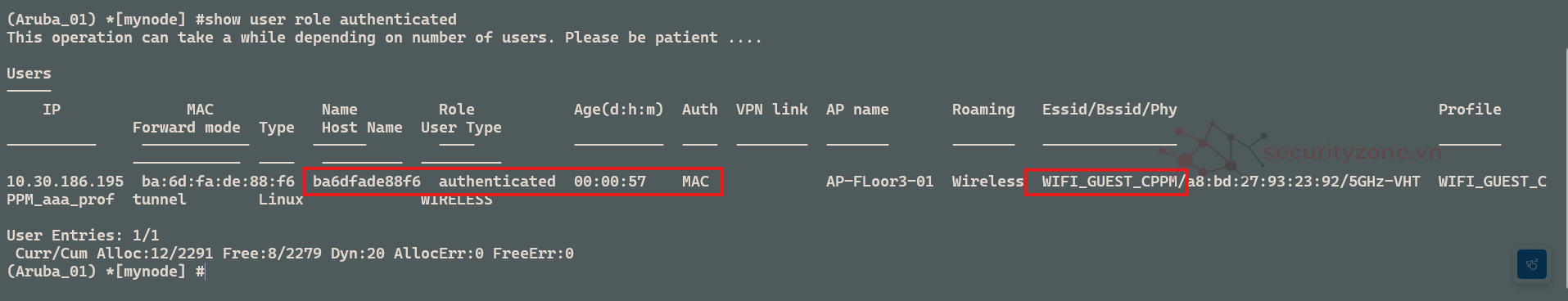

Lúc này, người dùng được re-authen lại và gán role "authenticated" và có quyền truy cập vào mạng:

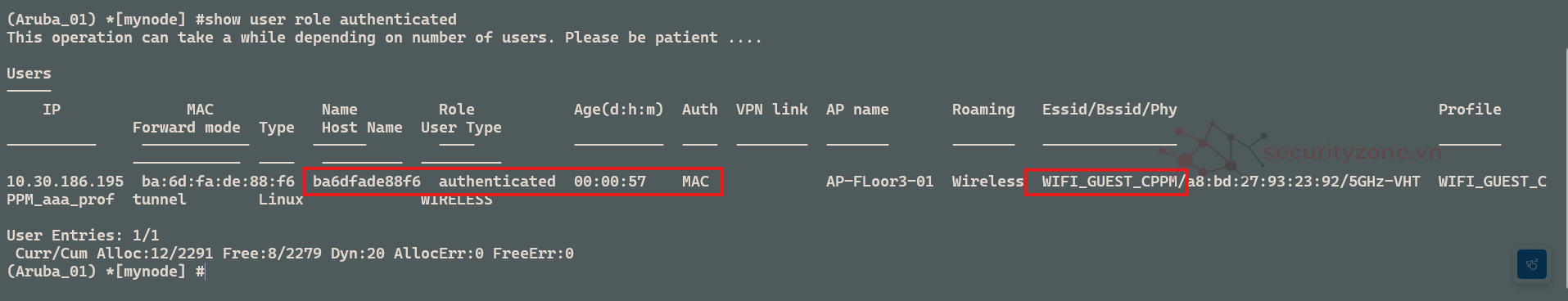

Kiểm tra user trên CLI của AMC:

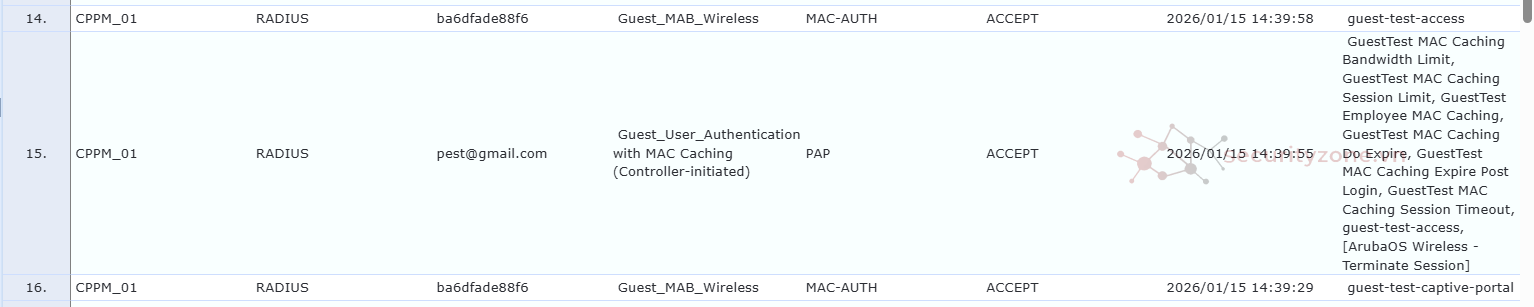

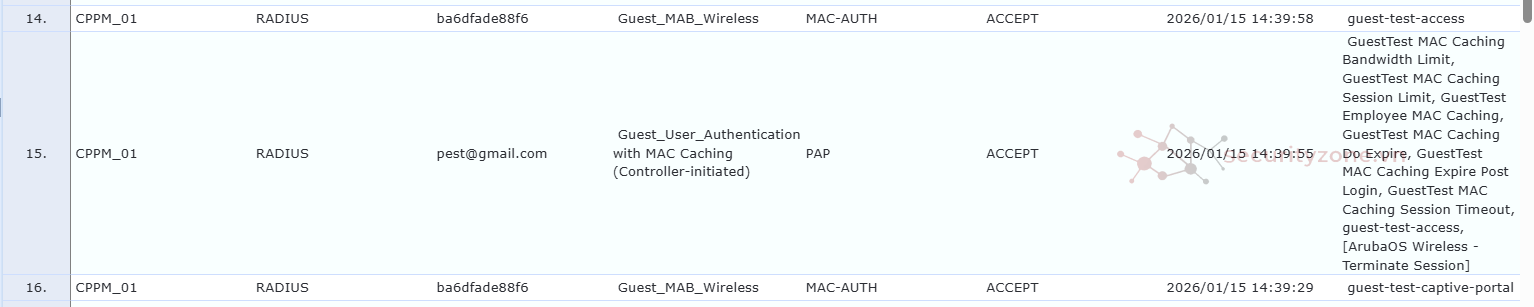

Thứ tự các request diễn ra trong quá trình guest login:

Mình cảm ơn mọi người đã theo dõi bài viết của mình !

Các tài liệu/bài viết tham khảo liên quan:

https://airheads.hpe.com/discussion/bridge-and-tunnel-mode

https://arubanetworking.hpe.com/tec...UserGuide/About ClearPass/About_ClearPass.htm

I. Cấu hình các certificate liên quan

I.1 HTTPS/RADIUS Certificate cho ClearPass

I.2 Captive Portal Certificate cho AMC

II. Cấu hình Aruba Mobility ControllerII.1 Cấu hình Interface VLAN Guest

II.2 Cấu hình Guest WLAN

II.3 Cấu hình AAA Profile

III. Cấu hình Aruba ClearPassIII.1 Self-Registration Page

III.2 Service Templates & Wizards

III.3 MAB Service

III.4 Guest Authentication Service

IV. TestingI. Cấu hình các certificate liên quan

I.1 HTTPS/RADIUS Certificate cho ClearPass

Truy cập đến ClearPass Policy Manager > Administration > Certificates > Certificate Store, sau đó disable HTTPS(ECC) Certificates:

Sau đó chọn "Import Certificates" và import cert hợp lệ với 2 Usage:

- HTTPS(RSA) Server Certificate

- RADIUS/EAP Server Certificate

Kết quả hiển thị sau khi import certificate thành công:

Lúc này, có thể truy cập dns của server clearpass mà không còn hiển thị warning:

I.2 Captive Portal Certificate cho AMC

Truy cập AMC > Configuration > System > Certificate, sau đó bấm vào dấu "+" và thêm certificate vào:

Certificate sau khi upload:

Kế đến ta cần áp dụng cert này vào captive portal web, truy cập vào Configuration > Profiles > Other Profiles > Web Server Configuration, tại mục "Captive Portal Certificate" chọn certificate vừa thêm vào:

Kiểm tra lại trên CLI của AMC:

II. Cấu hình Aruba Mobility Controller

II.1 Cấu hình Interface VLAN Guest

Từ AMC, truy cập đến Configuration > Interface > VLAN sau đó tạo 1 VLAN cho Guest.

- Tại đây, cần phải cấu hình 1 IP cho Controller trên VLAN này. Vì Captive Portal là L3 Authentication nên client và controller cần phải giao tiếp được để có thể giúp client redirect được đến captive portal.

II.2 Cấu hình Guest WLAN

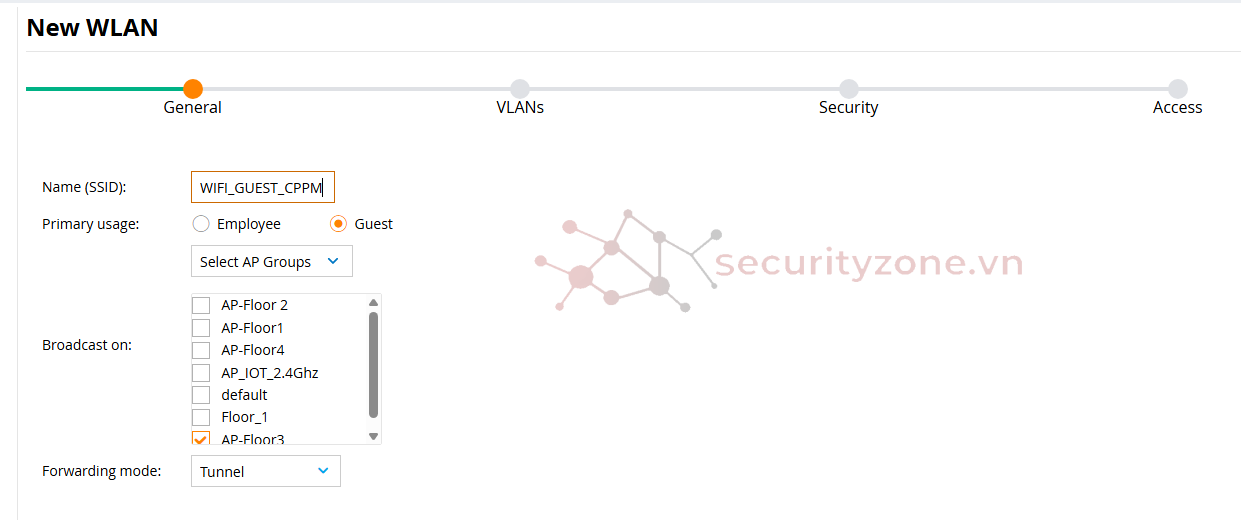

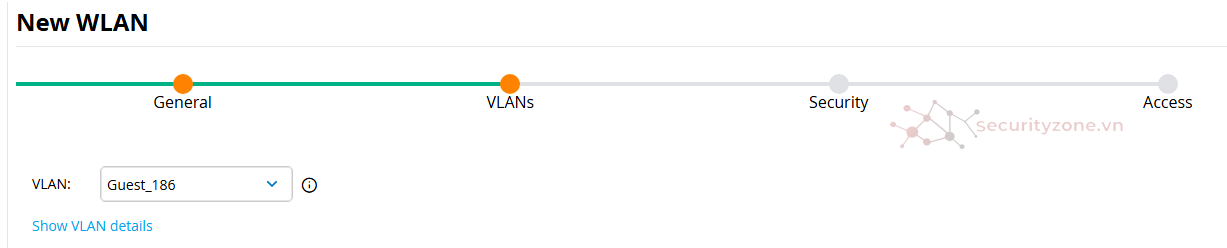

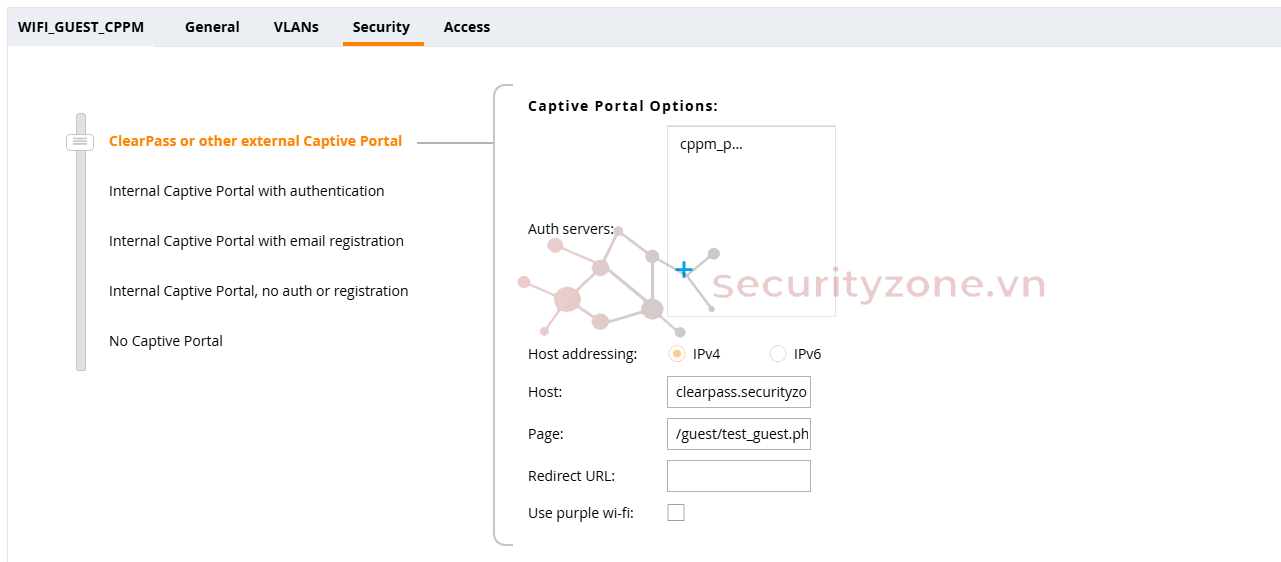

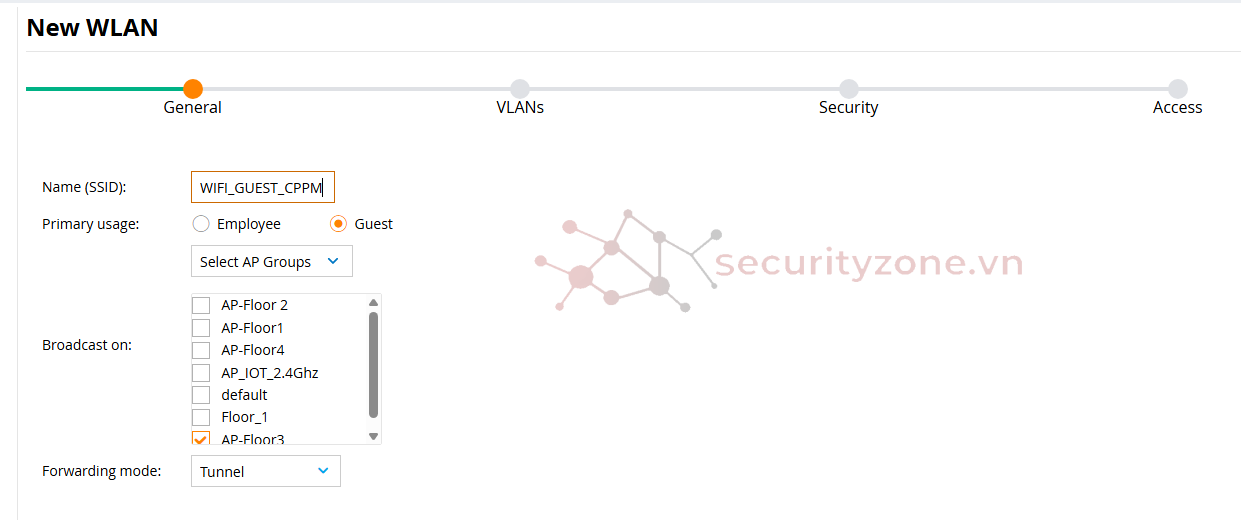

Từ AMC, truy cập đến Configuration > WLAN, sau đó thêm WLAN mới, cấu hình các bước như sau:

- General:

- Điền tên cho SSID

- Primary Usage: Guest

- Forwarding mode: nên dùng Tunnel thay vì các mode khác.

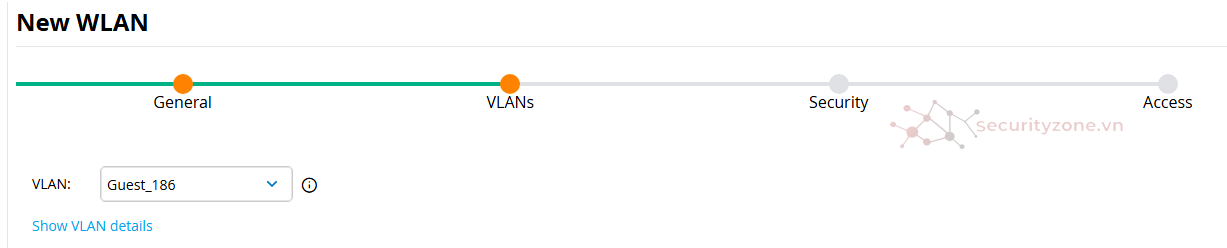

- VLANs: Chọn VLAN sử dụng cho SSID này

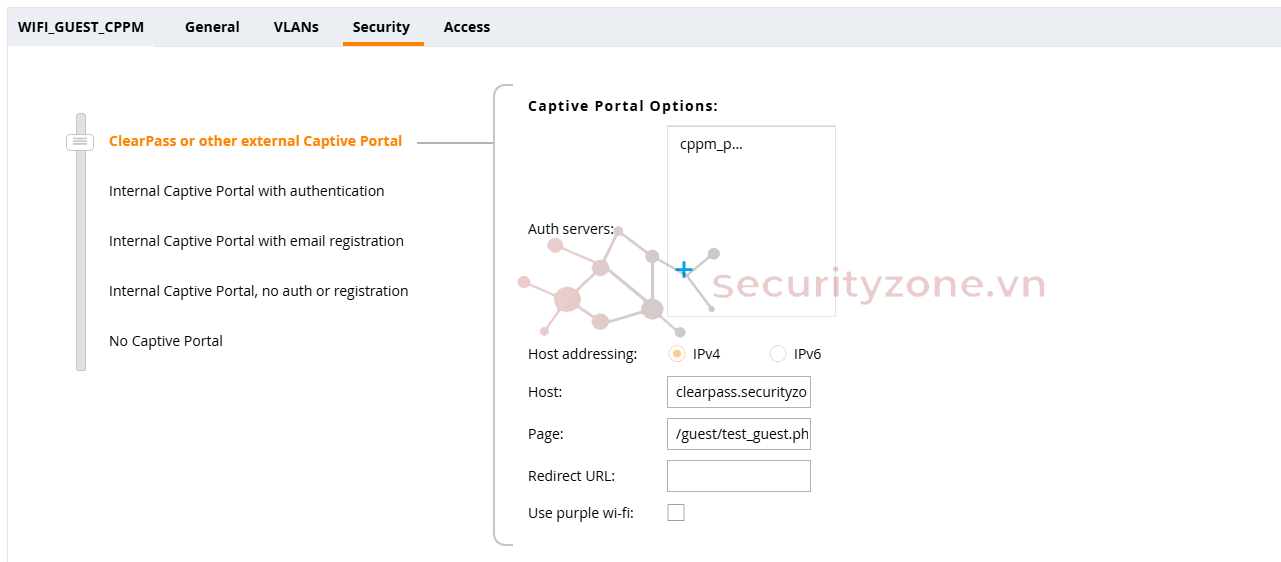

- Security: chọn "ClearPass or other external Captive Portal"

- Auth servers: Thêm và chọn server ClearPass dùng để xác thực

- Host Addressing: IPv4

- Host: điền tên miền của ClearPass

- Page: url của Page Self-Registrations trong ClearPass

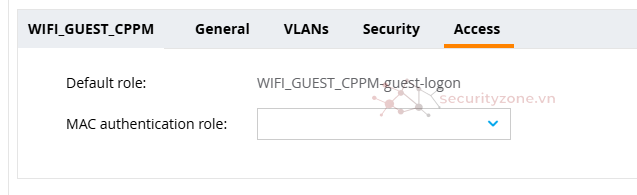

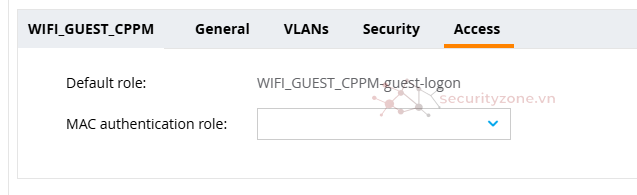

- Default Role: Role mặc định được gán khi user kết nối vào WLAN

II.3 Cấu hình AAA Profile

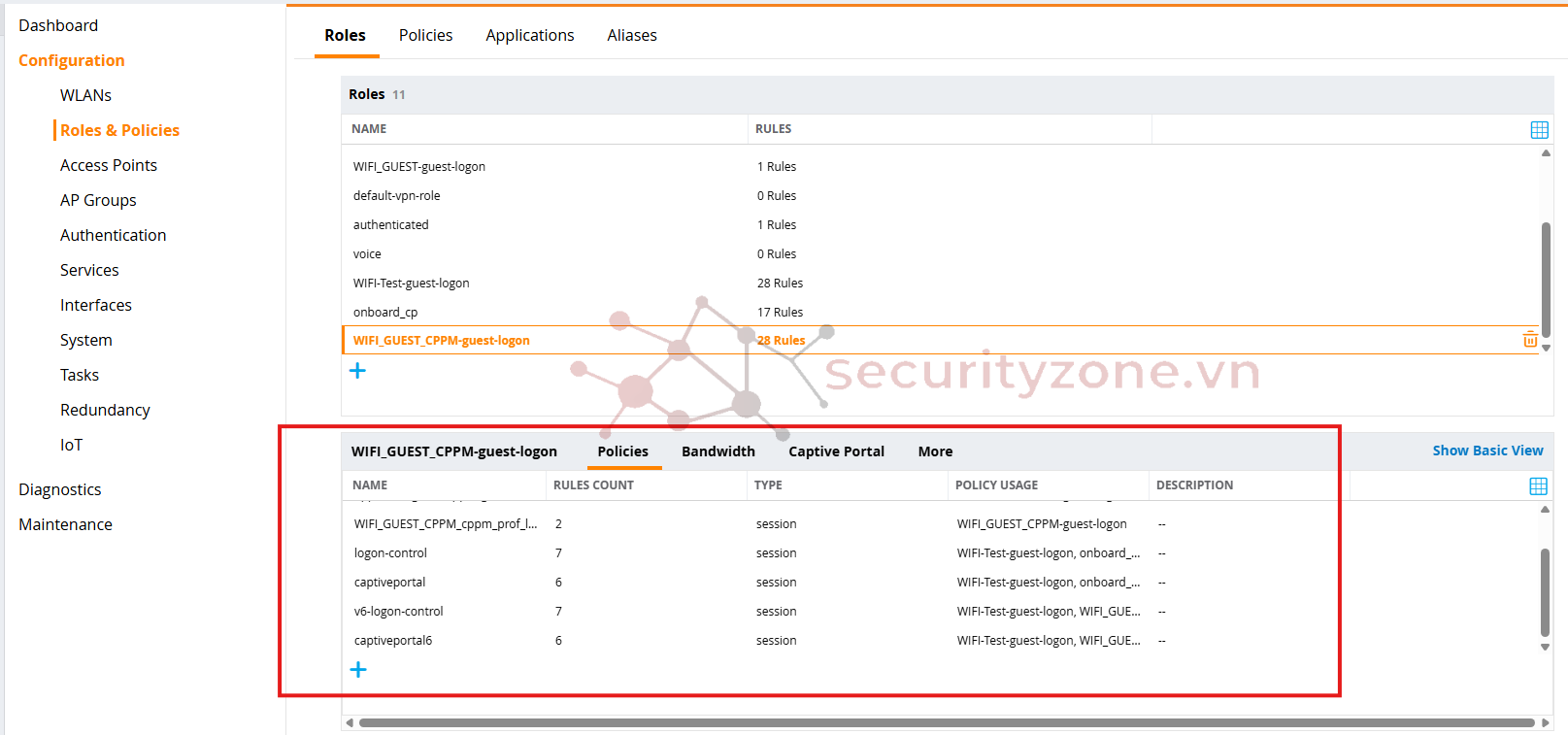

Truy cập đến Configuration > Roles & Policies > Roles, kiểm tra rule có trong default role được tạo ở trên, đảm bảo role này phải có đủ các default policy/rule để quá trình redirect captive portal có thể hoạt động mượt mà.

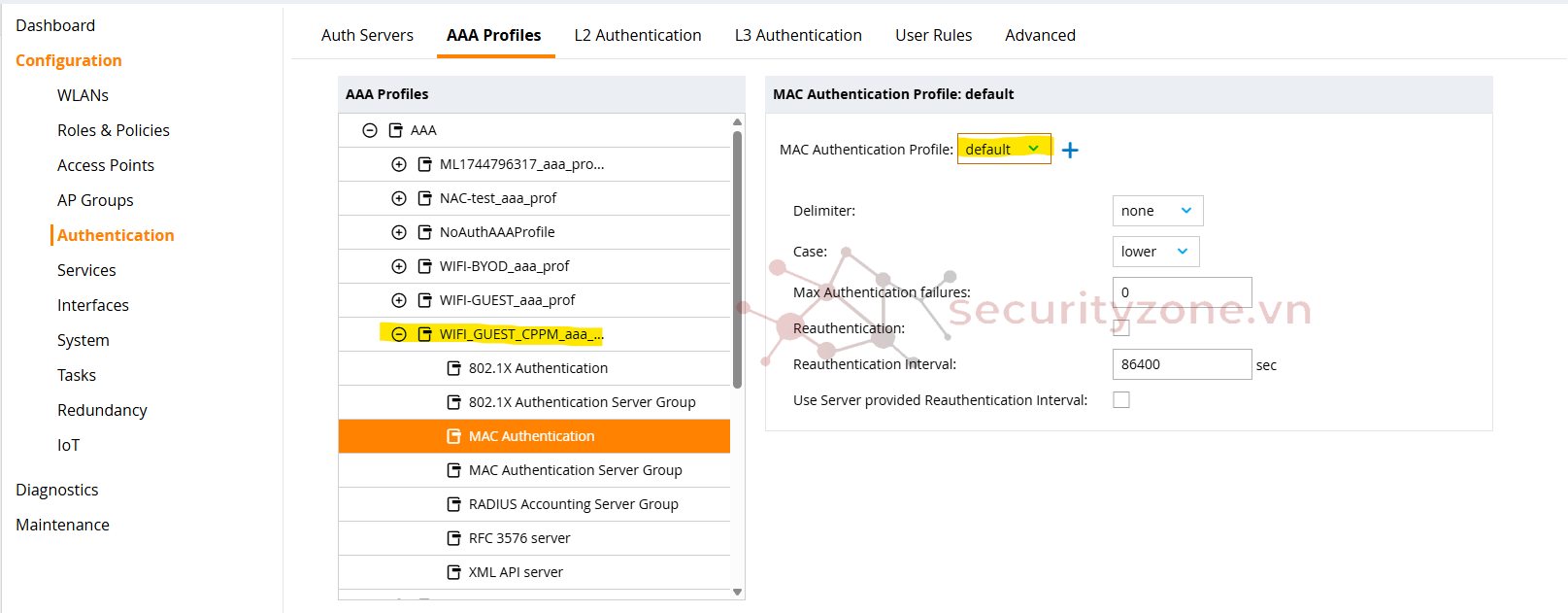

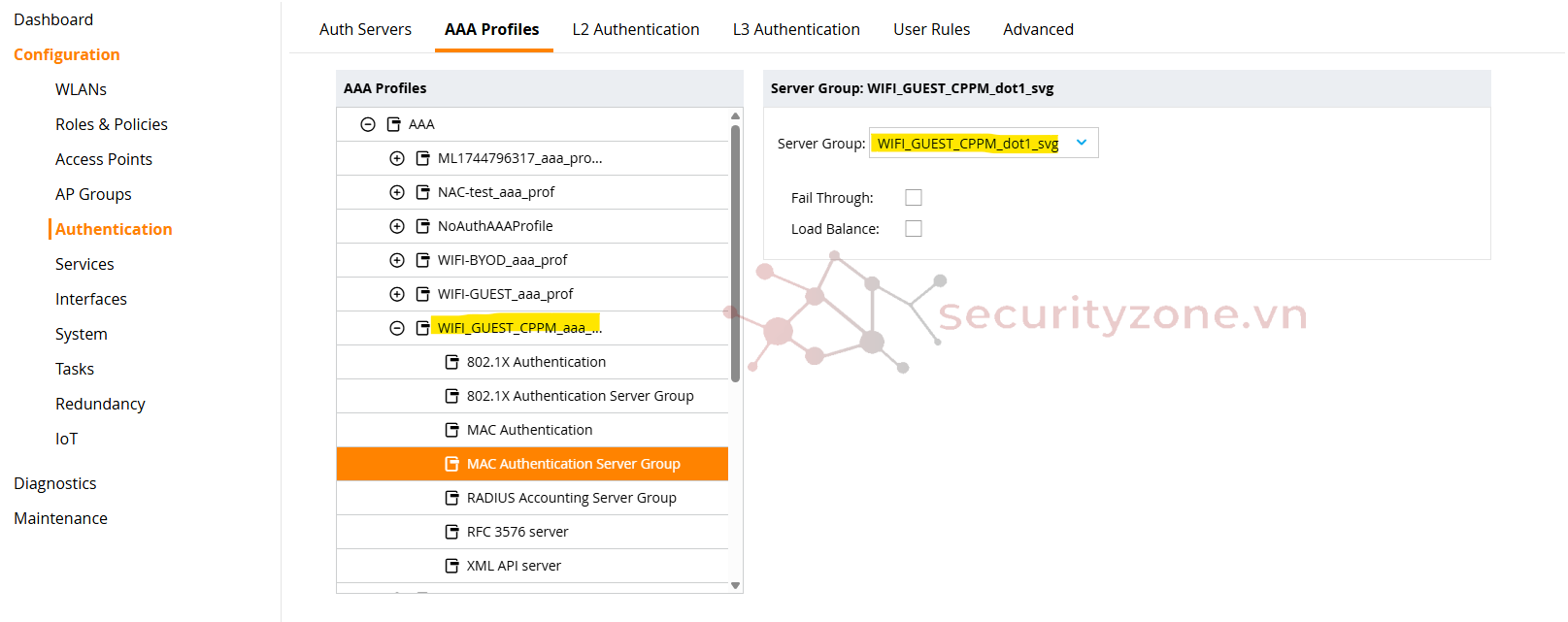

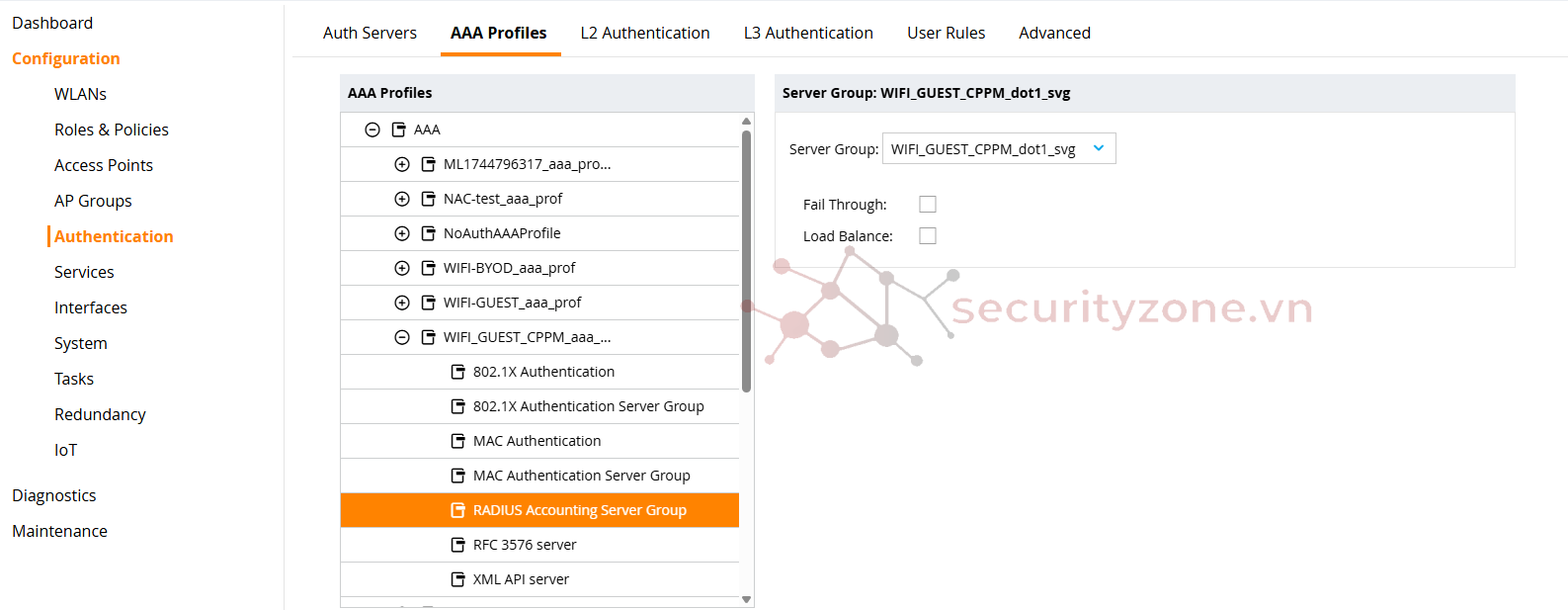

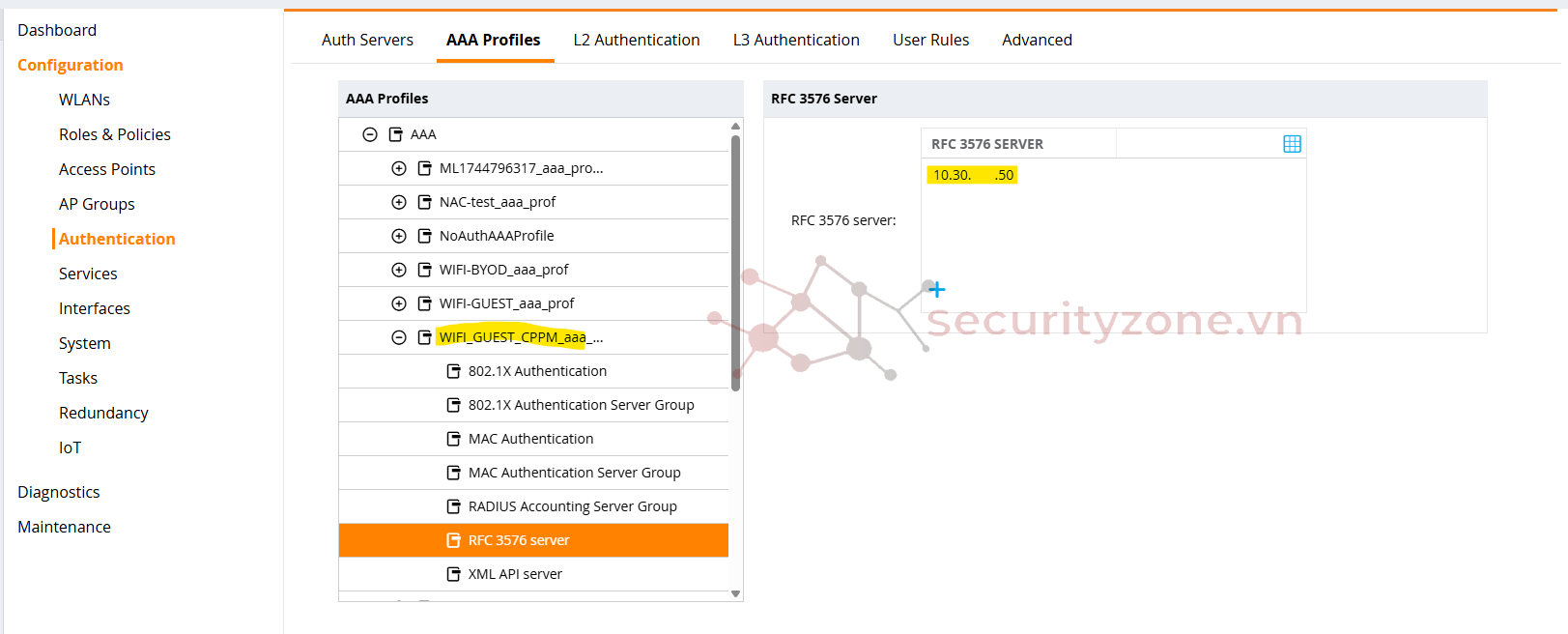

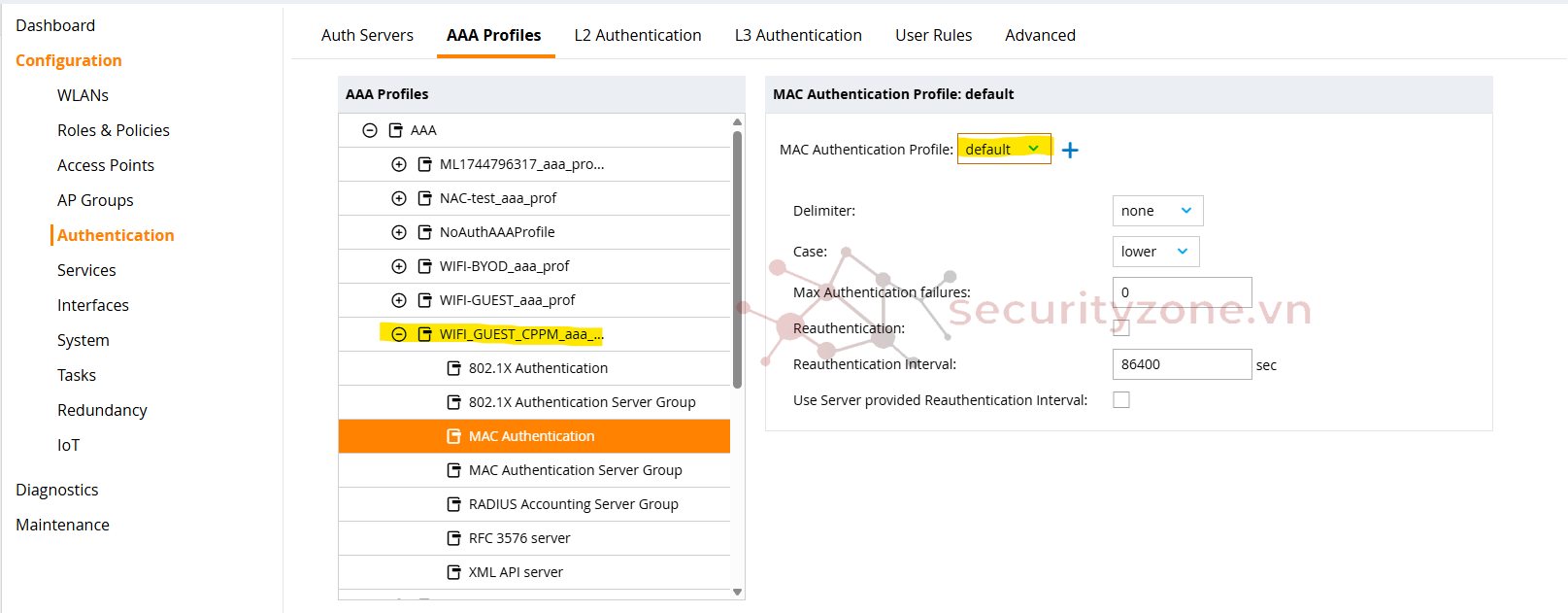

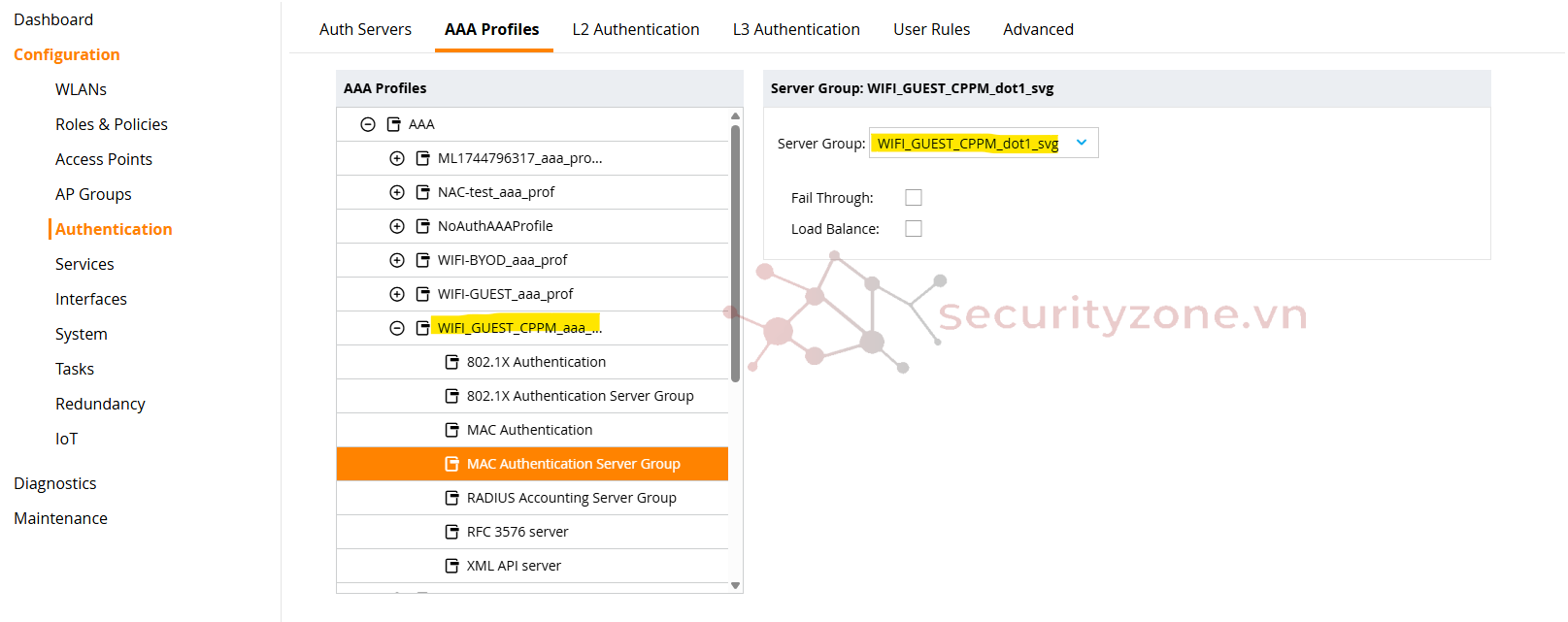

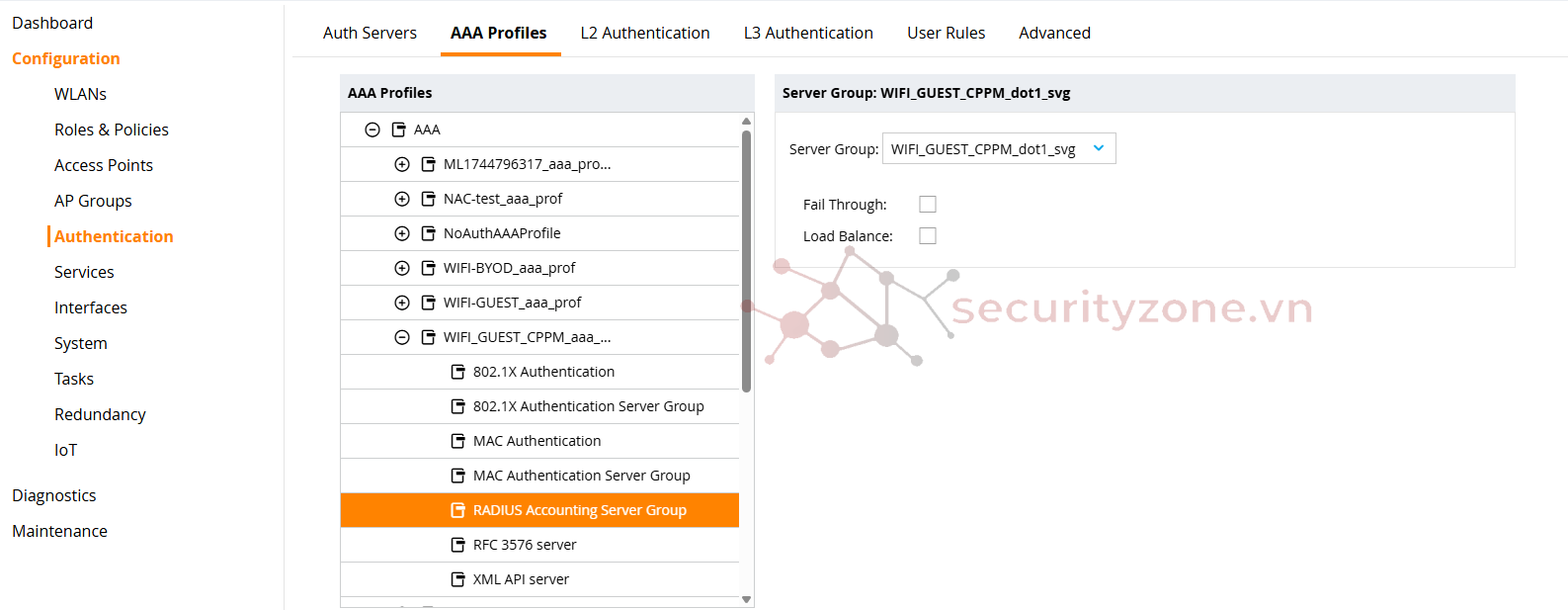

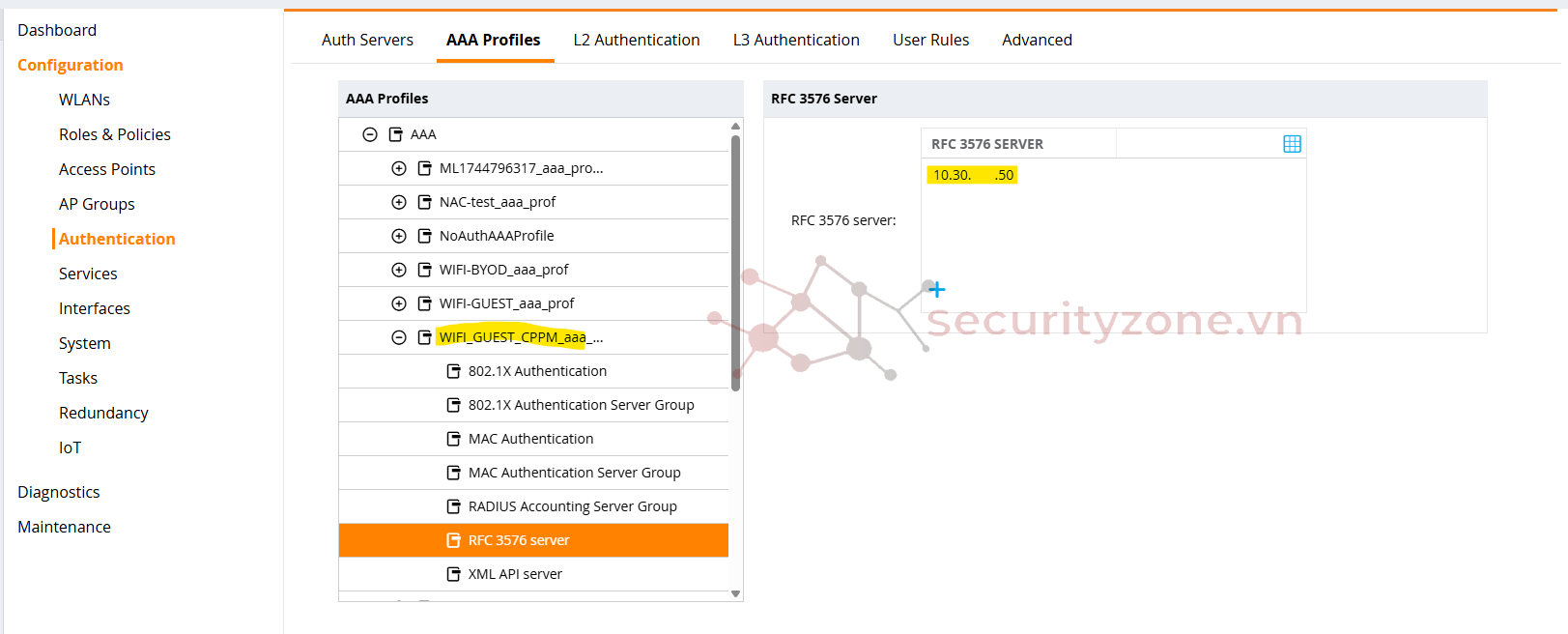

Tiếp đến ta cấu hình AAA Profiles cho SSID vừa tạo trên, truy cập đến Configuration > Authentication > AAA Profiles, chọn profile của SSID trên:

- MAC Authentication:

- MAC Authentication Server Group:

- RADIUS Accounting Server Group:

- RFC 3576 Server: chọn IP của Server ClearPass để có thể thực hiện các CoA khi cần

III. Cấu hình Aruba ClearPass

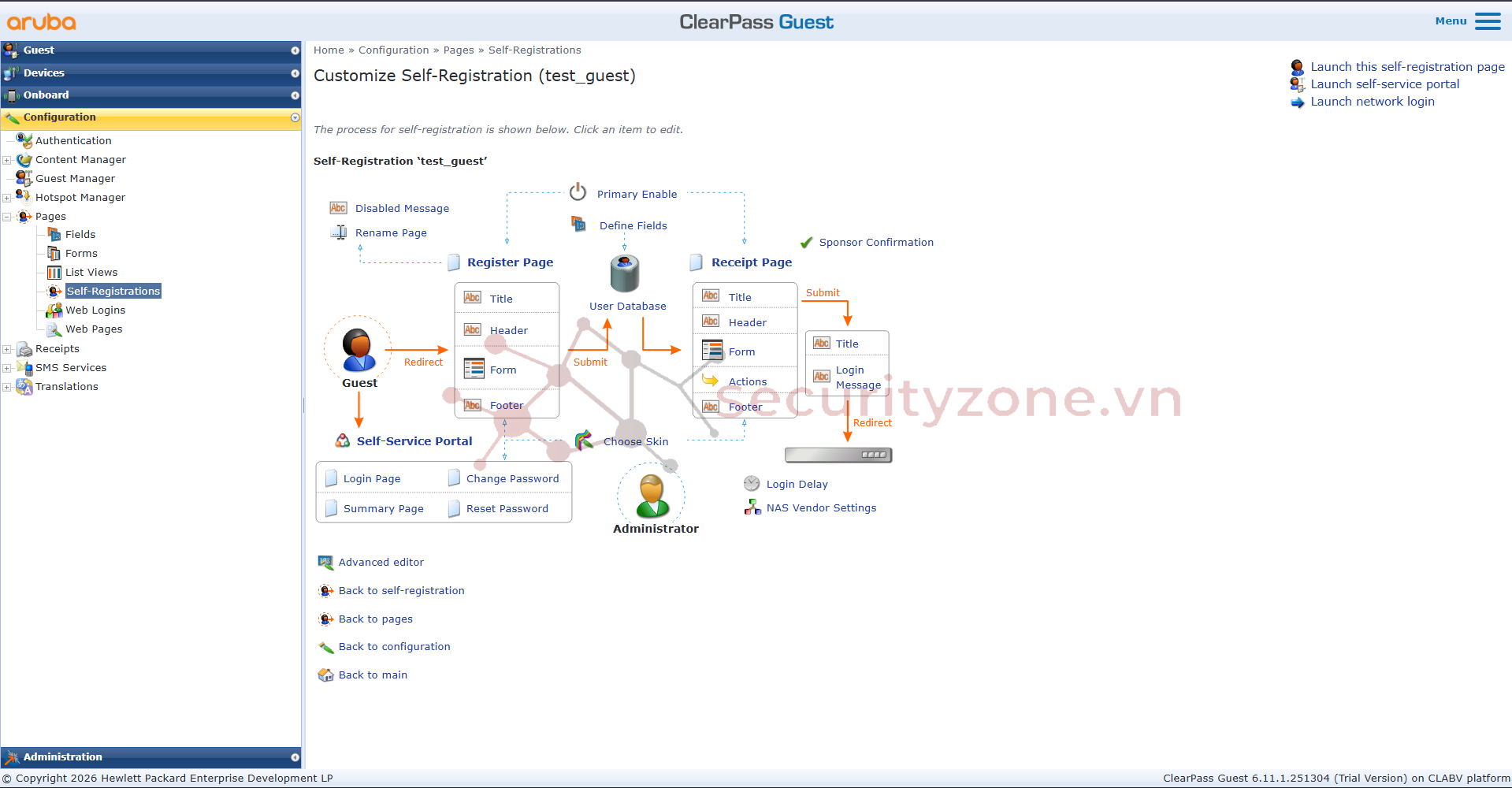

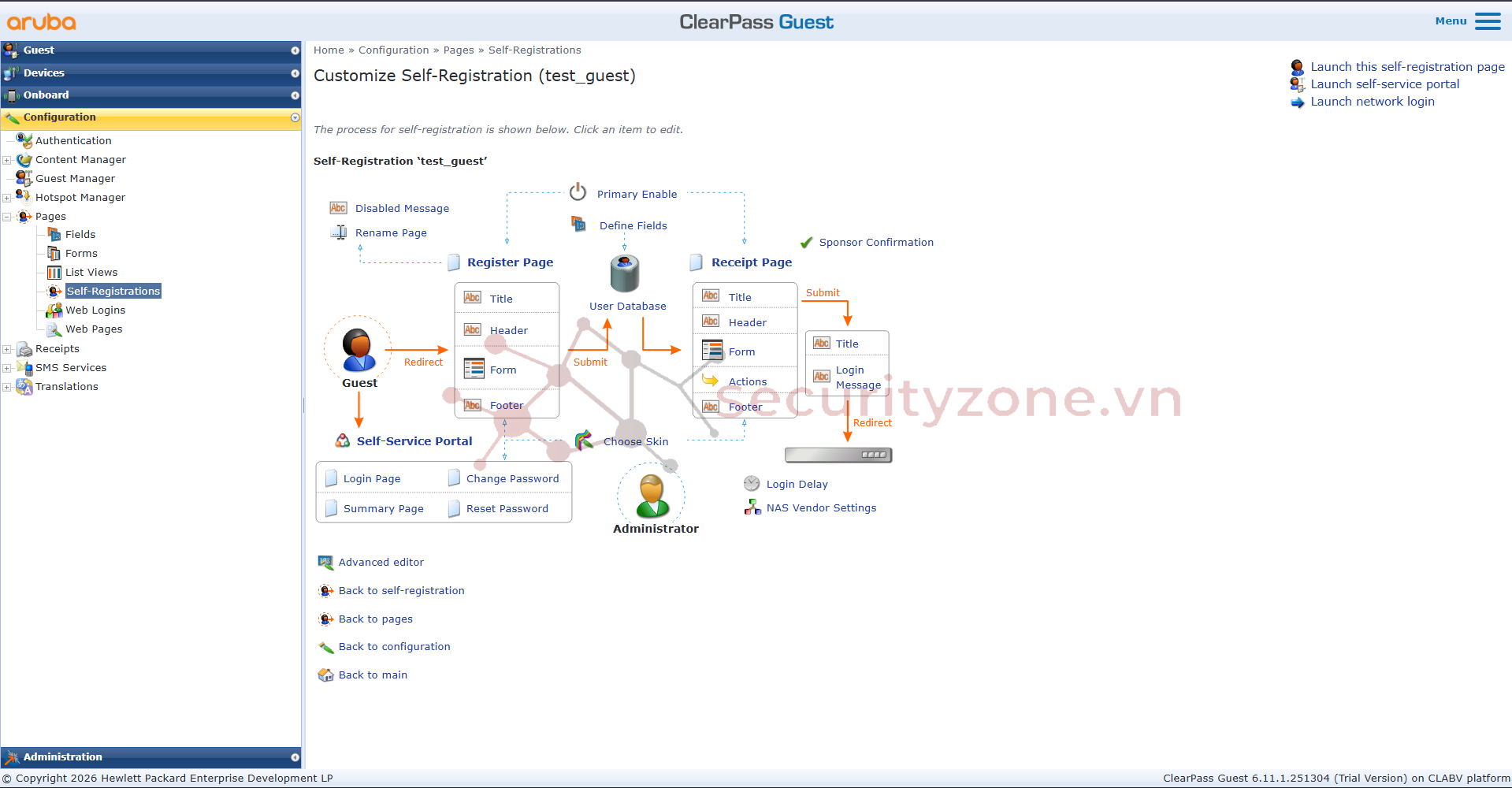

III.1 Self-Registration Page

Chi tiết cách cấu hình mọi người có thể xem lại ở bài viết cũ tại đây.

Tuy nhiên sẽ có chút khác biệt, tại phần cấu hình "NAS Vendor Settings" > Login Method, ở đây mình dùng "Controller-initiated" thay vì "Server-initiated".

- Tại mục Address, điền fqdn của Controller sau khi thêm certificate vào:

III.2 Service Templates & Wizards

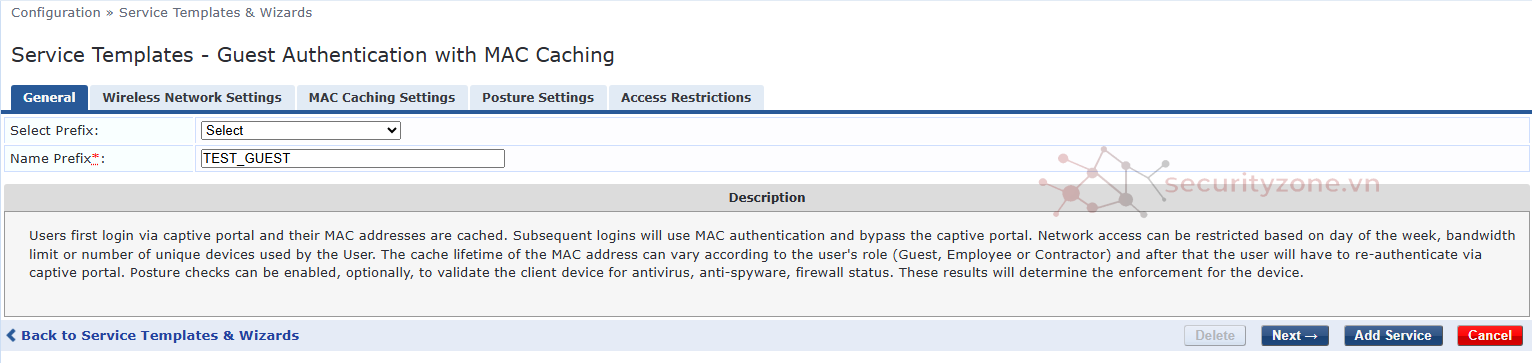

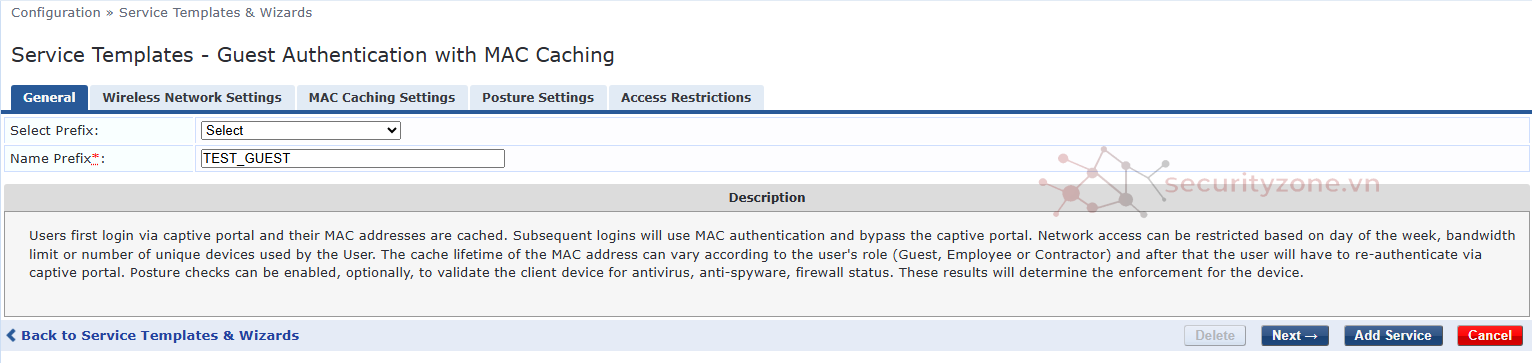

Để có thể cấu hình các service liên quan nhanh chóng, ta sử dụng template wizard, truy cập đến CPPM > Service Templates & Wizards, sau đó chọn template "Guest Authentication with MAC Caching":

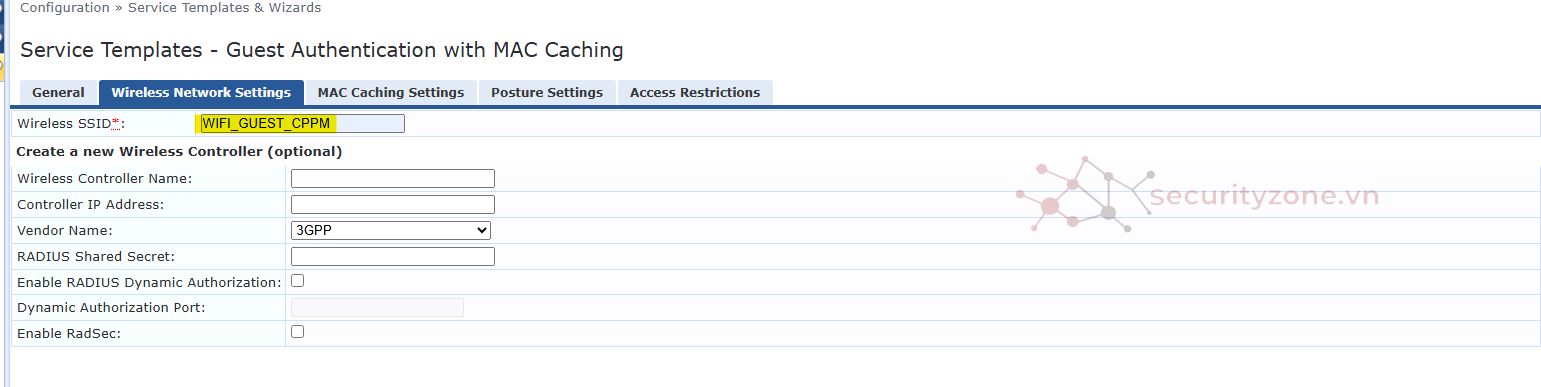

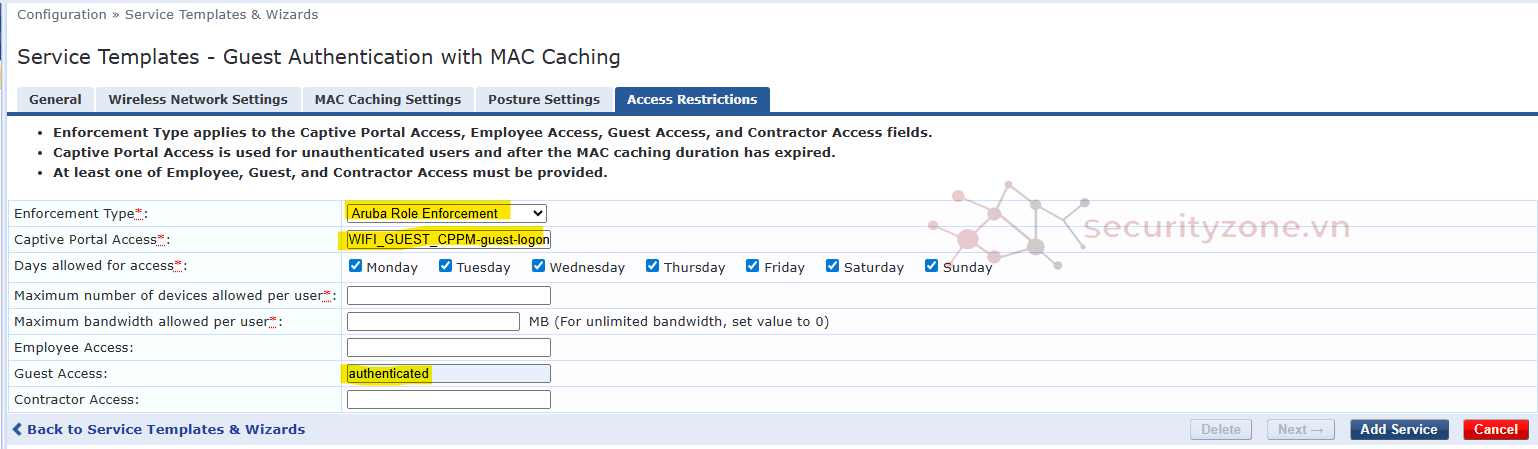

Sau đó cấu hình lần lượt các phần:

- General:

- Wireless Network Settings: Điền tên SSID mà service này áp dụng

- Access Restrictions: Điền role captive portal và role sau khi đăng ký thành công (access)

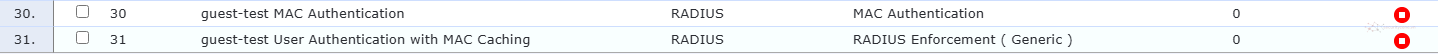

Sau khi cấu hình xong, 2 Service và các Enforcement liên quan sẽ được tạo:

- MAC Authentication

- Guest Authentication trên captive portal với RADIUS

III.3 MAB Service

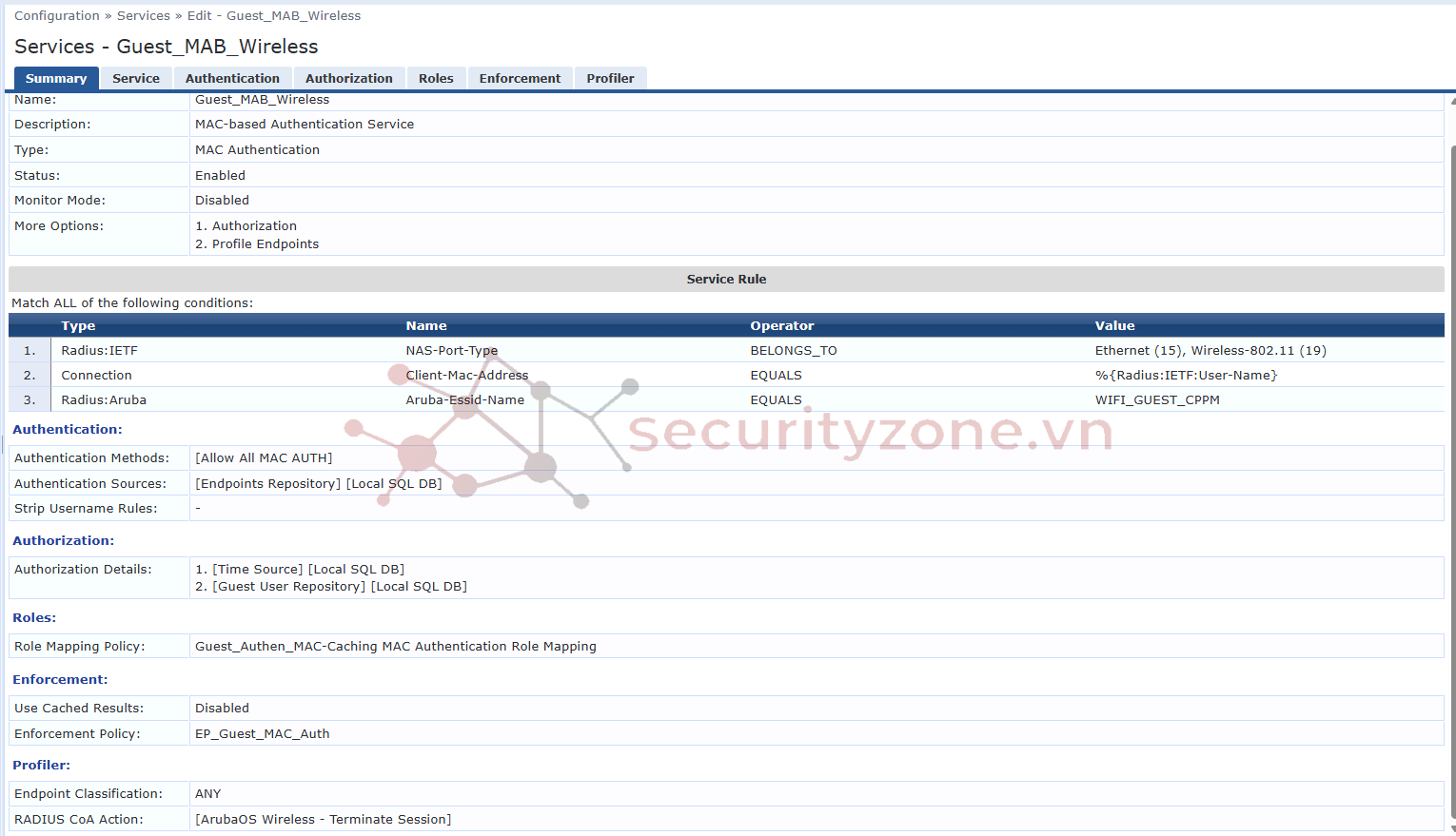

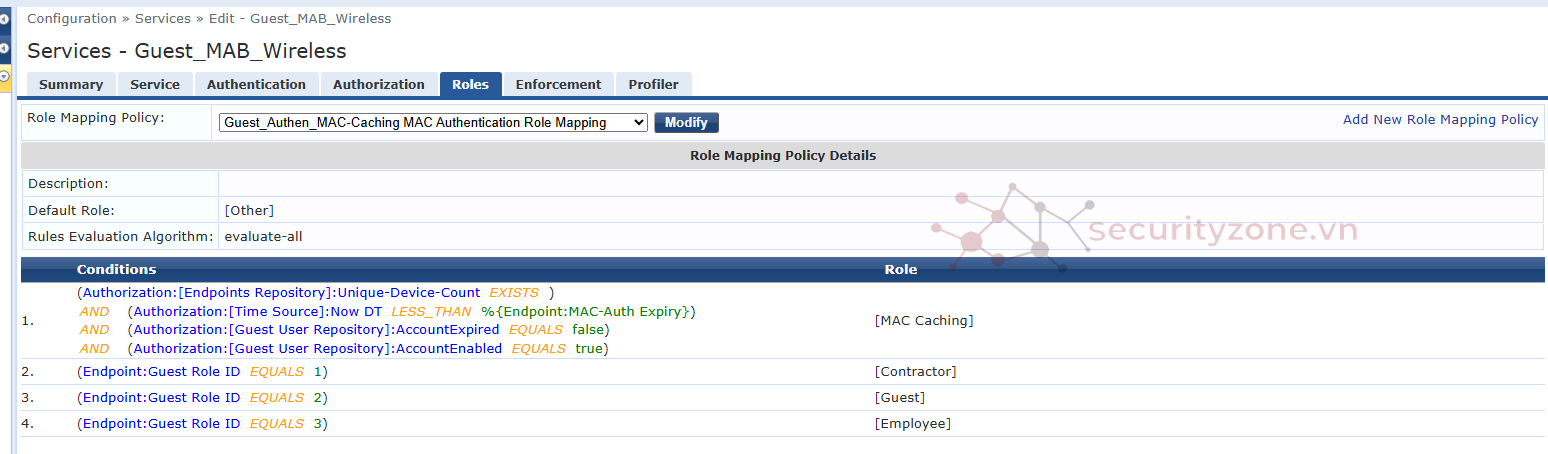

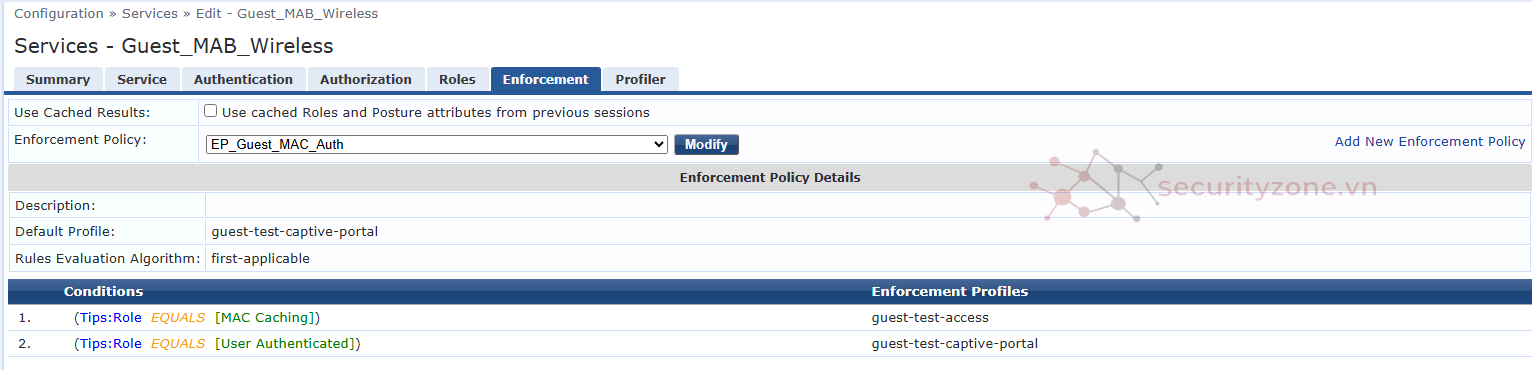

Chỉnh sửa Service MAC Authentication vừa tạo cho phù hợp:

- Summary:

- Roles:

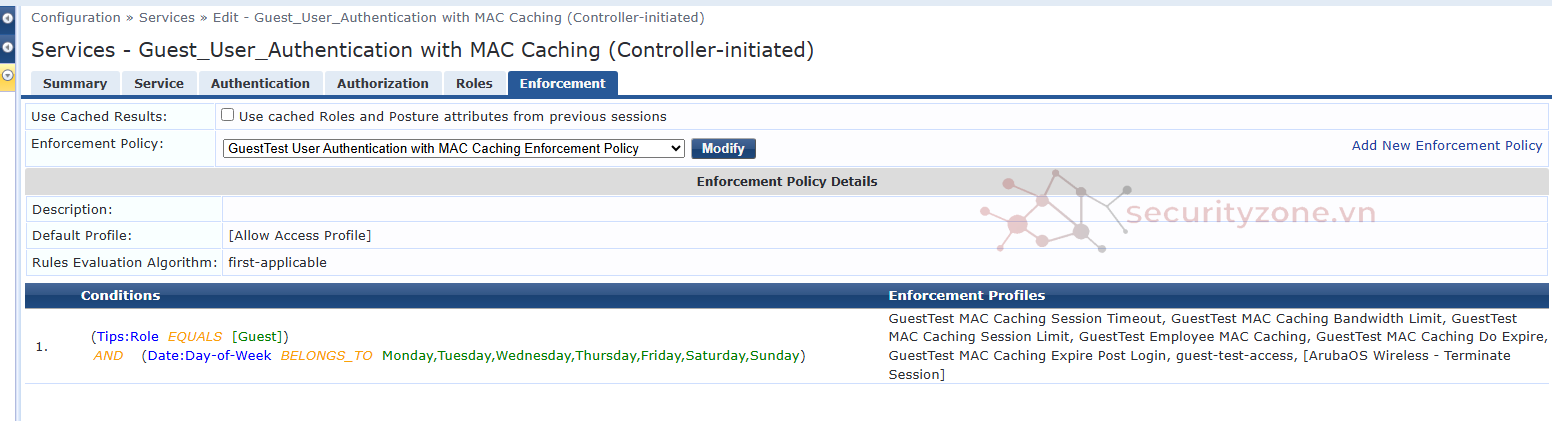

- Enforcement:

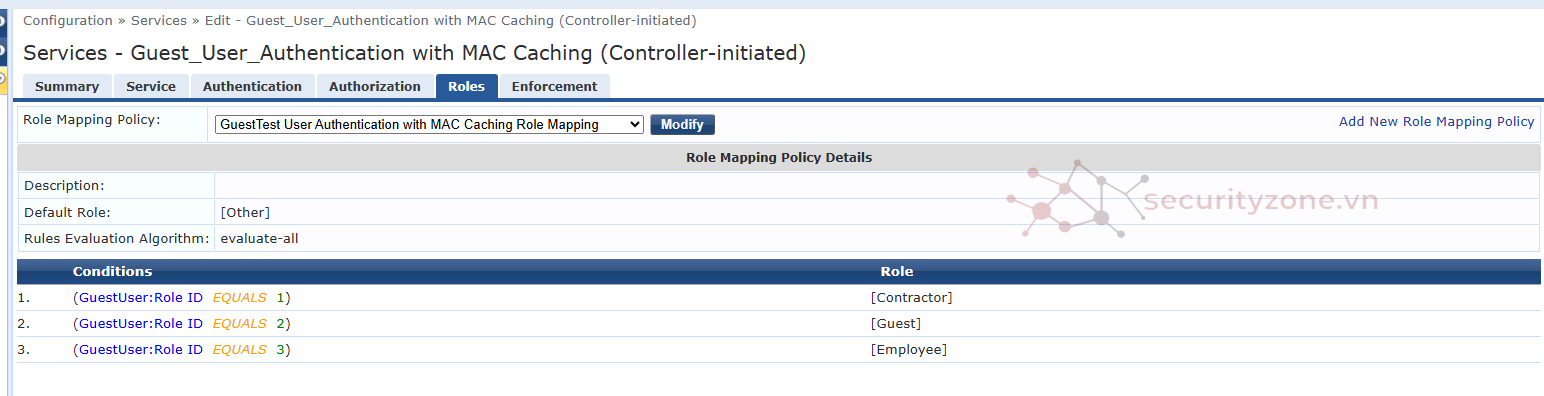

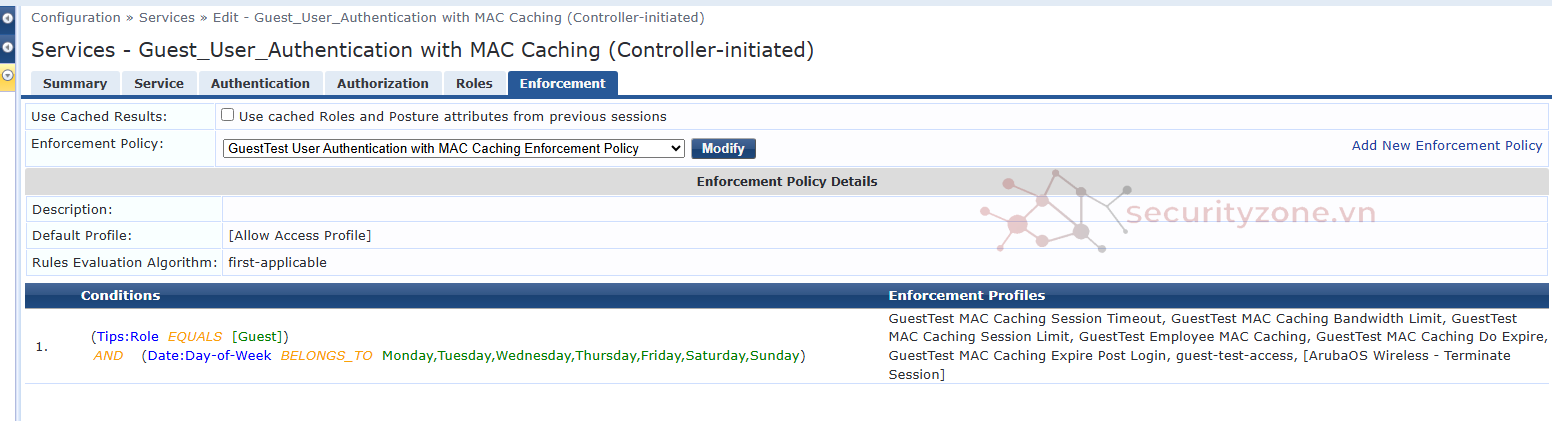

III.4 Guest Authentication Service

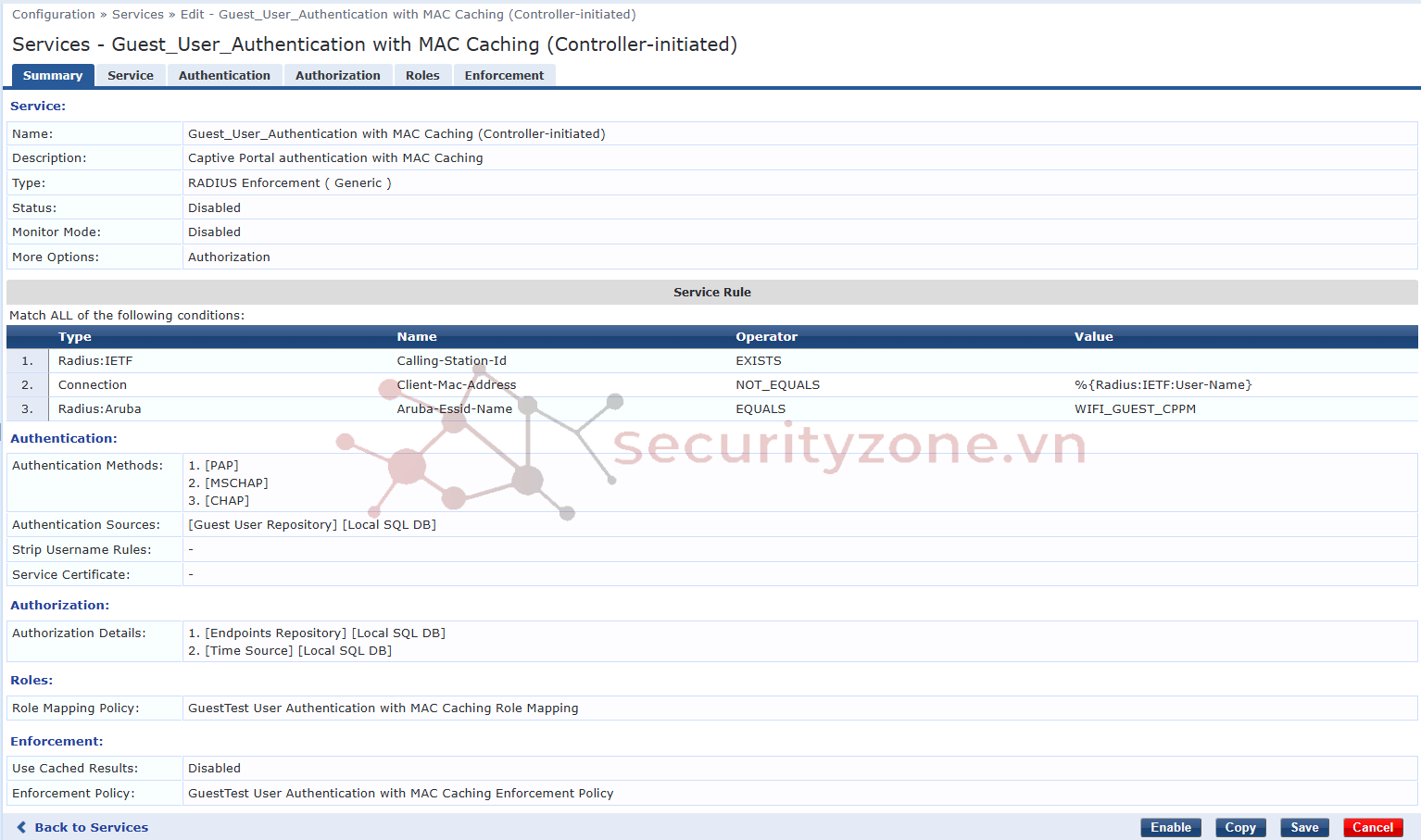

Cấu hình Service RADIUS Guest Authentication cho phù hợp:

- Summary:

- Roles:

- Enforcement:

IV. Testing

Truy cập vào WIFI Guest được mở public, người dùng sẽ không thể truy cập được mạng, nhưng vẫn có thể truy cập được đến server ClearPass.

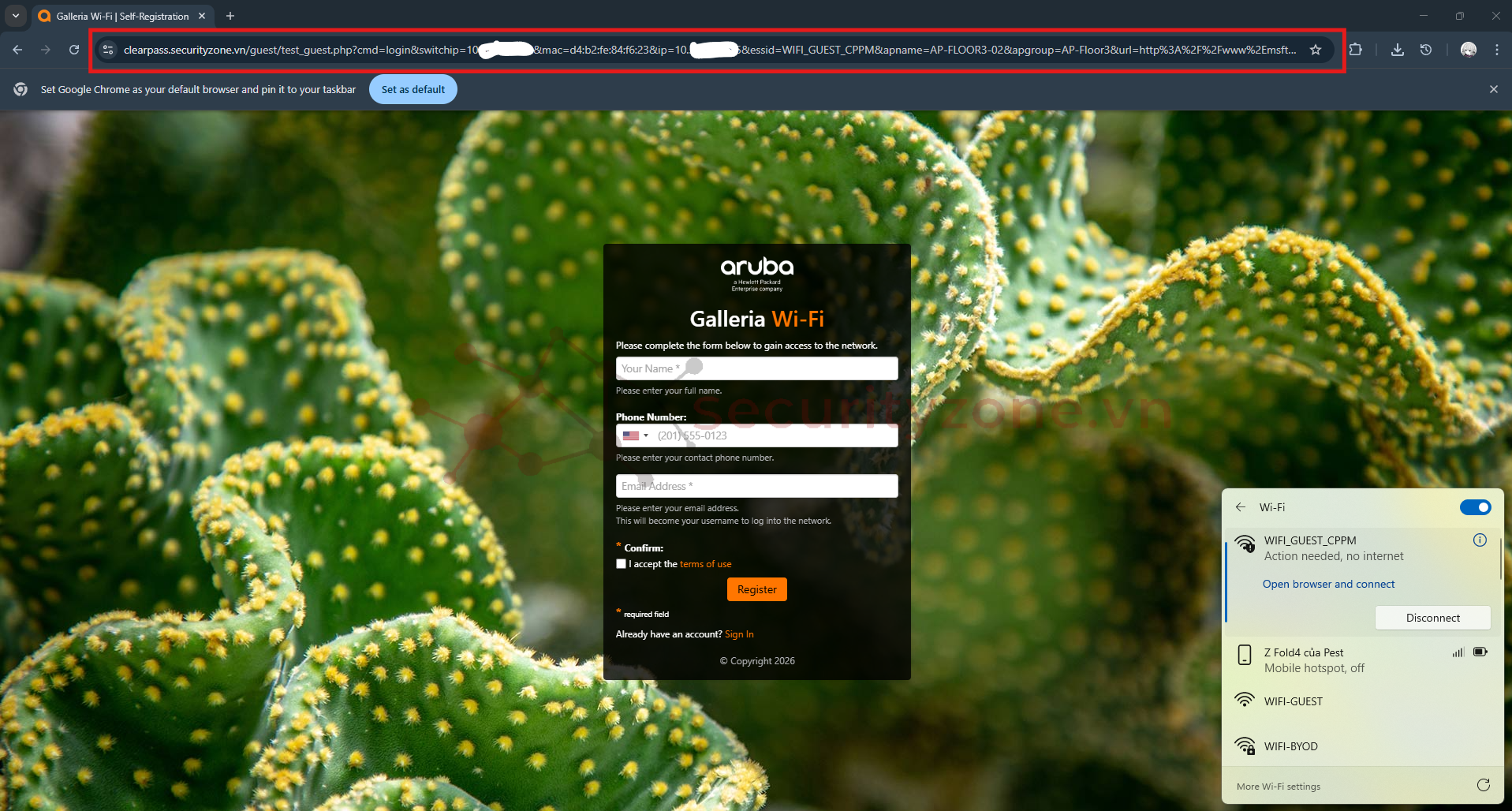

Ngay khi truy cập vào WIFI, người dùng sẽ được redirect đến captive portal:

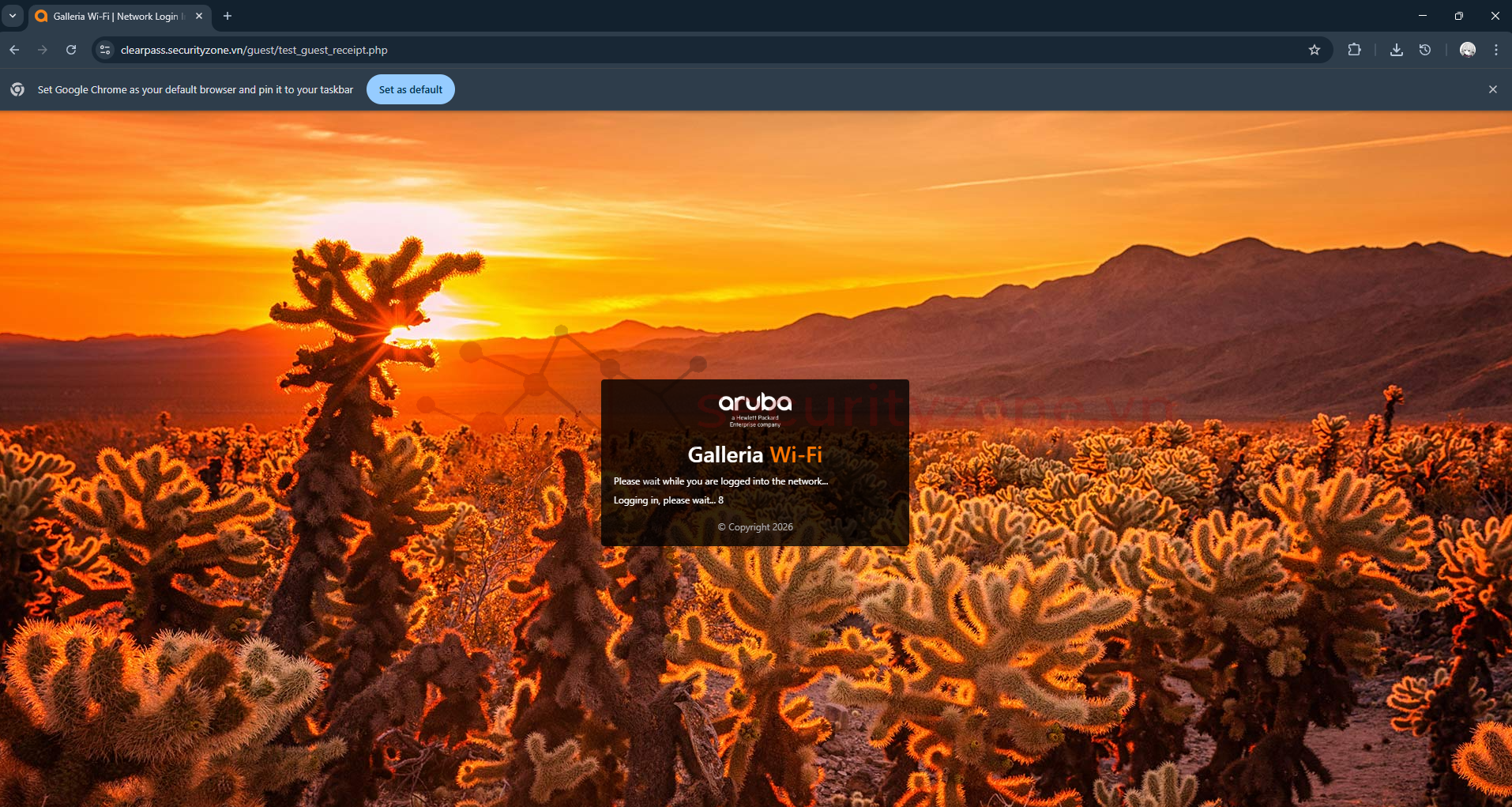

Người dùng sẽ đăng ký theo hướng dẫn để có thể truy cập vào mạng, sau đó Login vào mạng:

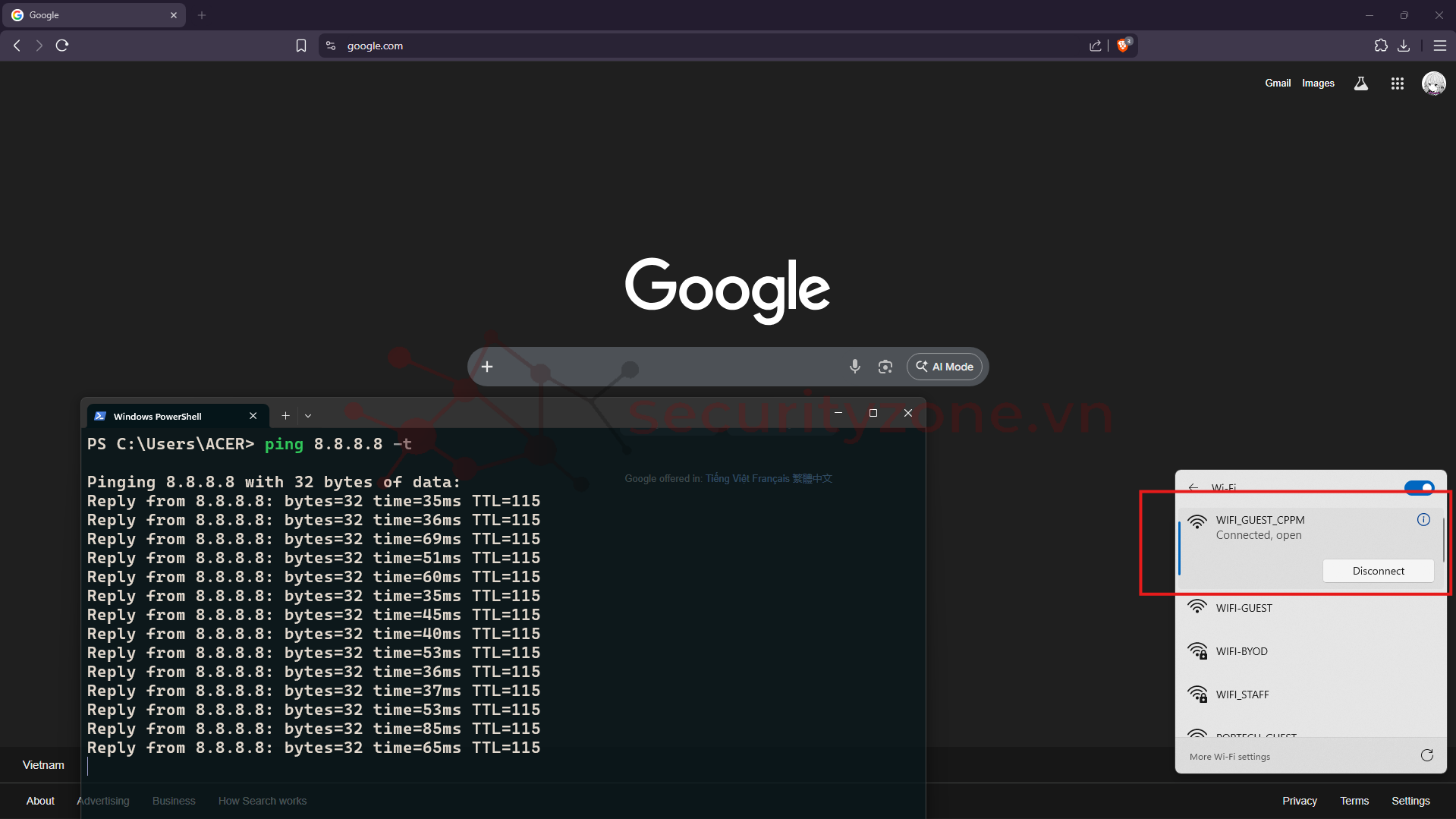

Lúc này, người dùng được re-authen lại và gán role "authenticated" và có quyền truy cập vào mạng:

Kiểm tra user trên CLI của AMC:

Thứ tự các request diễn ra trong quá trình guest login:

Mình cảm ơn mọi người đã theo dõi bài viết của mình !

Các tài liệu/bài viết tham khảo liên quan:

https://airheads.hpe.com/discussion/bridge-and-tunnel-mode

https://arubanetworking.hpe.com/tec...UserGuide/About ClearPass/About_ClearPass.htm

Đính kèm

Bài viết liên quan

Bài viết mới