Trong mô hình TCP/IP, tầng Network Access (Layer 2) đóng vai trò quan trọng trong việc truyền dữ liệu giữa các thiết bị trong cùng một mạng LAN. Tại đây, địa chỉ Layer 2 (MAC Address) được sử dụng để định danh duy nhất từng thiết bị, giúp các gói tin được chuyển tiếp chính xác dựa trên cơ chế switching. Switch là thiết bị hoạt động chủ yếu ở Layer 2, sử dụng bảng MAC Address Table để quyết định đường đi của các frame, từ đó tối ưu hóa hiệu suất mạng.

Để nâng cao tính linh hoạt và bảo mật, công nghệ VLAN cho phép phân chia một mạng vật lý thành nhiều mạng logic độc lập. Các cổng trên Switch có thể hoạt động ở chế độ Access hoặc Trunking

Trong bài viết này, chúng ta sẽ tìm hiểu sâu hơn về Layer 2 Addressing, nguyên lý hoạt động của Switch, cách thức triển khai VLAN, và sự khác biệt giữa các chế độ Access và Trunking trong mô hình TCP/IP.

II. Hoạt Động Của Switch

III. VLAN (Virtual LAN)

IV. Access và Trunk

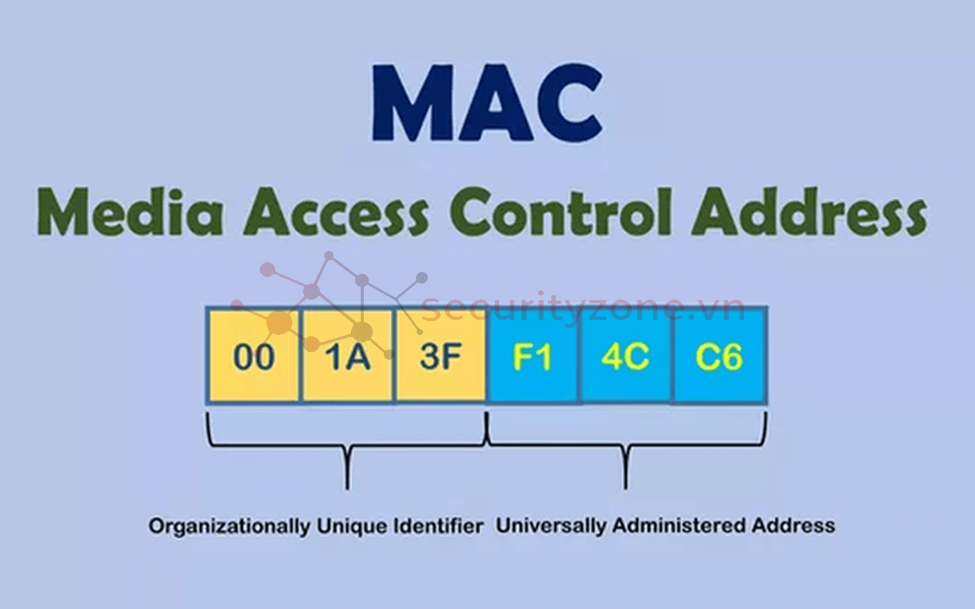

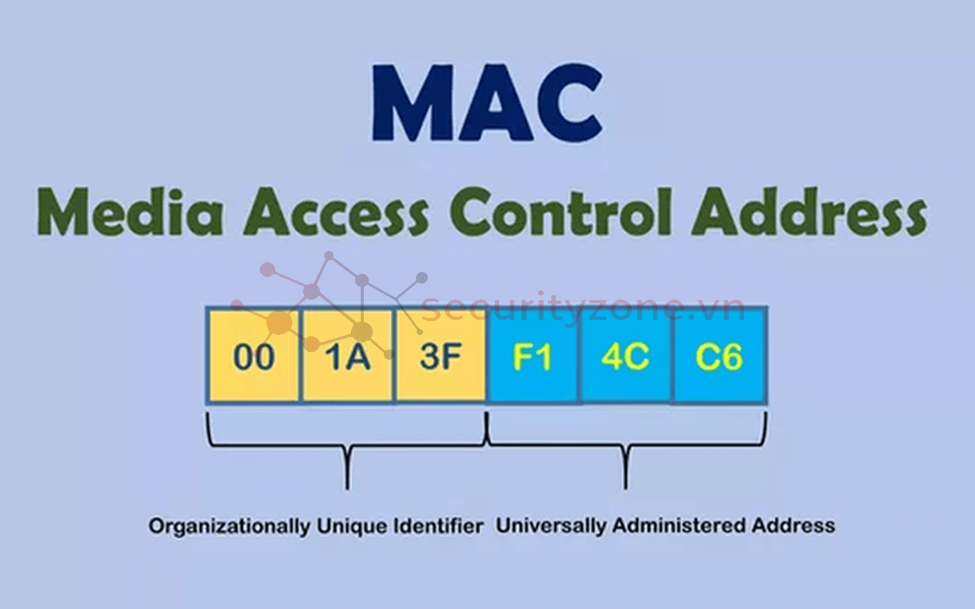

Cấu trúc của địa chỉ MAC gồm 2 phần:

Mặc dù địa chỉ MAC được thiết kế để là duy nhất cho mỗi thiết bị, nhưng trong thực tế, vẫn có trường hợp trùng MAC xảy ra do nhiều nguyên nhân khác nhau:

Lợi ích của VLAN:

Access Port:

Để nâng cao tính linh hoạt và bảo mật, công nghệ VLAN cho phép phân chia một mạng vật lý thành nhiều mạng logic độc lập. Các cổng trên Switch có thể hoạt động ở chế độ Access hoặc Trunking

Trong bài viết này, chúng ta sẽ tìm hiểu sâu hơn về Layer 2 Addressing, nguyên lý hoạt động của Switch, cách thức triển khai VLAN, và sự khác biệt giữa các chế độ Access và Trunking trong mô hình TCP/IP.

Mục lục

I. Layer 2 Address (Địa chỉ MAC)II. Hoạt Động Của Switch

III. VLAN (Virtual LAN)

IV. Access và Trunk

I. Layer 2 Address (Địa chỉ MAC)

Địa chỉ MAC (Media Access Control) là địa chỉ vật lý duy nhất được gán bởi nhà sản xuất cho mỗi thiết bị mạng (NIC - Network Interface Card). Địa chỉ này gồm 48-bit, thường được biểu diễn dưới dạng hex, và đóng vai trò quan trọng trong việc định danh thiết bị trong mạng LAN cũng như giúp switch chuyển tiếp frame đến đúng đích.Cấu trúc của địa chỉ MAC gồm 2 phần:

- OUI (Organizationally Unique Identifier): 24 bit đầu (do IEEE cấp cho nhà sản xuất).

- NIC Specific: 24 bit sau (do nhà sản xuất tự gán).

Mặc dù địa chỉ MAC được thiết kế để là duy nhất cho mỗi thiết bị, nhưng trong thực tế, vẫn có trường hợp trùng MAC xảy ra do nhiều nguyên nhân khác nhau:

- Lỗi từ nhà sản xuất: Một số thiết bị có thể bị gán trùng địa chỉ MAC do lỗi trong quá trình sản xuất hoặc do không có cơ chế kiểm tra nghiêm ngặt.

- Cố tình thay đổi (MAC Spoofing): Kỹ thuật giả mạo địa chỉ MAC được sử dụng để tấn công mạng, điển hình là tấn công Man-in-the-Middle (MITM).

- Ảnh hưởng từ phần mềm ảo hóa: Các phần mềm ảo hóa như VMware, VirtualBox có thể tự động tạo địa chỉ MAC, đôi khi trùng với địa chỉ của một thiết bị khác do không quản lý kỹ MAC.

- Thiết bị giá rẻ dùng chung địa chỉ MAC: Một số thiết bị mạng giá rẻ, đặc biệt là những thiết bị sản xuất hàng loạt, có thể sử dụng chung một dải địa chỉ MAC để tiết kiệm chi phí.

- Switch hoặc router có thể bị nhầm lẫn khi chuyển tiếp gói tin, dẫn đến mất kết nối hoặc lỗi mạng.

- Gói tin có thể bị gửi sai thiết bị, làm hỏng bảng định tuyến và ảnh hưởng đến tính toàn vẹn dữ liệu.

- Nguy cơ bảo mật cao, đặc biệt khi kẻ tấn công sử dụng MAC Spoofing để đánh cắp dữ liệu hoặc thực hiện các cuộc tấn công MITM.

II. Hoạt Động Của Switch

Switch hoạt động ở Layer 1 của mô hình TCP/IP với chức năng chính là chuyển tiếp dữ liệu dựa trên địa chỉ MAC thông qua các cơ chế Forwarding, Learning, Filtering và Loop Prevention.- Forwarding (Chuyển tiếp dữ liệu): Khi một frame được gửi đến switch, thiết bị kiểm tra MAC Address Table để xác định cổng đích. Nếu địa chỉ MAC đích đã có trong bảng, frame được chuyển tiếp trực tiếp đến cổng tương ứng, giúp giảm tải broadcast. Nếu không có trong bảng, switch thực hiện flooding frame đó đến tất cả các cổng ngoại trừ cổng gửi đi.

- Learning (Học địa chỉ MAC): Switch học địa chỉ MAC bằng cách kiểm tra nguồn MAC Address của frame đi qua nó. Khi nhận được frame từ một thiết bị mới, switch lưu địa chỉ MAC vào bảng MAC Address Table cùng với cổng tương ứng. Điều này giúp giảm broadcast trong mạng khi dữ liệu được gửi đi lần sau.

- Filtering (Lọc gói tin): Switch có thể chặn hoặc bỏ qua frame không cần thiết, chẳng hạn như frame có MAC nguồn và MAC đích trùng nhau hoặc frame thuộc VLAN không được phép đi qua cổng cụ thể. Một số switch cao cấp còn hỗ trợ lọc dựa trên danh sách điều khiển truy cập (ACL – Access Control List) để tăng cường bảo mật.

- Loop Prevention (Ngăn chặn lặp vòng): Giao thức STP (Spanning Tree Protocol) giúp ngăn tình trạng lặp vòng khi có nhiều kết nối vật lý giữa các switch. STP xác định một đường dẫn tối ưu và vô hiệu hóa các kết nối dư thừa để tránh tình trạng broadcast storm gây tắc nghẽn mạng.

III. VLAN (Virtual LAN)

VLAN (Virtual Local Area Network) là công nghệ cho phép chia một switch vật lý thành nhiều mạng con ảo độc lập. Điều này giúp tăng cường bảo mật bằng cách cô lập lưu lượng giữa các VLAN, giảm broadcast domain, và tối ưu quản lý bằng cách nhóm các thiết bị theo chức năng.Lợi ích của VLAN:

- Cô lập lưu lượng giữa các bộ phận: Ngăn dữ liệu từ các phòng ban khác nhau truy cập trái phép vào nhau.

- Giảm nguy cơ tấn công nội bộ: Hạn chế khả năng phát tán mã độc hoặc tấn công MitM (Man-in-the-Middle) trong cùng một broadcast domain.

- Tăng hiệu suất mạng: VLAN giúp giảm tải broadcast, tránh ảnh hưởng hiệu suất khi số lượng thiết bị tăng cao.

- Dễ quản lý và mở rộng: Khi cần thêm nhân viên hoặc thiết bị, chỉ cần cấu hình VLAN mà không cần thay đổi kết nối vật lý.

- Port-based VLAN: Gán VLAN dựa trên cổng Switch. Mỗi cổng được chỉ định vào một VLAN cụ thể, thiết bị kết nối vào cổng nào sẽ thuộc VLAN đó.

- Tag-based VLAN: Sử dụng VLAN tagging (802.1Q) để nhận diện VLAN ID. Phương pháp này cho phép nhiều VLAN đi qua cùng một cổng trunk, giúp tối ưu kết nối giữa các Switch.

IV. Access và Trunk

Trong hệ thống mạng VLAN, các cổng trên switch có thể hoạt động ở hai chế độ chính: Access Port và Trunk Port. Mỗi loại cổng đóng vai trò khác nhau trong việc truyền dữ liệu và phân tách VLAN.Access Port:

- Chức năng: Kết nối thiết bị cuối như PC, IP Phone, máy in, chỉ thuộc về một VLAN duy nhất.

- Hoạt động: Frame đi vào hoặc đi ra dưới dạng untagged (không có VLAN tag).

- Ứng dụng: Dùng cho các thiết bị người dùng thông thường, đảm bảo chúng chỉ thuộc một VLAN nhất định.

- Chức năng: Kết nối giữa các switch hoặc giữa switch với router để truyền nhiều VLAN trên cùng một đường truyền.

- Hoạt động: Sử dụng 802.1Q VLAN Tagging, thêm 4-byte VLAN Tag vào header Ethernet frame để nhận diện VLAN ID.

- Ứng dụng: Dùng để mở rộng hệ thống mạng, cho phép các VLAN có thể hoạt động xuyên suốt trên nhiều switch.

- Giảm số lượng cáp mạng cần thiết: Một cáp Trunk có thể truyền nhiều VLAN thay vì cần một cáp riêng cho từng VLAN.

- Đồng bộ VLAN giữa các switch: Đảm bảo các VLAN hoạt động thống nhất trên nhiều thiết bị.

- Tối ưu băng thông: Switch chỉ gửi frame đến VLAN đích, tránh lãng phí tài nguyên mạng.

- Hỗ trợ mở rộng mạng: Khi cần kết nối thêm switch hoặc mở rộng hệ thống, chỉ cần thêm Trunk mà không phải cấu hình lại từ đầu.

Kết luận

Trong hệ thống mạng hiện đại, Layer 2 Addressing, Switching, và VLAN, chế độ access và trunking đóng vai trò quan trọng trong việc tối ưu hóa hiệu suất, bảo mật và quản lý hạ tầng mạng. Việc hiểu rõ và ứng dụng hợp lý các công nghệ này không chỉ giúp cải thiện hiệu suất mạng mà còn đảm bảo tính bảo mật, linh hoạt trong quản lý hệ thống. Trong thực tế, việc triển khai VLAN và các kỹ thuật switching phù hợp sẽ giúp hệ thống mạng doanh nghiệp tối ưu hóa kết nối, giảm thiểu rủi ro và dễ dàng mở rộng khi cần thiết.

Sửa lần cuối:

Bài viết liên quan

Được quan tâm

Bài viết mới