Mục Lục

I. Giới Thiệu

II. Định Nghĩa

III. Phân loại Logs

IV. Tầm quan trọng của Logs trong bảo mật mạng

I. Giới Thiệu

Trong giai đoạn đầu của các hệ thống máy tính và mạng, việc vận hành chủ yếu tập trung vào đảm bảo khả năng hoạt động liên tục và hiệu quả, còn yếu tố theo dõi và ghi nhận sự kiện hệ thống (logging) thường bị xem nhẹ. Tuy nhiên, cùng với sự phát triển của hạ tầng CNTT và sự gia tăng nhanh chóng của các mối đe dọa như truy cập trái phép, lỗi hệ thống, hoặc hành vi bất thường, việc ghi log đã trở thành một phần không thể thiếu trong quản trị và bảo mật hệ thống.Logging giúp ghi lại các sự kiện xảy ra trong hệ điều hành, phần mềm ứng dụng hoặc thiết bị mạng – từ thông báo lỗi, truy cập người dùng cho đến các hành vi khả nghi. Nếu không có log, quản trị viên gần như "mù thông tin", không thể biết điều gì đã xảy ra trước, trong hoặc sau một sự cố. Không chỉ hỗ trợ điều tra và khắc phục sự cố, hệ thống log còn là cơ sở để giám sát thời gian thực, phân tích tấn công và phục vụ kiểm toán bảo mật.

=> Chính vì vai trò quan trọng đó, hệ thống logging và quản lý log đã trở thành nền tảng cơ bản trong mọi chiến lược bảo mật hiện đại.

II. Định Nghĩa

Logs là các bản ghi lưu lại toàn bộ sự kiện xảy ra trong hệ thống, bao gồm lỗi, sự cố, truy cập người dùng, hoặc các hoạt động vận hành thông thường. Mỗi sự kiện được ghi lại dưới dạng một log message (thông điệp log), giúp cung cấp cái nhìn chi tiết và chính xác về những gì đang diễn ra trong hệ điều hành hoặc phần mềm.Dữ liệu log có thể được lưu trong log file (tập tin văn bản thông thường), hoặc chuyển tiếp tới hệ thống logging chuyên dụng hay phần mềm quản lý log, nơi các thông tin này được lưu trữ trong cơ sở dữ liệu hoặc trên một hệ thống máy chủ riêng biệt để dễ dàng tìm kiếm, phân tích và trực quan hóa.

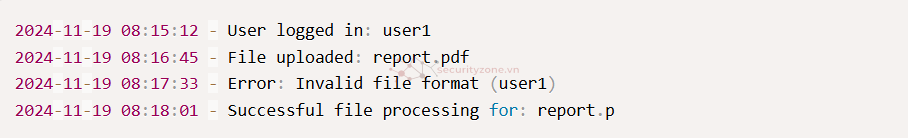

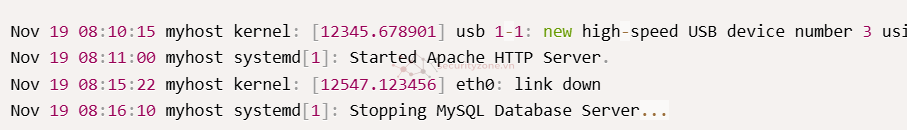

Các log file sẽ chứa các thông tin chi tiết như:

- Dấu thời gian (Timestamps): Ghi lại thời điểm các sự kiện xảy ra.

- Thông tin người dùng (User Information): Chi tiết về các hoạt động của người dùng.

- Thông tin sự kiện (Event Information): Ghi nhận các hành động hoặc sự kiện cụ thể trong hệ thống.

- Ứng dụng đang chạy (Running Applications): Cung cấp cái nhìn về những ứng dụng đang hoạt động.

- Dịch vụ (Services): Thông tin về các dịch vụ hệ thống đang được sử dụng.

- Lỗi hệ thống (System Errors): Ghi lại các lỗi và sự cố xảy ra.

- Thông điệp từ kernel (Kernel Messages): Các thông báo được gửi trực tiếp từ nhân hệ điều hành.

III. Phân loại Logs

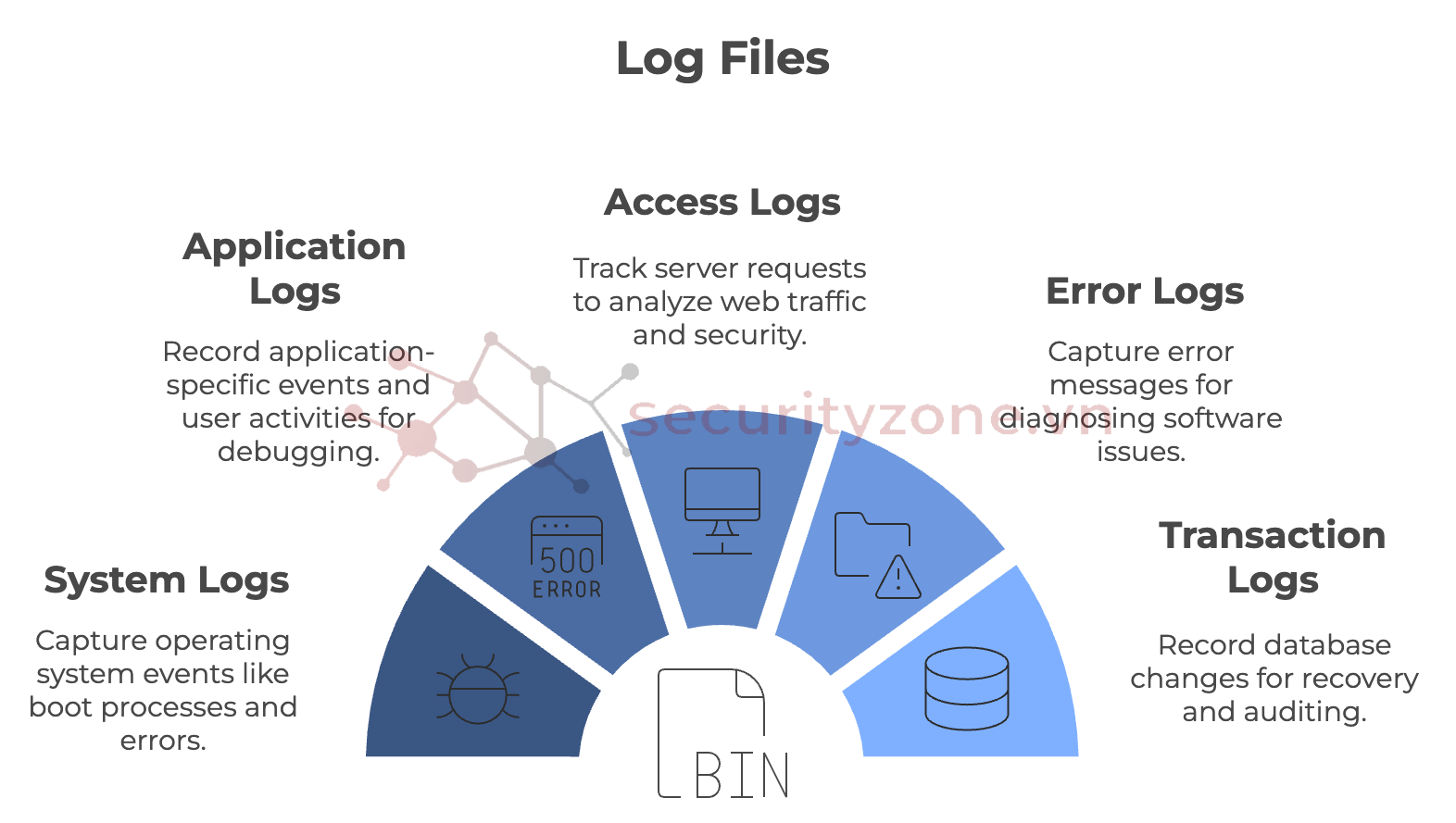

Tổng quan về các loại Logs:

1. Application Logs – Log ứng dụng

Ghi lại các hoạt động bên trong một ứng dụng cụ thể, như lỗi, cảnh báo, exception hoặc sự kiện liên quan đến người dùng.- Dùng để: Theo dõi và sửa lỗi phần mềm trong quá trình phát triển hoặc vận hành.

2. System Logs – Log hệ thống (Syslog)

Ghi lại hoạt động của hệ điều hành, thiết bị phần cứng và trình điều khiển.- Dùng cho: Quản trị viên hệ thống giám sát sức khỏe và bảo mật của máy chủ.

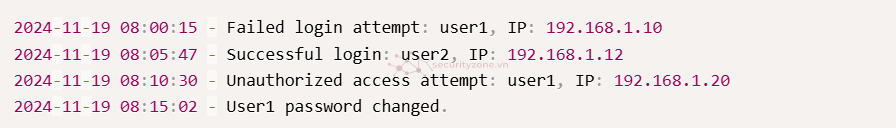

3. Security Logs – Log bảo mật

Ghi lại các sự kiện liên quan đến bảo mật như đăng nhập, truy cập trái phép, hoặc thay đổi cấu hình bảo mật.- Dùng để: Phân tích tấn công, phát hiện đột nhập, và bảo vệ hệ thống.

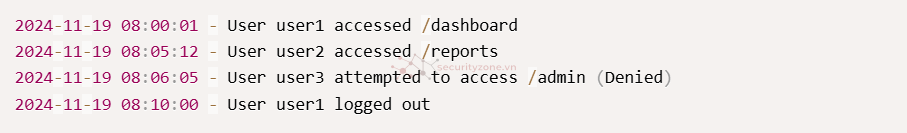

4. Access Logs – Log truy cập

Ghi lại chi tiết về ai đã truy cập vào tài nguyên nào và vào thời điểm nào.- Dùng trong: Theo dõi hoạt động người dùng, xác minh việc thực hiện chính sách kiểm soát truy cập.

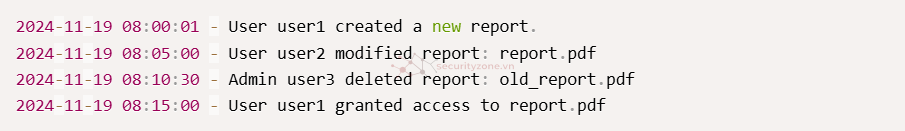

5. Audit Logs – Log kiểm toán

Cung cấp bản ghi theo thời gian các thay đổi trong hệ thống hoặc ứng dụng.- Phục vụ: Mục đích kiểm toán, tuân thủ các tiêu chuẩn pháp lý và bảo mật (VD: ISO 27001, HIPAA…).

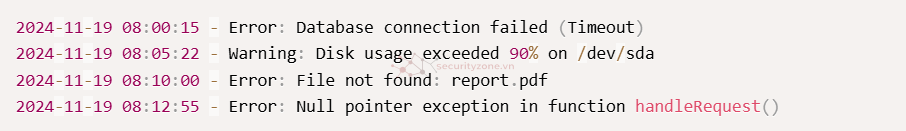

6. Error Logs – Log lỗi

Ghi lại lỗi hệ thống hoặc ứng dụng, từ cảnh báo nhỏ đến sự cố nghiêm trọng.- Dùng để: Chuẩn đoán và xử lý lỗi nhanh chóng.

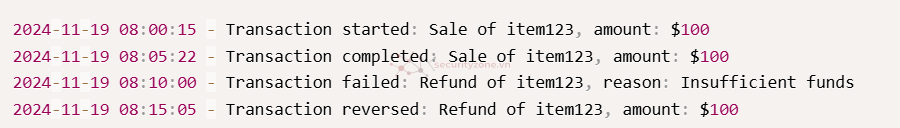

7. Transaction Logs – Log giao dịch

Ghi lại toàn bộ giao dịch hoặc thay đổi trong cơ sở dữ liệu hoặc ứng dụng.- Quan trọng trong: Hệ thống tài chính, ngân hàng, nơi cần theo dõi tính toàn vẹn và khả năng rollback.

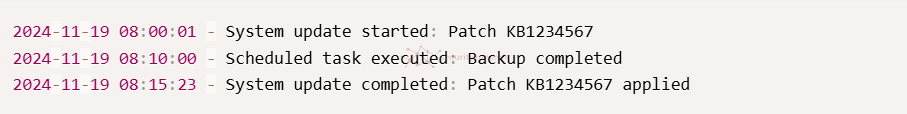

8. Event Logs – Log sự kiện

Ghi lại các sự kiện xảy ra trong hệ thống như cập nhật hệ điều hành, lên lịch task, cài đặt phần mềm…- Dùng bởi: Quản trị viên để giám sát và điều tra vấn đề hệ thống.

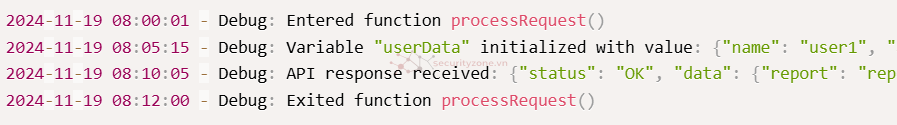

9. Debug Logs – Log gỡ lỗi

Ghi lại thông tin chi tiết về luồng thực thi của chương trình trong môi trường phát triển.- Dành cho: Lập trình viên để tìm lỗi logic trong code.

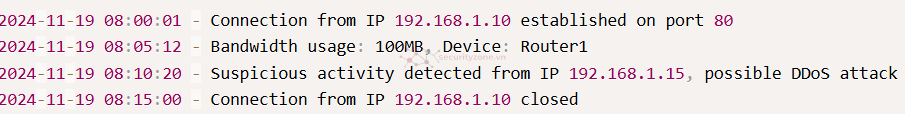

10. Network Logs – Log mạng

Theo dõi hoạt động mạng như lưu lượng, cổng kết nối, IP truy cập…- Dùng để: Giám sát hiệu suất mạng, phát hiện tấn công DDoS, bất thường trong kết nối.

IV. Tầm quan trọng của Logs trong bảo mật mạng

Trong thế giới số hiện đại, log (nhật ký hệ thống) là công cụ thiết yếu giúp các tổ chức theo dõi, kiểm soát và bảo vệ hạ tầng CNTT. Việc quản lý và giám sát log hiệu quả mang lại nhiều lợi ích quan trọng:- Giám sát và phát hiện sự cố nhanh chóng, từ lỗi hệ thống đến các hành vi bất thường.

- Tối ưu hóa hiệu suất, phát hiện sớm các điểm nghẽn, tiêu tốn tài nguyên.

- Đảm bảo an toàn thông tin, thông qua phát hiện truy cập trái phép và hoạt động nghi vấn.

- Tuân thủ các quy định và tiêu chuẩn, như GDPR, HIPAA, PCI-DSS.

- Cung cấp bằng chứng phục vụ điều tra số (forensics) và phân tích sau sự cố.

Kết luận

Log là nền tảng quan trọng trong việc quản trị và bảo mật hệ thống. Dù bạn là quản trị viên hệ thống, kỹ sư bảo mật hay sinh viên CNTT, việc nắm vững khái niệm, phân loại và tầm quan trọng của log sẽ giúp bạn:- Chủ động theo dõi, phân tích và xử lý sự cố hiệu quả hơn.

- Tăng cường khả năng bảo mật và giảm thiểu rủi ro an ninh mạng.

- Hỗ trợ tuân thủ các tiêu chuẩn và quy định pháp lý.

- Góp phần xây dựng hệ thống ổn định, an toàn và sẵn sàng cho điều tra số khi cần thiết.

Sửa lần cuối:

Bài viết liên quan

Bài viết mới