Cấu hình VPN Remote cho phép người dùng kết nối vào hệ thống nội bộ sử dụng AD (Active Directory) hoặc user local tạo trên NGFW Sophos (P1)

I. Lý thuyết

VPN Remote là giải pháp mạng riêng ảo cho phép người dùng từ xa (nhân viên đi công tác, làm việc tại nhà) kết nối an toàn và bảo mật vào mạng nội bộ của công ty thông qua Internet. Nó tạo ra một "đường hầm" mã hóa, giúp truy cập dữ liệu, ứng dụng công ty như thể đang ngồi trực tiếp tại văn phòng.

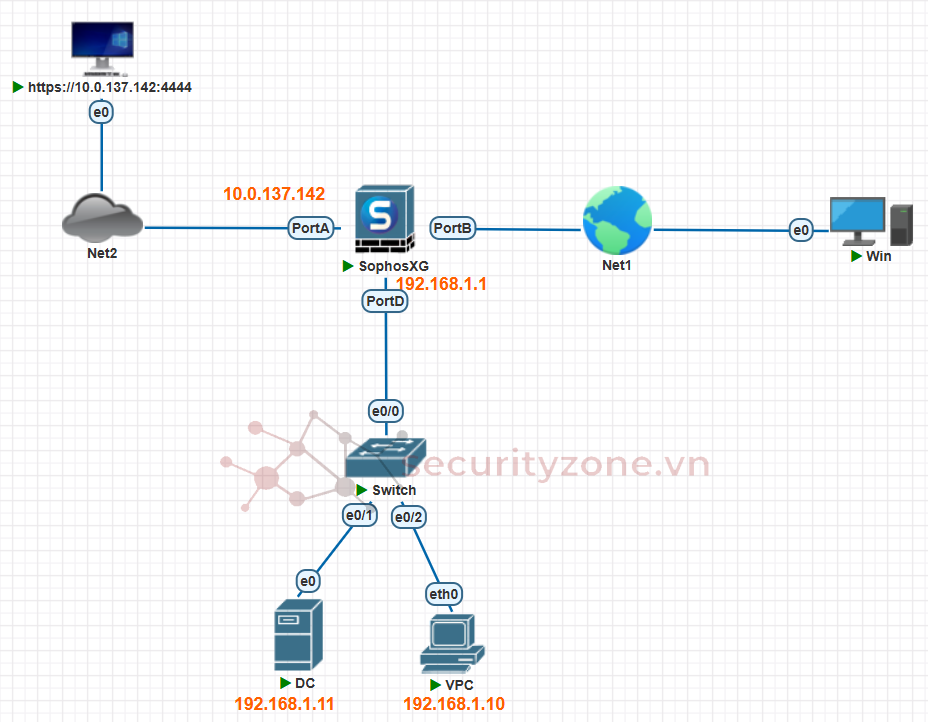

II. Mô hình

III. Thực hành

TH1: VPN Remote Cấu hình VPN Remote cho phép người dùng kết nối vào hệ thống nội bộ sử dụng user local tạo trên NGFW Sophos

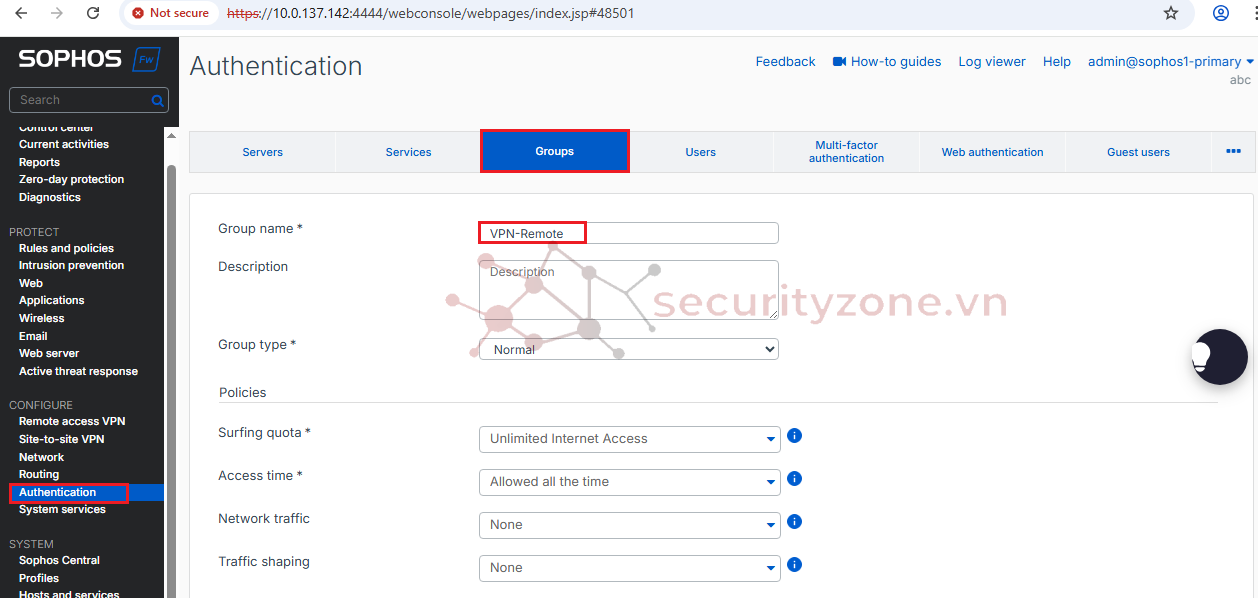

1. Tạo Groups

Chú thích:Surfing quota (Hạn mức truy cập Internet)

Dùng để giới hạn dung lượng Internet mà nhóm này được phép dùng.

Unlimited Internet Access → Không giới hạn

Theo dung lượng: 1GB/day, 5GB/day… (nếu tạo quota profile)

Access time (Thời gian truy cập)

Giới hạn khung giờ nhóm này được phép truy cập Internet/hệ thống.

Các tùy chọn thường có:

Allowed all the time → Cho phép 24/7

Working hours → Chỉ cho phép trong giờ hành chính

Network traffic (Lưu lượng mạng)

Áp dụng các profile QoS hoặc Traffic policy nhằm kiểm soát: Băng thông tối đa, Priorities (ưu tiên)

None: không bị giới hạn băng thông.

Traffic shaping (Điều phối băng thông – QoS)

Giới hạn tốc độ upload/download, Ưu tiên ứng dụng, Điều tiết băng thông khi quá tải

None: không cần giới hạn.

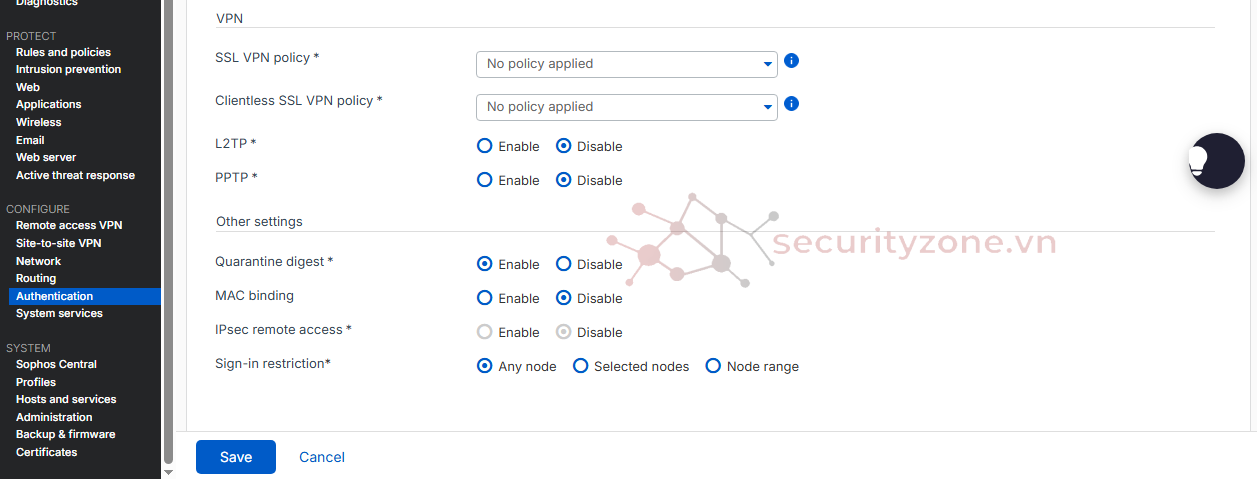

Quarantine digest: Gửi email báo cáo/quỹ cách ly virus cho người dùng.

MAC binding: Ràng buộc user với địa chỉ MAC → tăng bảo mật.

IPsec remote access: Cho phép nhóm được dùng VPN IPsec

Sign-in restriction: Giới hạn nơi user được phép đăng nhập Firewall Portal

Ứng dụng Sophos Connect hỗ trợ cả người dùng và nhóm cục bộ (Local) lẫn Active Directory (AD).

Nếu chưa cấu hình VPN IPsec truy cập từ xa, tính năng này sẽ tắt theo mặc định đối với tất cả các nhóm.

Nếu bạn đã cấu hình IPsec truy cập từ xa:

Nó sẽ tắt theo mặc định đối với các nhóm AD mà bạn nhập (import) vào Sophos Firewall.

Nó cũng bị tắt đối với các nhóm được di chuyển (migrate) từ phiên bản Sophos Firewall cũ hơn.

Tuy nhiên, khi tạo một nhóm cục bộ (local group) mới trên Sophos Firewall, quyền truy cập IPsec sẽ được bật theo mặc định.

Chính sách người dùng (User policies) luôn được ưu tiên hơn chính sách nhóm (Group policies). Ví dụ: Nếu tắt IPsec cho một nhóm AD, nhưng sau đó lại bật tính năng này cho một cá nhân cụ thể trong nhóm đó, người dùng này vẫn có thể đăng nhập.

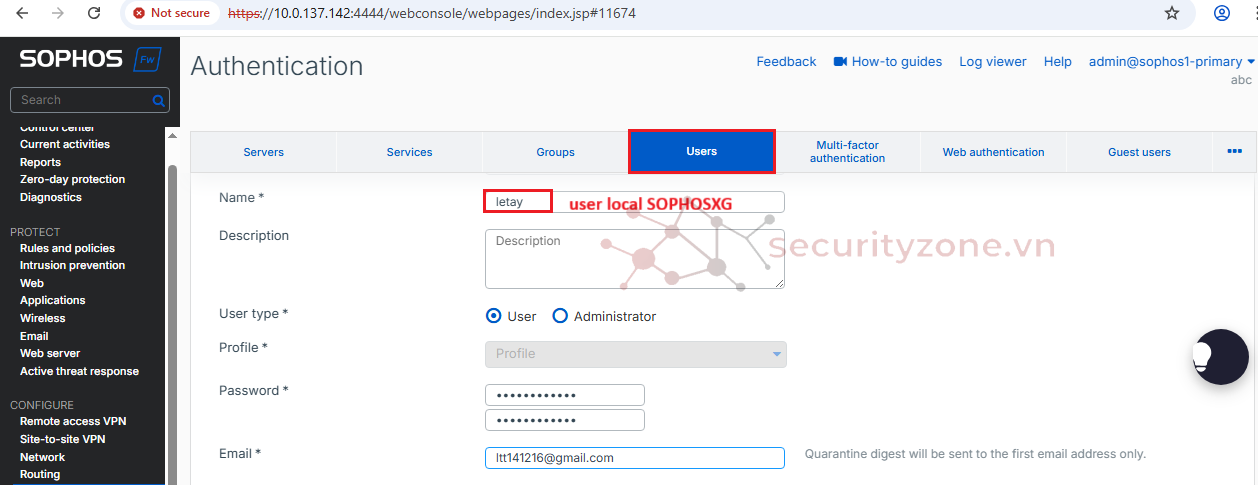

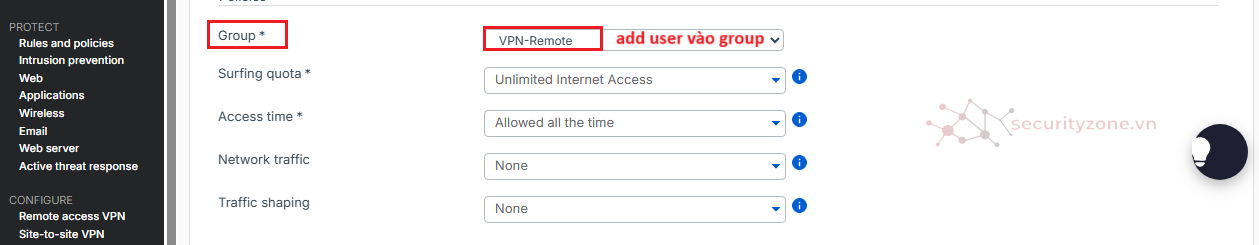

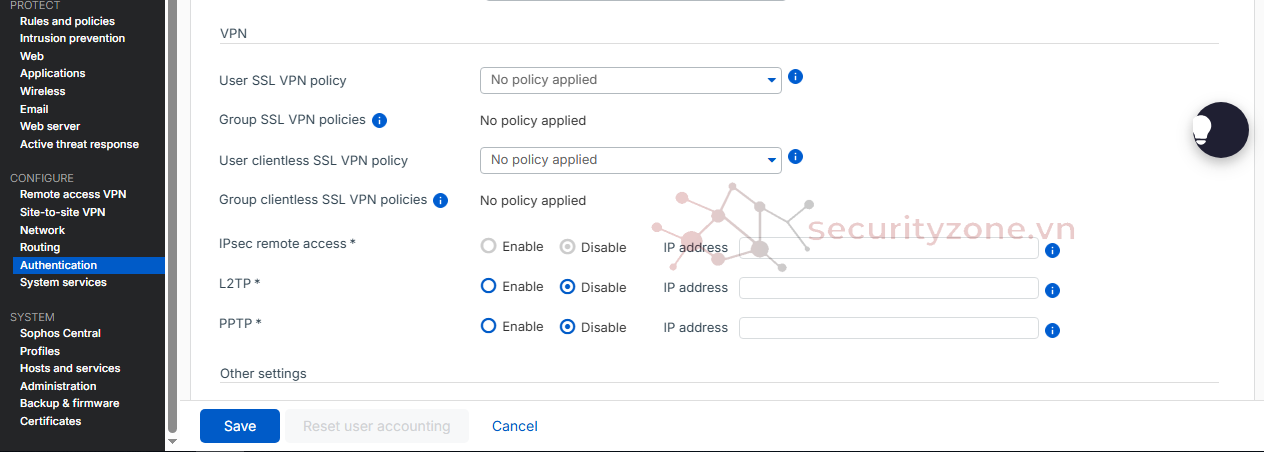

2. Tạo User Local và thêm vào Group

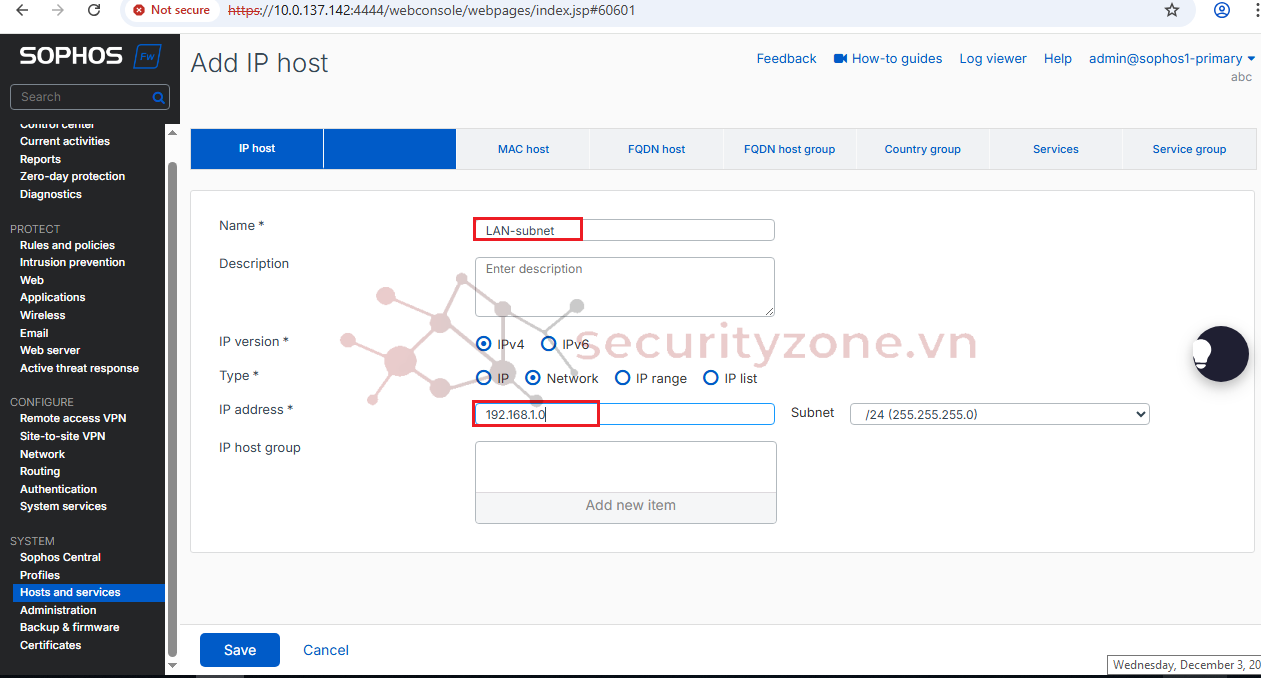

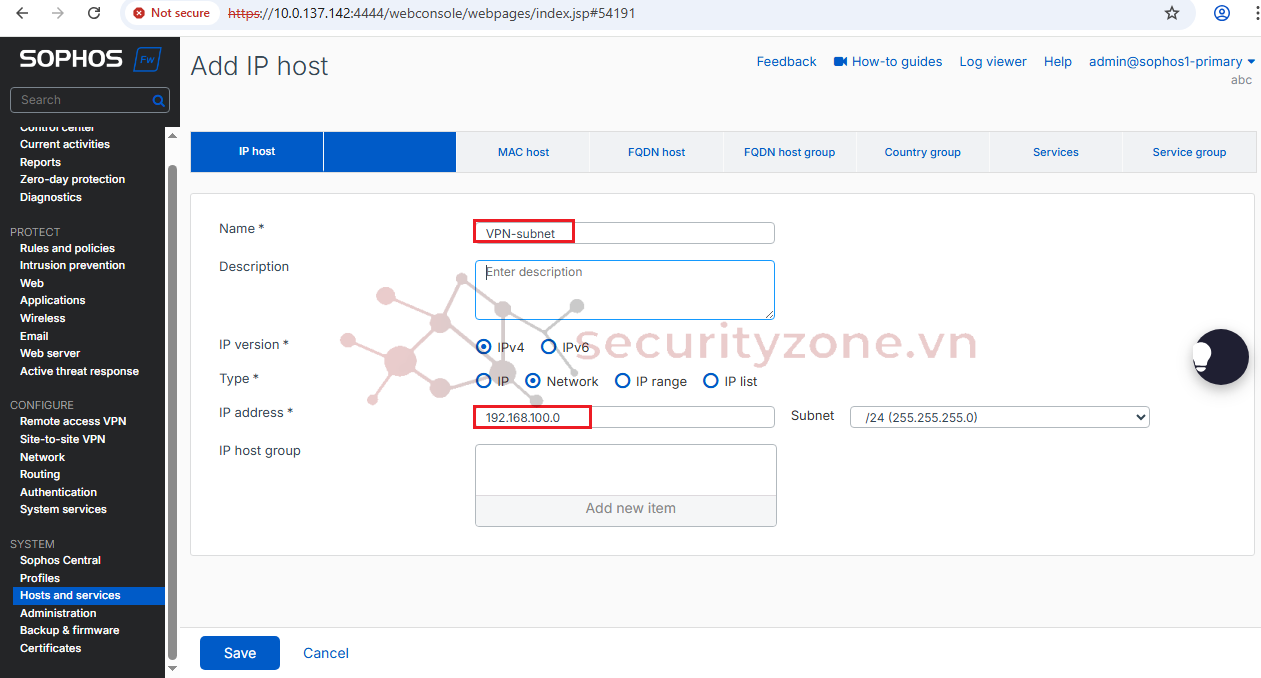

3. Định nghĩa các Object (LAN-subnet, VPN-subnet)

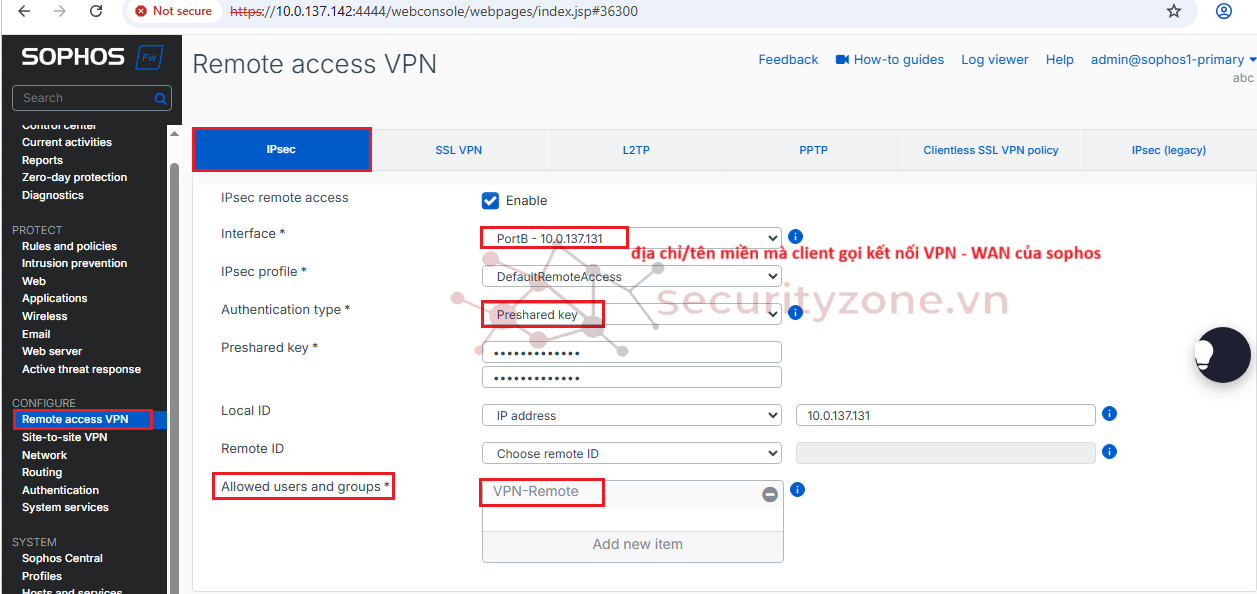

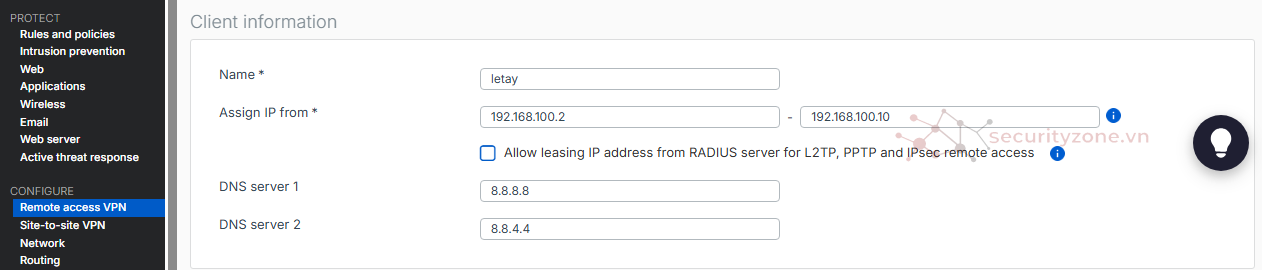

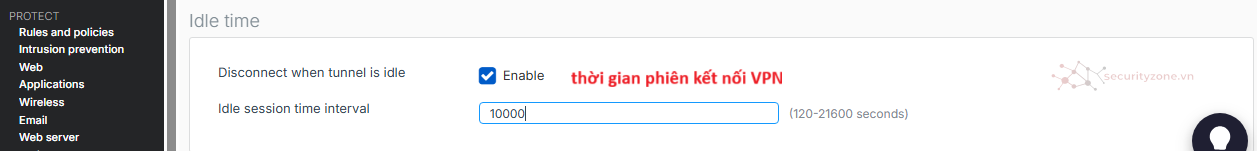

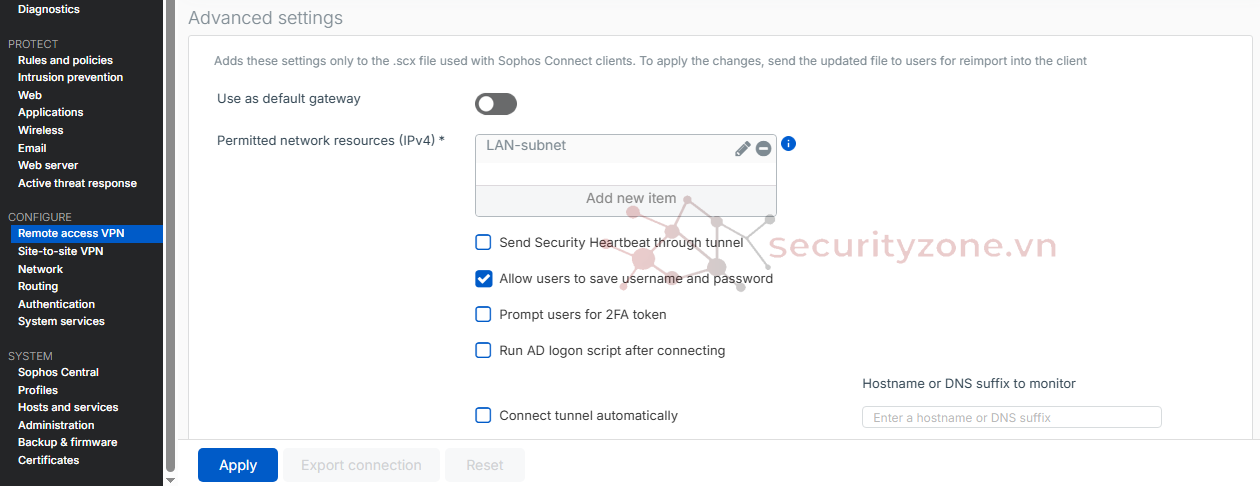

4. Cấu hình Remote access VPN (IPsec)

Use as default gateway

Bật (ON): Toàn bộ lưu lượng mạng của máy người dùng VPN sẽ đi qua firewall (full-tunnel).

Tắt (OFF): Chỉ các mạng được khai báo trong Permitted network resources mới đi qua VPN (split-tunnel).

→ Thường dùng OFF để giảm tải băng thông và giữ Internet local.

Permitted network resources (IPv4)

Đây là danh sách các dải mạng (subnet) mà user VPN được phép truy cập khi kết nối.

Send Security Heartbeat through tunnel

Cho phép client gửi Sophos Heartbeat (thông tin sức khỏe endpoint) qua VPN.

Allow users to save username and password

Cho phép người dùng lưu tài khoản đăng nhập trên ứng dụng Sophos Connect.

Prompt users for 2FA token

Bật tùy chọn này để yêu cầu nhập mã xác thực 2 yếu tố (OTP).

Run AD logon script after connecting

Nếu user thuộc Active Directory, firewall sẽ chạy script đăng nhập (logon script) khi VPN kết nối.

Chỉ hoạt động khi firewall đồng bộ với AD.

Connect tunnel automatically

Tự động kết nối VPN khi máy tính khởi động hoặc nhận mạng phù hợp.

Hostname or DNS suffix to monitor

Cho phép Sophos Connect kiểm tra một hostname trong LAN để biết khi nào cần kích hoạt VPN tự động.

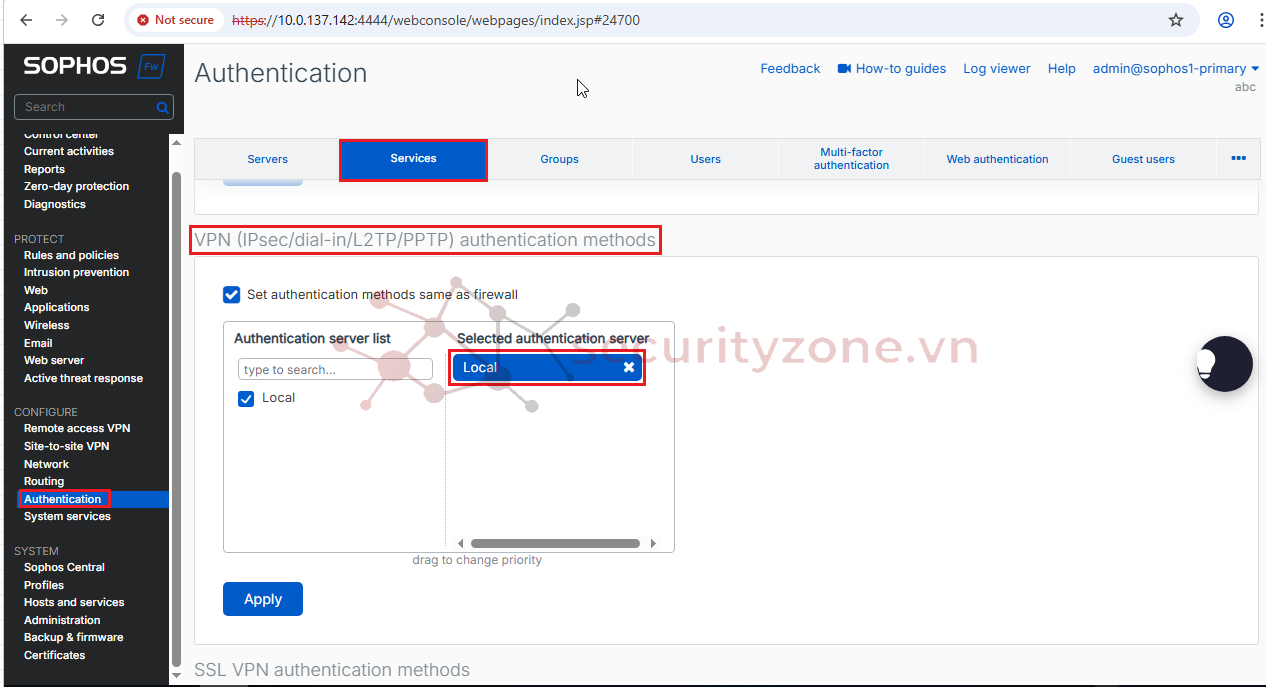

5. Cấu hình xác thực Local

Xem tiếp cấu hình Phần 2: PHẦN 2

Đính kèm

Sửa lần cuối: