ADD TIER-0 GATEWAY VÀ CẤU HÌNH EXTERNAL INTERFACE CHO TIER-0 GATEWAY

Tài liệu này hướng dẫn Add T0 gateway và cấu hình OSPF giữa T0 gateway và TOR Switch.

1. Mô hình và yêu cầu của bài lab

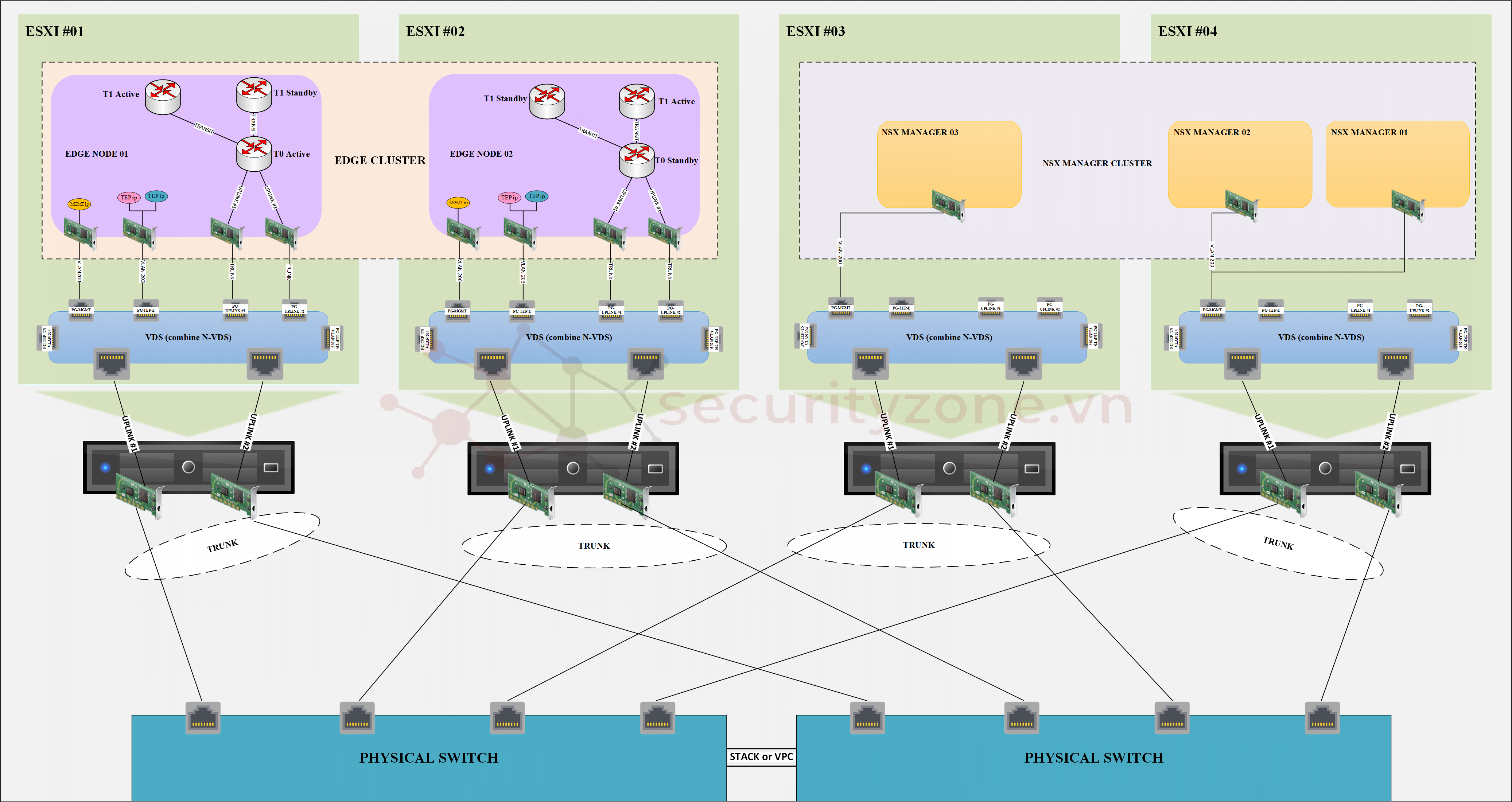

a. Mô hình bài lab

b. Yêu cầu bài lab

- Add T0 gateway chạy mode active/passive

- Cấu hình external interface cho T0 gateway

a. Add T0 gateway chạy mode active/passive

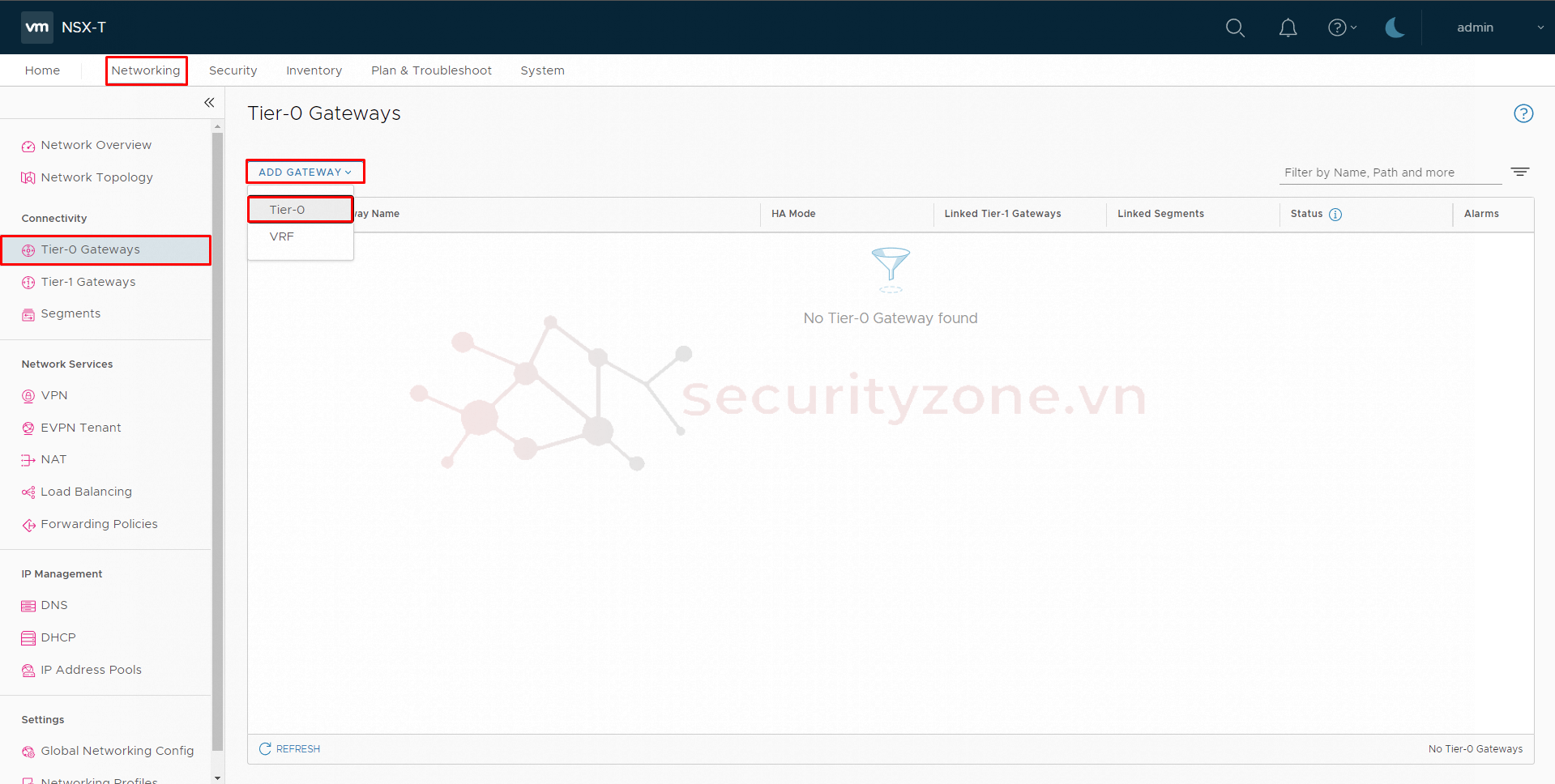

Để Add T0 gateway ta sẽ truy cập vào GUI của NSX-T Manager sau đó vào phần Networking->Tier-0 Gateways->ADD GATEWAY rồi chọn Tier-0

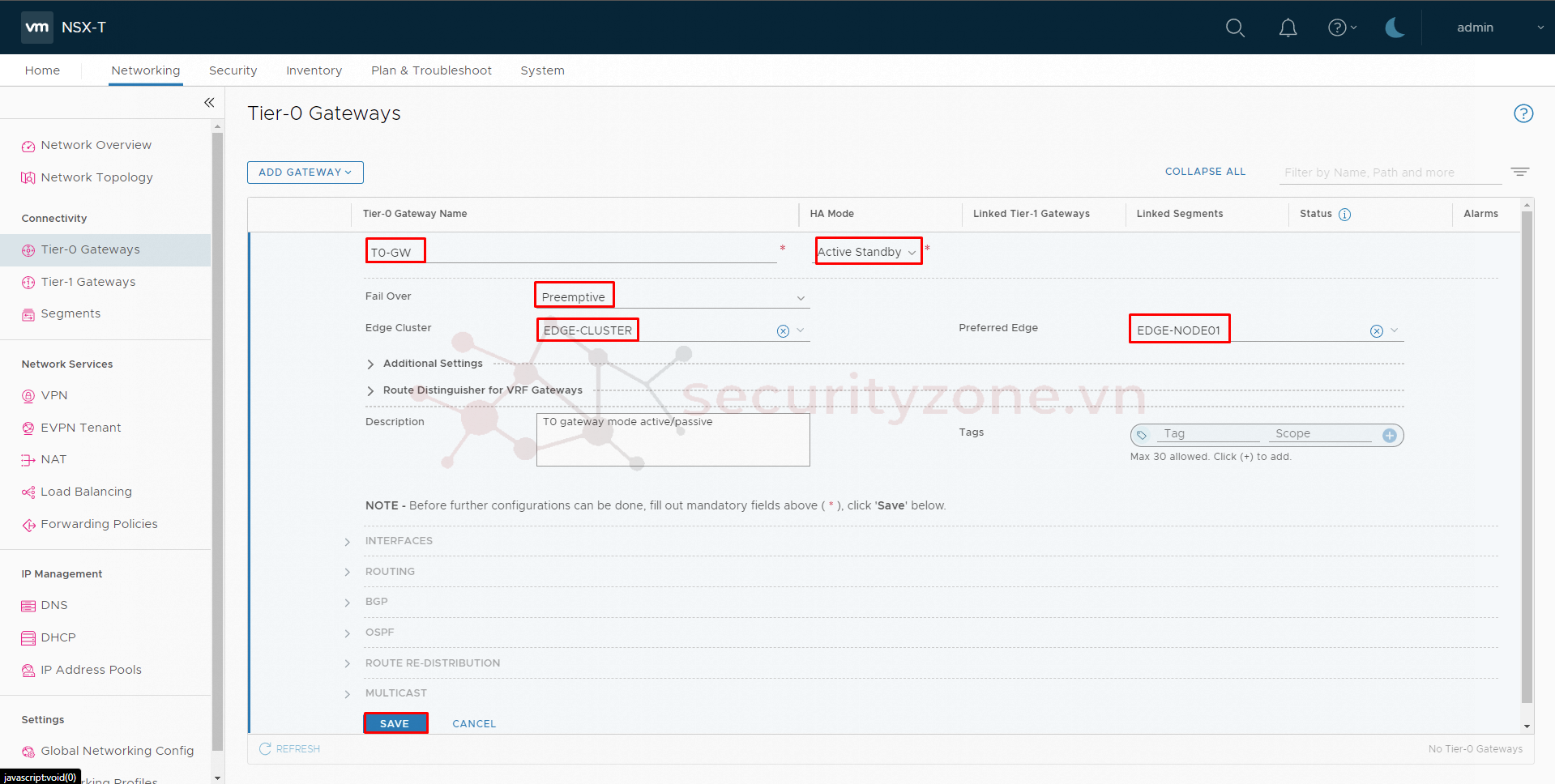

Sau đó ta sẽ điền các thông số như:

- Tier-0 Gateway Name: tên của T0 gateway trong bài lab này là T0-GW

- HA Mode: T0 gatway sẽ cho phép chúng ta deploy ở 2 mode là active/standby và active/active mỗi mode sẽ có ưu và nhược điểm riêng giả sử ở mode active/standby ta sẽ được chạy các SR ở trạng thái statefull nhưng ta sẽ không đồng thời sử dụng được 2 con T0 gateway được còn mode active/active ta có thể đồng thời sử dụng được 2 con T0 gateway nhưng đổi lại các SR ta chỉ dùng được ở trạng thái stateless.

- Fail Over: sẽ có 2 lựa chọn Preemptive khi con active bị fail và trở lại trạng thái hoạt động bình thường thì nó sẽ chiếm lại quyền của con standby (lúc này là active do con active cũ bị fail) và trở lại là active còn Non-preemptive thì khi con active fail và trở lại hoạt động bình thường thì nó sẽ chạy ở quyền standby trong khi con standby sẽ chạy quyền active

- Edge Cluster: bạn chọn edge cluster để deploy T0 gateway

- Preferred Edge: bạn sẽ được lựa chọn edge node nào sẽ chạy ở role active

Lưu ý: Các thông cấu hình bị mờ như: INTERFACES, ROUTING,.. là do ta chưa deploy T0 gateway sau khi deploy xong thì ta có thể chỉnh sửa được các thông số này

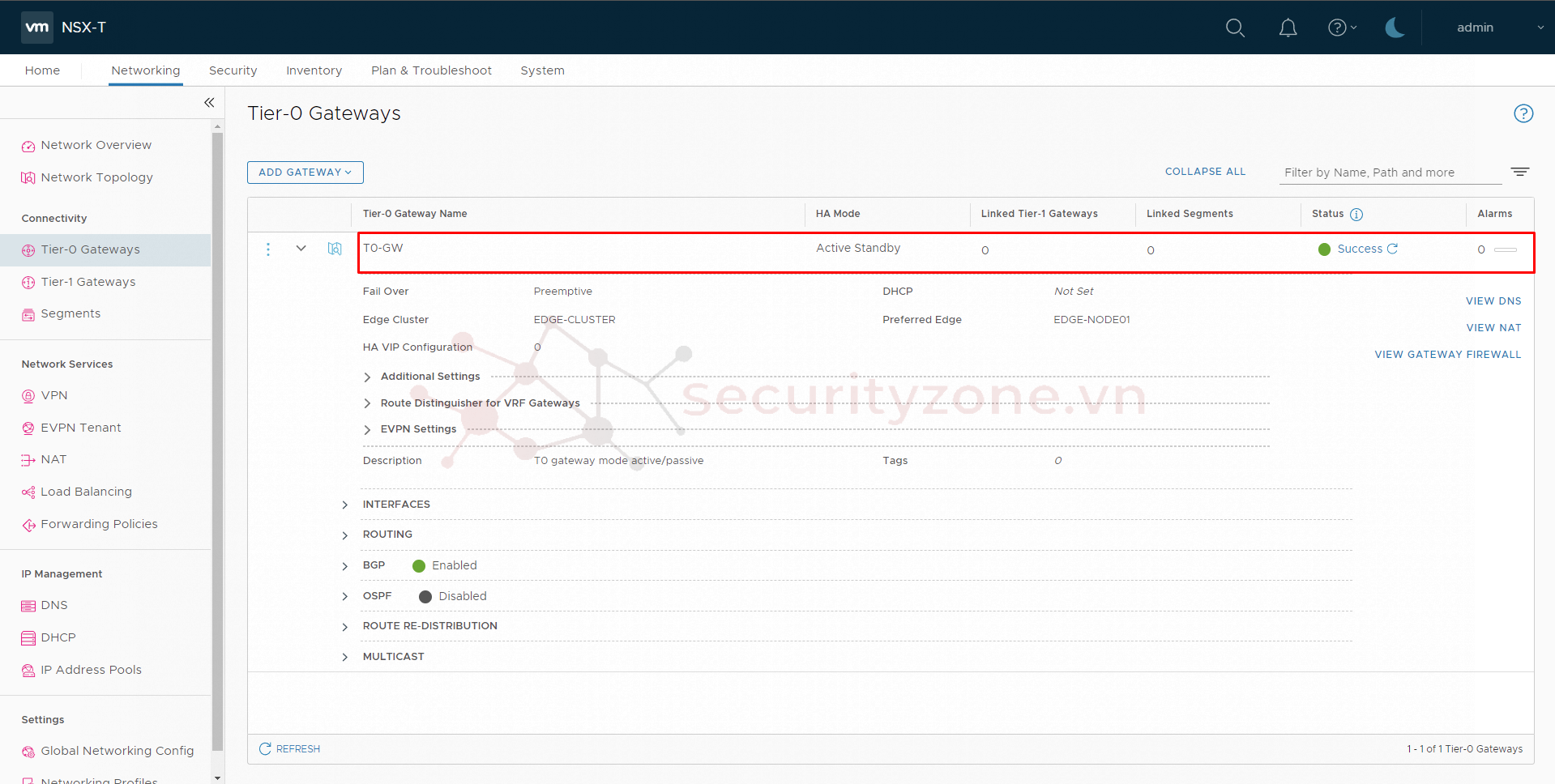

Sau khi Add xong thì ta sẽ có được kết quả như hình dưới, lưu ý phần status phải là Success thì T0 gateway mới được Add thành công

b. Cấu hình external interface cho T0 gateway

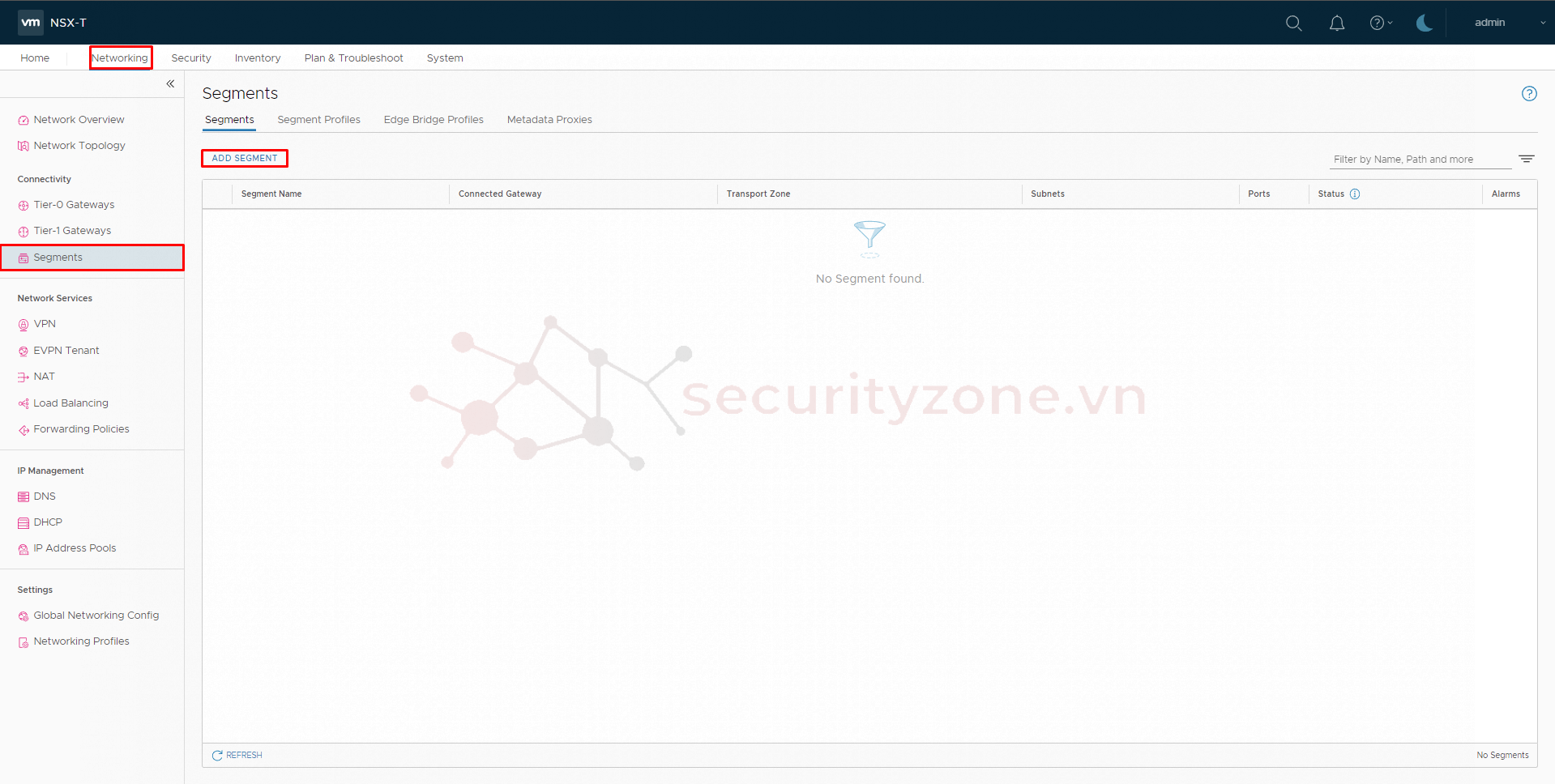

Trước tiên ta cần tạo các segment để kết nối với external interface của T0 gateway bằng cách vào phần Netwoking->Segments->ADD Segment

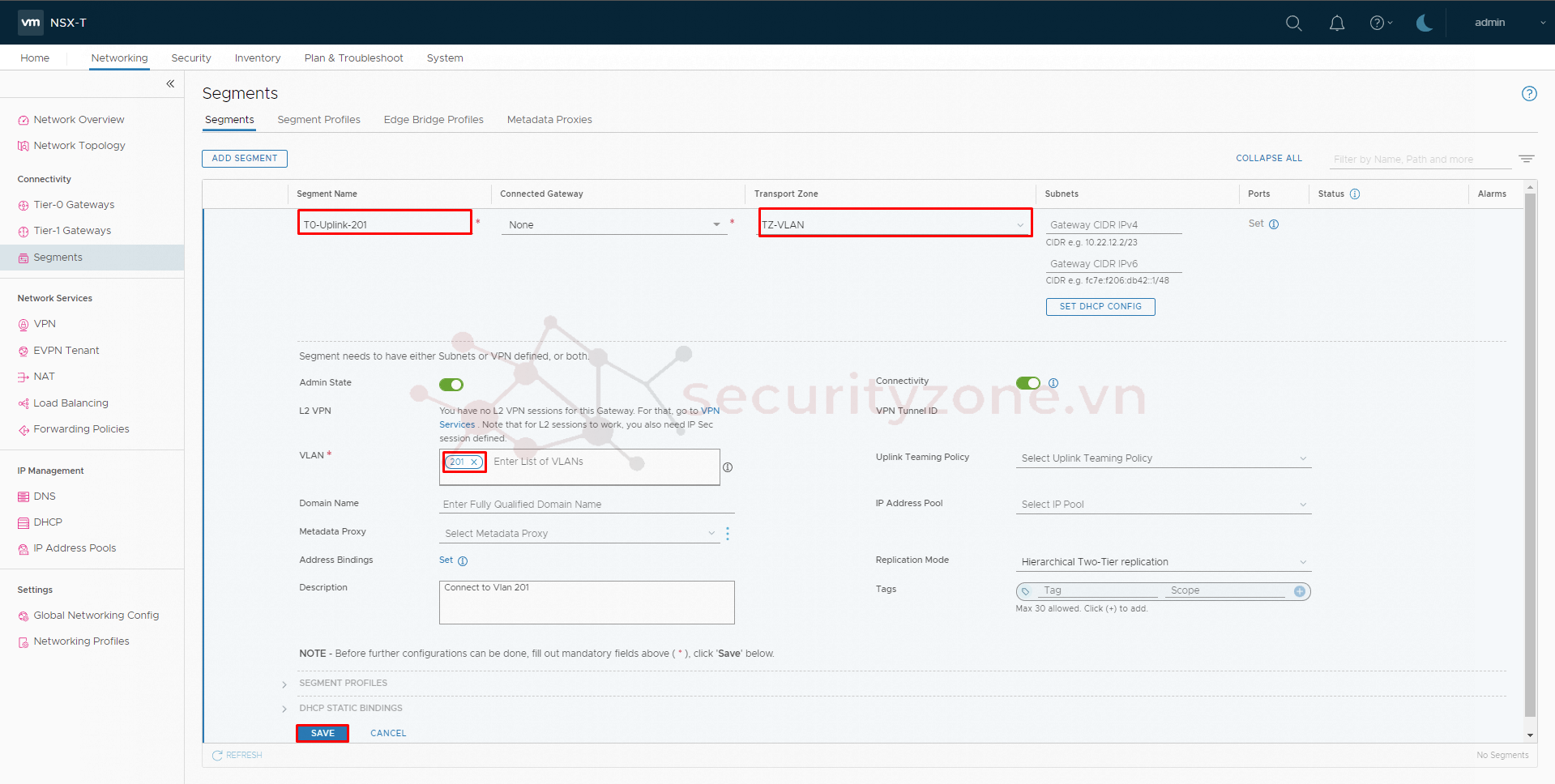

Sau đó ta sẽ điền các thông số sau:

- Segment Name: Tên của segment

- Transport Zone: đã cấu hình khi deploy EDGE Node ở đây ta sẽ chọn Transport Zone kiêu vlan để có thể kết nối ra bên ngoài mạng physical

- VLAN: vlan mà ta muốn sử dụng trong Transport Zone ở đây là 201

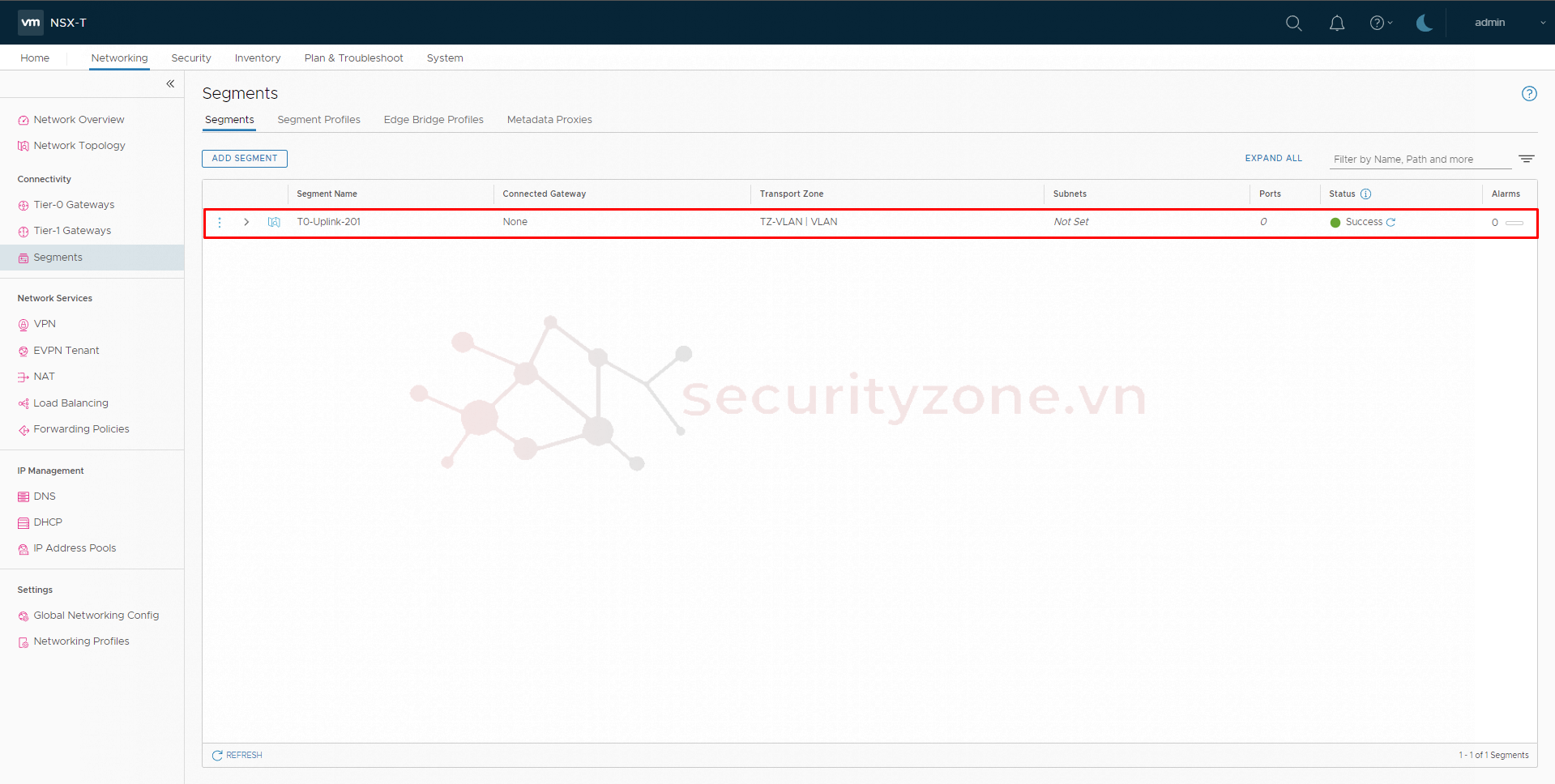

Đảm bào status là Success thì Segment đó mới được add thành công

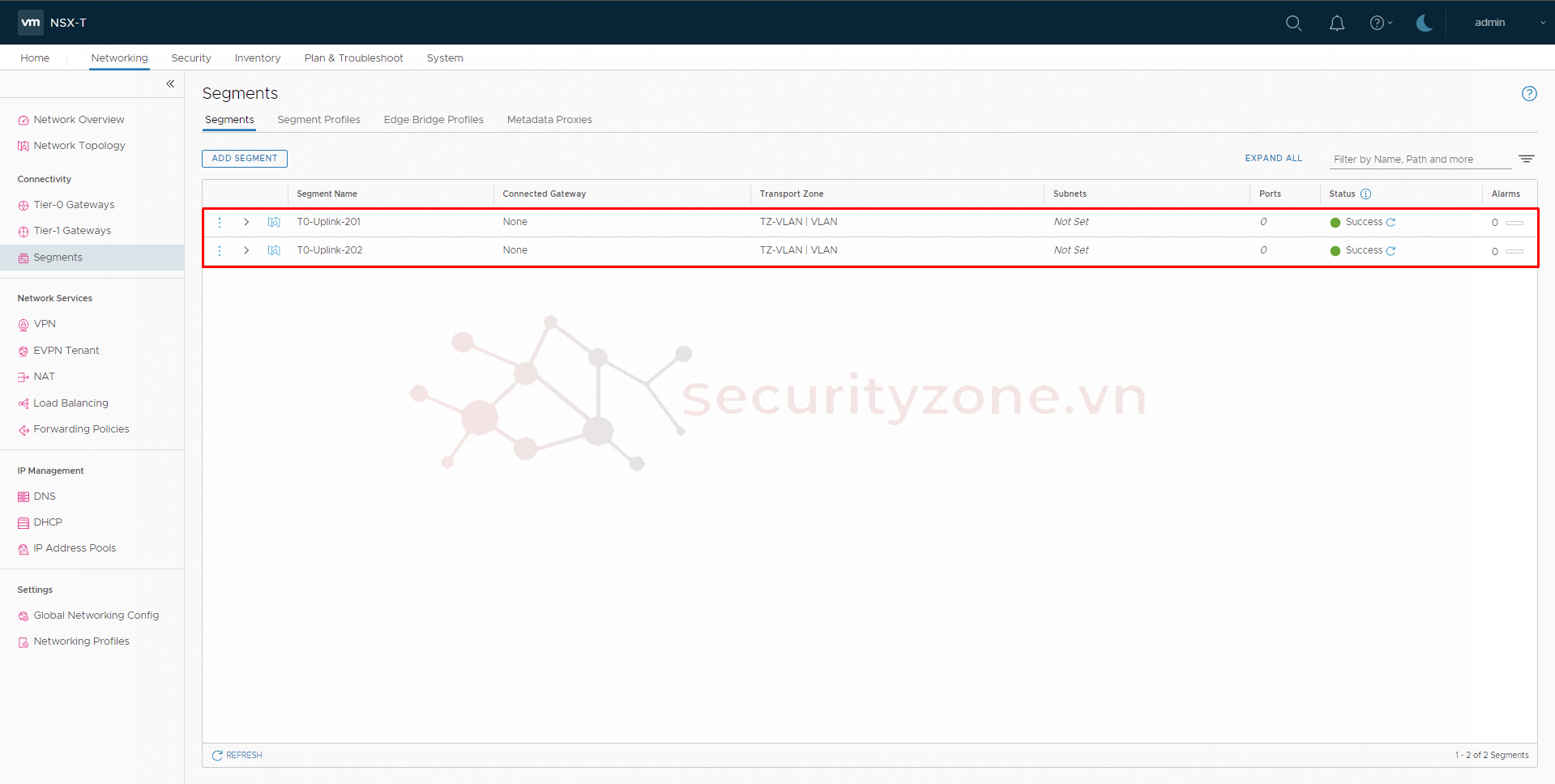

Làm tương tự cho Vlan 202 ta sẽ được kết quả như hình dưới

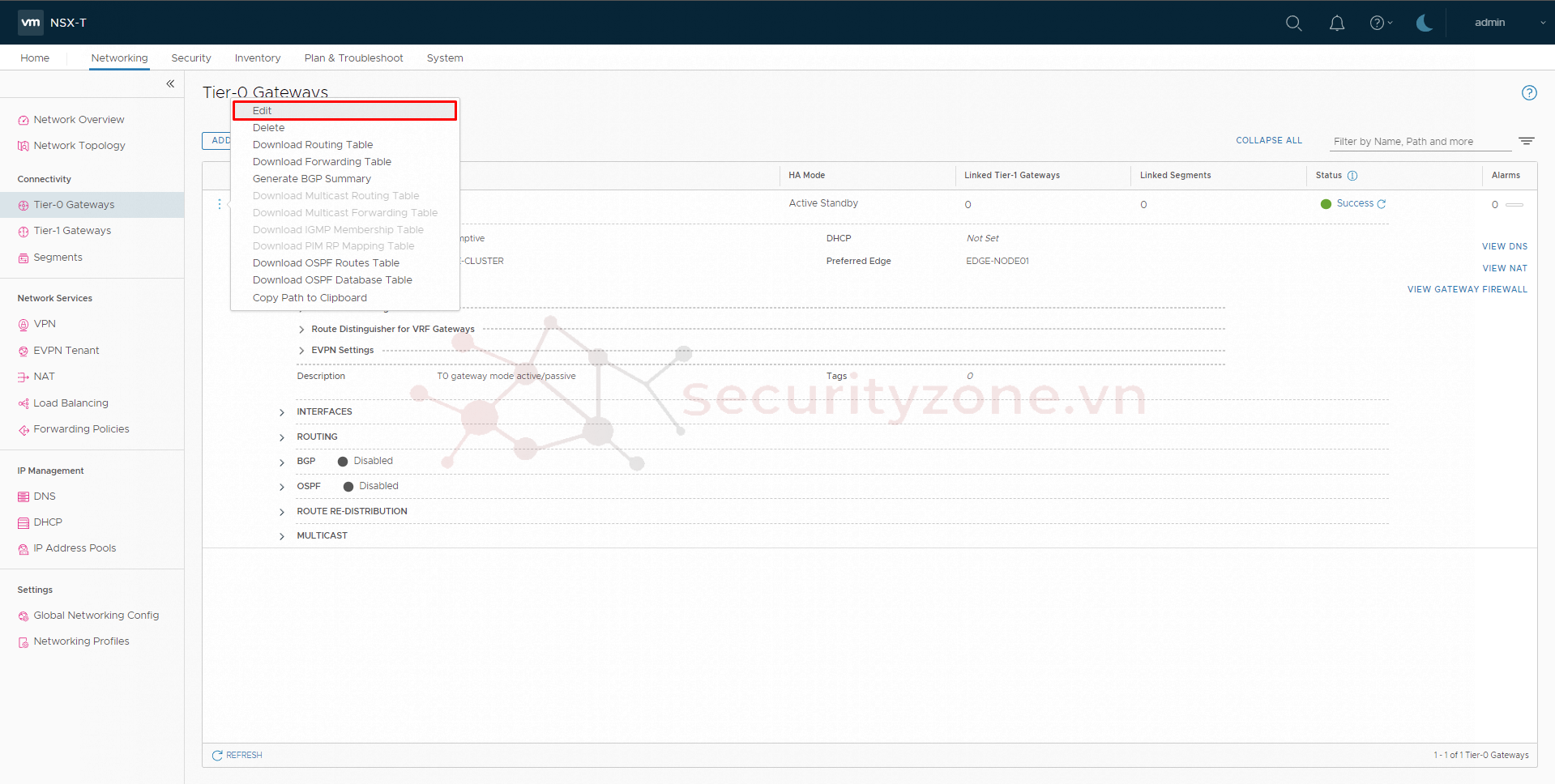

Sau đó ta tiến hành vào phần Networking->Tier-0 Gateways chọn T0 gateway đã cấu hình rồi nhấn Edit

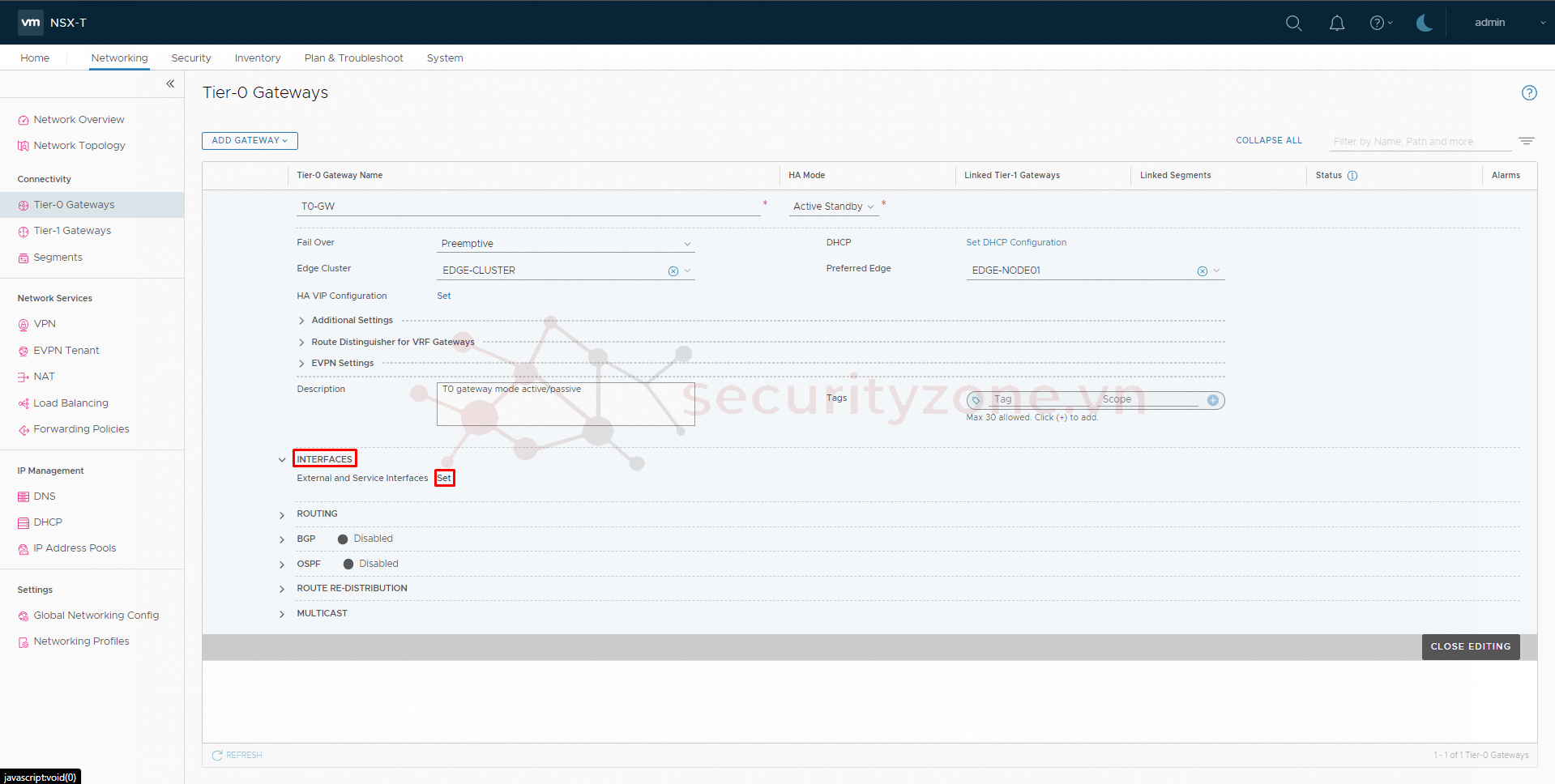

Ở phần INTERFACES ta chọn set để cấu hình interface cho T0 gateway

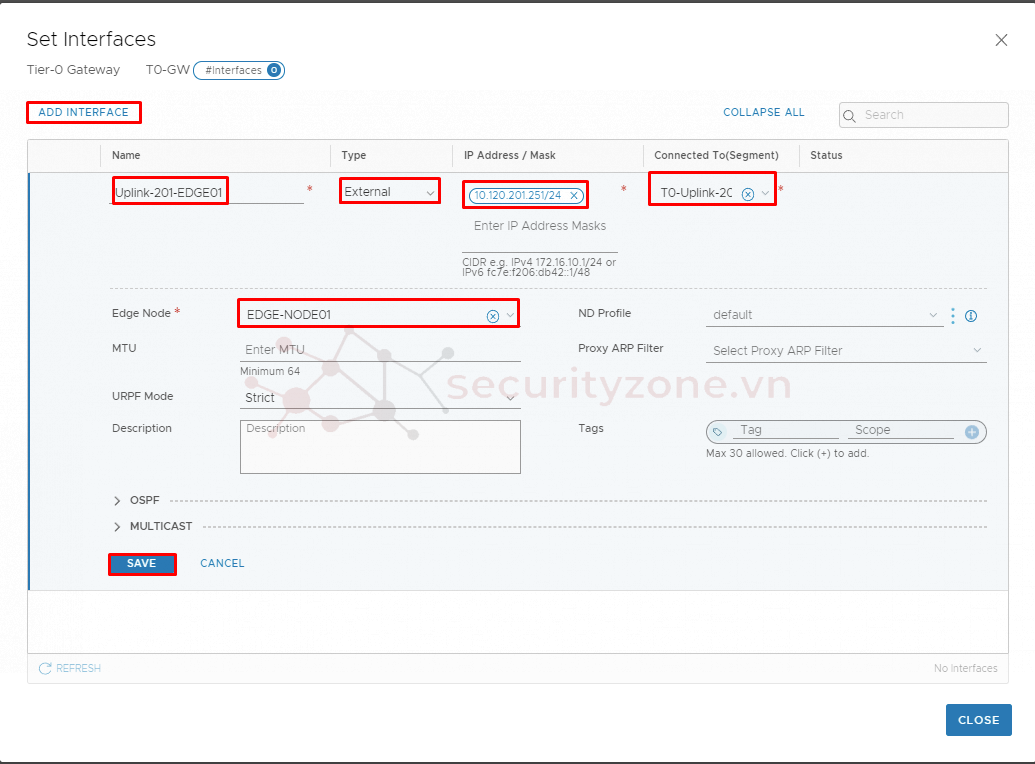

Sau đó ta nhấn ADD INTERFACE rồi điền các thông số như:

- Name: tên của interface

- Type: ở đây ta sẽ chọn External để cấu hình cho T0 gateway giao tiếp với physical switch

- IP Address / Mask: ip của interface cấu hình

- Connected To(Segment): segment đã cấu hình ở trên

- Edge Node: chọn EDGE Node mà ta muốn cấu hình interface này

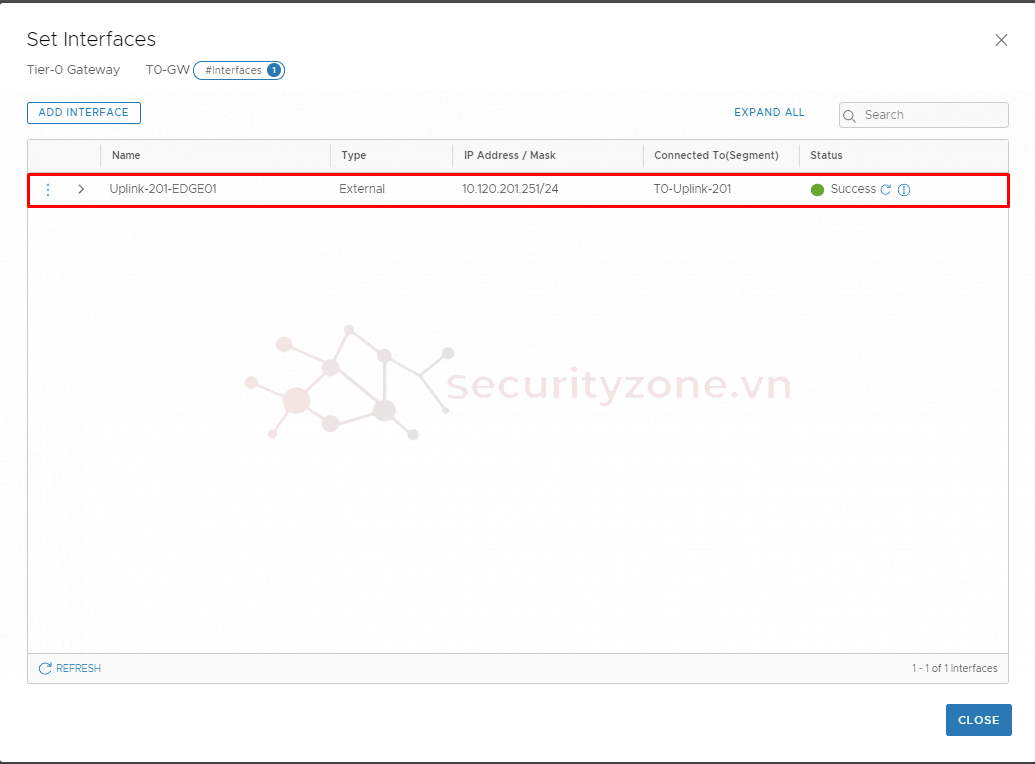

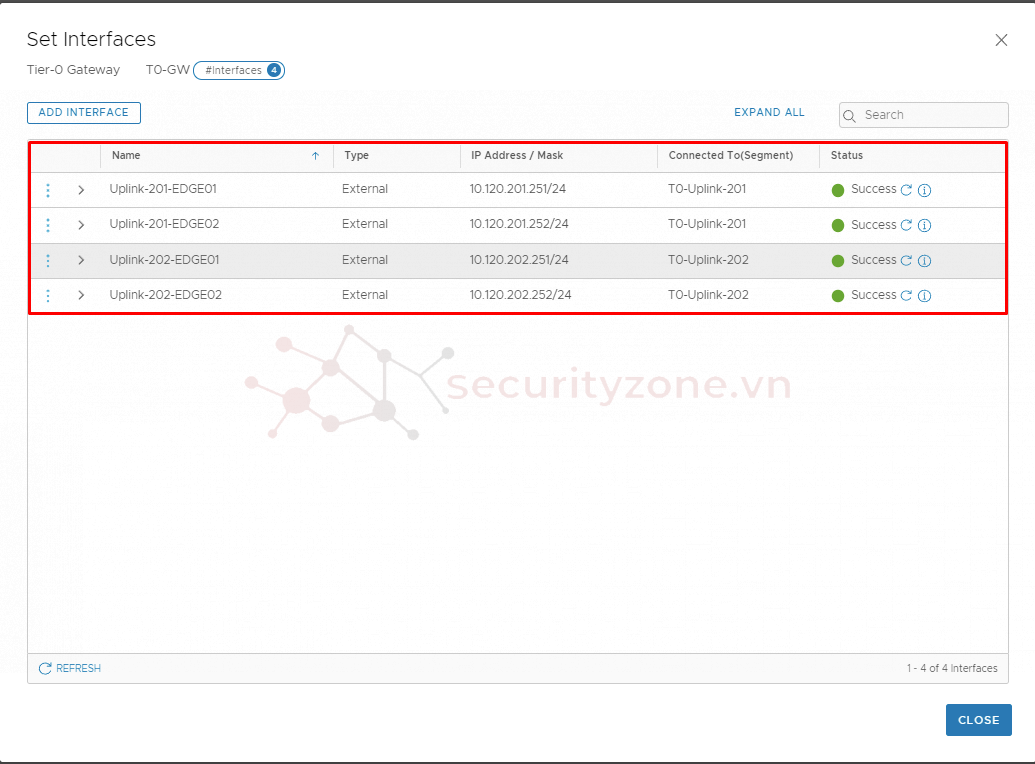

Sau khi add xong sẽ có kết quả như hình, lưu ý status phải lầ Success

Ta tiến hành add thêm các external interface cho T0 trên EDGE Node 01 và 02 như hình

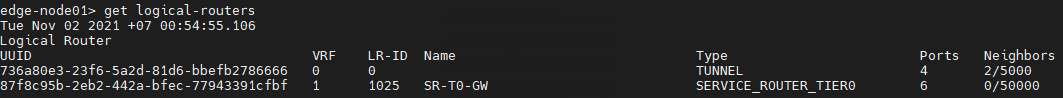

Kiểm tra HA state trên T0 Gateway, ta sẽ SSH vào EDGE01 và dùng lệnh get logical-router để kiểm tra VRF của T0 Gateway (vì để bình thường ta không thể xem thông tin của T0 Gateway)

Như hình trên ta thấy T0 Gateway sẽ có VRF là 1 vì vậy ta sẽ gõ vrf 1 để có thể truy cập vào T0 Gateway

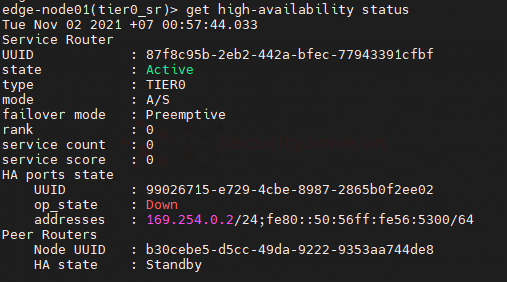

Ta thấy đã truy cập vào T0, lúc này ta thực hiện kiểm tra HA bằng lệnh get high-availability status lúc này ta sẽ thấy được các thông tin như: state, type, mode,..

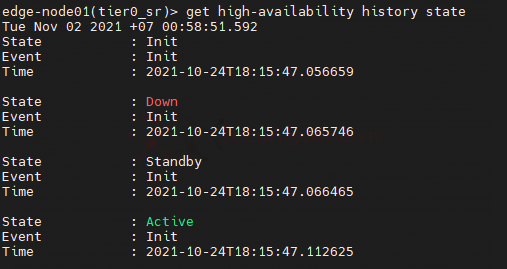

Ngoài ra bạn cũng có thể kiểm tra lịch sử của HA bao gồm thời gian down, up,...

Phi

Đính kèm

Sửa lần cuối:

Bài viết liên quan

Bài viết mới