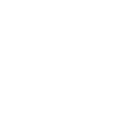

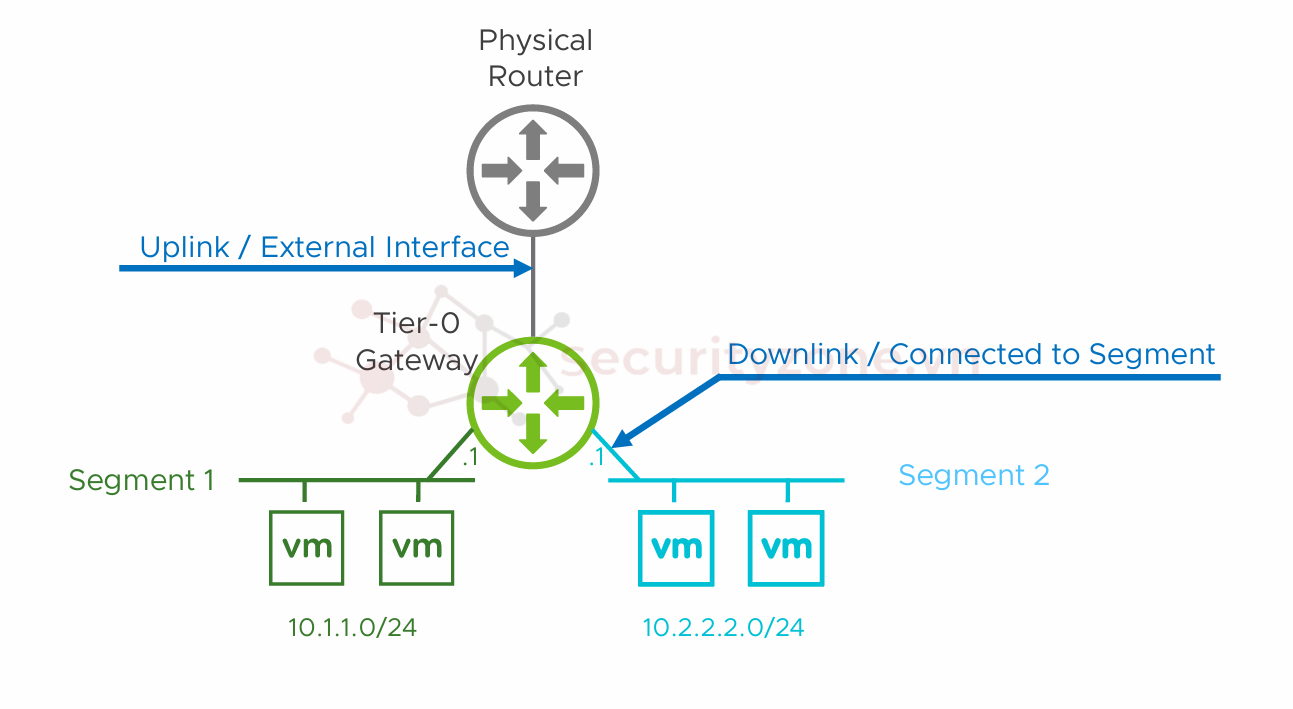

Segment là 1 phần quan trọng trong cấu trúc của Transport Zone, tương ứng với 2 loại Transport Zone thì Segment cũng được chia thành 2 loại là Overlay Segment (sử dụng VXLAN - giao tiếp các lớp mạng ảo với nhau) và VLAN Segment (giao tiếp giữa mạng ảo và mạng vật lý). Có thể hiểu 1 cách đơn giản thì Segment cũng giống như các Subnet/VLAN trong mạng Underlay của chúng ta, trong cấu trúc mạng NSX Overlay thì Gateway của các Segment sẽ được đặt ở trên Tier-0/Tier-1 Gateway. Trong bài viết này mình sẽ hướng dẫn cách cấu hình Segment thông qua NSX Manager.

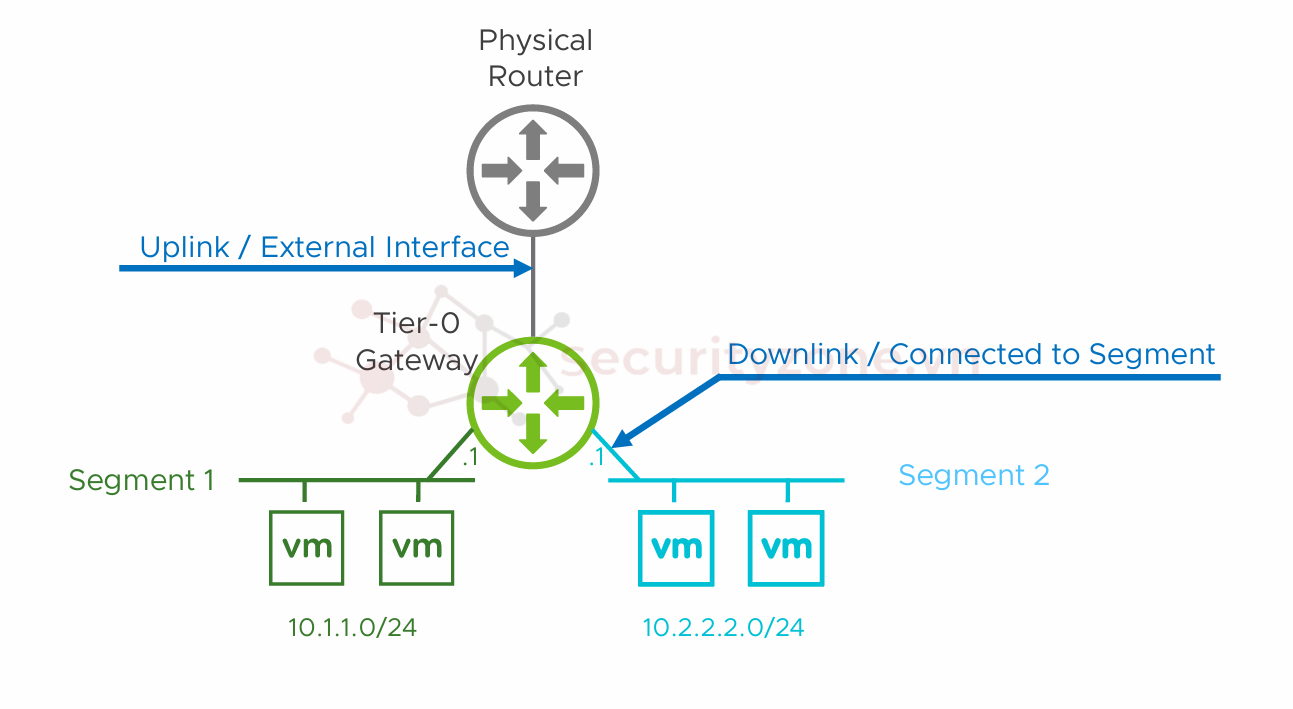

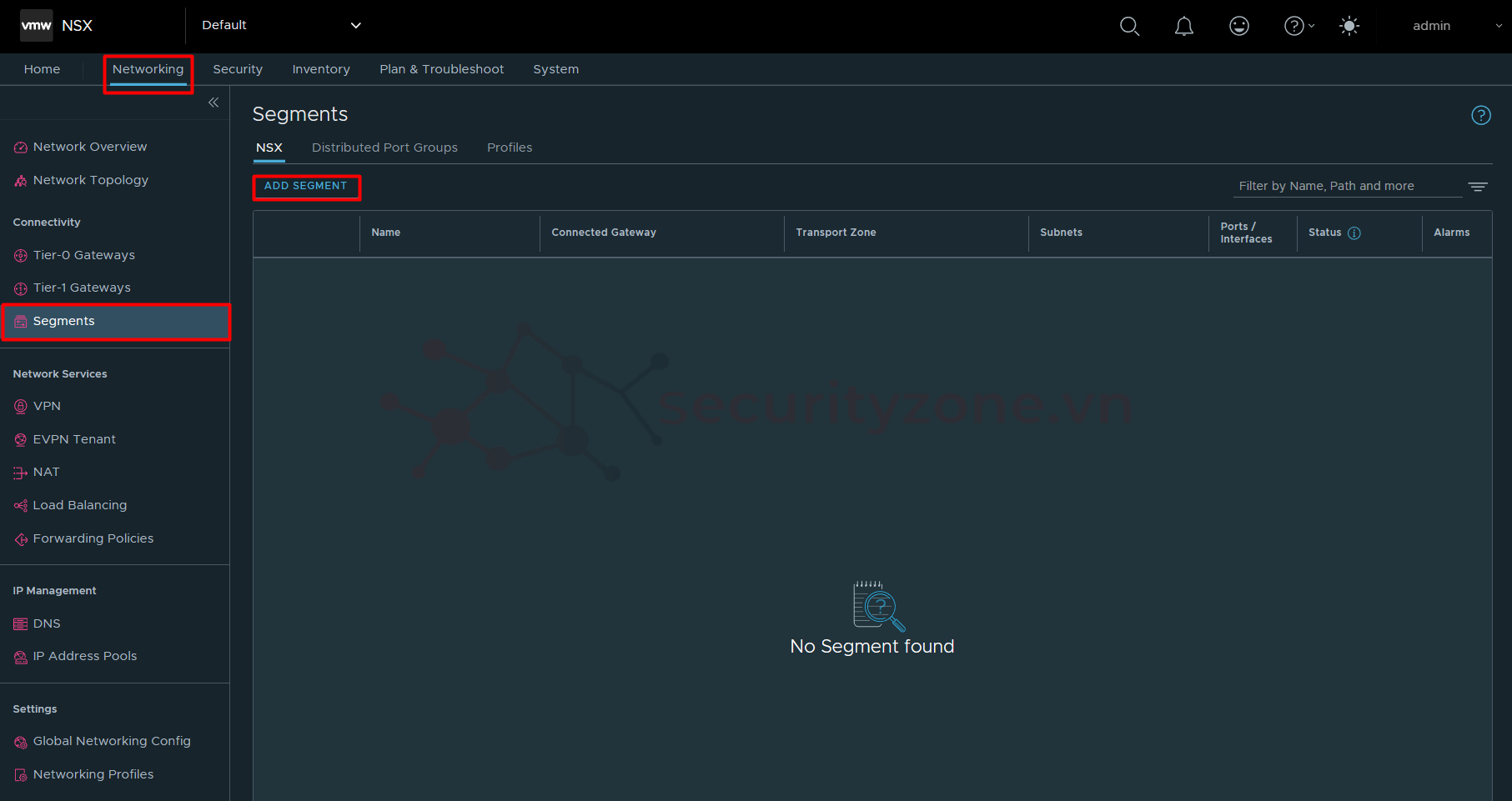

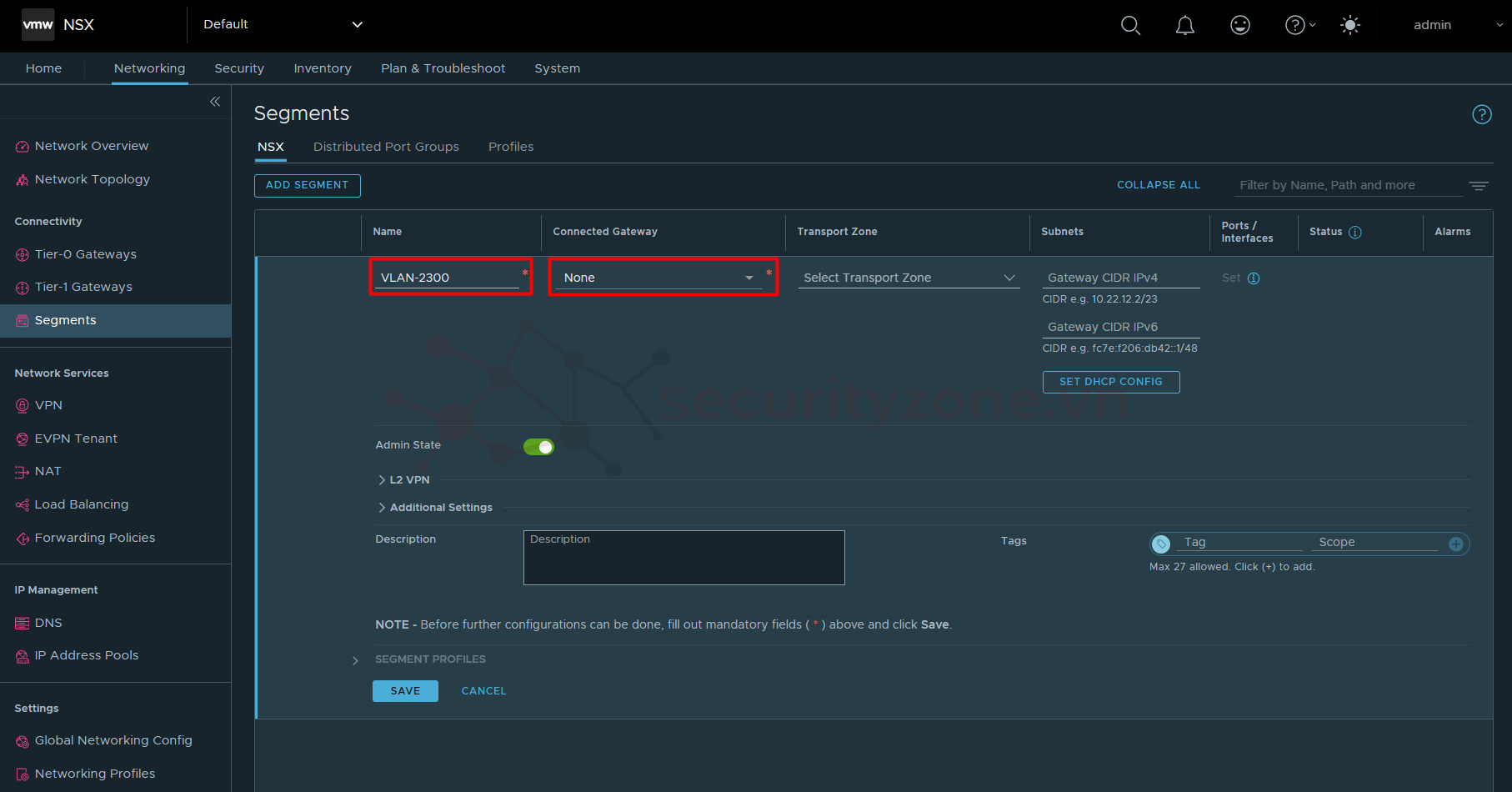

Bước 1: Truy cập vào GUI của NSX Manager, vào phần Networking > Connectivity > Segments > ADD SEGMENT:

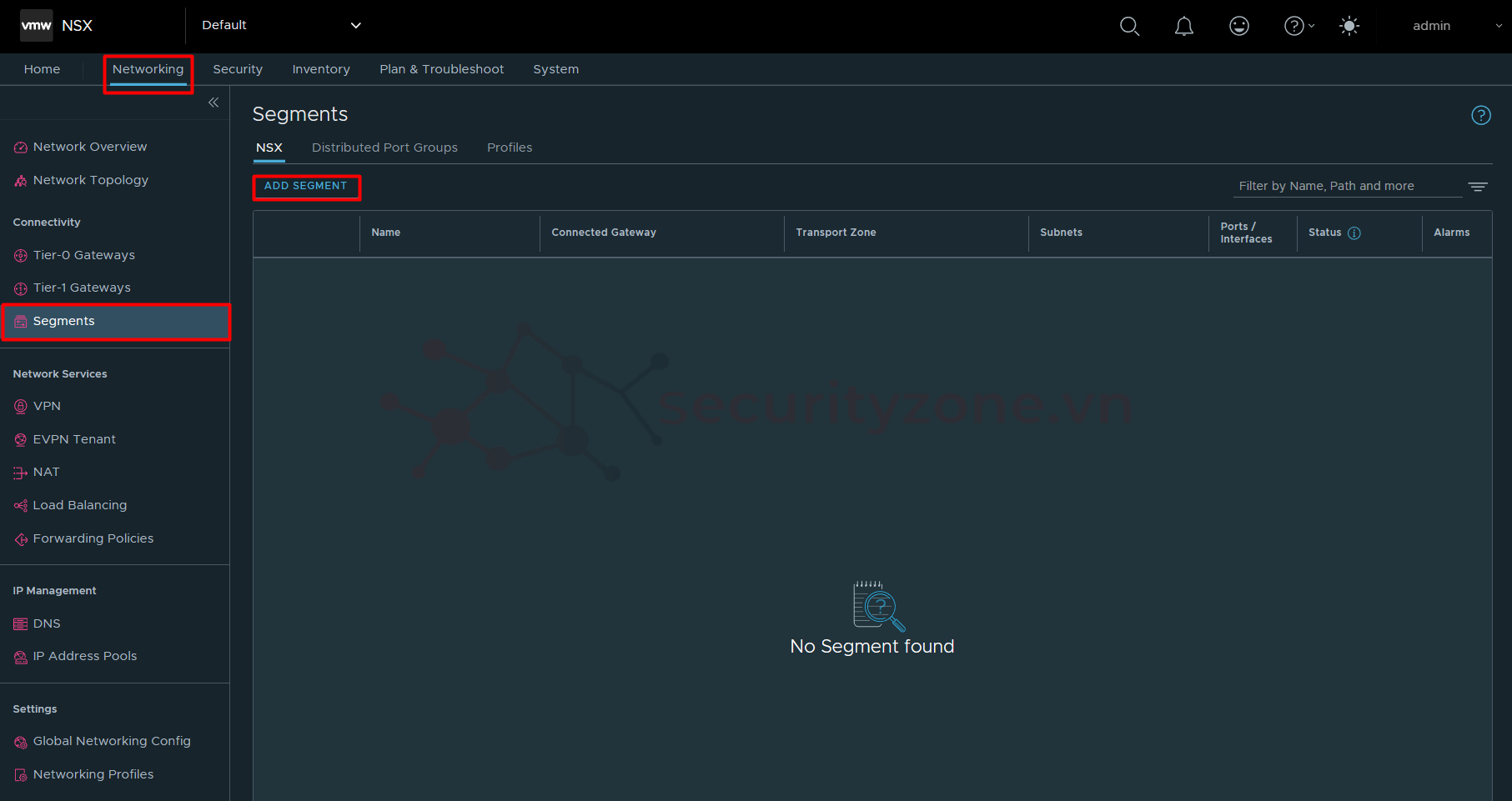

Bước 2: Đặt tên cho Segment, chọn Gateway cho Segment bao gồm các lựa chọn sau:

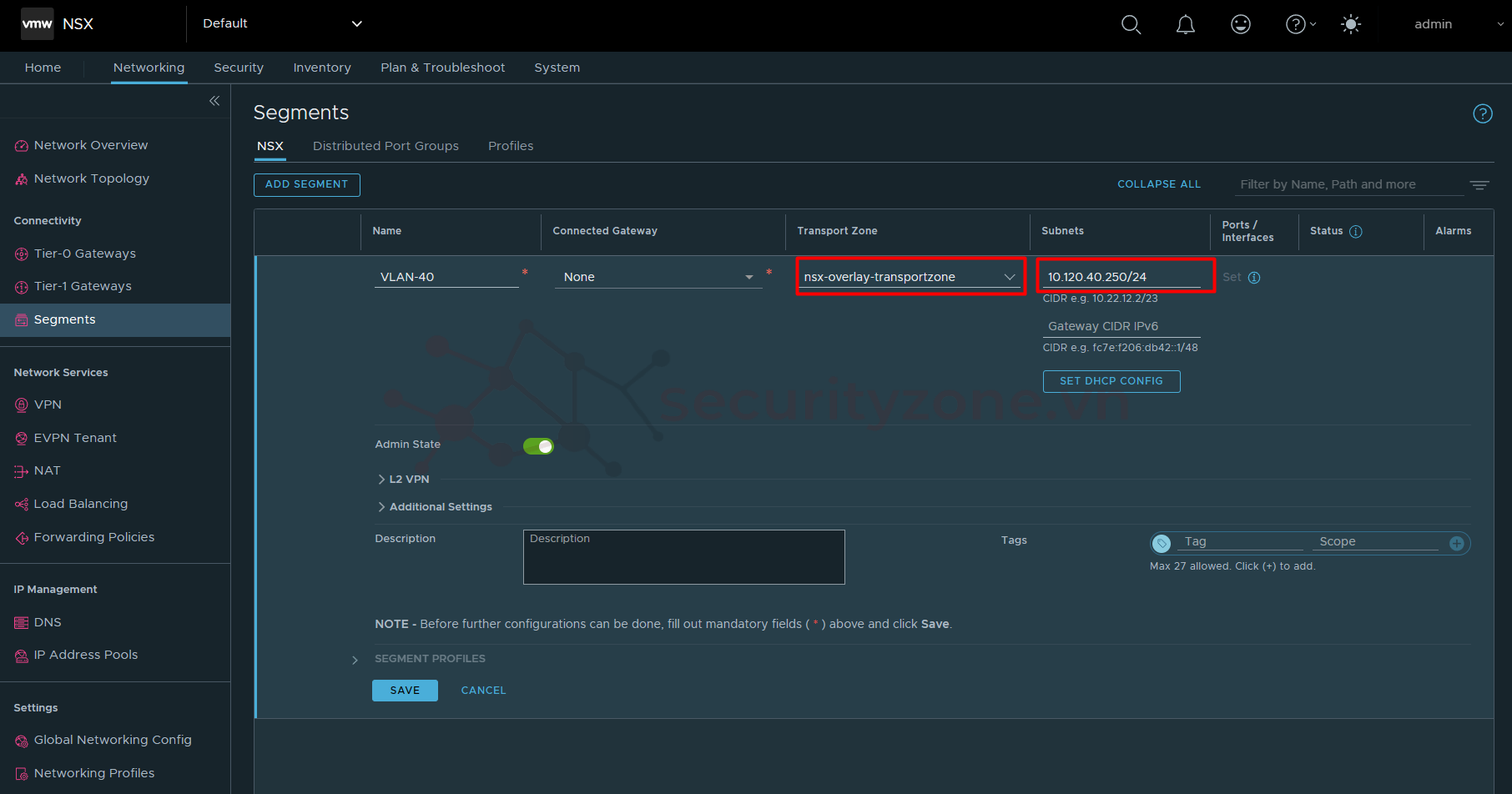

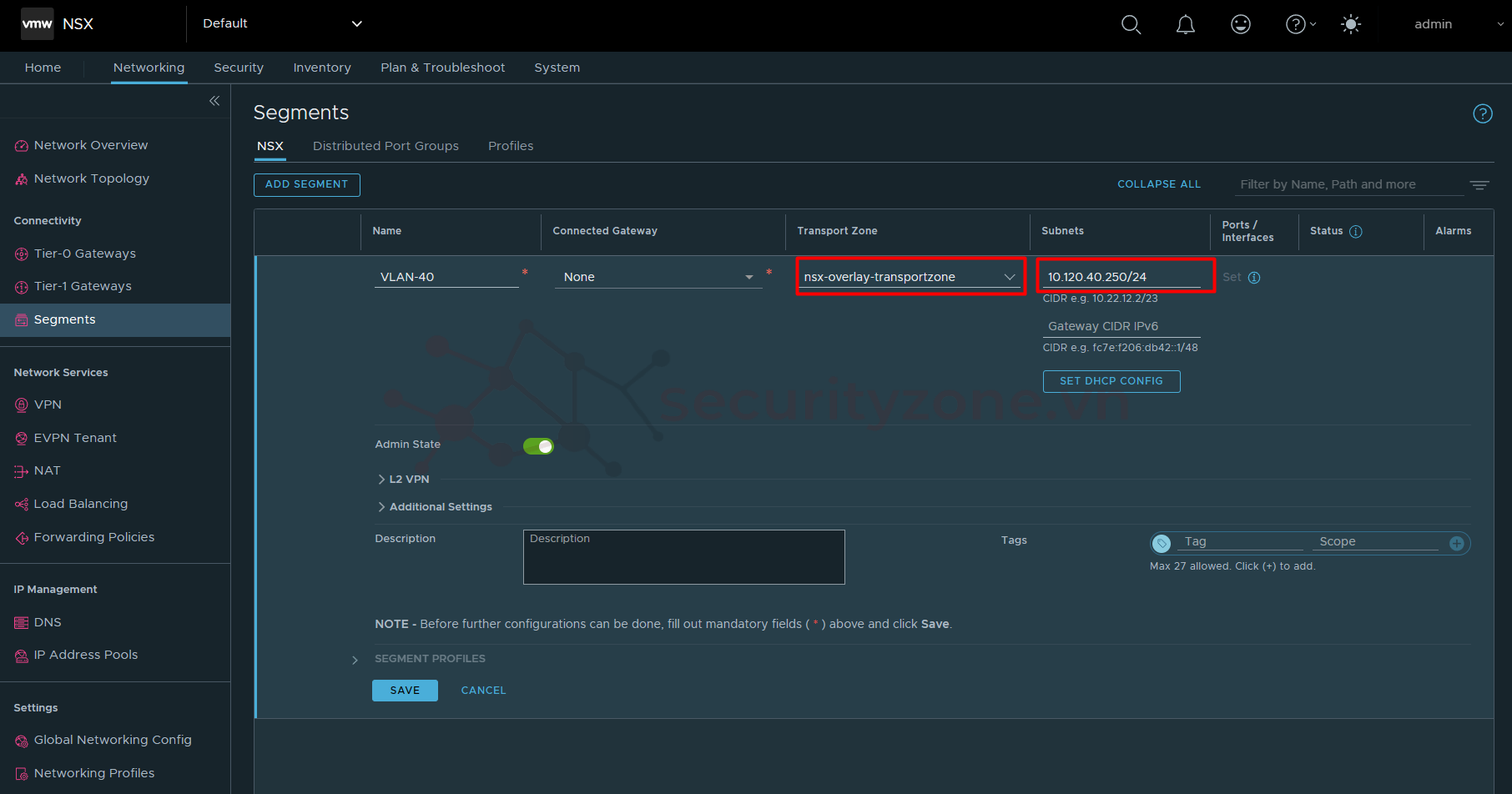

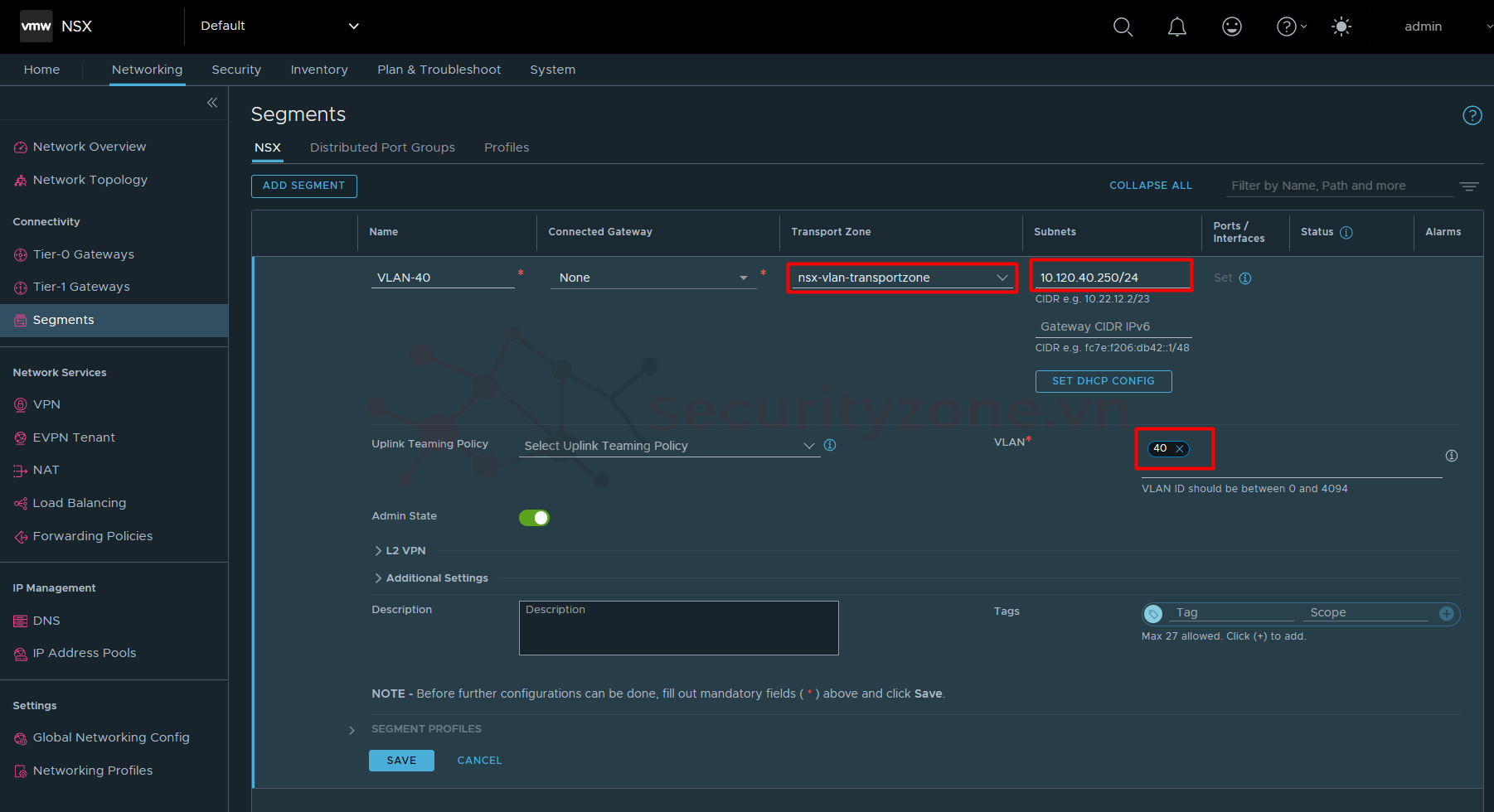

Bước 3: Chọn Transport Zone cho Segment (bao gồm Overlay và VLAN) và IP Gaterway cho Segment muốn sử dụng (có thể cấu hình thêm DHCP Server cho Segment bằng cách chọn SET DHCP CONFIG).

Trường hợp nếu lựa chọn Overlay thì các bạn chỉ cần cấu hình các thông tin như bên dưới:

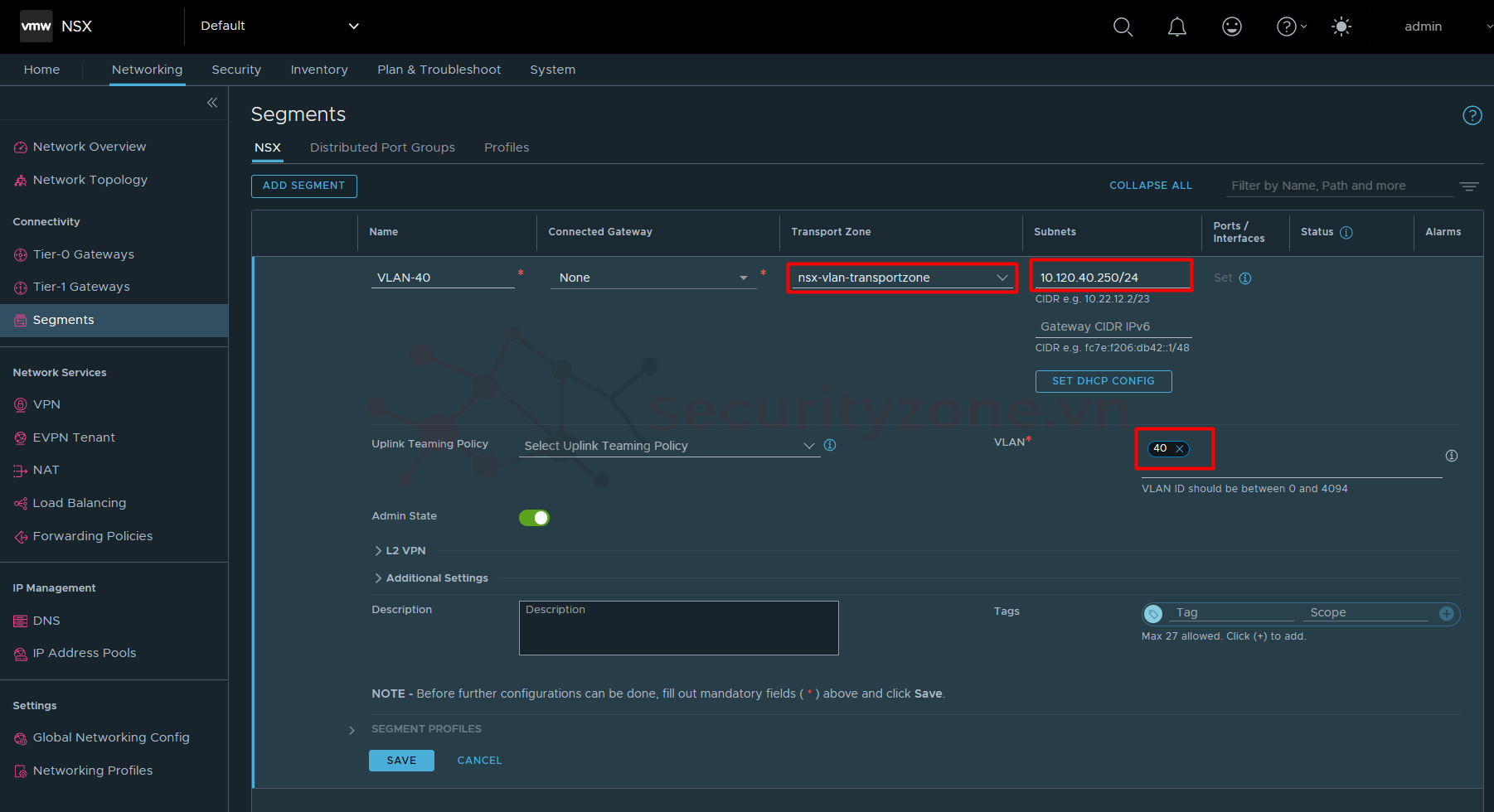

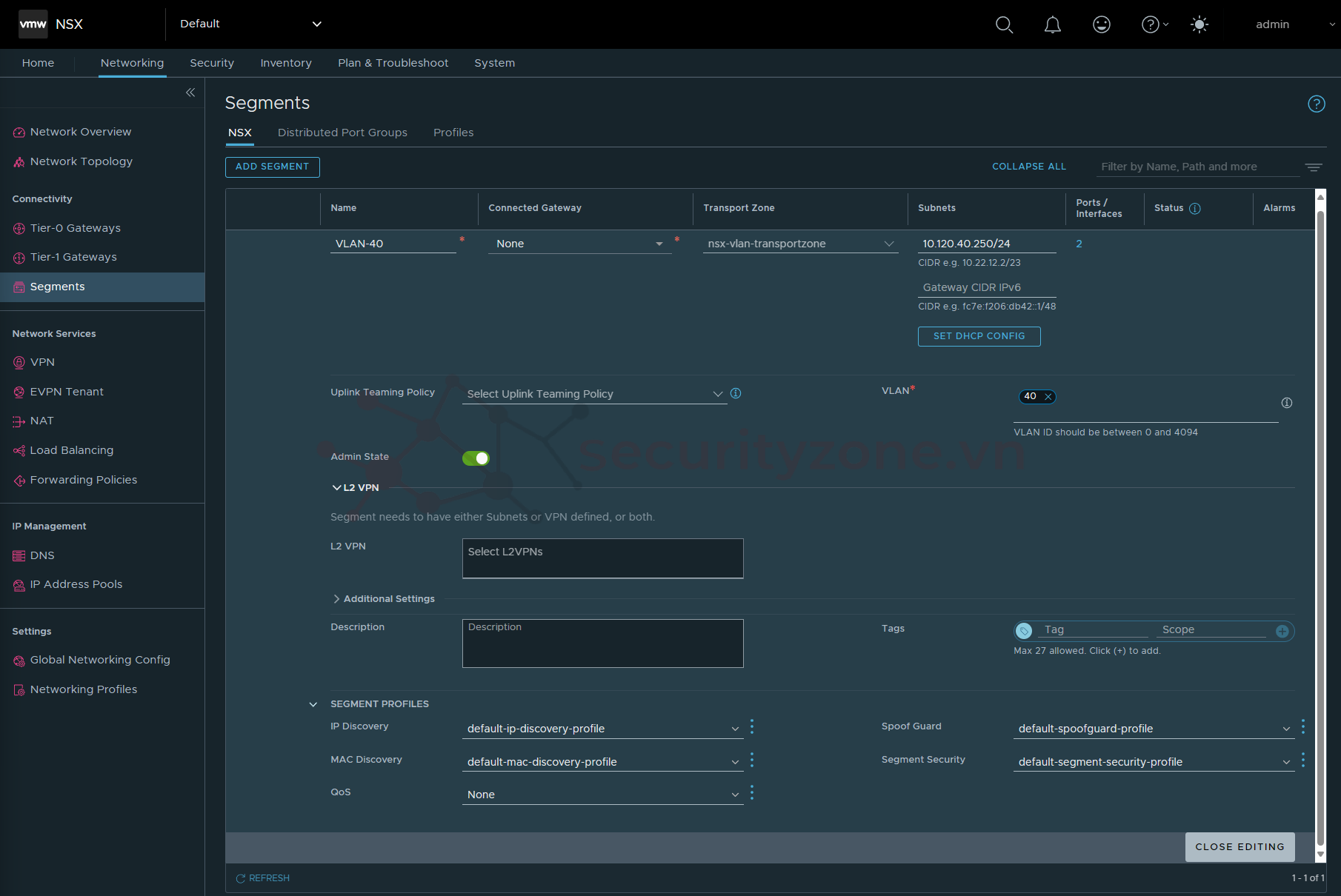

Trong trường hợp lựa chọn VLAN các bạn cần cấu hình thêm thông tin VLAN ID cho Segment muốn sử dụng:

Lưu ý: Đây chính là VLAN ID mà các bạn sẽ sử dụng để kết nối với hệ thống Physical nên hãy đảm bảo rằng lớp mạng Underlay có thể giao tiếp được với VLAN.

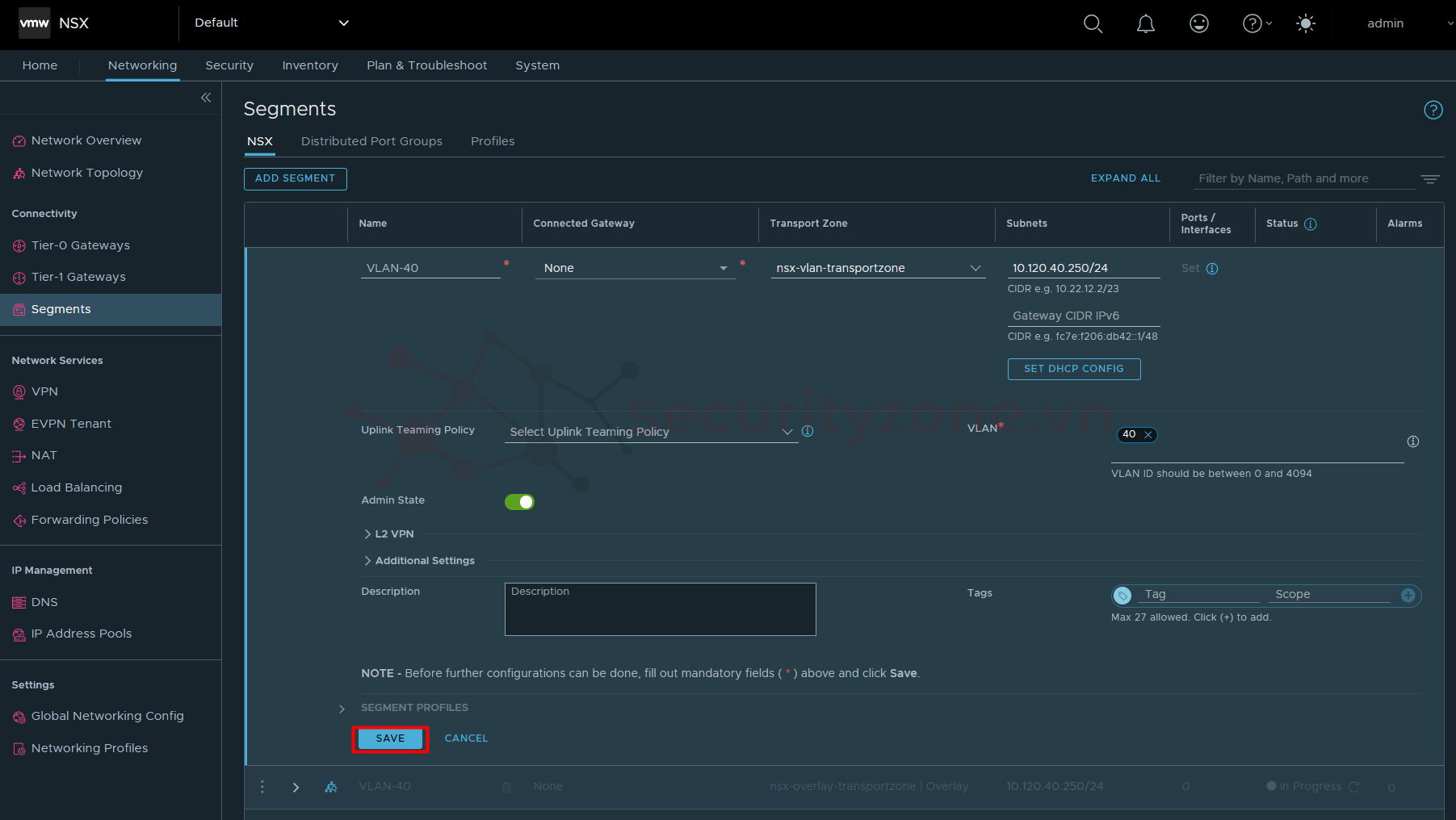

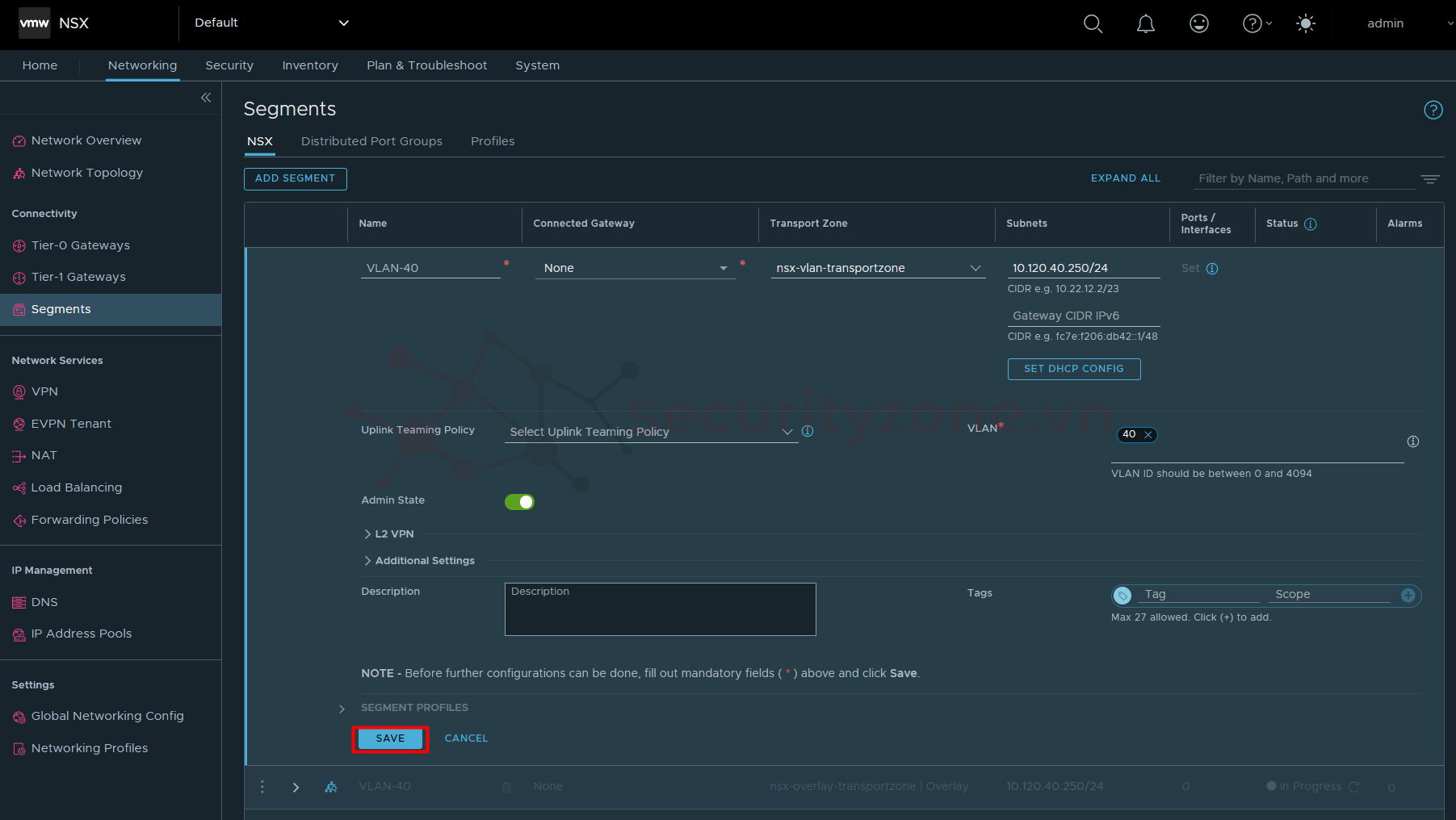

Bước 4: Mình sẽ tạo VLAN Segment, chọn SAVE để lưu cấu hình:

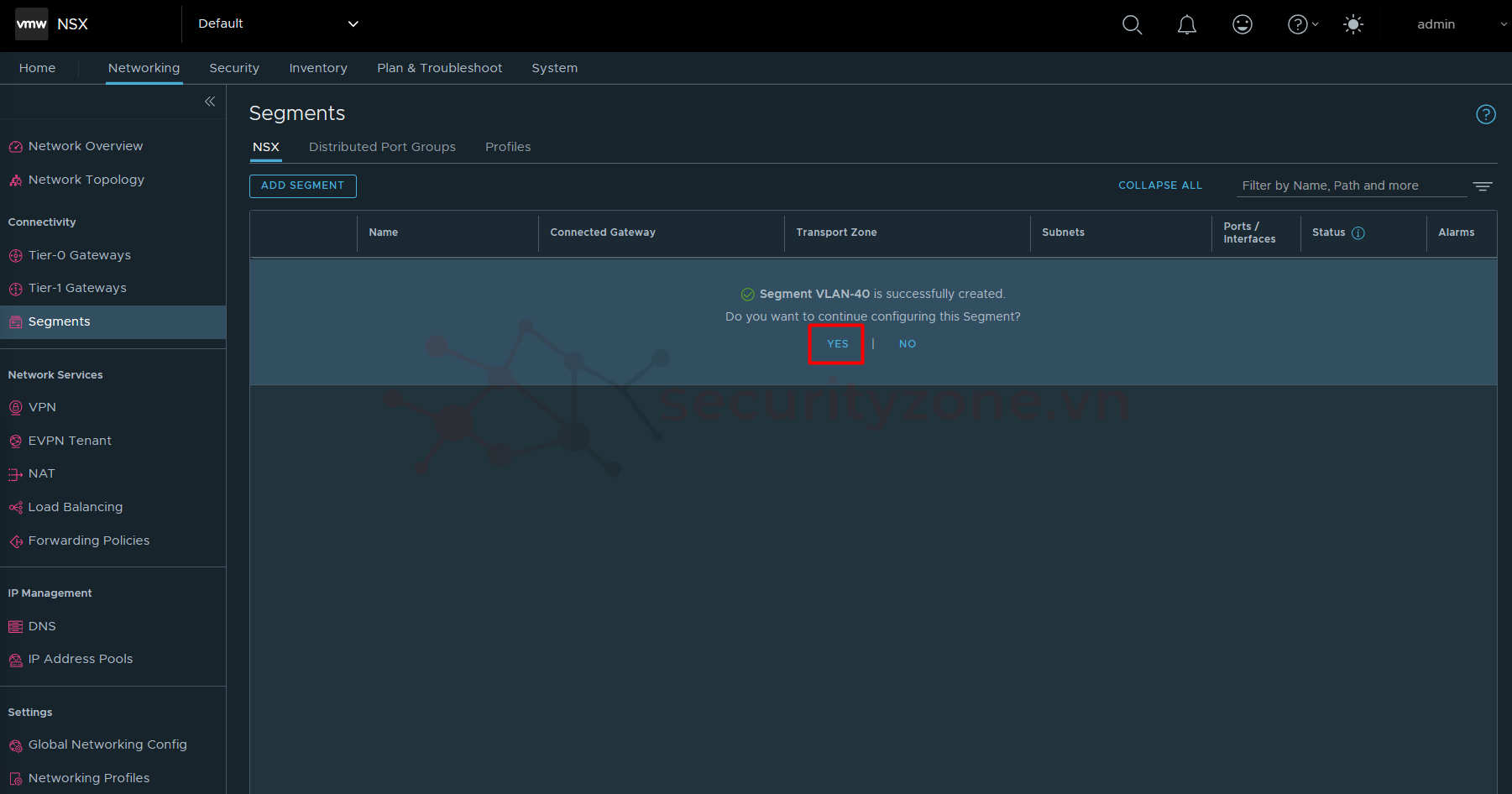

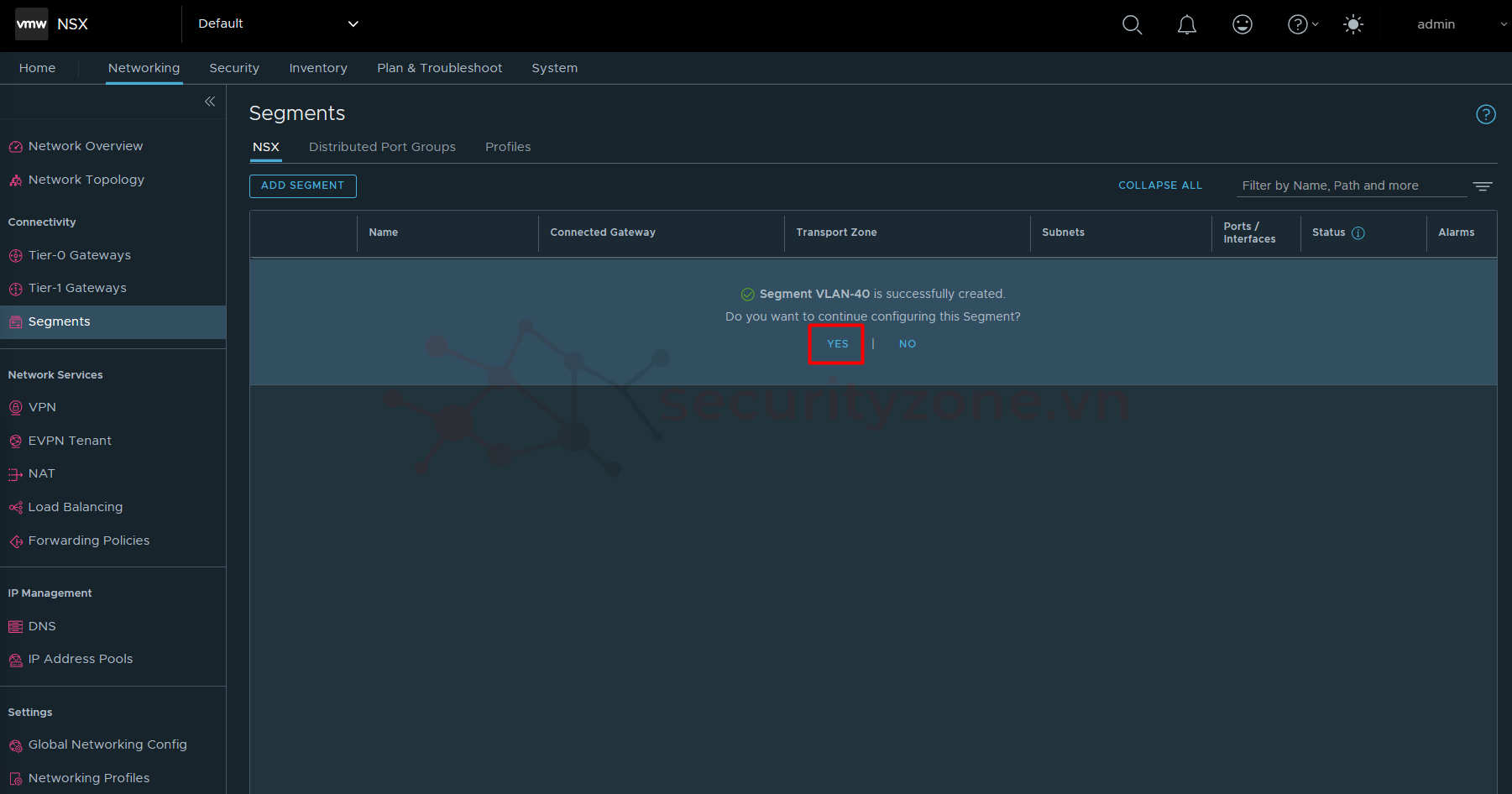

Trường hợp nếu các bạn muốn tiếp tục cấu hình thì chọn YES:

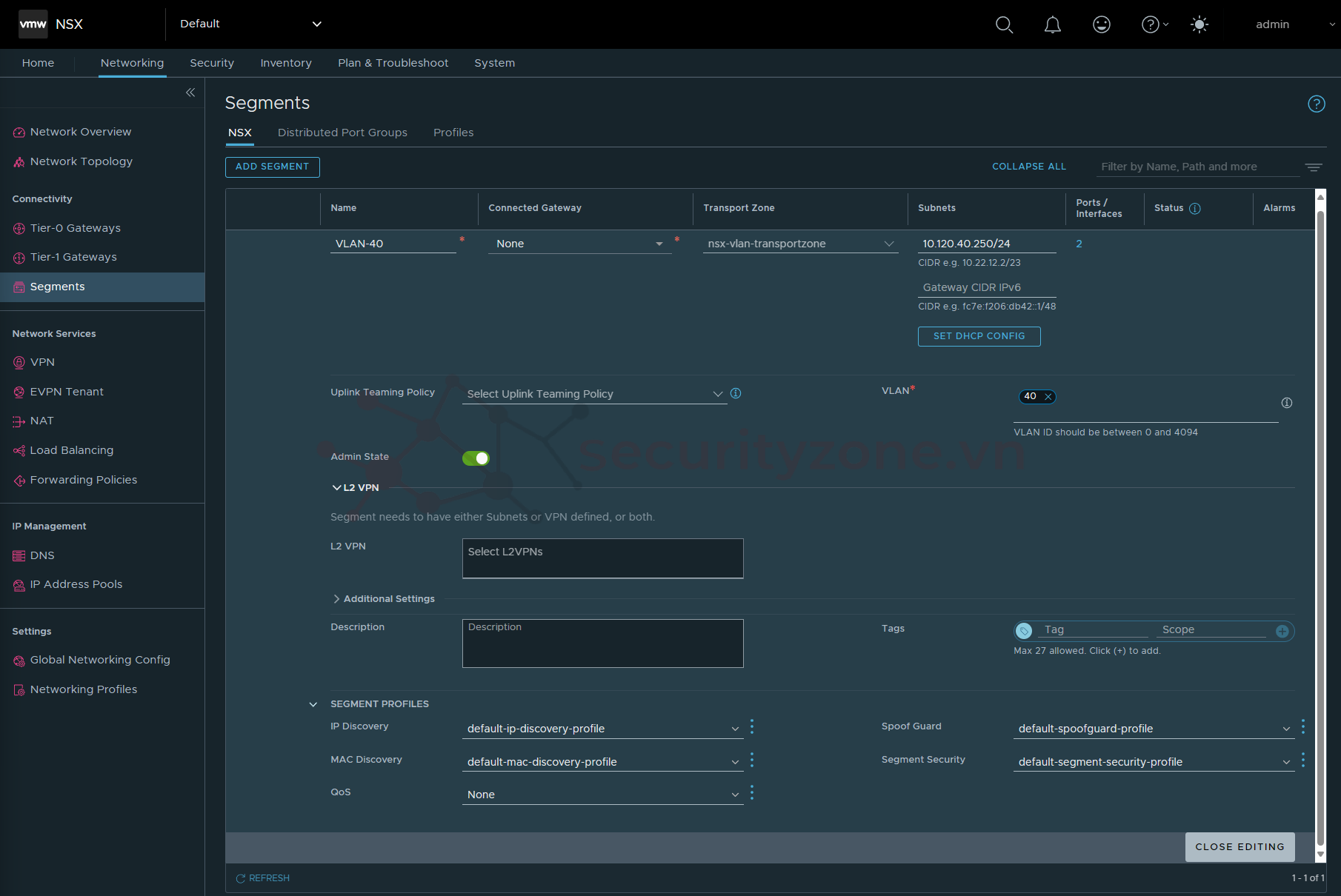

Bước 5: Các bạn có thể cấu hình tùy chỉnh thêm 1 số thông tin khác:

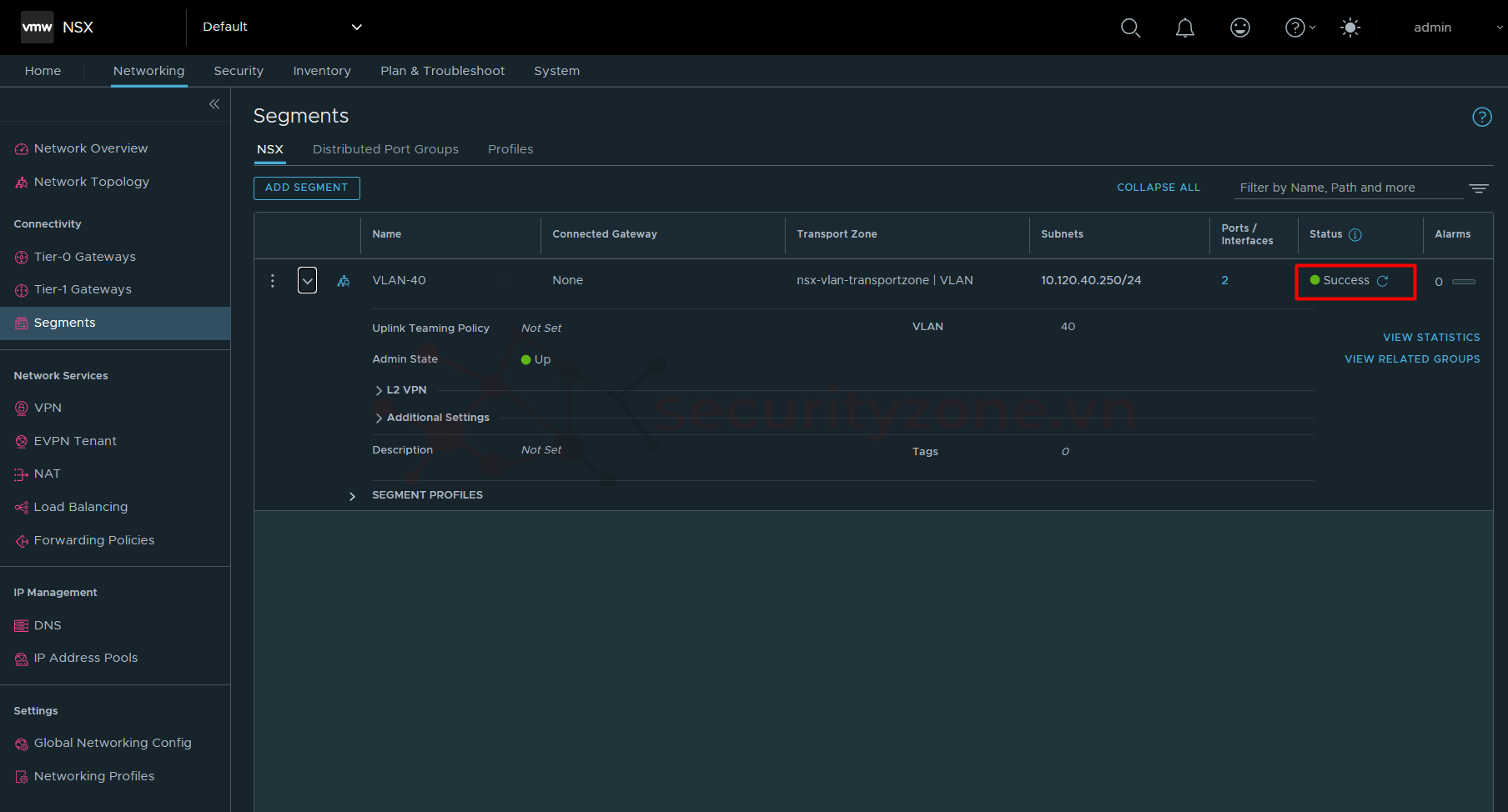

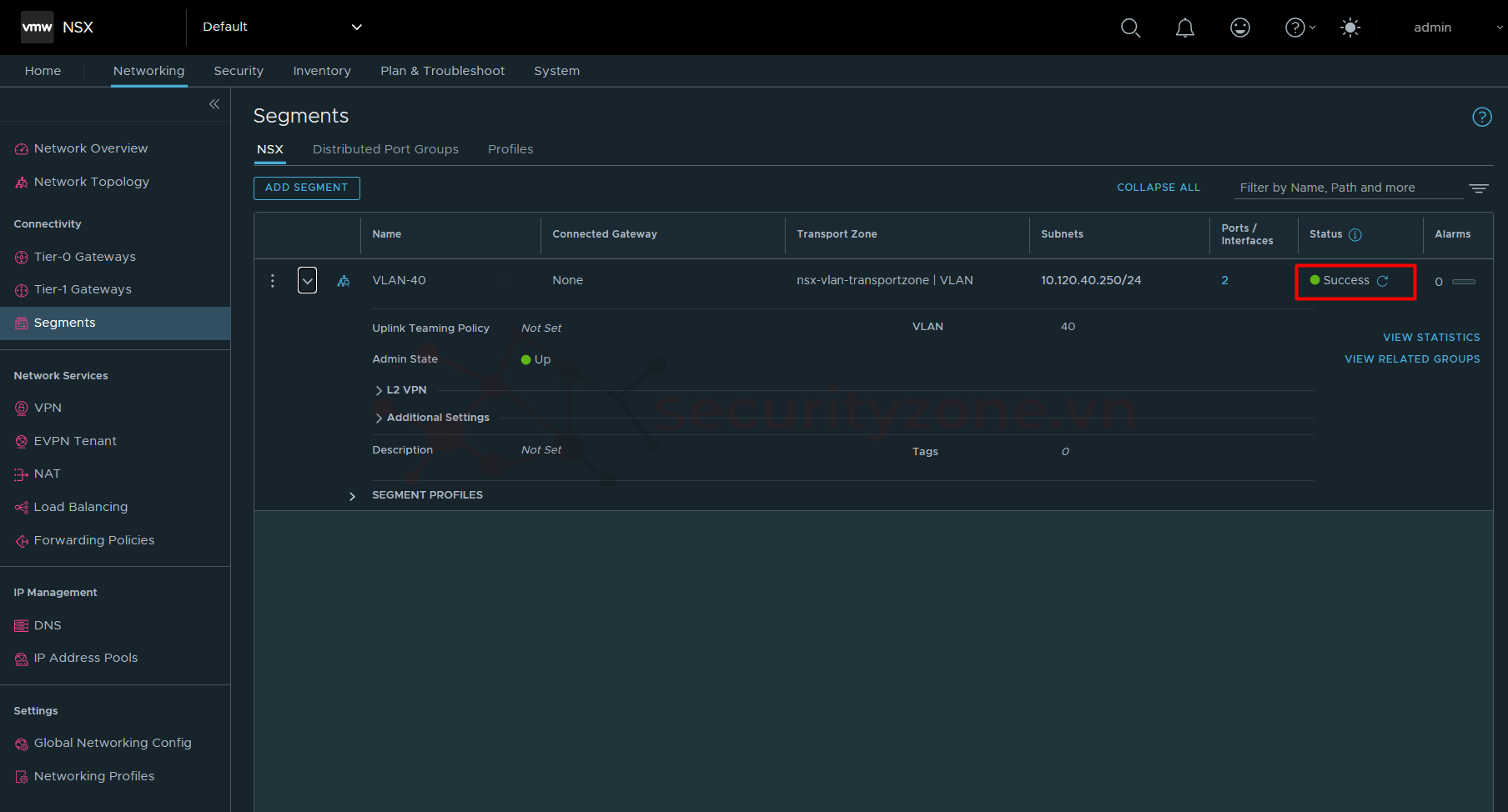

Sau khi hoàn thành kiểm tra Status lên Success:

Chúc các bạn thành công :">

Bước 1: Truy cập vào GUI của NSX Manager, vào phần Networking > Connectivity > Segments > ADD SEGMENT:

Bước 2: Đặt tên cho Segment, chọn Gateway cho Segment bao gồm các lựa chọn sau:

- None: lựa chọn trong trường hợp bạn không muốn cấu hình Gateway cho Segment này, chỉ muốn kiểm thử môi trường local, tuy nhiên sau khi cấu hình Segment các bạn vẫn có thể thay đổi thông tin Gateway sau.

- Tier-0: sử dụng trong trường hợp muốn kết nối Segment này với Tier-0 Gateway (để có được tùy chọn này bạn cần tạo Tier-0 Gateway trước)

- Tier-1: sử dụng trong trường hợp muốn kết nối Segment này với Tier-1 Gateway

Bước 3: Chọn Transport Zone cho Segment (bao gồm Overlay và VLAN) và IP Gaterway cho Segment muốn sử dụng (có thể cấu hình thêm DHCP Server cho Segment bằng cách chọn SET DHCP CONFIG).

Trường hợp nếu lựa chọn Overlay thì các bạn chỉ cần cấu hình các thông tin như bên dưới:

Trong trường hợp lựa chọn VLAN các bạn cần cấu hình thêm thông tin VLAN ID cho Segment muốn sử dụng:

Lưu ý: Đây chính là VLAN ID mà các bạn sẽ sử dụng để kết nối với hệ thống Physical nên hãy đảm bảo rằng lớp mạng Underlay có thể giao tiếp được với VLAN.

Bước 4: Mình sẽ tạo VLAN Segment, chọn SAVE để lưu cấu hình:

Trường hợp nếu các bạn muốn tiếp tục cấu hình thì chọn YES:

Bước 5: Các bạn có thể cấu hình tùy chỉnh thêm 1 số thông tin khác:

- Port/Interfaces (chỉ được cấu hình sau khi chọn SAVE): được sử dụng để chỉ định các Segment Port hoặc Gateway Interface (như là sử dụng cho Uplink của Tier-0 Gateway) mà Segment được quản lý

- L2 VPN: sử dụng VPN để mở rộng Segment

- Segment Profiles: tùy chỉnh thay đổi Profile cho Segment (có thể cấu hình thêm Profile ở mục Networking > Connectivity > Segments > Profiles)

Sau khi hoàn thành kiểm tra Status lên Success:

Chúc các bạn thành công :">

Attachments

Last edited: