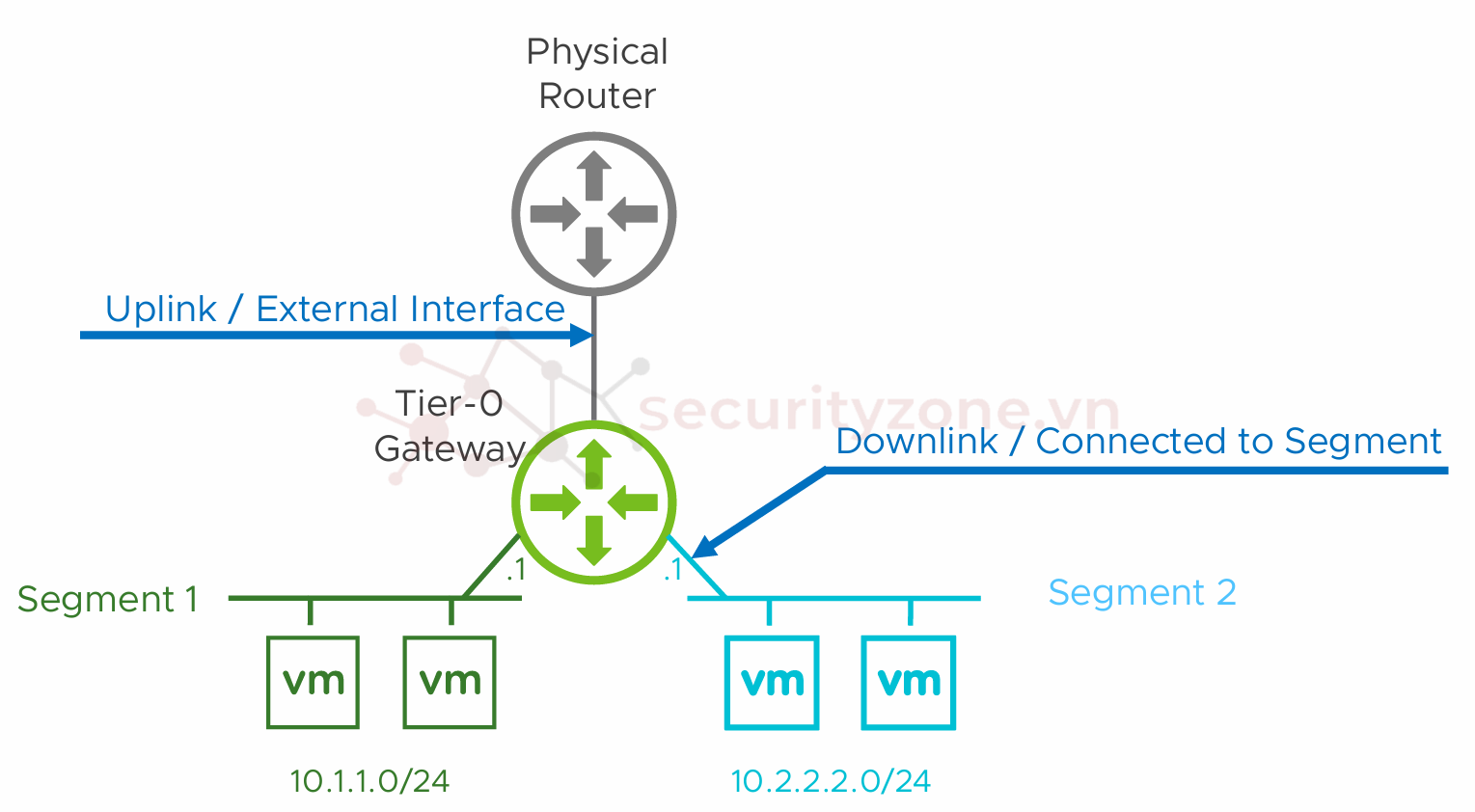

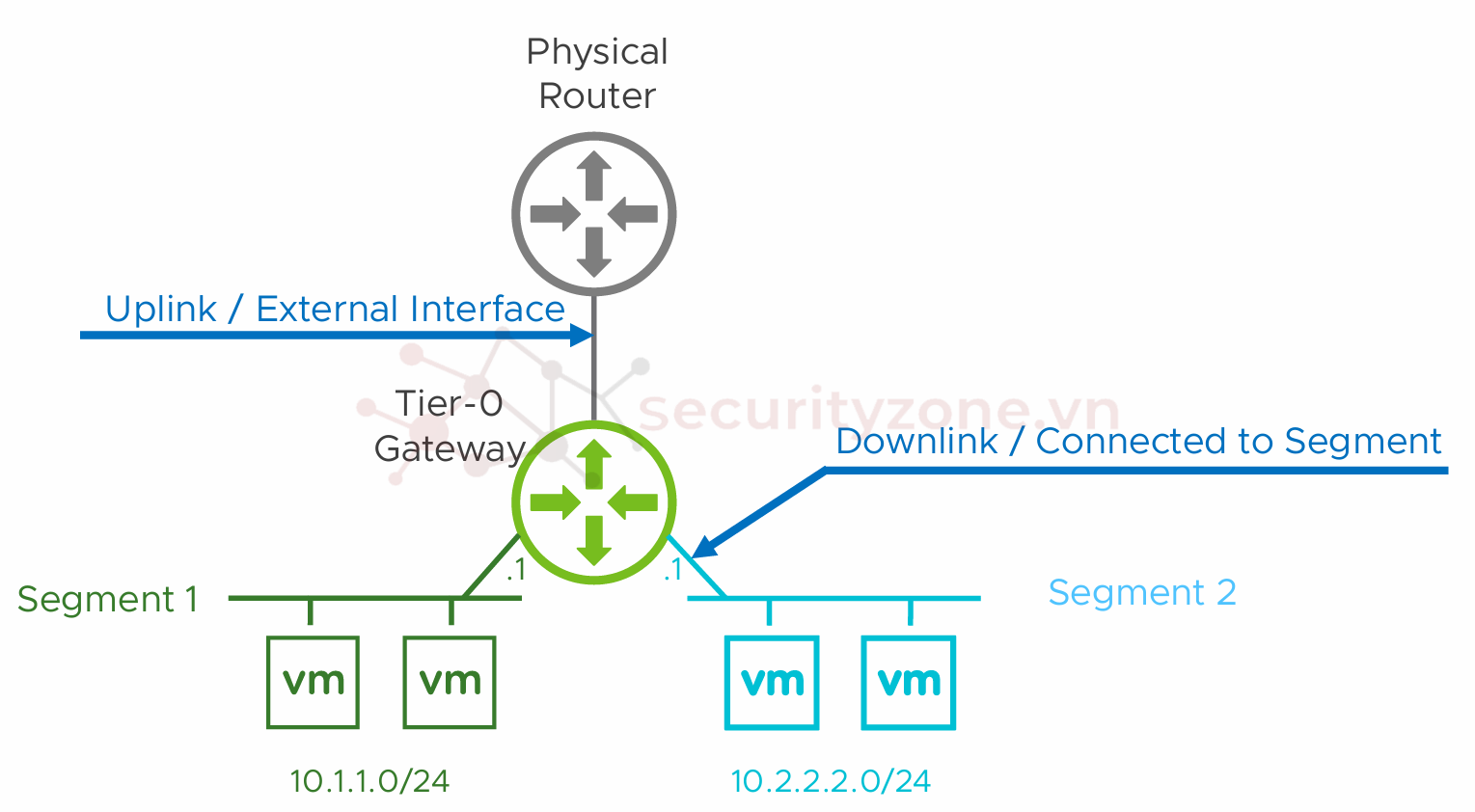

Tier-0 Gateway trong kiến trúc mạng NSX đóng vai trò là nơi giao tiếp giữa mạng NSX Overlay với mạng Physical. Để đảm bảo tính dự phòng thì khi triển khai Tier-0 Gateway ta luôn cấu hình tính năng HA cho nó, gồm 2 mode là Active-Active và Active-Passive:

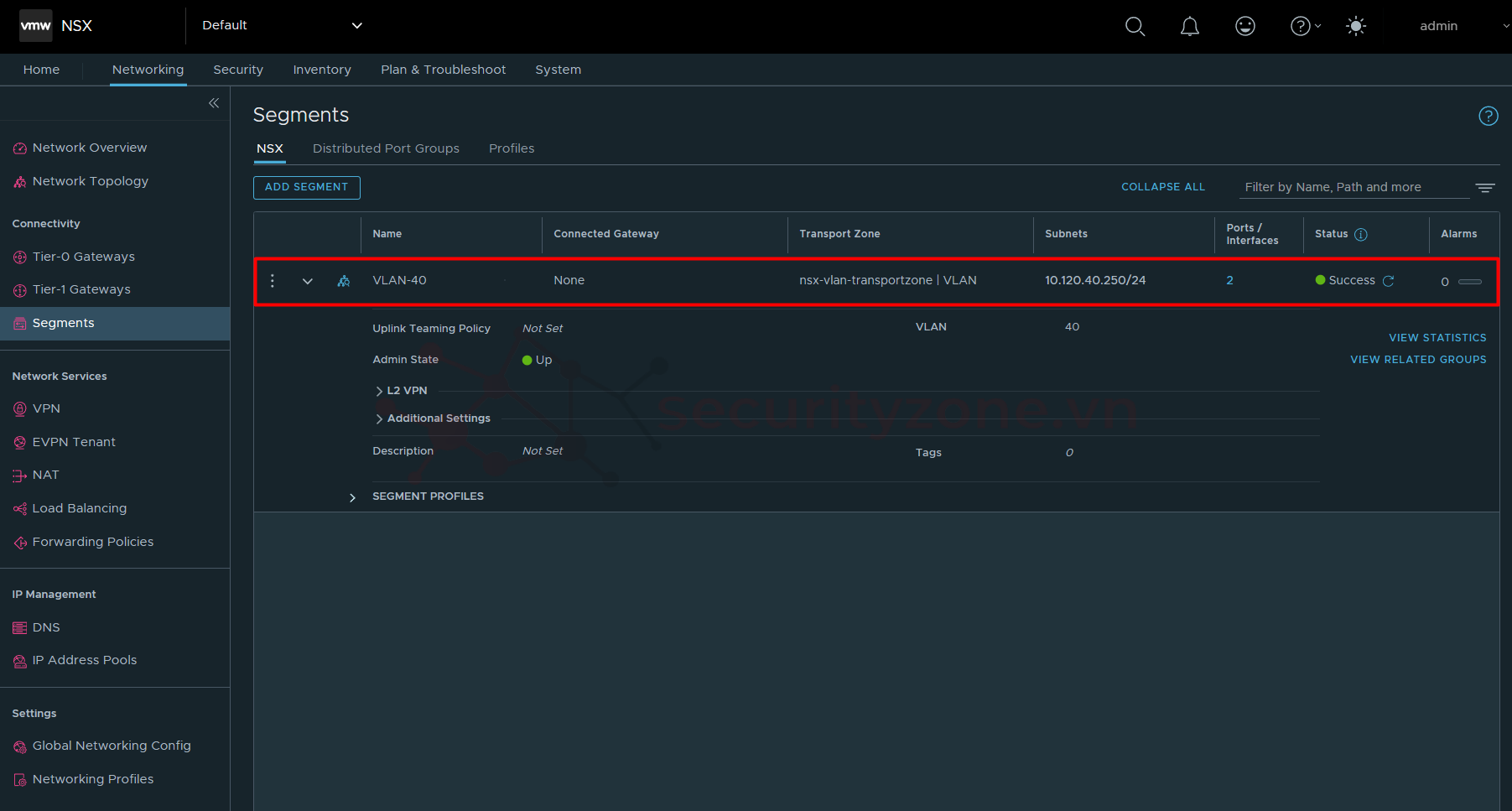

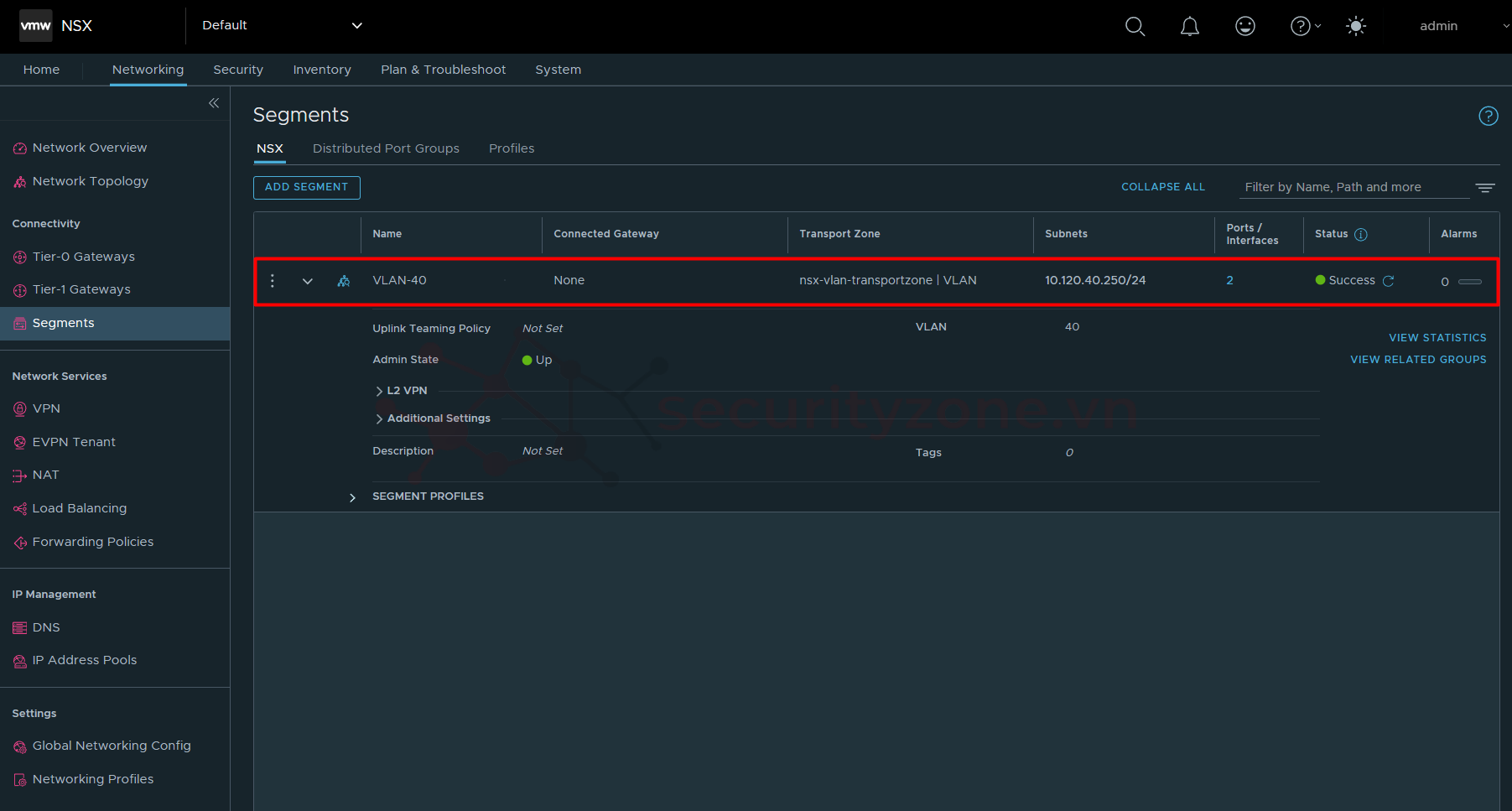

Bước 1: Trước hết ta cần cấu hình Uplink cho Tier-0 Gateway (Segment VLAN được sử dụng để giao tiếp giữa mạng NSX Overlay và Physical). Xem thêm bài viết hướng dẫn chi tiết hơn ở [LAB 08] Tạo Segment cho NSX:

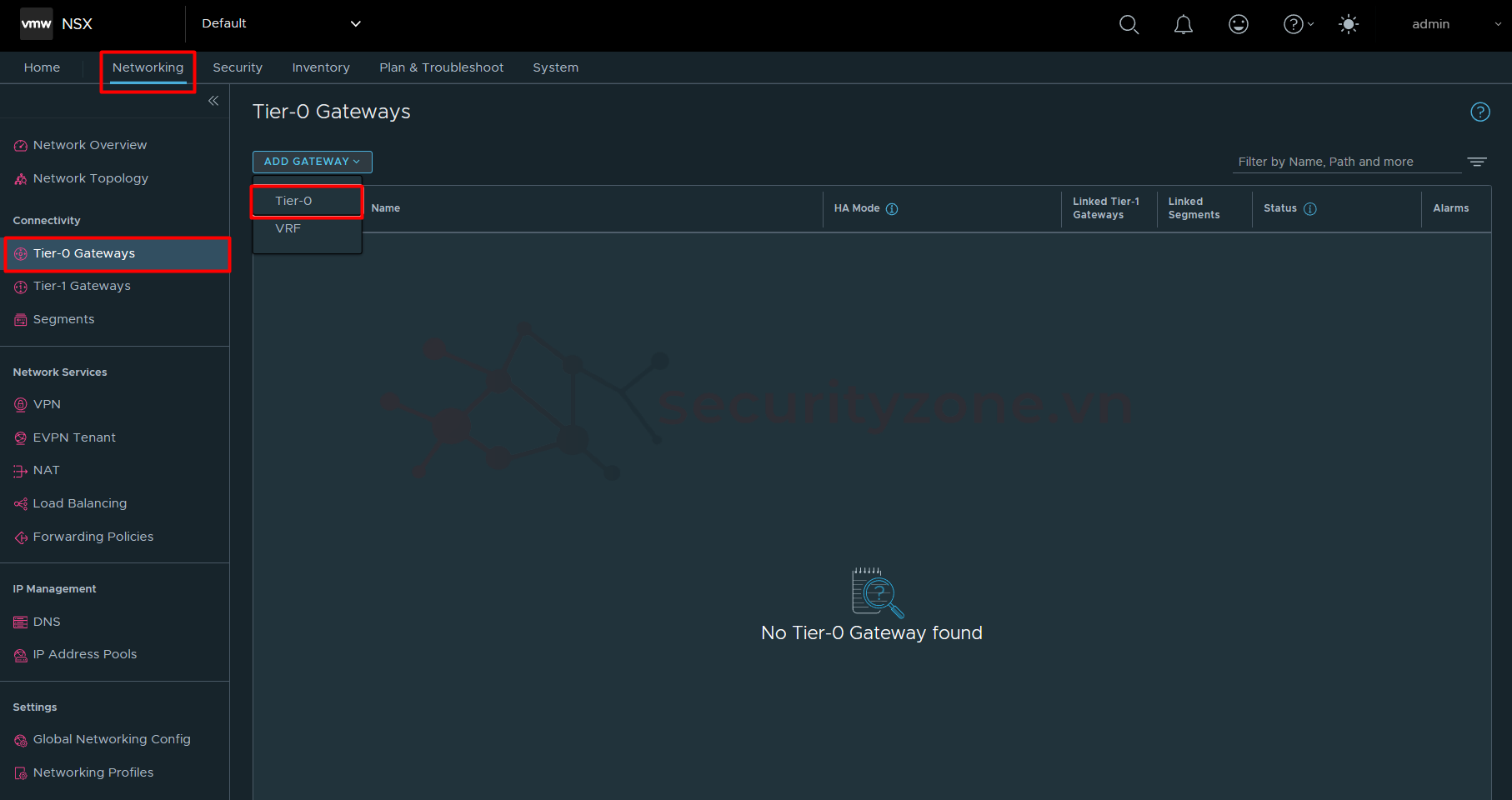

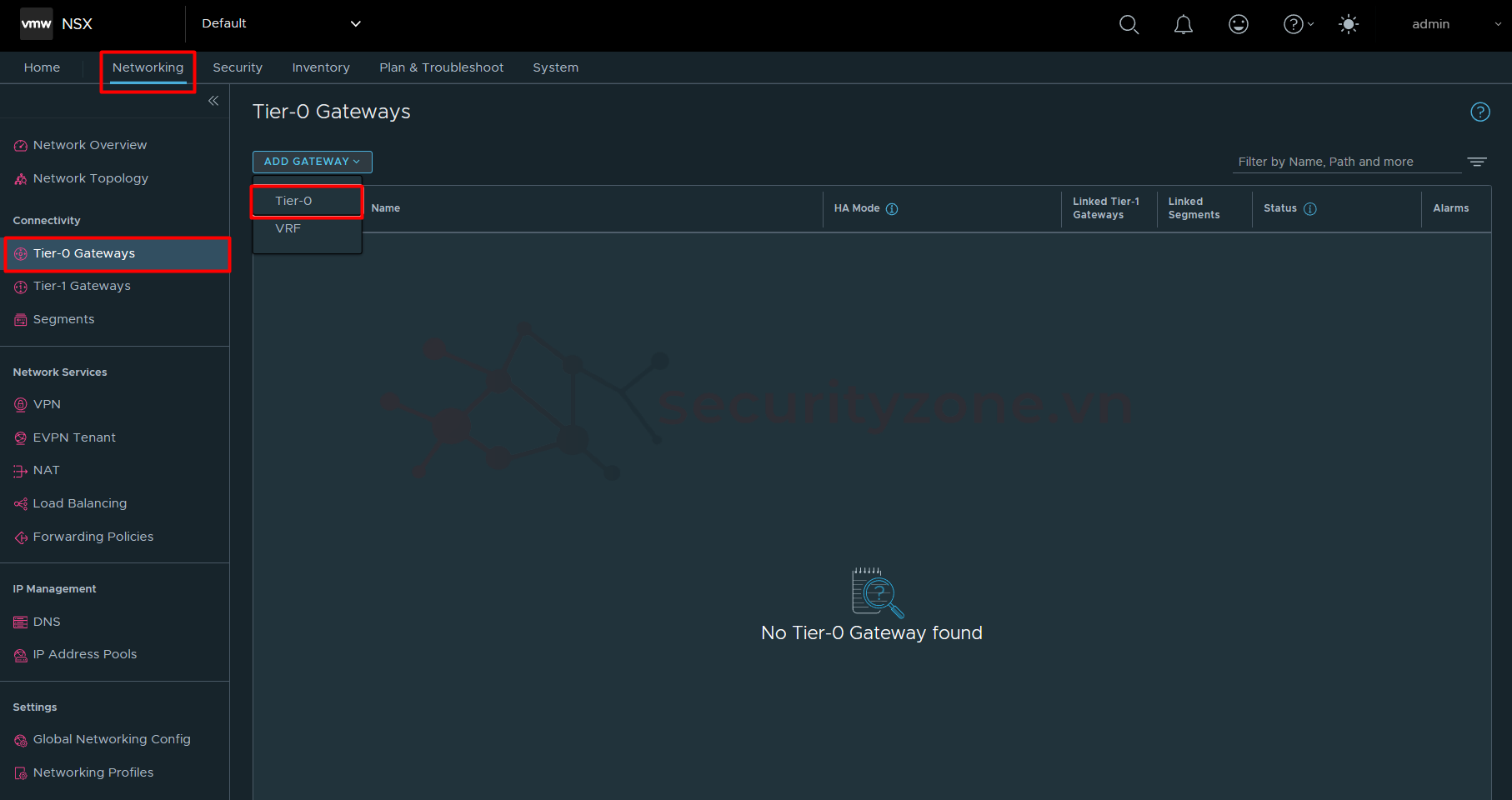

Bước 2: Truy cập vào GUI của NSX Manager, vào phần Networking > Connectivity > Tier-0 Gateway > ADD GATEWAY > Tier-0:

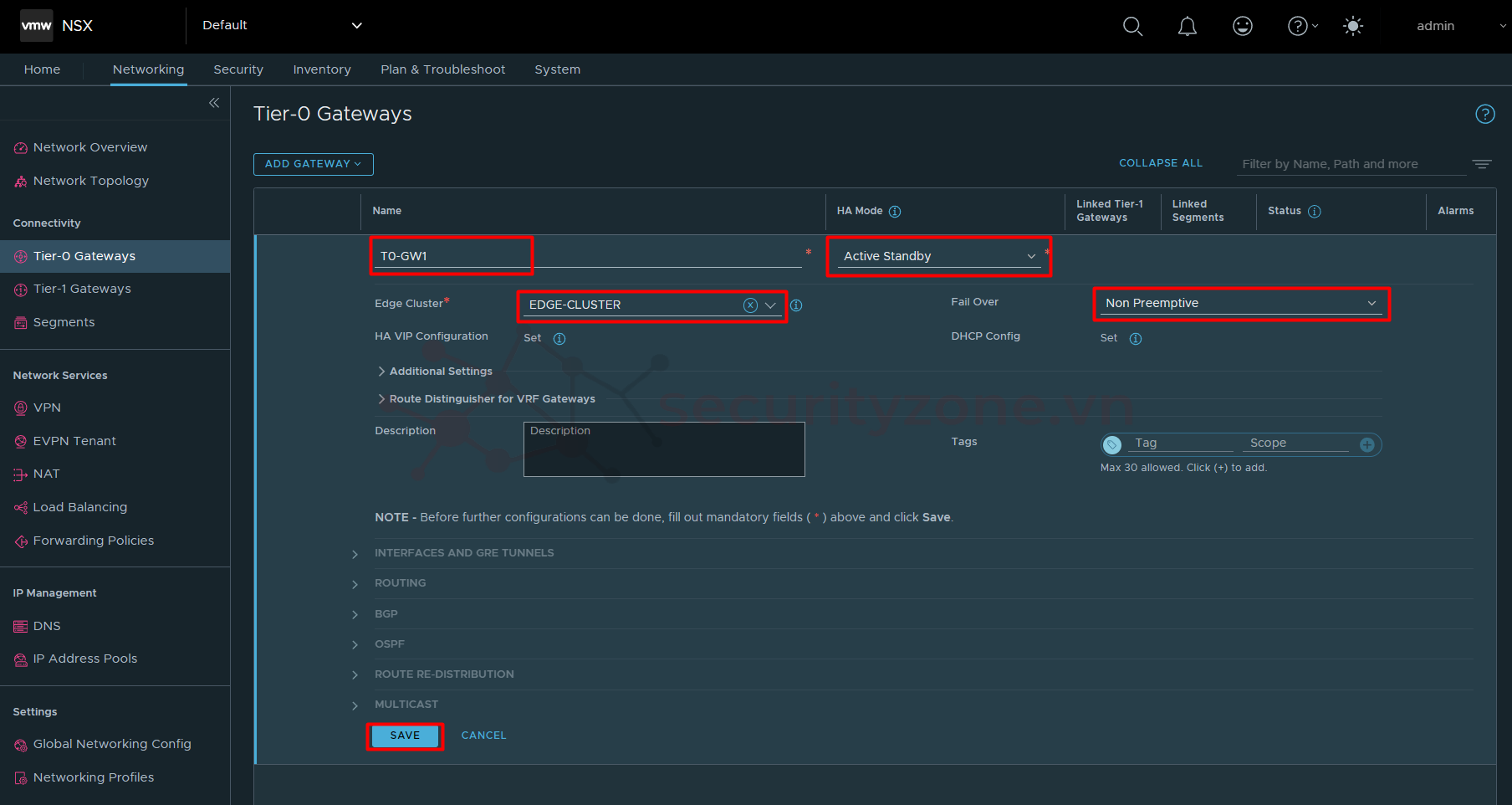

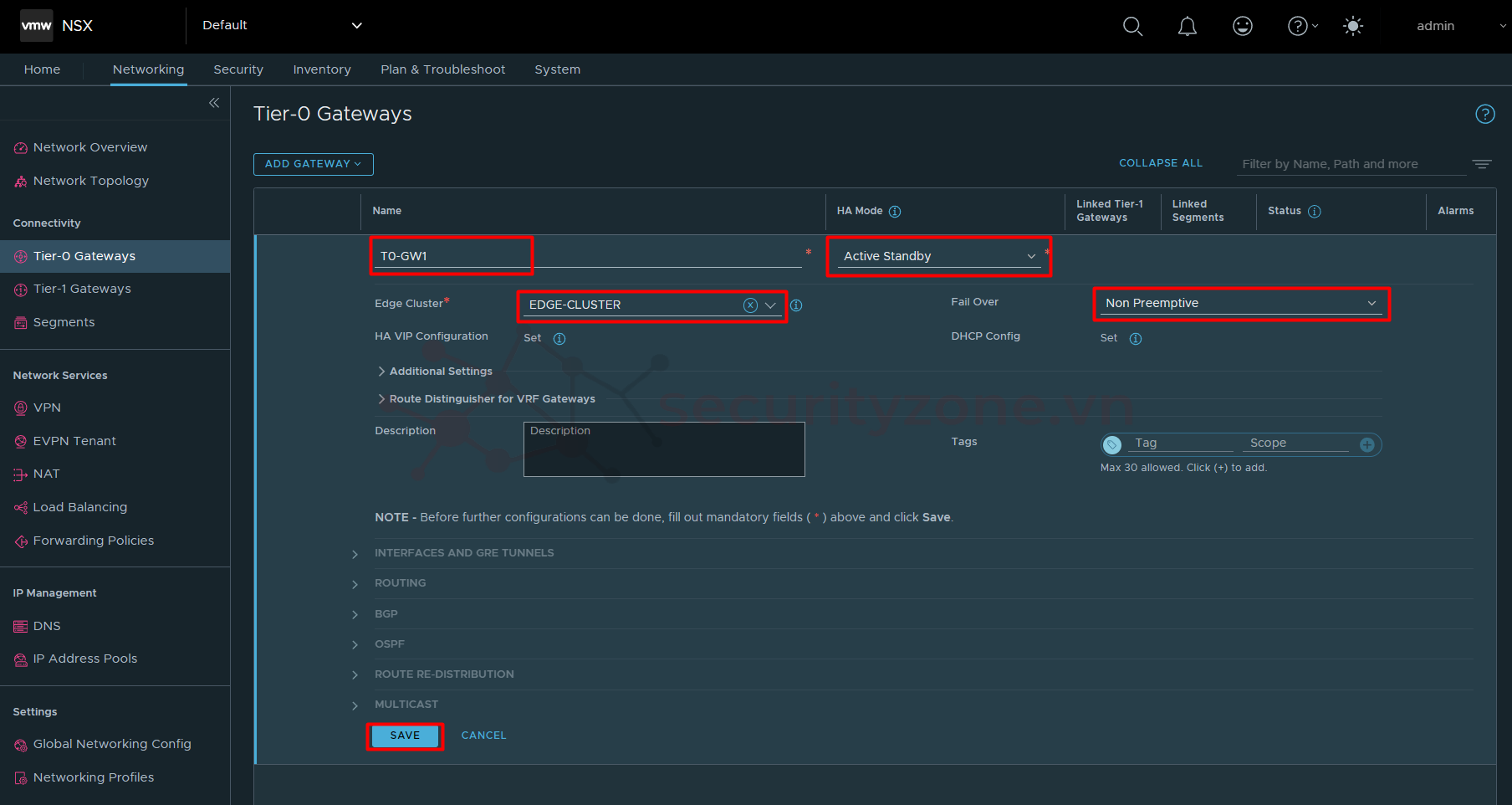

Bước 2: Cấu hình các thông tin sau cho Tier-0 Gateway:

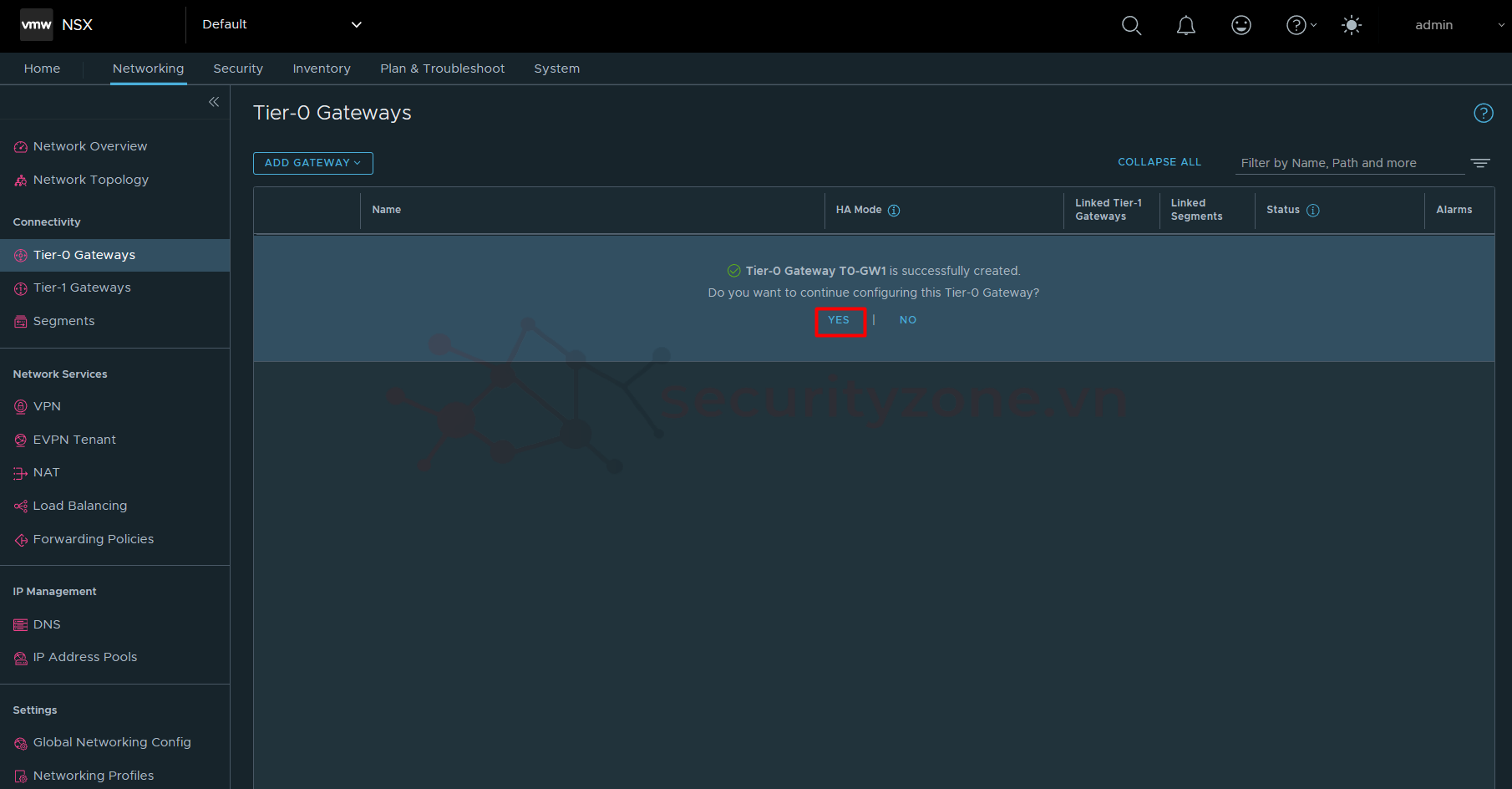

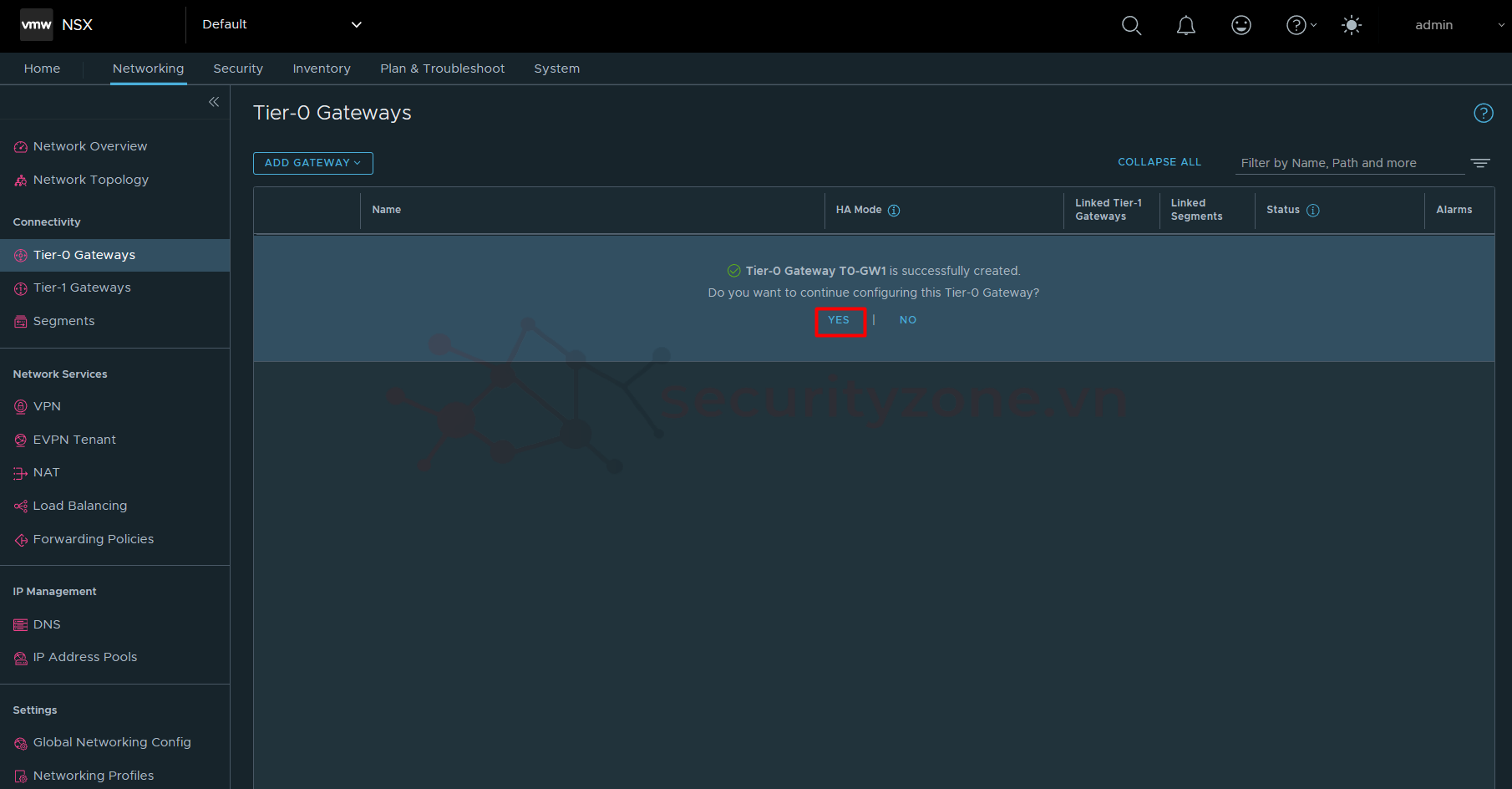

Bước 3: Sau khi chọn SAVE thì tiếp tục chọn YES để tiến hành cấu hình Uplink Interface cho cụm HA Tier-0 Gateway:

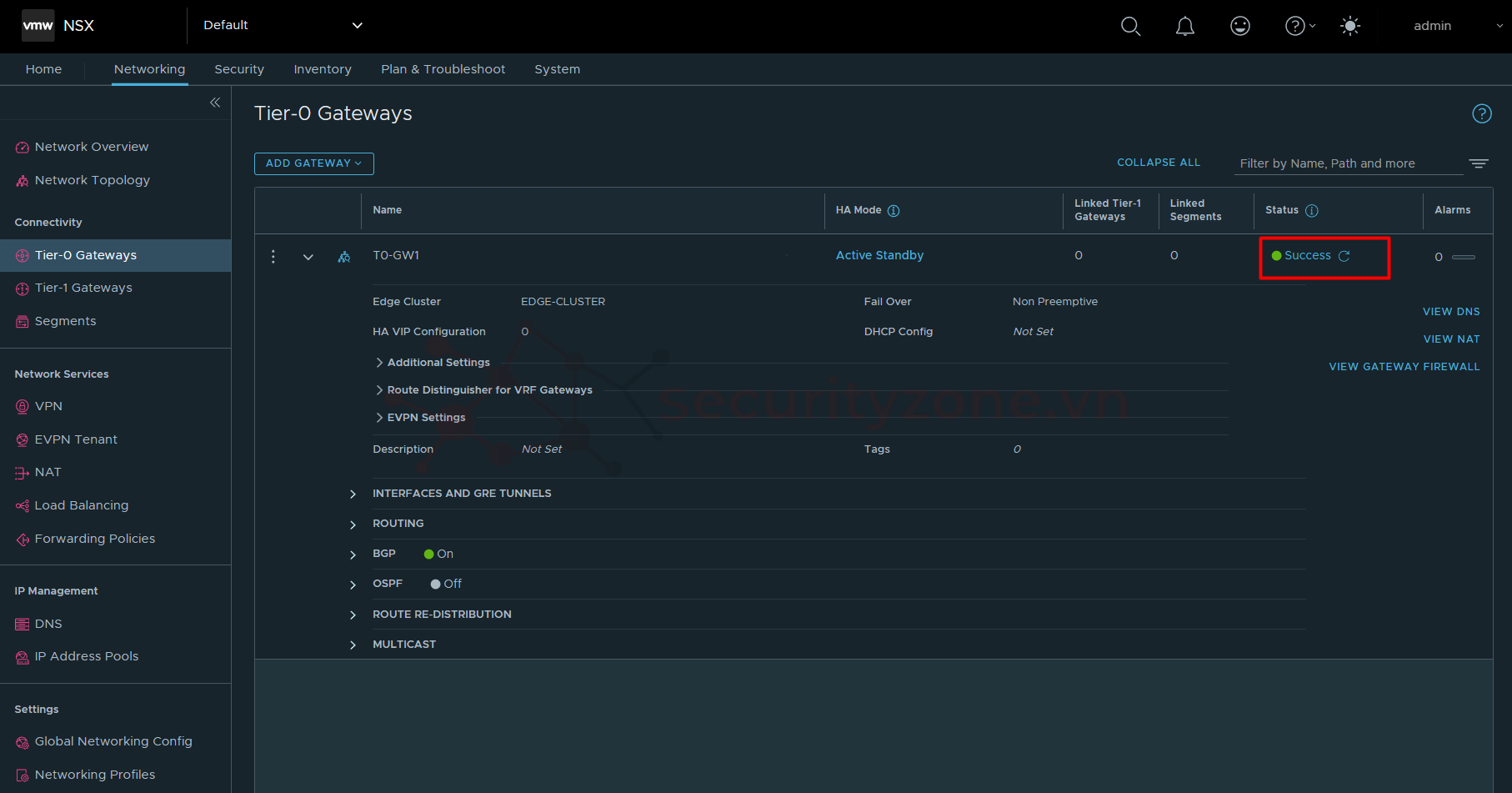

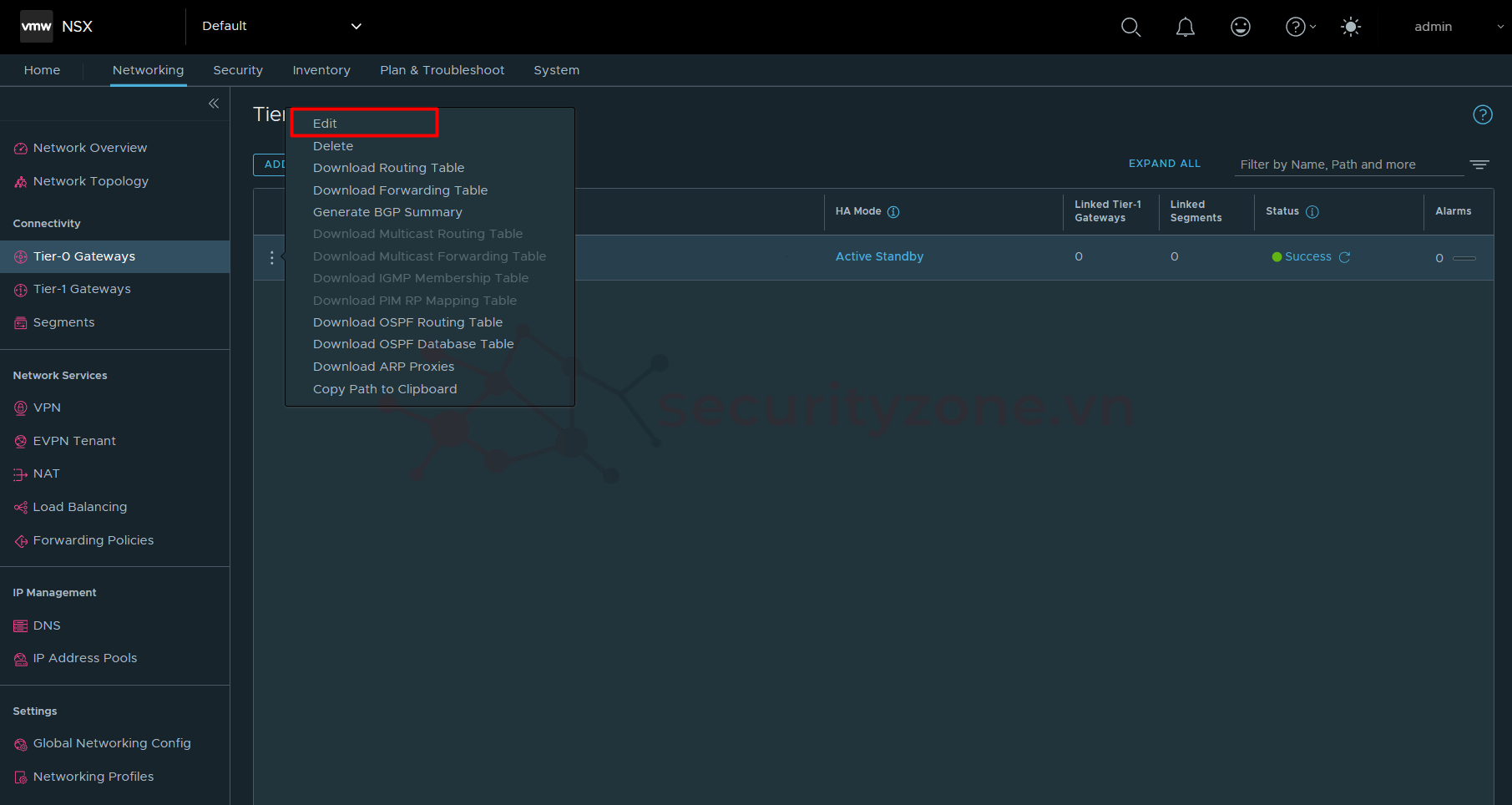

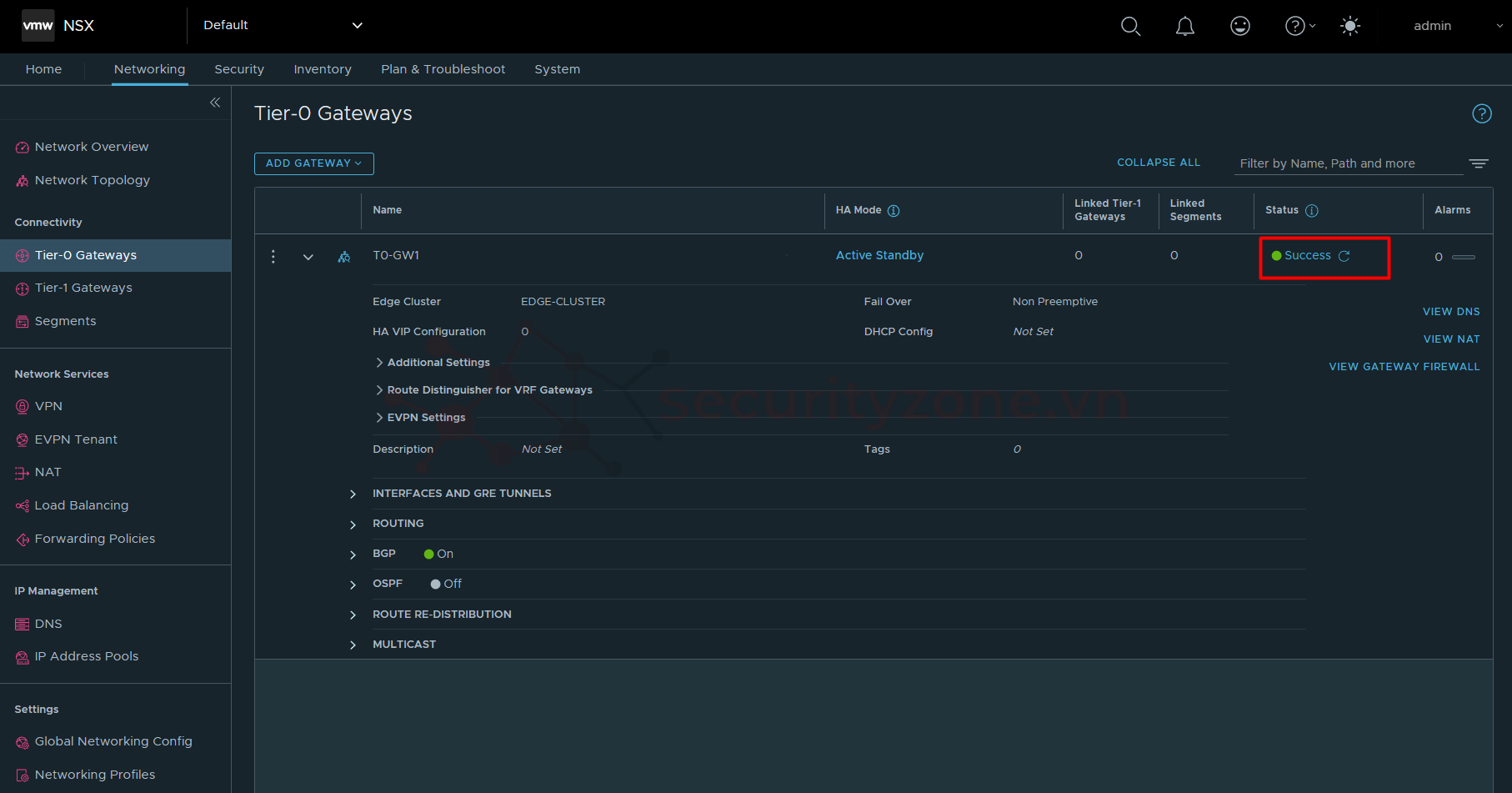

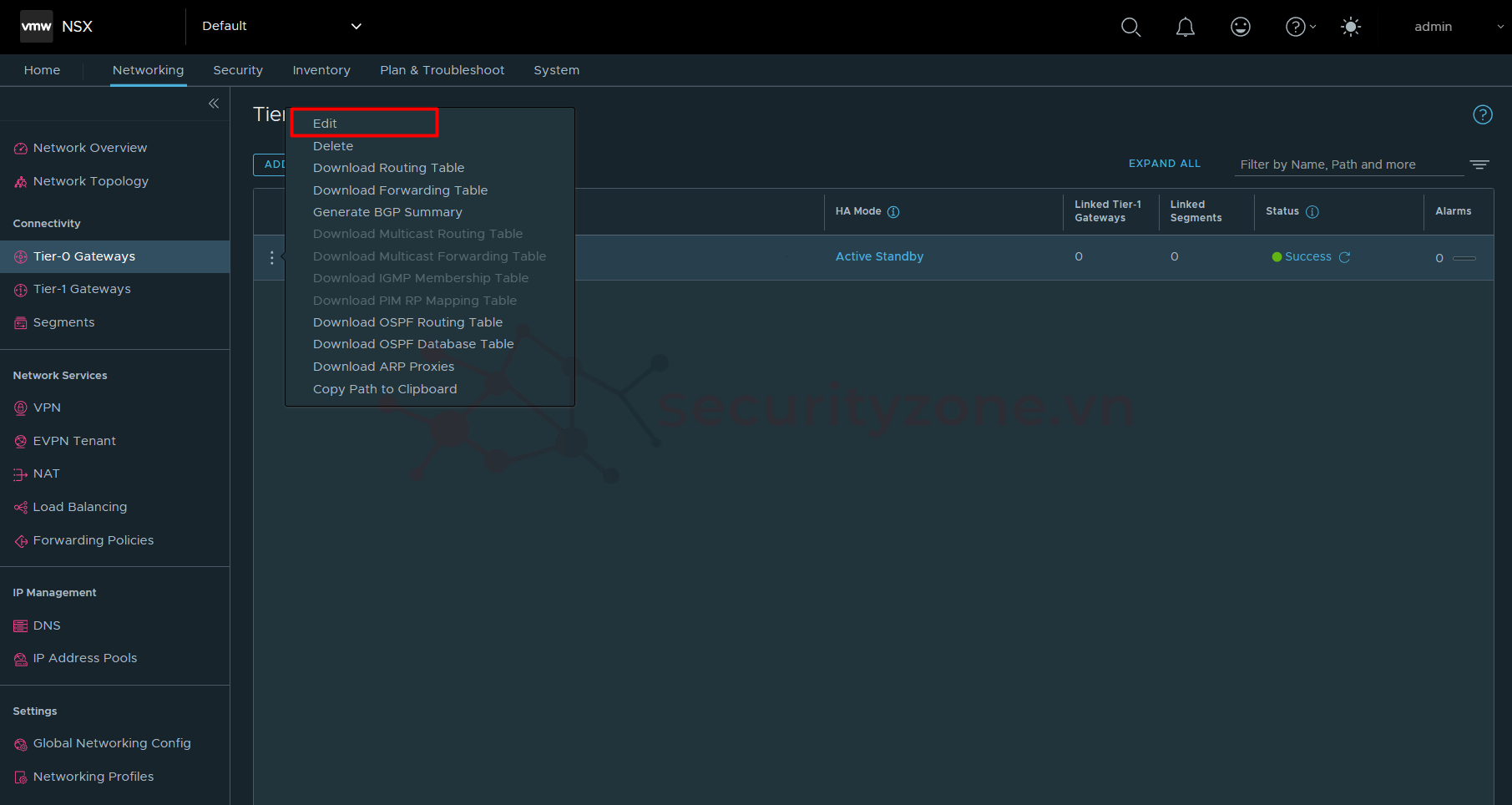

Bước 4: Sau khi Status lên Success tiến hành chọn Edit:

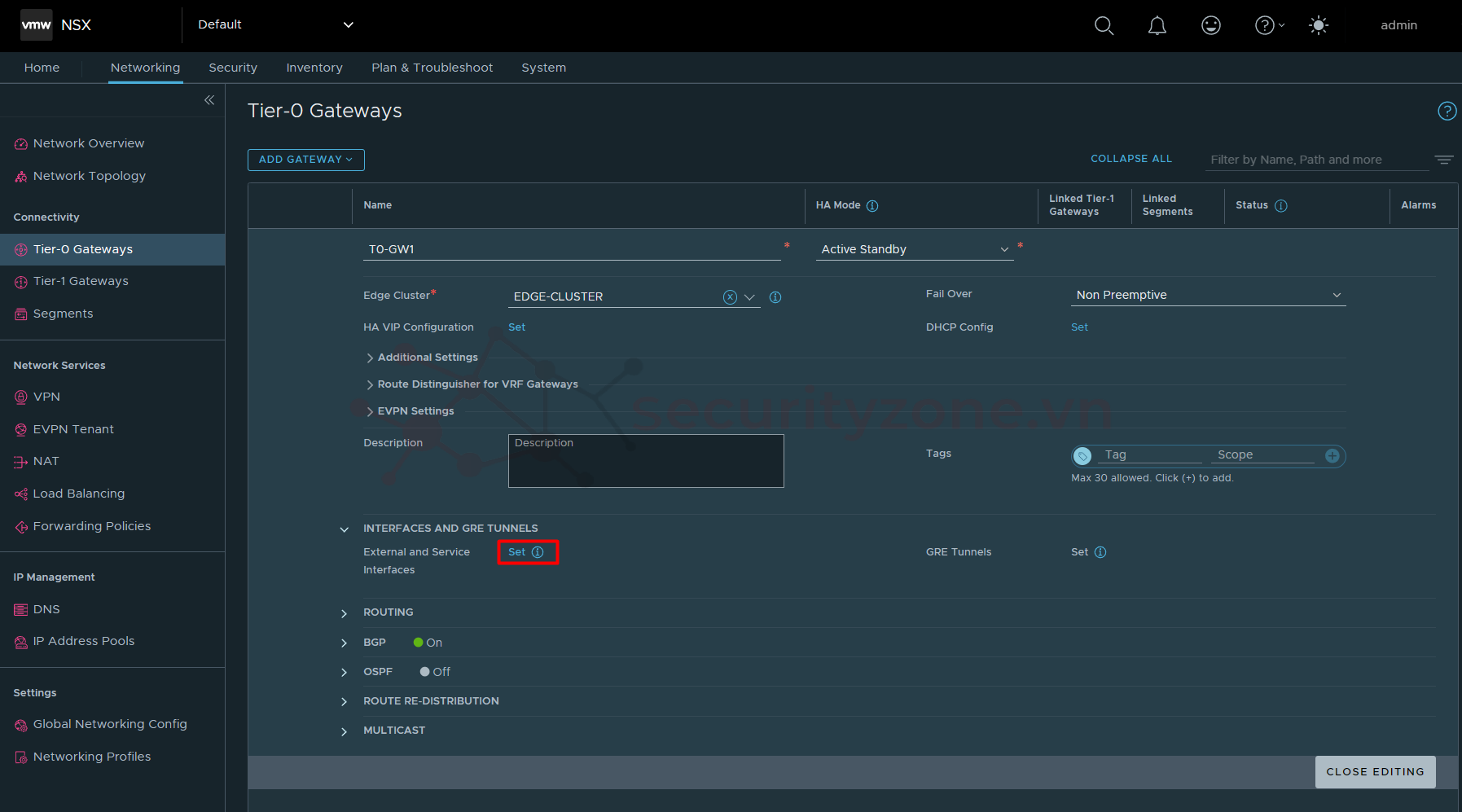

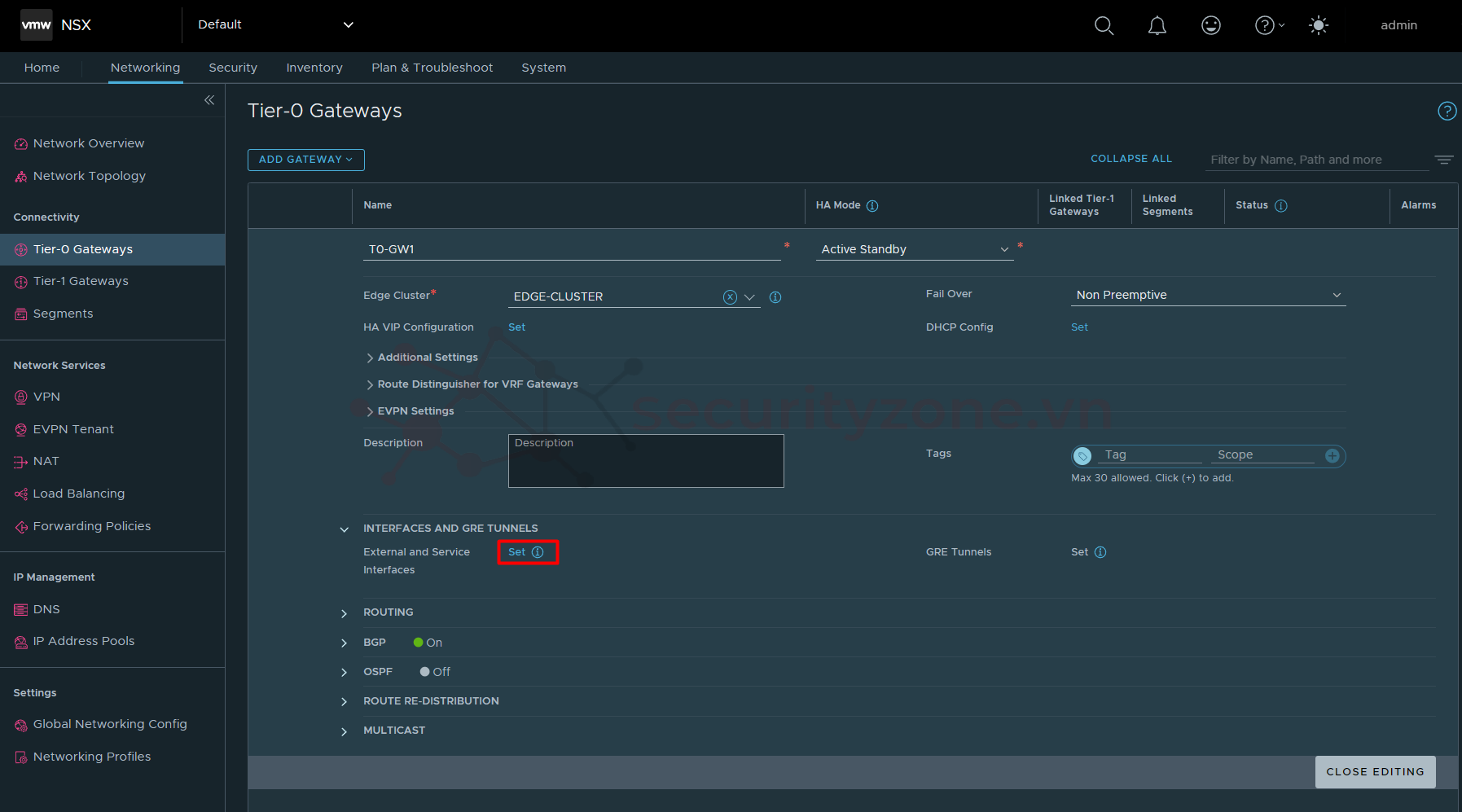

Bước 5: Sổ chọn phần INTERFACES AND GRE TUNNELS > External and Service Interfaces > Set:

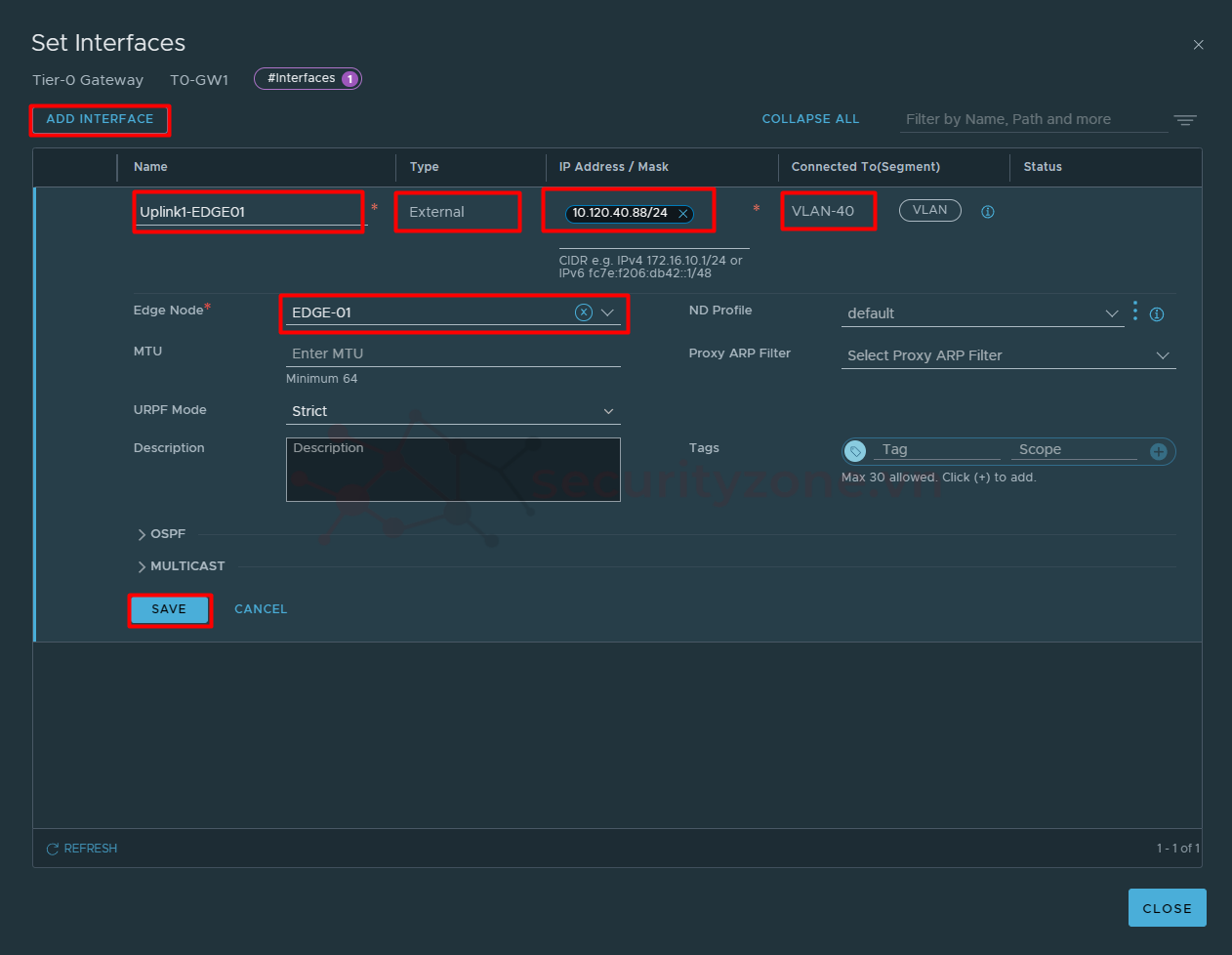

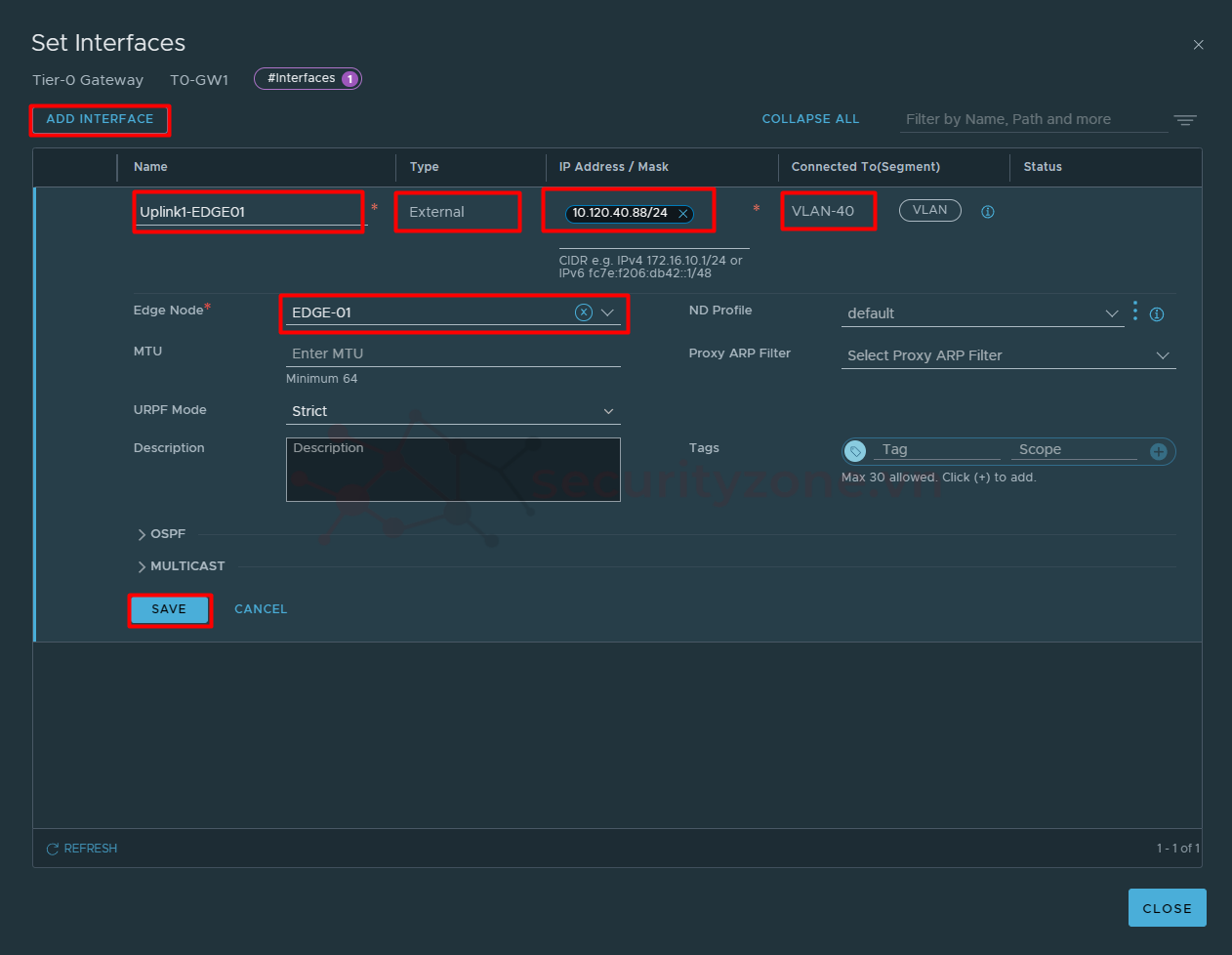

Bước 6: Chọn ADD INTERFACE sau đó cấu hình các thông tin sau cho Uplink Interface:

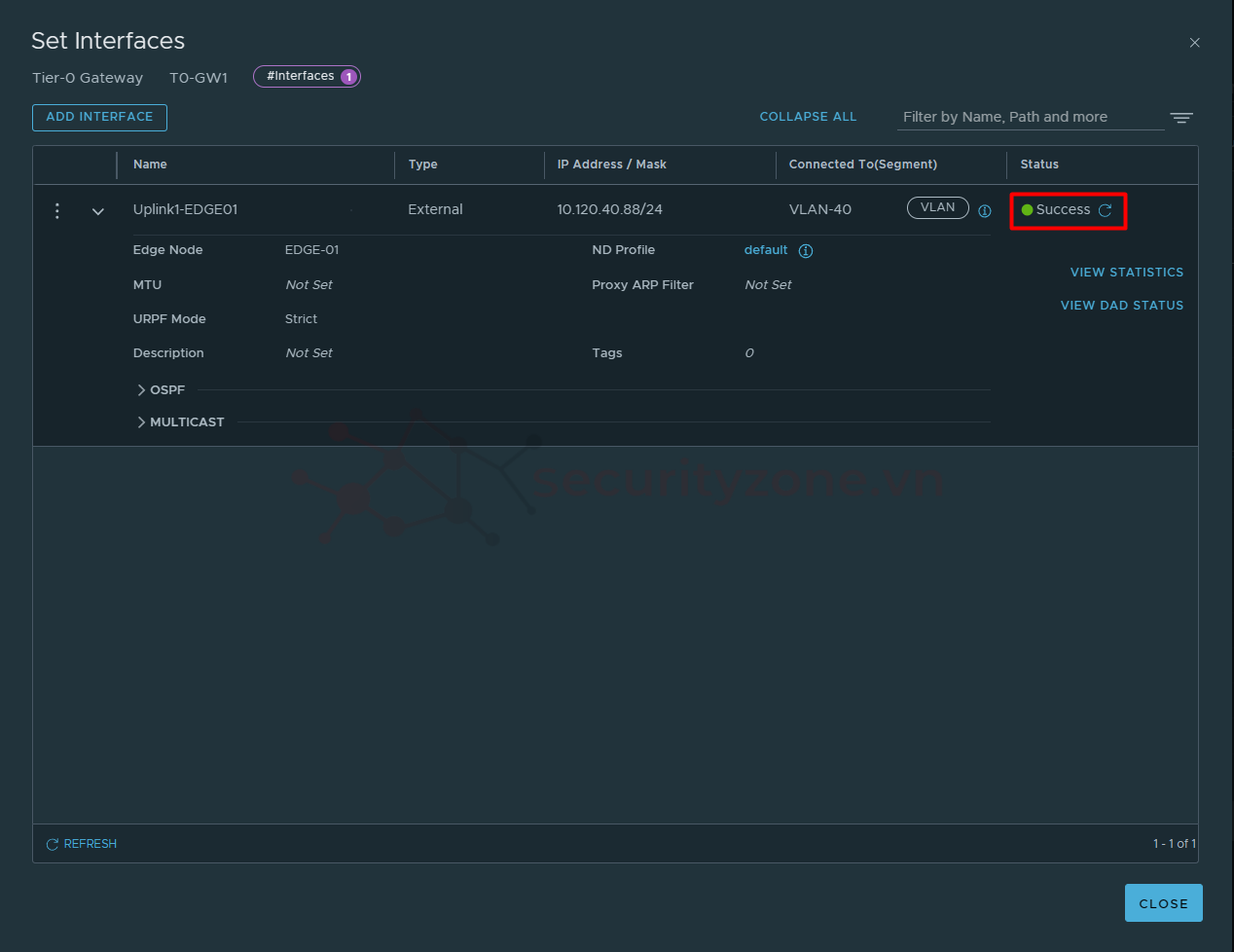

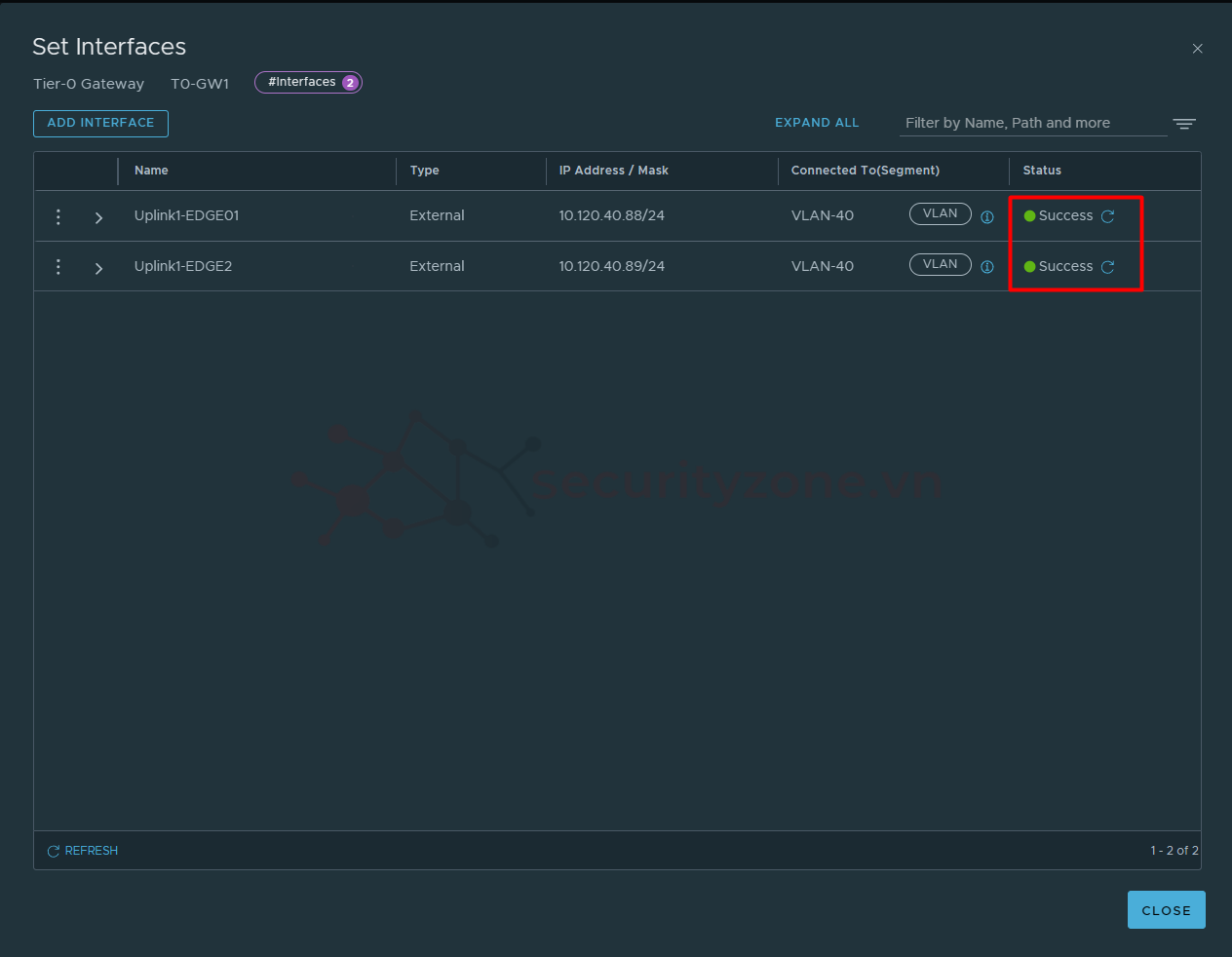

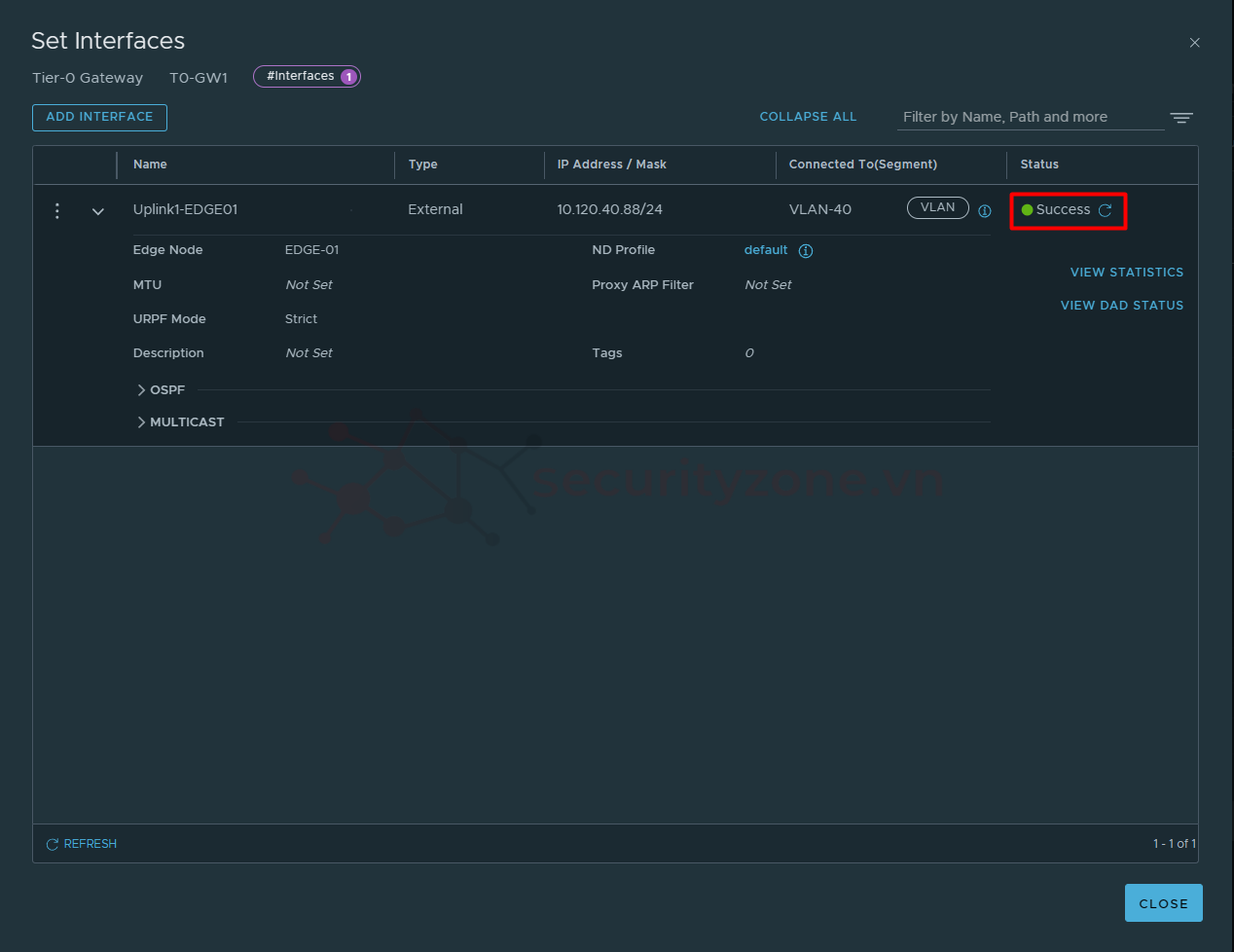

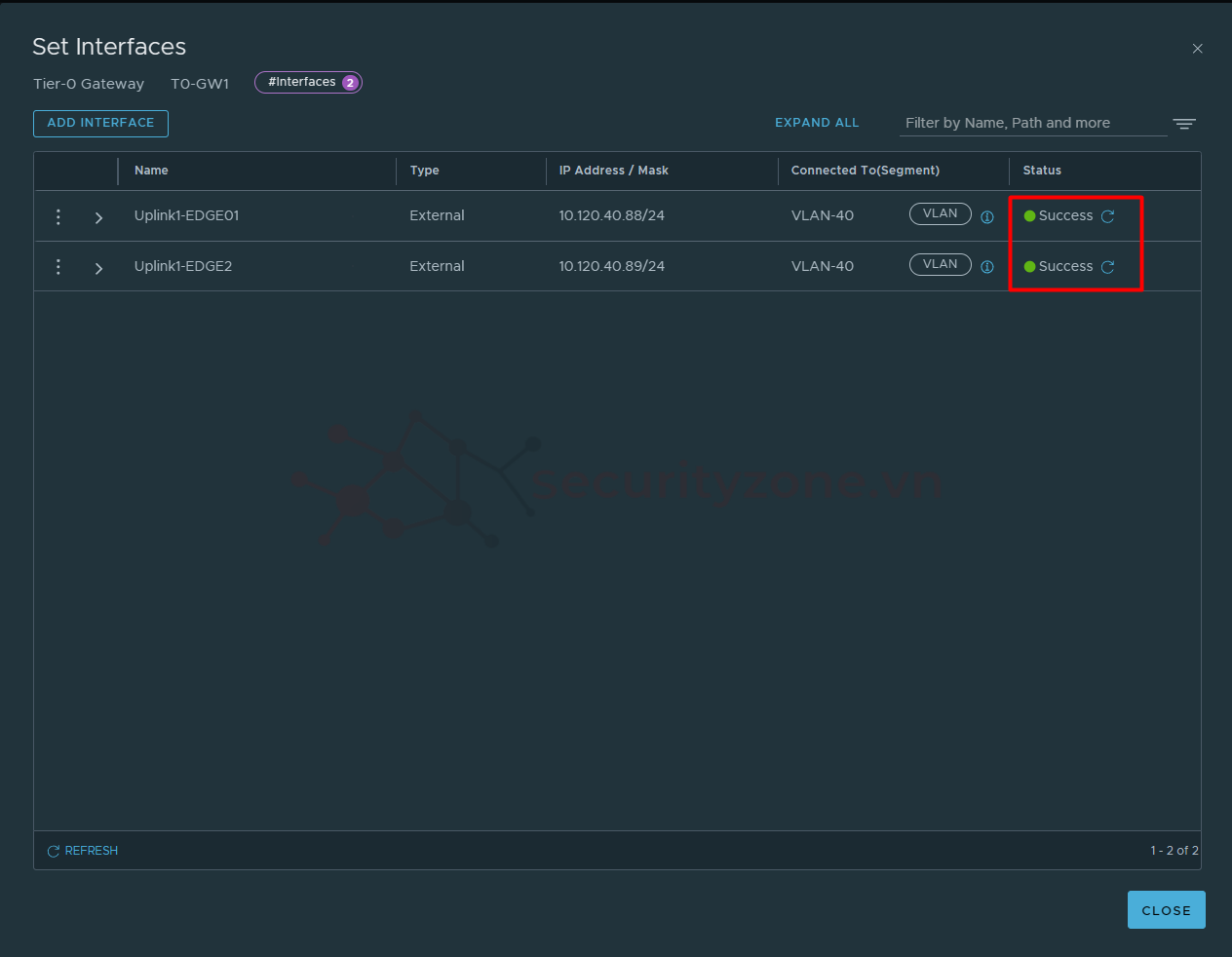

Bước 7: Sau khi chọn SAVE thì kiểm tra Status lên Success:

Bước 8: Thực hiện cấu hình tương tự với Uplink của Edge còn lại trong cụm Cluster Edge Node:

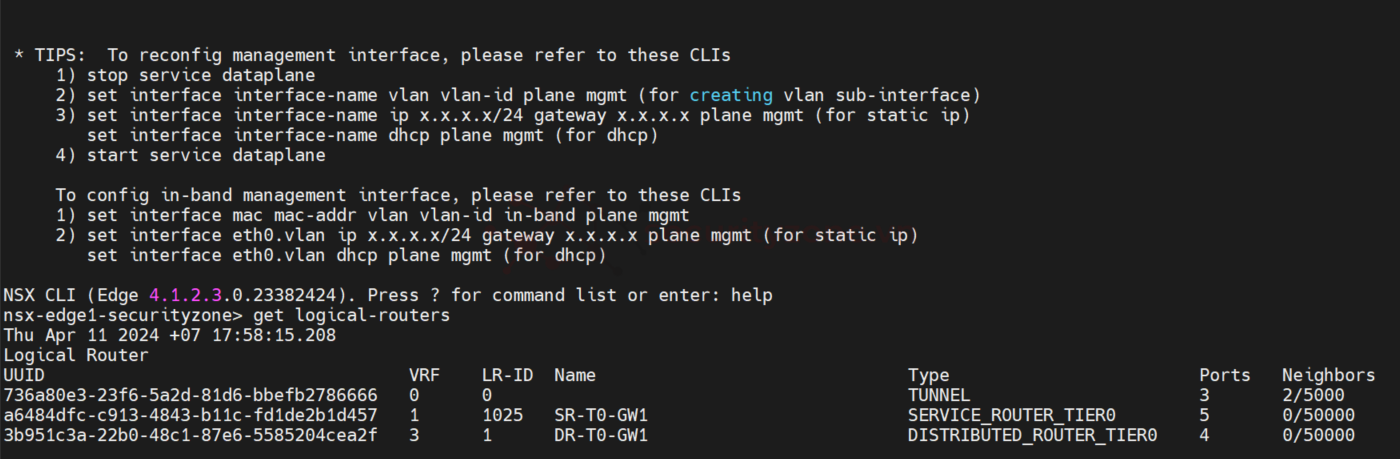

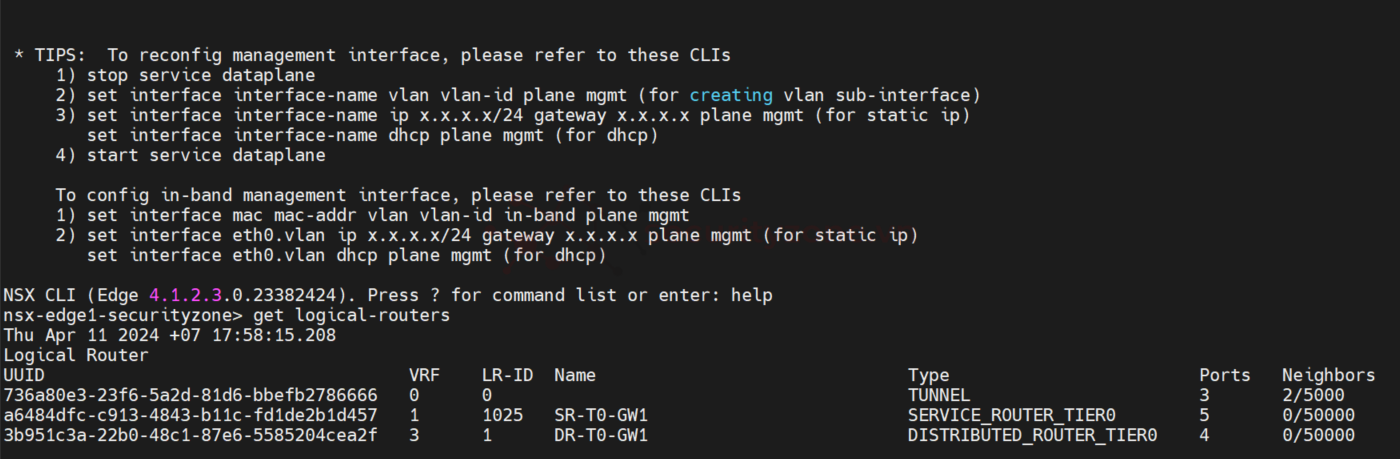

Bước 9: Trong CLI để có thể truy cập từ Edge Node vào Tier-0 ta thực hiện SSH vào Edge Node, sau đó dùng lệnh "get logical-routers" để kiểm tra các Gateway được tạo trên Edge Node (ngoài Tier-0 ta còn có thể tại Tier-1), ta có thể thấy Tier-0 Gateway sinh ra SR và DR Router (SR là nơi điều khiển và cung cấp dịch vụ còn DR là nơi quản lý và định tuyến dữ liệu):

Bước 10: Để kiểm tra trạng thái HA ta sử dụng lệnh "vrf 1" để truy cập vào phần cấu hình của SR Tier-0 Gateway và dùng lệnh "get high-availability status", ở đây ta có thể theo dõi State, Failover Mode,... Ngoài ra ở mục addresses ta sẽ thấy hệ thống tự sinh ra 1 địa chỉ IP, đây là địa chỉ được sử dụng để 2 member trong cụm HA Tier-0 Gateway giao tiếp với nhau:

Tương tự nếu ta truy cập vào Edge còn lại và kiểm tra thông tin trên Tier-0 Gateway ta sẽ thấy được đâu là thiết bị Active:

Chúc các bạn thành công :">

- Active-Active: Với mode này, lưu lượng được xử lý cân bằng tải trên cả 2 Tier-0 Gateway thuộc cụm HA. Nhược điểm khi sử dụng mode này là với các SR ta chỉ sử dụng được ở dạng Stateless.

- Active-Passive: Ở mode này thì tất cả lưu lượng truy cập được xử lý bởi Gateway đóng vai trò Active và sẽ xảy ra Failover khi Gateway Active bị down, ưu điểm chính là khả năng sử dụng SR Statefull.

Bước 1: Trước hết ta cần cấu hình Uplink cho Tier-0 Gateway (Segment VLAN được sử dụng để giao tiếp giữa mạng NSX Overlay và Physical). Xem thêm bài viết hướng dẫn chi tiết hơn ở [LAB 08] Tạo Segment cho NSX:

Bước 2: Truy cập vào GUI của NSX Manager, vào phần Networking > Connectivity > Tier-0 Gateway > ADD GATEWAY > Tier-0:

Bước 2: Cấu hình các thông tin sau cho Tier-0 Gateway:

- Name: đặt tên cho Tier-0 Gateway

- HA Mode: chọn mode HA cho cụm Tier-0 Gateway, có 2 lựa chọn là Active-Active và Active-Standby

- Egde Cluster: Chọn cụm Edge muốn triển khai Tier-0 Gateway

- Fail Over: có 2 lựa chọn là Non Preemptive (Không ưu tiên thiết bị nắm quyền Active) và Preemptive (Chọn và ưu tiên Gateway nắm quyền Active, ví dụ nếu chọn Tier-0 nào làm ưu tiên thì sau khi Tier-0 đó lỗi và khôi phục lại thì sẽ giành lại quyền Active đó)

Bước 3: Sau khi chọn SAVE thì tiếp tục chọn YES để tiến hành cấu hình Uplink Interface cho cụm HA Tier-0 Gateway:

Bước 4: Sau khi Status lên Success tiến hành chọn Edit:

Bước 5: Sổ chọn phần INTERFACES AND GRE TUNNELS > External and Service Interfaces > Set:

Bước 6: Chọn ADD INTERFACE sau đó cấu hình các thông tin sau cho Uplink Interface:

- Name: Đặt tên cho Uplink, chúng ta sẽ tạo phần lượt từng Uplink cho từng Edge Node

- Type: Với mode Active-Passive thì sẽ có 3 lựa chọn là External (đường Uplink giúp NSX Overlay giao tiếp với Physical Underlay), Service (cấu hình SR) và Loopback (được sử dụng local bên trong Tier-0 Gateway). Đối với mode Active-Active thì có 2 lựa chọn là External và Loopback.

- IP Address / Mask: Cấu hình IP cho Interface của Uplink Edge Node

- Connected to (Segment): Sổ chọn Segment đã được tạo tương ứng với IP Address được sử dụng cho Uplink Interface

- Edge Node: Lựa chọn Edge Node muốn cấu hình Uplink

Bước 7: Sau khi chọn SAVE thì kiểm tra Status lên Success:

Bước 8: Thực hiện cấu hình tương tự với Uplink của Edge còn lại trong cụm Cluster Edge Node:

Bước 9: Trong CLI để có thể truy cập từ Edge Node vào Tier-0 ta thực hiện SSH vào Edge Node, sau đó dùng lệnh "get logical-routers" để kiểm tra các Gateway được tạo trên Edge Node (ngoài Tier-0 ta còn có thể tại Tier-1), ta có thể thấy Tier-0 Gateway sinh ra SR và DR Router (SR là nơi điều khiển và cung cấp dịch vụ còn DR là nơi quản lý và định tuyến dữ liệu):

Bước 10: Để kiểm tra trạng thái HA ta sử dụng lệnh "vrf 1" để truy cập vào phần cấu hình của SR Tier-0 Gateway và dùng lệnh "get high-availability status", ở đây ta có thể theo dõi State, Failover Mode,... Ngoài ra ở mục addresses ta sẽ thấy hệ thống tự sinh ra 1 địa chỉ IP, đây là địa chỉ được sử dụng để 2 member trong cụm HA Tier-0 Gateway giao tiếp với nhau:

Tương tự nếu ta truy cập vào Edge còn lại và kiểm tra thông tin trên Tier-0 Gateway ta sẽ thấy được đâu là thiết bị Active:

Chúc các bạn thành công :">

Attachments

Last edited: