diephan

Moderator

Nessus Professional là một giải pháp đánh giá để xác định các lỗ hổng, sự cố cấu hình và phần mềm độc hại mà kẻ tấn công sử dụng để xâm nhập mạng. Nó thực hiện đánh giá lỗ hổng, cấu hình và đánh giá sự tuân thủ chính sách. Nó hỗ trợ các công nghệ khác nhau như hệ điều hành, thiết bị mạng, trình giám sát, cơ sở dữ liệu, máy tính bảng / điện thoại, máy chủ web và cơ sở hạ tầng quan trọng.

Nessus là nền tảng quét lỗ hổng cho các auditor và nhà phân tích bảo mật. Người dùng có thể lên lịch quét trên nhiều máy quét, sử dụng trình hướng dẫn để dễ dàng và nhanh chóng tạo chính sách, lập lịch quét và gửi kết quả qua email.

Tính năng

Case Study: Trong bài lab này sẽ tiến hành quét một mạng riêng 10.10.10.0/24 sử dụng công cụ quét lỗ hổng bảo mật, lab này thực hiện trên máy ảo windows server 2016 và công cụ quét lỗ hổng Nessus.

Các bước thực hiện:

1. Dowload và cài đặt công cụ quét lỗ hổng Nessus.

2. Link dowload: DOWNLOAD

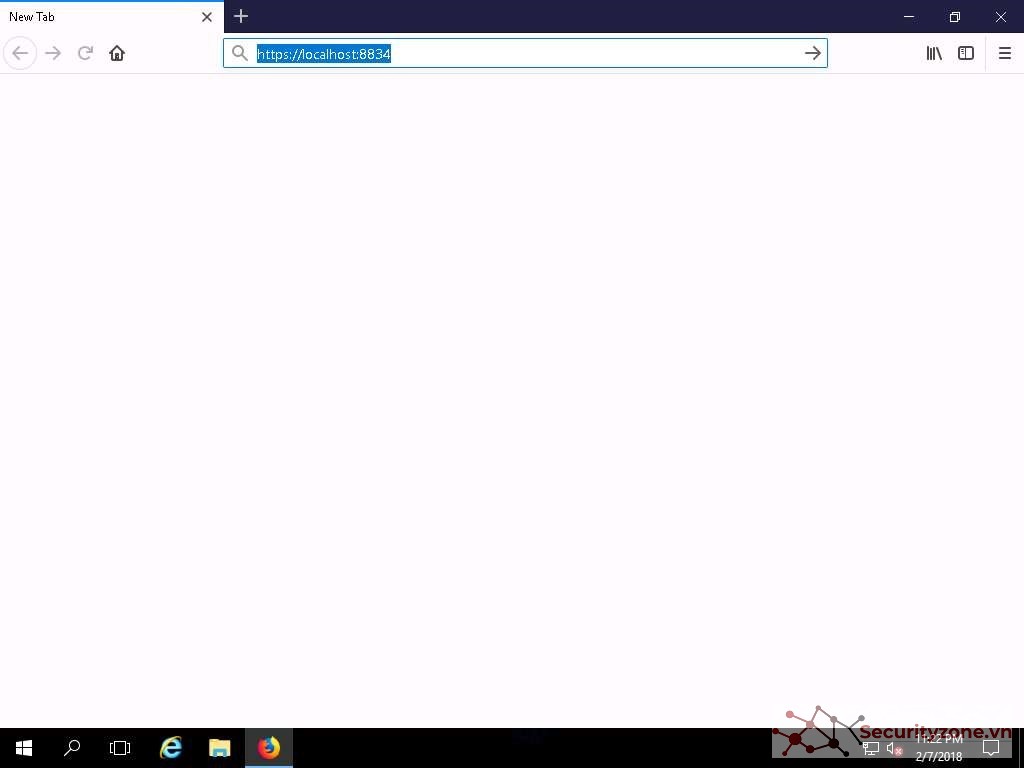

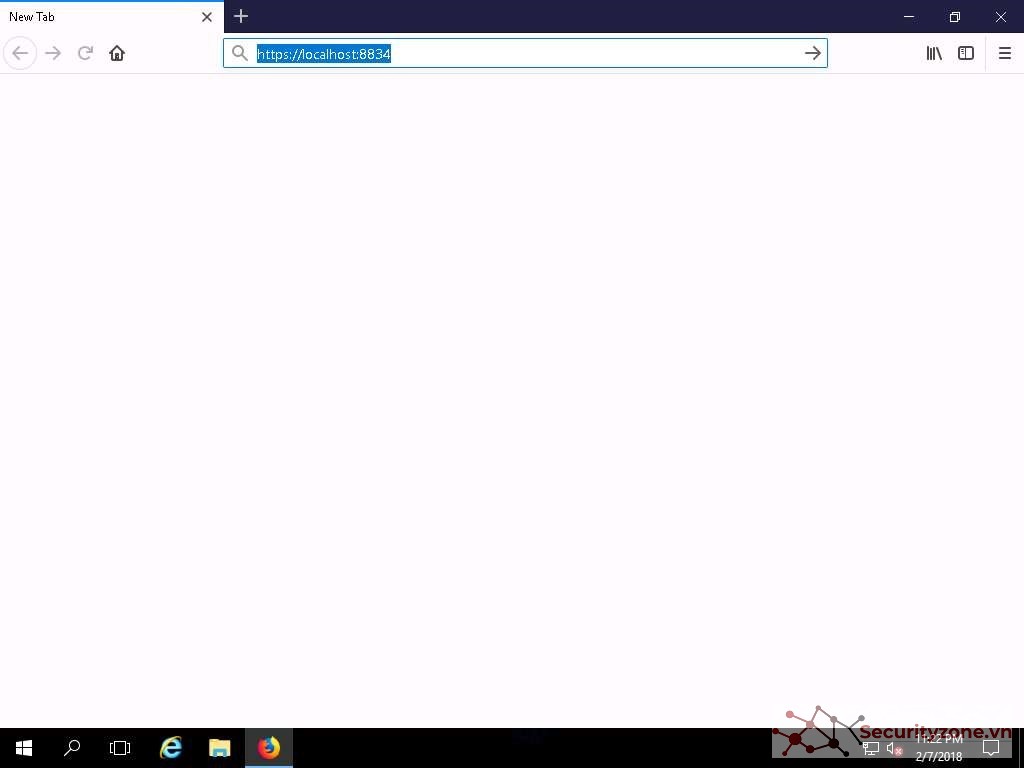

Trong bài lab sử dụng trình duyệt Firefox, mở trình duyệt Mozilla Firefox ở biểu tượng trên Desktop.

3. Trên thanh địa chỉ gõ truy cập vào URL

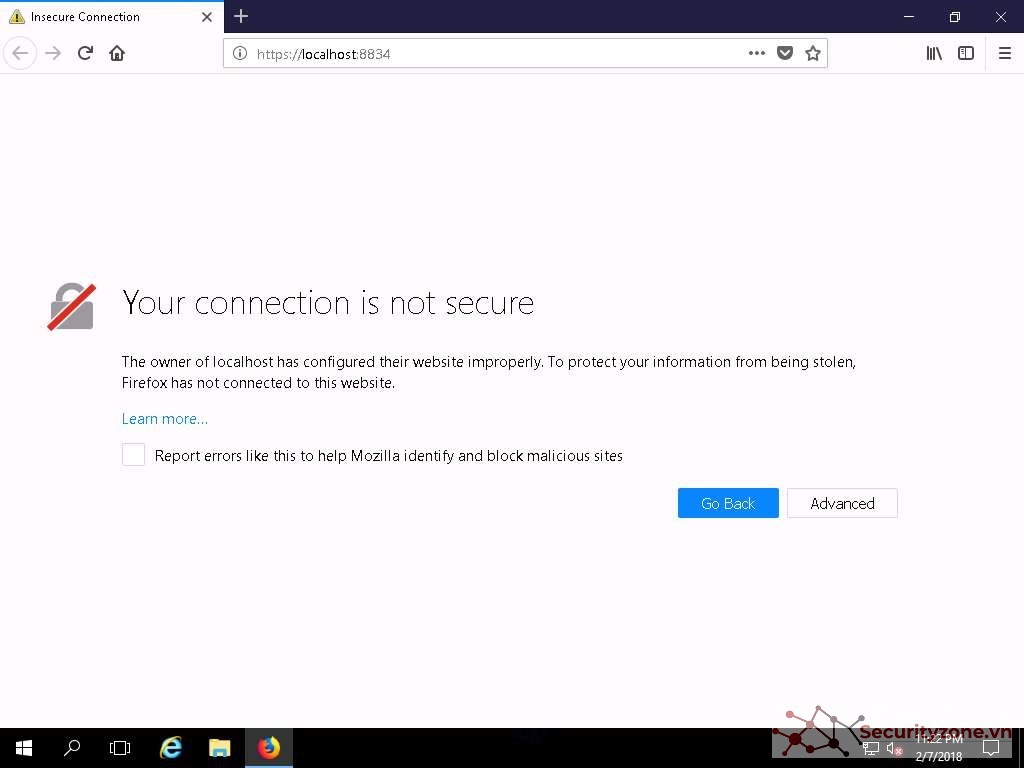

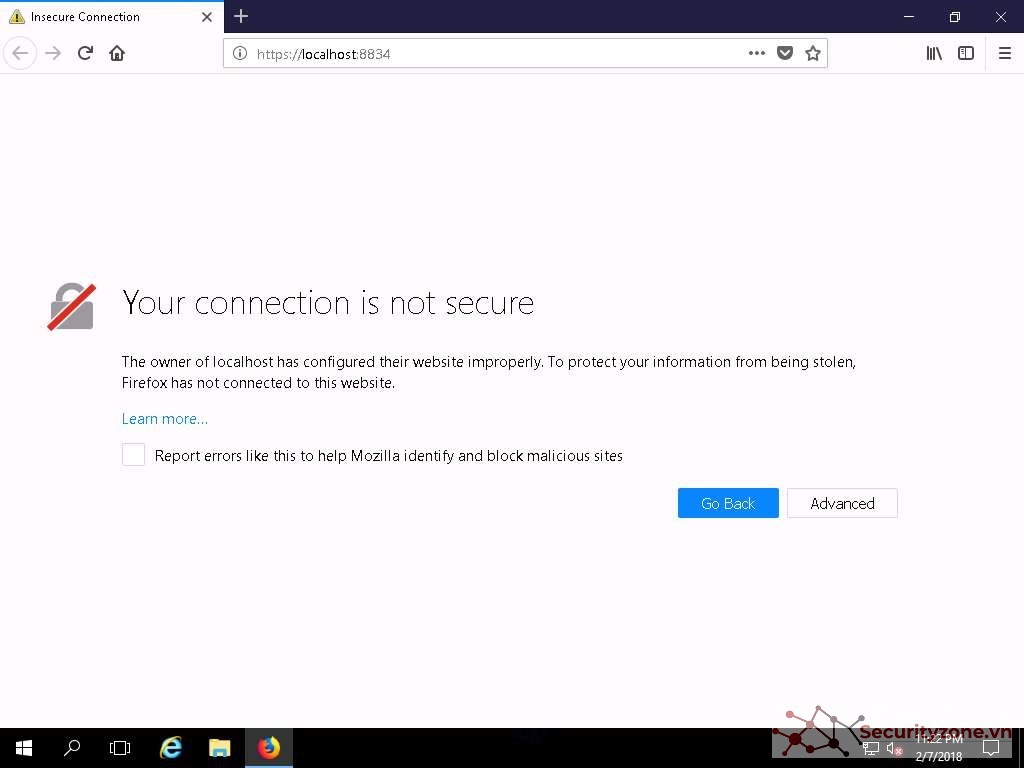

4. Click vào Advanced.

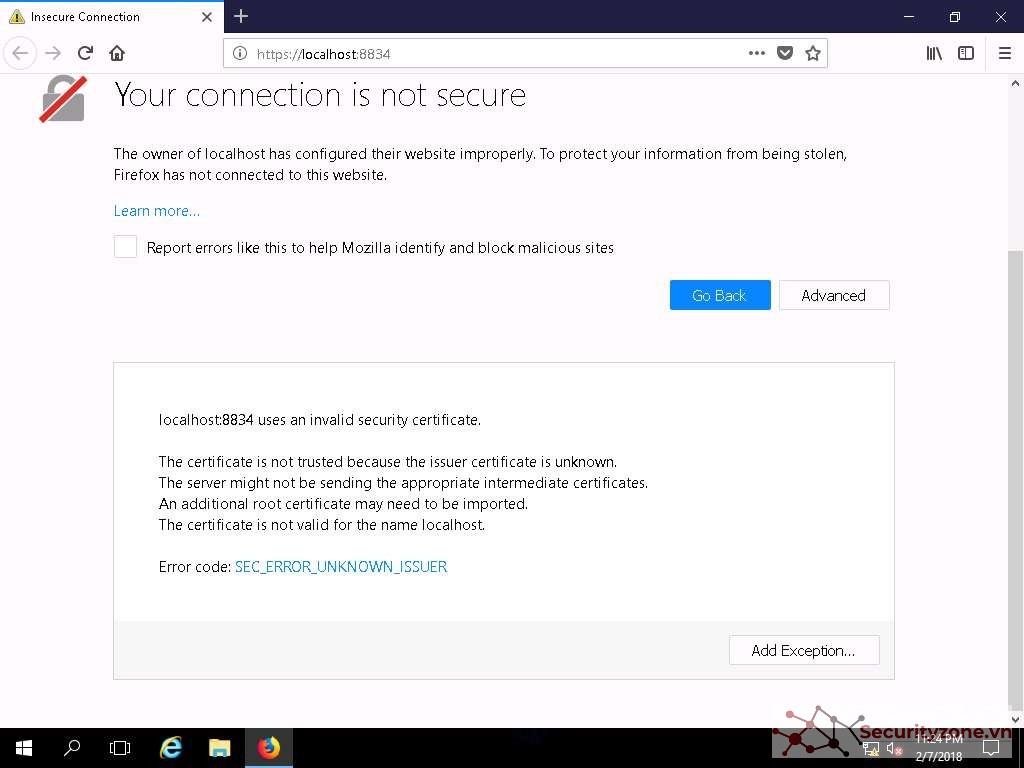

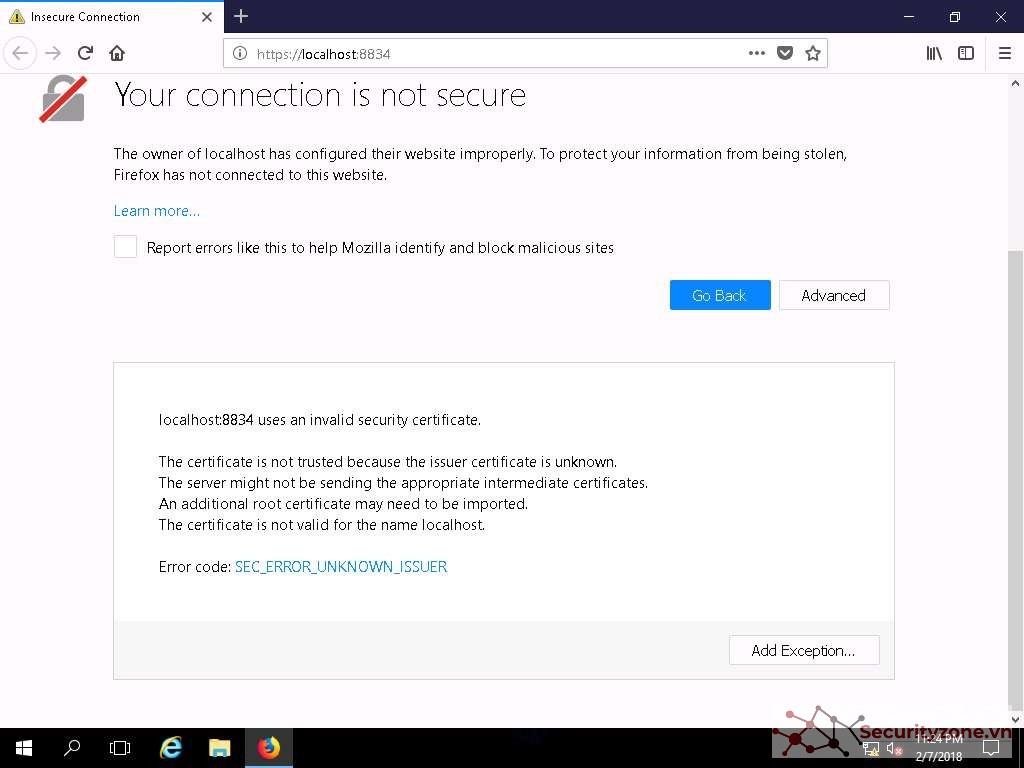

5. Cuộn xuống và chọn Add Exception

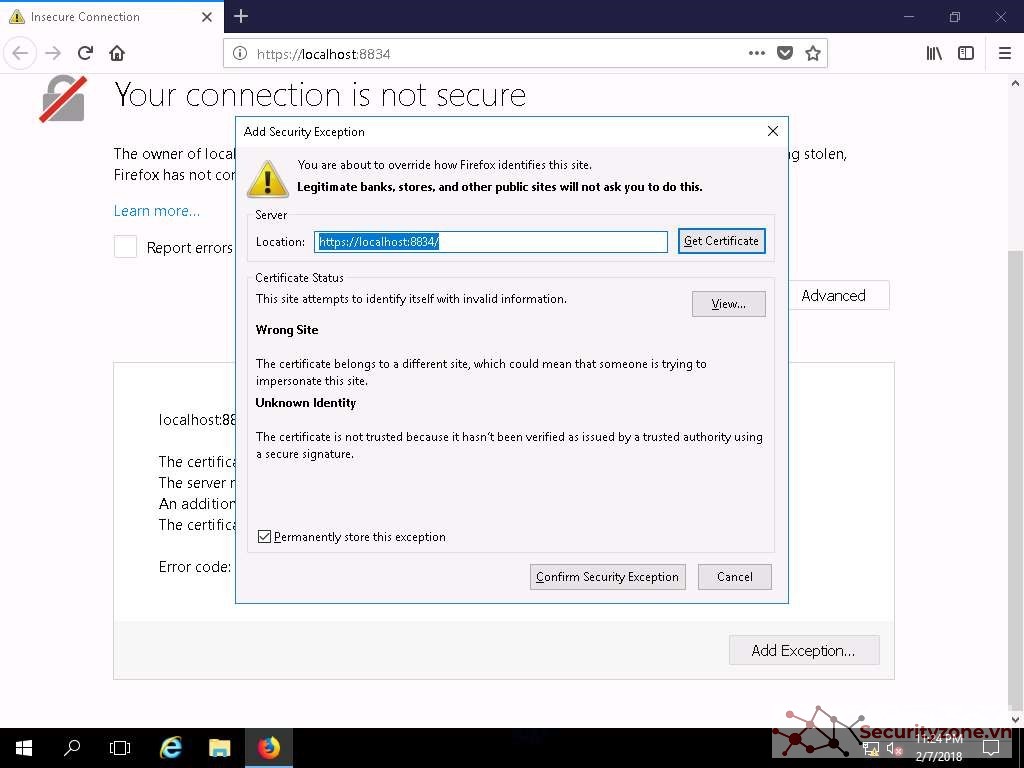

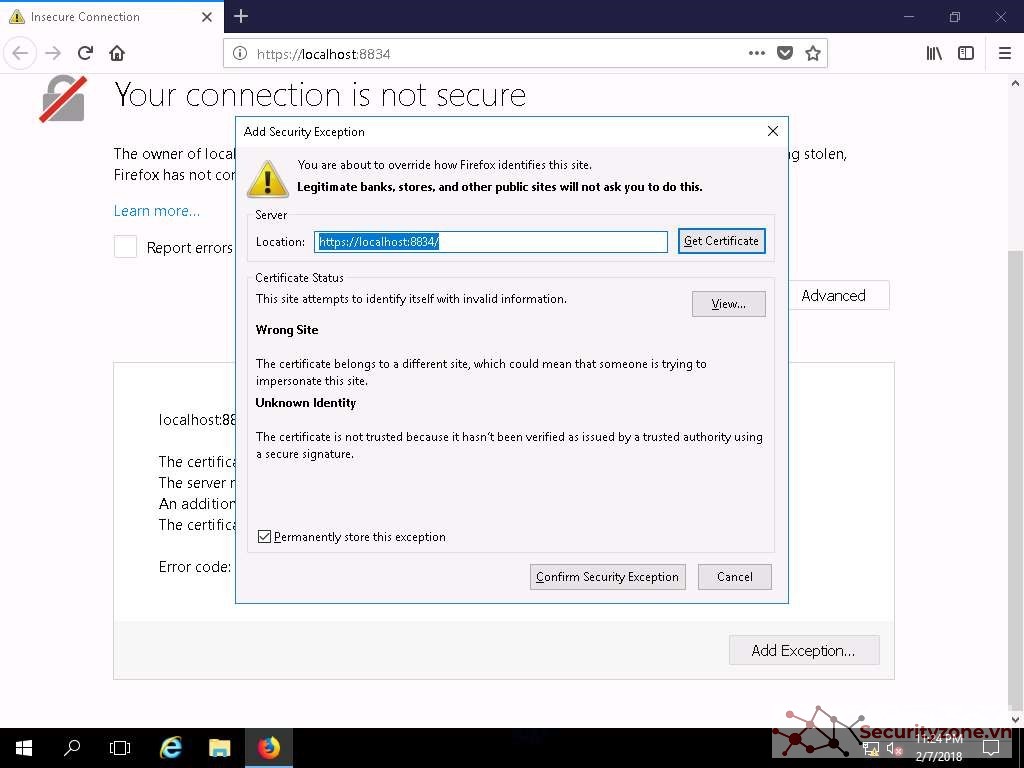

6. Cửa sổ Add Security Exception hiện ra, nhấn vào Confirm Security Exception.

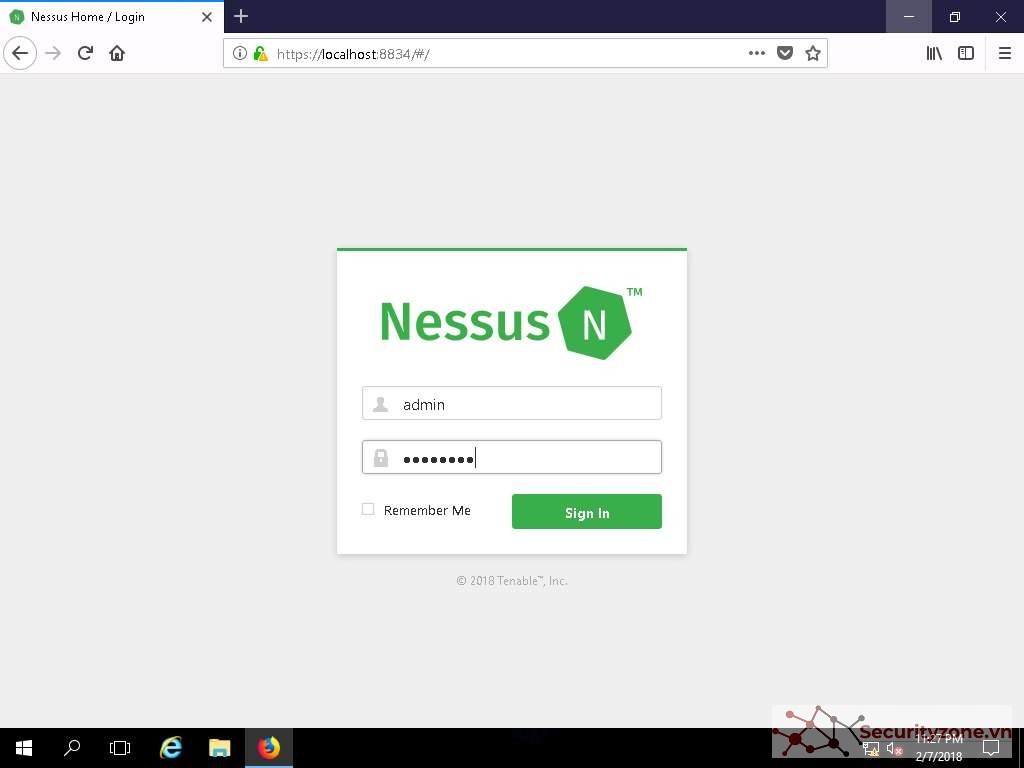

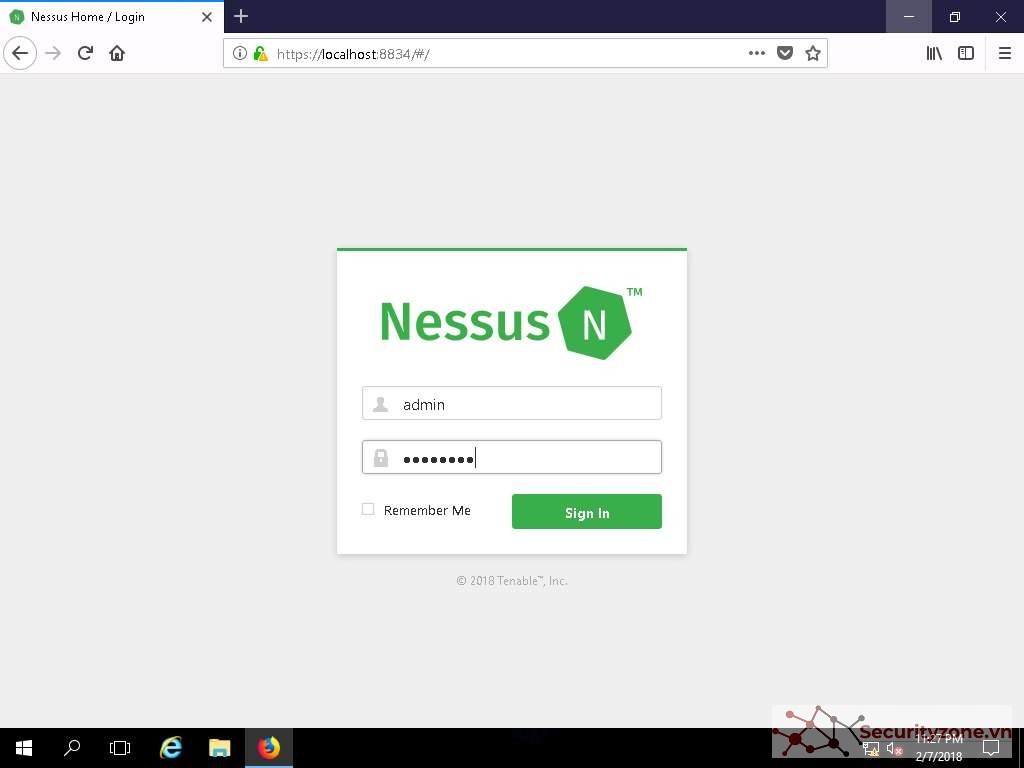

7. Nhập username/password của Nessus (admin/password).

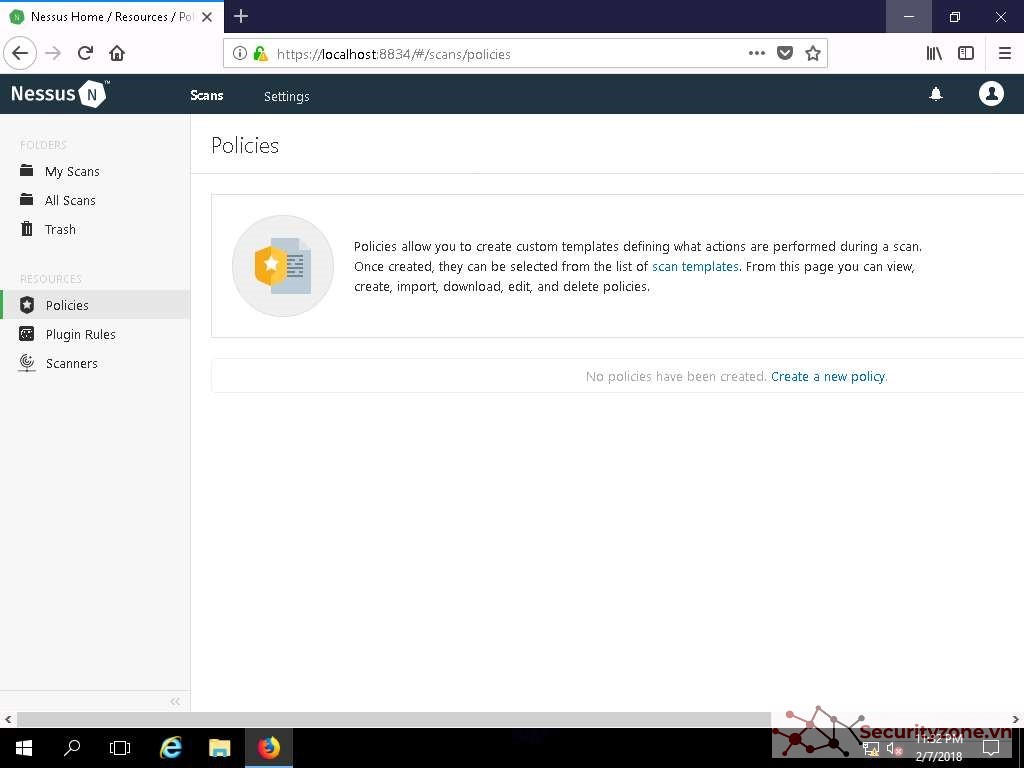

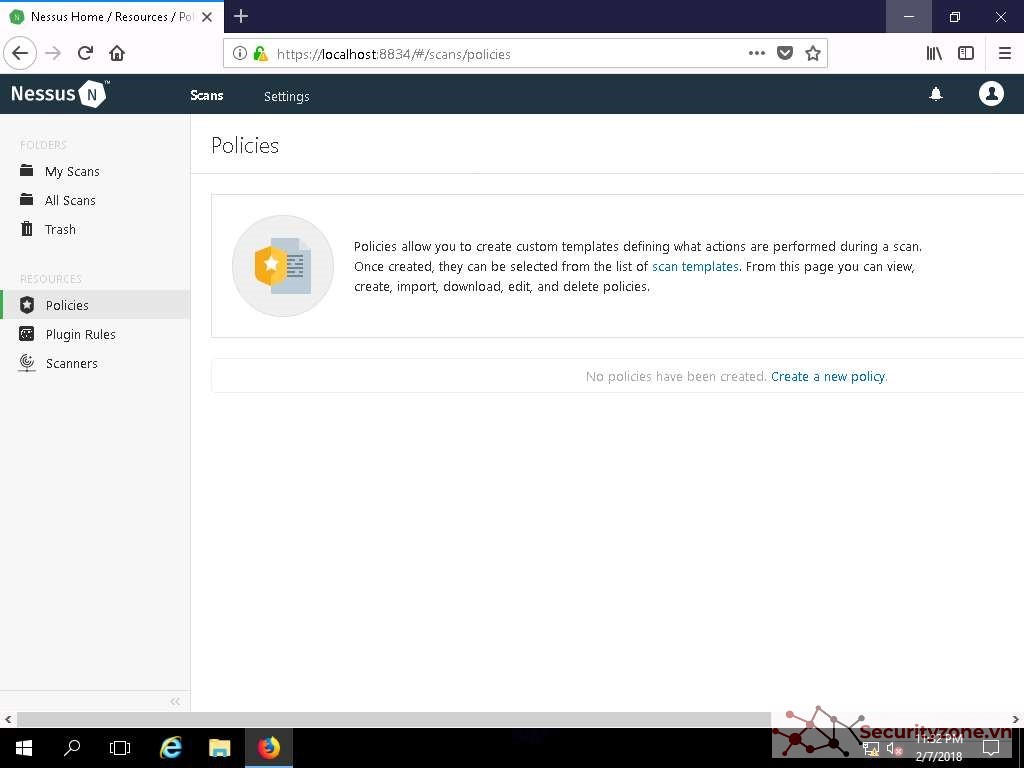

8. Đi đến tab Policies và click vào Create New Policy.

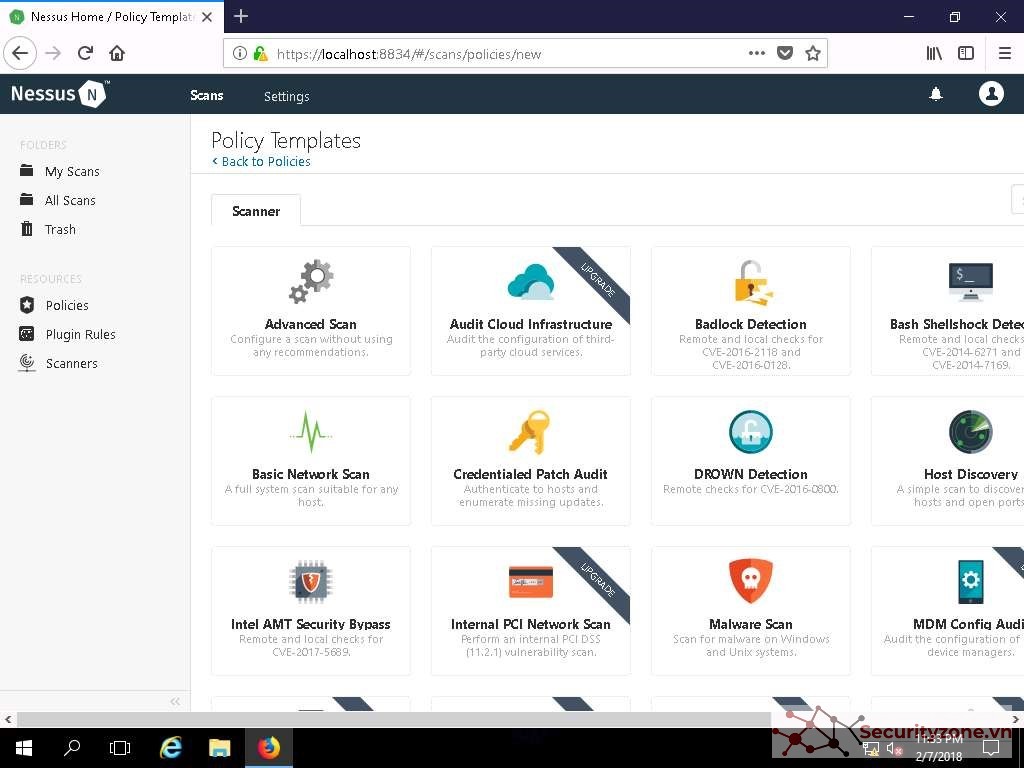

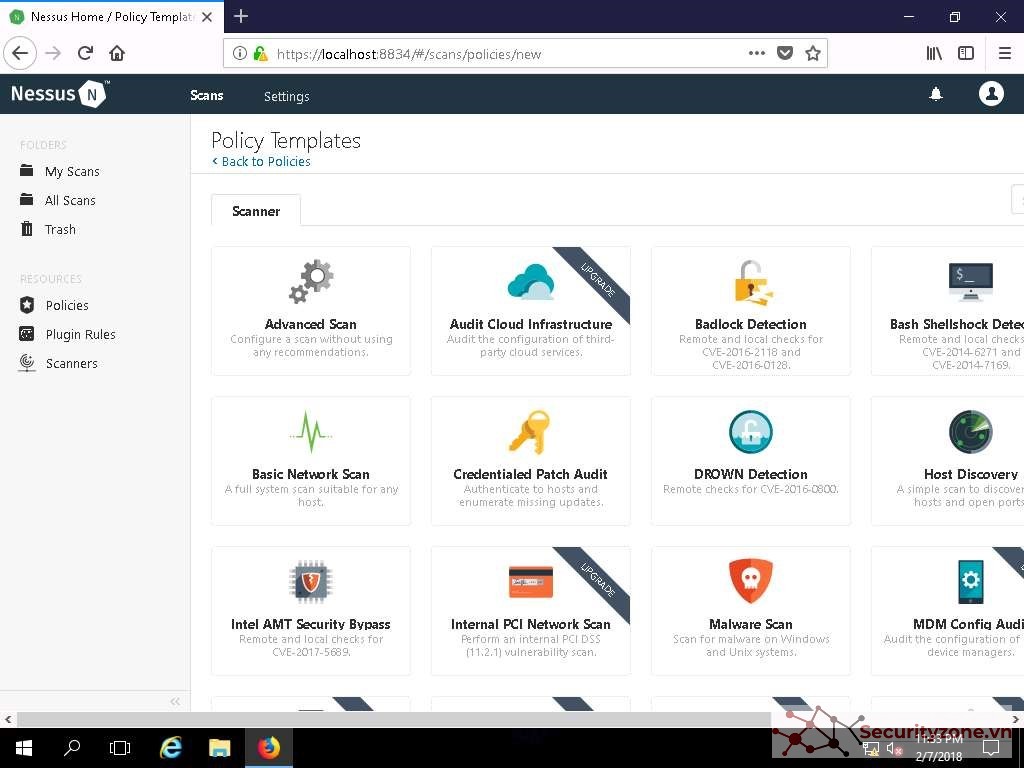

9. Trang Policy Templates xuất hiện, chọn Advanced Scan

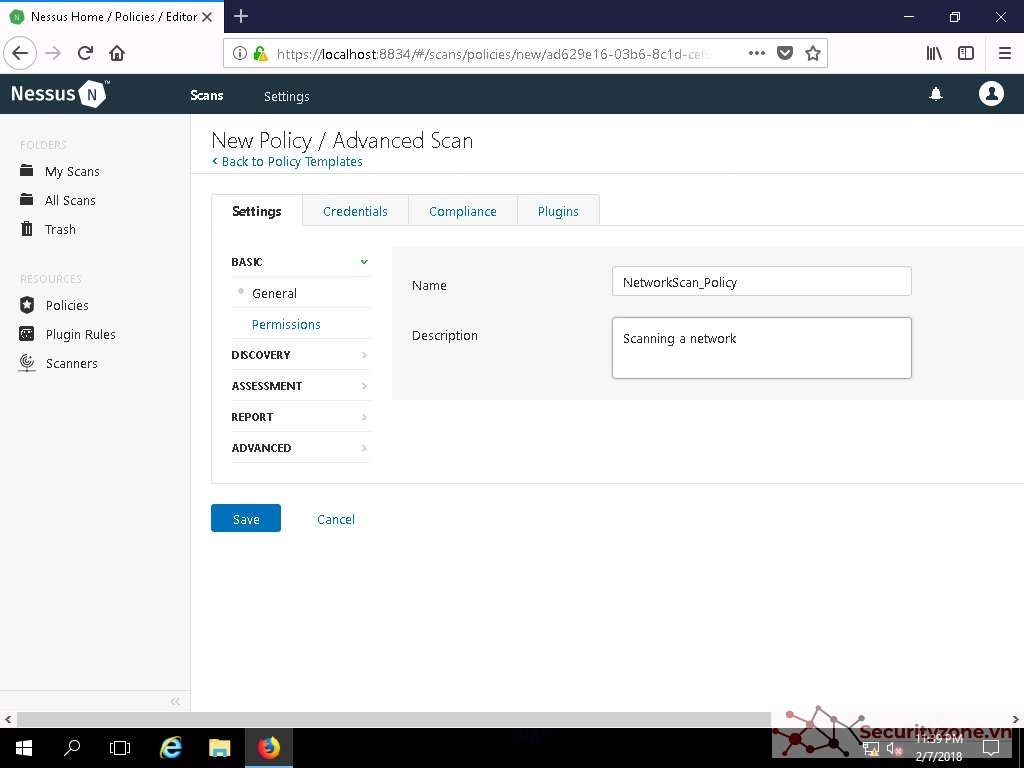

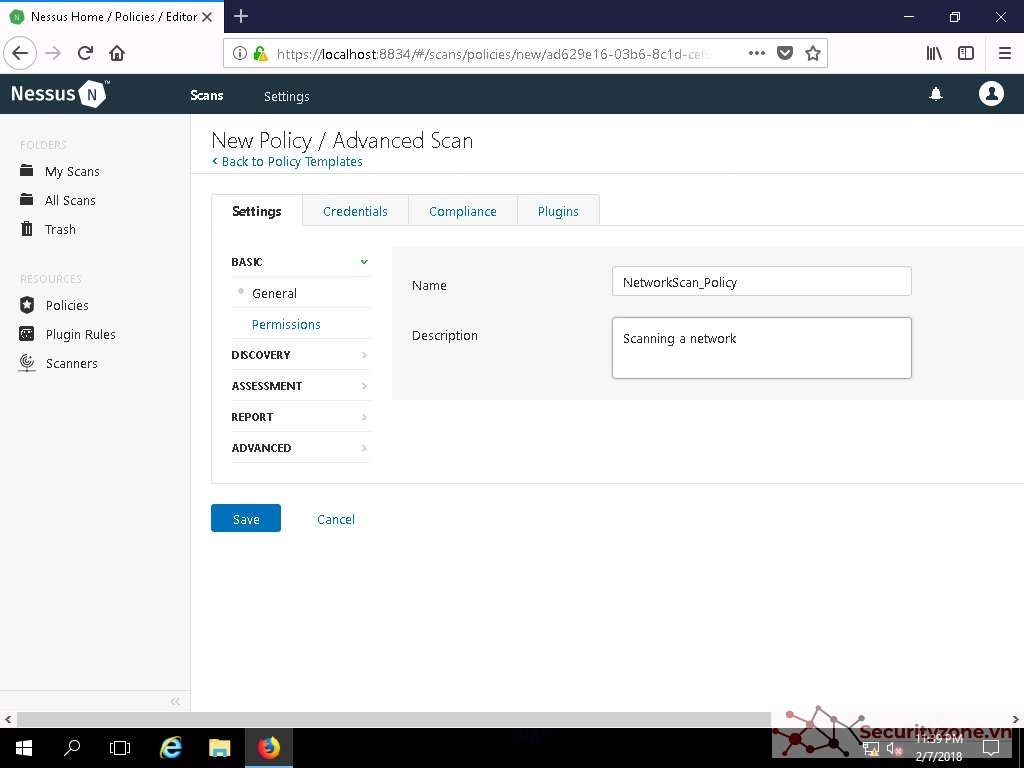

10. Ở phần Basic setting chỉ định tên của Policy trong trường Name và đưa ra mô tả về chính sách

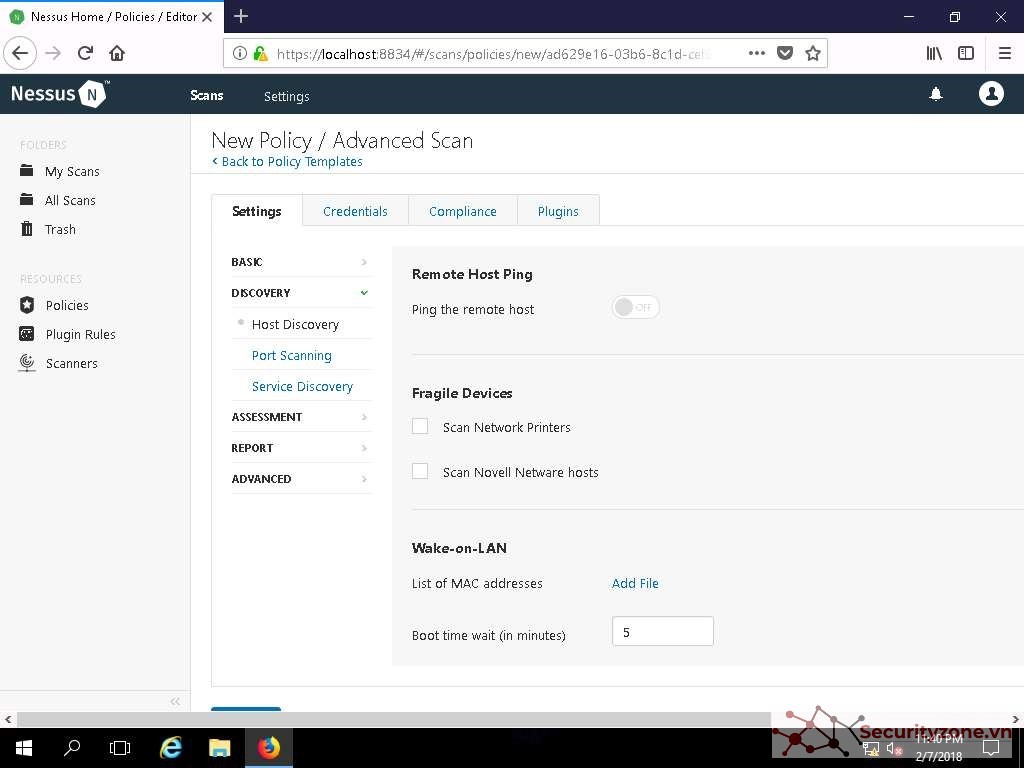

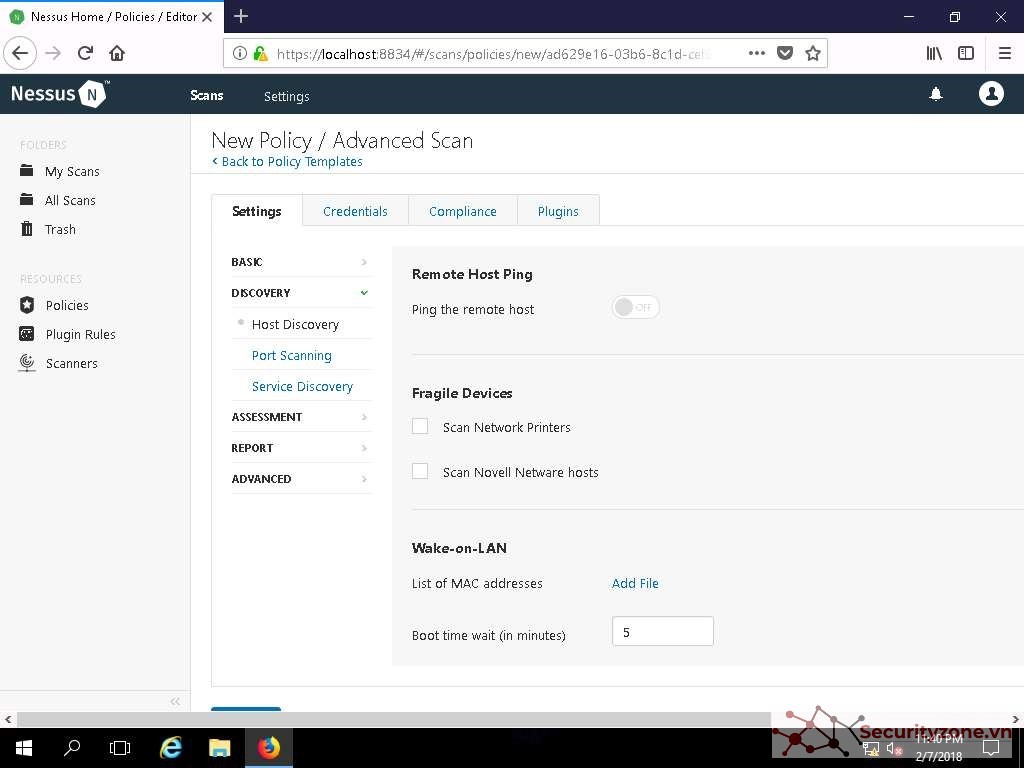

11. Chọn Settings > Discovery và Turn off Ping the remote host.

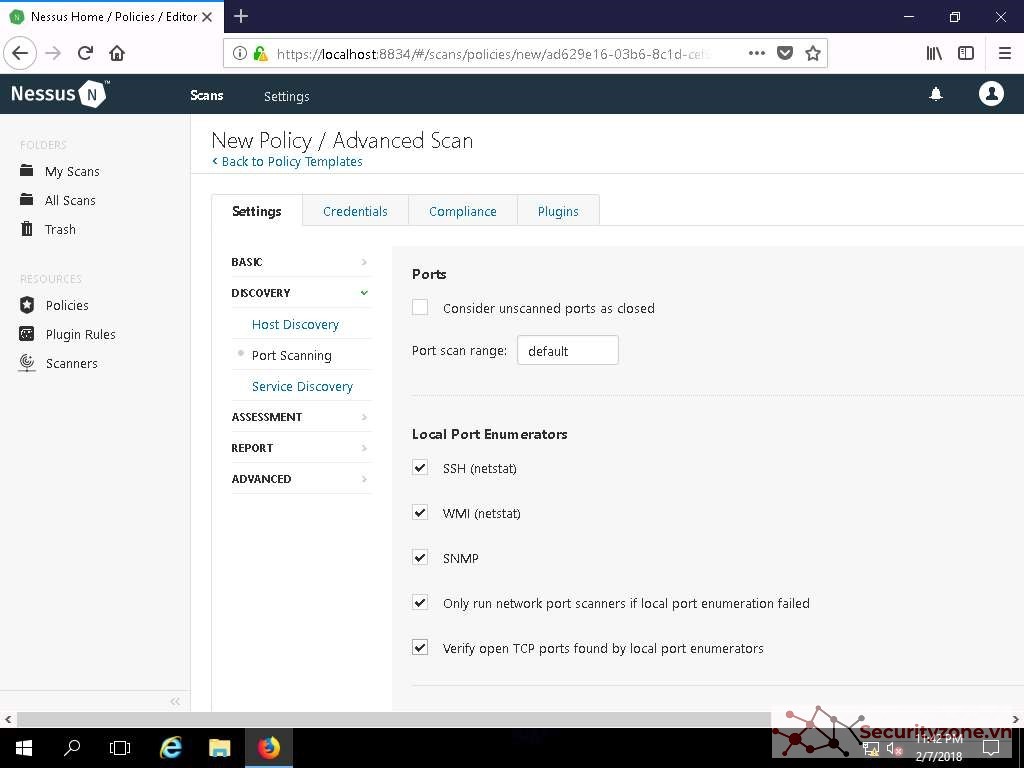

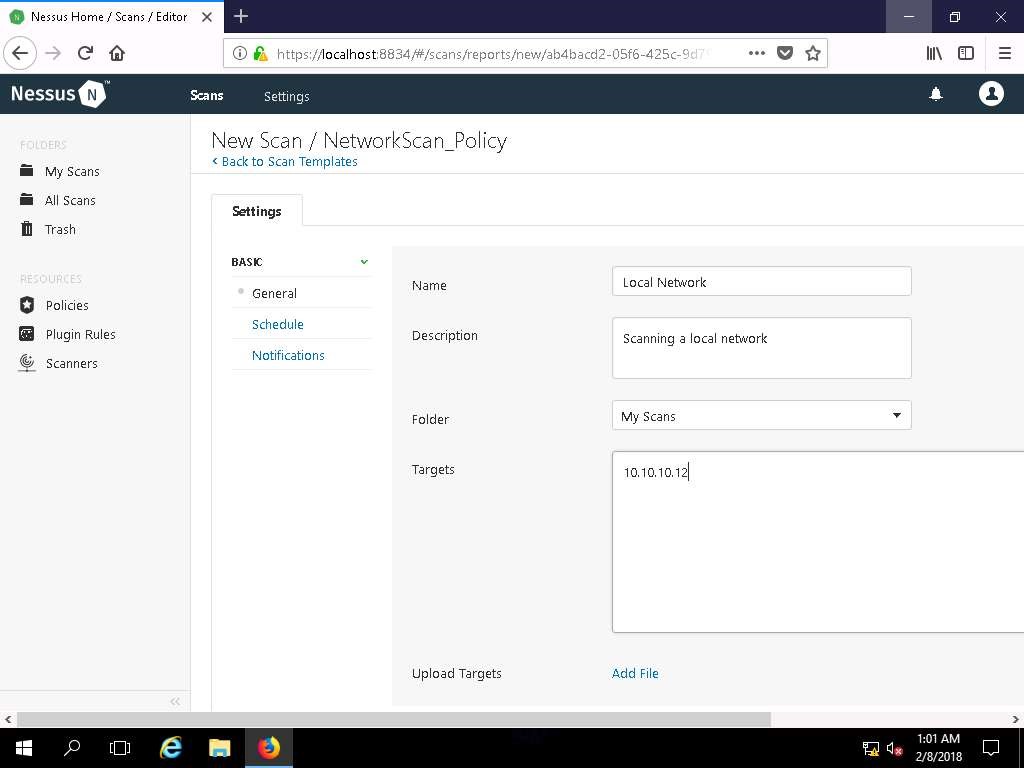

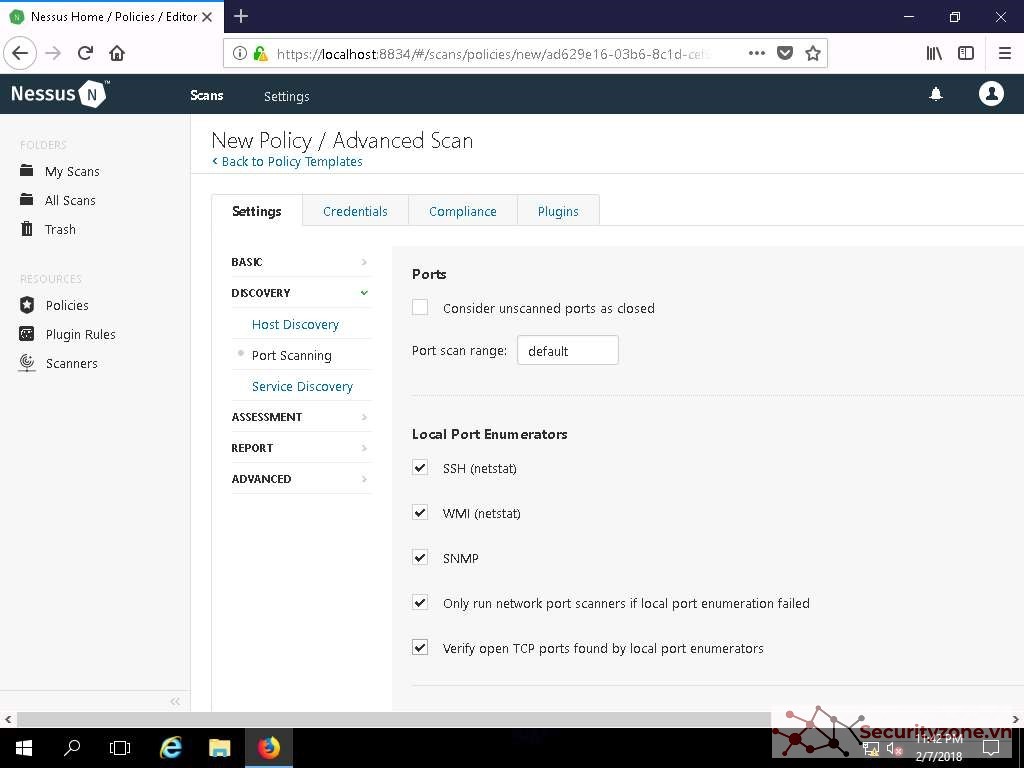

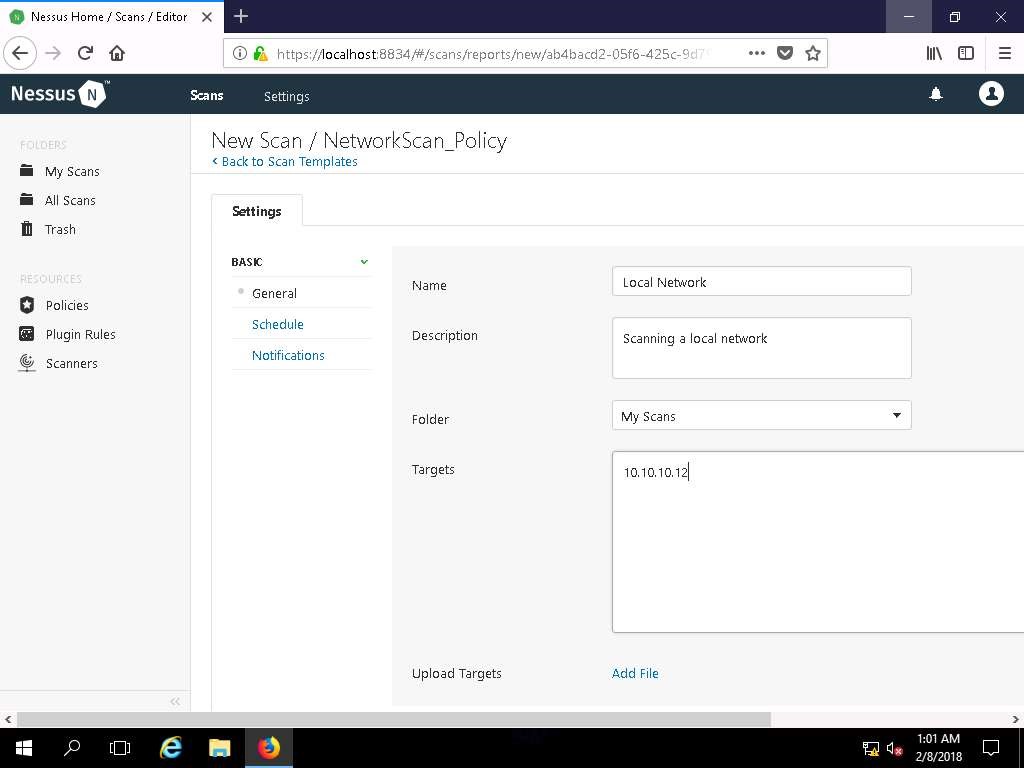

12. Chọn Port Scanning và check vào Verify open TCP ports found by local port enumerators

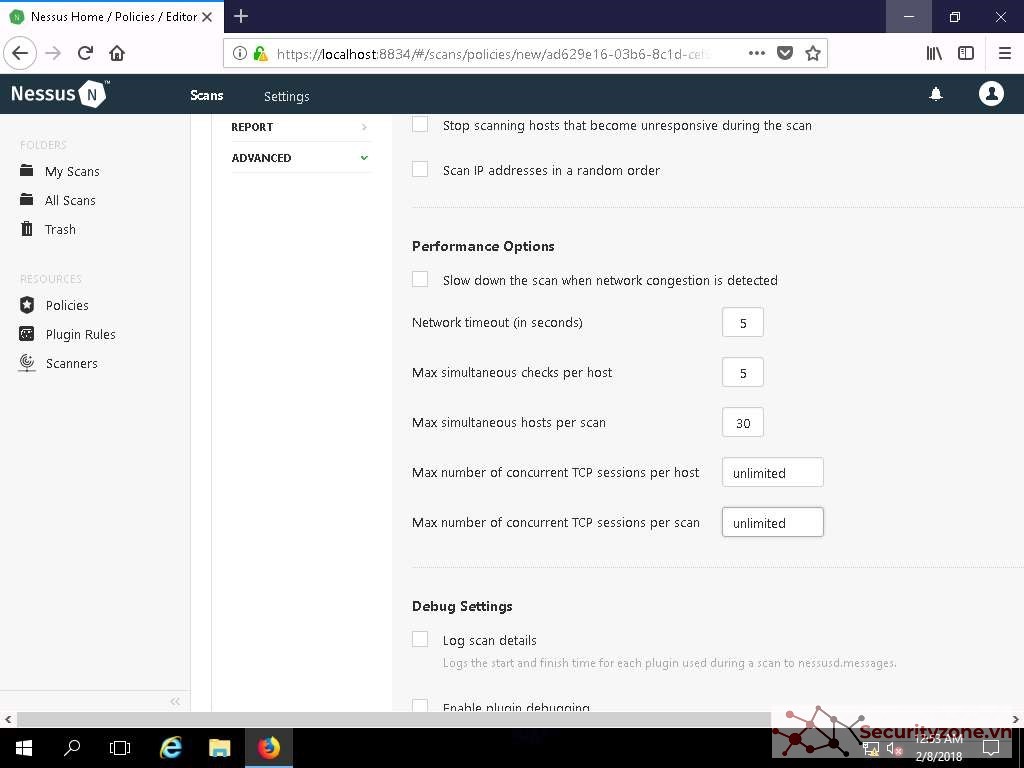

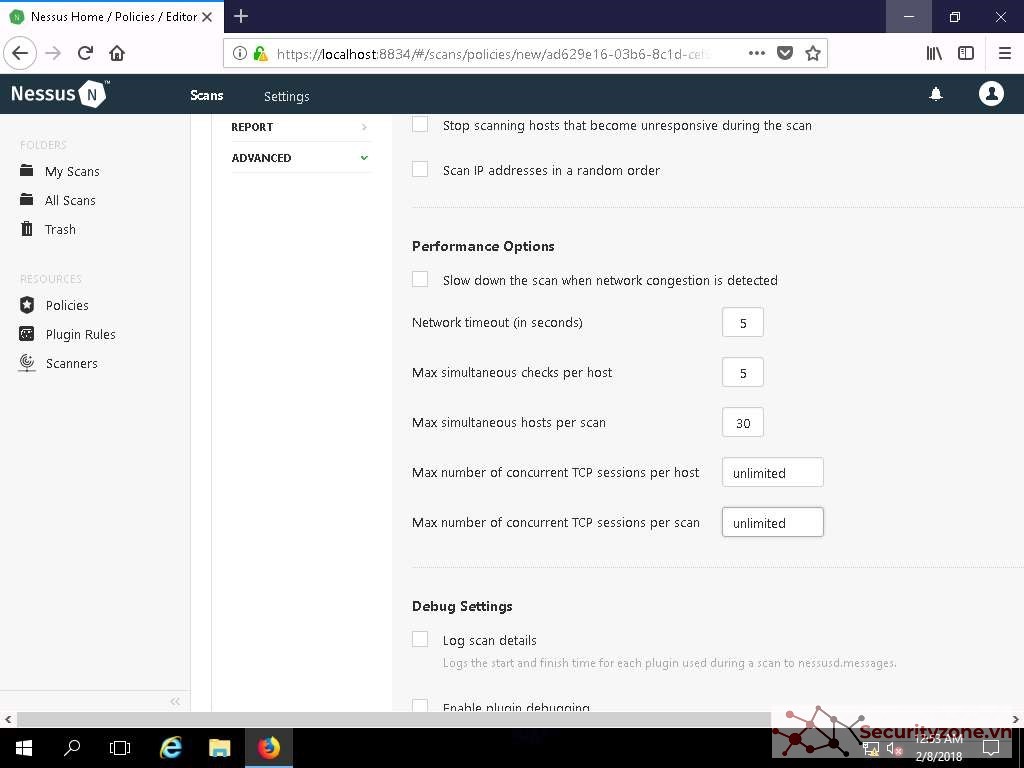

13. Chọn Setting > Advanced. Chọn giá trị cho Max number of TCP sesions per host và Max number of TCP sesions per scan là unlimited

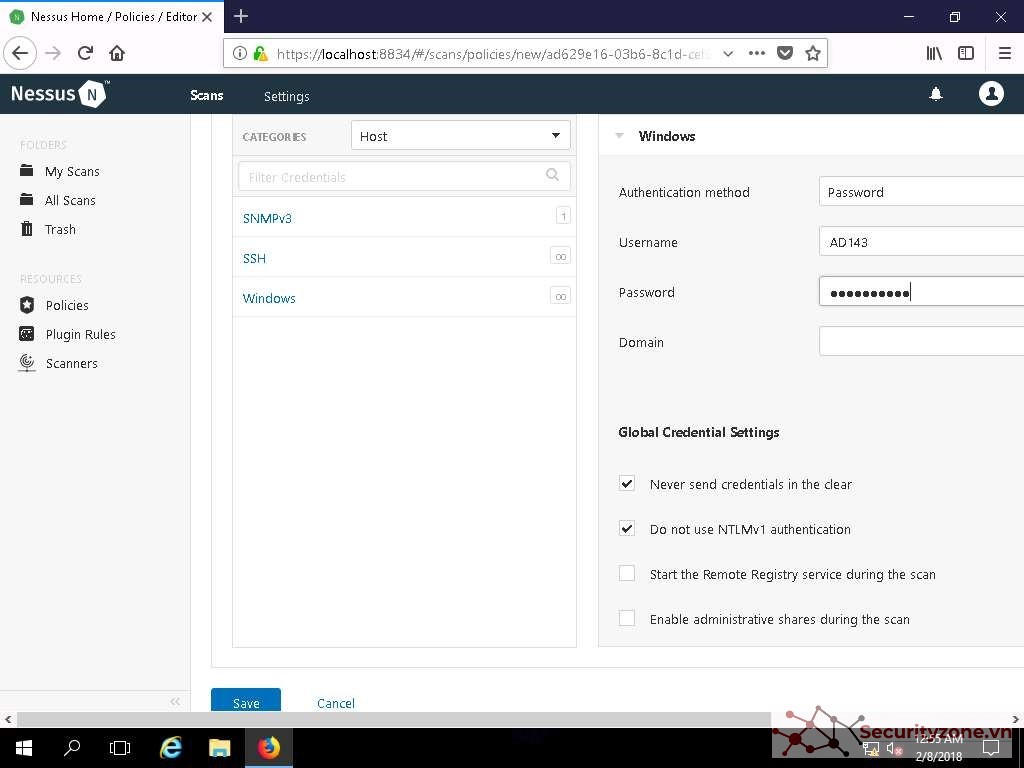

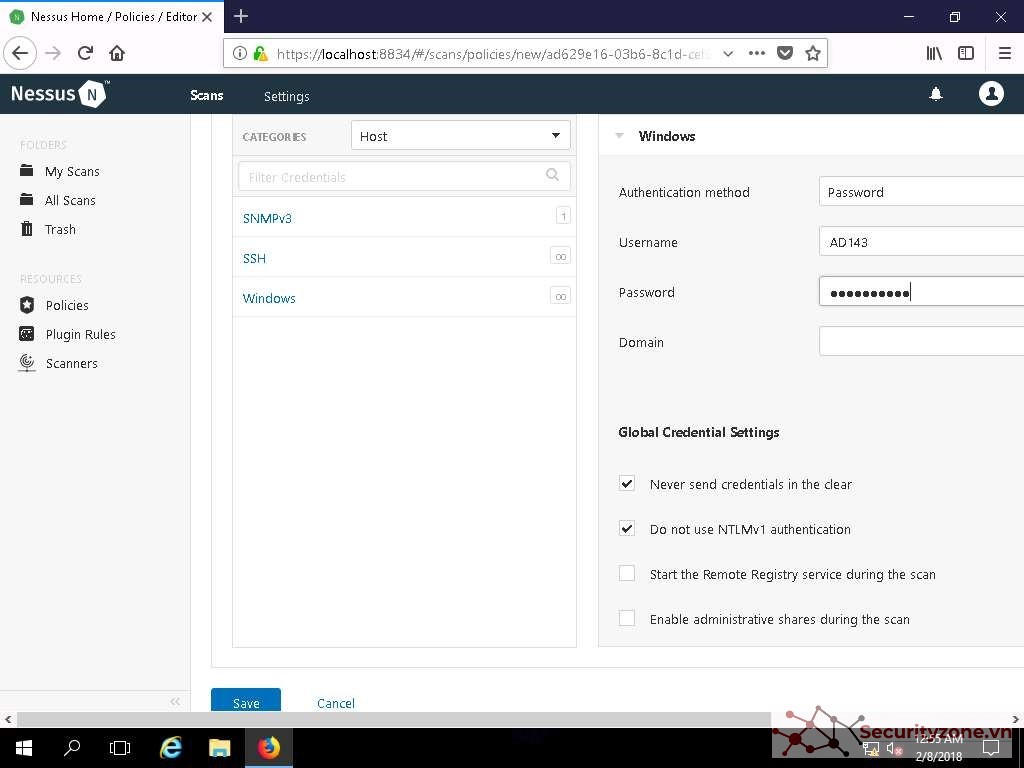

14. Để định cấu hình thông tin xác thực của Policy, chọn tab Credentials. Click chọn Windows và nhập username/password (AD143/qwerty@123).

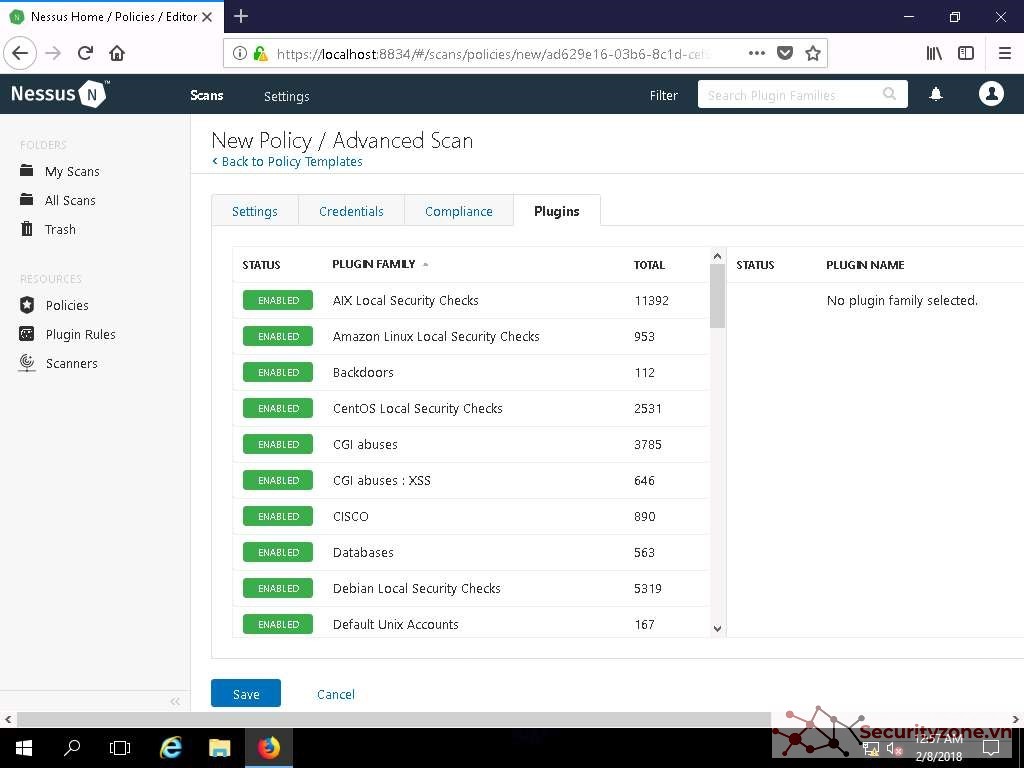

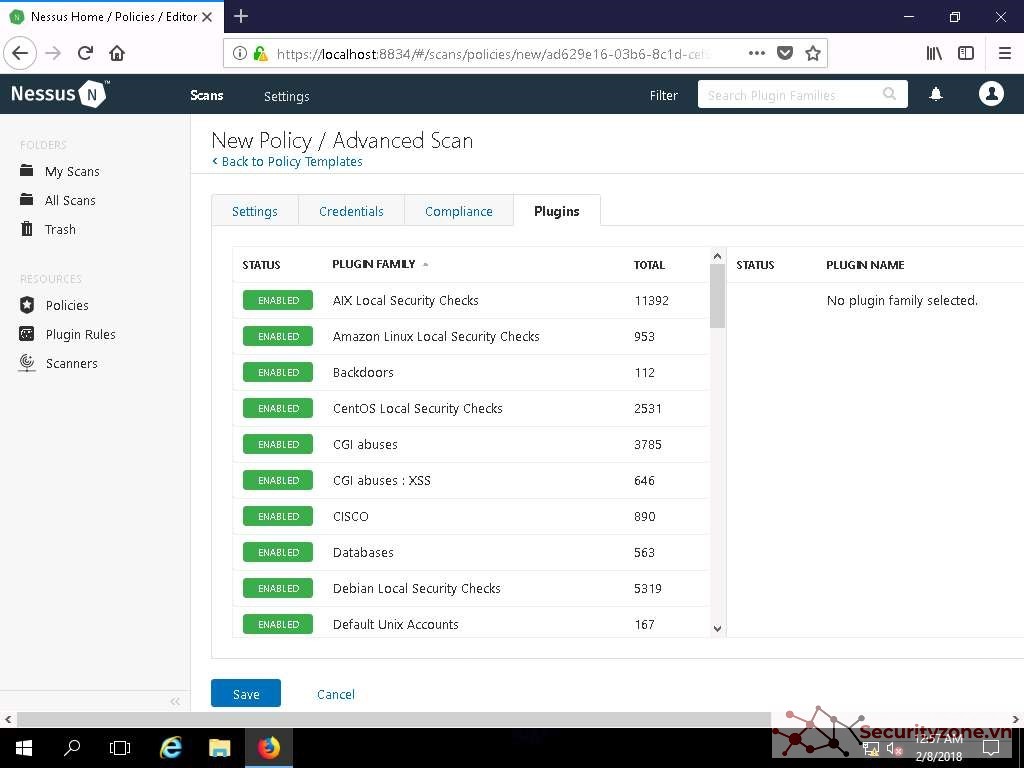

15. Để chọn các plugin cần thiết, hãy nhấp vào tab Plugin. Không thay đổi bất kỳ tùy chọn nào trong cửa sổ này và nhấp vào nút Save.

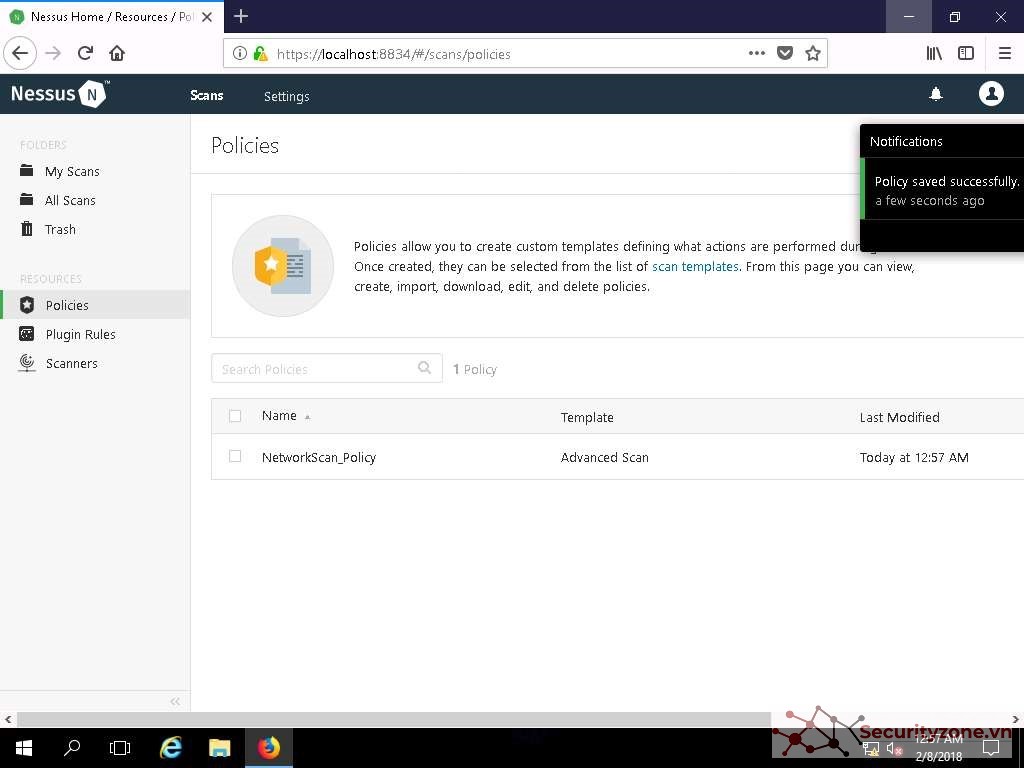

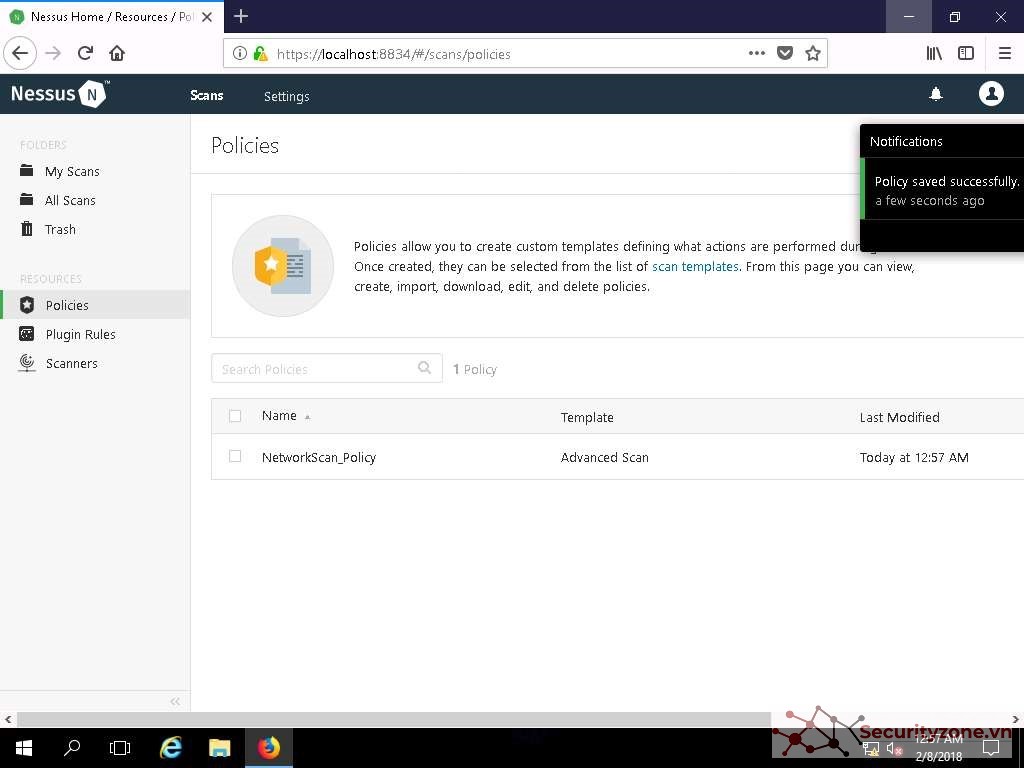

16. Policy được lưu thành công và được thêm vào như trong cửa sổ Policy

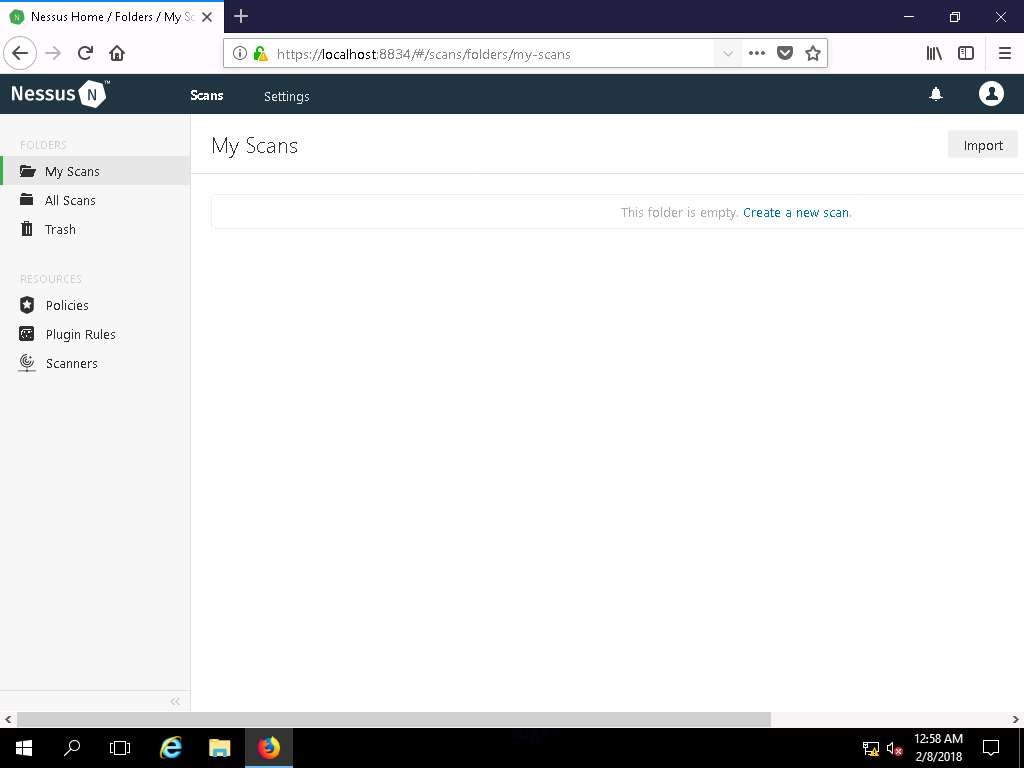

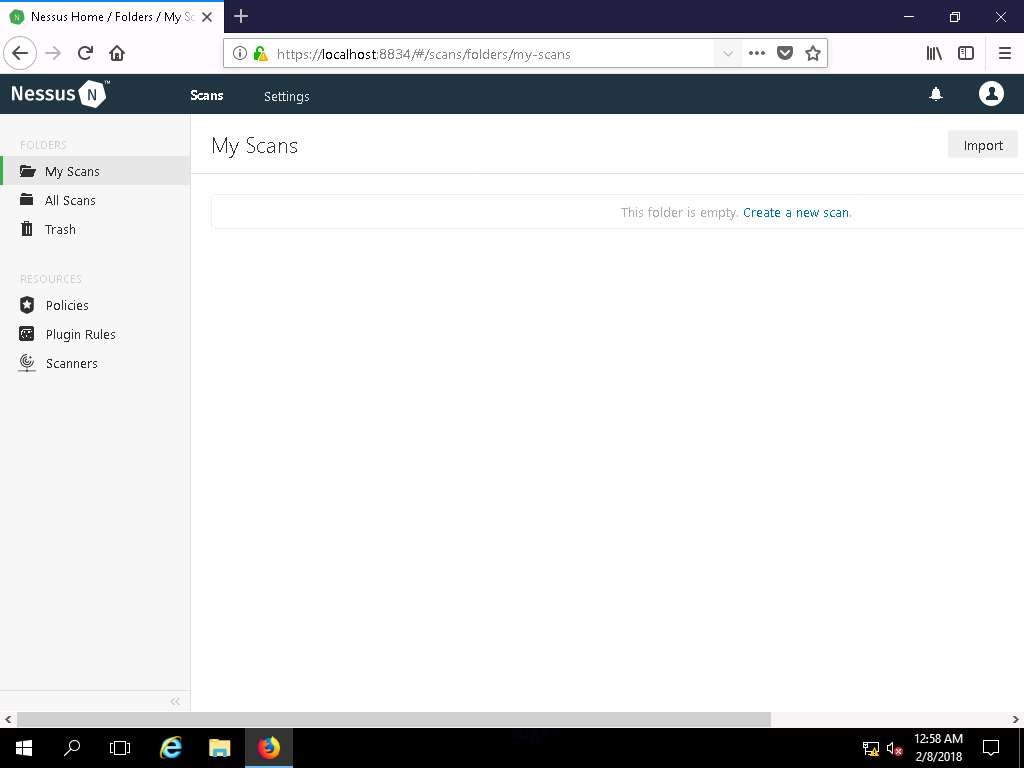

17. Nhấp vào My Scans sau đó nhấp vào Create a new scans

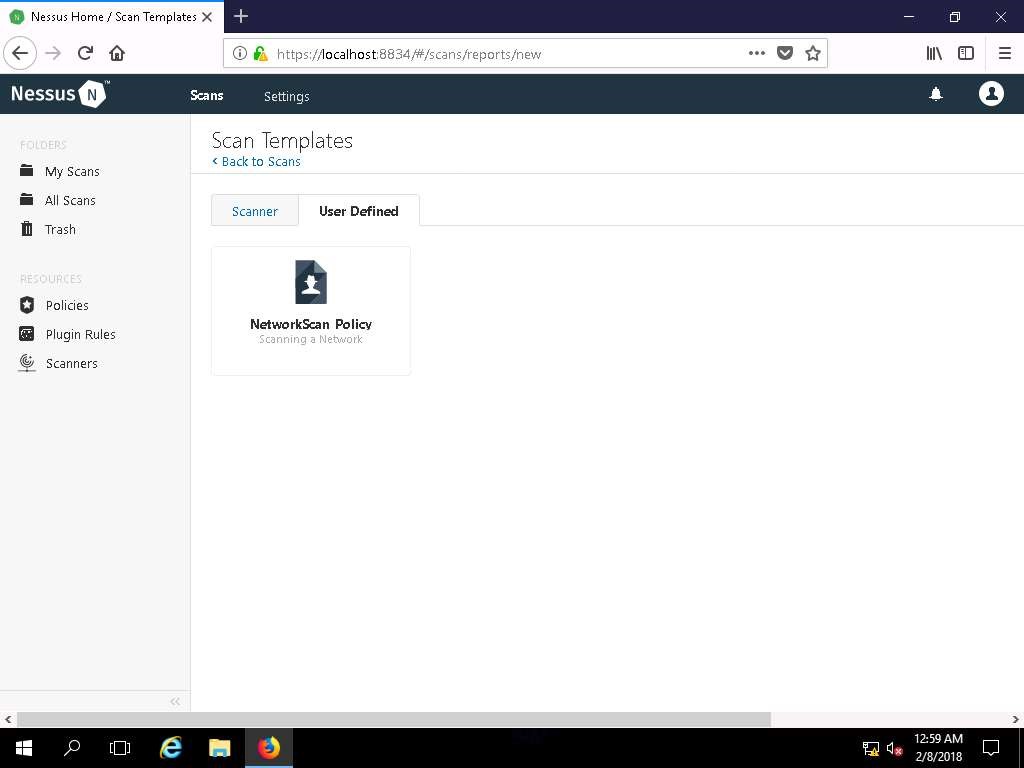

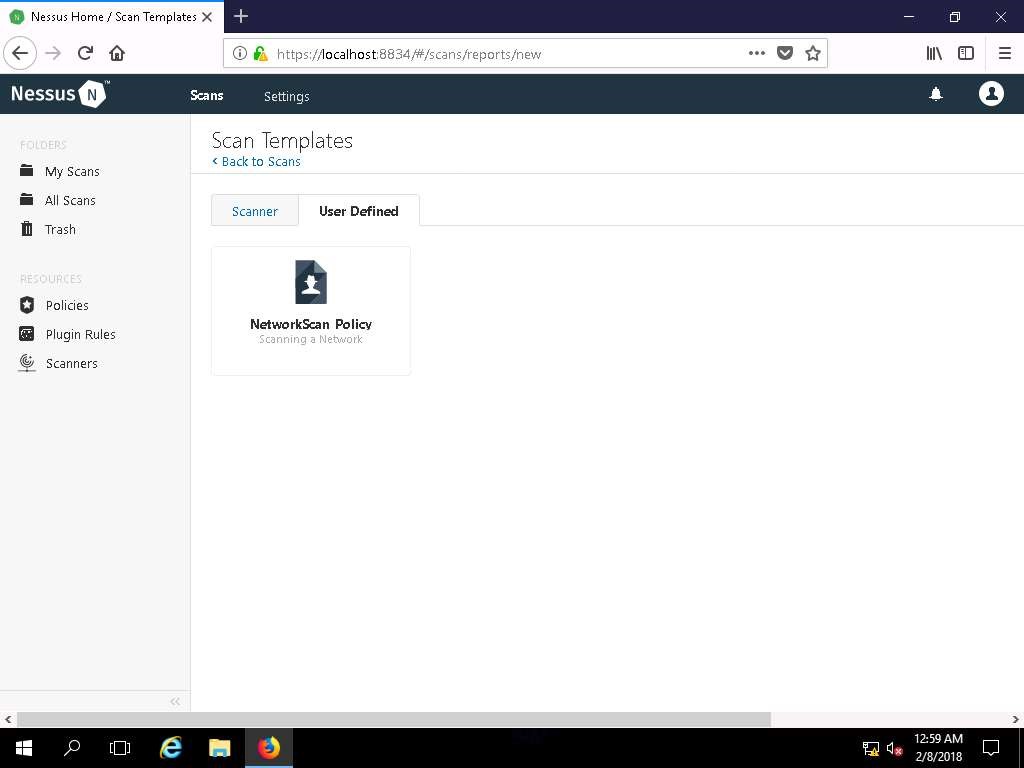

18. Nhấp vào tab User Defined và chọn NetworkScan Policy

19. Nhập vào Name (Local Network), Description. Ở trường Targets nhập địa chỉ IP của máy cần đánh giá lỗ hổng, trong bài lab này sử dụng Windows Server 2012 với IP là 10.10.10.12.

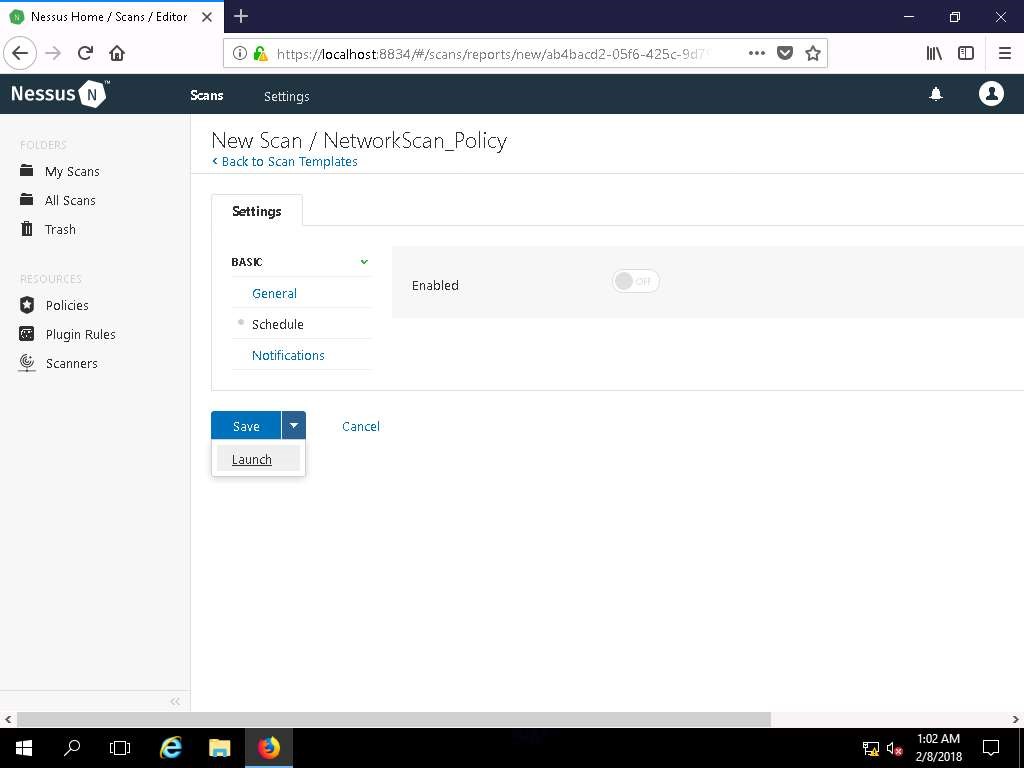

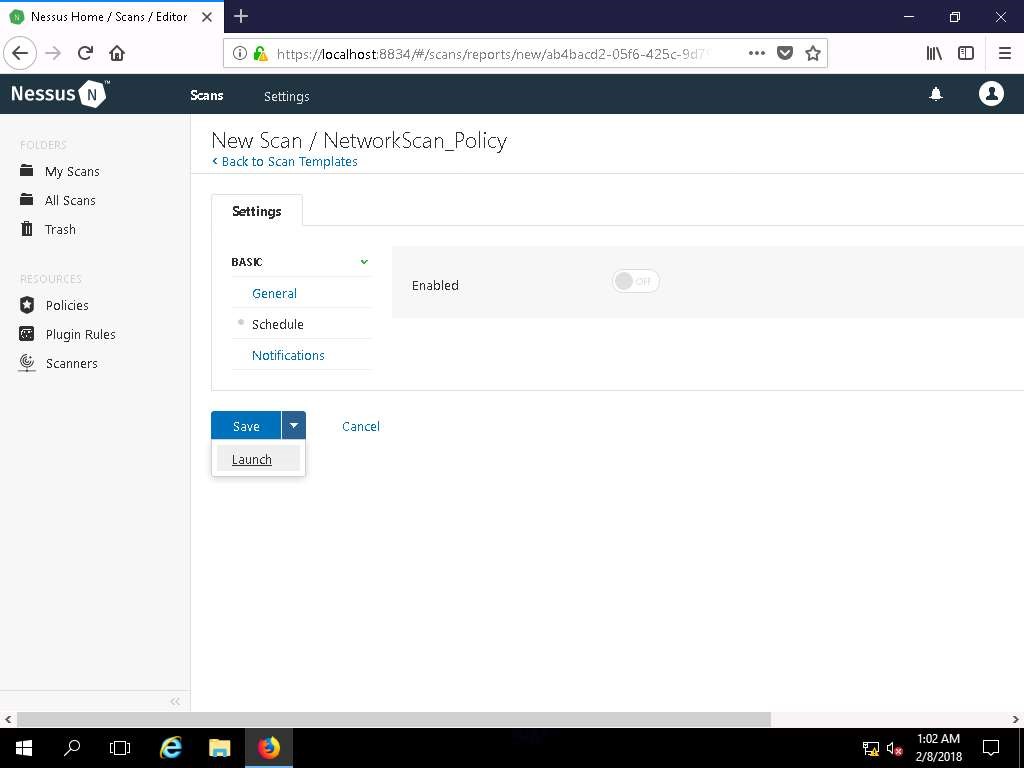

20. Chọn Launch từ danh sách thả xuống và bắt đầu scan

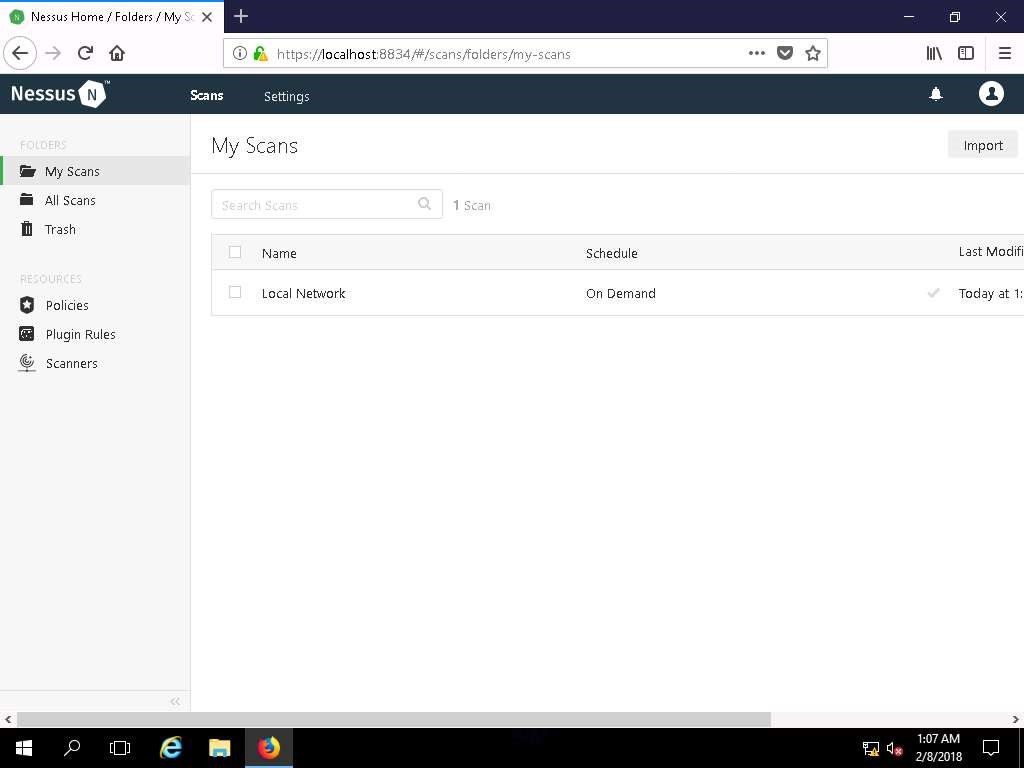

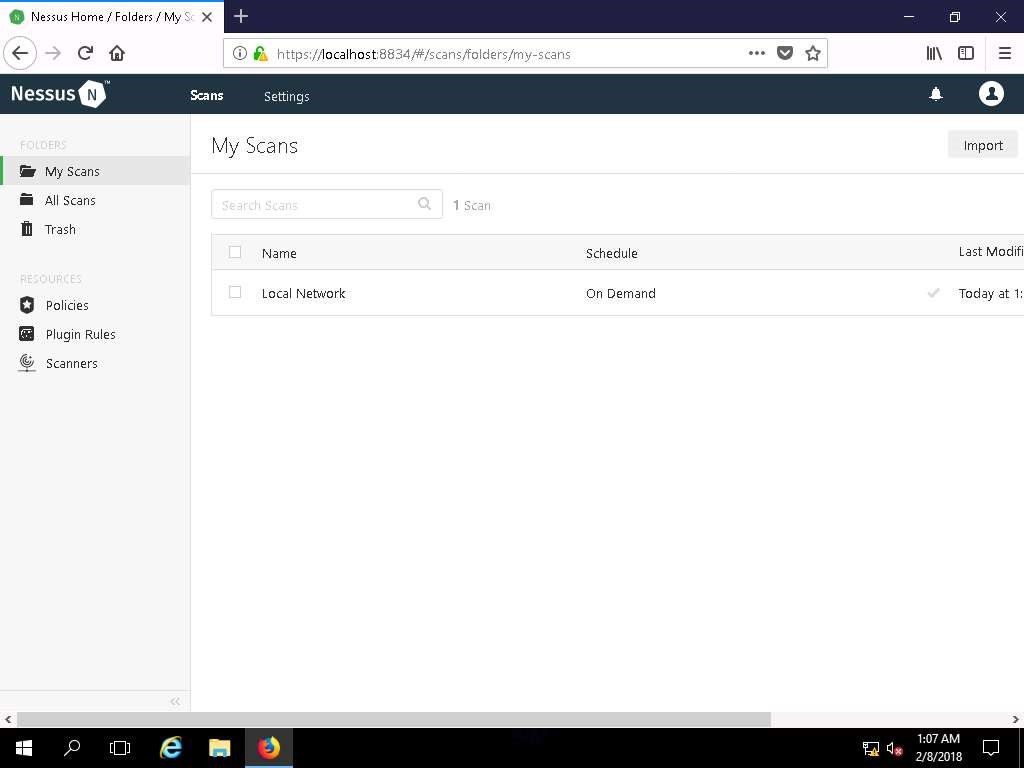

21. Sau khi quá trình quét hoàn tất, một dấu tích sẽ hiển thị cho biết quá trình quét đã hoàn tất. Nhấp vào tab để xem kết quả chi tiết.

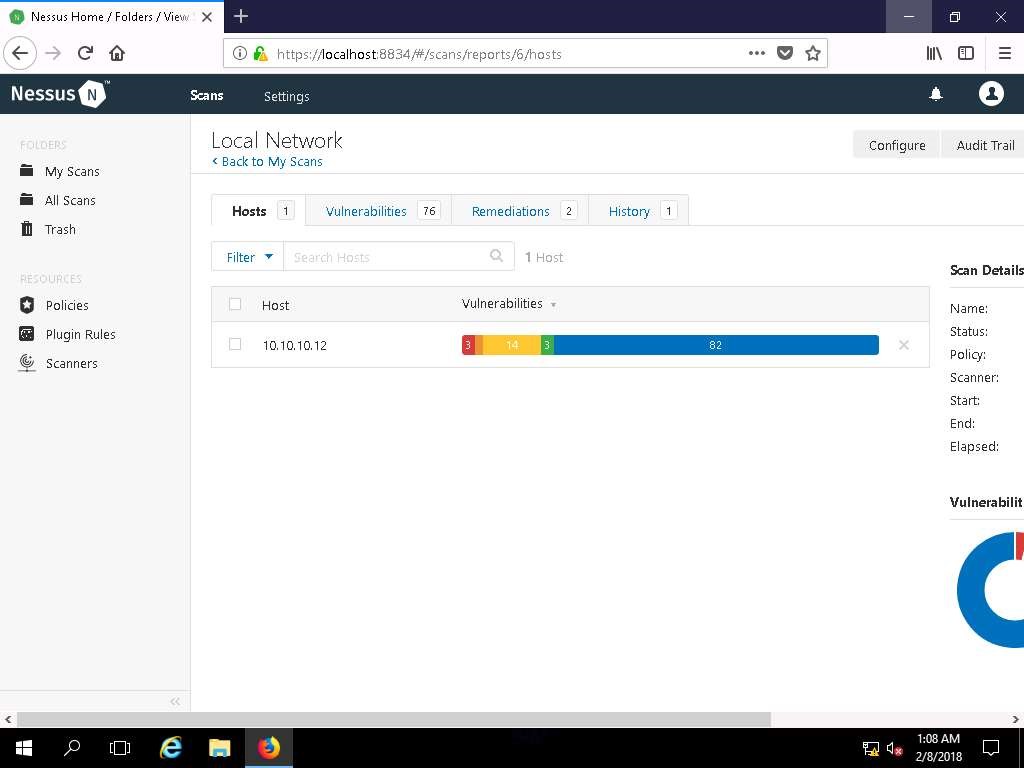

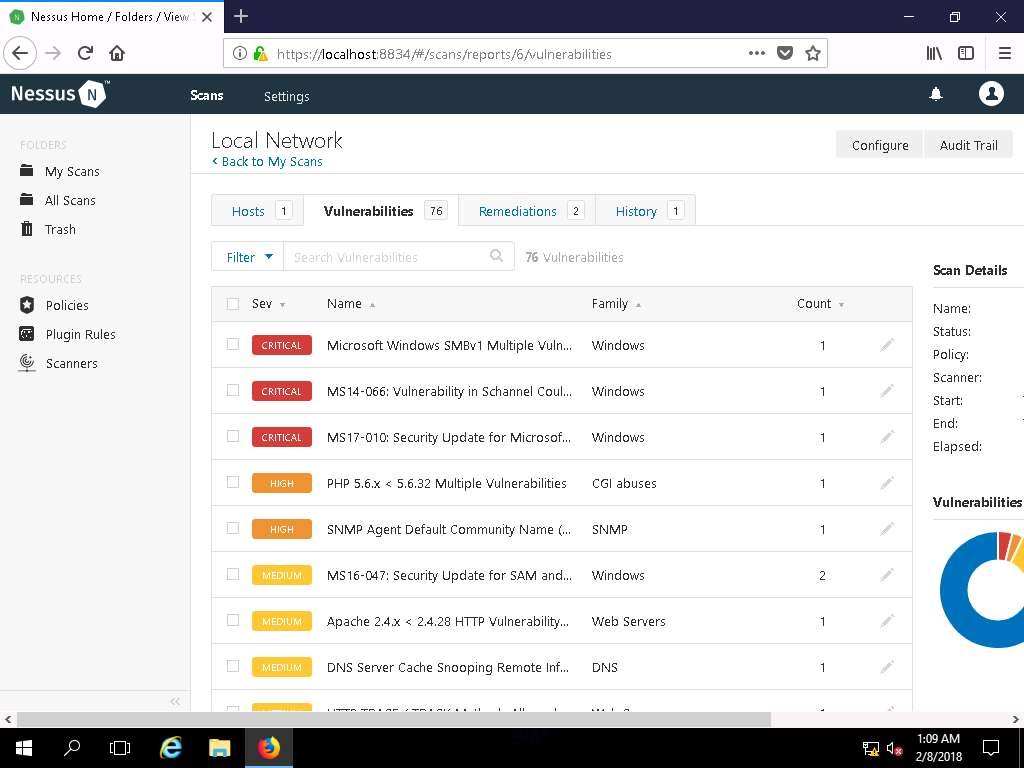

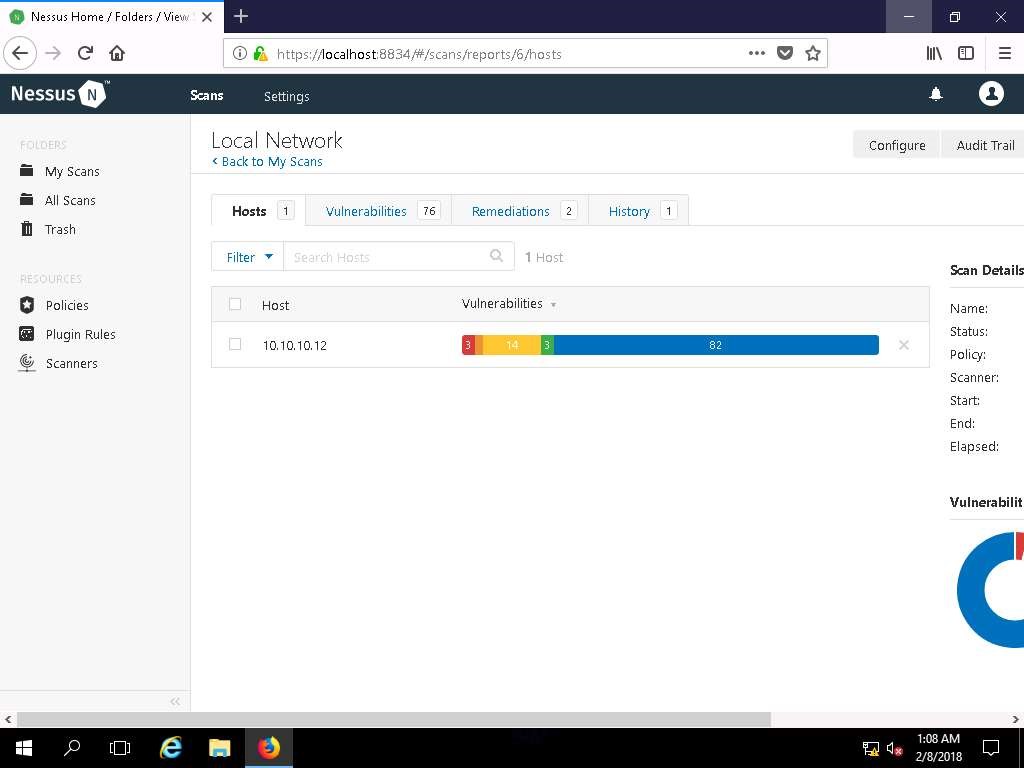

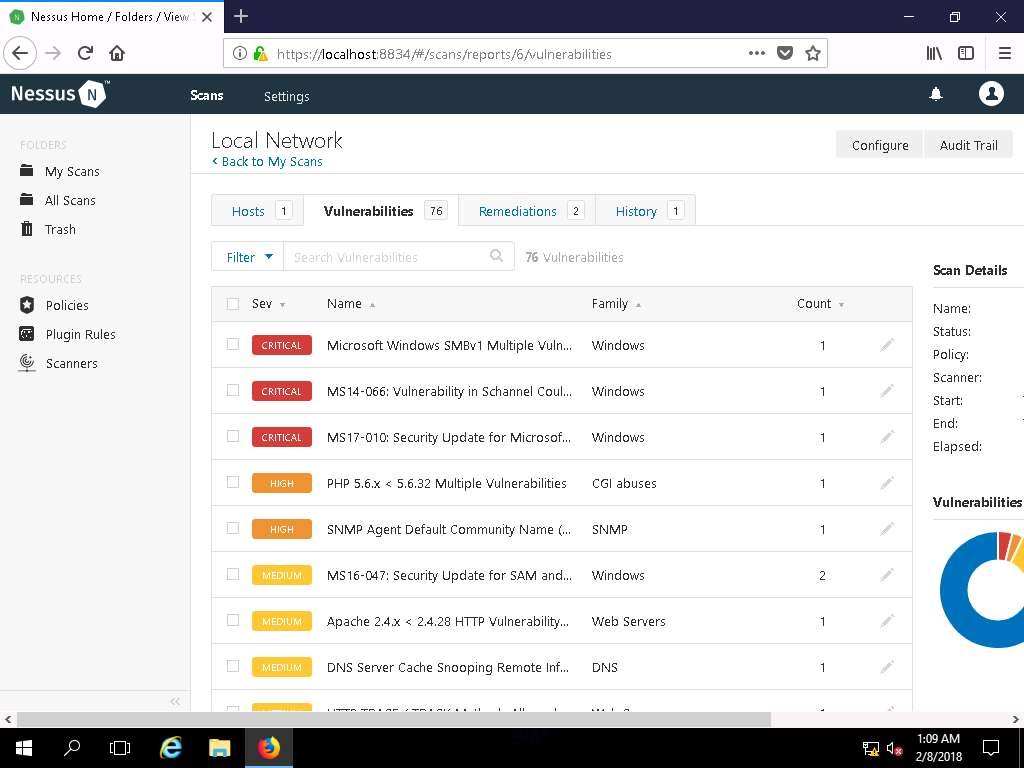

22. Trang Local Network mở ra, hiển thị tóm tắt về máy chủ ở mục Scan Details.

23. Click vào tab Vulnerabilities, và cuộn xuống cửa sổ để xem tất cả các lỗ hổng liên quan đến máy mục tiêu.

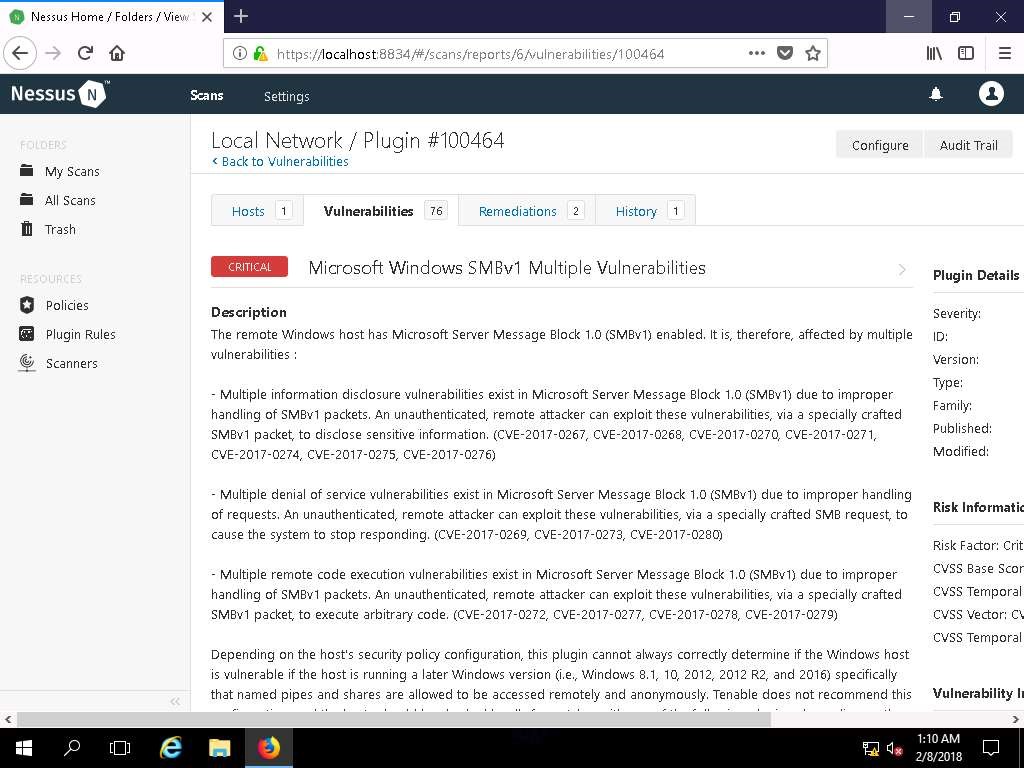

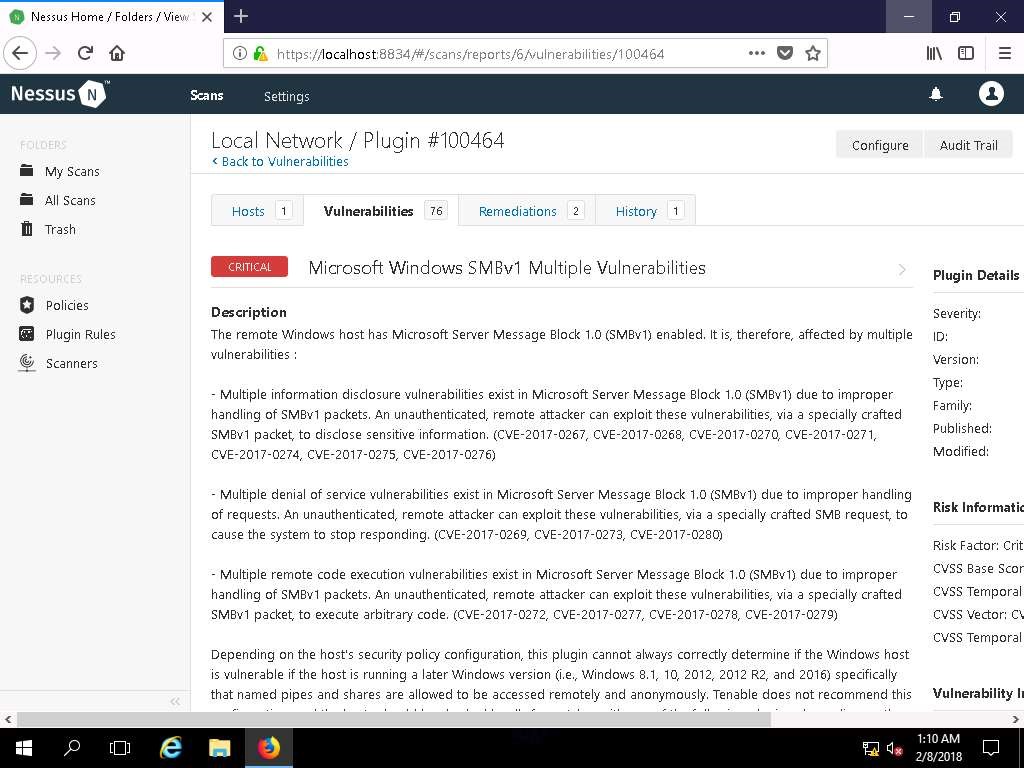

24. Nhấp vào các lỗ hổng này để xem báo cáo chi tiết về từng lỗ hổng trong số chúng. Ví dụ, trong bài thí lab này, chọn lỗ hổng Microsoft Windows SMBv1 Multiple Vulnerabilities, trang report mở ra:

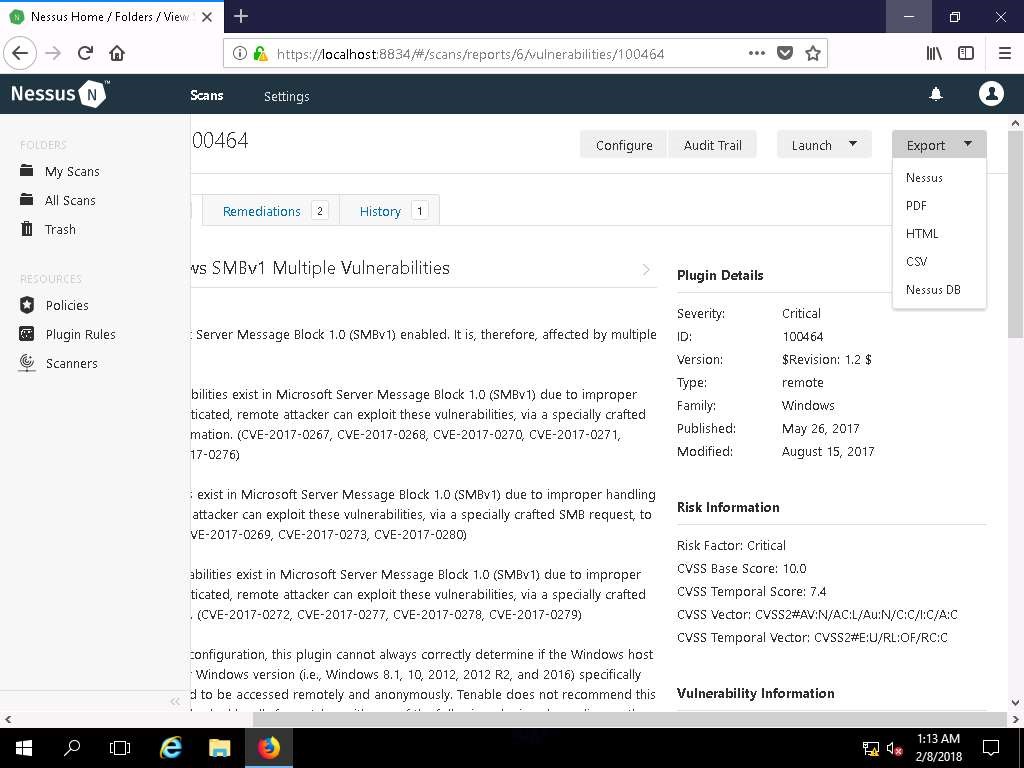

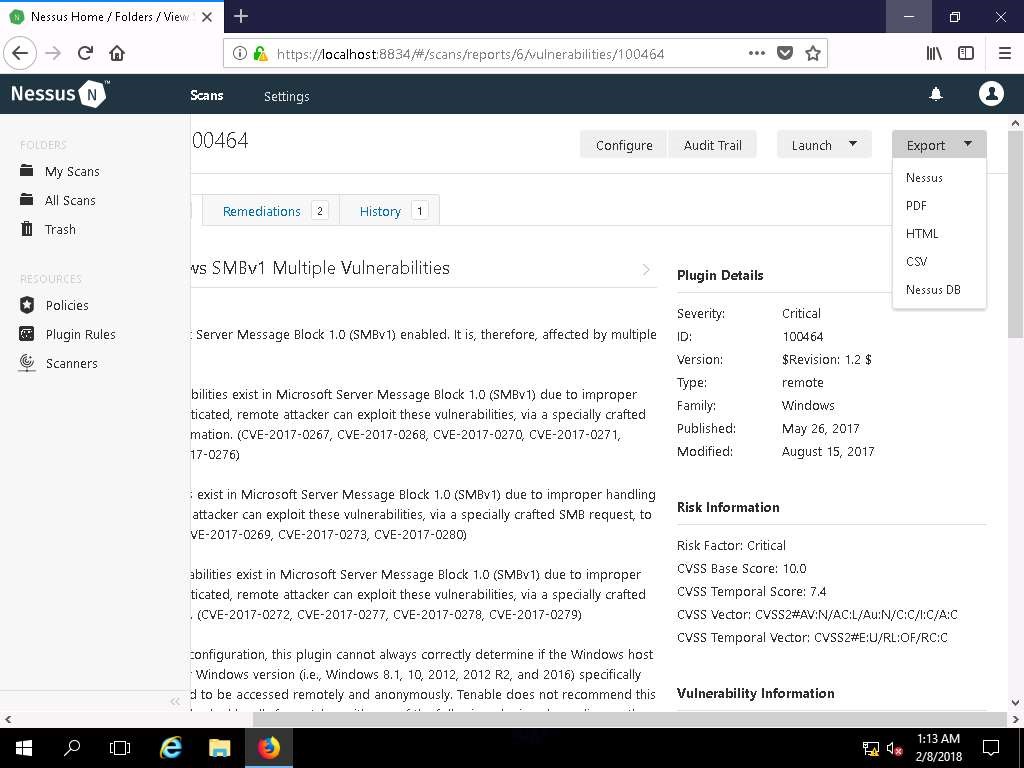

25. Nhấp vào Export, kéo xuống và nhấp vào định dạng để tải xuống báo cáo, ví dụ chọn PDF làm định dạng để tải xuống báo cáo.

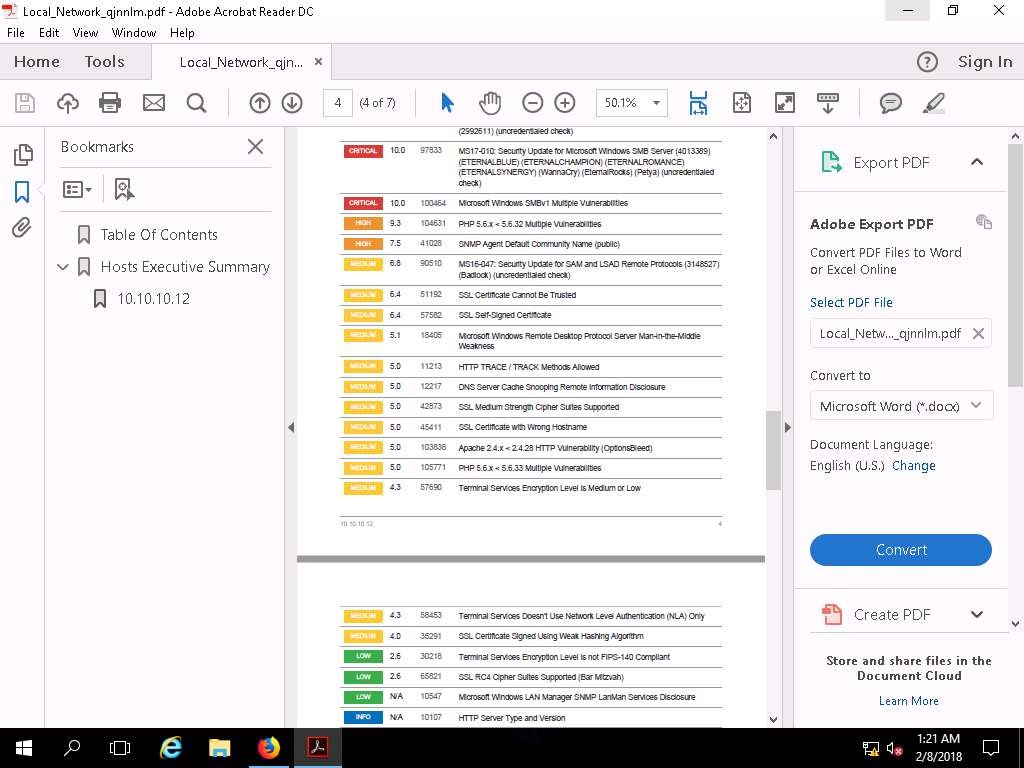

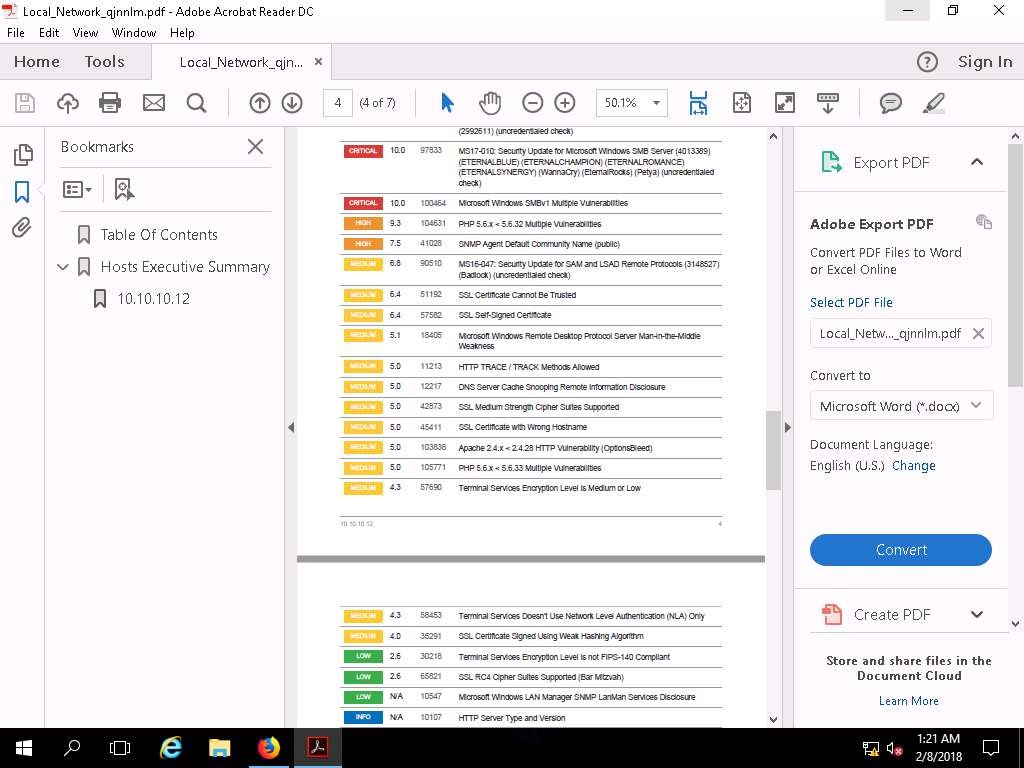

26. Report quét của Nessus mở ra trong ứng dụng Adobe Reader

Nessus là nền tảng quét lỗ hổng cho các auditor và nhà phân tích bảo mật. Người dùng có thể lên lịch quét trên nhiều máy quét, sử dụng trình hướng dẫn để dễ dàng và nhanh chóng tạo chính sách, lập lịch quét và gửi kết quả qua email.

Tính năng

- Phát hiện tài sản tốc độ cao

- Đánh giá lỗ hổng.

- Phát hiện phần mềm độc hại / Botnet

- Kiểm tra cấu hình và sự tuân thủ chính sách của máy

- Quét và kiểm tra các nền tảng đám mây và ảo hóa

Case Study: Trong bài lab này sẽ tiến hành quét một mạng riêng 10.10.10.0/24 sử dụng công cụ quét lỗ hổng bảo mật, lab này thực hiện trên máy ảo windows server 2016 và công cụ quét lỗ hổng Nessus.

Các bước thực hiện:

1. Dowload và cài đặt công cụ quét lỗ hổng Nessus.

2. Link dowload: DOWNLOAD

Trong bài lab sử dụng trình duyệt Firefox, mở trình duyệt Mozilla Firefox ở biểu tượng trên Desktop.

3. Trên thanh địa chỉ gõ truy cập vào URL

4. Click vào Advanced.

5. Cuộn xuống và chọn Add Exception

6. Cửa sổ Add Security Exception hiện ra, nhấn vào Confirm Security Exception.

7. Nhập username/password của Nessus (admin/password).

8. Đi đến tab Policies và click vào Create New Policy.

9. Trang Policy Templates xuất hiện, chọn Advanced Scan

10. Ở phần Basic setting chỉ định tên của Policy trong trường Name và đưa ra mô tả về chính sách

11. Chọn Settings > Discovery và Turn off Ping the remote host.

12. Chọn Port Scanning và check vào Verify open TCP ports found by local port enumerators

13. Chọn Setting > Advanced. Chọn giá trị cho Max number of TCP sesions per host và Max number of TCP sesions per scan là unlimited

14. Để định cấu hình thông tin xác thực của Policy, chọn tab Credentials. Click chọn Windows và nhập username/password (AD143/qwerty@123).

15. Để chọn các plugin cần thiết, hãy nhấp vào tab Plugin. Không thay đổi bất kỳ tùy chọn nào trong cửa sổ này và nhấp vào nút Save.

16. Policy được lưu thành công và được thêm vào như trong cửa sổ Policy

17. Nhấp vào My Scans sau đó nhấp vào Create a new scans

18. Nhấp vào tab User Defined và chọn NetworkScan Policy

19. Nhập vào Name (Local Network), Description. Ở trường Targets nhập địa chỉ IP của máy cần đánh giá lỗ hổng, trong bài lab này sử dụng Windows Server 2012 với IP là 10.10.10.12.

20. Chọn Launch từ danh sách thả xuống và bắt đầu scan

21. Sau khi quá trình quét hoàn tất, một dấu tích sẽ hiển thị cho biết quá trình quét đã hoàn tất. Nhấp vào tab để xem kết quả chi tiết.

22. Trang Local Network mở ra, hiển thị tóm tắt về máy chủ ở mục Scan Details.

23. Click vào tab Vulnerabilities, và cuộn xuống cửa sổ để xem tất cả các lỗ hổng liên quan đến máy mục tiêu.

24. Nhấp vào các lỗ hổng này để xem báo cáo chi tiết về từng lỗ hổng trong số chúng. Ví dụ, trong bài thí lab này, chọn lỗ hổng Microsoft Windows SMBv1 Multiple Vulnerabilities, trang report mở ra:

25. Nhấp vào Export, kéo xuống và nhấp vào định dạng để tải xuống báo cáo, ví dụ chọn PDF làm định dạng để tải xuống báo cáo.

26. Report quét của Nessus mở ra trong ứng dụng Adobe Reader

Sửa lần cuối:

Bài viết liên quan

Bài viết mới